Storico delle Attività dei Dati

Con l’evolversi sempre più sofisticato delle violazioni dei dati e delle minacce informatiche, le organizzazioni devono dare la priorità al monitoraggio e alla gestione dello storico delle attività dei dati. Questo processo è cruciale per salvaguardare le informazioni sensibili, garantire la conformità alle normative sulla protezione dei dati e mitigare i potenziali rischi. Se lavora con i dati, è importante sapere come monitorare e gestire la cronologia delle attività sui dati.

Nozioni di Base sullo Storico delle Attività dei Dati

Lo storico delle attività dei dati si riferisce alla registrazione sistematica delle interazioni con i dati all’interno di un database o di un sistema di gestione dei dati. Ciò include il tracciamento di chi ha effettuato l’accesso ai dati, quali modifiche sono state apportate e quando sono avvenute tali azioni. Mantenendo un registro completo di queste attività, le organizzazioni possono rilevare accessi non autorizzati, indagare su comportamenti sospetti e conformarsi ai requisiti normativi.

Perché È Importante lo Storico delle Attività dei Dati?

In un ambiente in cui i dati vengono costantemente accessi, modificati e trasferiti, tenere traccia di queste azioni è vitale. Lo storico delle attività dei dati e il monitoraggio degli stessi svolgono diverse funzioni cruciali:

Sicurezza: Monitorando l’accesso ai dati, le organizzazioni possono rilevare e rispondere in tempo reale alle potenziali minacce.

Le organizzazioni devono mantenere registrazioni dettagliate degli accessi e delle modifiche ai dati per conformarsi a normative come GDPR, HIPAA e PCI-DSS.

Conformità: Uno storico solido delle attività dei dati permette audit approfonditi, garantendo trasparenza e responsabilità all’interno dell’organizzazione.

Approcci al Monitoraggio dello Storico delle Attività dei Dati

Le organizzazioni possono monitorare lo storico delle attività dei dati utilizzando strumenti forniti dai sistemi di database o strumenti di terze parti progettati per migliorare il monitoraggio e la sicurezza. Questi strumenti permettono di tracciare e analizzare l’attività dei dati nel tempo. Gli strumenti nativi sono funzionalità integrate nei sistemi di database, mentre quelli di terze parti sono sviluppati da fornitori esterni. Entrambe le tipologie offrono alle organizzazioni l’opportunità di potenziare le proprie misure di monitoraggio e sicurezza dei dati.

Approccio Basato sui Trigger per il Monitoraggio delle Attività dei Dati

Monitorare lo storico dei dati con i trigger in un database SQL comporta la creazione di trigger che catturano automaticamente le modifiche ai dati di una tabella (inserimenti, aggiornamenti e cancellazioni) e registrano tali cambiamenti in una tabella di audit o storico. Sebbene questo metodo tracci efficacemente le modifiche ai dati, potrebbe non essere la soluzione più semplice o efficiente, specialmente in ambienti ad alto numero di transazioni, poiché i trigger possono introdurre sovraccarichi e complessità. Tuttavia, è un approccio diretto quando la semplicità e la facilità d’implementazione sono prioritarie. Il seguente codice è scritto con la sintassi di PostgreSQL e dimostra come gestire i trigger.

Per preparare i dati di test, creare la tabella principale:

CREATE TABLE employees ( employee_id INT PRIMARY KEY, name VARCHAR(100), department VARCHAR(100), salary DECIMAL(10, 2) );

Successivamente, creare una tabella di audit (storico) per i dati di test:

CREATE TABLE employee_audit ( audit_id SERIAL PRIMARY KEY, employee_id INT, action_type VARCHAR(10), -- 'INSERT', 'UPDATE', 'DELETE' action_time TIMESTAMP DEFAULT CURRENT_TIMESTAMP, old_name VARCHAR(100), old_department VARCHAR(100), old_salary DECIMAL(10, 2), new_name VARCHAR(100), new_department VARCHAR(100), new_salary DECIMAL(10, 2) );

Creare un trigger per l’operazione INSERT:

CREATE OR REPLACE FUNCTION fn_employee_insert() RETURNS TRIGGER AS $$ BEGIN INSERT INTO employee_audit (employee_id, action_type, new_name, new_department, new_salary) VALUES (NEW.employee_id, 'INSERT', NEW.name, NEW.department, NEW.salary); RETURN NEW; END; $$ LANGUAGE plpgsql;

CREATE TRIGGER trg_employee_insert AFTER INSERT ON employees FOR EACH ROW EXECUTE FUNCTION fn_employee_insert();

Per testare un trigger INSERT in SQL, è necessario eseguire un’operazione di inserimento sulla tabella associata al trigger. Dopo l’inserimento, è possibile verificare la corrispondente tabella di audit (o storico) per assicurarsi che il trigger abbia eseguito correttamente e registrato i dati necessari.

INSERT INTO employees (employee_id, name, department, salary) VALUES (1, 'John Doe', 'HR', 50000.00);

Dopo aver eseguito l’operazione INSERT, interrogare la tabella employee_audit per verificare che il trigger abbia registrato correttamente l’operazione di inserimento.

SELECT * FROM employee_audit;

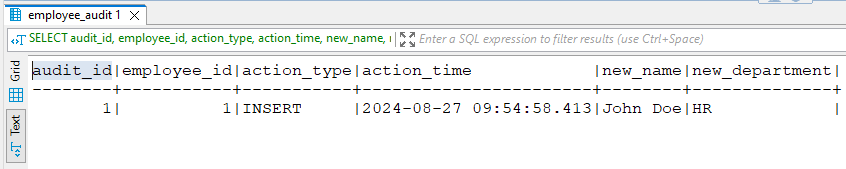

Di seguito è riportato il record di audit recuperato dalla tabella employee_audit utilizzando DBeaver:

Strumenti Nativi Avanzati

L’utilizzo dei trigger per monitorare le modifiche ai dati offre un modo per catturare automaticamente la cronologia delle modifiche senza richiedere modifiche al codice applicativo. Tuttavia, questo metodo può risultare complesso da mantenere e potrebbe influire sulle prestazioni a causa del sovraccarico introdotto dai trigger. Approcci alternativi, come l’uso di meccanismi di change data capture (CDC) o l’audit a livello applicativo, potrebbero rivelarsi più semplici o più efficienti a seconda del caso d’uso.

La maggior parte dei sistemi di database moderni è dotata di strumenti integrati per tracciare l’attività dei dati. Questi strumenti offrono funzionalità di base, come la registrazione degli eventi di accesso ai dati, la documentazione delle modifiche apportate ai record e la generazione di tracce di audit. Esempi includono:

SQL Server Audit: Consente agli amministratori di tracciare e registrare gli eventi a livello di server e di database.

Oracle Audit Vault: Fornisce capacità di audit complete, inclusa la possibilità di monitorare le attività degli utenti e le modifiche al database.

Gli strumenti nativi sono utili, ma potrebbero mancare delle funzionalità avanzate necessarie per un monitoraggio completo dei dati, soprattutto in ambienti complessi o multi-database.

Strumenti di Terze Parti

Le organizzazioni possono utilizzare strumenti di terze parti come DataSunrise per un monitoraggio dei dati migliorato, dotato di numerose funzionalità. Questi strumenti offrono capacità avanzate, quali avvisi in tempo reale, report dettagliati e gestione centralizzata su più database.

Perché Scegliere DataSunrise?

DataSunrise si distingue come soluzione leader per la sicurezza e il monitoraggio dei dati. Essa offre un approccio centralizzato e uniforme per tracciare lo storico delle attività dei dati in ambienti diversificati. DataSunrise mette a disposizione una piattaforma robusta per monitorare e proteggere i Suoi dati, sia che essi siano archiviati on-premises, nel cloud o distribuiti su vari database.

Istanza del Database e Storico delle Attività dei Dati

Assumendo che Lei abbia già installato DataSunrise, configurare un’istanza del database e visualizzare lo storico delle attività dei dati è un’operazione semplice. Ecco una guida passo passo:

Passo 1: Accedere alla Console

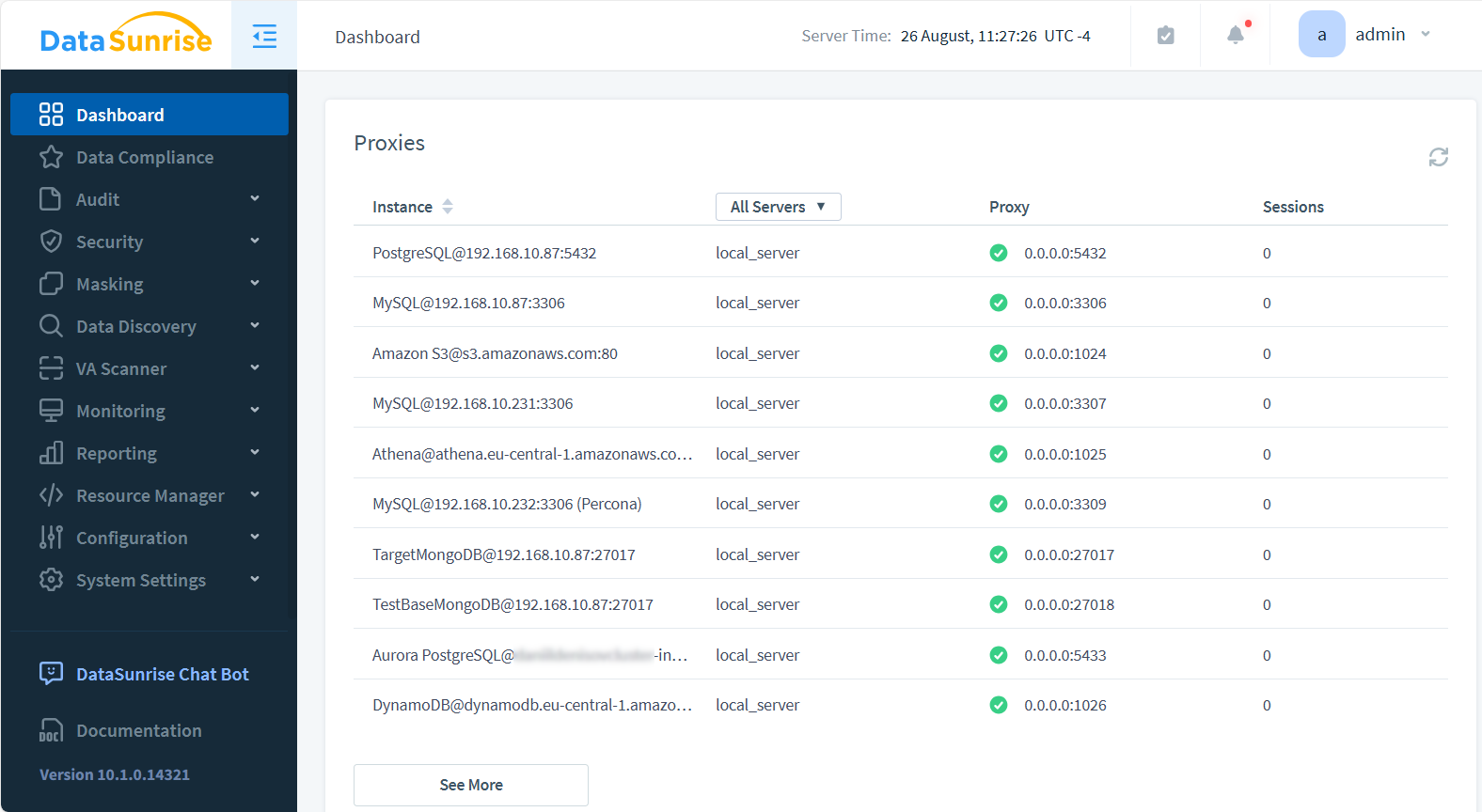

Acceda alla console di gestione di DataSunrise utilizzando le Sue credenziali. La console è il centro nevralgico dove è possibile configurare, monitorare e gestire ogni aspetto della sicurezza dei dati. La visualizzazione della Dashboard si apre al momento dell’accesso a DataSunrise:

Passo 2: Configurare le Fonti di Dati

Una volta effettuato l’accesso, il primo passo è configurare le fonti di dati o le istanze. DataSunrise supporta vari database, tra cui SQL Server, Oracle, MySQL e altri. Per aggiungere una fonte di dati:

- Navigare alla scheda “Configuration – Databases”.

- Fare clic su “+ Add Database”.

- Inserire i dettagli necessari, quali tipo di database, stringa di connessione e credenziali di autenticazione.

- Salvare la configurazione.

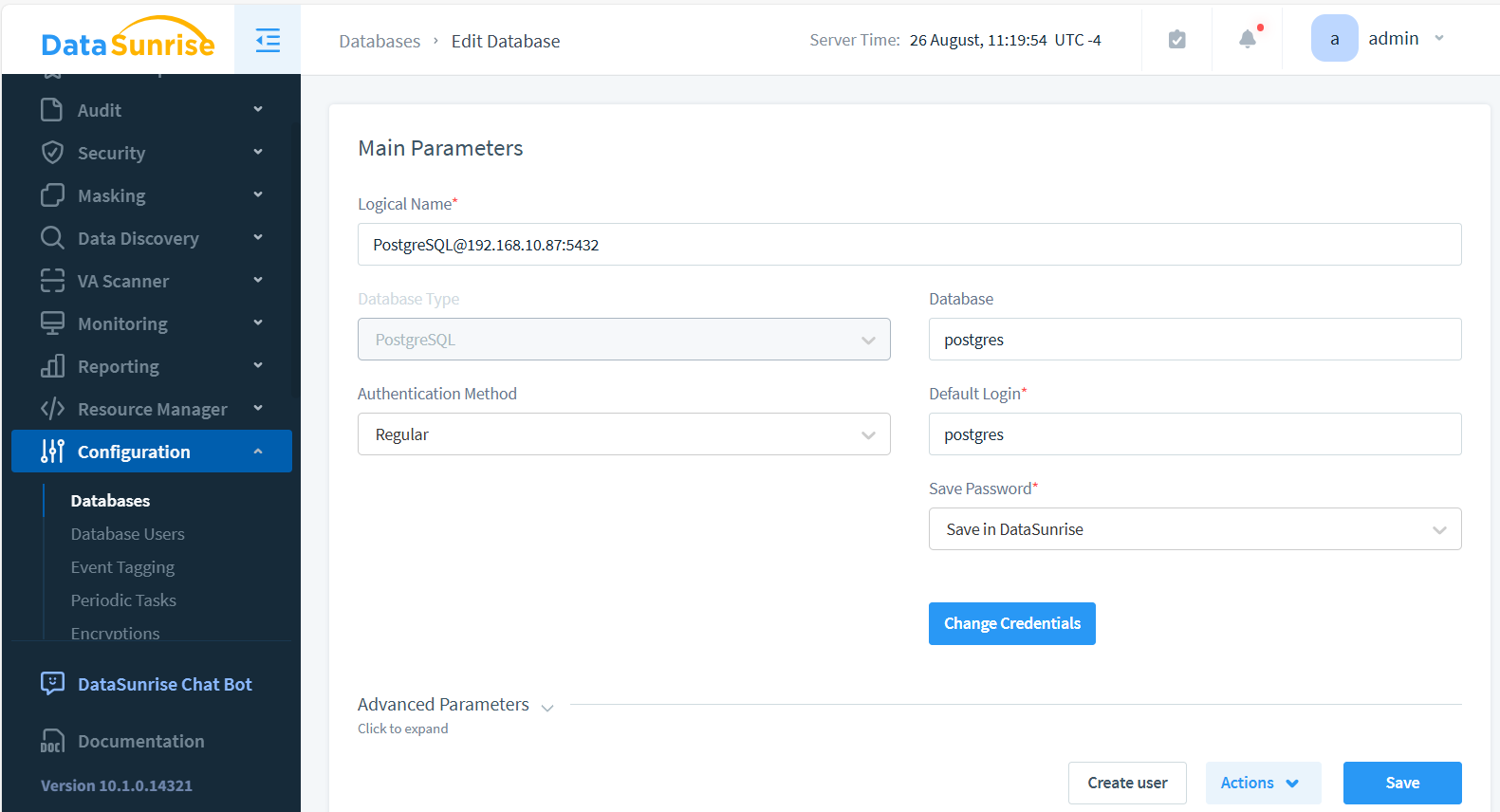

L’immagine sottostante illustra la configurazione di un’istanza PostgreSQL:

Passo 3: Abilitare il Monitoraggio delle Attività dei Dati

Con le fonti di dati configurate, ora è possibile abilitare il monitoraggio delle attività dei dati:

- Accedere alla sezione “Audit” della console.

- Creare una nuova Regola di Audit.

- Selezionare l’istanza che si desidera monitorare e scegliere gli oggetti da monitorare.

- Salvare la Regola.

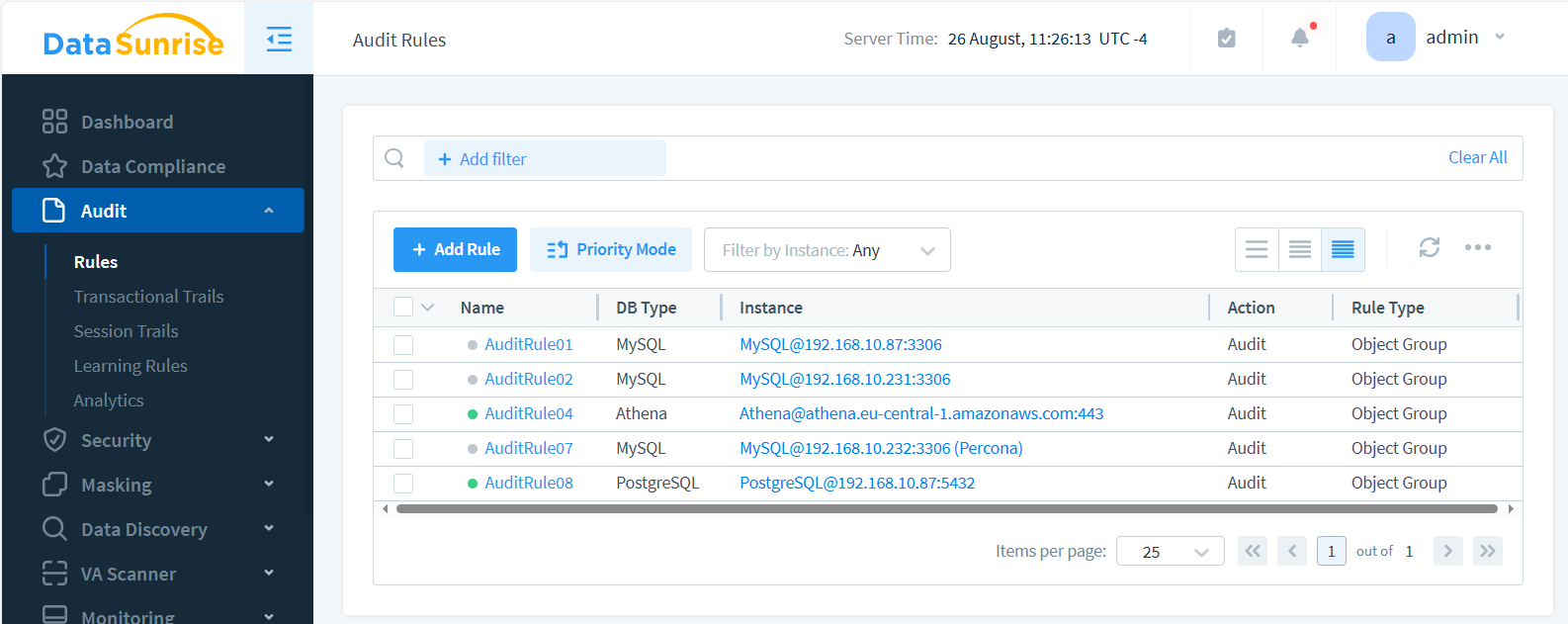

L’immagine sottostante mostra quattro regole per vari database on-premises e una per il Servizio AWS Athena. Tutte queste regole sono integrate in un’unica soluzione di sicurezza dei dati, permettendo di gestirle e controllarle in modo uniforme da una piattaforma centralizzata.

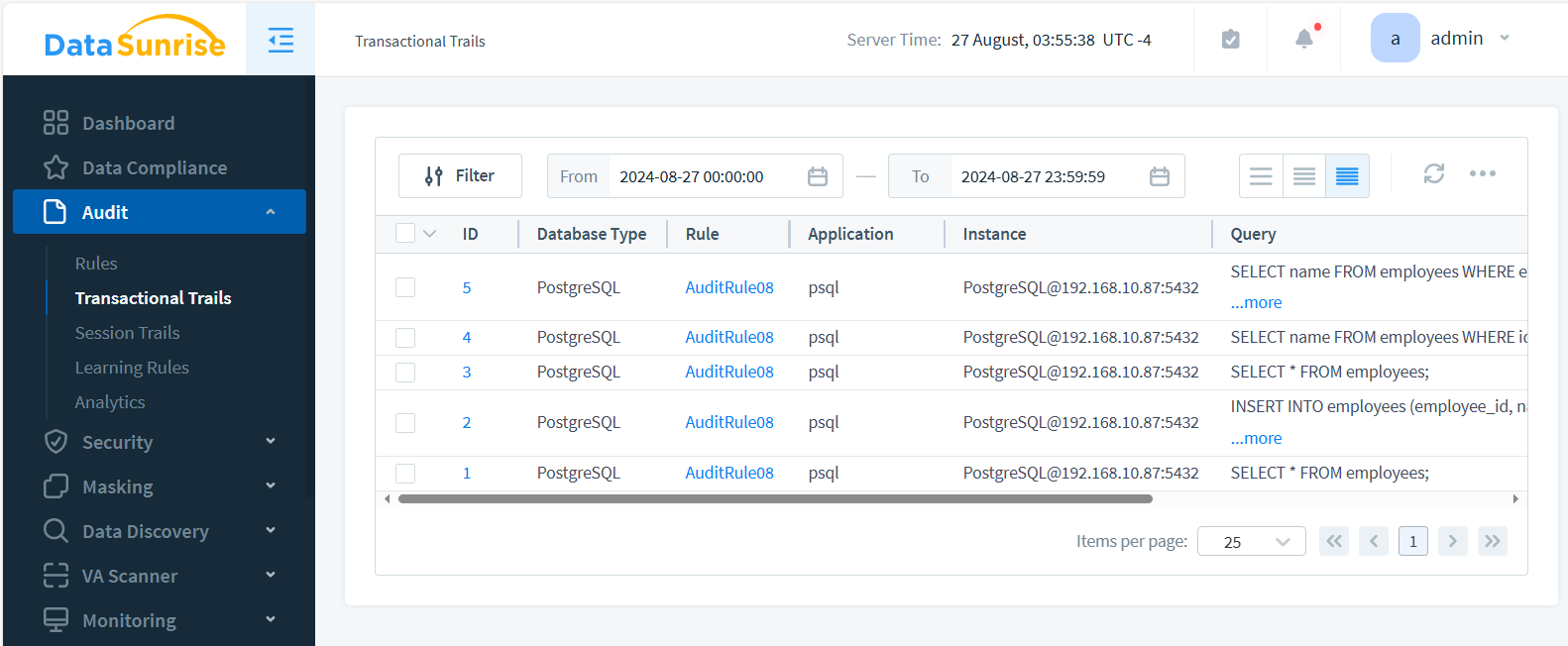

Passo 4: Visualizzare lo Storico delle Attività dei Dati

Una volta abilitato il monitoraggio, è possibile visualizzare lo storico delle attività dei dati in tempo reale:

- Configurare i client che consumano i dati per connettersi tramite il proxy dell’istanza DataSunrise ed eseguire diverse richieste di test, in modo da verificare il corretto funzionamento in modalità Proxy. Per istruzioni su come impostare gli audit in altre modalità, si prega di consultare la Guida Utente.

- Navigare alla pagina “Audit”.

- Selezionare la traccia desiderata (Tracce di Sessione o Transazionali) dal menu a discesa.

- Esportare i log, se necessario, per ulteriori analisi o per la conformità alle normative.

Vantaggi dell’Uso di DataSunrise per il Monitoraggio Centralizzato

L’utilizzo di DataSunrise per il monitoraggio offre diversi vantaggi significativi:

Consente di controllare e monitorare l’attività dei dati della Sua organizzazione da un unico punto.

Approccio Uniforme: Con la nostra soluzione, è possibile applicare regole e politiche di monitoraggio uniformi su differenti database e ambienti.

DataSunrise offre una sicurezza forte, con avvisi in tempo reale e report che aiutano a prevenire efficacemente potenziali minacce.

Conformità: Il nostro Compliance Manager semplifica il processo di mantenimento della conformità ai requisiti normativi fornendo log completi e tracce di audit.

Garantire la Conformità dei Dati con DataSunrise

Mantenere la conformità dei dati è un aspetto critico della gestione, specialmente con il crescente numero di regolamenti che governano la privacy e la protezione dei dati. DataSunrise offre una suite di strumenti progettati per aiutare le organizzazioni a soddisfare tali requisiti normativi. Utilizzando DataSunrise, è possibile:

Automatizzare la Creazione di Report per la Conformità: Generare report dettagliati che dimostrino la conformità a regolamenti come GDPR e HIPAA.

Implementare Controlli di Accesso: Garantire che solo utenti autorizzati abbiano accesso ai dati sensibili.

Audit degli Accessi ai Dati: Mantenere un registro dettagliato di chi ha accesso a quali dati e quando, semplificando la gestione di audit o indagini.

Panoramica sulla Conformità dei Dati | Quadri Normativi

Rilevamento di Anomalie Basato su AI e Conformità Unificata

La revisione manuale dei log non riesce a tenere il passo con ambienti multi-cloud e carichi di lavoro in tempo reale. Le piattaforme moderne integrano il machine learning per definire il comportamento normale delle query ed evidenziare le anomalie nel momento in cui si verificano. DataSunrise analizza i modelli SQL, la geolocalizzazione degli utenti e gli accessi in base all’orario per far emergere minacce che le regole statiche non rilevano, senza aggiungere latenza.

Ogni avviso è collegato alla sessione o alla traccia transazionale esatta, permettendo ai team di dimostrare in loco la conformità a GDPR, HIPAA o PCI-DSS. I log arricchiti vengono trasmessi al Suo SIEM tramite REST API, mentre dashboard unificate correlano eventi tra database on-premises e cloud. Il risultato: un flusso di lavoro unico che soddisfa gli auditor e rende proattivi i team di sicurezza.

Sintesi e Conclusione

Tenere traccia dell’attività dei dati è fondamentale per una gestione efficace degli stessi. Questo aiuta le organizzazioni a proteggere i propri dati, rispettare le normative e affrontare i rischi per la sicurezza.

È importante monitorare l’attività dei dati. È possibile utilizzare strumenti integrati o soluzioni avanzate come DataSunrise. Un sistema di monitoraggio robusto è essenziale.

Sfruttando le funzionalità avanzate di DataSunrise, è possibile centralizzare gli sforzi di monitoraggio, applicare regole uniformi su tutte le fonti di dati e migliorare la postura di sicurezza della Sua organizzazione. Tracciare, analizzare e riportare in tempo reale l’attività dei dati aiuta a proteggerli e a dimostrare la conformità alle normative sulla protezione dei dati.

DataSunrise offre strumenti flessibili e intuitivi per la sicurezza dei database, comprendenti lo storico delle attività dei dati, il data masking e altre funzionalità essenziali. Per provare DataSunrise e migliorare la sicurezza dei Suoi dati, visiti il nostro sito web per programmare una demo. Ottenga un’esperienza diretta e scopra come può esserLe utile.

Garantisca che i Suoi dati siano protetti, conformi e monitorati efficacemente con DataSunrise. Visiti il nostro sito web per saperne di più.

Successivo