Storico delle Attività dei Dati di Teradata

Introduzione

Nell’attuale mondo orientato ai dati, mantenere un completo Storico delle Attività dei Dati di Teradata è essenziale per garantire la sicurezza nel Database e la conformità normativa. Le organizzazioni devono monitorare le attività degli utenti, controllare l’accesso ai dati e rilevare potenziali minacce alla sicurezza per proteggere le informazioni sensibili. Teradata, una soluzione leader nel data warehousing, offre robuste funzionalità native per catturare e analizzare lo storico delle attività dei dati. Inoltre, integrare soluzioni avanzate come DataSunrise può ulteriormente potenziare la strategia di sicurezza nel Database. Questo articolo esplora le capacità native di Teradata per il tracciamento dello storico delle attività dei dati e come DataSunrise possa fornire ulteriori livelli di sicurezza e flessibilità.

Storico delle Attività dei Dati di Teradata Nativo

Teradata fornisce potenti strumenti nativi per tracciare e registrare le attività degli utenti, garantendo alle organizzazioni di mantenere uno Storico delle Attività dei Dati di Teradata dettagliato. Questi log sono essenziali per monitorare il comportamento degli utenti, eseguire l’audit degli accessi ai dati sensibili e soddisfare i requisiti di conformità. Di seguito, esploriamo le funzionalità chiave ed esempi su come sfruttare le capacità di logging di Teradata.

Registrazione dei Controlli dei Privilegi

Teradata registra i controlli dei privilegi nella tabella DBC.AccLogTbl ogni volta che un utente tenta di accedere a un oggetto o eseguire un’azione. Questi log registrano se il privilegio è stato concesso o negato, fornendo una chiara traccia di audit delle attività degli utenti.

Esempio: Registrazione dei Controlli dei Privilegi per Utenti Specifici

Per registrare i controlli dei privilegi per utenti specifici, è possibile utilizzare il seguente comando:

BEGIN LOGGING ON EACH ALL BY "admin1", "admin2";Questo comando registra tutti i controlli dei privilegi per gli utenti admin1 e admin2, garantendo che le loro azioni siano monitorate.

Interrogazione dei Log dei Controlli dei Privilegi

Per recuperare i log dei controlli dei privilegi, è possibile interrogare la tabella DBC.AccLogTbl:

SELECT LogonUser, ObjectName, AccessResult, AccessTime, SQLText

FROM DBC.AccLogTbl

WHERE LogonUser IN ('admin1', 'admin2');Questa query recupera tutti i log dei controlli dei privilegi per gli utenti specificati, aiutandola a monitorare le loro attività.

Registrazione dei Tentativi di Accesso Falliti

Teradata consente di registrare i tentativi di accesso falliti, essenziali per individuare possibili violazioni della sicurezza o tentativi di accesso non autorizzati.

Esempio: Registrazione dei Tentativi di Accesso Negati

Per registrare tutti i tentativi di accesso negati, utilizzi il seguente comando:

BEGIN LOGGING DENIALS ON EACH ALL;Questo comando registra ogni tentativo di accesso negato nel sistema, fornendo una visibilità sui potenziali problemi di sicurezza.

Registrazione degli Accessi alle Tracce di Audit

Teradata consente di registrare gli accessi alle tracce di audit, garantendo che anche i tentativi di visualizzare o modificare i log di audit siano tracciati.

Esempio: Registrazione degli Accessi alle Tracce di Audit

Per registrare gli accessi alle tracce di audit, utilizzi il seguente comando:

BEGIN LOGGING ON EACH ALL ON TABLE DBC.AccessLogTbl;

BEGIN LOGGING ON EACH ALL ON VIEW DBC.AccessLogV;Questi comandi registrano tutti gli accessi alla tabella DBC.AccessLogTbl e alla vista DBC.AccessLogV, garantendo che l’accesso alle tracce di audit venga tracciato.

Interrogazione dei Log degli Accessi alle Tracce di Audit

Per recuperare i log degli accessi alle tracce di audit, è possibile interrogare la tabella DBC.AccLogTbl:

SELECT LogonUser, ObjectName, AccessResult, AccessTime, SQLText

FROM DBC.AccLogTbl

WHERE ObjectName IN ('DBC.AccessLogTbl', 'DBC.AccessLogV');Questa query recupera tutti i log relativi agli accessi alle tracce di audit, aiutandola a monitorare chi sta visualizzando o modificando i log di audit.

Esempio di Output

Ecco un esempio di come potrebbe apparire l’output di una query che recupera i log delle azioni amministrative:

| LogonUser | ObjectName | AccessResult | AccessTime | SQLText |

|---|---|---|---|---|

| admin1 | DBC.Users | Concesso | 2023-10-01 10:00:00 | CREATE USER user1 |

| admin2 | DBC.Tables | Concesso | 2023-10-01 10:05:00 | DROP TABLE table1 |

| admin1 | DBC.AccessLogTbl | Negato | 2023-10-01 10:10:00 | SELECT * FROM DBC.AccessLogTbl |

Per ulteriori informazioni dettagliate sulla configurazione e gestione del logging delle attività in Teradata, può fare riferimento alla documentazione ufficiale di Teradata.

Storico delle Attività dei Dati di Teradata con DataSunrise

Mentre le funzionalità native di Teradata sono robuste, l’integrazione di DataSunrise può fornire ulteriori livelli di sicurezza e flessibilità. DataSunrise è una soluzione completa per la sicurezza nel Database che potenzia le funzionalità di auditing, monitoraggio e mascheramento dinamico dei dati in vari ambienti di database.

Monitoraggio in Tempo Reale

DataSunrise offre il monitoraggio in tempo reale delle attività nel Database, consentendo il rilevamento istantaneo di tentativi di accesso non autorizzati o attività sospette. Inoltre, fornisce approfonditi dettagli sul comportamento degli utenti, aiutando le organizzazioni a individuare potenziali rischi per la sicurezza.

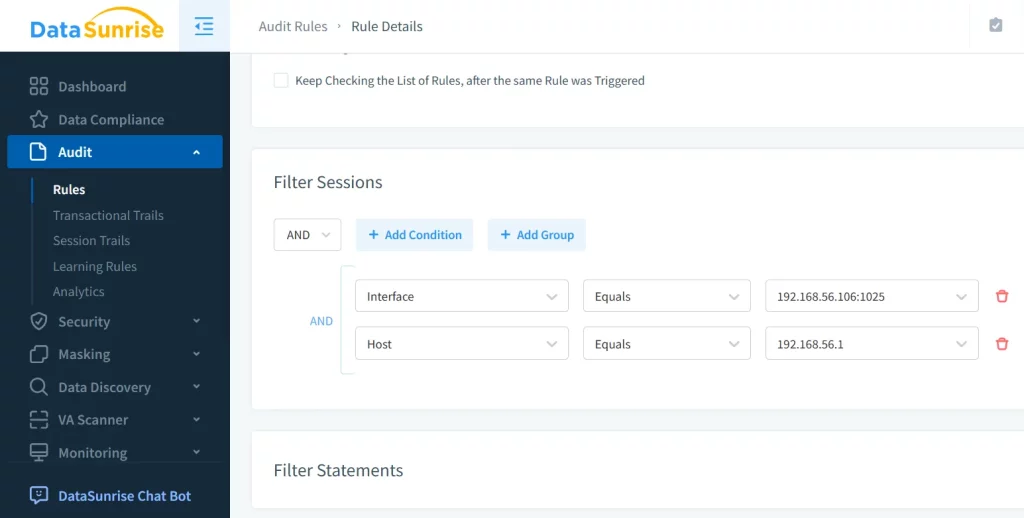

Regole di Audit Personalizzabili

Con DataSunrise, può creare regole di audit personalizzate, concepite per le Sue specifiche esigenze di conformità, come GDPR o HIPAA. Inoltre, queste regole possono essere definite in modo granulare per monitorare utenti, tabelle o azioni specifiche.

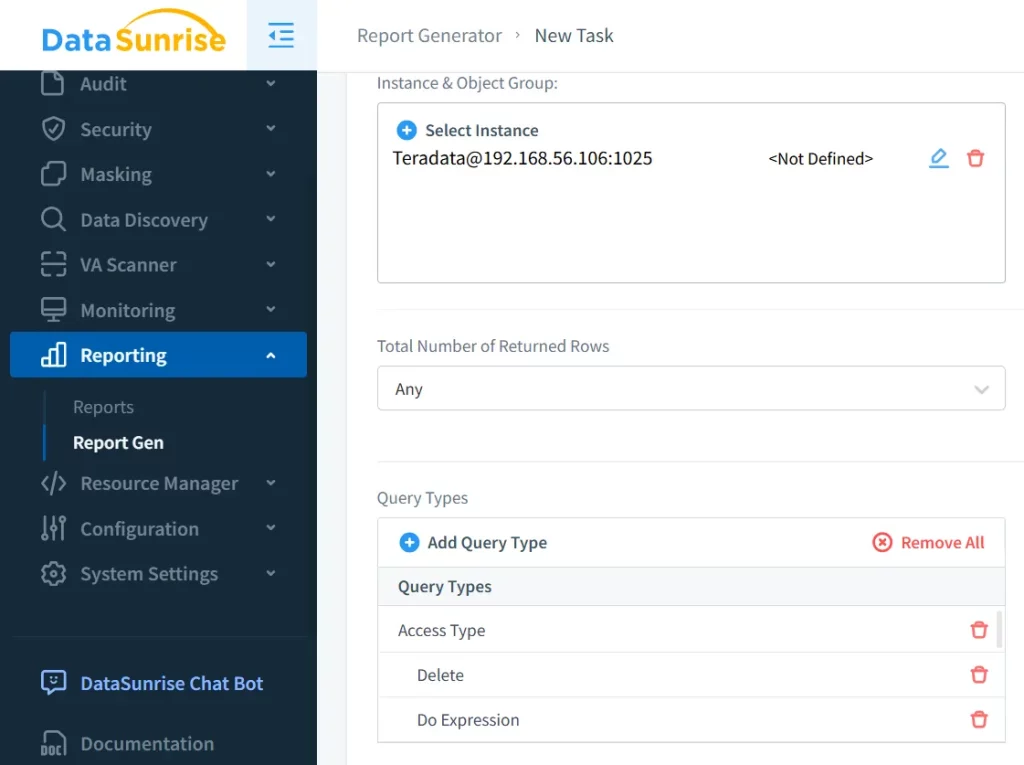

Reportistica Avanzata

DataSunrise genera log di audit dettagliati e dashboard visive, rendendo più semplice analizzare e interpretare i dati di audit. Inoltre, questi report possono essere personalizzati per soddisfare specifici requisiti normativi.

Avvisi Automatici

La piattaforma invia notifiche in tempo reale sugli incidenti di sicurezza, consentendo una rapida risposta alle potenziali minacce. Inoltre, questi avvisi possono essere configurati per notificare simultaneamente più stakeholder.

Mascheramento Dinamico dei Dati

DataSunrise offre il Mascheramento Dinamico dei Dati per proteggere le informazioni sensibili senza compromettere la funzionalità del Database. Di conseguenza, garantisce che le informazioni sensibili rimangano sicure anche quando vengono accessate da utenti autorizzati.

Conclusione

Mantenere un completo Storico delle Attività dei Dati di Teradata è essenziale per garantire la sicurezza e la conformità dei Suoi dati. Sebbene Teradata offra funzionalità native robuste, l’integrazione di una soluzione avanzata come DataSunrise può migliorare significativamente la strategia di sicurezza nel Database. Dal monitoraggio in tempo reale alla reportistica avanzata e al supporto per la conformità, DataSunrise risponde alle crescenti esigenze delle aziende moderne. Pertanto, è un’aggiunta preziosa al framework di sicurezza dei dati di qualsiasi organizzazione.

Se è pronto ad elevare le Sue capacità di auditing del Database, prenda in considerazione di prenotare una demo personalizzata o di scaricare la versione di prova di DataSunrise oggi stesso. Una soluzione di auditing completa e robusta è a un passo dal rafforzamento della Sua strategia di sicurezza dei dati.