Pista di Controllo dei Dati Greenplum

Nell’attuale panorama guidato dai dati, mantenere complete piste di controllo dei dati è fondamentale per la sicurezza del database e la conformità normativa. Poiché le organizzazioni affrontano minacce informatiche sempre più sofisticate, implementare adeguati meccanismi di controllo negli ambienti di Greenplum Database è essenziale per proteggere i dati sensibili e mantenere la conformità normativa.

Secondo l’IBM Cost of a Data Breach Report 2023, il costo medio di una violazione dei dati ha raggiunto i 4,45 milioni di dollari a livello globale, con sistemi di monitoraggio e controllo inadeguati che rappresentano fattori significativi.

Per le aziende che gestiscono informazioni sensibili, Greenplum Database offre il tracciamento e la verifica sistematici delle attività del database attraverso le sue funzionalità native di controllo. Questo approccio metodico supporta l’implementazione dei controlli di sicurezza dei dati e delle misure di conformità.

Comprendere la Pista di Controllo dei Dati Greenplum

Il sistema di controllo di Greenplum è composto da diversi componenti interconnessi:

- File di Log del Server: Ogni istanza del database mantiene il proprio file di log del server contenente registrazioni dettagliate delle attività

- Cataloghi di Controllo: Tabelle di sistema che memorizzano i metadati relativi al controllo

- Logging a Livello di Segmento: Acquisizione distribuita dei controlli su tutti i segmenti

- Aggregazione del Nodo Coordinatore: Raccolta centralizzata dei dati di controllo

Configurazione della Pista di Controllo dei Dati Greenplum

Configurazione di Base

Per abilitare una pista di controllo completa in Greenplum, applica queste impostazioni essenziali:

-- Abilita il log di controllo di base ALTER SYSTEM SET logging_collector = on; ALTER SYSTEM SET log_destination = 'csvlog'; -- Configura i parametri di log dettagliati ALTER SYSTEM SET log_statement = 'all'; ALTER SYSTEM SET log_min_duration_statement = 1000; ALTER SYSTEM SET log_connections = on; ALTER SYSTEM SET log_disconnections = on;

Configurazione Avanzata del Controllo

Per potenziare le capacità di controllo, implementa queste impostazioni aggiuntive:

-- Abilita dettagli di log estesi ALTER SYSTEM SET log_error_verbosity = 'verbose'; ALTER SYSTEM SET log_line_prefix = '%t [%p]: [%l-1] user=%u,db=%d,app=%a,client=%h '; -- Configura la gestione dei file di log ALTER SYSTEM SET log_rotation_age = '1d'; ALTER SYSTEM SET log_rotation_size = '100MB'; ALTER SYSTEM SET log_truncate_on_rotation = on;

Esempi Pratici di Implementazione

Monitoraggio dei Modelli di Accesso ai Dati

SELECT

usename,

date_trunc('hour', query_start) as access_time,

count(*) as access_count,

string_agg(DISTINCT client_addr::text, ', ') as source_ips

FROM

pg_stat_activity

WHERE

datname = 'testdb'

AND query ILIKE '%public.clients%'

AND query_start >= current_timestamp - interval '24 hours'

GROUP BY

usename,

date_trunc('hour', query_start)

ORDER BY

access_time DESC;

Esempio di output:

| nome_utente | ora_accesso | conteggio_accessi | IP_sorgente |

|---|---|---|---|

| admin | 2024-02-12 15:00:00 | 45 | 192.168.1.100, 192.168.1.101 |

| analyst | 2024-02-12 14:00:00 | 28 | 192.168.1.102 |

| etl_user | 2024-02-12 14:00:00 | 15 | 192.168.1.103 |

| support | 2024-02-12 13:00:00 | 8 | 192.168.1.104 |

Monitoraggio delle Modifiche allo Schema

SELECT

event_timestamp,

usename,

command_tag,

object_type,

object_identity,

command

FROM

pg_audit_log

WHERE

command_tag IN ('ALTER TABLE', 'CREATE TABLE', 'DROP TABLE')

AND object_identity LIKE '%public.clients%'

ORDER BY

event_timestamp DESC;

Esempio di output:

| timestamp_evento | nome_utente | tag_comando | tipo_oggetto | identità_oggetto | comando |

|---|---|---|---|---|---|

| 2024-02-12 15:30:00 | admin | ALTER TABLE | TABLE | public.clients | ALTER TABLE public.clients ADD COLUMN email VARCHAR(255) |

| 2024-02-12 14:45:00 | admin | ALTER TABLE | TABLE | public.clients | ALTER TABLE public.clients ADD PRIMARY KEY (id) |

| 2024-02-12 14:00:00 | etl_user | CREATE TABLE | TABLE | public.clients | CREATE TABLE public.clients (id serial, …) |

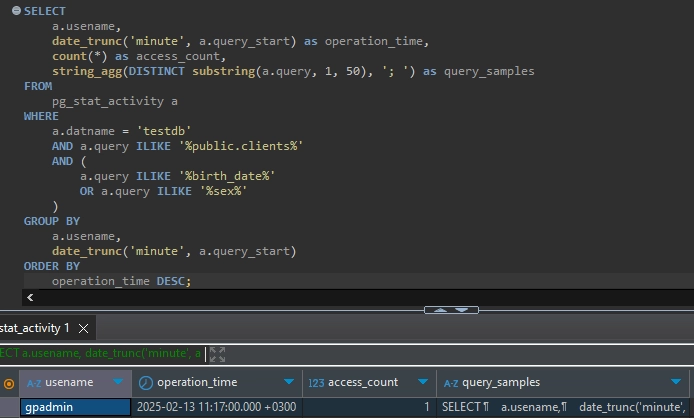

Monitoraggio dell’Accesso ai Dati Sensibili

SELECT

a.usename,

date_trunc('minute', a.query_start) as operation_time,

count(*) as access_count,

string_agg(DISTINCT substring(a.query, 1, 50), '; ') as query_samples

FROM

pg_stat_activity a

WHERE

a.datname = 'testdb'

AND a.query ILIKE '%public.clients%'

AND (

a.query ILIKE '%birth_date%'

OR a.query ILIKE '%sex%'

)

GROUP BY

a.usename,

date_trunc('minute', a.query_start)

ORDER BY

operation_time DESC;

Esempio di output:

Potenziare le Capacità di Controllo con DataSunrise

Mentre le funzionalità native della pista di controllo di Greenplum offrono capacità di monitoraggio essenziali, le organizzazioni spesso richiedono funzionalità aggiuntive. DataSunrise estende queste capacità con:

- Monitoraggio delle attività in tempo reale

- Analisi avanzate della sicurezza

- Reportistica automatizzata per la conformità

- Gestione centralizzata dei controlli

- Creazione di regole di controllo personalizzate

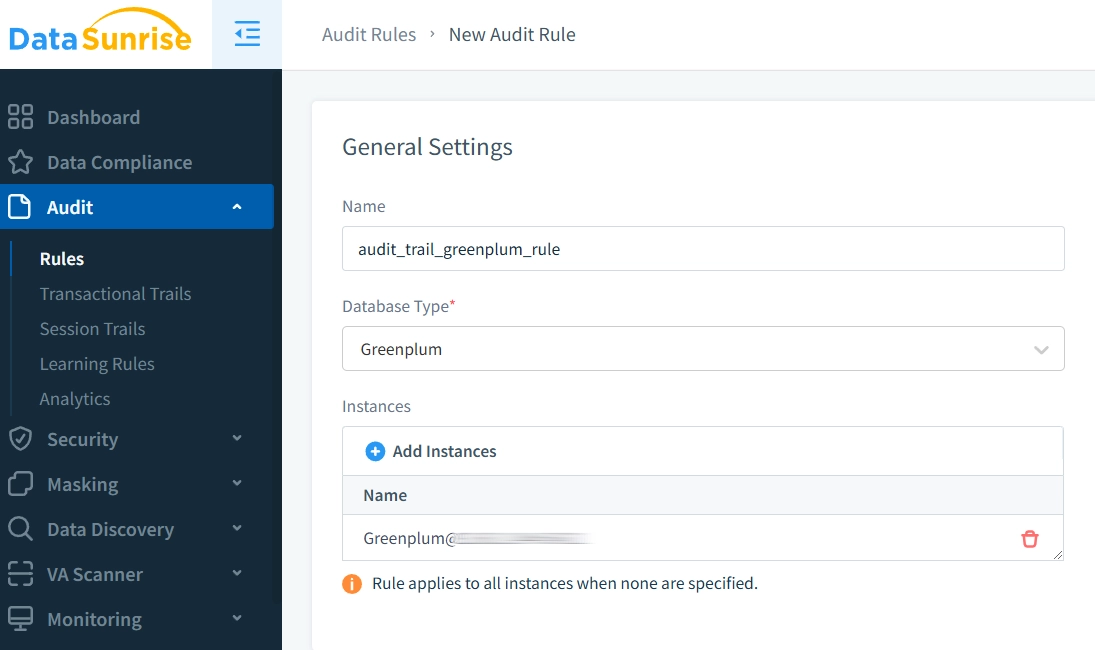

Creazione di Regole di Controllo Personalizzate

DataSunrise offre un’interfaccia intuitiva per creare e gestire le regole di controllo, consentendo un controllo preciso su quali attività del database vengono monitorate.

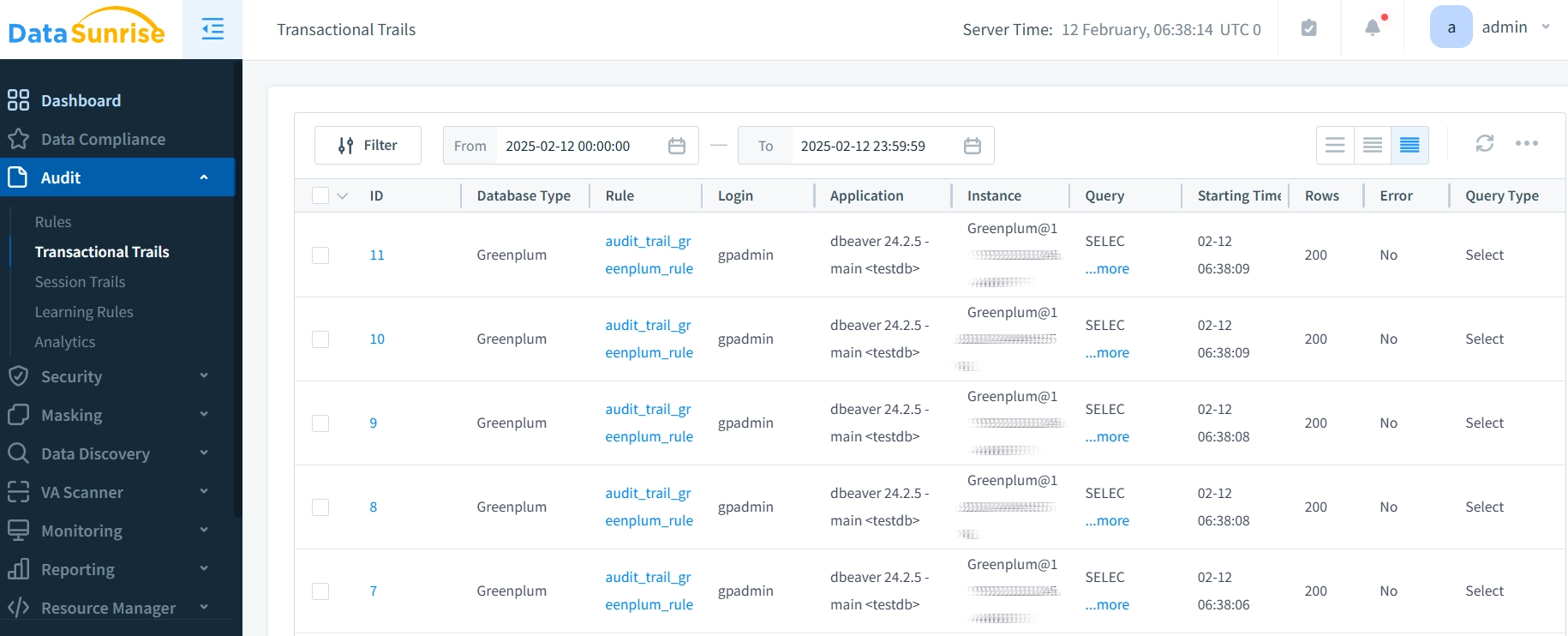

Analisi dei Risultati del Controllo

La piattaforma offre una visualizzazione completa delle piste di controllo, facilitando il tracciamento e l’analisi delle attività del database in tempo reale.

Vantaggi dell’Integrazione

- Visibilità Potenziata: Visione completa di tutte le attività del database

- Conformità Automatizzata: Reportistica normativa semplificata

- Sicurezza Avanzata: Rilevamento delle minacce in tempo reale

- Gestione Centralizzata: Monitoraggio unificato delle piste di controllo

Buone Pratiche per la Gestione della Pista di Controllo

Ottimizzazione delle Prestazioni

- Implementare una registrazione selettiva basata sulla criticità delle operazioni

- Utilizzare politiche di rotazione dei log appropriate

- Archiviare regolarmente i vecchi record di controllo

- Monitorare l’impatto dello storage della pista di controllo

Considerazioni sulla Sicurezza

- Crittografare i dati di controllo sensibili utilizzando controlli di accesso basati sui ruoli

- Implementare controlli d’accesso rigorosi per i log di controllo

- Eseguire backup regolari delle piste di controllo

- Mantenere i controlli di integrità della pista di controllo

Soluzioni di Terze Parti

- Implementare capacità avanzate di mascheramento e monitoraggio dei dati

- Configurare sistemi di gestione centralizzata dei controlli

- Mantenere politiche coerenti su tutti gli strumenti di monitoraggio

- Pianificare valutazioni di sicurezza regolari

Requisiti di Conformità

- Stabilire politiche di conservazione chiare in linea con il GDPR

- Documentare in maniera completa tutte le configurazioni di controllo

- Eseguire controlli di conformità regolari tramite valutazioni di vulnerabilità

- Implementare meccanismi di reportistica automatizzata

Conclusione

Implementare una pista di controllo dei dati robusta in Greenplum richiede un approccio completo che combini le capacità native con strumenti di sicurezza avanzati. DataSunrise offre soluzioni flessibili e all’avanguardia che potenziano la sicurezza del tuo database attraverso una gestione avanzata delle piste di controllo, monitoraggio in tempo reale e reportistica automatizzata per la conformità.

Scopri in prima persona le potenti capacità di sicurezza e controllo del database di DataSunrise prenotando oggi una demo online. Lascia che i nostri esperti ti mostrino come rafforzare la sicurezza del tuo database Greenplum semplificando al contempo i processi di conformità.