Traccia di Audit dei Dati di Teradata

Introduzione

In un mondo guidato dai dati come quello odierno, mantenere la sicurezza e l’integrità del database è fondamentale. La Traccia di Audit dei Dati di Teradata svolge un ruolo essenziale nel monitorare e tracciare le attività del database, garantendo la conformità agli standard normativi e rilevando le minacce alla sicurezza. Sebbene Teradata offra funzionalità di auditing native robuste, integrare soluzioni avanzate come DataSunrise può migliorare la sua strategia di sicurezza del database.

Traccia di Audit dei Dati Nativa di Teradata

Le capacità di auditing native di Teradata, attraverso il suo Database Auditing Facility (DBAF), registrano un’ampia gamma di attività. Ciò aiuta gli amministratori di database (DBA) a tracciare le azioni degli utenti, monitorare le modifiche e rilevare accessi non autorizzati. Questi log sono essenziali per la conformità a normative quali il GDPR e l’HIPAA.

Configurazione delle Regole di Audit

Teradata utilizza l’istruzione BEGIN LOGGING per definire le regole di logging, memorizzate nella tabella DBC.AccLogRuleTbl. Queste regole determinano quali controlli di privilegi generano voci di log nella tabella DBC.AccLogTbl.

1. Registrazione delle Azioni Specifiche su una Tabella

Per registrare azioni come SELECT, INSERT e UPDATE su una tabella, utilizzi:

BEGIN LOGGING ON EACH SELECT, INSERT, UPDATE ON TABLE "DatabaseName"."TableName";Questo garantisce che ogni operazione sulla tabella specificata venga registrata, aiutando a tracciare l’accesso ai dati e le loro modifiche.

2. Registrazione di Tutte le Azioni di un Ruolo Specifico

Per registrare tutte le azioni degli utenti con un ruolo specifico, utilizzi:

BEGIN LOGGING ON EACH ALL BY ROLE "RoleName";Questo registra ogni azione degli utenti nel ruolo specificato, utile per monitorare ruoli privilegiati.

Monitoraggio delle Azioni Amministrative

Le azioni amministrative, come la creazione o l’eliminazione di database, utenti o tabelle, sono critiche da monitorare. Utilizzi:

BEGIN LOGGING ON EACH CREATE DATABASE, DROP DATABASE, CREATE USER, DROP USER

ON DATABASE "DBC";Questo registra tutte le operazioni di CREATE e DROP, garantendo che le azioni amministrative siano tracciate.

Interrogazione delle Viste di Sistema per un Audit Avanzato

Teradata fornisce viste di sistema, come DBC.AccessLogV, per un auditing dettagliato. Ad esempio:

SELECT LogonUser, ObjectName, AccessResult, AccessTime, SQLText

FROM DBC.AccessLogV

WHERE AccessResult = 'Denied'

AND AccessTime > CURRENT_DATE - 7;Questo recupera i tentativi di accesso negato negli ultimi sette giorni. Analogamente, utilizzi DBC.LogOnOffV per monitorare le attività di logon:

SELECT LogDate, LogTime, UserName, Event

FROM DBC.LogOnOffV

WHERE Event LIKE '%Failed%'

AND LogDate > CURRENT_DATE - 30;Questo restituisce i tentativi falliti di logon negli ultimi 30 giorni.

Registrazione dell’Accesso a Dati Sensibili

Per conformarsi a normative come il PCI-DSS, registri l’accesso a dati sensibili:

BEGIN LOGGING ON EACH SELECT, INSERT, UPDATE, DELETE

ON TABLE "SensitiveDatabase"."SensitiveTable";Questo registra tutti i tentativi di accesso alla tabella sensibile specificata.

Registrazione delle Modifiche agli Oggetti a Livello di Sistema

Per registrare le modifiche agli oggetti a livello di sistema, utilizzi:

BEGIN LOGGING ON EACH CREATE TABLE, DROP TABLE, CREATE VIEW, DROP VIEW

ON DATABASE "DBC";Questo registra tutte le operazioni di CREATE e DROP su tabelle e viste. Per esplorare ulteriori opzioni della traccia di audit dei dati in Teradata, consulti la documentazione di Teradata.

Migliorare la Traccia di Audit dei Dati di Teradata con DataSunrise

Sebbene l’auditing nativo di Teradata sia robusto, integrare DataSunrise migliora la sicurezza e la conformità del database.

Come DataSunrise Rafforza l’Auditing di Teradata

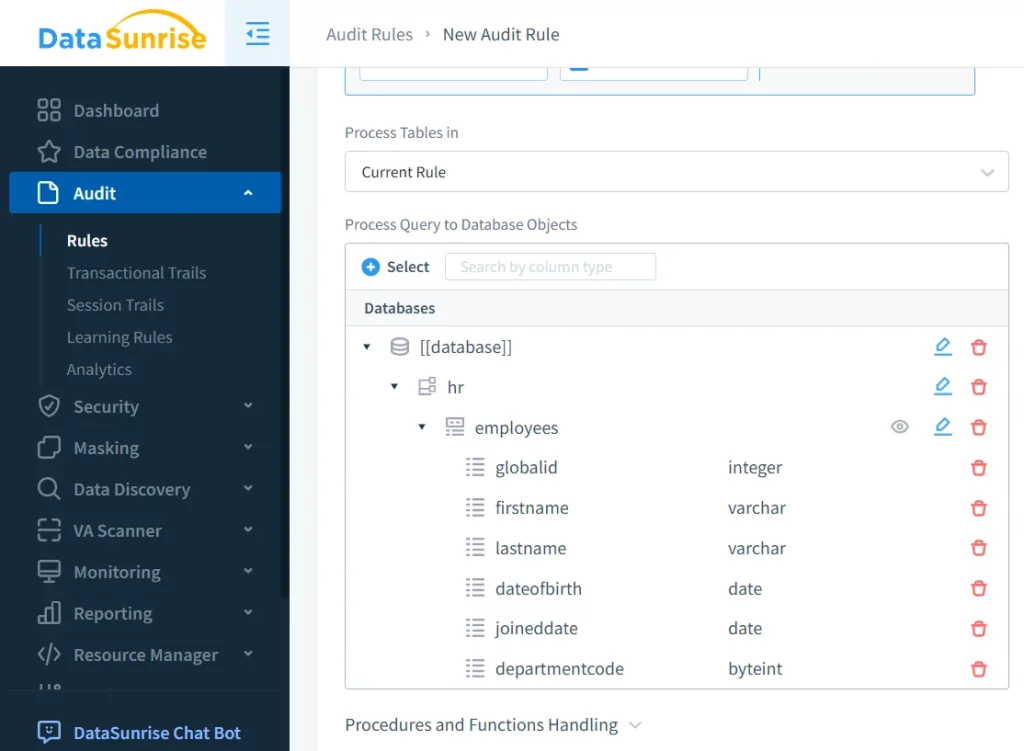

1. Regole di Audit Personalizzabili per la Conformità

DataSunrise consente regole di audit granulari e personalizzabili in base a normative come il GDPR o l’HIPAA. Queste regole monitorano utenti, tabelle o azioni specifiche, garantendo la conformità.

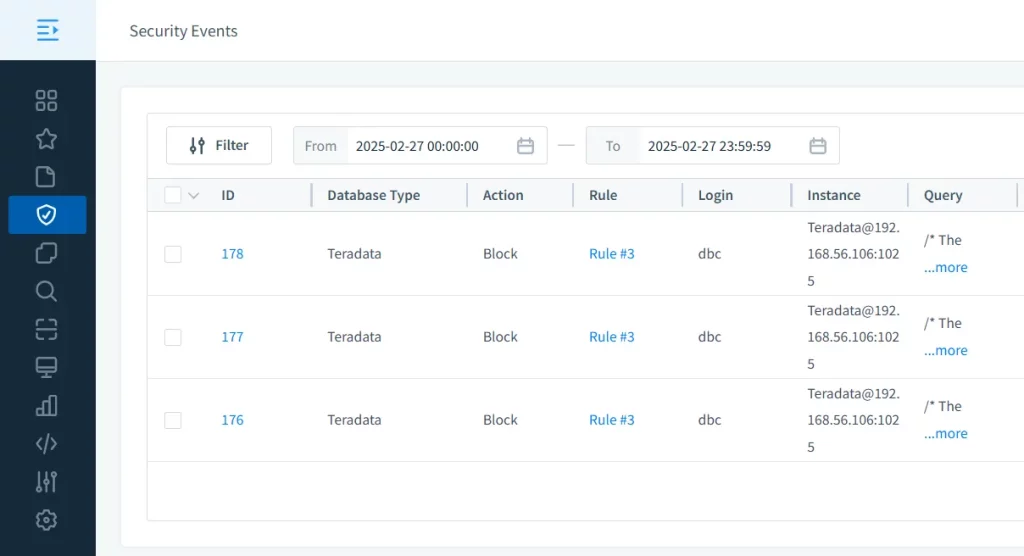

2. Monitoraggio in Tempo Reale e Avvisi

DataSunrise offre monitoraggio in tempo reale, rilevando accessi non autorizzati o comportamenti sospetti. Avvisi automatici notificano agli stakeholder eventuali incidenti di sicurezza.

3. Reportistica Avanzata e Cruscotti

DataSunrise genera log di audit completi e cruscotti visivi, semplificando l’analisi dei dati di audit. I report possono essere personalizzati per soddisfare esigenze normative o organizzative.

4. Mascheramento Dinamico dei Dati per Dati Sensibili

DataSunrise offre il Mascheramento Dinamico dei Dati, nascondendo i dati sensibili agli utenti non autorizzati pur mantenendo la funzionalità del database.

5. Rilevamento Proattivo delle Minacce

Combinando il monitoraggio in tempo reale con regole personalizzabili e avvisi, DataSunrise consente il rilevamento proattivo delle minacce, affrontando i rischi prima che si aggravino.

Perché Scegliere DataSunrise per Teradata?

DataSunrise potenzia l’auditing nativo di Teradata e fornisce una soluzione unificata per la sicurezza dei dati, la conformità e il monitoraggio. La sua flessibilità e le funzionalità avanzate lo rendono indispensabile per rafforzare le strategie di protezione dei dati.

Conclusione

Una traccia di audit dei dati di Teradata completa è essenziale per la sicurezza dei dati e la conformità. Sebbene Teradata offra un auditing nativo robusto, integrare DataSunrise migliora significativamente la strategia di sicurezza del database. Dal monitoraggio in tempo reale alla reportistica avanzata, DataSunrise risponde alle esigenze delle moderne attività aziendali, rendendolo un’aggiunta preziosa a qualsiasi quadro di sicurezza dei dati.

Elevi le sue capacità di auditing del database prenotando una demo personalizzata o scaricando la versione di prova di DataSunrise oggi stesso. Una soluzione di auditing completa è a un passo dal rafforzare la sua strategia di sicurezza dei dati.