GraphQL, API Moderne, Sistemi Legacy – Protezione dei Dati su Ogni Livello di Astrazione

Introduzione

Probabilmente avrai sentito dire: "Abbiamo bisogno di una sicurezza per database che funzioni con GraphQL!". In effetti, GraphQL è piuttosto moderno, flessibile e popolare tra i team di sviluppo. Ma ecco cosa molti fornitori talvolta dimenticano di dirti – se la tua sicurezza del database funziona solo con specifici linguaggi di query o framework, stai sbagliando approccio.

Sicurezza delle API Moderne con Esempio GraphQL

Iniziamo con un esempio GraphQL per vedere cosa succede realmente “dietro le quinte”:

# Esempio di query GraphQL

query GetUserOrders {

user(id: "12345") {

name

email

orders(limit: 10) {

id

total

items {

name

price

}

}

}

}

Appare moderno e pulito, vero? Ma ecco cosa in realtà colpisce il tuo database:

-- Cosa vede effettivamente il database

SELECT u.name, u.email, u.id

FROM users u

WHERE u.id = '12345';

SELECT o.id, o.total

FROM orders o

WHERE o.user_id = '12345'

LIMIT 10;

SELECT i.name, i.price

FROM order_items oi

JOIN items i ON oi.item_id = i.id

WHERE oi.order_id IN ('67890', '67891', '67892'...);

La verità: GraphQL è solo uno dei modi per generare query SQL. Ecco perché gli strumenti di sicurezza che monitorano a livello SQL possono proteggere le applicazioni GraphQL senza nemmeno richiedere funzionalità specifiche per GraphQL.

Considerazioni sulla Sicurezza di GraphQL

GraphQL offre reali benefici ai flussi di lavoro di sviluppo moderni. Le query flessibili riducono il sovra-caricamento di dati permettendo ai client di richiedere esattamente ciò che serve. Il typing forte aiuta nello sviluppo fornendo contratti chiari tra frontend e backend. Un endpoint unico semplifica la gestione delle API consolidando molteplici sorgenti dati attraverso un’interfaccia unificata.

Tuttavia, questa flessibilità introduce sfide di sicurezza uniche. A differenza delle API REST tradizionali, dove ogni endpoint è fortemente legato a funzioni di business predefinite, GraphQL espone un punto di accesso singolo che può recuperare strutture di dati complesse e profondamente nidificate. Questo rende più difficile far rispettare politiche di controllo accessi, soprattutto a livello di singolo campo, dove informazioni sensibili potrebbero essere esposte involontariamente.

Inoltre, molte implementazioni GraphQL traducono dinamicamente le query client in istruzioni SQL. Se questo strato di traduzione manca di adeguata validazione, può diventare un vettore per vulnerabilità di injection. Sebbene l’iniezione SQL tradizionale possa sembrare meno probabile attraverso un’interfaccia GraphQL strutturata, resolver non adeguatamente protetti o costruttori di query dinamici nella logica applicativa possono comunque introdurre rischi significativi.

Poiché questi rischi spesso bypassano i controlli di sicurezza a livello API, la protezione dei dati deve avvenire a livello SQL dove risiede realmente l’informazione sensibile. Ecco perché una volta che il tuo resolver GraphQL genera una query SQL efficiente e ben strutturata, il tuo monitoraggio dell’attività a livello di database dovrebbe automaticamente:

🔹 Registrare correttamente l’accesso

🔹 Controllare l’esposizione di dati sensibili

🔹 Validare rispetto alle politiche di sicurezza

🔹 Monitorare pattern insoliti

Un Approccio Pratico alla Sicurezza del Database

C’è una cosa chiara quando si osserva come funzionano realmente le diverse tecnologie:

Una buona sicurezza dei dati funziona a livello di protocollo database, non a livello applicativo.

Che le tue richieste dati provengano da:

🔹 Resolver GraphQL

🔹 Endpoint API REST

🔹 Servizi legacy SOAP

🔹 Script Python per analisi

🔹 Strumenti temporanei di esportazione dati

🔹 Connessioni Excel

🔹 O qualsiasi altra applicazione che comunichi con il database

Alla fine si traducono tutte in query SQL – il che significa che la sicurezza a livello database può proteggerle tutte con un unico approccio coerente.

Esempi dal Mondo Reale: GraphQL e Altri

Lo Stack Moderno

// Resolver GraphQL che usa Prisma ORM

const resolvers = {

Query: {

user: async (parent, args, context) => {

return await context.prisma.user.findUnique({

where: { id: args.id },

include: { orders: true }

});

}

}

};

L’Enterprise Classico

// Spring Boot tradizionale + JPA

@RestController

public class UserController {

@GetMapping("/api/users/{id}")

public User getUser(@PathVariable String id) {

return userRepository.findUserWithOrders(id);

}

}

@Query("SELECT u FROM User u LEFT JOIN FETCH u.orders WHERE u.id = :id")

User findUserWithOrders(@Param("id") String id);

L’Accesso Diretto al Database

# Script Python con connessione diretta al database

import psycopg2

conn = psycopg2.connect("postgresql://...")

cursor = conn.cursor()

cursor.execute("""

SELECT u.id, u.name, u.email, o.id as order_id, o.total

FROM users u

LEFT JOIN orders o ON u.id = o.user_id

WHERE u.id = %s

""", (user_id,))

L’Applicazione Legacy

' Applicazione enterprise VB.NET

Dim connectionString As String = ConfigurationManager.ConnectionStrings("DB").ConnectionString

Using connection As New SqlConnection(connectionString)

Dim sql As String = "SELECT u.id, u.name, u.email, o.id as order_id, o.total " & _

"FROM users u LEFT JOIN orders o ON u.id = o.user_id " & _

"WHERE u.id = @userId"

Dim command As New SqlCommand(sql, connection)

command.Parameters.AddWithValue("@userId", userId)

connection.Open()

Dim reader As SqlDataReader = command.ExecuteReader()

End Using

Se eliminiamo tutti i livelli di astrazione e vediamo cosa succede davvero sotto, risulta che tutti questi generano essenzialmente la stessa identica query SQL che va a colpire il database. Il tuo strumento di sicurezza dovrebbe intercettare accessi a dati sensibili, pattern di query sospetti e potenziali attacchi di injection indipendentemente dal livello di astrazione che li ha generati.

Ecco perché:

Ognuno di questi esempi (GraphQL + Prisma, Spring Boot + JPA, Python puro con psycopg2) alla fine genera ed esegue SQL che colpisce lo stesso motore di database. Il motore di database (es. PostgreSQL, MySQL) non tiene conto se la query provenga da un resolver GraphQL, da un controller Java che usa JPA o da uno script Python raw.

Vede solo un’istruzione SQL come:

SELECT u.id, u.name, u.email, o.id AS order_id, o.total

FROM users u

LEFT JOIN orders o ON u.id = o.user_id

WHERE u.id = '123';

Avvertenze:

- Gli ORM possono ottimizzare o strutturare SQL in modo differente. Per esempio, Prisma potrebbe dividere una query in più round-trip (problema N+1), oppure JPA potrebbe usare

JOIN FETCH. Ma l’obiettivo semantico rimane lo stesso. - Registrare solo a livello applicativo farà perdere accessi a basso livello (es. qualcuno che usa psql o DataGrip). Per questo si monitora a livello DB.

- Statement preparati o variabili vincolate possono oscurare il valore dei parametri nei log a meno che non vengano decodificati.

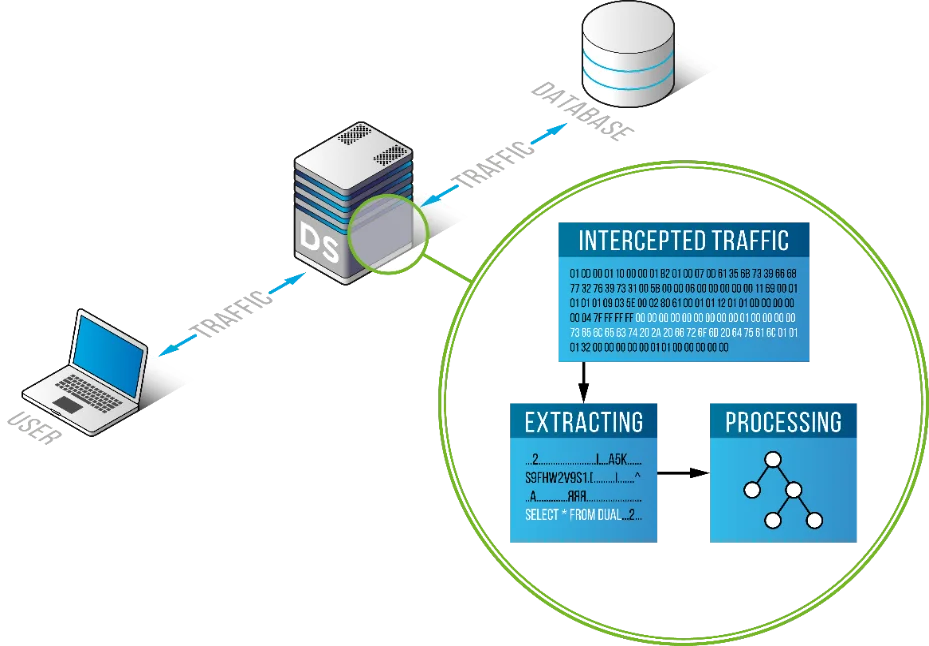

Implicazioni per gli Strumenti di Sicurezza

È proprio per questo che Database Activity Monitoring (DAM) o strumenti per audit trail (come i log di audit nativi o DataSunrise) devono funzionare indipendentemente dal livello di astrazione. Operano a livello SQL, quindi, finché il tuo strumento di monitoraggio vede il SQL finale, può:

🔹 Rilevare accessi a PII/PHI (dati personali o sanitari)

🔹 Analizzare anomalie

🔹 Segnalare tentativi di SQL injection

🔹 Applicare regole di masking o alert

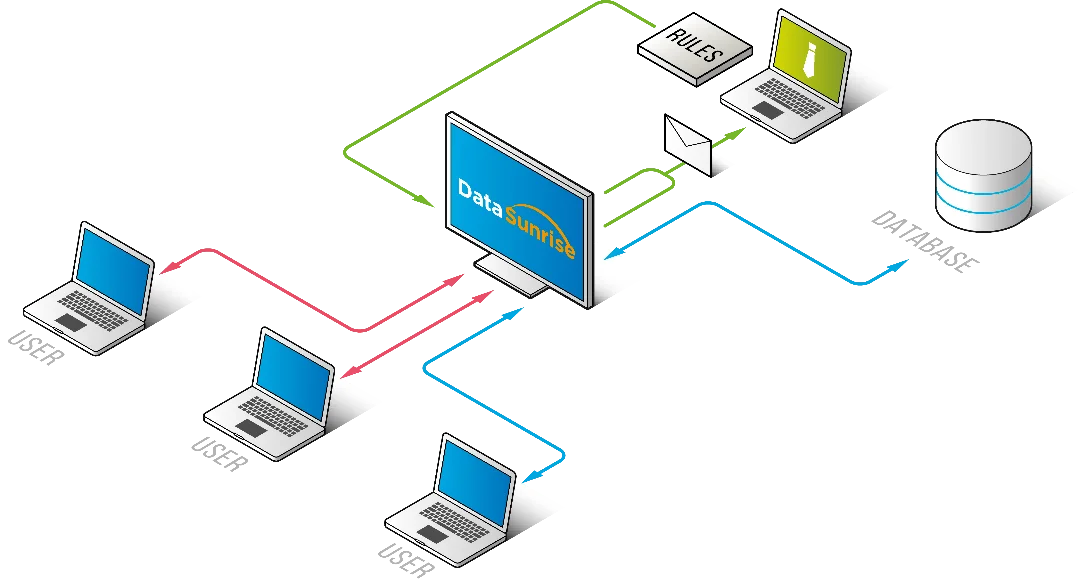

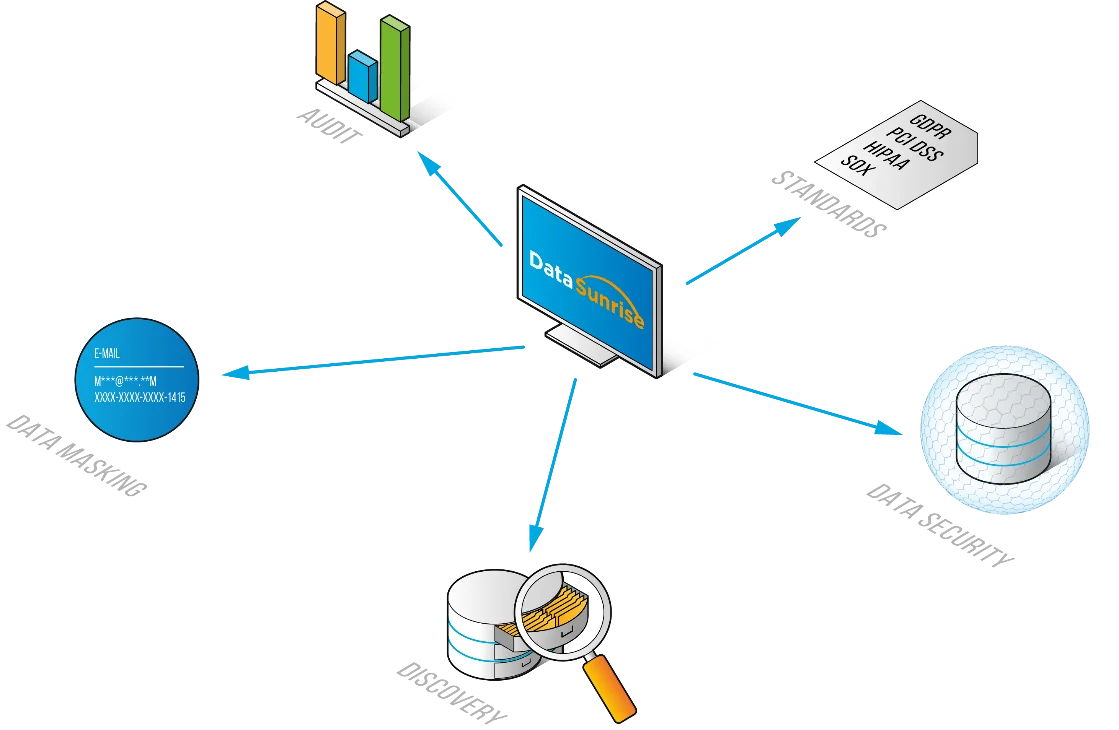

Il Vantaggio DataSunrise: Tecnologicamente Indipendente per Design

DataSunrise opera come proxy intelligente tra le applicazioni e i database, il che significa:

✅ Monitoraggio Universale: che la tua query provenga da un resolver GraphQL, un’API REST, un sistema legacy COBOL o uno script Python fatto in fretta, DataSunrise vede e protegge tutto a livello SQL.

✅ Nessuna Modifica alle Applicazioni: gli sviluppatori possono continuare a usare i framework preferiti – GraphQL, REST, ORM, SQL puro – senza cambiamenti. DataSunrise gestisce trasparentemente sicurezza, auditing e conformità.

✅ Visibilità Completa: ottieni audit trail completi e monitoraggio in tempo reale su tutto il tuo ecosistema di accesso ai dati. Nessuna area cieca, indipendentemente da come evolvono le applicazioni.

✅ Prestazioni Scalabili: progettato per gestire il traffico enterprise senza diventare un collo di bottiglia, sia che tu elabori query GraphQL o operazioni di dati in blocco.

Perché DataSunrise è Progettato per il Mondo Reale

Ecco dove molti fornitori di sicurezza per database possono sbagliare: inseguono singole tecnologie invece di cogliere la verità fondamentale sull’accesso ai dati. DataSunrise è stato progettato fin dall’inizio per funzionare a livello di protocollo database, il che significa che non importa quale framework all’avanguardia gli sviluppatori scopriranno su Hacker News questa settimana – fintanto che chiama il database, una buona soluzione di sicurezza monitorerà e registrerà ugualmente quelle chiamate.

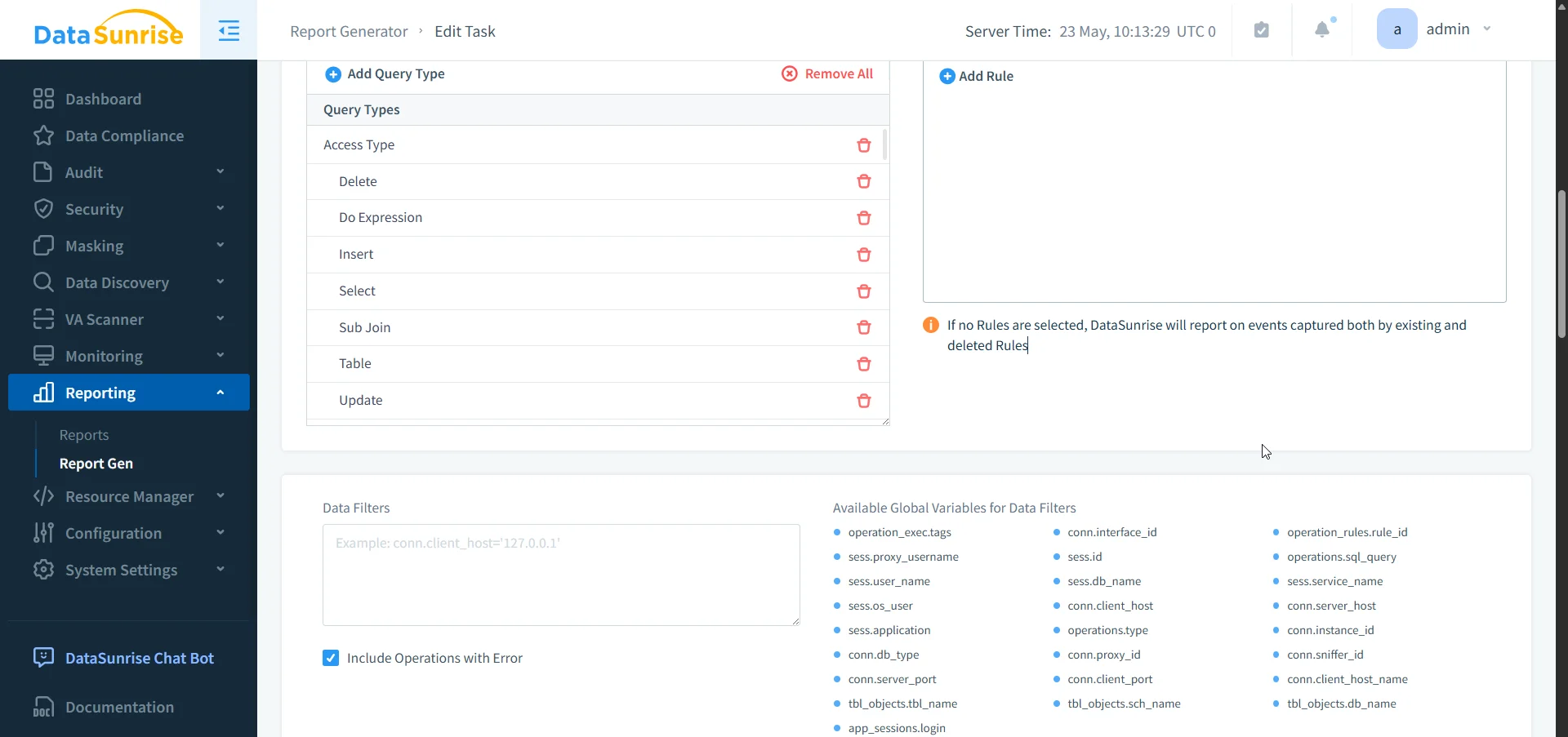

Deployment DataSunrise nel Mondo Reale

Scenario 1: Il Negozio Moderno di Microservizi

Frontend (GraphQL) ──┐

User Service (REST) ──┤

Analytics (Python) ──┤ ──→ [DataSunrise] ──→ [DB di Produzione]

Legacy ERP (SOAP) ──┤

Data Warehouse ──┘

DataSunrise fornisce sicurezza e auditing unificati su tutti questi differenti pattern di accesso, con politiche che funzionano indipendentemente dal livello applicativo.

Scenario 2: La Realtà Enterprise

GraphQL APIs ──┐

Applicazioni Legacy ──┤

Sistemi Terzi ──┤ ──→ [Istanza(i) DataSunrise] ──→ [DB Enterprise]

Strumenti Data Science ─┤

Strumenti BI/Analytics ─┘

DataSunrise li gestisce tutti con politiche di sicurezza coerenti, audit completi e rilevamento minacce in tempo reale.

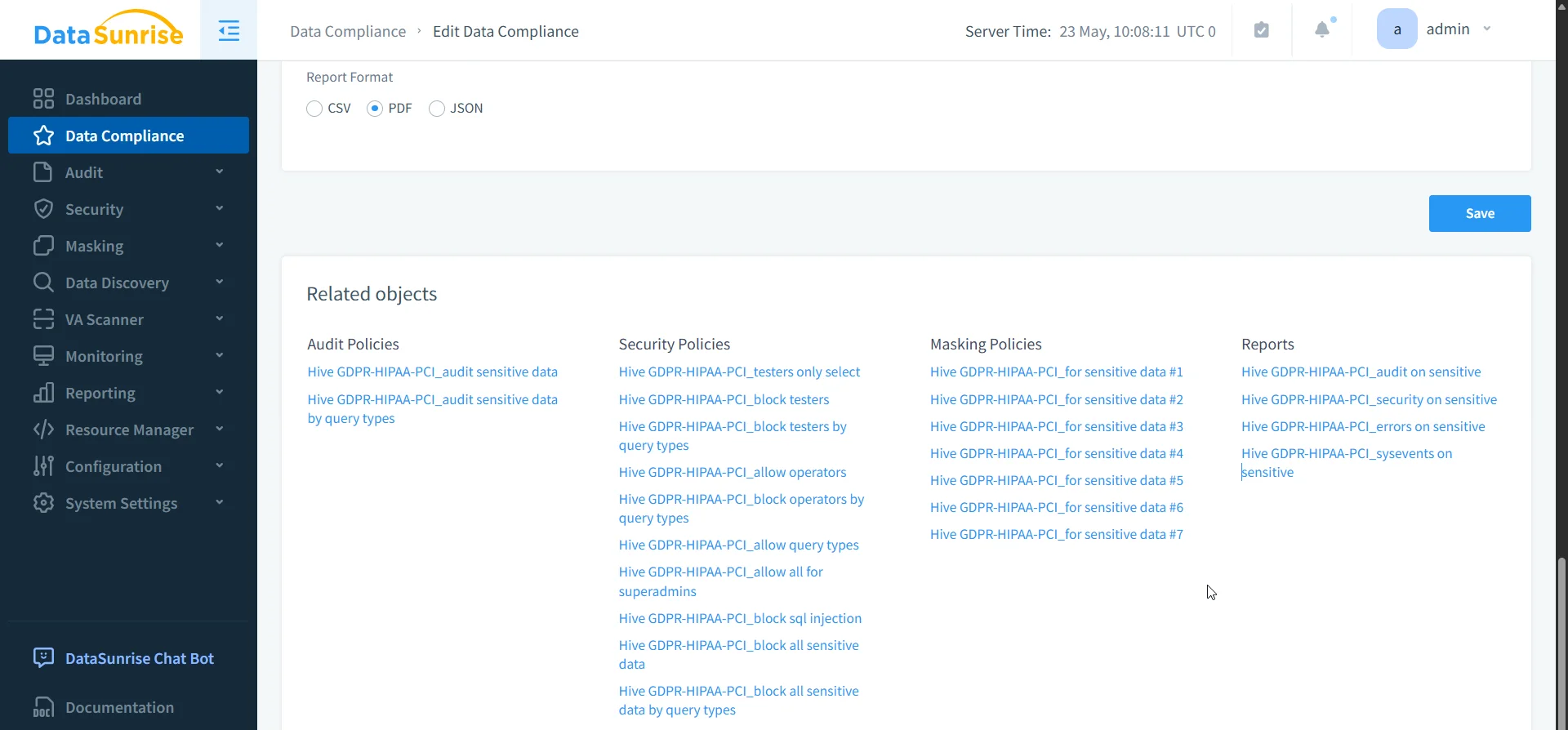

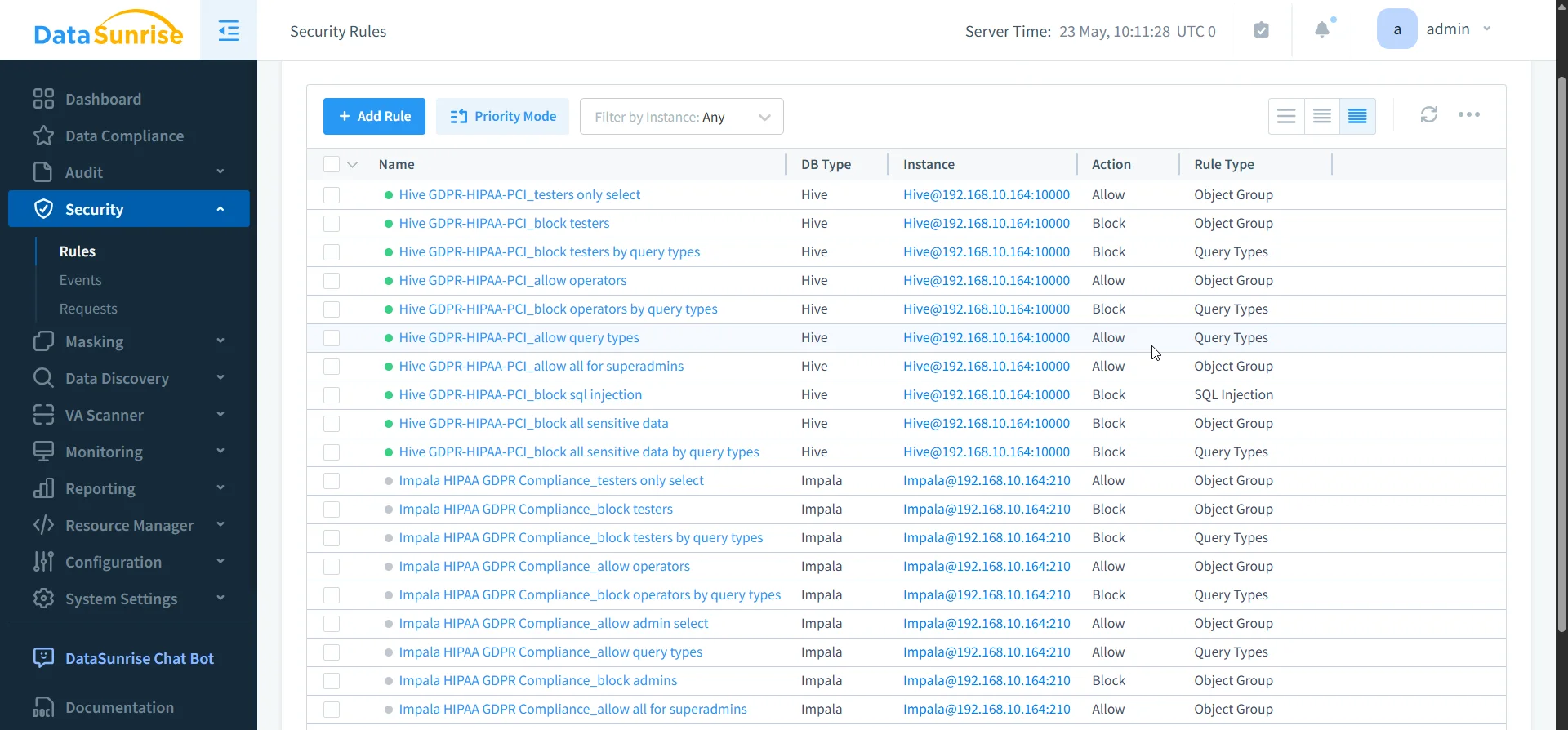

Cosa Rende DataSunrise Differente

A differenza di soluzioni puntuali che richiedono tool separati per tecnologie diverse, DataSunrise offre:

Gestione Unificata delle Politiche: crea regole di sicurezza una volta sola, applicale universalmente. Che qualcuno acceda a dati sensibili tramite GraphQL o SQL diretto, le stesse politiche proteggono il tuo dato.

Audit di Livello Enterprise: report di conformità completi che coprono tutti i metodi di accesso ai dati. Ottieni audit trail completi e monitoraggio real-time su tutto il tuo ecosistema. Nessuna area cieca, indipendentemente dall’evoluzione delle applicazioni.

Protezione Attiva: non solo log, ma prevenzione attiva delle minacce che funziona su tutte le architetture applicative. Query malevoli possono essere bloccate sia se provengono da API moderne sia da sistemi legacy.

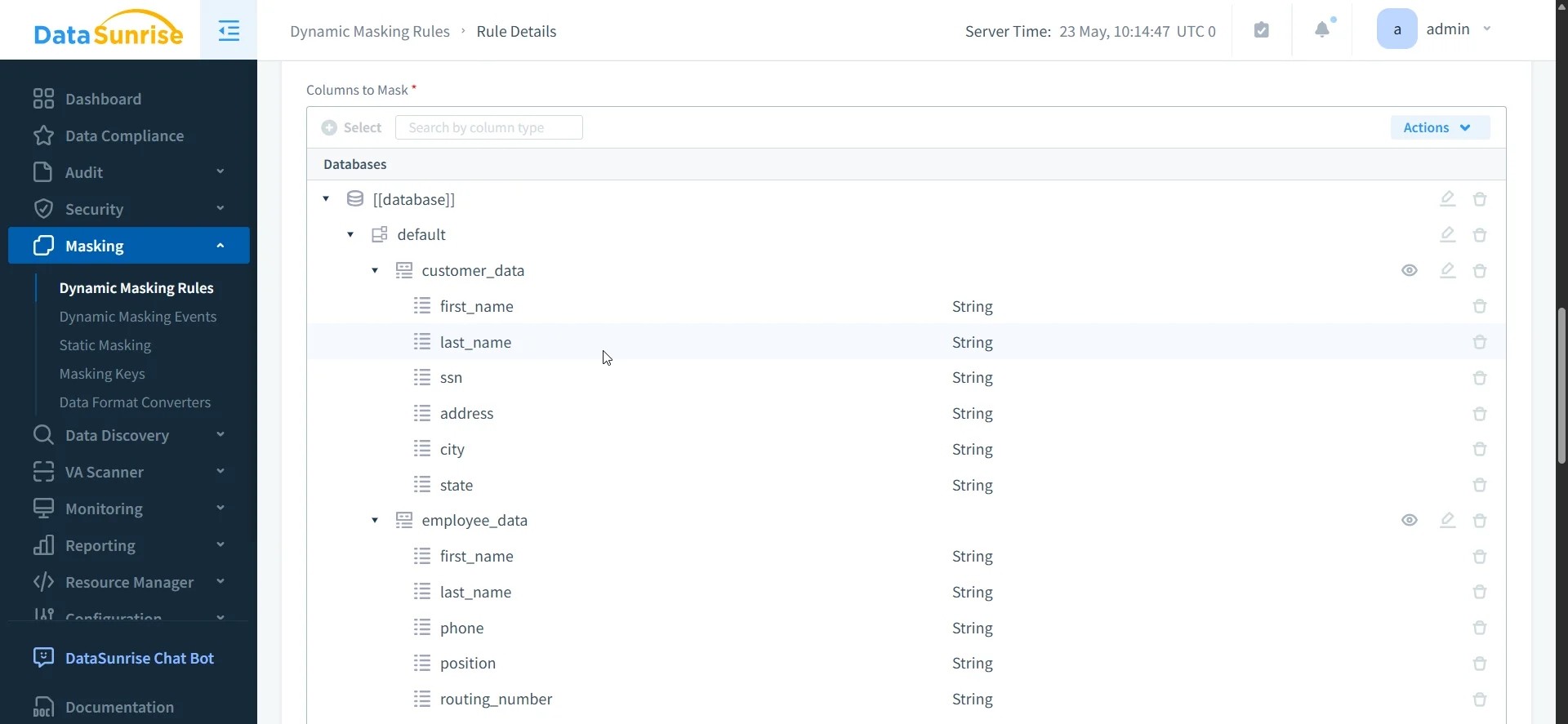

Dynamic Data Masking: protezione dati che funziona su tutti i livelli applicativi. I dati sensibili possono essere mascherati in tempo reale sia se accessi tramite API moderne oppure sistemi legacy.

Il Modello di Deployment DataSunrise

L’architettura proxy di DataSunrise significa che si integra perfettamente in qualsiasi ambiente:

[Qualsiasi Applicazione] ──→ [Proxy DataSunrise] ──→ [Qualsiasi Database]

│

├── Politiche di Sicurezza

├── Registrazione Audit

├── Masking Dati

├── Rilevamento Minacce

└── Report di Conformità

Questo approccio lo rende non-disruptive e mantiene la semplicità operativa poiché non sono richiesti cambiamenti al codice applicativo e l’impatto infrastrutturale è minimo. Inoltre offre diversi vantaggi critici:

🔹 Database Agnostico: funziona con PostgreSQL, MySQL, Oracle, SQL Server e altri

🔹 Framework Agnostico – Da GraphQL a COBOL: supporta qualsiasi tecnologia applicativa che “parla” SQL

🔹 Settore Agnostico – Sanità, fintech, retail, pubblica amministrazione

🔹 Vendor Agnostico – AWS, Azure, on-premises o ambienti ibridi

Risultato: protezione completa dei dati che si adatta al tuo business, non il contrario.

In aggiunta, DataSunrise può essere distribuito in diverse modalità di deployment comprese modalità trailing e sniffer, offrendo alle organizzazioni ancora più flessibilità per trovare l’opzione che si adatta ai requisiti di sicurezza e ai vincoli architetturali di rete.

Il Punto Chiave: Sicurezza Tecnologicamente Indipendente

DataSunrise si integra perfettamente con ambienti alimentati da GraphQL proteggendo il livello di accesso al database dove tutte le query GraphQL infine arrivano. Pur rimanendo responsabili del proprio schema, regole di autorizzazione e vincoli di query, i server GraphQL trovano in DataSunrise un alleato con masking, auditing, rilevamento minacce e enforcement di policy per l’SQL generato da quelle operazioni GraphQL. Questo assicura che indipendentemente dal framework o stile API – GraphQL, REST, gRPC o servizi legacy – i tuoi dati sensibili restino protetti dove conta davvero: nel database.

Il tuo database non distingue tra query provenienti da framework JavaScript moderni o sistemi legacy COBOL – SQL è SQL. Le soluzioni di sicurezza database più efficaci monitorano a livello protocollo dove avvengono veramente le query, rimanendo agnostiche rispetto al framework per funzionare con qualsiasi stack tecnologico adottato dai tuoi sviluppatori.

Nei complessi ambienti odierni, le organizzazioni possono eseguire API GraphQL affiancate da servizi REST tradizionali, script Python analitici, applicazioni legacy enterprise e integrazioni di terze parti. Ognuno porta pattern di query diversi, ma tutti generano alla fine SQL che necessita protezione coerente. Una sicurezza database che affronta solo tecnologie specifiche crea pericolose lacune nella strategia di protezione dei dati.

Una sicurezza database efficace concentra l’attenzione sui pattern SQL piuttosto che sui layer applicativi, scalando senza problemi tra architetture monolitiche, microservizi e deployment serverless. Questo approccio garantisce una protezione completa indipendentemente dall’evoluzione del panorama tecnologico.

Conclusione: DataSunrise per Ogni Esigenza di Protezione dei Dati Aziendali

La prossima volta che qualcuno ti chiederà se DataSunrise “supporta GraphQL”, la risposta corretta è: "DataSunrise supporta il tuo business – indipendentemente da come le tue applicazioni parlano con i dati."

L’approccio database-centrico di DataSunrise significa che ottieni:

✅sicurezza a prova di futuro che funziona anche con tecnologie ancora inesistenti

✅conformità completa su tutti i tuoi pattern di accesso ai dati

✅semplicità operativa senza sacrificare profondità di sicurezza

✅scalabilità enterprise che cresce con la tua architettura

Sia che il tuo team costruisca API GraphQL all’avanguardia, mantenga sistemi legacy o gestisca analisi dati complesse, DataSunrise fornisce sicurezza database coerente e completa che funziona in modo affidabile.

Perché alla fine, ai tuoi dati non importa come le applicazioni li accedano – ma la tua sicurezza deve proteggerli comunque. DataSunrise rende quella protezione semplice, completa e pronta per l’impresa.

Pronto a vedere DataSunrise in azione con il tuo specifico stack tecnologico? Che tu gestisca API GraphQL, servizi REST tradizionali o sistemi legacy, programma una demo oggi stesso per vedere come una sicurezza database completa si adatti al tuo ambiente.

Proteggi i tuoi dati con DataSunrise

Metti in sicurezza i tuoi dati su ogni livello con DataSunrise. Rileva le minacce in tempo reale con il Monitoraggio delle Attività, il Mascheramento dei Dati e il Firewall per Database. Applica la conformità dei dati, individua le informazioni sensibili e proteggi i carichi di lavoro attraverso oltre 50 integrazioni supportate per fonti dati cloud, on-premises e sistemi AI.

Inizia a proteggere oggi i tuoi dati critici

Richiedi una demo Scarica ora