Mascheramento per Teradata con DataSunrise

Il Mascheramento di DataSunrise per Teradata si basa sulla conversione dei valori reali dei dati in valori falsi per prevenire la perdita accidentale o l’accesso non autorizzato ai dati. In risposta a una query non autorizzata, l’utente ottiene valori che sembrano reali e non destano sospetti o rappresentano segni illeggibili di qualsiasi tipo in conformità ai parametri di impostazione predeterminati.

Protegga il database contro le perdite di dati sensibili con gli strumenti di mascheramento per Teradata di DataSunrise. Ci sono molte occasioni in cui è necessaria una soluzione di mascheramento dei dati. Ad esempio, quando un’azienda collabora con sviluppatori e tester esterni o quando il reparto vendite deve accedere al database con i clienti.

Mascheramento statico e dinamico per Teradata

Quando si esegue il mascheramento statico, i dati devono essere estratti dal database Teradata e duplicati in un’altra directory. DataSunrise crea un proxy con regole di mascheramento temporanee e fa una richiesta per l’estrazione dei dati. Il core del mascheramento dinamico viene utilizzato anche per il mascheramento statico, quindi le configurazioni delle regole e i pattern sono gli stessi. Come risultato, si ottiene un duplicato del database con i dati sensibili mascherati selezionati nelle impostazioni delle regole. Il mascheramento statico è la migliore pratica quando si condividono i dati con aziende esterne. Tuttavia, ci sono alcuni svantaggi, come minacce durante l’estrazione del database e la possibile necessità di aggiornare frequentemente il database in quanto diventerà obsoleto.

Il mascheramento dinamico per Teradata viene eseguito al momento della richiesta. I dati sensibili non lasciano il database. Lo strumento di mascheramento per Teradata effettua il proxying delle query in entrata e in uscita. Nel caso in cui i clienti richiedano i dati sensibili indicati in una delle regole di mascheramento, DataSunrise modifica la richiesta e garantisce che il cliente ottenga dati mascherati.

Come funzionano gli strumenti di mascheramento per Teradata

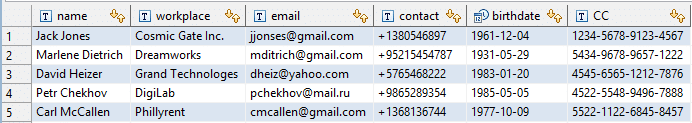

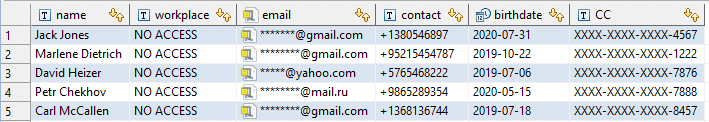

Di seguito è riportata la tabella con alcuni dati riservati che devono essere mascherati.

Ci sono modelli integrati per mascherare e offuscare diversi tipi di dati. È necessario selezionare gli elementi del database richiesti, le applicazioni o gli utenti interessati e i modelli di mascheramento. Dopo aver configurato le impostazioni delle regole, cerchiamo di accedere alla tabella e otteniamo quanto segue:

Per una protezione affidabile dei Suoi dati critici in un ambiente esterno, utilizzi gli strumenti di mascheramento per Teradata di DataSunrise. Mascheramento statico e dinamico per evitare violazioni dei dati sensibili e perdite involontarie.