Wie man die Datenkonformität für ScyllaDB automatisiert

ScyllaDB, bekannt für seine hohe Leistung und niedrige Latenz, wird in modernen verteilten Systemen weit verbreitet eingesetzt, um große Mengen an Echtzeitdaten zu verwalten. Mit dem Wachstum der Daten steigen jedoch auch die Compliance-Risiken – insbesondere für Organisationen, die unter den Vorschriften GDPR, HIPAA, PCI DSS und SOX operieren.

Manuelle Compliance-Workflows können mit der Geschwindigkeit und verteilten Natur von ScyllaDB oft nicht mithalten. An dieser Stelle liefert DataSunrise Automatisierung, Intelligenz und Präzision. Der Compliance Autopilot ermöglicht kontinuierliche Überwachung, Erkennung und Durchsetzung über Cluster hinweg, sodass kein Datenobjekt oder keine Transaktion der behördlichen Abdeckung entgeht.

DataSunrise ergänzt die leistungsorientierte Architektur von ScyllaDB durch die Integration von Datenbanksicherheit, Audit-Trail-Management und Compliance-Management-Systemen, wodurch Organisationen eine Compliance auf breiter Basis erreichen können.

Bedeutung der Datenkonformität

Datenkonformität stellt sicher, dass sensible und regulierte Informationen in ScyllaDB-Umgebungen gemäß den gesetzlichen und organisatorischen Anforderungen behandelt, gespeichert und verarbeitet werden. In einer verteilten Datenbank befinden sich Daten oft über mehrere Knoten und Rechenzentren, was das Risiko unbefugten Zugriffs oder versehentlicher Offenlegung erhöht.

Nicht-Einhaltung kann zu erheblichen finanziellen Strafzahlungen, Reputationsschäden und Datenverletzungen führen. Beispielsweise können Verstöße gegen die DSGVO zu Geldbußen von bis zu 4 % des weltweiten Jahresumsatzes führen, während Verstöße gegen die HIPAA für Gesundheitsorganisationen zu Strafen in Millionenhöhe führen können.

Neben den Strafzahlungen spielt Compliance eine wesentliche Rolle bei der Aufrechterhaltung der Datenintegrität, des Vertrauens der Kunden und der operativen Transparenz. Sie ermöglicht es Organisationen:

- Verantwortlichkeit im Umgang mit persönlichen und finanziellen Informationen zu demonstrieren.

- Klare Audit-Trails für Untersuchungen und Berichterstattung zu etablieren.

- Sichtbarkeit in verteilten Umgebungen zu bewahren, in denen manuelle Überwachung unpraktisch ist.

Bei der verteilten Architektur von ScyllaDB wird die manuelle Überwachung der Compliance nahezu unmöglich im großen Maßstab. Die Automatisierung von Compliance-Prozessen reduziert nicht nur menschliche Fehler, sondern stellt auch sicher, dass der Datenschutz bei jedem Knoten und jeder Transaktion konsistent bleibt.

Für eine breitere regulatorische Abstimmung können Administratoren den Überblick über Compliance-Vorschriften von DataSunrise nutzen, um ScyllaDB-Richtlinien auf Rahmenwerke wie ISO 27001 und NIST abzustimmen.

Native Compliance-Fähigkeiten von ScyllaDB

Obwohl ScyllaDB kein integriertes Compliance-Modul enthält, können Administratoren einen grundlegenden Compliance-Prozess durch Audit-Logging, Zugriffskontrollen und Datenverschlüsselung etablieren.

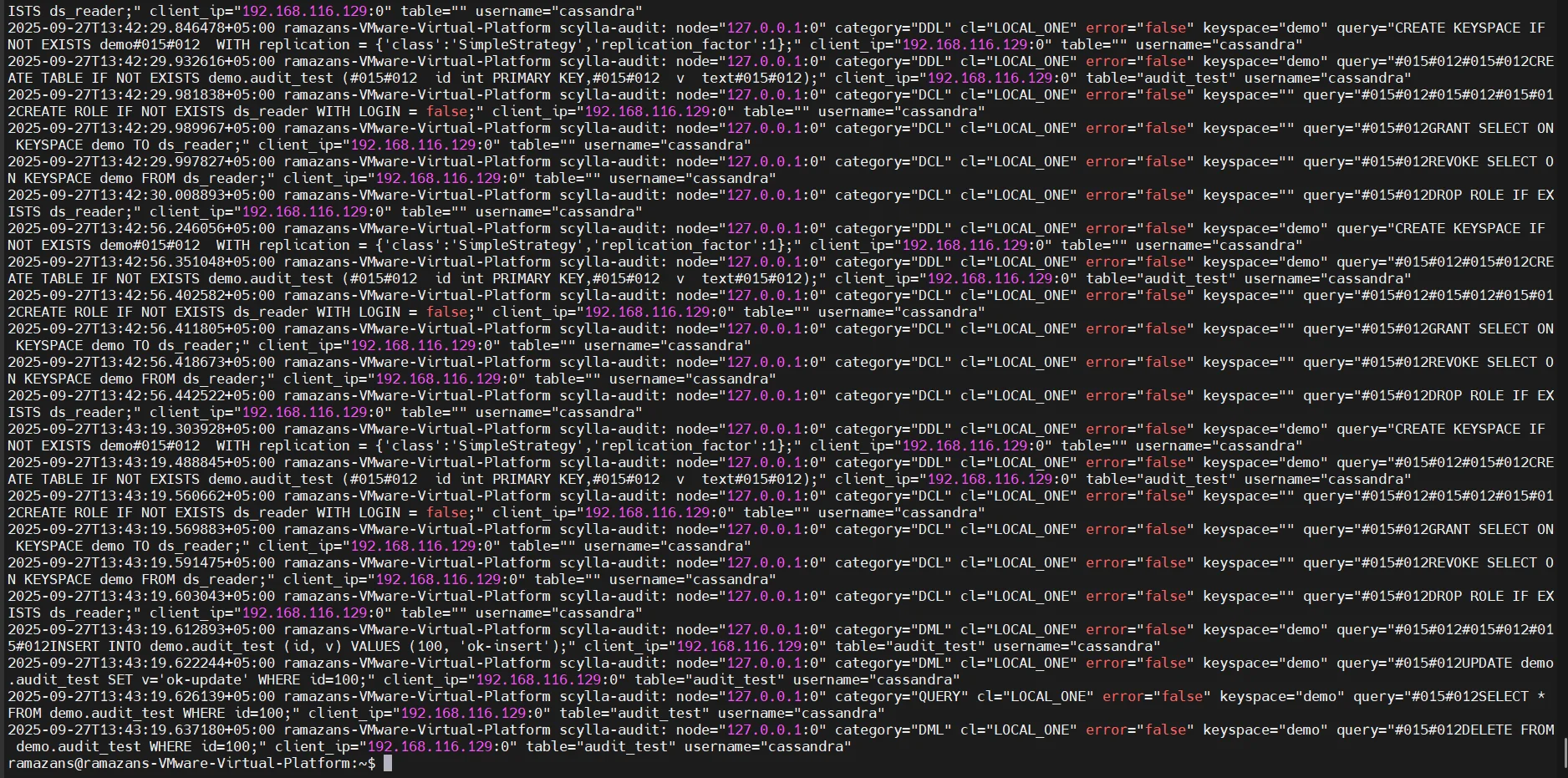

Audit-Logging

Die Audit-Logging-Erweiterung von ScyllaDB bietet Einblick in Datenbankoperationen, indem Benutzerabfragen, DDL-Änderungen (Schema) und Verbindungsversuche über alle Knoten hinweg erfasst werden.

Administratoren können das Audit-Logging in der scylla.yaml Datei konfigurieren, um festzulegen, welche Ereignisse aufgezeichnet werden sollen und wie die Protokolle gespeichert werden. Diese Protokolle können dann an Syslog, Dateibasierte Speicherungen oder externe Überwachungssysteme wie Database Activity Monitoring oder SIEM zur zentralen Analyse weitergeleitet werden.

Beispielkonfiguration:

audit_log_enabled: true

audit_log_dir: /var/lib/scylla/audit

audit_log_max_queue_weight: 512

audit_log_max_log_size: 104857600 # 100 MB

audit_log_rotation_age: 86400 # Alle 24 Stunden rotieren

audit_log_sessions: true

Audit-Logs sind entscheidend, um unbefugte Zugriffsversuche zu identifizieren, den Missbrauch von Berechtigungen nachzuverfolgen und Verantwortlichkeiten bei administrativen Aktionen sicherzustellen. Um die Sichtbarkeit zu erweitern, bietet DataSunrise Echtzeit-Audit-Überwachung und die Integration mit Data Audit für die zentrale Sammlung von Beweisen.

Zugriffsmanagement

Die Zugriffskontrolle in ScyllaDB basiert auf dem rollenbasierten Zugriffskontrollmodell (RBAC). Sie ermöglicht Administratoren, bestimmten Rollen und Benutzern spezifische Berechtigungen zuzuweisen, wodurch das Risiko eines unbefugten Zugriffs auf sensible Keyspaces und Tabellen minimiert wird.

Mithilfe der Befehle CREATE ROLE und GRANT können Compliance-Administratoren gestufte Berechtigungsstrukturen aufbauen, die dem Prinzip der minimalen Rechtevergabe folgen.

Beispiel:

-- Erstellen einer Rolle für Compliance-Prüfer

CREATE ROLE compliance_auditor WITH LOGIN = true;

-- Gewähren von Lesezugriff auf Finanzdaten

GRANT SELECT ON KEYSPACE finance TO compliance_auditor;

-- Erstellung einer eingeschränkten Analystenrolle

CREATE ROLE data_analyst WITH LOGIN = true;

GRANT SELECT ON KEYSPACE marketing TO data_analyst;

-- Entziehen unnötiger Änderungsrechte

REVOKE MODIFY ON KEYSPACE marketing FROM data_analyst;

Administrator*innen können die Rollenzuweisungen später mit den folgenden Befehlen überprüfen:

LIST ROLES;

DESCRIBE ROLE compliance_auditor;

Diese granulare Kontrolle stellt sicher, dass nur autorisierte Benutzer*innen sensible Daten einsehen oder bearbeiten können – eine wesentliche Anforderung unter DSGVO und PCI DSS.

Um RBAC zu ergänzen, bietet DataSunrise rollenbasierte Maskierung, Policy-Automation und Sicherheitsregelkonfiguration für ScyllaDB-Umgebungen.

Verschlüsselung

ScyllaDB unterstützt die Verschlüsselung ruhender Daten und die Verschlüsselung während der Übertragung, sodass Daten sowohl bei der Speicherung als auch bei der Übertragung zwischen Clients und Knoten geschützt bleiben.

1. Verschlüsselung ruhender Daten

Diese Funktion verschlüsselt Datendateien und Commit-Logs auf der Festplatte mit AES-256. Administratoren können sie in der scylla.yaml Konfiguration aktivieren:

server_encryption_options:

internode_encryption: all

keystore: /etc/scylla/keystore.jks

keystore_password: "YourKeystorePassword"

ScyllaDB kann dabei SSL/TLS-Zertifikate verwenden, die intern oder durch Enterprise-Tools wie HashiCorp Vault oder AWS KMS generiert wurden. Zur Verbesserung der Verschlüsselungsverwaltung integriert DataSunrise Continuous Data Protection, Datenbankverschlüsselung und Schwachstellenbewertungen.

2. Verschlüsselung während der Übertragung

Um sichere Verbindungen zwischen Knoten und Client-Anwendungen zu gewährleisten, unterstützt ScyllaDB die TLS-Verschlüsselung über CQLSH und entsprechende Treiber.

Beispiel für eine CQLSH-Verbindung:

cqlsh --ssl --request-timeout=10 --username compliance_auditor --password "StrongPass123"

Diese Konfiguration stellt sicher, dass alle übertragenen Daten – wie Abfragen, Anmeldedaten und Antworten – verschlüsselt werden, wodurch Abhören oder Manipulation verhindert wird.

In Kombination bilden Verschlüsselung, RBAC und Audit-Logging das Fundament der nativen Compliance-Fähigkeiten von ScyllaDB. Diese Mechanismen arbeiten jedoch unabhängig voneinander, und deren manuelle Verwaltung über mehrere Cluster hinweg kann zu Lücken in der Sichtbarkeit und Konsistenz führen.

Aus diesem Grund schafft die Integration von DataSunrise eine einheitliche, automatisierte Compliance-Management-Schicht, die Sicherheits- und regulatorische Richtlinien in Ihrer ScyllaDB-Umgebung kontinuierlich durchsetzt.

Automatisierung der ScyllaDB-Compliance mit DataSunrise

1. Zero-Touch-Erkennung und Richtlinienerstellung

Sobald DataSunrise mit ScyllaDB verbunden ist, durchsucht es automatisch Keyspaces und Tabellen, um sensible Daten wie PII, PHI und PCI-Felder mithilfe von NLP und Mustererkennung zu identifizieren.

- Erkennt sensible Daten in strukturierten und semi-strukturierten Formaten, einschließlich JSON.

- Klassifiziert Daten nach Sensibilitätsstufe und Kategorie.

- Erstellt Basis-Compliance-Regeln für Erkennung, Maskierung und Audit.

Administrator*innen können Erkennungswörterbücher individuell anpassen – beispielsweise um Gesundheits-IDs oder interne Kontonummern zu identifizieren. Regelmäßige automatisierte Scans stellen sicher, dass die regulatorische Ausrichtung ständig aufrechterhalten wird, sobald neue Objekte in ScyllaDB-Clustern erscheinen.

Erfahren Sie mehr über Datenerkennung und Klassifizierung sensibler Daten.

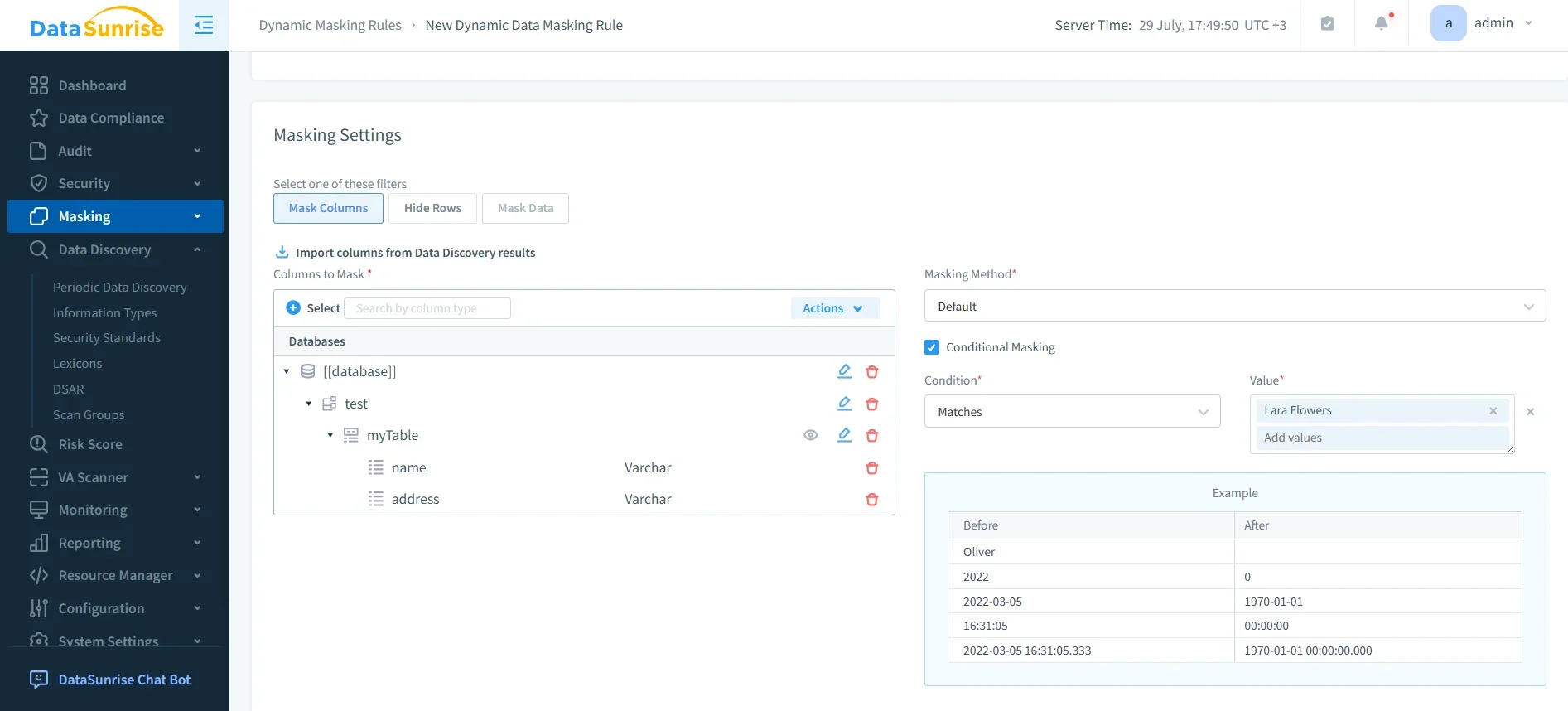

2. Dynamische Datenmaskierung und Regelautomatisierung

Dynamische Datenmaskierung ersetzt sensible Werte in Echtzeit, ohne die gespeicherten Daten zu verändern. Unbefugte Benutzer*innen sehen lediglich maskierte Ergebnisse, wodurch die Daten für Analysen nutzbar bleiben und gleichzeitig die Compliance gewährleistet wird.

- Anwendung von rollenbasierter Maskierung für Benutzer*innen wie Analysten oder QA-Ingenieure.

- Maskierung von Feldern dynamisch während der Ausführung von Abfragen.

- Schutz von PII, PHI, PCI-Daten in verteilten Clustern.

Die Maskierung kann mit DataSunrise Sicherheitsrichtlinien, Verhaltensanalysen und Testdatenmanagement kombiniert werden, um die Sicherheit über den gesamten Datenlebenszyklus hinweg zu verstärken.

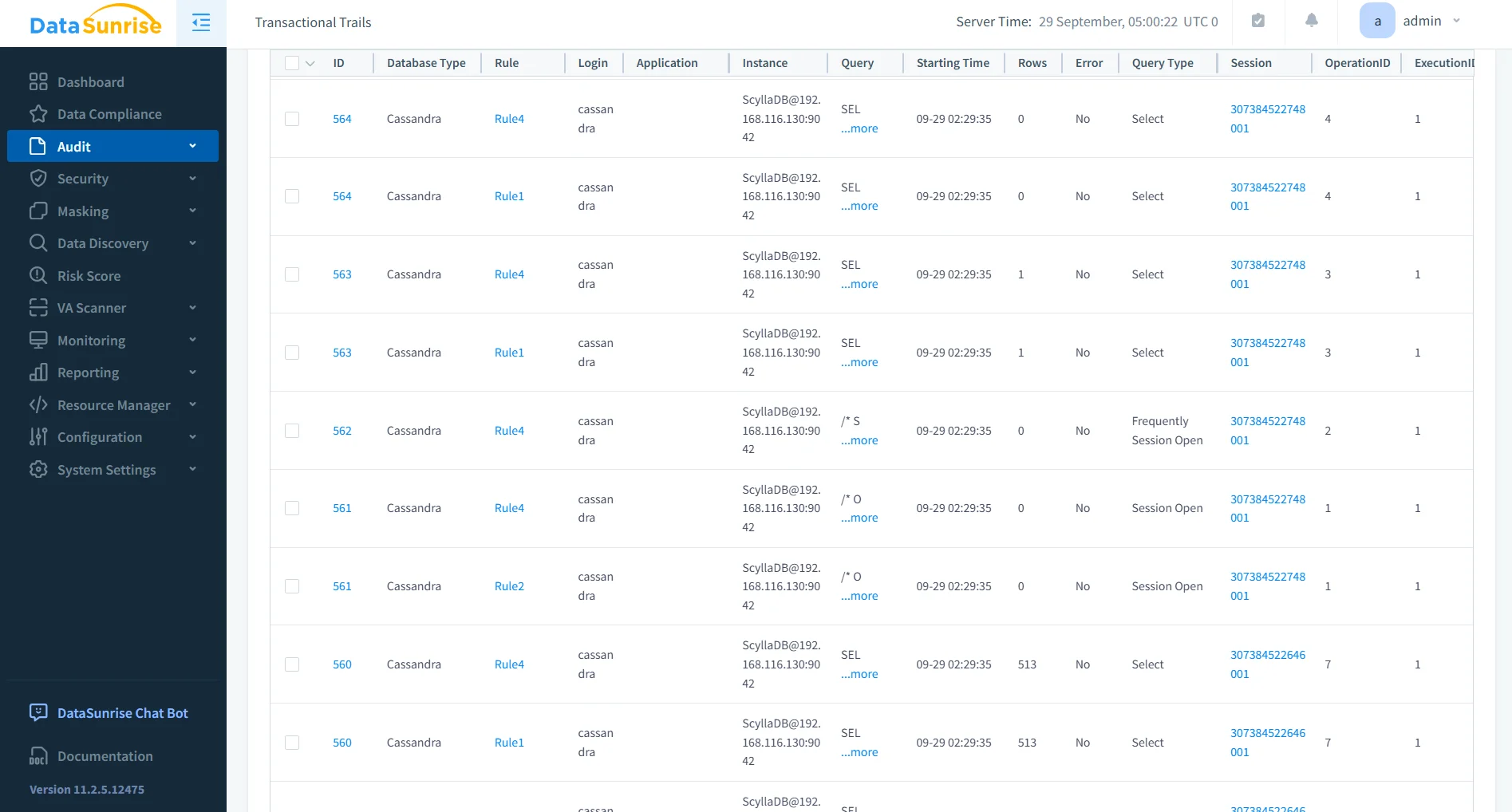

3. Zentrale Aktivitätsüberwachung und Audit-Historie

Zentrale Überwachung fasst Audit-Trails aller ScyllaDB-Knoten in einer einzigen Oberfläche zusammen. Administrator*innen können nach Benutzer, Keyspace oder Operation filtern, wodurch die manuelle Durchsicht verteilter Logs deutlich reduziert wird.

- Echtzeit-Sichtbarkeit in Bezug auf Abfragen, Schemaänderungen und Zugriffsereignisse.

- Lange Speicherung von Audit-Logs für forensische Analysen.

- Integration mit Datenaktivitätshistorie und SIEM-Tools für externe Korrelation.

Dieses einheitliche Dashboard stellt sicher, dass Compliance-Nachweise den Prüfer*innen jederzeit zur Verfügung stehen. Berichte können zudem mit Database Firewall zur Anomalieerkennung integriert werden.

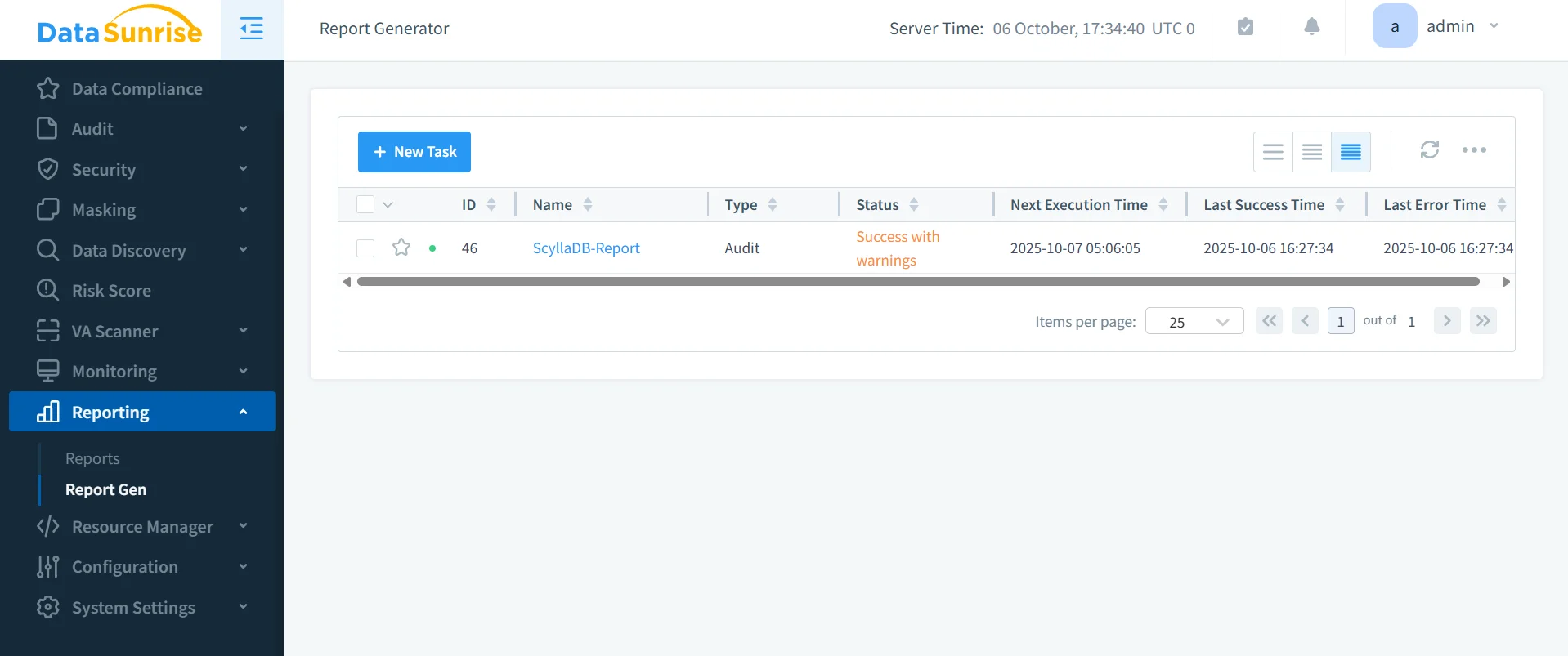

4. Automatisierte Compliance-Berichterstattung

Der Compliance Manager von DataSunrise ermöglicht die Erstellung prüferfertiger Berichte für DSGVO, HIPAA und PCI DSS per Mausklick. Die Berichte beinhalten entdeckte sensible Felder, Audit-Regelkonfigurationen und erkannte Anomalien.

- Unterstützt den Export in PDF, XLSX oder JSON.

- Plant wiederkehrende Compliance-Prüfungen.

- Integriert sich direkt mit der Berichtserstellung.

Durch die Automatisierung der Dokumentation entfällt die manuelle Erstellung von Compliance-Nachweisen. Für eine noch schnellere Reaktion kann dies mit Echtzeitbenachrichtigungen und MS Teams-Benachrichtigungen kombiniert werden.

5. Kontinuierliche regulatorische Anpassung

DataSunrise überprüft kontinuierlich die Compliance-Haltung von ScyllaDB gegenüber Rahmenwerken wie DSGVO, SOX, HIPAA und PCI DSS. Die Machine Learning Audit Rules passen sich dabei automatisch an, wenn sich das Schema oder die Zugriffsmuster ändern, und sorgen so für eine fortlaufende Ausrichtung.

- Erkennt Abweichungen in der Compliance und fehlerhaft konfigurierte Regeln.

- Empfiehlt in Echtzeit Korrekturmaßnahmen.

- Hält mit regulatorischen Änderungen über den Compliance Autopilot Schritt.

Für eine erweiterte Sichtbarkeit können Administrator*innen auch Schwachstellenbewertungen und LLM- und ML-Tools nutzen, um die Compliance-Intelligenz zu verbessern.

Vergleichstabelle

| Fähigkeit | Native ScyllaDB-Funktionen | DataSunrise-Erweiterung |

|---|---|---|

| Datenerkennung | Manuelle Schemaüberprüfung und musterbasierte Suche | Automatisierte Erkennung sensibler Daten mit NLP und Klassifizierung |

| Audit-Logging | Knotenbezogenes Logging mit eingeschränkter Filtermöglichkeit | Zentrale Überwachung mit Analysen und Korrelation |

| Zugriffsmanagement | Manuelle Einrichtung von RBAC | Dynamische Rollendurchsetzung und Automatisierung |

| Datenmaskierung | Nativ nicht verfügbar | Echtzeit-dynamische Datenmaskierung mit kontextbezogenen Regeln |

| Verschlüsselung | AES-256 und TLS-Unterstützung | Integration mit Continuous Data Protection und Richtliniensynchronisation |

| Berichterstattung & Compliance | Manuelle Berichtserstellung | Automatisierte Compliance-Berichte für DSGVO, HIPAA und PCI DSS |

Fazit

Die manuelle Verwaltung der Compliance in verteilten Datenbanken wie ScyllaDB ist komplex und fehleranfällig. DataSunrise transformiert diesen Prozess durch autonome Richtlinienorchestrierung, kontinuierliche Überwachung und Echtzeit-Maskierung – und liefert Compliance im großen Maßstab, ohne zusätzlichen Aufwand.

Mit intelligenter Automatisierung, zentralisierter Sichtbarkeit und flexiblen Einsatzmöglichkeiten stellt DataSunrise sicher, dass Ihre ScyllaDB-Umgebung über jeden Knoten hinweg sicher, prüfbar und konform bleibt.

Schützen Sie Ihre Daten mit DataSunrise

Sichern Sie Ihre Daten auf jeder Ebene mit DataSunrise. Erkennen Sie Bedrohungen in Echtzeit mit Activity Monitoring, Data Masking und Database Firewall. Erzwingen Sie die Einhaltung von Datenstandards, entdecken Sie sensible Daten und schützen Sie Workloads über 50+ unterstützte Cloud-, On-Premise- und KI-System-Datenquellen-Integrationen.

Beginnen Sie noch heute, Ihre kritischen Daten zu schützen

Demo anfordern Jetzt herunterladen