Applicazione della Data Governance per Amazon DynamoDB

Applicare la data governance ad Amazon DynamoDB richiede un approccio diverso rispetto ai tradizionali database relazionali. DynamoDB è schema-flessibile, completamente gestito e profondamente integrato nell’infrastruttura AWS. A causa di questa architettura, la governance si estende ai controlli di identità, alla sicurezza dell’infrastruttura, al logging operativo e al monitoraggio continuo, anziché affidarsi a un unico meccanismo di audit a livello di database. Di conseguenza, i team spostano il loro focus dal classico auditing del database verso una più ampia sicurezza dei dati e controlli di accesso applicati a livello di piattaforma.

Per le organizzazioni che memorizzano dati sensibili, regolamentati o critici per il business in DynamoDB, la governance gioca un ruolo centrale nel mantenere responsabilità, sicurezza e allineamento regolamentare. Senza un modello di governance strutturato, i team faticano a rispondere a domande fondamentali. Per esempio, chi ha avuto accesso ai dati, quali permessi hanno consentito tale accesso, quale servizio ha iniziato la richiesta e se quelle azioni sono state conformi alle politiche interne e alle normative di conformità dei dati esterne.

Quindi, questo articolo spiega come le organizzazioni applicano la data governance a DynamoDB utilizzando i controlli nativi AWS, dove tali controlli raggiungono i loro limiti e come i team possano operazionalizzare la governance su scala. Inoltre, mostra come i concetti derivati dal monitoraggio centralizzato delle attività del database e dalle pratiche di applicazione delle policy aiutino a creare un modello di governance coerente per ambienti cloud-native.

Cosa significa Data Governance per DynamoDB

Negli ambienti DynamoDB, la data governance non esiste come singola funzionalità o servizio. Invece, funziona come un insieme coordinato di controlli che gestiscono attivamente in che modo i team accedono, proteggono, registrano e revisionano i dati durante tutto il loro ciclo di vita. In pratica, questo approccio allinea la governance ai principi più ampi di gestione dei dati e ai controlli di sicurezza a livello di piattaforma, piuttosto che a configurazioni isolate del database.

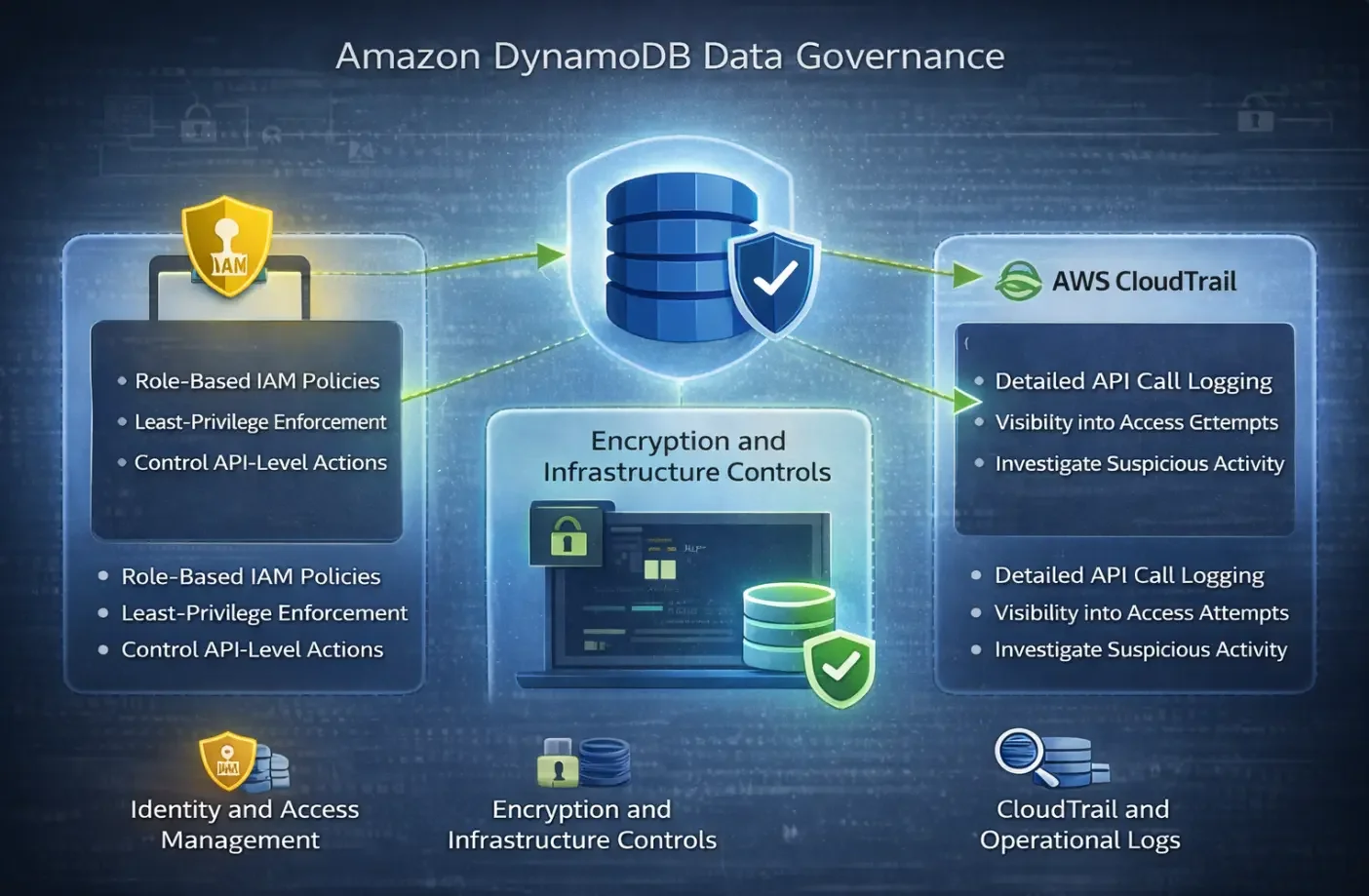

Di conseguenza, una governance efficace di DynamoDB si concentra su diversi obiettivi fondamentali:

- Applicare l’accesso con privilegi minimi alle tabelle e agli indici tramite un rigoroso controllo degli accessi basato sui ruoli

- Applicare la crittografia e la protezione a livello infrastrutturale in modo coerente su tutti gli strati di storage e replica

- Catturare registrazioni affidabili delle attività per supportare responsabilità e tracciabilità

- Supportare audit di conformità e indagini con prove strutturate e difendibili

- Prevenire la deriva della governance man mano che gli ambienti scalano e le architetture evolvono

Poiché DynamoDB non espone auditing a livello di query come i database SQL, la governance dipende fortemente dai servizi a livello AWS piuttosto che dagli interni del database. Di conseguenza, la visibilità operativa si allinea più strettamente con la storia delle attività sui dati piuttosto che con i tradizionali audit a livello di istruzione.

Controlli di Governance in Amazon DynamoDB

Governance di Identità e Accesso

Amazon DynamoDB si basa interamente su AWS Identity and Access Management (IAM) per l’autorizzazione. Ogni richiesta — che provenga da una funzione Lambda, un carico di lavoro containerizzato, API Gateway o un operatore umano — viene valutata rispetto alle policy IAM prima di raggiungere il servizio DynamoDB.

Un modello di governance solido inizia con l’applicazione rigorosa del principio del privilegio minimo. Le policy IAM dovrebbero essere limitate a tabelle e indici specifici, separando i permessi di lettura e scrittura tra i ruoli. Le azioni wildcard come dynamodb:* dovrebbero essere evitate negli ambienti di produzione e i privilegi amministrativi devono essere isolati dai ruoli di esecuzione delle applicazioni.

Esempio: policy IAM a privilegio minimo limitata ad una singola tabella e operazioni di sola lettura:

{

"Version": "2012-10-17",

"Statement": [

{

"Effect": "Allow",

"Action": [

"dynamodb:GetItem",

"dynamodb:Query"

],

"Resource": "arn:aws:dynamodb:us-east-1:123456789012:table/Orders"

}

]

}

IAM rappresenta il primo e più forte confine di governance in DynamoDB. Una volta che una richiesta è autorizzata a questo livello, DynamoDB la considera valida e non applica ulteriori controlli contestuali.

La governance deve tenere conto anche del contesto di esecuzione, non solo dell’identità dell’utente. L’accesso diretto a DynamoDB è raro; la maggior parte delle interazioni proviene da workload AWS Lambda, ECS o EKS, o da servizi backend che utilizzano SDK. Un ruolo di esecuzione con privilegi eccessivi è una falla di governance anche quando nessun umano ha accesso diretto ai dati.

Esempio: separazione tra esecuzione dell’applicazione e permessi amministrativi:

{

"Effect": "Deny",

"Action": [

"dynamodb:DeleteTable",

"dynamodb:UpdateTable"

],

"Resource": "*"

}

Protezione dei Dati e Controlli Infrastrutturali

DynamoDB cifra i dati a riposo di default utilizzando chiavi KMS gestite da AWS o dal cliente. Sebbene la crittografia sia essenziale, da sola non garantisce visibilità sull’utilizzo dei dati né previene l’uso improprio.

Dal punto di vista della governance, i controlli di crittografia si concentrano su come le chiavi sono gestite e applicate. Le chiavi KMS gestite dal cliente con politiche restrittive vengono comunemente usate per dataset sensibili, combinate con il monitoraggio dell’uso delle chiavi e una rotazione regolare. I domini di dati regolamentati sono spesso separati utilizzando chiavi di crittografia dedicate per imporre confini di protezione chiari.

Esempio: politica chiave KMS restrittiva che permette l’uso solo da parte di DynamoDB e di un ruolo IAM specifico:

{

"Effect": "Allow",

"Principal": {

"AWS": "arn:aws:iam::123456789012:role/dynamodb-app-role"

},

"Action": [

"kms:Encrypt",

"kms:Decrypt",

"kms:GenerateDataKey"

],

"Resource": "*",

"Condition": {

"StringEquals": {

"kms:ViaService": "dynamodb.us-east-1.amazonaws.com"

}

}

}

La crittografia protegge lo storage dei dati, ma non governa come i dati vengono accessi o utilizzati.

I controlli di rete aggiungono un ulteriore livello di governance. DynamoDB supporta gli endpoint VPC, permettendo al traffico di rimanere completamente all’interno delle reti AWS. Negli ambienti regolamentati, i framework di governance spesso richiedono l’utilizzo di endpoint VPC, policy per gli endpoint che limitano le tabelle accessibili e l’eliminazione dell’accesso pubblico via internet.

Esempio: politica dell’endpoint VPC che limita l’accesso solo alle tabelle approvate:

{

"Statement": [

{

"Effect": "Allow",

"Principal": "*",

"Action": "dynamodb:*",

"Resource": [

"arn:aws:dynamodb:us-east-1:123456789012:table/Orders",

"arn:aws:dynamodb:us-east-1:123456789012:table/Customers"

]

}

]

}

Questi controlli impongono un contenimento a livello infrastrutturale che integra il controllo degli accessi basato su IAM.

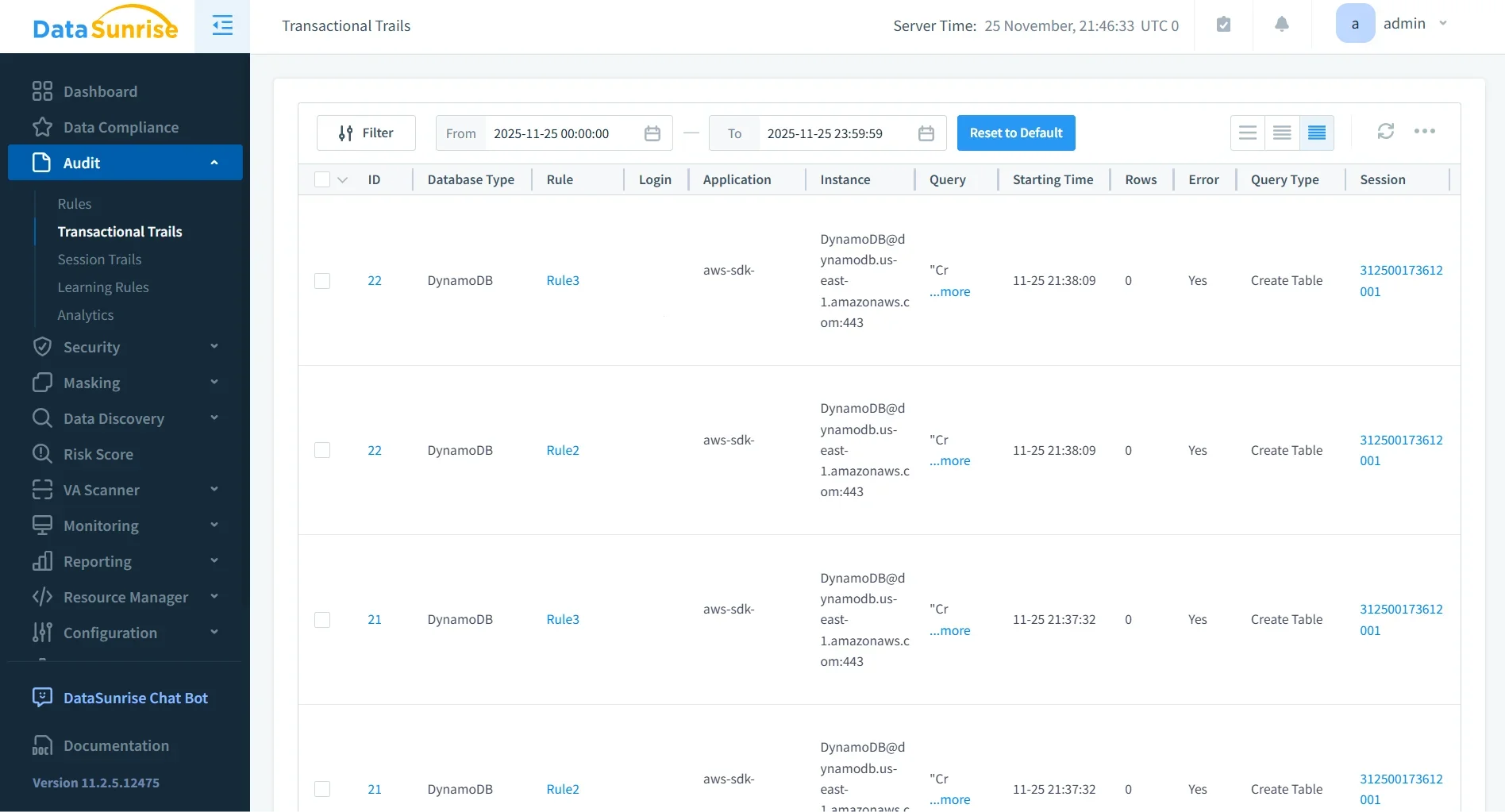

Tracciabilità delle Attività e Prove Operative

DynamoDB non genera log a livello di query. La governance si basa invece su AWS CloudTrail per catturare l’attività a livello API.

CloudTrail registra operazioni come GetItem, PutItem, UpdateItem, Query e Scan, insieme a modifiche di tabelle e indici e risultati delle autorizzazioni IAM. Questo fornisce una registrazione di chi ha eseguito un’azione, quando è avvenuta e quale API è stata richiamata.

Esempio: evento CloudTrail per un’operazione di lettura DynamoDB:

{

"eventSource": "dynamodb.amazonaws.com",

"eventName": "GetItem",

"userIdentity": {

"type": "AssumedRole",

"arn": "arn:aws:sts::123456789012:assumed-role/dynamodb-app-role/app"

},

"requestParameters": {

"tableName": "Orders"

},

"eventTime": "2026-01-23T14:42:11Z",

"awsRegion": "us-east-1"

}

Tuttavia, CloudTrail non espone il contesto a livello di singolo elemento, la visibilità a livello di attributo, né l’interpretazione della logica di business. Per questo motivo, i log CloudTrail devono essere trattati come prove operative grezze, non come artefatti completi di audit. Una governance efficace richiede la correlazione e l’arricchimento di questa telemetria per produrre insight significativi su conformità e sicurezza.

Governance DataSunrise per Amazon DynamoDB

Allineamento alla Conformità tramite Controlli Applicabili

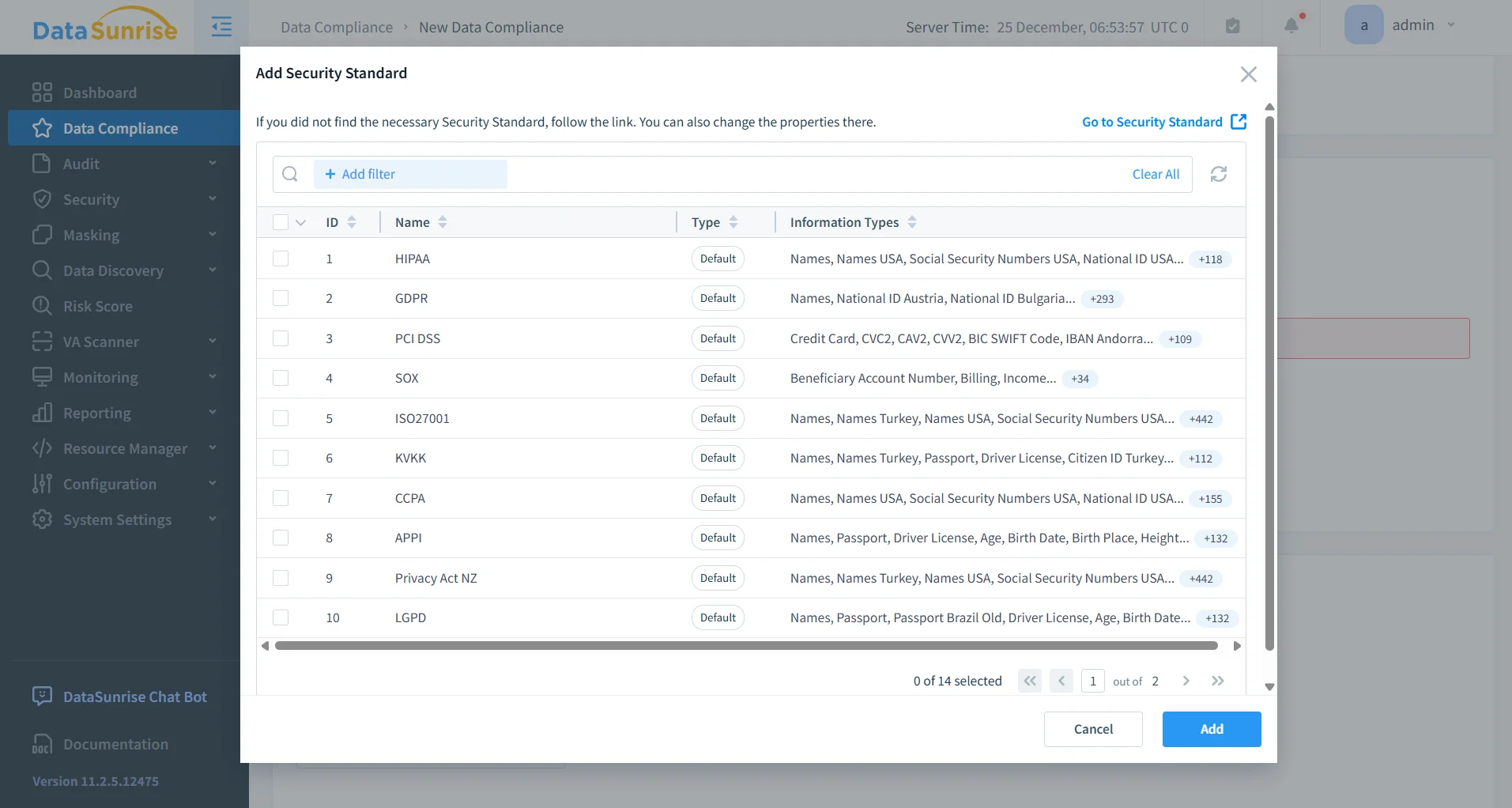

I framework regolamentari non si adattano automaticamente a DynamoDB, e i controlli nativi AWS da soli non traducono il linguaggio regolamentare in logiche di governance applicabili. Requisiti astratti come l’accesso lecito, la segregazione dei compiti e l’integrità delle prove di audit devono essere operazionalizzati attraverso identità, contesti di esecuzione e ambienti.

DataSunrise fornisce un livello di governance sopra i servizi nativi di DynamoDB, traducendo i requisiti regolamentari in controlli applicabili e guidati da policy allineati al comportamento operativo reale. Invece di affidarsi a funzionalità isolate, la governance è implementata tramite controllo accessi coordinato, monitoraggio e raccolta delle prove supportati da workflow centralizzati di compliance dei dati.

I pattern tipici di allineamento alla compliance supportati da DataSunrise includono la mappatura di identità IAM e ruoli di esecuzione a finalità legittime di trattamento per la conformità GDPR, la restrizione e il monitoraggio dell’accesso in scrittura a tabelle legate ai pagamenti nell’ambito della conformità PCI DSS, l’isolamento di dataset sanitari con percorsi di accesso più rigorosi per la conformità HIPAA e l’applicazione di immutabilità e tracciabilità dei registri finanziari usando log di audit strutturati per audit SOX-driven.

Negli ambienti DynamoDB, la compliance si ottiene tramite la composizione di controlli, non con meccanismi individuali.

Governance Centralizzata in Ambienti DynamoDB Distribuiti

Le architetture DynamoDB generalmente si estendono su più account AWS, regioni e ambienti isolati come sviluppo, test e produzione. Senza una governance centralizzata, questi ambienti divergono rapidamente, portando a politiche di accesso incoerenti, visibilità frammentata e lacune nella compliance.

DataSunrise abilita l’applicazione della governance centralizzata su tutti gli ambienti DynamoDB. La logica di governance viene definita una sola volta ed applicata in modo coerente, indipendentemente dai confini degli account AWS o dai modelli di distribuzione regionali. L’attività DynamoDB proveniente da CloudTrail viene aggregata e analizzata tramite il monitoraggio centralizzato delle attività del database, permettendo alle organizzazioni di mantenere una supervisione uniforme su tutti gli ambienti.

Unificando l’interpretazione delle policy e la reportistica attraverso il Compliance Manager, DataSunrise previene la deriva delle configurazioni e mantiene una postura di conformità prevedibile man mano che le implementazioni DynamoDB scalano ed evolvono.

Governance oltre le Capacità Native di DynamoDB

I servizi AWS nativi come IAM, CloudTrail, KMS e gli endpoint VPC forniscono blocchi essenziali, ma non costituiscono un sistema di governance completo. Con la crescita dell’uso di DynamoDB, le organizzazioni necessitano capacità di governance che vadano oltre la semplice telemetria infrastrutturale e le regole di accesso statiche.

DataSunrise estende la governance di DynamoDB introducendo una logica di governance guidata da policy allineata all’intento regolamentare, analisi centralizzata delle attività operative tramite processi strutturati di audit dei dati, applicazione contestuale basata su identità e ambiente e reporting pronto per compliance progettato per audit e revisioni regolamentari.

Aggiungendo comprensione semantica e controllo centralizzato, DataSunrise trasforma i segnali operativi di DynamoDB in esiti di governance concreti attraverso architetture cloud-native e ibride.

Impatto Aziendale di una Corretta Data Governance per DynamoDB

| Risultato di Governance | Impatto sul Business |

|---|---|

| Riduzione degli accessi eccessivamente privilegiati | Diminuisce il rischio di esposizione non autorizzata dei dati e limita il raggio d’azione in caso di ruoli compromessi |

| Prove strutturate delle attività | Accelera le indagini sugli incidenti fornendo registrazioni chiare e correlate degli accessi |

| Audit di conformità semplificati | Riduce l’ambito degli audit, il tempo di preparazione e lo sforzo manuale nella raccolta delle prove |

| Controlli coerenti tra gli ambienti | Garantisce una postura di sicurezza prevedibile tra account, regioni e fasi di distribuzione |

| Chiara responsabilità e responsabilizzazione | Stabilisce la responsabilità nelle decisioni di accesso ai dati e nell’applicazione della governance |

Conclusione

Applicare la data governance a DynamoDB richiede ai team di abbandonare assunzioni radicate nei database relazionali. Invece di affidarsi a vincoli di schema o log di query, la governance di DynamoDB opera tramite gestione dell’identità, controlli infrastrutturali e telemetria operativa. Man mano che gli ambienti DynamoDB scalano, una governance efficace dipende da un controllo degli accessi coordinato, una visibilità coerente delle attività e un’applicazione esplicita delle policy piuttosto che da costrutti a livello di database.

Le organizzazioni che trattano la governance di DynamoDB come un aspetto architetturale di primaria importanza ottengono una sicurezza più robusta attraverso controlli centralizzati di data security. Inoltre, acquisiscono un allineamento regolamentare più chiaro grazie ai processi strutturati di conformità dei dati e una maggiore fiducia operativa abilitata dal continuo monitoraggio delle attività del database.