Come Applicare il Dynamic Masking in Percona Server

Proteggere i dati sensibili al momento dell’esecuzione delle query è diventato un requisito di base per gli ambienti di database moderni. Di conseguenza, le organizzazioni che utilizzano Percona Server per MySQL spesso necessitano di esporre gli schemi reali a sviluppatori, analisti e team di supporto, evitando però la divulgazione di valori personali o finanziari. In pratica, questa sfida si colloca all’incrocio tra la moderna sicurezza dei dati e le operazioni quotidiane del database.

Il dynamic data masking affronta questa sfida trasformando i campi sensibili in tempo reale senza modificare i dati archiviati. A differenza del masking statico, preserva l’integrità dei dati e controlla attivamente la visibilità in base al contesto di esecuzione. Di conseguenza, il dynamic masking rappresenta un meccanismo chiave nelle architetture avanzate di sicurezza dei database.

In questo articolo spieghiamo come i team possano applicare il dynamic masking in Percona Server per MySQL. Prima, analizziamo i limiti delle tecniche native di MySQL. Quindi, mostriamo come il dynamic masking centralizzato con DataSunrise offra una protezione guidata da policy, verificabile e pronta per la compliance.

Perché il Dynamic Masking è Importante in Percona Server per MySQL

Percona Server per MySQL è comunemente impiegato in ambienti in cui un singolo database serve più ruoli contemporaneamente. Questo modello operativo standard introduce una sfida fondamentale di esposizione dei dati che impatta sia la sicurezza dei dati sia la stabilità operativa complessiva.

In pratica, le organizzazioni supportano tipicamente diversi ruoli contemporaneamente:

- Servizi applicativi che eseguono query di produzione

- Analisti che eseguono rapporti in sola lettura

- Sviluppatori che risolvono problemi in tempo reale

- Team di supporto che accedono ai dati dei clienti

Tutti questi ruoli interagiscono con le stesse tabelle e colonne. Tuttavia, richiedono livelli di visibilità molto diversi sui dati. Se in tali scenari si concede accesso illimitato, si aumenta notevolmente il rischio di esposizione accidentale e si complica la conformità ai requisiti normativi moderni.

I tradizionali controlli di accesso MySQL operano strettamente a livello di tabella o colonna. Una volta che gli amministratori concedono l’accesso, gli utenti vedono immediatamente i valori completi e non mascherati. Di conseguenza, questo modello fallisce quando gli utenti necessitano dello schema e del contesto relazionale ma non devono vedere i dati sensibili effettivi, soprattutto quando si tratta di informazioni personali identificabili.

Il dynamic data masking affronta direttamente questa limitazione architetturale.

Invece di limitare completamente l’accesso, le organizzazioni applicano il masking al momento dell’esecuzione della query. Questo approccio si allinea con le strategie centralizzate di dynamic data masking utilizzate nelle architetture moderne di sicurezza dei database e consente ai team di:

- Mascherare i valori sensibili al momento dell’esecuzione della query

- Preservare i dati originali nello storage

- Applicare diversi livelli di visibilità sulla stessa colonna

Poiché i dati sottostanti rimangono invariati e la piattaforma applica le regole di masking in modo coerente, la protezione resta efficace per utenti, applicazioni e ambienti diversi.

Di conseguenza, i dati sensibili restano protetti anche quando le organizzazioni non possono limitare completamente l’accesso, trasformando così il dynamic masking in un controllo di sicurezza fondamentale piuttosto che in una soluzione fragile.

Tecniche Native di Masking in MySQL: Cosa Eredita Percona

Percona Server per MySQL eredita le capacità native di MySQL. Tuttavia, MySQL non fornisce dynamic data masking incorporato. Qualsiasi logica di masking deve essere implementata manualmente, limitando immediatamente flessibilità e coerenza.

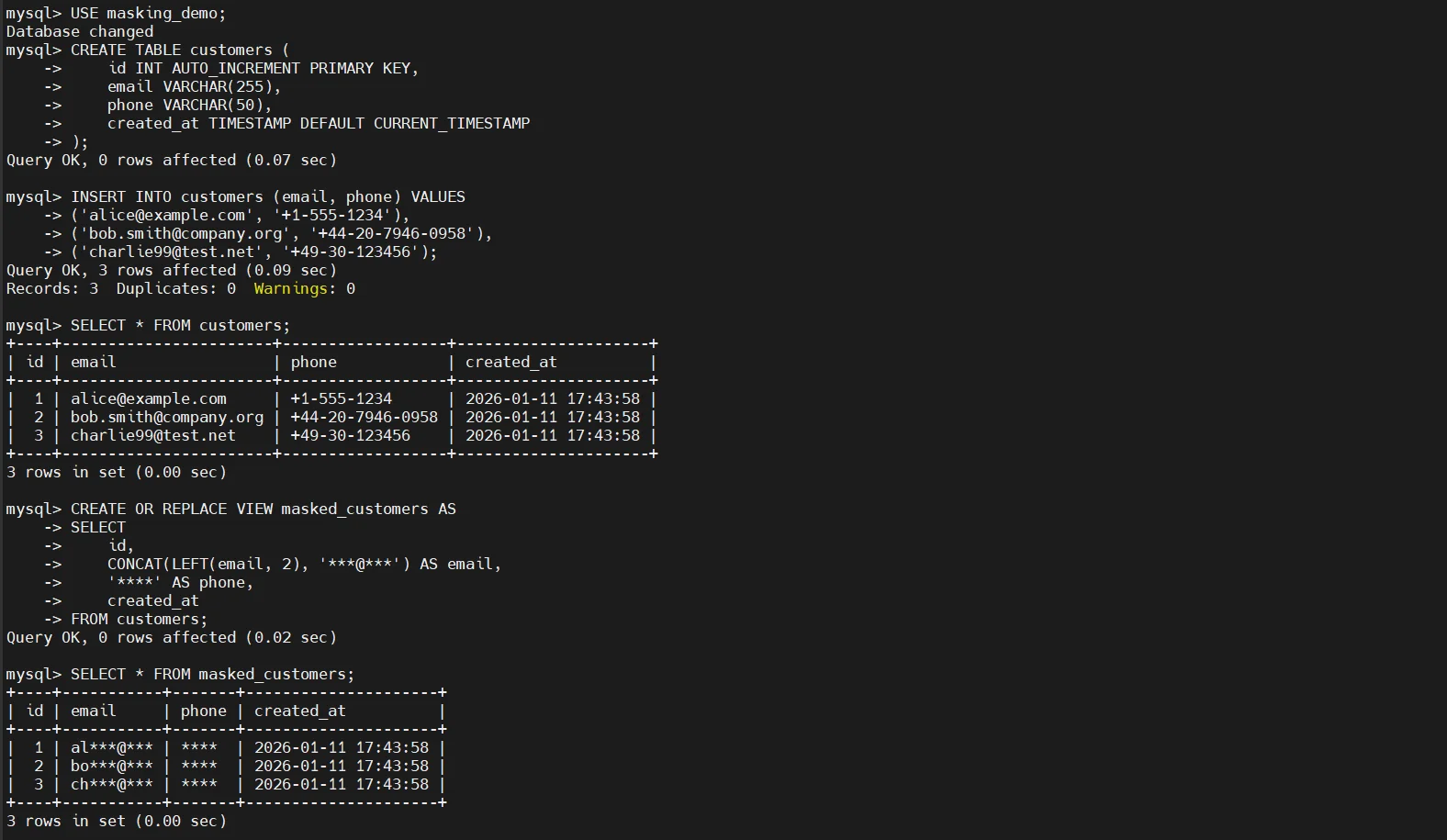

Masking Basato su View

La soluzione più comune si basa su view SQL che restituiscono valori pre-mascherati invece dei dati grezzi:

Questo approccio funziona solo se tutto l’accesso viene rigorosamente forzato tramite la view, cosa raramente realistica in produzione. Non appena un utente, uno strumento o un’applicazione aggirano la view e interrogano la tabella base, il masking viene completamente vanificato.

Masking lato Applicazione

Un altro modello comune è il masking dei dati all’interno del codice applicativo dopo che i dati sono stati recuperati dal database:

SELECT

id,

email,

phone,

credit_card

FROM customers

WHERE customer_id = ?;

def mask_email(email):

return email[:2] + "***@***"

def mask_phone(phone):

return phone[:3] + "****" + phone[-2:]

response = {

"email": mask_email(row["email"]),

"phone": mask_phone(row["phone"]),

"credit_card": "****-****-****-****"

}

Sebbene questo possa sembrare flessibile, introduce problemi architetturali seri:

- Applicazione incoerente delle regole tra servizi e API

- Duplicazione della logica di masking distribuita in diversi codebase

- Nessuna visibilità di audit a livello di database su come sono stati acceduti i dati

- Nessun controllo centralizzato delle policy

Di conseguenza, il masking diventa una preoccupazione dell’applicazione piuttosto che un controllo di sicurezza del database, risultando fragile, non dimostrabile e difficile da governare.

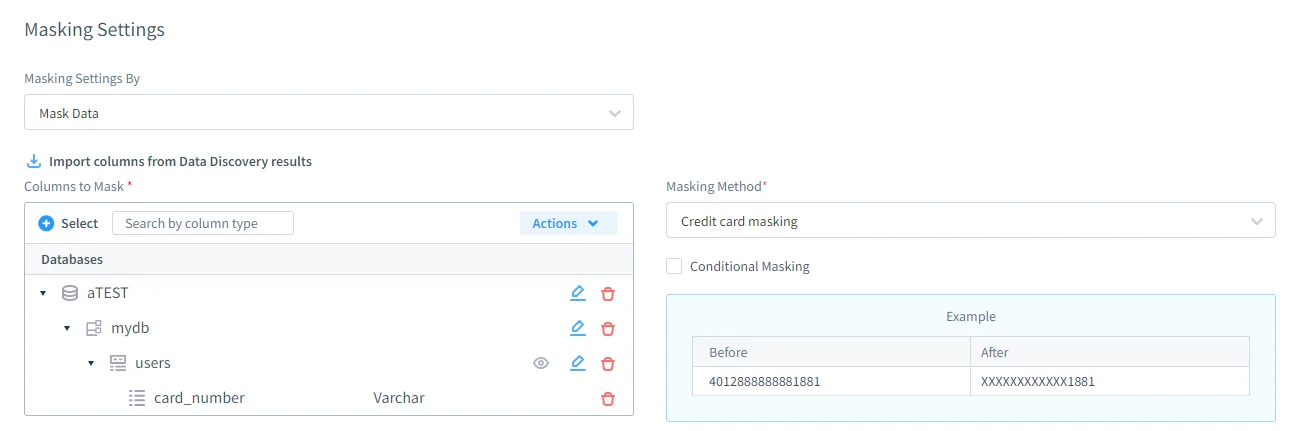

Architettura del Dynamic Masking con DataSunrise

DataSunrise introduce un livello di sicurezza esterno che applica il dynamic data masking senza modificare gli schemi di Percona né la logica applicativa. Le regole di masking sono valutate in tempo reale mentre le query passano attraverso il piano di controllo di DataSunrise, prima che i risultati vengano restituiti al client. Poiché il masking è applicato esternamente, opera indipendentemente dalla struttura del database e dal codice applicativo, allineandosi ai moderni principi di sicurezza dei dati.

Modello di Applicazione Non Intrusivo

Il dynamic masking è applicato in modo trasparente e non richiede modifiche a schemi di database, query SQL o logica applicativa. Le installazioni esistenti di Percona Server rimangono intatte, mentre le policy di masking sono applicate esternamente. Questo modello non intrusivo segue gli stessi principi architetturali utilizzati per il monitoraggio dell’attività di database centralizzato e per i tracciati di audit, permettendo al masking di integrarsi naturalmente nei flussi di lavoro di sicurezza più ampi.

Scoperta dei Dati Sensibili Basata sui Dati

Le policy di dynamic masking sono guidate da una scoperta automatizzata dei dati sensibili anziché da ipotesi statiche sullo schema. DataSunrise analizza il contenuto del database per identificare colonne sensibili utilizzando il pattern matching, il profiling statistico e la classificazione semantica, riflettendo capacità avanzate di data discovery. Il risultato è che la piattaforma mantiene un inventario continuamente aggiornato dei dati sensibili. Le regole di masking seguono i dati stessi, restando efficaci anche quando gli schemi cambiano nel tempo.

Policy di Masking Consapevoli del Contesto

Le decisioni di masking sono valutate a runtime usando il contesto di esecuzione come utente o ruolo del database, indirizzo IP client o segmento di rete, identità dell’applicazione e tipo di query o ambiente di esecuzione. Questo approccio è coerente con le strategie centralizzate di dynamic data masking utilizzate in ambienti enterprise. Di conseguenza, la stessa colonna può apparire completamente visibile, parzialmente mascherata o totalmente mascherata a seconda di chi vi accede.

A differenza degli approcci basati su view, la stessa query SQL può restituire risultati differenti in base al contesto di esecuzione, senza richiedere oggetti database separati o riscritture della query.

Masking a Runtime e Integrità dei Dati

Il dynamic masking è applicato solo ai risultati della query. I dati memorizzati in Percona Server restano invariati in ogni momento, preservando l’integrità transazionale, il comportamento degli indici, i backup e i processi di replica. Questo design integra le architetture più ampie di sicurezza dei database proteggendo l’esposizione dei dati senza interferire con le operazioni di base del database.

Poiché le trasformazioni avvengono a runtime, il comportamento del masking può essere validato in modo sicuro in ambienti simili alla produzione senza rischio di corruzione dei dati o interruzioni operative.

Operazioni di Dynamic Masking Auditabili

Ogni decisione di masking è registrata. I record di audit catturano il testo della query eseguita, la regola di masking applicata, i metadati utente e sessione e il timestamp dell’esecuzione. Questo crea una traccia di audit verificabile che supporta la supervisione normativa e interna, rafforzando i processi centralizzati di audit logging e compliance.

Di conseguenza, il masking diventa un controllo di sicurezza esplicito e revisionabile piuttosto che una convenzione SQL implicita.

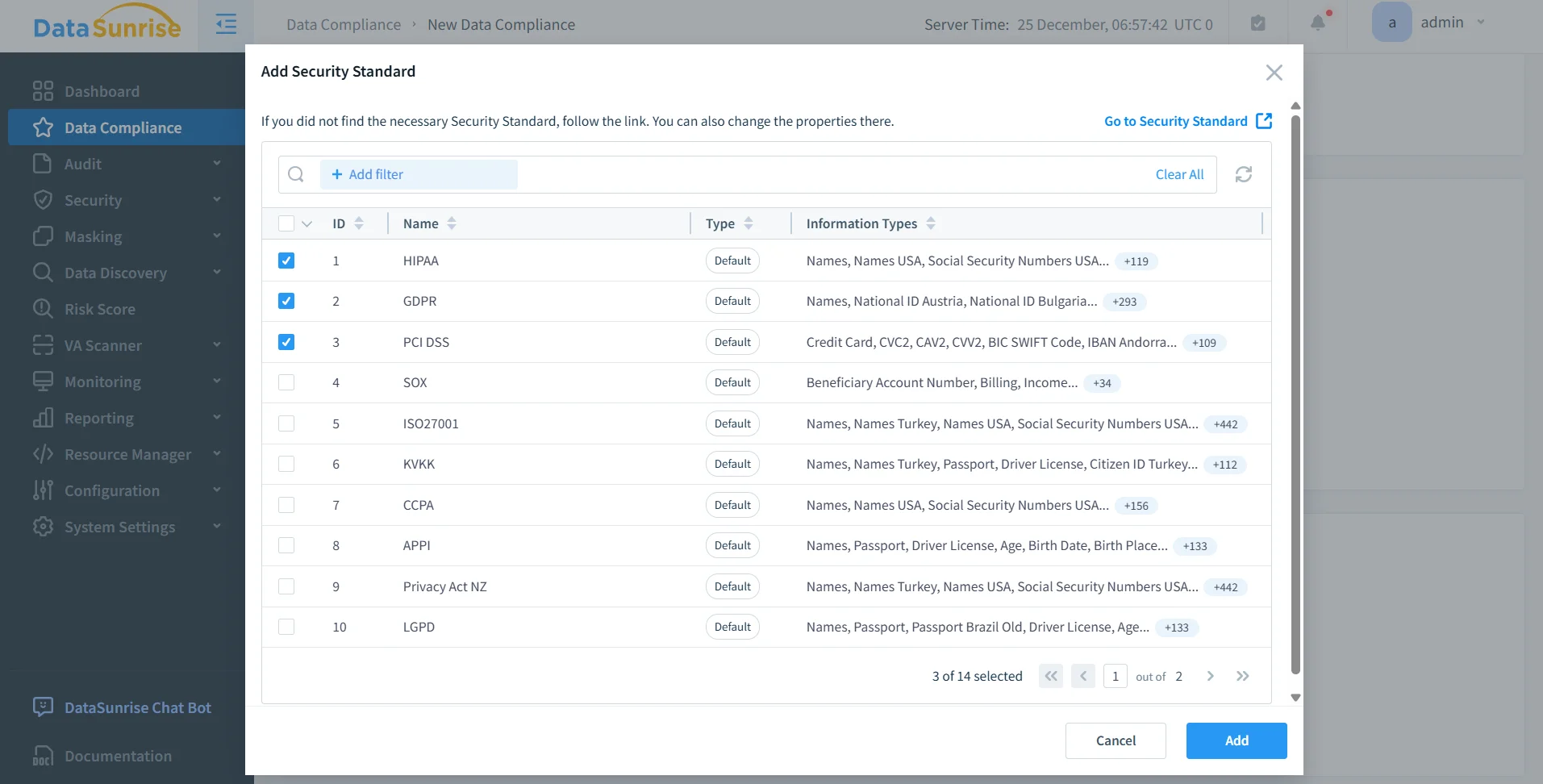

Impatto sulla Compliance

Il dynamic masking applica la minimizzazione dei dati e l’esposizione controllata, supportando direttamente i requisiti normativi. Limitando la visibilità dei dati sensibili al momento della query, le organizzazioni riducono i rischi di compliance pur mantenendo l’accesso operativo.

Poiché le policy di masking e le azioni di enforcement sono centralizzate e registrate, si possono generare prove di conformità direttamente dai record di audit senza necessità di ricostruzioni manuali attraverso applicazioni o database.

Confronto: Masking Nativo MySQL vs Dynamic Masking con DataSunrise

| Aspetto | Masking Nativo MySQL | Dynamic Masking con DataSunrise |

|---|---|---|

| Masking al momento della query | No | Sì |

| Modifiche a schema o SQL | Richieste | Non richieste |

| Masking consapevole del contesto | No | Sì |

| Stessa query, output differente | No | Sì |

| Controllo centralizzato delle policy | No | Sì |

| Visibilità audit | No | Sì |

| Prontezza alla compliance | Limitata | Alta |

Conclusione

Percona Server per MySQL fornisce una solida base di database, ma non include capacità native di dynamic data masking, come confermato nella documentazione ufficiale di Percona Server per MySQL. Le soluzioni alternative a livello SQL, come le view e il masking lato applicazione, sono fragili, incoerenti e difficili da auditare.

Introducendo un livello centralizzato di dynamic masking, DataSunrise estende Percona Server con una protezione guidata da policy e consapevole del contesto, applicata al momento della query. I dati sensibili restano utilizzabili, controllati e auditabili tra utenti e ambienti.

Il dynamic masking smette di essere una soluzione tampone e diventa un componente fondamentale delle operazioni sicure sui database.