Audit del Database per Vertica

Perché l’Audit del Database è Importante per i Cluster Vertica

Vertica spesso funge da nucleo analitico di un’azienda, e un solido audit del database per Vertica è cruciale quando alimenta data mart di reporting, dashboard esecutive e pesanti analisi ad hoc. Questi carichi di lavoro includono tipicamente metriche finanziarie, dati sul comportamento dei clienti, log operativi ed eventi aggregati da dozzine di sistemi. Inoltre, Vertica viene comunemente utilizzata come parte di piattaforme analitiche più ampie come la Vertica Analytics Platform, che incrementa ulteriormente l’importanza di un auditing affidabile.

Quando qualcosa va storto — perdita di dati tramite un report, un’esportazione sospetta o errori da parte di un utente privilegiato — è necessario rispondere in modo rapido e sicuro a tre domande:

- chi ha acceduto al database,

- quali oggetti e query sono stati utilizzati,

- se tale attività era conforme alle politiche di accesso e alle normative.

Un solido audit del database Vertica risolve esattamente questo problema. Vertica stessa fornisce parte delle informazioni, ma per sicurezza e conformità generalmente non è sufficiente. Perciò, ha senso aggiungere un livello di audit esterno ai log nativi — per esempio tramite DataSunrise Activity Monitoring, che normalizza gli eventi, li arricchisce con il contesto e li trasforma in report per audit e indagini.

Per integrare Vertica in una strategia più ampia di protezione dei dati, è utile anche fare riferimento a materiali generali su conformità dei dati e requisiti normativi. Di conseguenza, la gestione dell’audit del database diventa parte di un framework di governance coerente anziché un compito isolato per i DBA.

Capacità Native di Audit del Database in Vertica

Vertica registra molto bene ciò che accade all’interno del cluster. Gli elementi principali dell’audit nativo sono:

- Data Collector – un meccanismo interno che raccoglie statistiche sulle sessioni e sulle query.

- Viste dello schema

v_monitor– cronologia delle query, stati, errori e dettagli temporali, inclusov_monitor.query_requests. - Funzioni diagnostiche aggiuntive e file di log che i DBA utilizzano per il troubleshooting e l’analisi delle prestazioni.

Dal punto di vista dell’audit, questo fornisce una fonte di verità “grezza” affidabile per Vertica: utilizzando le viste di sistema è possibile ricostruire la cronologia delle query su un particolare cluster. In molti ambienti, da qui inizia l’audit del database per Vertica.

Data Collector e Snapshot di Monitoraggio

Il Data Collector è abilitato di default e alimenta continuamente le viste di monitoraggio di Vertica con informazioni aggiornate su sessioni e richieste. Finché rimane attivo, gli amministratori possono guardare indietro nel tempo, vedere come si sono comportati i carichi di lavoro e quali utenti erano attivi. Disabilitare il Data Collector per lunghi periodi crea zone cieche in questa cronologia, quindi negli ambienti di produzione viene tipicamente mantenuto abilitato.

In pratica, questo significa che Vertica memorizza già un segnale di audit ricco senza configurazioni aggiuntive. Tuttavia, questo segnale rimane locale a ciascun cluster e presentato in una forma molto tecnica.

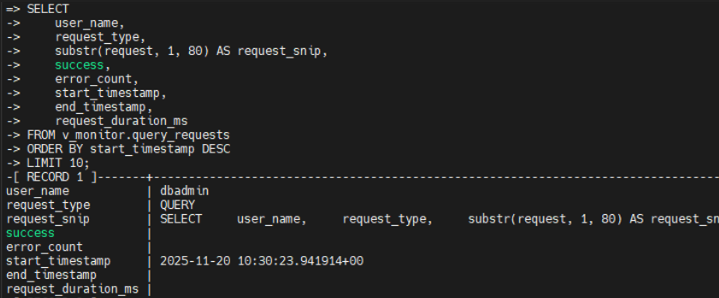

Come Vertica Espone la Cronologia delle Query

La vista chiave usata per l’audit delle query è v_monitor.query_requests. Ogni riga corrisponde a una richiesta utente e include:

- l’utente del database che l’ha eseguita,

- il tipo di richiesta (per esempio, QUERY, DDL, LOAD),

- un breve estratto del testo SQL,

- timestamp e durata,

- un flag di successo e contatori degli errori.

Filtrando questa vista per utente, schema, tipo di richiesta o intervallo temporale, i DBA possono rapidamente ricostruire “chi ha eseguito cosa e quando” all’interno di uno specifico cluster Vertica. Ad esempio, possono concentrarsi su tutte le istruzioni DDL dell’ultima ora o tutte le query eseguite da un particolare account applicativo.

v_monitor.query_requests, che mostra query recenti con nome utente, tipo di richiesta, timestamp e stato di successo.

Questo livello di audit nativo costituisce la base su cui si fondano la maggior parte dei workflow di sicurezza e conformità. Insieme, queste capacità native forniscono ai DBA una cronologia interna affidabile di ciò che è accaduto su un singolo cluster Vertica. Tuttavia, i team di sicurezza e conformità di solito necessitano di una visione più ampia che abbracci più cluster, applicazioni e sistemi. Qui entra in gioco un livello di audit esterno.

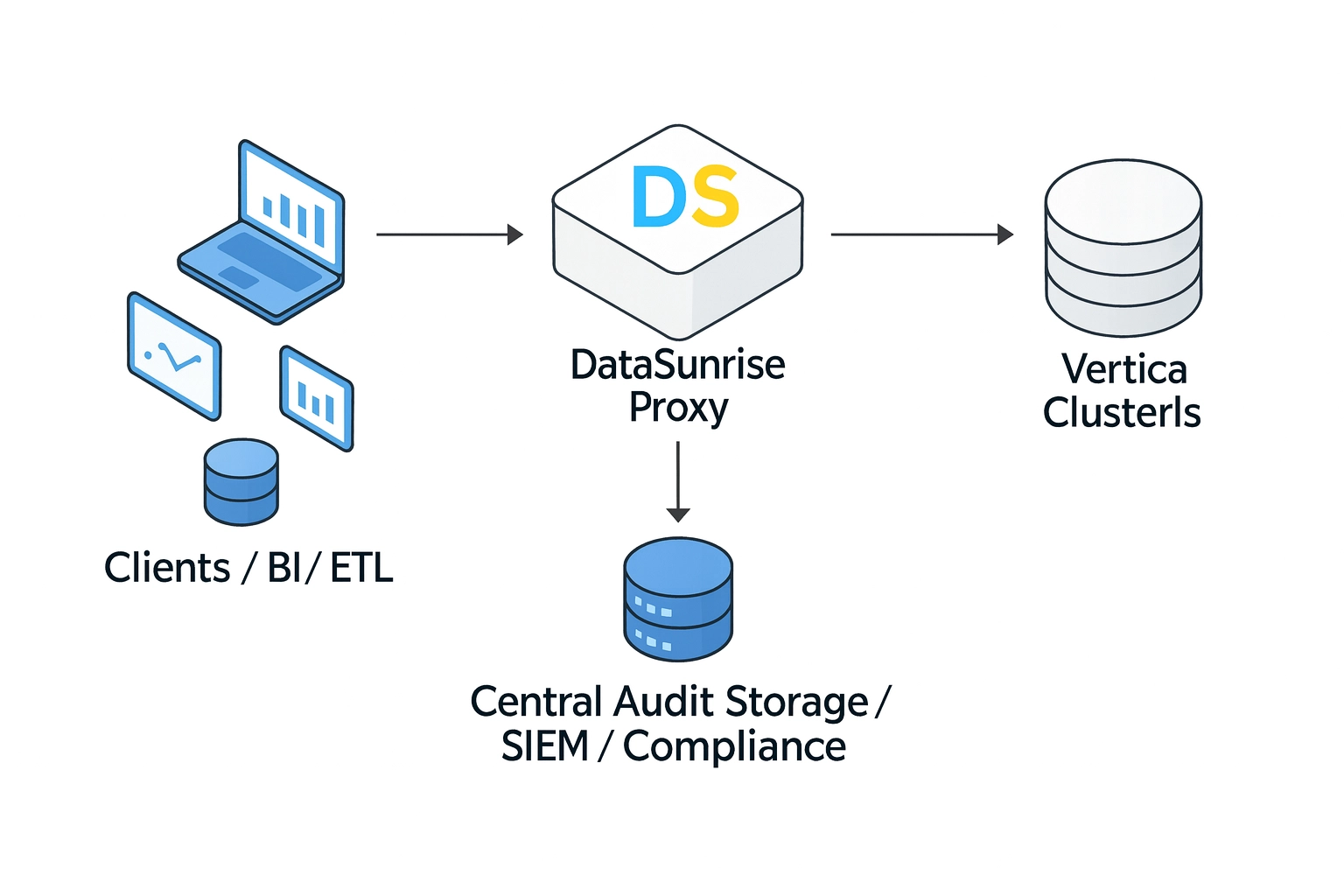

Architettura di Riferimento per l’Audit del Database in Vertica

Perché un programma di audit Vertica funzioni non solo per i DBA ma anche per i team di sicurezza e conformità, il semplice schema “l’admin esegue una query su v_monitor” non è sufficiente. In pratica, un approccio più stabile è avere un livello di audit dedicato intorno a Vertica.

Un’architettura tipica si presenta così:

- Client e strumenti BI (reporting, ETL, analisi) si connettono non direttamente a Vertica ma a un endpoint proxy DataSunrise.

- Il Proxy DataSunrise riceve le query, le analizza, applica opzionalmente regole di sicurezza, e poi le inoltra a Vertica.

- I cluster Vertica (prod, stage, regionali) eseguono le query come di consueto.

- Il repository audit di DataSunrise memorizza eventi normalizzati: chi, da dove, quale query, contro quale schema, con quale risultato.

- Quando necessario, gli eventi vengono inviati ai sistemi SIEM/SOAR e al modulo Compliance Manager per il reporting regolatorio.

Questa configurazione offre diversi vantaggi:

- Il log di audit è archiviato esternamente da Vertica, quindi è più difficile perderlo in caso di malfunzionamento di un cluster.

- È possibile auditare più cluster Vertica e altri database in modo coerente.

- Le politiche possono essere definite a livello di “chi accede a quali dati”, non solo “quale testo SQL compare in

v_monitor”. - Inoltre, gli operatori di incident response e gli auditor possono lavorare con i dati di audit senza caricare i cluster Vertica di produzione.

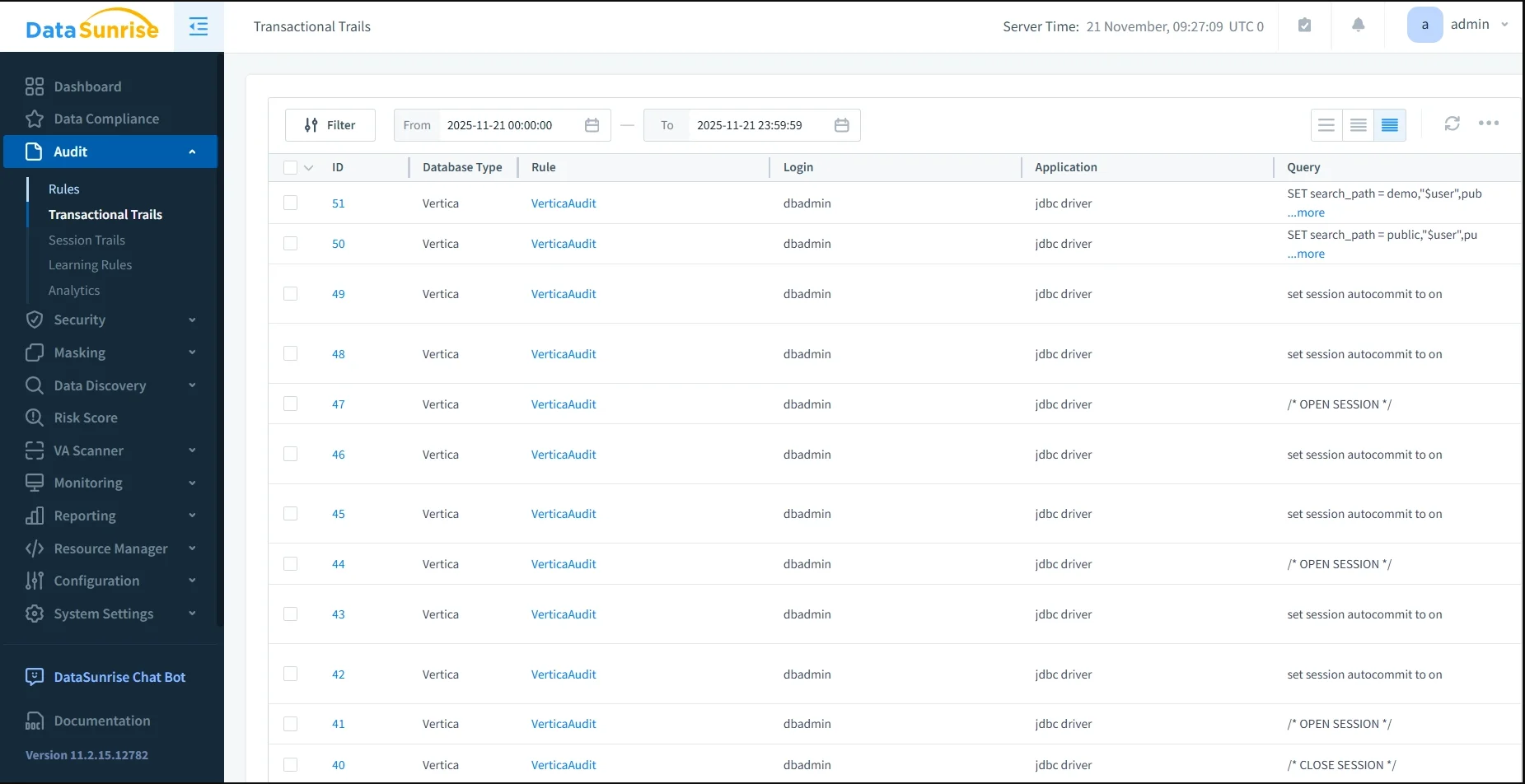

Esempio: Vista di Audit Vertica in DataSunrise

Una volta che questa architettura è in posizione, ogni istruzione Vertica che passa attraverso il proxy DataSunrise appare in una vista audit centralizzata. Gli analisti della sicurezza possono filtrare per regola, tipo di database, testo della query, intervallo temporale o stato di errore e approfondire rapidamente attività sospette.

Nella pagina Audit → Tracce Transazionali, ogni riga rappresenta una singola richiesta, includendo:

- ID e tipo di database (Vertica),

- la regola di audit che ha catturato l’evento,

- il testo della query o la sua forma abbreviata,

- orario di inizio e durata di esecuzione,

- conteggio righe, flag di errore e tipo di query.

Questa è la rappresentazione pratica dell’architettura sopra descritta — il luogo dove i team di sicurezza e gli auditor lavorano effettivamente con le tracce di audit del database Vertica. Invece di raccogliere prove da più cluster e query SQL ad hoc, possono usare una singola vista normalizzata.

Con questa vista centralizzata, diventa più semplice vedere come i log nativi di Vertica e DataSunrise si completino a vicenda anziché competere. La tabella sottostante riassume i loro ruoli affiancati.

Confronto tra Log Nativi Vertica e Audit DataSunrise

La registrazione nativa di Vertica e l’audit esterno tramite DataSunrise risolvono parti differenti del problema. Insieme offrono un quadro completo dell’audit del database per Vertica.

| Aspetto | Log Nativi Vertica | Audit del Database con DataSunrise |

|---|---|---|

| Visibilità | Cronologia delle query all’interno di un singolo cluster (v_monitor, file di log). |

Audit centralizzato su tutti i cluster Vertica e altri database. |

| Contesto | Utente DB, testo SQL, tempo, contatori. | Utente DB, identità mappata, applicazione, IP, regola di audit e livello di rischio. |

| Politiche | Script SQL personalizzati e filtri. | Regole per utenti, ruoli, schemi, tipi di operazioni e livelli di sensibilità dei dati. |

| Reporting e Conformità | Esportazioni manuali e report occasionali su richiesta degli auditor. | Report integrati, conservazione a lungo termine, conformità a GDPR, HIPAA, PCI DSS, SOX e politiche interne. |

| Integrazione con altri sistemi | Locale a Vertica; integrazioni devono essere sviluppate separatamente. | Streaming eventi a SIEM/SOAR, sistemi di ticketing e Compliance Manager senza modifiche applicative. |

Il livello nativo è necessario come “scatola nera” del cluster: mostra cosa Vertica ha effettivamente eseguito. Al contrario, DataSunrise costruisce sopra questo un livello di gestione e analisi con politiche, allarmi e visibilità centralizzata, più utile per la governance continua.

Casi d’Uso Chiave per l’Audit del Database in Vertica

Dal punto di vista aziendale e della conformità, l’audit del database per Vertica è comunemente impiegato in diversi scenari:

- Revisioni periodiche degli accessi. Chi accede a tabelle contenenti dati personali, informazioni di pagamento o segreti commerciali, e con quale frequenza.

- Indagini sugli incidenti. Report, esportazioni o fughe di dati sospette richiedono la ricostruzione della catena di query e utenti.

- Controllo di terze parti e appaltatori. Regole e alert specifici per account di servizio, utenti temporanei e partner analitici esterni.

- Preparazione per audit e certificazioni. Costruzione di una base di evidenze per GDPR, HIPAA, PCI DSS, SOX e politiche interne: chi ha lavorato con dati critici, quando e con quale autorizzazione.

- Controllo unificato in ambienti ibridi. Quando Vertica convive con PostgreSQL, data warehouse cloud e servizi NoSQL, un unico livello di audit è preferibile a script personalizzati per ciascuna tecnologia.

Per esempio, un’organizzazione potrebbe usare le viste native Vertica per troubleshooting a basso livello, mentre DataSunrise fornisce dashboard e report di alto livello per auditor e team di sicurezza.

Come Iniziare con l’Audit del Database per Vertica e DataSunrise

Ha senso implementare l’audit del database per Vertica passo dopo passo:

- Classificare i dati. Identificare i cluster Vertica, gli schemi e le tabelle che contengono dati PII, finanziari e altri dataset sensibili. Se necessario, usare Sensitive Data Discovery per individuare e etichettare automaticamente i record sensibili prima di progettare le regole di audit.

- Distribuire DataSunrise davanti a Vertica. Seguire l’architettura basata su proxy descritta sopra: scegliere modalità proxy o sniffer, configurare le applicazioni per connettersi tramite DataSunrise, e verificare che le query passino in modo trasparente. Per modelli pratici di distribuzione vedere Modalità di Deploy di DataSunrise.

- Creare regole di audit di base. Iniziare con regole ampie “loggare tutte le operazioni” e regole aggiuntive per schemi sensibili. Poi affinare la copertura in base ai requisiti di conformità reali e al feedback dei team di sicurezza. La Guida all’Audit fornisce un buon riferimento per progettare politiche di audit specifiche per Vertica.

- Abilitare reporting e alert. Integrare con SIEM, abilitare il reporting, e concordare con il team di sicurezza quali eventi considerare incidenti affinché gli alert siano significativi e non rumorosi. Dashboard centralizzate e report di conformità sono disponibili in DataSunrise Compliance Manager.

- Rivedere regolarmente le politiche. Con l’emergere di nuove fonti dati e servizi, rivedere le regole di audit per evitare zone cieche e mantenere l’impostazione di audit Vertica allineata alle normative in evoluzione. Il monitoraggio continuo con Database Activity Monitoring aiuta a garantire l’efficacia delle politiche nel tempo.

Conclusione

Gli strumenti nativi di Vertica forniscono una solida base: il Data Collector, le viste v_monitor e le relative diagnostiche permettono di vedere cosa è successo all’interno di un particolare cluster. Tuttavia, un audit completo del database per Vertica richiede più che query su tabelle interne. Serve un livello unificato che colleghi cluster individuali, applicazioni, utenti e politiche di accesso in un unico quadro.

La combinazione di Vertica e DataSunrise soddisfa questa esigenza. Vertica rimane un motore analitico veloce e una fonte di fatti “grezzi”, mentre DataSunrise trasforma quei fatti in un log di audit centralizzato, regole, report e alert. In questo modo, le organizzazioni ottengono più di un semplice log di query — ottengono un processo di audit gestito che aiuta a superare ispezioni, ridurre i rischi e lavorare con maggiore trasparenza sui dati sensibili.

Per una panoramica più ampia sui concetti di auditing del database e sui modelli comuni, è possibile consultare anche l’articolo Data Audit nel Knowledge Center di DataSunrise.

Se desideri una guida più approfondita e focalizzata su Vertica con esempi SQL nativi e screenshot delle viste di monitoraggio integrate, consulta l’articolo correlato Data Audit per Vertica. Questo completa la panoramica architetturale con dettagli più di basso livello.

Proteggi i tuoi dati con DataSunrise

Metti in sicurezza i tuoi dati su ogni livello con DataSunrise. Rileva le minacce in tempo reale con il Monitoraggio delle Attività, il Mascheramento dei Dati e il Firewall per Database. Applica la conformità dei dati, individua le informazioni sensibili e proteggi i carichi di lavoro attraverso oltre 50 integrazioni supportate per fonti dati cloud, on-premises e sistemi AI.

Inizia a proteggere oggi i tuoi dati critici

Richiedi una demo Scarica ora