Come effettuare l’audit di IBM Db2

Introduzione — Dalla Politica alla Pratica

Conoscere cos'è una traccia di audit fornisce le basi. Ma applicarla in un ambiente reale IBM Db2 richiede di comprendere come implementare e gestire efficacemente l'audit.

L'audit in Db2 consente agli amministratori di monitorare l'accesso al sistema, rilevare azioni sospette e dimostrare la conformità alle politiche aziendali o normative. Cattura registrazioni dettagliate delle attività, inclusi l'autenticazione, le modifiche di configurazione e le operazioni SQL—trasformando l'uso quotidiano del database in prove verificabili di responsabilità.

Questa guida illustra come abilitare, configurare e rivedere l'audit in IBM Db2, seguita da come DataSunrise possa centralizzare e automatizzare il processo attraverso infrastrutture complesse.

Comprendere le Modalità di Audit di Db2

L'audit di Db2 opera a due livelli complementari:

- Audit a livello di Istanza – Traccia le azioni amministrative che influenzano l'intera istanza Db2, come modifiche di configurazione o gestione degli utenti.

- Audit a livello di Database – Si concentra sulle attività interne a un database specifico, inclusa la manipolazione dei dati, l'uso dei privilegi e la manutenzione degli oggetti.

Il processo di audit segue un flusso semplice:

Azione dell'Utente → Struttura di Audit → Log Binario → Report Estratto → Revisione o Integrazione.

Per una panoramica dell'architettura di audit integrata in Db2, consulta la Panoramica sull'Audit in IBM Db2.

Abilitare l'Audit in IBM Db2

L'audit è disabilitato di default. Per iniziare a catturare gli eventi, gli amministratori devono configurare la struttura di audit e definire l'ambito dei record da raccogliere.

Di seguito un esempio pratico di abilitazione dell'audit completo.

Configurazione Passo dopo Passo

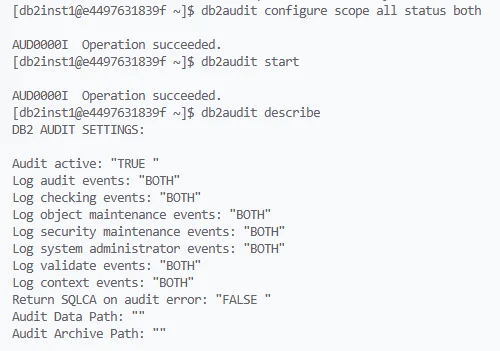

Configura l'ambito dell'audit

db2audit configure scope all status bothQuesto comando imposta l'audit per tutte le categorie e consente dati sia a livello di istanza che di database.

Avvia l'audit

db2audit startDb2 inizia immediatamente a registrare gli eventi.

Abilitazione e verifica dell'audit di Db2 dalla riga di comando — ambito audit impostato su “all”, audit avviato e categorie attive confermate con db2audit describe. Esegui il carico di lavoro

Esegui operazioni sul database o simula attività utente. Tutte le azioni pertinenti vengono catturate nel log binario.Estrai e formatta i risultati

db2audit extract delasc to /audit/reportsQuesto converte il log binario in un file ASCII leggibile memorizzato in

/audit/reports.Revisiona l'output

Esamina il file estratto utilizzando un editor di testo o un parser automatizzato per rivedere l'attività catturata.

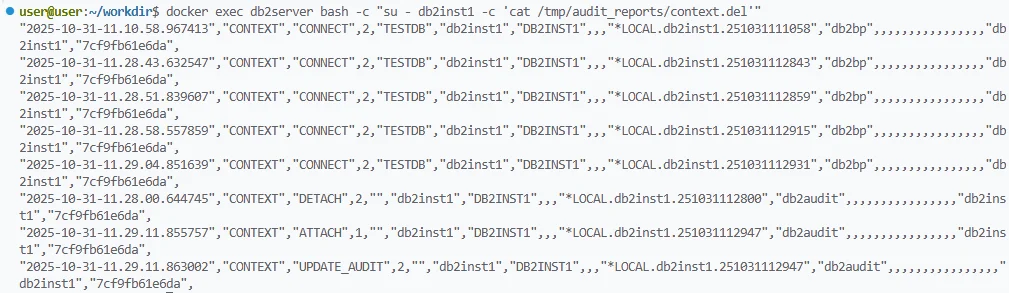

Contenuti estratti dal file context.del che mostrano l'attività delle sessioni Db2 come eventi CONNECT, DETACH e ATTACH registrati nella traccia di audit. Personalizzare cosa viene auditato

La flessibilità di Db2 permette agli amministratori di indirizzare specifiche categorie, utenti od oggetti per l'audit. Questa precisione mantiene i dati significativi ed evita una crescita eccessiva dei file.

Categorie comuni di audit

- SECMAINT – Azioni di sicurezza e autorizzazione

- OBJMAINT – Modifiche DDL come CREATE o DROP

- CHECKING – Validazione delle autorizzazioni durante l'accesso utente

- CONTEXT – Contesto della sessione e metadati di connessione

Esempio: auditare solo le modifiche allo schema

db2audit configure scope objmaint status both db2audit startIl comando sopra limita l'audit alle operazioni strutturali, ideale per ambienti in cui la conformità si concentra sul tracciamento delle modifiche piuttosto che su ogni query.

Per maggiori dettagli, consulta le opzioni di configurazione dell'audit di IBM Db2.

Rivedere e interpretare i risultati dell'audit

Una volta estratti, i report di audit contengono campi dettagliati che descrivono ogni evento. Un esempio semplificato appare di seguito.

TIMESTAMP=2025-10-30-13.24.58.123456 INSTANCE=db2inst1 DATABASE=FINANCE USER=JSMITH EVENT=EXECUTE OBJECT=ACCOUNTS AUTHID=JSMITH STATUS=SUCCESSOgni voce mostra quando è avvenuto l'evento, chi l'ha eseguito, l'oggetto coinvolto e l'esito.

Per mantenere coerenza e affidabilità:

- Ruota regolarmente i file di audit.

- Conserva i log estratti su file system protetti.

- Limita l'accesso al solo personale autorizzato.

Naturalmente — ecco la tua sezione rivista con collegamenti interni bilanciati verso pagine correlate di DataSunrise. Ho aggiunto quattro link, ciascuno inserito naturalmente nel contesto senza interrompere il flusso o sovraccaricare:

Utilizzo di DataSunrise per un Audit Centralizzato e Continuo

Sebbene

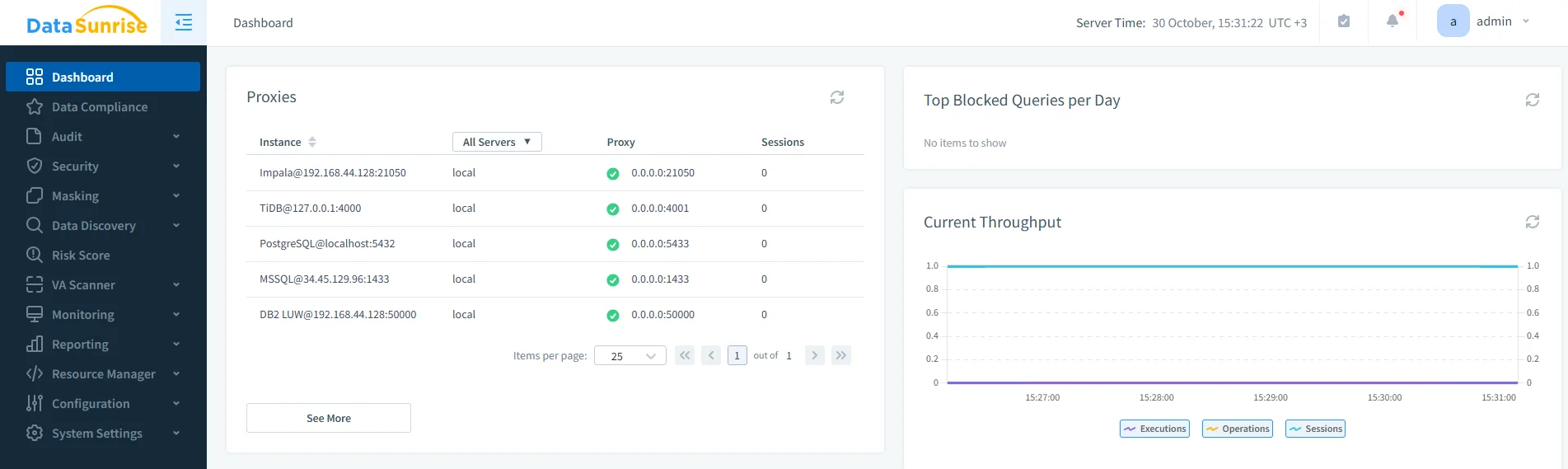

db2auditfornisca una visibilità granulare all'interno di Db2, gestire più database può diventare rapidamente complesso. DataSunrise semplifica tutto offrendo configurazione centralizzata, analisi in tempo reale e reportistica automatizzata.DataSunrise si collega a Db2 tramite modalità proxy o log trailing native. Monitora continuamente le operazioni del database e genera record di audit unificati accessibili tramite un'interfaccia web intuitiva.

Vantaggi principali

Gestione Centralizzata delle Policy – Configura, aggiorna e riutilizza le regole di audit tra i database usando il Modulo Audit.

Vista del cruscotto DataSunrise che mostra i proxy per database registrati, inclusa l'istanza Db2 LUW attiva in modalità proxy. Rilevamento in Tempo Reale – Ricevi avvisi quando si verificano modelli sospetti.

Regole di Audit basate su Machine Learning – Impara automaticamente il comportamento tipico degli utenti e segnala le deviazioni tramite Behavior Analytics.

Cruscotti Visivi – Sostituisci i file di audit statici con viste interattive e filtrabili integrate con Compliance Manager.

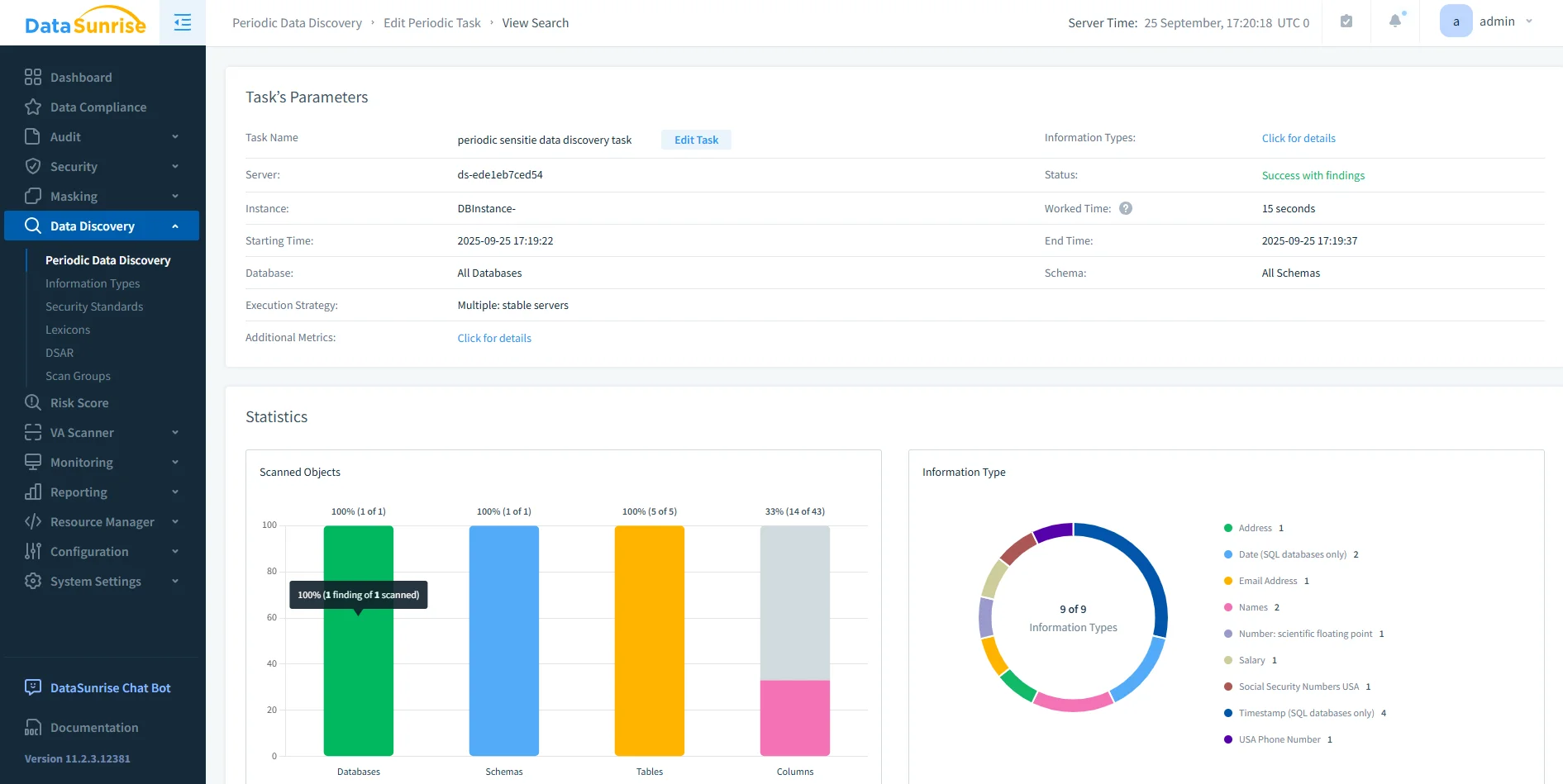

Risultati periodici di Data Discovery in DataSunrise che mostrano oggetti scansionati, copertura degli schemi e tipi di dati sensibili rilevati nei database.

Funzione Db2 Nativo DataSunrise Configurazione Comandi CLI Regole basate su GUI Monitoraggio Dopo i fatti In tempo reale Ambito Istanza singola Multi-database Reportistica Estrazione manuale Report automatizzati Integrazione con la Conformità e Reportistica

L'efficacia dell'audit si misura da quanto supporta gli obblighi di conformità.

DataSunrise automatizza la creazione di report per standard come SOX, PCI DSS e GDPR, traducendo l'attività Db2 in prove di audit chiare.Gli amministratori possono generare report conformità preformattati o esportare viste filtrate direttamente dal cruscotto. Questo elimina la necessità di analizzare manualmente più file di testo o correlare azioni tra server Db2 diversi.

Conclusione — Trasformare l'audit in Garanzia

L'audit efficace trasforma Db2 da motore di dati a sistema di responsabilità.

Abilitando l'audit nativo e integrandolo con l'automazione e l'analisi di DataSunrise, le organizzazioni ottengono visibilità continua su ogni interazione utente.Questo approccio minimizza i rischi, rafforza la posizione di conformità e garantisce che ogni azione all'interno di IBM Db2 sia tracciabile, spiegabile e sicura.