Come Auditare Apache Cassandra

Auditare Apache Cassandra è fondamentale per garantire la sicurezza, la conformità e la visibilità operativa. In quanto database NoSQL distribuito, Cassandra gestisce enormi quantità di dati su più nodi, rendendo essenziale tracciare chi ha accesso a quali dati e quando. Questa guida esplora l’auditing nativo e l’auditing avanzato con DataSunrise, insieme al monitoraggio in tempo reale, al mascheramento dinamico, alla scoperta dati e all’allineamento con la conformità. Comprendendo l’intera gamma di funzionalità, le organizzazioni possono costruire un’infrastruttura di audit robusta e conforme.

Perché l’Auditing è Importante in Cassandra

L’auditing in Apache Cassandra non è solo un semplice log delle query — crea un registro verificabile delle attività sul database per soddisfare standard come GDPR, HIPAA e PCI DSS. Un audit trail completo può rivelare accessi non autorizzati ai dati, assistere nelle indagini forensi e fornire prove per gli audit di conformità. In ambienti distribuiti, questa coerenza è vitale per evitare zone d’ombra.

Nei casi d’uso reali, Cassandra spesso alimenta workload mission-critical in ambito finanziario, sanitario e telecomunicazioni. Senza un audit adeguato, una query malevola potrebbe passare inosservata fino a che il danno diventa irreversibile. Un solido framework di audit trasforma i log in informazioni utilizzabili.

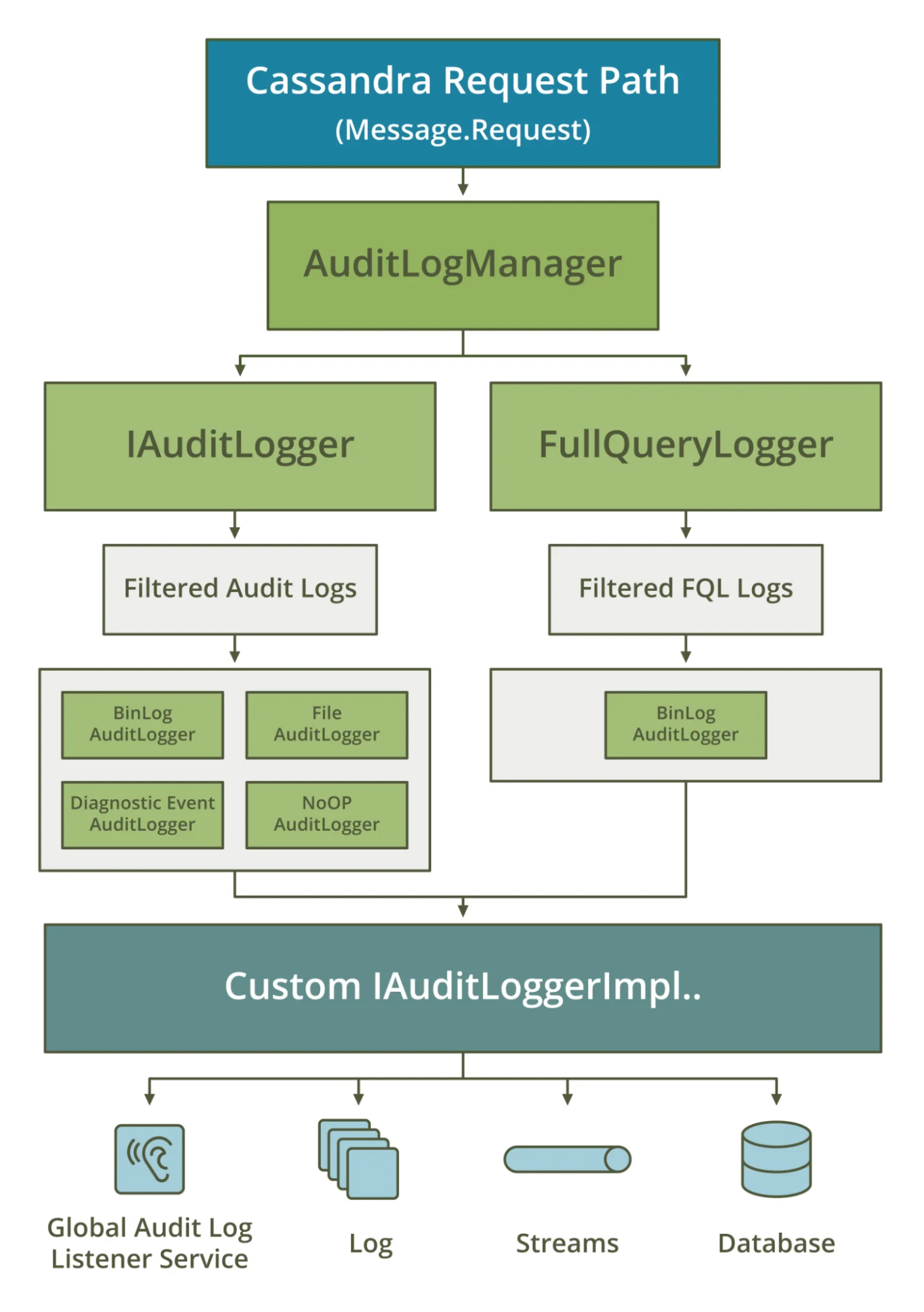

Auditing Nativo di Apache Cassandra

A partire dalla versione 4.0, Cassandra include un framework di audit logging integrato. Registra tentativi di autenticazione, istruzioni DML e DDL, aiutando gli amministratori a mantenere la responsabilità.

Abilitare l’audit logging nativo:

audit_logging_options:

enabled: true

logger: BinAuditLogger

audit_logs_dir: /var/log/cassandra/audit/

roll_cycle: HOURLY

block: true

Riavviare Cassandra per applicare le modifiche:

sudo systemctl restart cassandra

Abilitare l’auditing per specifici keyspace:

ALTER ROLE cassandra WITH OPTIONS = {

'audit' : '{"keyspaces": ["customer_data"]}'

};

Qualunque query, come ad esempio:

SELECT * FROM customer_data.orders WHERE order_id='ORD123';

verrà registrata nei log di audit. Questi log possono essere inoltrati a ELK Stack o Splunk per analisi e notifiche.

L’audit logging nativo è semplice ma manca di analisi approfondite, mascheramento e mappatura per la conformità.

Audit in Tempo Reale con DataSunrise

Il motore di audit di DataSunrise si basa sulle capacità native di Cassandra fornendo metadati arricchiti, come IP client, classificazioni delle query e livelli di sensibilità. Gli eventi possono essere trasmessi in tempo reale ai SIEM, garantendo il rilevamento immediato di anomalie.

Ad esempio, se una query di esportazione massiva inaspettata viene eseguita da un ruolo non privilegiato, DataSunrise può attivare notifiche in tempo reale via Slack o email e bloccare la richiesta se necessario. Questo approccio proattivo riduce i tempi di risposta agli incidenti e il rischio di esfiltrazione dati.

Mascheramento Dinamico dei Dati in Cassandra

Con il mascheramento dinamico, i dati sensibili sono protetti a livello di query senza modificare i valori memorizzati. Ad esempio:

MASKING POLICY mask_card_number ON customer_data.payments

USING FUNCTION partial_mask(card_number, 0, 4, '****-****-****-')

FOR ROLE 'support_team';

Questa politica garantisce che il personale di supporto possa lavorare con i dati rilevanti mentre il numero completo della carta di credito rimane nascosto, mantenendo la conformità con PCI DSS.

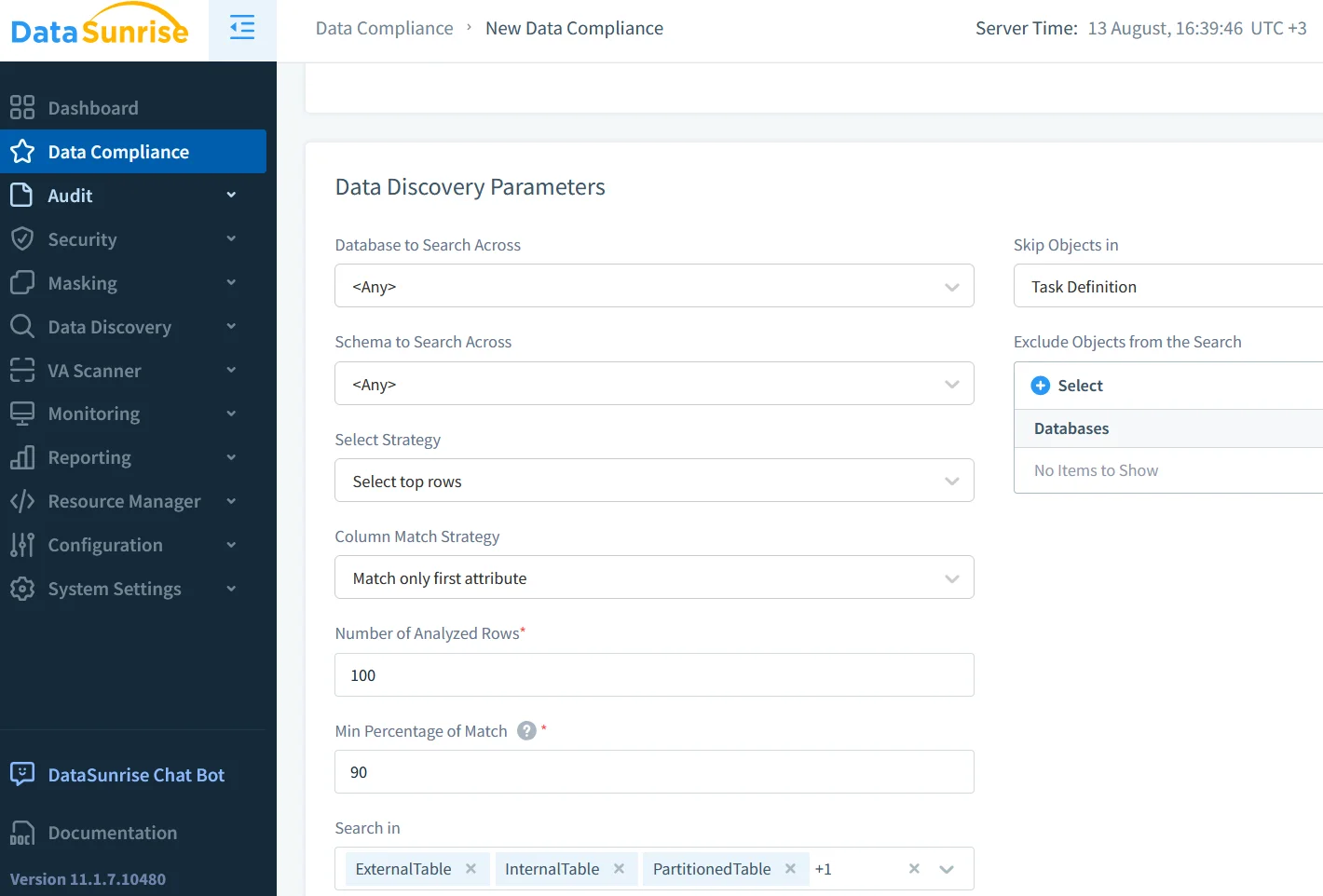

Scoperta e Classificazione dei Dati

La scoperta dati aiuta le organizzazioni a individuare dati sensibili nei keyspace di Cassandra, automatizzando il processo di costruzione di un inventario dei dati sensibili. Questo è fondamentale per:

- Indirizzare i dati ad alto rischio con politiche di auditing.

- Mappare gli asset sensibili ai requisiti normativi.

- Ridurre l’ambito degli audit di conformità.

La classificazione automatizzata può distinguere tra PII, PHI e dati finanziari, consentendo controlli di sicurezza su misura.

Integrazione di Sicurezza e Conformità

Un auditing robusto rafforza la sicurezza del database facendo rispettare il controllo degli accessi basato sui ruoli e supportando la conformità a SOX, GDPR, HIPAA e PCI DSS. Con DataSunrise, i dati di audit possono essere correlati con regole di sicurezza, permettendo di bloccare in tempo reale query sospette.

Inoltre, integrare i log di audit con le valutazioni di vulnerabilità e i playbook di risposta agli incidenti crea un processo di sicurezza a ciclo chiuso.

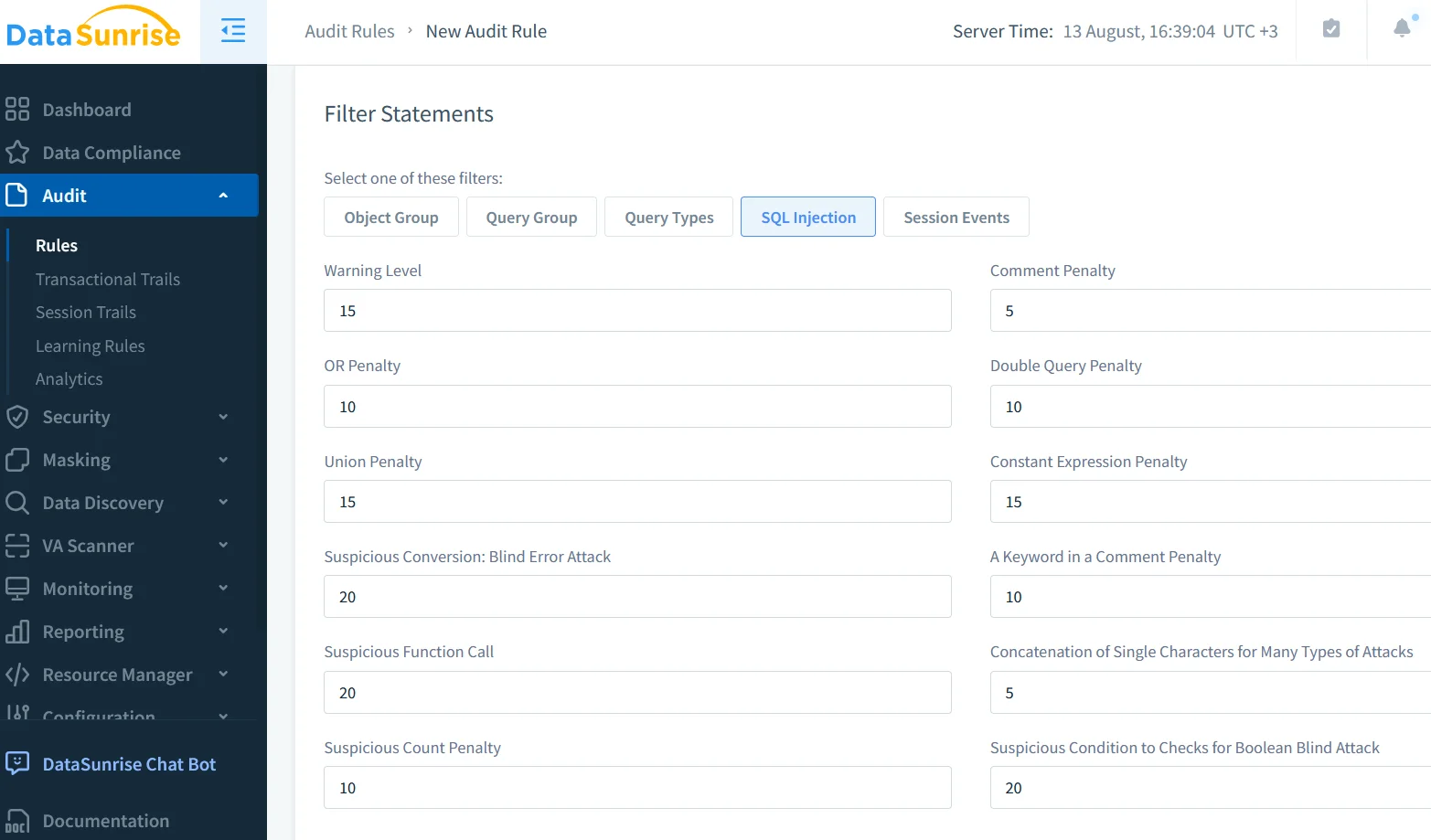

Configurare l’Audit DataSunrise per Cassandra

Per implementare un audit completo con DataSunrise:

- Connettere Cassandra a DataSunrise come fonte monitorata.

- Definire regole di audit per keyspace, tabella, tipo di query e ruolo utente.

- Abilitare il mascheramento dinamico per i campi contenenti informazioni sensibili.

- Integrare gli alert in SIEM e strumenti di monitoraggio.

- Revisionare i dashboard di conformità per tracciare l’allineamento con gli standard normativi.

La combinazione di auditing mirato, alert in tempo reale e mascheramento assicura visibilità operativa e protezione dei dati.

Considerazioni Finali

Per padroneggiare come auditare Apache Cassandra è necessario combinare la cattura nativa degli eventi con l’analisi avanzata, il mascheramento e le funzionalità di conformità di DataSunrise. L’auditing nativo offre una base, ma DataSunrise trasforma i log in informazioni utili, garantendo un ambiente Cassandra sicuro, conforme e resiliente.

Per ulteriori approfondimenti, consultare la Documentazione Apache Cassandra – Auditing, Log di Audit, Regolamenti per la Conformità dei Dati e risorse esterne come Best Practice di Audit Logging in Cassandra per approfondimenti sul deployment.