Come Fare l’Audit di MySQL

L’audit di MySQL oggi comprende molto più del semplice logging delle query. Si è evoluto in un processo completo che include il monitoraggio in tempo reale, la scoperta dei dati sensibili, il mascheramento dinamico, la reportistica avanzata e una profonda integrazione con la conformità normativa. Combinando le capacità native di MySQL con strumenti avanzati come DataSunrise, le organizzazioni possono creare un framework di audit che soddisfi i requisiti regolamentari, rafforzi la sicurezza e fornisca insight utilizzabili.

Perché l’Audit di MySQL è Importante

Nell’attuale scenario dei dati, ogni query, modifica o tentativo di accesso può avere implicazioni significative sulla sicurezza e la conformità. Regolamenti come GDPR, HIPAA e PCI DSS richiedono registrazioni verificabili di chi ha avuto accesso ai dati, quando e perché. Un processo di audit robusto aiuta a identificare attività non autorizzate, investigare incidenti e prevenire futuri attacchi. Oltre alla conformità, un audit efficace può anche rivelare modelli di utilizzo, evidenziare colli di bottiglia nelle prestazioni e fornire una visione storica delle operazioni sul database.

Audit Nativo di MySQL

Il Audit Log Plugin di MySQL offre la possibilità di catturare azioni utente, istruzioni SQL e dettagli di connessione. Può registrare ogni query, filtrare eventi in base all’account e archiviare dati in formato XML o JSON per un’analisi più semplice.

Per abilitarlo:

INSTALL PLUGIN audit_log SONAME 'audit_log.so';

SET GLOBAL audit_log_policy = 'ALL';

SET GLOBAL audit_log_format = 'JSON';

SET GLOBAL audit_log_file = 'mysql_audit.log';

SET GLOBAL audit_log_include_accounts = 'admin@%, auditor@%';

SET GLOBAL audit_log_exclude_accounts = 'replication@%';

È possibile monitorare l’attività in tempo reale con:

tail -f /var/lib/mysql/mysql_audit.log

Pur essendo utile per il tracciamento di base, il plugin nativo manca di rotazione automatica dei log, avvisi in tempo reale e capacità integrate di mascheramento. Ciò significa che informazioni sensibili possono ancora essere esposte nei log grezzi, rendendo necessarie soluzioni aggiuntive per la conformità e il rafforzamento della sicurezza.

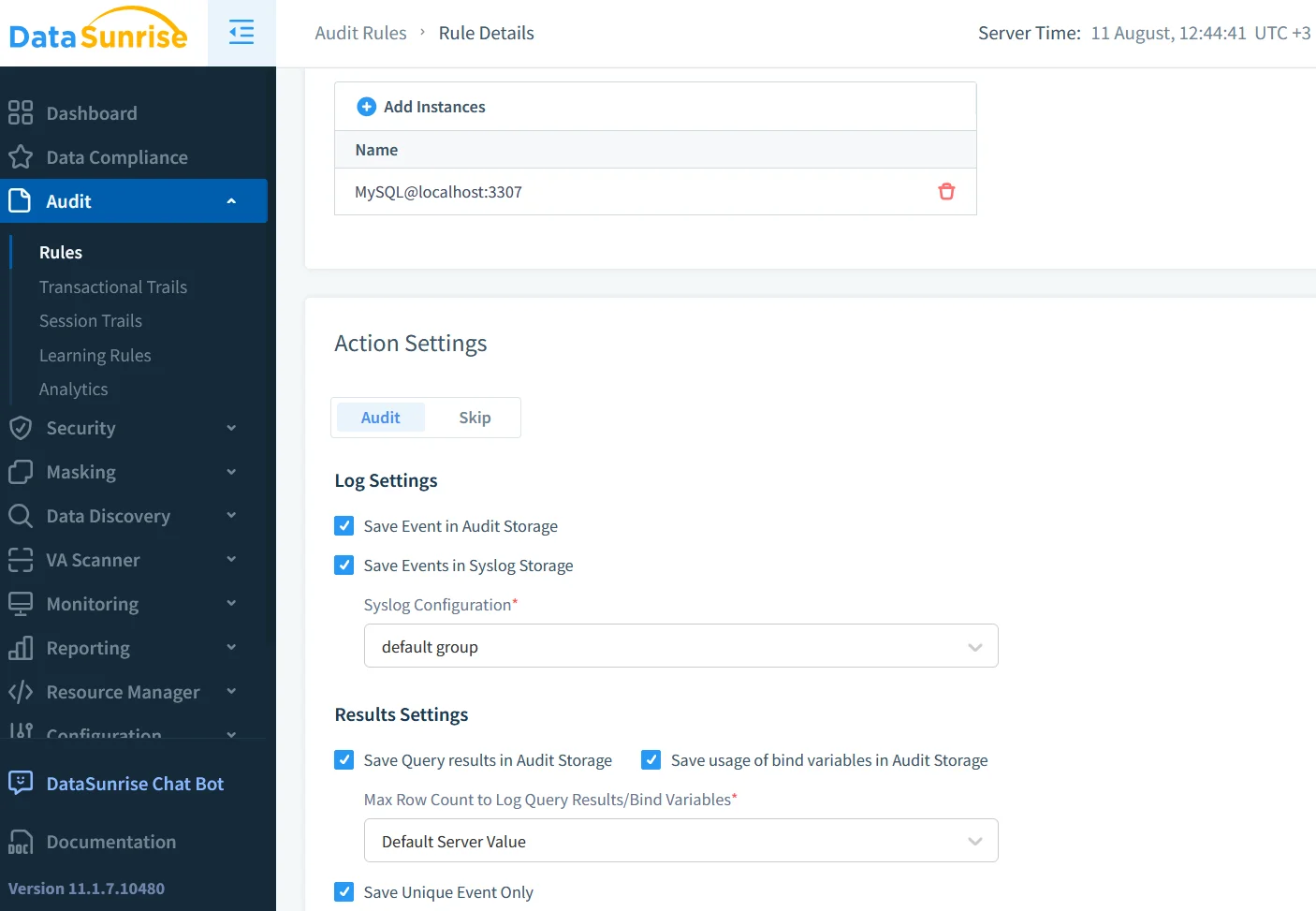

Audit in Tempo Reale con DataSunrise

DataSunrise potenzia l’audit nativo ispezionando il traffico SQL durante il passaggio attraverso un reverse proxy. Questo approccio permette un’immediata rilevazione delle anomalie, l’applicazione dell’accesso basato sui ruoli e l’integrazione con piattaforme SIEM o SOAR per avvisi in meno di un secondo. Il sistema può applicare regole granulari — ad esempio rilevando query SELECT * FROM customers contenenti campi sensibili — e registrare, bloccare o mascherare i risultati pur continuando a registrare il tentativo.

Mascheramento Dinamico dei Dati

Poiché MySQL non offre mascheramento dinamico nativo, i dati sensibili possono apparire nei log di audit in chiaro. DataSunrise colma questa lacuna con un mascheramento in tempo reale guidato da policy, consapevole del ruolo dell’utente, dell’indirizzo IP o del contesto della query. Ad esempio, un tecnico di supporto potrebbe vedere solo indirizzi email mascherati, mentre un amministratore vede i valori completi. Questo mascheramento viene applicato senza alterare i dati sottostanti, garantendo il corretto svolgimento dei flussi operativi. Maggiori dettagli sono disponibili su mascheramento dinamico dei dati.

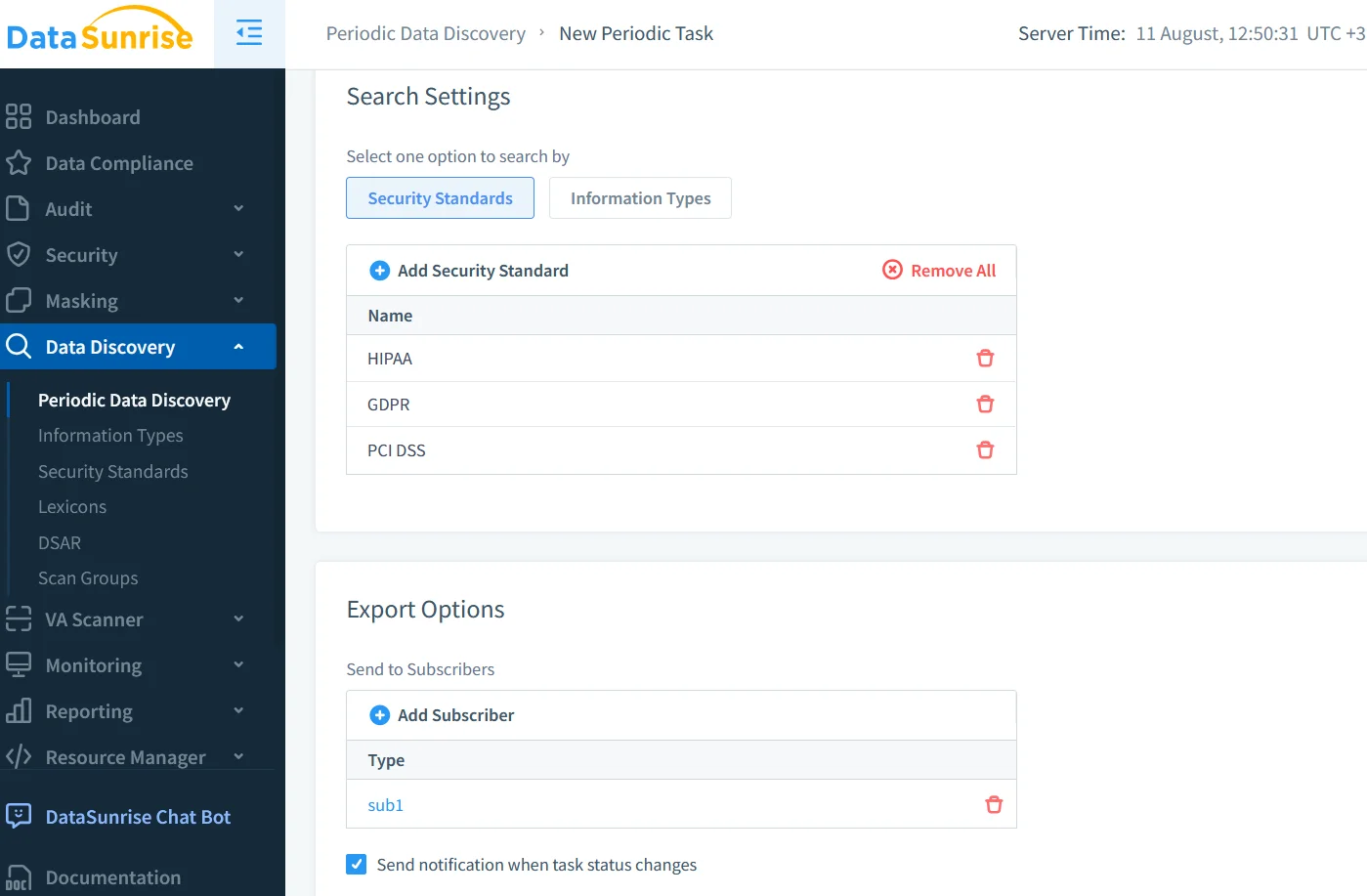

Scoperta Automatica dei Dati

L’audit è più efficace quando si conosce esattamente dove risiedono i dati sensibili. Con Data Discovery, DataSunrise scansiona i database per pattern che corrispondono a identificatori personali, dati finanziari o informazioni sanitarie protette. Aggiorna automaticamente l’inventario man mano che gli schemi cambiano, assicurando che nuove tabelle o colonne non rimangano scoperte. Questo processo continuo aiuta le organizzazioni a mantenere una postura di conformità aggiornata senza ri-audit manuali.

Integrazione per Sicurezza e Conformità

Quando il logging nativo di MySQL viene combinato con DataSunrise, il risultato è una difesa multilivello. I log nativi forniscono prove fondamentali per gli audit, mentre DataSunrise aggiunge rilevazione di anomalie in tempo reale, mascheramento dinamico e mappatura automatica a specifici framework di conformità. Con il Compliance Manager, è possibile generare report che mostrano l’allineamento con i controlli GDPR, HIPAA e PCI DSS, riducendo il lavoro manuale durante audit esterni.

Workflow Pratico per l’Audit

Un’architettura di audit completa può iniziare con MySQL che scrive i log in formato JSON, i quali vengono inviati a un archivio centralizzato come Elasticsearch tramite Filebeat. DataSunrise, distribuito come reverse proxy, ispeziona tutto il traffico live, applica il mascheramento ai campi sensibili e attiva avvisi per comportamenti sospetti. Le dashboard di conformità poi uniscono i log storici con insight in tempo reale, permettendo agli analisti di investigare eventi passati e rispondere a minacce emergenti in pochi secondi.

Best Practice per l’Audit di MySQL

Per massimizzare l’efficacia:

- Mantenere i log di audit su uno storage separato e sicuro per prevenire manomissioni.

- Rivedere regolarmente le regole di filtraggio per assicurarsi che tutti gli eventi critici siano catturati.

- Integrare con soluzioni SIEM per correlazione tra sistemi.

- Utilizzare il mascheramento per i campi sensibili sia nelle query live che nei log memorizzati.

- Programmare scansioni di scoperta automatica per individuare nuovi asset di dati sensibili.

Risorse Esterne

Per approfondire l’audit e la sicurezza di MySQL, consultare:

- Documentazione MySQL Audit Plugin

- MariaDB Audit Plugin per fork di MySQL

- Pubblicazione Speciale NIST 800-53

Considerazioni Finali

Capire Come Fare l’Audit di MySQL significa guardare oltre il semplice logging di base. Un approccio moderno all’audit unisce le capacità native di MySQL con strumenti avanzati di ispezione, mascheramento e automazione della conformità come DataSunrise. Questa combinazione garantisce registri a prova di manomissione, avvisi utilizzabili e la possibilità di produrre report pronti per i regolatori su richiesta. In un mondo di leggi sulla privacy in evoluzione e minacce informatiche persistenti, un sistema di audit ben progettato non è solo una misura tecnica di sicurezza, ma un elemento chiave della gestione responsabile dei dati.