Automazione della Conformità dei Dati Vertica

Automazione della Conformità dei Dati Vertica consente alle organizzazioni di far rispettare i requisiti normativi in ambienti analitici distribuiti e di grandi dimensioni senza affidarsi all’intervento manuale. Con l’espansione dei cluster Vertica, più pipeline, applicazioni e utenti interagiscono con dati sensibili. Questo aumenta sia il rischio operativo, sia la complessità nella gestione dei controlli sulla privacy. La revisione manuale dei carichi di lavoro SQL, dei file di log e del comportamento dello schema non riesce a tenere il passo con la scala o la velocità di Vertica. Di conseguenza, l’automazione diventa l’unico metodo affidabile per garantire un’applicazione coerente delle regole di conformità.

L’architettura di Vertica — costruita attorno a proiezioni, archiviazione ROS/WOS ed esecuzione distribuita — offre prestazioni eccezionali ma introduce sfide di governance. I dati possono esistere in diverse rappresentazioni fisiche, le query possono essere eseguite simultaneamente su più nodi e i carichi di lavoro possono originare da dashboard BI, notebook ML, job ETL automatizzati e applicazioni JDBC. Il tradizionale controllo degli accessi basato sui ruoli (RBAC) e la supervisione manuale non riescono a rilevare in modo affidabile accessi non autorizzati o a prevenire la deriva delle policy in un ambiente simile. Pertanto, le organizzazioni necessitano di un gateway di conformità automatizzato in grado di ispezionare ogni richiesta SQL, mascherare l’output sensibile e generare prove di audit in modo continuo.

DataSunrise fornisce questo livello di automazione operando tra le applicazioni e Vertica. Valuta il traffico SQL, applica regole di mascheramento, blocca operazioni rischiose e aggrega eventi di audit in tempo reale. Di conseguenza, le protezioni per la conformità rimangono attive sia che Vertica gestisca 100 query all’ora o 100.000 al minuto.

Automazione dell’Applicazione delle Regole SQL in Vertica

L’applicazione automatica delle regole SQL è il primo componente critico di Vertica Data Compliance Automation. Invece di fare affidamento esclusivamente sul modello RBAC di Vertica — che gestisce l’accesso ma non il comportamento — le Regole di Sicurezza DataSunrise analizzano dinamicamente le istruzioni SQL. Questo è particolarmente importante in ambienti dove sistemi ETL e strumenti di reportistica generano query automaticamente. Secondo la documentazione Vertica, l’esecuzione distribuita può nascondere quale nodo o processo ha originato una query. L’applicazione automatizzata compensa questo intercettando il traffico a livello di gateway prima che entri nella pipeline di esecuzione di Vertica.

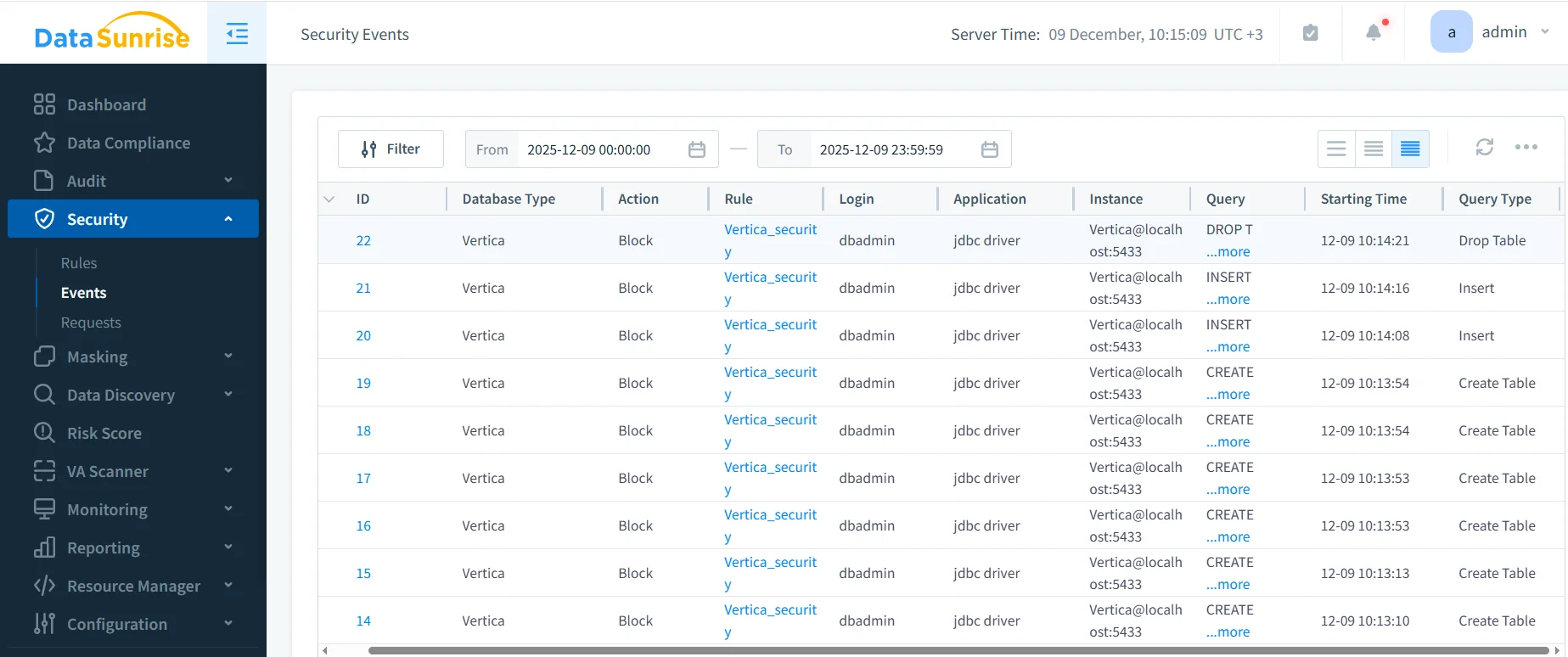

Lo screenshot sopra dimostra il blocco automatico di azioni SQL non autorizzate, inclusi INSERT, DROP TABLE e CREATE TABLE. Queste operazioni possono violare politiche interne o requisiti normativi esterni (ad esempio, le restrizioni PCI DSS sulla modifica delle tabelle contenenti dati di titolari di carta). Poiché l’applicazione avviene prima che Vertica elabori la query, le organizzazioni evitano modifiche accidentali ai dati, cambiamenti dello schema o tentativi di esfiltrazione. Inoltre, l’automazione garantisce che il comportamento SQL sia coerente tra gli ambienti — sviluppo, staging e produzione — indipendentemente dallo strumento che invia la richiesta.

Il filtraggio SQL in tempo reale consente inoltre flussi di lavoro automatizzati più avanzati. Ad esempio, le organizzazioni possono implementare:

- Regole basate sul tempo che limitano l’accesso al di fuori degli orari lavorativi approvati.

- Controlli specifici per applicazione per garantire che gli strumenti BI non possano eseguire istruzioni DDL.

- Controlli basati sulla sensibilità dei dati che limitano join cross-schema coinvolgenti dataset regolamentati.

- Rilevamento di pattern ad alto rischio come

SELECT *su tabelle grandi con attributi sensibili.

Questi controlli automatizzati prevengono abusi, applicano la segmentazione e riducono l’onere per i DBA che altrimenti dovrebbero esaminare manualmente i log. In ambienti Vertica multi-tenant, le Regole di Sicurezza definiscono i confini di conformità tra unità di business senza necessità di riconfigurazione del cluster.

Mascheramento Dinamico Automatizzato per Dati Sensibili Vertica

Il mascheramento automatico protegge i dati regolamentati anche quando l’accesso SQL è consentito. GDPR, HIPAA e PCI DSS richiedono tutti che i campi sensibili vengano mascherati o pseudonimizzati salvo autorizzazioni esplicite dell’utente. Vertica non include mascheramento dinamico nativo, pertanto DataSunrise esegue queste trasformazioni automaticamente in fase di query. Ciò elimina la necessità di viste di mascheramento personalizzate o set di dati duplicati mascherati.

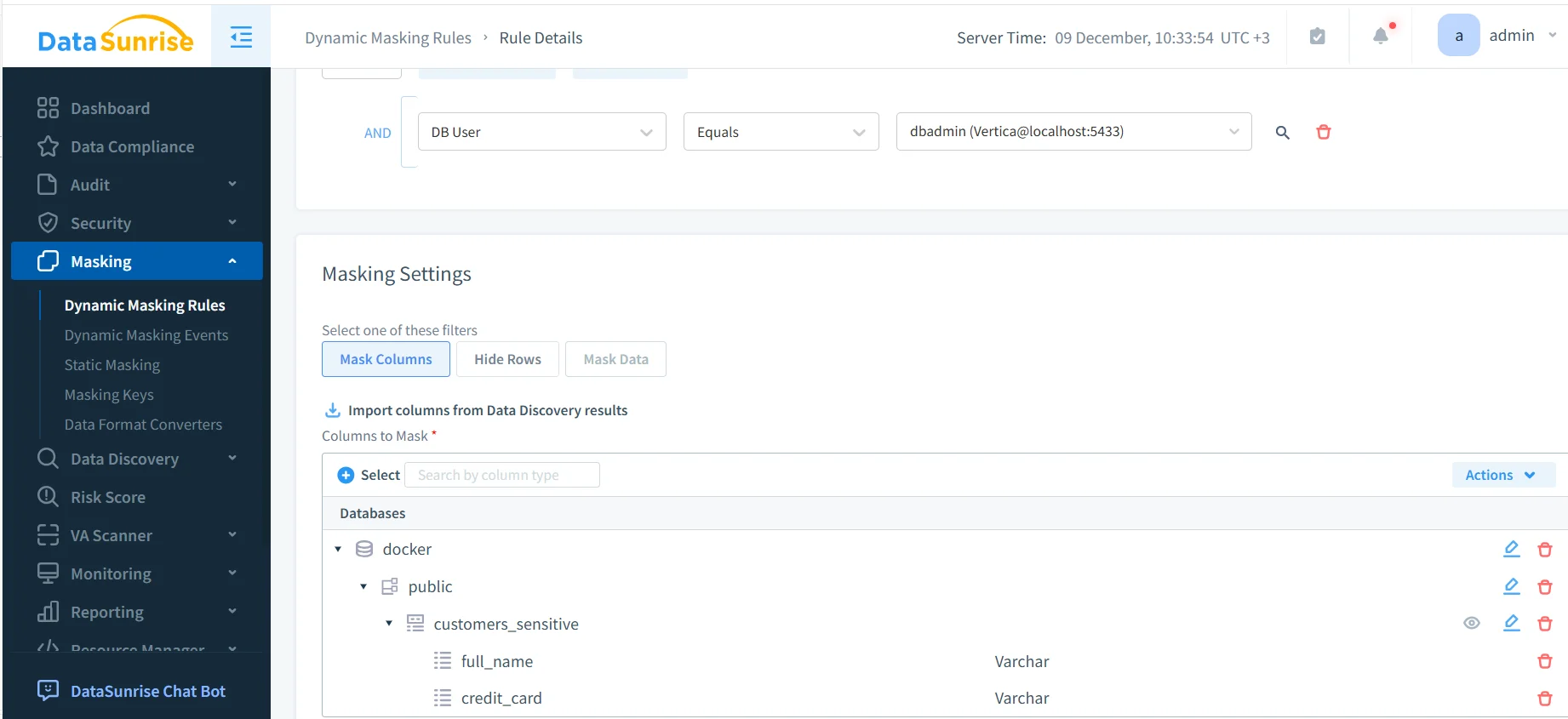

Lo screenshot sottostante mostra l’interfaccia di configurazione per la selezione delle colonne Vertica che richiedono mascheramento. Ogni campo può essere mascherato completamente o parzialmente a seconda delle esigenze normative.

Configurazione delle colonne per il mascheramento.

Questo approccio consente alle organizzazioni di implementare controlli sulla privacy in modo coerente su tutti i carichi di lavoro. I campi sensibili — come full_name, phone, email e credit_card — possono essere mascherati in base all’identità dell’utente, al tipo di applicazione o alla posizione di rete. Per esempio, gli analisti interni possono visualizzare dati parzialmente mascherati, i contractor esterni possono ricevere valori completamente offuscati e gli strumenti ETL automatizzati potrebbero non vedere dati sensibili affatto. Questa automazione granulare è allineata con i requisiti descritti nella guida alla pseudonimizzazione GDPR.

Inoltre, il mascheramento automatico assicura che i nuovi dataset ereditino le regole di conformità appena compaiono. Quando nuove colonne vengono introdotte durante l’evoluzione dello schema o gli aggiornamenti ETL, DataSunrise può classificarle automaticamente e aggiungerle alle regole di mascheramento senza intervento umano. Questo elimina un punto critico di fallimento nelle strategie di mascheramento manuale tradizionali.

Generazione Automatica della Traccia di Audit

L’automazione dell’audit è un requisito fondamentale per la conformità normativa. Articolo 30 GDPR, HIPAA §164.312(b) e NIST SP 800-53 richiedono alle organizzazioni di mantenere log dettagliati delle attività degli utenti, tentativi di accesso e operazioni sui dati. Vertica fornisce un ampio sistema di logging, ma i log sono distribuiti tra i nodi e conservati in molteplici tabelle di sistema. L’estrazione e la correlazione manuale diventano rapidamente impraticabili.

DataSunrise risolve questa sfida raccogliendo automaticamente, normalizzando e memorizzando gli eventi di audit Vertica — sessioni, istruzioni SQL, DDL e azioni attivate da regole — in un archivio centrale.

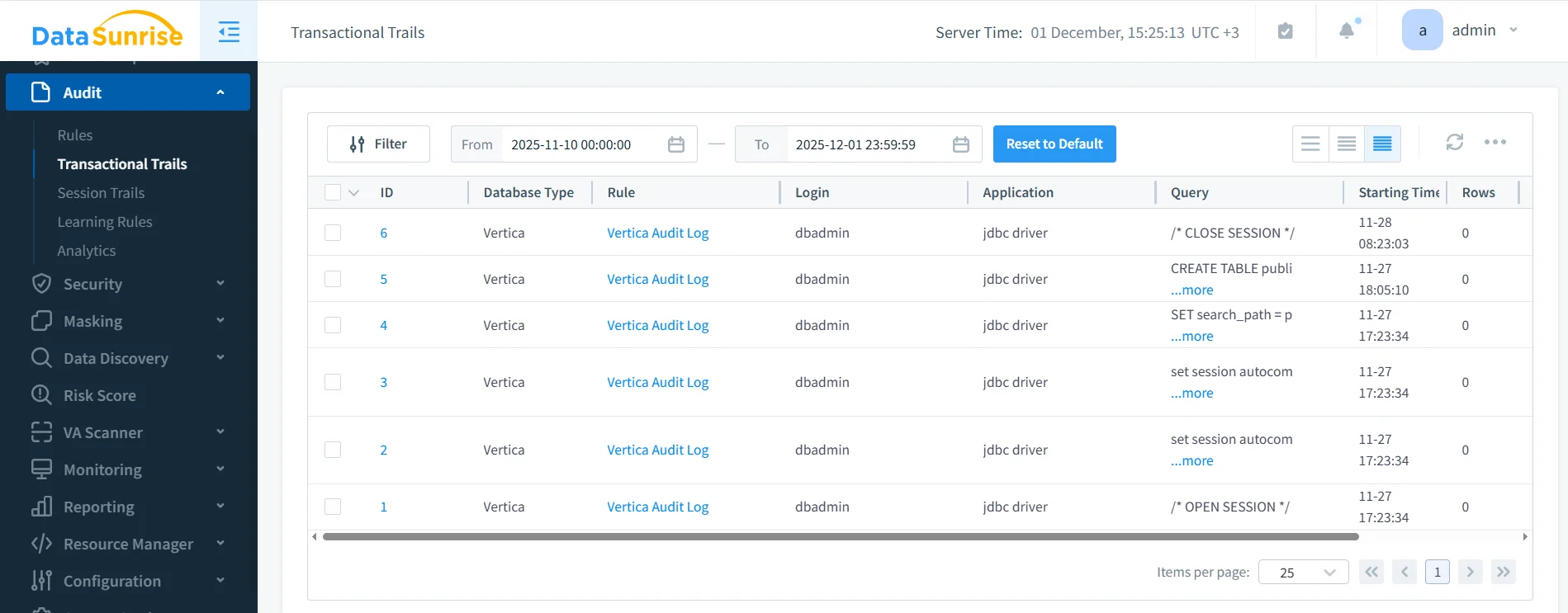

Lo screenshot sopra illustra la registrazione automatica da parte di DataSunrise degli eventi di login Vertica, transizioni di sessione e operazioni SQL. Ogni evento include l’identità utente, meta-dati dell’applicazione, timestamp e testo SQL completo. Ciò elimina la necessità della parsificazione manuale dei log e garantisce ai team compliance prove affidabili sempre disponibili per revisioni interne o certificazioni di audit esterni.

Le organizzazioni possono estendere l’automazione degli audit tramite:

- Programmazione di esportazioni automatiche degli audit per attività interne di conformità.

- Integrazione dei flussi di audit in piattaforme SIEM (Splunk, QRadar, Azure Sentinel).

- Configurazione di automazioni di allerta per pattern sospetti (es. attività DDL inattesa).

- Applicazione di automazioni per la retention delle prove di audit secondo i requisiti normativi.

Poiché DataSunrise cattura sia le operazioni consentite sia quelle bloccate, gli auditor possono verificare che le regole di conformità funzionino efficacemente su tutta la superficie Vertica.

Benefici dell’Automazione Rispetto ai Processi Manuali

L’automazione riduce drasticamente il rischio operativo, aumenta la coerenza e diminuisce l’onere della conformità. La tabella seguente confronta i flussi di lavoro manuali e automatizzati per la conformità:

| Attività di Conformità | Approccio Manuale | Approccio Automatizzato |

|---|---|---|

| Applicazione Regole SQL | I DBA esaminano i log dopo gli incidenti | Blocco in tempo reale prima dell’esecuzione |

| Mascheramento | Viste statiche, riscrittura codice, aggiornamenti lenti | Mascheramento dinamico applicato istantaneamente |

| Audit | Parsing manuale delle tabelle di sistema su ogni nodo | Traccia di audit unificata tra gli ambienti |

| Reporting | Compilazione manuale delle prove | Report di conformità generati automaticamente |

Conclusione

Vertica Data Compliance Automation trasforma il modo in cui le organizzazioni gestiscono privacy, controllo degli accessi e obblighi di audit in ambienti analitici distribuiti. Il filtraggio SQL automatizzato protegge da comportamenti non autorizzati, il mascheramento dinamico salvaguarda i campi sensibili e l’audit centralizzato garantisce tracciabilità su tutti i carichi di lavoro. All’aumentare della scala degli ambienti Vertica, l’automazione fornisce un’applicazione coerente che i processi manuali non possono eguagliare.

Combinando la potenza analitica di Vertica con il livello di automazione basato su policy di DataSunrise, le imprese ottengono un framework di conformità sostenibile che supporta la crescita, minimizza i rischi e soddisfa le aspettative di GDPR, HIPAA, PCI DSS e programmi di sicurezza allineati a NIST.

Proteggi i tuoi dati con DataSunrise

Metti in sicurezza i tuoi dati su ogni livello con DataSunrise. Rileva le minacce in tempo reale con il Monitoraggio delle Attività, il Mascheramento dei Dati e il Firewall per Database. Applica la conformità dei dati, individua le informazioni sensibili e proteggi i carichi di lavoro attraverso oltre 50 integrazioni supportate per fonti dati cloud, on-premises e sistemi AI.

Inizia a proteggere oggi i tuoi dati critici

Richiedi una demo Scarica ora