Cos’è il MariaDB Audit Trail

Il termine “Cos’è il MariaDB Audit Trail” evoca spesso l’idea di file di log statici che nessuno legge mai finché non succede qualcosa di sbagliato. Tuttavia, negli ambienti moderni cloud-native, un audit trail deve essere vivo — in streaming, ricercabile e sufficientemente intelligente da individuare minacce in tempo reale. In questo articolo esploriamo come un audit trail di MariaDB possa evolvere da una semplice casella di conformità a un pilastro dinamico della sicurezza informativa. Tratteremo l’elaborazione degli audit in tempo reale, il mascheramento dinamico, la scoperta dei dati, l’allineamento con la sicurezza e la normativa, oltre a una configurazione pratica sia per il plugin di audit nativo di MariaDB sia per la piattaforma DataSunrise, integrando il ruolo emergente dell’intelligenza artificiale generativa.

L’essenza di un MariaDB Audit Trail

Alla base, un audit trail è un registro cronologico che risponde a quattro domande: chi ha fatto cosa, quando e da dove. Per i database, il “cosa” è generalmente una istruzione SQL o una chiamata a una funzione privilegiata. Raccogliere queste informazioni consente analisi delle cause prime, rilevamento di frodi e report di conformità con valore legale. Abbinato a motori di policy e pipeline di allerta diventa il sistema nervoso della difesa dei tuoi dati.

Conclusione chiave: La qualità delle decisioni che puoi prendere durante un incidente è limitata dalla granularità e dall’integrità del tuo audit trail.

L’audit in tempo reale incontra l’Intelligenza Artificiale Generativa

Le pipeline di audit tradizionali scrivono su disco ed elaborano i dati a batch alcune ore dopo. Le minacce moderne si muovono in pochi secondi. Trasmettendo in streaming gli eventi di audit su un message bus (es. Apache Kafka) puoi alimentare un modello di linguaggio di grandi dimensioni (LLM) leggero il cui compito è etichettare ogni evento come benigno, sospetto o critico. L’LLM riceve pochi esempi di attività normali e malevole e viene costantemente aggiornato con feedback da parte degli analisti.

# esempio giocoso: classificare eventi di audit con chiamate funzione OpenAI

import openai, json, os

openai.api_key = os.getenv('OPENAI_API_KEY')

def classify_audit(event_json):

messages = [

{'role': 'system', 'content': 'Sei un LLM per la sicurezza che classifica le voci di audit di MariaDB.'},

{'role': 'user', 'content': f"Evento:\n{json.dumps(event_json, indent=2)}"}

]

response = openai.ChatCompletion.create(

model='gpt-4o-mini',

messages=messages,

functions=[{

'name': 'label_event',

'parameters': {

'type': 'object',

'properties': {

'label': {'enum': ['benigno', 'sospetto', 'critico']}

}

}

}],

function_call={'name': 'label_event'}

)

return json.loads(response.choices[0].message.function_call.arguments)['label']

In pratica ingeriresti in streaming il log audit di MariaDB, chiameresti classify_audit e instraderesti gli eventi critici su PagerDuty o Slack. Il vantaggio è una minore fatica per gli analisti: gli esseri umani revisionano solo una frazione degli eventi, ma nulla viene ignorato.

Scoprire e Mascherare i Dati Sensibili al Volo

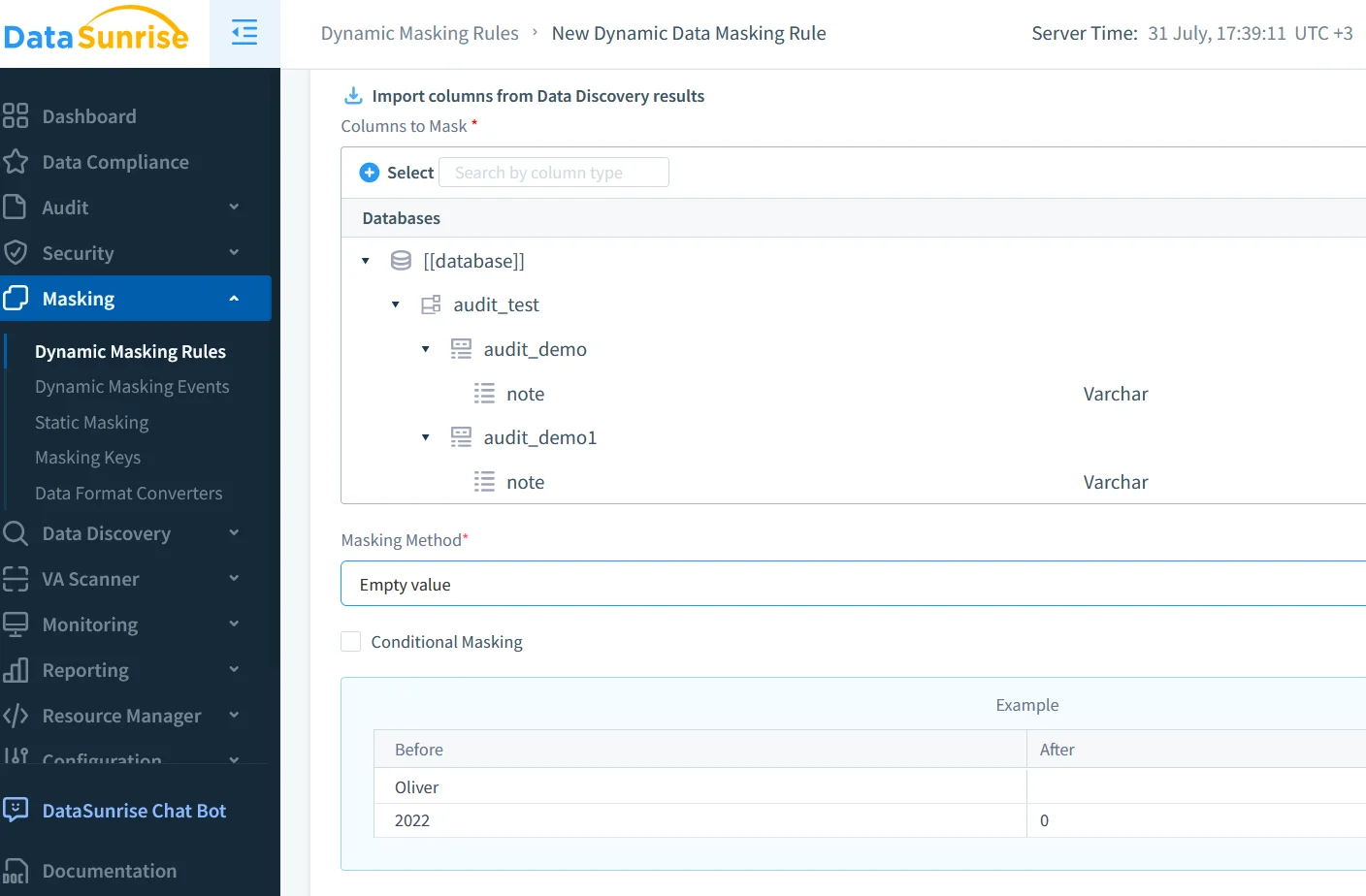

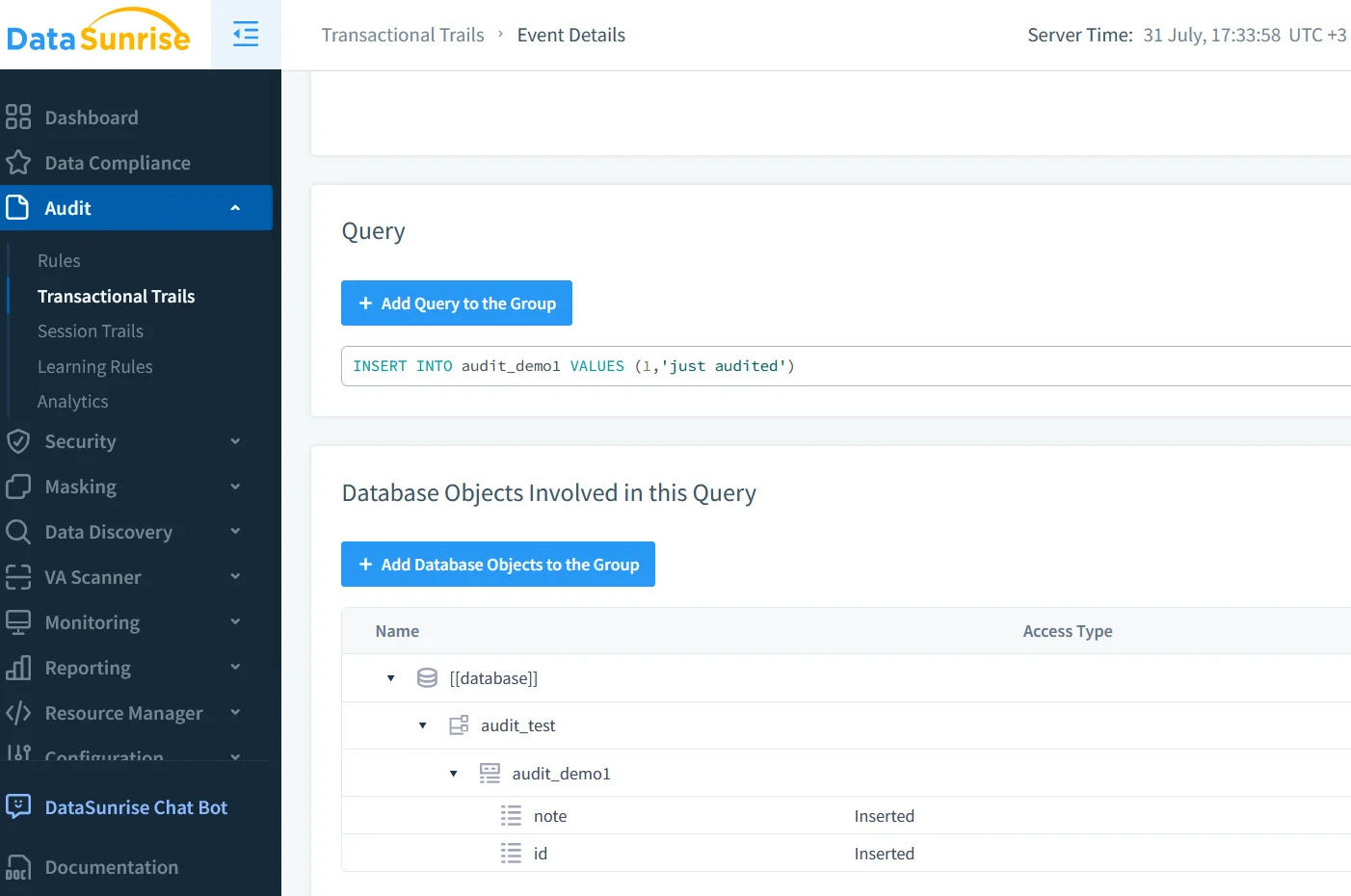

Un audit trail è utile solo quanto il contesto che lo circonda. Integrare la scoperta dati — trovare automaticamente dati personali (PII) e segreti aziendali — aiuta a capire la portata (blast radius) di una query compromessa. Una volta che le colonne sensibili sono contrassegnate, il mascheramento dinamico può nascondere i loro valori reali nei risultati della query mantenendo però la registrazione dell’accesso. Strumenti come DataSunrise supportano mascheramenti basati su policy che si attivano quando una regola di audit e una regola di classificazione dei dati coincidono. Consulta Scoperta Dati e Mascheramento Dinamico dei Dati per approfondimenti.

Una pipeline in tempo reale potrebbe essere così strutturata:

- Registrazione evento → 2. Etichettatura LLM → 3. Mascheramento della risposta se necessario → 4. Archiviazione & allerta

Poiché il mascheramento si applica dopo che la query è stata analizzata ma prima che i risultati lascino il server, i lavori analitici legittimi proseguono senza interruzioni mentre i regolatori rimangono soddisfatti.

Convergenza tra Sicurezza e Conformità

Che tu risponda a GDPR, PCI-DSS o HIPAA, l’audit trail deve dimostrare che i controlli sono efficaci. Framework come NIST 800‑92 raccomandano:

- Conservazione immutabile con una durata pari o superiore al periodo previsto dalla legge;

- Controlli di integrità crittografica;

- Accesso ai dati di audit basato sui ruoli;

- Generazione automatica di report.

Piattaforme come DataSunrise offrono dashboard di conformità preconfigurati ispirati al GDPR e al PCI DSS così che gli auditor possano auto-gestirsi nelle richieste di prove senza attendere supporto dal DBA. Dal lato MariaDB, i log nativi possono essere inviati a Syslog o AWS CloudWatch e poi archiviati su S3 Glacier con object-lock per soddisfare i requisiti di immutabilità.

Configurare il MariaDB Audit Trail Nativo

MariaDB include un Audit Plugin con licenza GPL che cattura eventi di connessione, query e accesso alle tabelle. Il modo più rapido per abilitarlo è tramite la libreria plugin che corrisponde alla versione del server.

-- 1. Carica il plugin

INSTALL SONAME 'server_audit';

-- 2. Scegli cosa registrare

SET GLOBAL server_audit_events = 'CONNECT,QUERY,TABLE';

-- 3. Decidi dove mandare i log (FILE,SYSLOG,JSON)

SET GLOBAL server_audit_output_type = 'JSON';

-- 4. Proteggi la configurazione

GRANT SELECT ON mysql.server_audit_log TO 'auditor'@'%';

-- 5. Rendi persistente al riavvio

SET PERSIST server_audit = ON;

Il plugin scrive righe JSON come questa:

{ 'ts': '2025-07-30 12:41:07', 'id': 2, 'user': 'app', 'host': '10.0.0.12',

'query': 'SELECT card_no FROM payments WHERE id=42;' }

Da qui puoi fare tail -F /var/lib/mysql/server_audit.log | jq oppure inoltrare il file al tuo SIEM. La documentazione completa si trova nella MariaDB Audit Plugin Reference. Per una panoramica globale delle capacità di audit, consulta la MariaDB Server Audit Overview. Per ottimizzare il comportamento, leggi la server_audit System Variables Reference e le indicazioni di MariaDB per il inoltro di eventi di audit a Syslog per spedizioni sicure fuori host.

Consiglio: Separa i log amministrativi (CONNECT) da quelli aziendali (QUERY,TABLE) inviandoli a destinazioni diverse: questo evita di sommergere gli incident responder con rumore eccessivo.

Potenziare i Log Nativi con DataSunrise

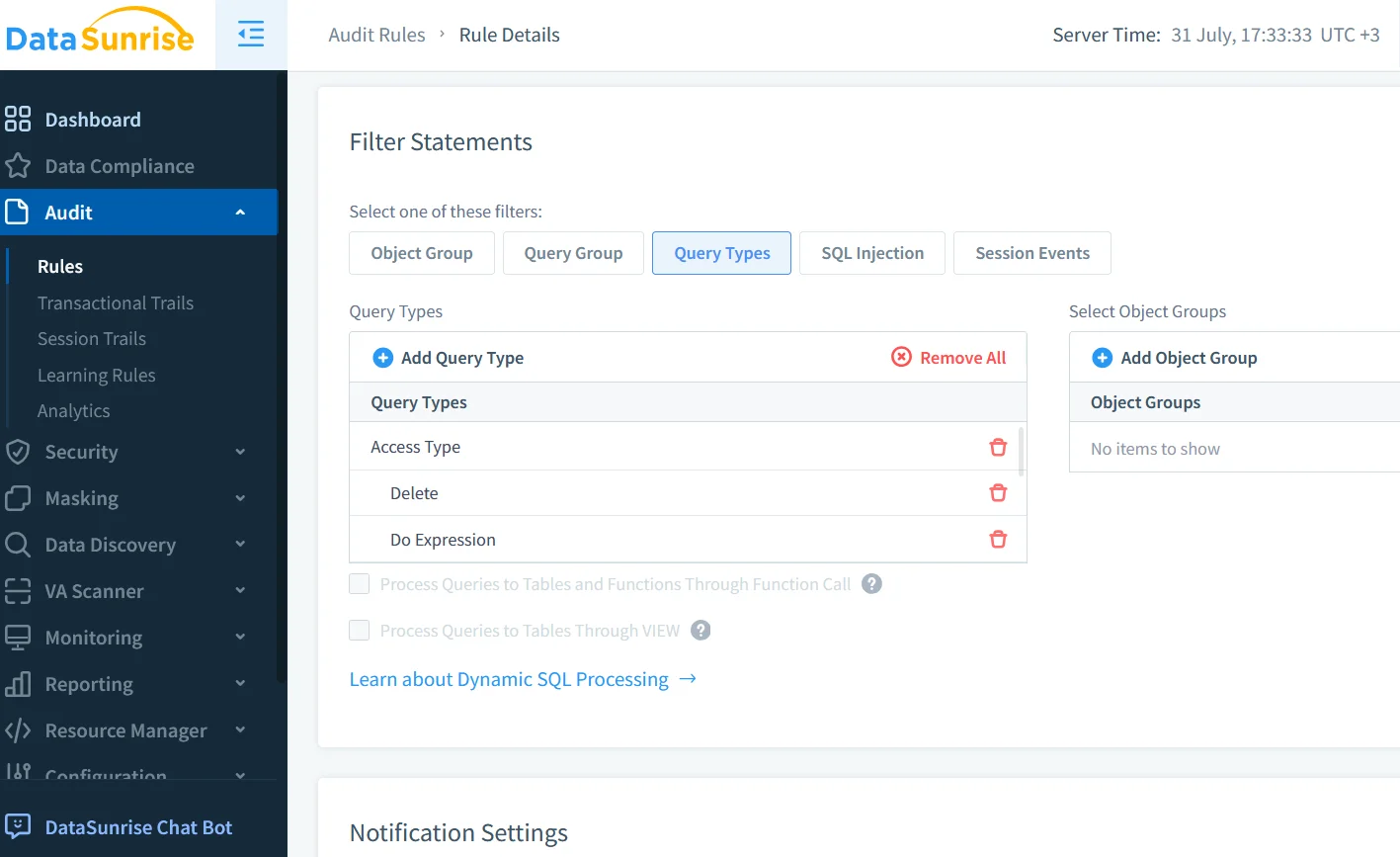

Mentre il plugin nativo offre eventi grezzi, DataSunrise Audit aggiunge livelli di policy, dashboard self-service e baseline guidate da machine learning. Una configurazione minima include:

- Distribuire DataSunrise in modalità proxy tra applicazioni e MariaDB.

- Aggiungere una nuova Istanza Database → MariaDB e importare le credenziali.

- Creare una Regola di Audit che logga qualsiasi

UPDATEoDELETEsulle tabellefinance.*.

- Collegare una policy di Mascheramento Dinamico che nasconde

card_noa meno che il ruolo utente non siaops_analyst. - Abilitare le Notifiche in Tempo Reale con l’integrazione Slack incorporata per ricevere immediatamente gli eventi critici.

Guide dettagliate sono disponibili nelle risorse Audit Guide e Audit Logs. DataSunrise scrive i propri log strutturati ma può anche consumare il plugin nativo MariaDB tramite un collector integrato, offrendo una visuale unificata.

Matrice delle Capacità a Colpo d’Occhio

| Capacità | Plugin Audit Nativo MariaDB | DataSunrise Audit | Pipeline Potenziata GenAI |

|---|---|---|---|

| Streaming in Tempo Reale | File/Syslog; inoltratori esterni | Proxy streaming integrato | Kafka → classificazione LLM in secondi |

| Mascheramento Dinamico | — | Per colonna, consapevole dei ruoli | Attraverso policy DataSunrise o wrapper SQL |

| Scoperta Dati Sensibili | — | Scoperta automatica & librerie regex | Arricchimento tag basato su LLM |

| Dashboard di Conformità | Script manuali | PCI, GDPR, HIPAA preconfigurati | Report personalizzati generati da LLM |

| Rilevamento ML/Anomalie | Regole di correlazione SIEM | Baselining comportamentale | Etichettatura & allerta a livello token LLM |

Piccola Demo: lascia che GenAI individui schemi sospetti

Immagina che DataSunrise passi al tuo pipeline LLM l’evento JSON seguente:

{ 'user': 'app_readonly', 'ip': '192.168.3.77', 'object': 'payroll.employee_salary',

'statement': 'SELECT * FROM payroll.employee_salary', 'rows': 50000 }

La funzione classify_audit di prima potrebbe classificare questo evento come critico perché app_readonly non dovrebbe mai interrogare dati payroll. Un messaggio Slack come “Critico: tentativo di esfiltrazione dati payroll da app_readonly (50.000 righe)” viene pubblicato in pochi secondi, dando un vantaggio alle squadre di risposta agli incidenti.

Poiché gli eventi sia del plugin nativo che di DataSunrise condividono uno schema JSON comune, la tua AI può imparare una volta e proteggere molte pipeline.

Conclusioni

- Cos’è il MariaDB Audit Trail oggi? È la fusione della telemetria del plugin nativo, dell’intelligenza DataSunrise e dell’AI generativa che trasforma i log grezzi in informazioni utili.

- Lo streaming in tempo reale, la scoperta di dati sensibili e il mascheramento dinamico riducono la finestra di esposizione senza rallentare gli ingegneri.

- La reportistica per la conformità diventa un sottoprodotto di dati audit ben strutturati—niente più maratone notturne con fogli di calcolo.

- Pochi comandi SQL abilitano il plugin nativo, mentre DataSunrise aggiunge controllo policy avanzato e dashboard pronte per il cloud.

- L’intelligenza artificiale generativa chiude il cerchio contestualizzando gli eventi più rapidamente di quanto possano fare solo i team umani.

Considerando il tuo audit trail come un servizio di sicurezza vivente anziché un archivio statico, non solo rispondi alla domanda “Cos’è il MariaDB Audit Trail” ma dimostri anche come protegga la tua strategia dati da minacce e normative in continua evoluzione.