Come Applicare la Data Governance per Percona Server per MySQL

Le organizzazioni che si affidano a Percona Server per MySQL gestiscono ogni giorno grandi volumi di informazioni sensibili e critiche per il business. Questo può includere registri dei clienti, dati delle carte di pagamento, transazioni finanziarie e proprietà intellettuale — tutti elementi che devono essere protetti da accessi non autorizzati o usi impropri. I rischi non si limitano agli attacchi esterni; minacce interne ed errori umani rappresentano ancora sfide persistenti.

Regolamenti globali come il GDPR, l’HIPAA e il PCI DSS continuano a inasprire i requisiti per la gestione e la rendicontazione dei dati. Secondo il Verizon Data Breach Investigations Report 2024, le intrusioni nel sistema e l’uso improprio dei dati sono tra le principali cause di incidenti di sicurezza in diversi settori. Senza una governance efficace, le organizzazioni rischiano sanzioni, danni reputazionali e interruzioni operative.

Percona Server per MySQL fornisce una solida base tecnica, estendendo MySQL standard con funzionalità aggiuntive per prestazioni, affidabilità e sicurezza. Capacità come il controllo accessi basato sui ruoli (RBAC), i plugin di auditing e la crittografia aiutano a migliorare la supervisione del database. Tuttavia, questi strumenti da soli potrebbero non essere sufficienti per soddisfare le crescenti richieste di conformità. Molte organizzazioni integrano piattaforme specializzate come DataSunrise, che estendono le capacità di governance di Percona con monitoraggio avanzato, masking, reportistica automatizzata sulla conformità e gestione delle policy multi-ambiente.

Che cos’è la Data Governance?

La data governance si riferisce all’insieme di politiche, processi e tecnologie che garantiscono che i dati siano accurati, sicuri e utilizzati in modo responsabile. Fornisce un quadro di riferimento per definire come i dati vengono accessi, protetti e controllati all’interno di un’organizzazione.

Una governance efficace supporta:

- Responsabilità – Definizione di ruoli e responsabilità per la gestione dei dati.

- Conformità – Soddisfare regolamentazioni esterne come SOX, HIPAA e GDPR.

- Sicurezza – Protezione dei dati sensibili con crittografia, masking e controllo degli accessi.

- Trasparenza – Mantenimento di audit trail che tracciano chi ha accesso o ha modificato i dati.

Nel contesto di Percona Server per MySQL, la governance assicura che ogni query, ruolo e dataset siano controllati tramite politiche rigorose. Questo costruisce fiducia con gli stakeholder minimizzando al contempo i rischi di non conformità.

Funzionalità Native di Governance in Percona

Controllo Accessi Basato sui Ruoli (RBAC)

RBAC consente agli amministratori di definire ruoli con privilegi precisi, garantendo che solo individui autorizzati possano accedere o modificare informazioni sensibili. Ad esempio:

- Amministratori possono avere privilegi estesi per la gestione del database.

- Sviluppatori possono essere limitati agli schemi non di produzione.

- Auditor possono ricevere accesso in sola lettura ai log e ai report.

Questo controllo granulare aiuta a far rispettare il principio del minimo privilegio, riducendo la superficie di attacco e prevenendo l’esposizione accidentale di informazioni riservate. RBAC semplifica anche gli audit di conformità mostrando una chiara corrispondenza tra ruoli lavorativi e permessi di sistema.

Esempi SQL Pratici:

-- Creare i ruoli

CREATE ROLE 'admin_role', 'dev_role', 'auditor_role';

-- Assegnare i privilegi

GRANT ALL PRIVILEGES ON *.* TO 'admin_role';

GRANT SELECT, INSERT, UPDATE, DELETE ON appdb.* TO 'dev_role';

GRANT SELECT ON appdb.* TO 'auditor_role';

-- Creare utenti e assegnare ruoli

CREATE USER 'alice'@'%' IDENTIFIED BY 'StrongPassword#1';

CREATE USER 'dev_jane'@'%' IDENTIFIED BY 'StrongPassword#2';

CREATE USER 'aud_bob'@'%' IDENTIFIED BY 'StrongPassword#3';

GRANT 'admin_role' TO 'alice'@'%';

GRANT 'dev_role' TO 'dev_jane'@'%';

GRANT 'auditor_role' TO 'aud_bob'@'%';

-- Impostare i ruoli predefiniti

SET DEFAULT ROLE 'admin_role' TO 'alice'@'%';

SET DEFAULT ROLE 'dev_role' TO 'dev_jane'@'%';

SET DEFAULT ROLE 'auditor_role' TO 'aud_bob'@'%';

Audit Logging

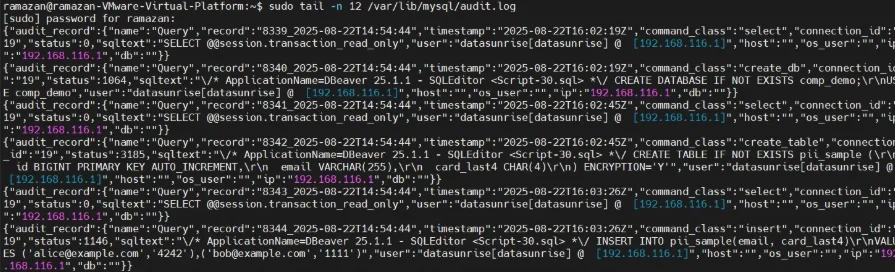

Il plugin per il log di audit cattura query, connessioni e tentativi di accesso, producendo un registro cronologico delle attività del database. Questo log è preziosissimo per investigare incidenti di sicurezza, dimostrare conformità e mantenere la responsabilità.

INSTALL PLUGIN audit_log SONAME 'audit_log.so';

SET GLOBAL audit_log_policy = 'ALL';

Una volta abilitato, il plugin registra accessi utente, query SQL, modifiche allo schema e tentativi di accesso falliti. I log possono essere esportati per ulteriori analisi di audit trail o integrazione con strumenti esterni di monitoraggio dell’attività del database.

Crittografia e Sicurezza

Percona Server per MySQL rafforza la sicurezza del database con crittografia integrata e protezione del trasporto.

- Dati a Riposo: La crittografia tramite plugin keyring garantisce che i dati sensibili su disco siano protetti.

- Dati in Transito: SSL/TLS protegge la comunicazione client-server, impedendo intercettazioni o manomissioni.

- Protezione del Backup: I backup crittografati riducono il rischio di esposizione in caso di compromissione dello storage.

- Gestione delle Chiavi: L’integrazione con sistemi esterni di gestione delle chiavi fornisce una rotazione e un ciclo di vita più sicuri per le chiavi di crittografia.

- Monitoraggio: Gli amministratori possono monitorare lo stato della crittografia e la validità dei certificati per mantenere una conformità continua.

Queste misure di sicurezza sono fondamentali per la conformità a standard come HIPAA e PCI DSS. Tuttavia, non prevengono abusi da parte di utenti autorizzati, sottolineando la necessità di masking e analisi comportamentale.

Applicare la Data Governance con DataSunrise

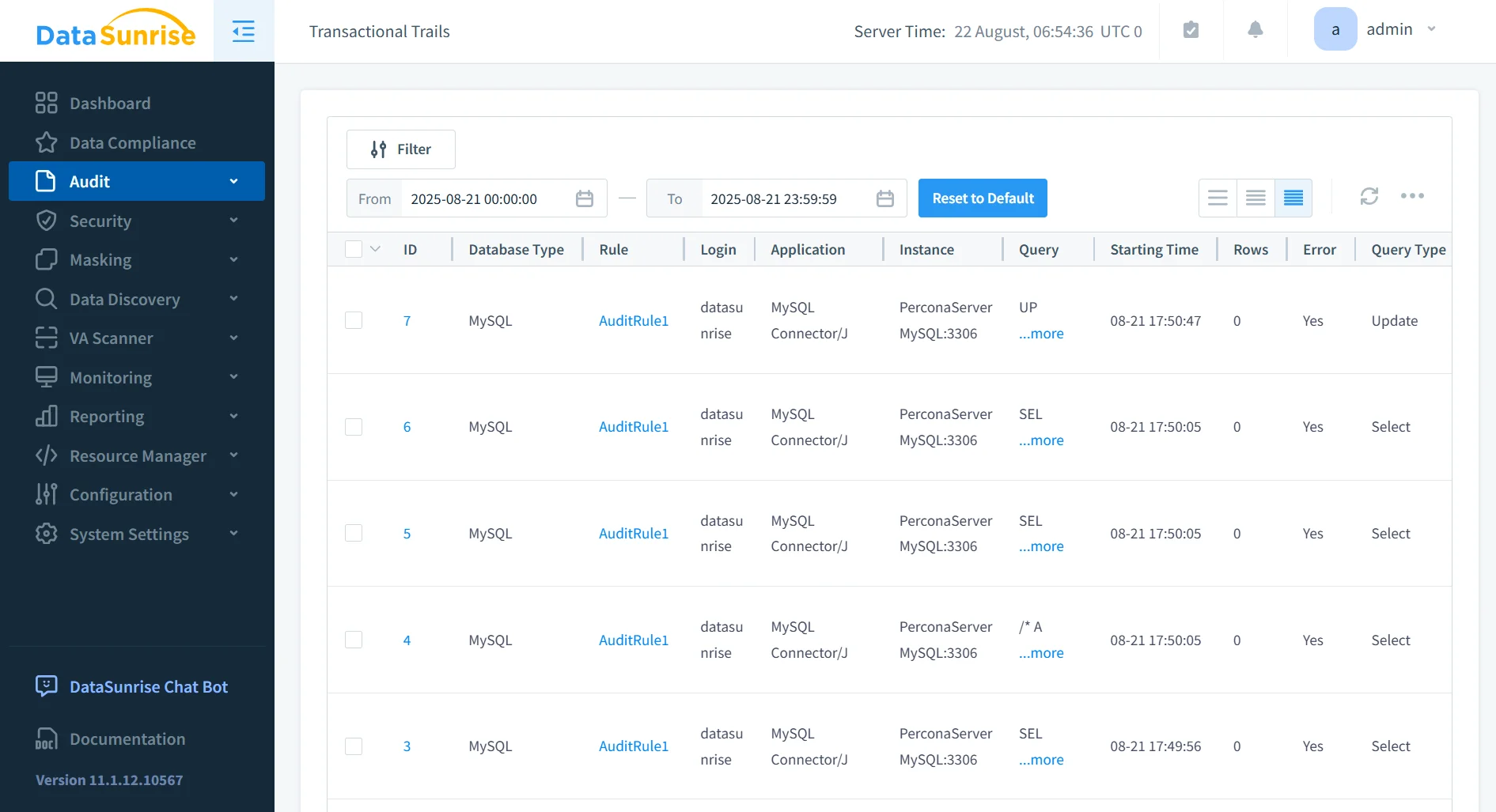

Audit Trail Centralizzati

Con log di audit completi, DataSunrise crea registri a prova di manomissione su Percona e altri database. A differenza dei log nativi, questi possono essere visualizzati e analizzati centralmente. Gli amministratori ottengono visibilità unificata su ambienti ibridi, riducendo lo sforzo manuale e migliorando il monitoraggio dell’attività del database. I trail centralizzati facilitano anche le analisi forensi mantenendo formati coerenti su più piattaforme.

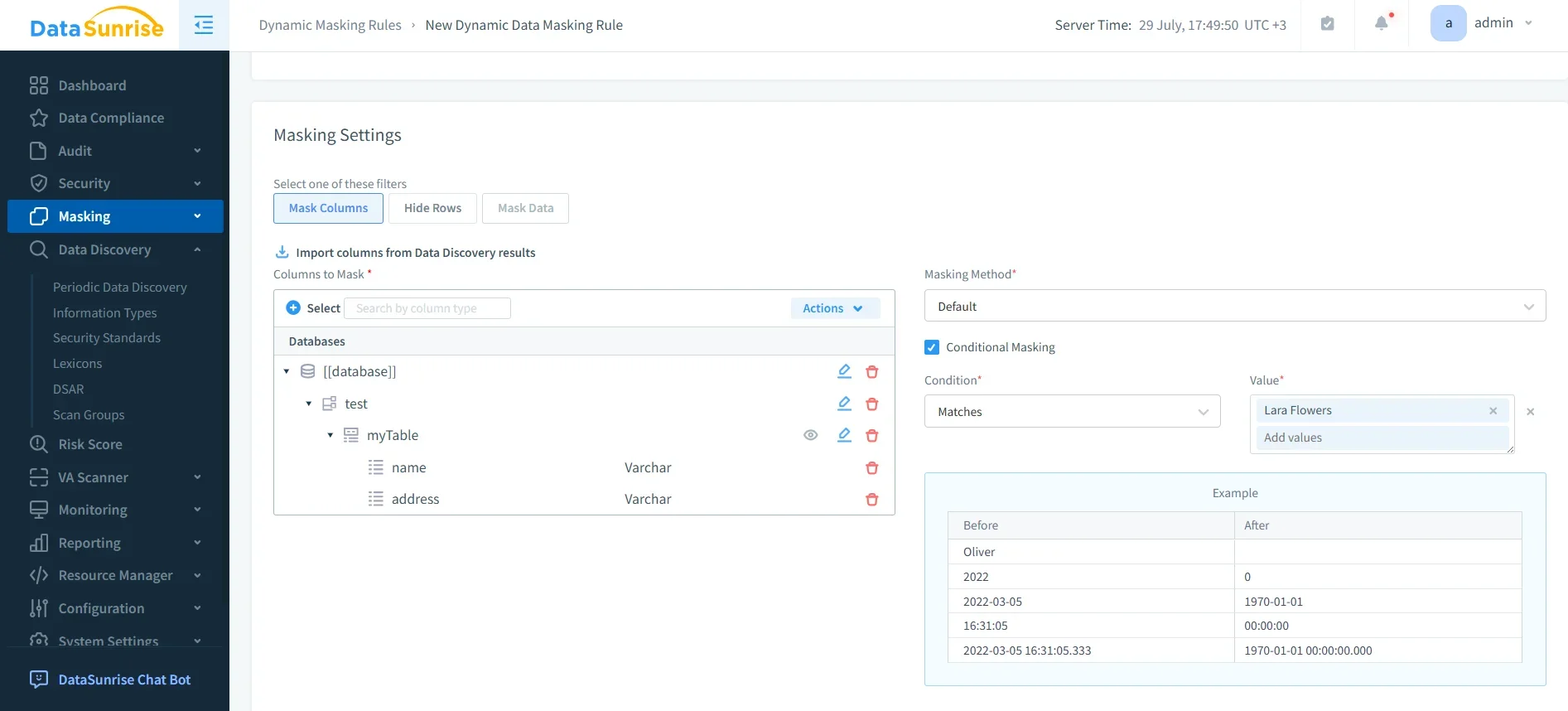

Dynamic Data Masking

I campi sensibili come numeri di carte di credito o identificatori personali possono essere protetti in tempo reale tramite il dynamic data masking. Gli utenti non autorizzati vedono valori oscurati mentre i processi autorizzati continuano a funzionare senza interruzioni. Le regole di masking possono essere configurate per ruolo utente, garantendo un controllo granulare e conformità alle leggi sulla privacy. A differenza del masking statico, questo approccio dinamico si adatta in tempo reale alle richieste, supportando una fruibilità continua dell’applicazione.

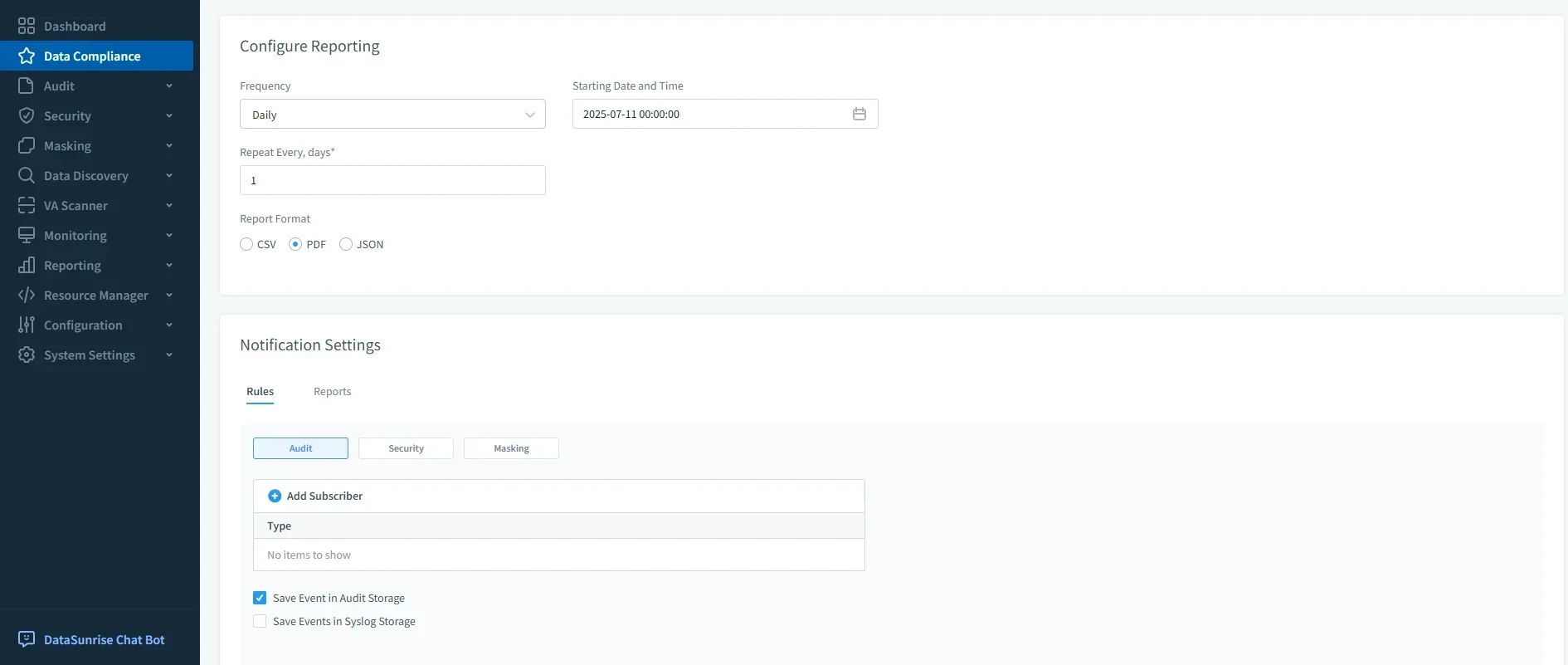

Reportistica di Conformità Automatizzata

Attraverso il Compliance Manager, le organizzazioni possono generare report per audit relativi a SOX, HIPAA, PCI DSS e GDPR. Questa automazione riduce i tempi di preparazione e aiuta a mantenere una postura di conformità continua. I report possono essere schedulati per esecuzioni periodiche ed esportati in formati idonei ai regolatori. Eliminando la generazione manuale dei report, DataSunrise abbassa i costi di preparazione agli audit garantendo coerenza tra tutti i framework normativi.

Analisi del Comportamento Utente

Applicando l’analisi del comportamento utente, DataSunrise rileva anomalie come frequenze insolite di query o tentativi di accesso fuori dagli orari di lavoro. Applica baseline di attività normale per individuare minacce interne o account compromessi prima dei tradizionali log di audit. Le organizzazioni beneficiano di alert proattivi che riducono i tempi di risposta agli incidenti e rafforzano la supervisione della governance.

- Rileva orari sospetti di accesso e picchi anomali di query

- Fornisce insight contestuali per distinguere falsi positivi da minacce reali

- Supporta la conformità documentando anomalie per revisioni di audit

Gestione Centralizzata delle Policy

Una singola interfaccia per le policy di sicurezza consente agli amministratori di applicare regole in modo coerente attraverso ambienti ibridi o multi-cloud. Questo riduce la deriva delle policy e assicura l’allineamento con i requisiti aziendali e normativi. Con la gestione centralizzata, gli aggiornamenti si applicano istantaneamente su tutti i database, diminuendo il carico amministrativo e garantendo una conformità più solida.

- Semplifica la governance multi-database da una console unica

- Garantisce applicazione uniforme su piattaforme on-premise e cloud

- Riduce il carico amministrativo automatizzando la sincronizzazione delle policy

Impatto sul Business

| Aspetto | Governance Nativa Percona | Governance con DataSunrise |

|---|---|---|

| Audit Trail | Log di base catturati con plugin; esportazione e parsing manuali richiesti | Audit trail centralizzati e a prova di manomissione con visibilità cross-platform |

| Protezione dei Dati | Crittografia a riposo e SSL/TLS in transito | Dynamic data masking per campi sensibili, enforcement basato sui ruoli e sicurezza dati approfondita |

| Reportistica di Conformità | Compilazione manuale dei log per framework come GDPR, HIPAA, PCI DSS | Reportistica di conformità automatizzata con template per SOX, PCI DSS, HIPAA, GDPR |

| Monitoraggio Utenti | I log forniscono dettagli su accessi e query ma mancano analisi | Analisi comportamentale con rilevamento anomalie e monitoraggio minacce interne |

| Gestione delle Policy | Le policy devono essere applicate per ogni istanza | Gestione centralizzata delle policy in ambienti ibridi e multi-cloud |

| Cross-Platform | Limitato all’ecosistema MySQL | Supporta oltre 40 piattaforme, assicurando governance coerente |

| Efficienza Operativa | Alto sforzo manuale per gestione log e reportistica | Workflow automatici e generazione di report |

| Mitigazione del Rischio | Protezione di base con rilevamento anomalie limitato | Monitoraggio continuo in tempo reale e alert proattivi |

Conclusione

Percona Server per MySQL offre una base solida per la data governance con funzionalità come RBAC, crittografia e audit logging. Tuttavia, le sfide moderne di conformità richiedono una maggiore visibilità, automazione e protezione avanzata.

Integrando DataSunrise, le organizzazioni possono elevare la propria strategia di governance con masking dinamico, analytics intelligenti e reportistica centralizzata sulla conformità. Questo non solo garantisce l’allineamento agli standard normativi globali ma rafforza anche la resilienza contro le minacce dati in evoluzione.