Come verificare CockroachDB

Nell’ambiente odierno guidato dai dati, mantenere un solido registro di controllo per il tuo database è essenziale sia per la sicurezza che per la conformità alle normative. Secondo il Report sulle Indagini sulle Violazioni dei Dati 2024 di Verizon, il 48% delle violazioni dei dati coinvolge errori di configurazione del database o controlli di accesso inadeguati, evidenziando la necessità critica di una sicurezza completa del database.

CockroachDB, un database SQL distribuito progettato per la scalabilità e la resilienza, offre alle organizzazioni la base necessaria per le applicazioni moderne. Tuttavia, come per ogni sistema di database, l’implementazione di adeguate capacità di auditing del database è fondamentale per mantenere la sicurezza, soddisfare le normative di conformità e investigare eventuali incidenti.

Anche se CockroachDB non include un sistema di auditing dedicato e integrato come alcuni database tradizionali, offre funzionalità potenti che consentono alle organizzazioni di implementare una protezione efficace del database. Questo articolo ti guiderà nell’implementazione di un sistema di audit completo per CockroachDB utilizzando sia le capacità native sia soluzioni avanzate come DataSunrise.

Capacità Native di Auditing di CockroachDB

CockroachDB offre diversi approcci per implementare i registri di controllo attraverso la sua funzionalità SQL, le tabelle di sistema e i log delle transazioni. Esploriamo questi metodi nativi per creare meccanismi di audit efficaci.

1. Creazione di Tabelle di Audit Personalizzate

L’approccio più semplice per l’auditing in CockroachDB è la creazione di tabelle di audit dedicate. Queste tabelle memorizzano i record delle attività del database, inclusi chi ha eseguito le operazioni, quali modifiche sono state apportate e quando si sono verificate le attività.

CREATE TABLE audit_trail (

id UUID DEFAULT gen_random_uuid() PRIMARY KEY,

timestamp TIMESTAMPTZ DEFAULT current_timestamp(),

username STRING NOT NULL,

action_type STRING NOT NULL,

table_name STRING NOT NULL,

query_text STRING,

affected_rows INT,

connection_info JSONB,

INDEX idx_audit_timestamp (timestamp DESC),

INDEX idx_audit_username (username),

INDEX idx_audit_table (table_name)

);

Questa struttura della tabella cattura le informazioni di audit essenziali:

- Identificatore univoco per ogni record di audit

- Timestamp dell’azione

- Utente che ha eseguito l’azione

- Tipo di operazione (INSERT, UPDATE, DELETE, SELECT)

- Tabella interessata

- Testo originale della query

- Numero di righe interessate

- Metadati della connessione

2. Implementazione di Trigger per l’Auditing Automatizzato

Per automatizzare il processo di auditing, è possibile implementare dei trigger che popolano le tabelle di audit ogni volta che si verificano cambiamenti nelle tabelle monitorate. Questo approccio crea una storico delle attività dei dati che traccia tutte le modifiche al database. Ecco un esempio:

CREATE OR REPLACE FUNCTION record_table_changes()

RETURNS TRIGGER AS $$

BEGIN

IF (TG_OP = 'INSERT') THEN

INSERT INTO audit_trail (username, action_type, table_name, query_text, affected_rows)

VALUES (current_user, 'INSERT', TG_TABLE_NAME, current_query(), 1);

ELSIF (TG_OP = 'UPDATE') THEN

INSERT INTO audit_trail (username, action_type, table_name, query_text, affected_rows)

VALUES (current_user, 'UPDATE', TG_TABLE_NAME, current_query(), 1);

ELSIF (TG_OP = 'DELETE') THEN

INSERT INTO audit_trail (username, action_type, table_name, query_text, affected_rows)

VALUES (current_user, 'DELETE', TG_TABLE_NAME, current_query(), 1);

END IF;

RETURN NULL;

END;

$$ LANGUAGE plpgsql;

-- Applica il trigger a una tabella sensibile

CREATE TRIGGER audit_users_table

AFTER INSERT OR UPDATE OR DELETE ON users

FOR EACH ROW EXECUTE FUNCTION record_table_changes();

3. Creazione di Vista di Audit per l’Analisi

Le viste personalizzate facilitano l’analisi dei dati di audit per esigenze di sicurezza specifiche:

-- Vista per attività sospette nelle ultime 24 ore

CREATE VIEW recent_suspicious_activities AS

SELECT

timestamp,

username,

action_type,

table_name,

query_text

FROM

audit_trail

WHERE

timestamp > (current_timestamp() - INTERVAL '24 hours')

AND (

(action_type = 'DELETE' AND table_name IN ('users', 'permissions', 'financial_data'))

OR (username NOT IN (SELECT username FROM authorized_users))

OR (query_text LIKE '%DROP%' OR query_text LIKE '%TRUNCATE%')

)

ORDER BY

timestamp DESC;

Esempio di output della vista:

| timestamp | username | action_type | table_name | query_text |

|---|---|---|---|---|

| 2024-02-20 15:42:18 | unknown_user | SELECT | financial_data | SELECT * FROM financial_data WHERE… |

| 2024-02-20 14:30:55 | admin | DELETE | users | DELETE FROM users WHERE last_login < '2023-01'... |

| 2024-02-20 13:22:10 | system_user | UPDATE | permissions | UPDATE permissions SET role=’admin’ WHERE… |

4. Utilizzo delle Tabelle di Sistema per il Monitoraggio dell’Autenticazione

CockroachDB mantiene tabelle di sistema interne che tracciano i tentativi di autenticazione. È possibile interrogare queste tabelle per monitorare le attività di login, fornendo capacità di storico delle attività del database:

-- Vista per il monitoraggio dei tentativi di autenticazione

CREATE VIEW auth_monitor AS

SELECT

event_timestamp,

"eventType",

"targetName",

"applicationName",

"clientAddress"

FROM

system.eventlog

WHERE

"eventType" = 'CLIENT_AUTHENTICATION'

ORDER BY

event_timestamp DESC;

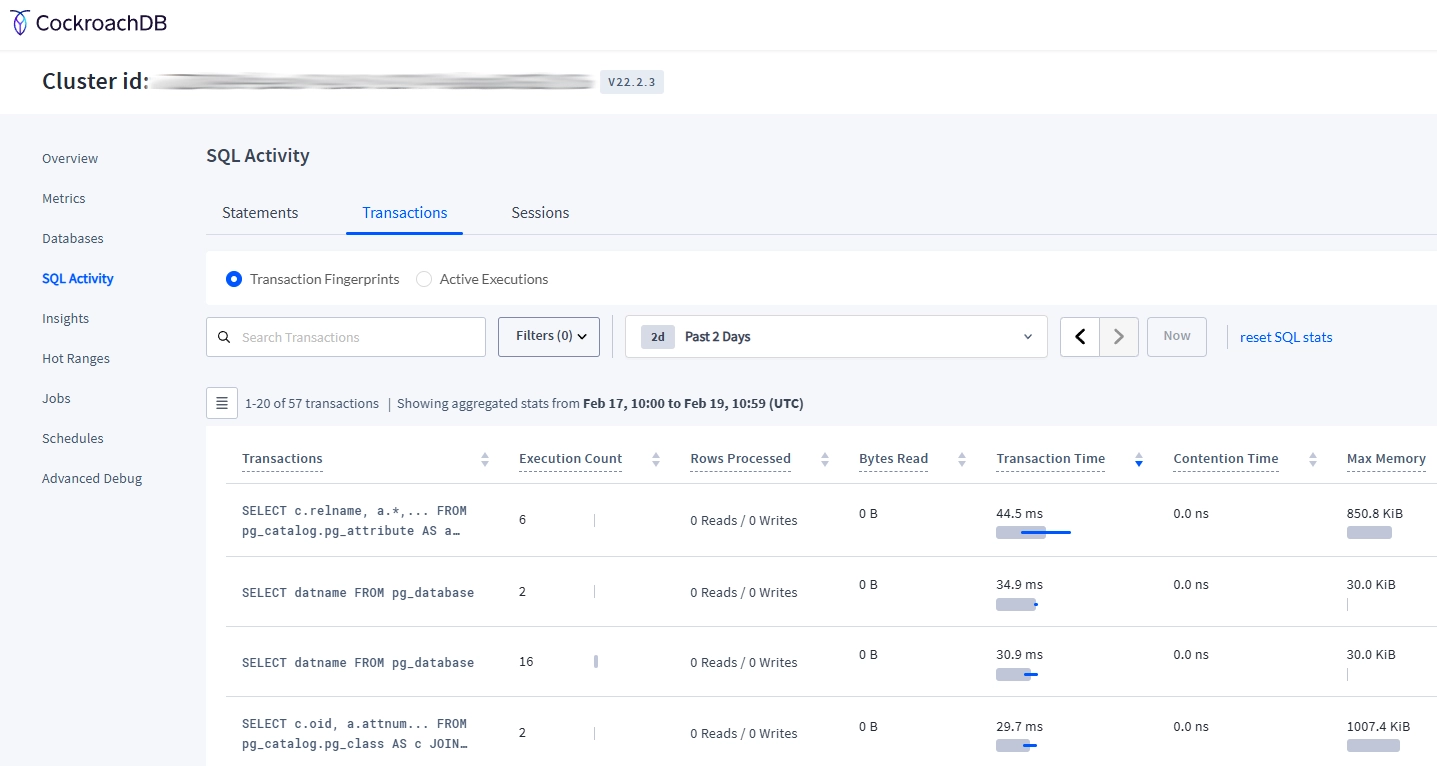

5. Utilizzo dell’Interfaccia Web di CockroachDB per il Monitoraggio delle Attività

L’interfaccia amministrativa basata sul web di CockroachDB offre capacità di monitoraggio in tempo reale che integrano l’implementazione dell’audit:

- Accedi all’interfaccia di amministrazione di CockroachDB (tipicamente su http://localhost:8080)

- Naviga al cruscotto “SQL Activity”

- Esamina le query attive, le informazioni sulle sessioni e le metriche delle transazioni

- Monitora la cronologia dell’esecuzione delle query per rilevare pattern sospetti

Limitazioni dell’Auditing Nativo di CockroachDB

Anche se le capacità native di CockroachDB forniscono una base per l’auditing, presentano diverse limitazioni:

- Implementazione Manuale: Richiede la creazione personalizzata di tabelle di audit e trigger

- Alerting Limitato: Mancano capacità di notifica integrate per le minacce alla sicurezza

- Reporting di Base: Supporto minimo per i requisiti di reporting per la conformità

- Gestione Complessa: Difficile mantenere la coerenza in ambienti in espansione

Le organizzazioni con esigenze rigorose di sicurezza o conformità potrebbero richiedere soluzioni avanzate per affrontare queste limitazioni.

Auditing Avanzato con DataSunrise

DataSunrise offre capacità complete di sicurezza e auditing del database che potenziano notevolmente le funzionalità native di CockroachDB. Questa integrazione garantisce monitoraggio, protezione e gestione della conformità di livello enterprise.

Principali Vantaggi di DataSunrise per l’Auditing di CockroachDB

- Regole di Audit Complete: Definisci politiche granulari basate su utenti, operazioni, oggetti e periodi di tempo.

- Monitoraggio in Tempo Reale: Osservazione continua delle attività del database con alert immediati per eventi sospetti.

- Analisi del Comportamento: Analisi basata su AI dei modelli di accesso per rilevare anomalie e potenziali minacce alla sicurezza.

- Mascheramento Dinamico dei Dati: Proteggi le informazioni sensibili nei registri di audit mantenendo la visibilità per il personale autorizzato.

- Reporting Automatico per la Conformità: Modelli di report predefiniti per i requisiti GDPR, HIPAA, SOX e PCI DSS.

- Supporto Multidatabase: Interfaccia unificata per gestire le politiche di audit su più piattaforme di database.

Implementazione di DataSunrise per l’Auditing di CockroachDB

Connessione all’Istanze di CockroachDB

- Accedi al cruscotto di DataSunrise

- Crea una nuova connessione al database

- Inserisci i dettagli di connessione per CockroachDB (host, porta, credenziali di autenticazione)

- Testa e salva la connessione

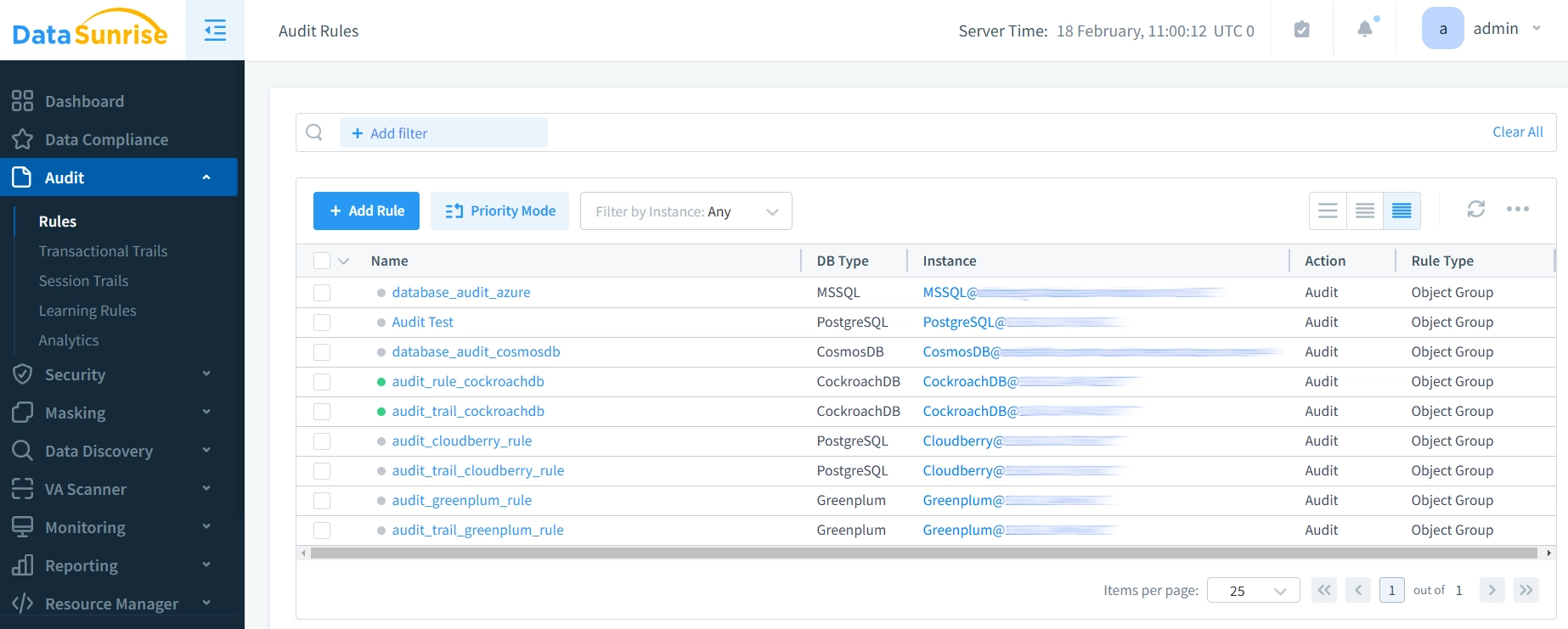

Configurazione delle Regole di Audit

Crea regole di audit personalizzate per specificare quali attività del database devono essere monitorate:

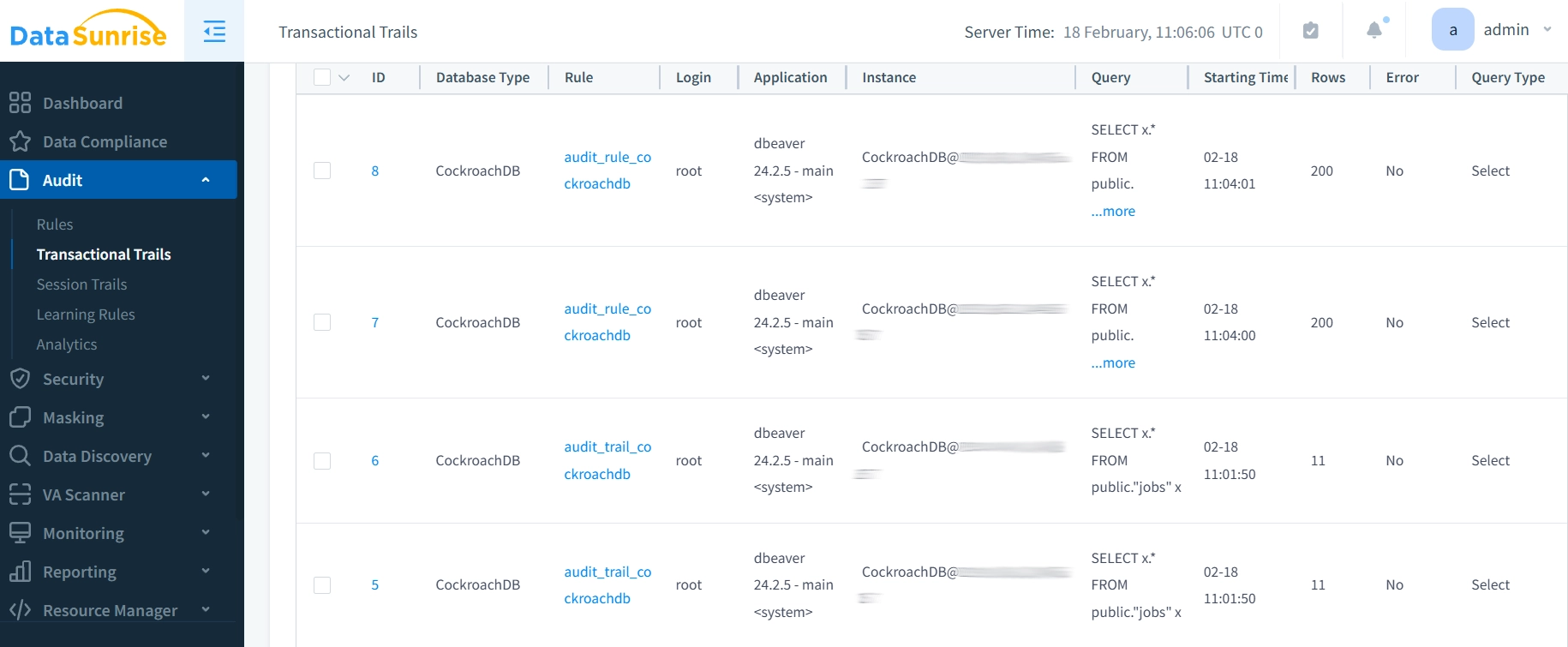

Monitoraggio dei Registri di Audit

Accedi a log di audit completi attraverso l’interfaccia di DataSunrise:

Migliori Pratiche per l’Auditing di CockroachDB

1. Ottimizzazione delle Prestazioni

- Auditing Selettivo: Audita solo le tabelle e le operazioni essenziali per minimizzare l’impatto sulle prestazioni

- Indicizzazione Efficiente: Crea indici appropriati sulle tabelle di audit per una maggiore velocità di esecuzione delle query

- Gestione dello Storage di Audit: Implementa l’archiviazione automatica dei record di audit più vecchi

- Elaborazione a Batch: Considera un logging asincrono per ambienti ad alto numero di transazioni

- Manutenzione Regolare: Monitora la crescita della tabella di audit e l’impatto sulle prestazioni

2. Implementazione della Sicurezza

- Proteggi i Dati di Audit: Implementa la crittografia per i log di audit a riposo e durante il transito

- Separazione dei Compiti: Assicurati che gli amministratori dell’audit non possano modificare i log che supervisionano

- Controlli di Accesso: Applica controlli di accesso basati sui ruoli alle informazioni di audit

- Prevenzione della Manomissione: Implementa checksum o firme digitali per rilevare eventuali manomissioni dei log

- Trasmissione Sicura: Utilizza canali crittografati per la raccolta e il reporting dei dati di audit

3. Conformità e Documentazione

- Log di Audit: Verifica periodicamente la completezza e l’accuratezza dei log di audit

- Catena di Custodia: Stabilisci protocolli per la gestione dei dati di audit durante le indagini

- Mappatura della Conformità: Documenta come le implementazioni di audit soddisfano specifici requisiti normativi

4. Monitoraggio e Analisi

- Revisione Regolare: Stabilisci procedure programmate per la revisione dei log di audit

- Definizione di Baseline: Definisci i modelli di comportamento normale per identificare eventuali anomalie

- Soglie di Allerta: Configura soglie di notifica basate sui profili di rischio

- Analisi di Correlazione: Integra i dati di audit con altre informazioni sulla sicurezza per una rilevazione completa delle minacce

- Visualizzazione: Implementa dashboard per le metriche di sicurezza e lo stato di conformità

5. Integrazione di Soluzioni di Terze Parti

- Strumenti Specializzati: Implementa soluzioni come DataSunrise per capacità avanzate di audit

- Gestione Centralizzata: Utilizza piattaforme unificate per gestire la sicurezza su più cluster di database

- Conformità Automatica: Sfrutta modelli di conformità e funzionalità di reporting predefiniti

- Analisi Avanzata: Adotta controlli di accesso basati sui ruoli e machine learning per il rilevamento delle minacce

- Notifiche in Tempo Reale: Configura notifiche immediate tramite piattaforme di sicurezza di terze parti

Conclusione

Un auditing efficace è essenziale negli ambienti CockroachDB, offrendo sia garanzie di sicurezza che capacità di conformità. Mentre le funzionalità native di CockroachDB forniscono una base per un auditing di base, le organizzazioni con requisiti avanzati traggono vantaggio da soluzioni complete come DataSunrise.

Combinando l’architettura scalabile di CockroachDB con robusti registri di audit dei dati, le organizzazioni possono mantenere la visibilità, garantire la conformità e proteggere asset di dati critici. Che si tratti di implementare tabelle di audit personalizzate o di sfruttare piattaforme di sicurezza avanzate, stabilire una strategia di audit completa dovrebbe essere una priorità per ogni organizzazione che utilizza CockroachDB in ambienti di produzione.

Per le organizzazioni che cercano di rafforzare il proprio assetto di sicurezza in CockroachDB, DataSunrise offre soluzioni specializzate che rispondono a esigenze avanzate di auditing semplificando al contempo la gestione della conformità. Attraverso il controllo centralizzato, il monitoraggio in tempo reale e analisi sofisticate, DataSunrise fornisce gli strumenti necessari per mantenere una sicurezza robusta del database nell’attuale panorama di minacce.

Pronto a rafforzare la sicurezza del tuo CockroachDB con capacità avanzate di auditing? Prenota una dimostrazione per scoprire come DataSunrise può migliorare la tua strategia di protezione del database.