Come Automatizzare la Conformità dei Dati per Elasticsearch

Elasticsearch alimenta la ricerca, l’analisi, l’elaborazione dei log e l’osservabilità nelle applicazioni moderne. La sua natura distribuita e il modello flessibile di documenti JSON consentono una rapida indicizzazione e approfondimenti in tempo reale, ma le stesse caratteristiche introducono sfide di conformità. Nuovi campi appaiono senza preavviso, le mappature evolvono dinamicamente e gli indici possono diffondersi attraverso cluster in pochi secondi. Le informazioni sensibili possono essere archiviate in modo incoerente, e i controlli manuali spesso non riescono a stare al passo con strutture di dati in rapido cambiamento.

Automatizzare la conformità dei dati in Elasticsearch è essenziale per mantenere sicurezza, privacy e allineamento normativo. Questo articolo spiega come gli strumenti automatizzati semplificano i flussi di lavoro per la conformità, quali funzionalità native fornisce Elasticsearch e come DataSunrise estende queste capacità con scoperta, mascheramento, auditing e governance centralizzata.

Che Cos’è la Conformità dei Dati?

La conformità dei dati è la pratica di proteggere le informazioni sensibili secondo requisiti legali, normativi e organizzativi. Garantisce che dati personali, finanziari, medici e aziendali riservati siano raccolti, trattati e archiviati in modo sicuro.

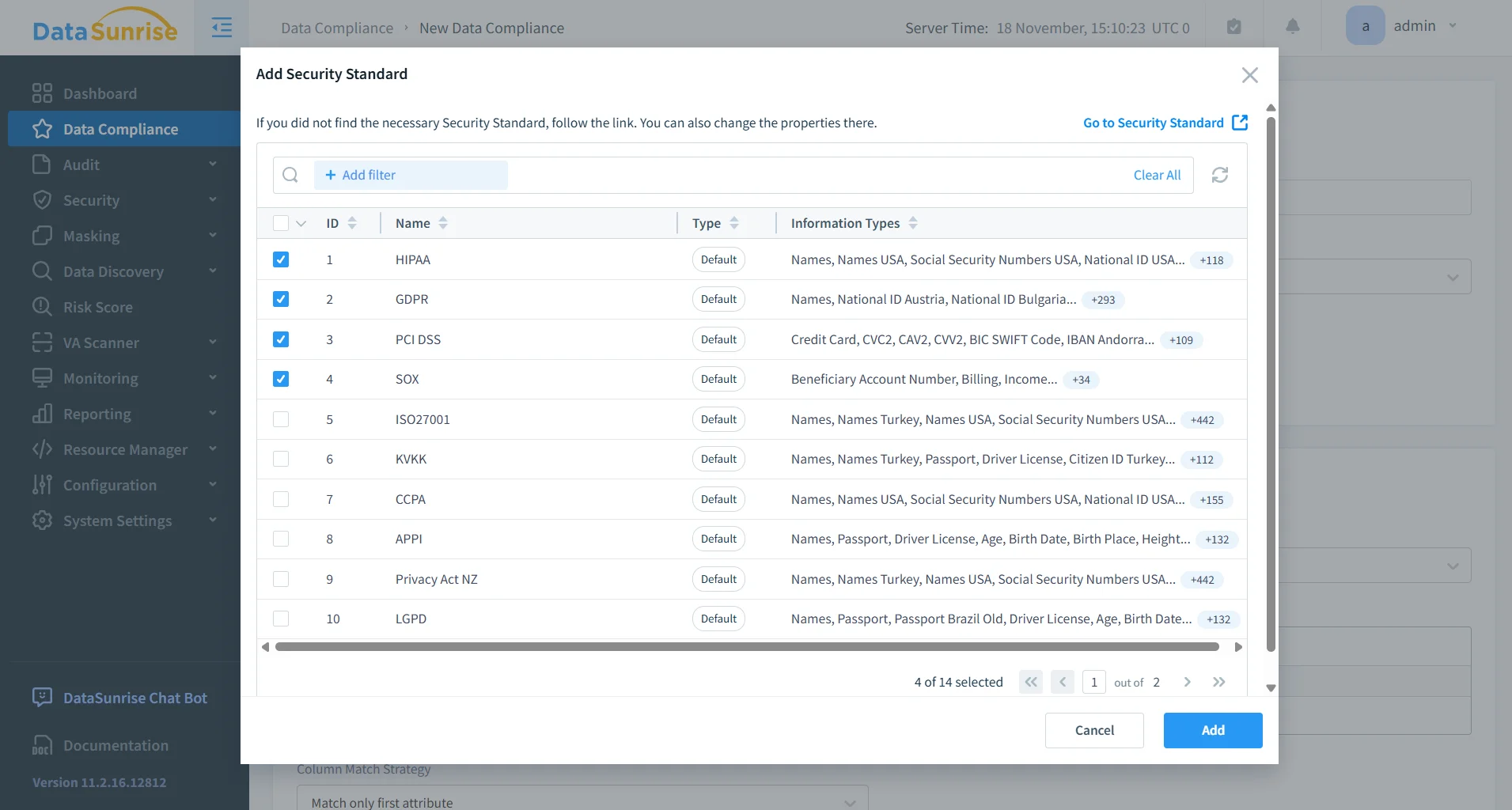

Regolamentazioni come GDPR, HIPAA, SOX e PCI DSS definiscono regole rigorose per il controllo degli accessi, la reportistica, la conservazione e l’auditing. In Elasticsearch, mantenere la conformità è complesso perché i documenti JSON e le mappature evolvono costantemente. L’automazione assicura che questi standard siano applicati in modo coerente su tutti gli indici e gli ambienti.

Le organizzazioni si affidano spesso a strumenti centralizzati come il DataSunrise Compliance Manager per valutare i rischi, rilevare violazioni e mantenere l’allineamento normativo.

Capacità Native di Conformità in Elasticsearch

Elasticsearch include diverse funzionalità integrate che supportano la conformità, anche se richiedono una configurazione attenta e non prevedono un adattamento automatico all’evoluzione dei dati. Spesso si ricorre a risorse come la knowledge base di DataSunrise Data Discovery e la Guida alla Sicurezza per approfondimenti aggiuntivi.

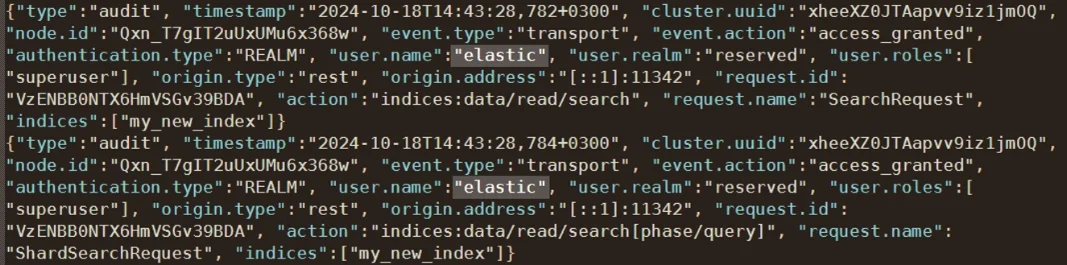

Audit Logging

Elasticsearch può tracciare le attività di accesso, aggiornamenti degli indici, tentativi di autenticazione e azioni amministrative. L’audit logging consente agli amministratori di catturare informazioni dettagliate su chi ha fatto cosa, quando e come.

Molte organizzazioni utilizzano anche sistemi di monitoraggio basati sulla Guida all’Audit di DataSunrise e sulla documentazione dei Log di Audit per garantire coerenza tra gli ambienti.

Esempio: abilitazione dell’audit logging con X-Pack

xpack.security.audit.enabled: true

xpack.security.audit.logfile.events.include:

- access_granted

- access_denied

- authentication_success

- authentication_failed

xpack.security.audit.outputs: [ logfile ]

Mentre i log di audit aiutano a tracciare il comportamento degli utenti e identificare schemi sospetti, essi non classificano automaticamente le informazioni sensibili, non rilevano cambiamenti strutturali né applicano regole di conformità. Tecnologie complementari come il modulo Data Audit Trail colmano queste lacune.

Controlli di Accesso Basati sui Ruoli

Elasticsearch supporta restrizioni a livello di campo e documento tramite RBAC, Document-Level Security (DLS) e Field-Level Security (FLS). Questi meccanismi applicano il principio del minimo privilegio. Molte squadre potenziano questo con il riferimento alle Politiche RBAC e le linee guida sulla Sicurezza dei Dati.

Esempio: limitare l’accesso ai campi sensibili

{

"indices": [

{

"names": [ "customer*" ],

"privileges": [ "read" ],

"field_security": {

"grant": [ "name", "email" ],

"except": [ "ssn", "credit_card_number" ]

},

"query": {

"term": { "active": true }

}

}

]

}

RBAC da solo non classifica i campi sensibili, non rileva nuovi tipi di dati né applica mascheramenti quando le strutture evolvono. Le organizzazioni integrano spesso questi controlli con sistemi come il framework Database Security e il motore Rules Priority per mantenere un’applicazione coerente e automatizzata.

Template e Schemi degli Indici

I template degli indici permettono di definire mappature, configurazioni e schemi di denominazione che favoriscono la coerenza strutturale tra gli indici. I template aiutano a standardizzare come i campi sensibili sono indicizzati, specialmente nei cluster con log intensivi o guidati da dati utenti.

Per supportare questi processi, i team combinano spesso i template con pratiche di monitoraggio descritte nella Guida al Database Activity Monitoring.

Esempio: template con struttura predefinita per campi sensibili

{

"index_patterns": [ "customer-*" ],

"template": {

"mappings": {

"properties": {

"ssn": { "type": "keyword" },

"email": { "type": "keyword" },

"name": { "type": "text" }

}

}

}

}

Per assicurare una governance coerente, le organizzazioni si affidano anche a risorse quali la Panoramica di DataSunrise e i fondamenti di Data Security per costruire architetture di conformità robuste.

Automatizzare la Conformità di Elasticsearch con DataSunrise

DataSunrise amplia le capacità native di Elasticsearch con scoperta automatizzata, mascheramento, auditing e governance centralizzata. Ciò elimina la supervisione manuale e assicura una protezione coerente attraverso cluster dinamici.

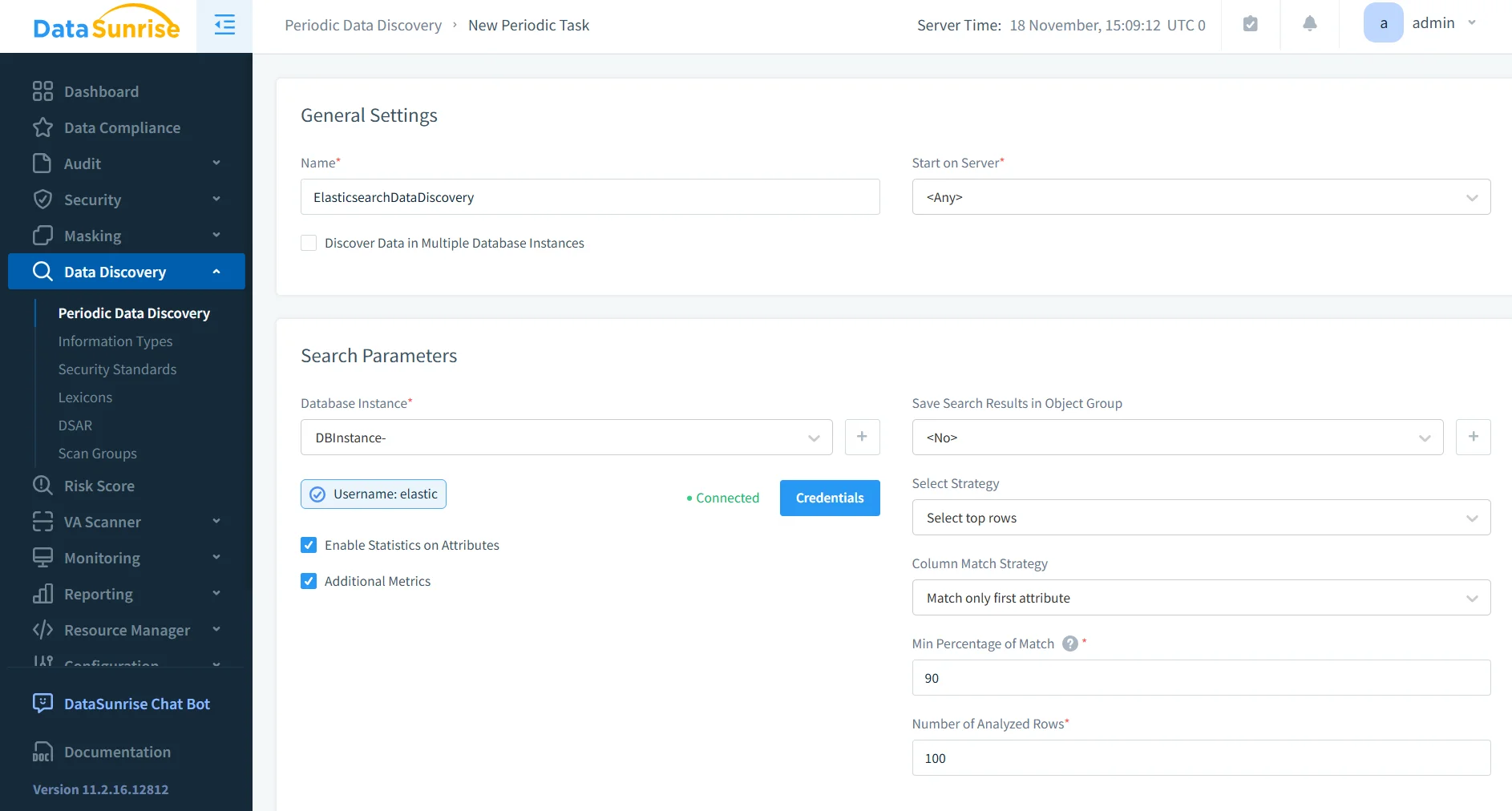

Scoperta Zero-Touch

DataSunrise scansiona continuamente il traffico di Elasticsearch e le strutture degli indici per identificare dati sensibili senza necessità di configurazione manuale. Usa modelli di ML, classificatori di pattern e tecniche NLP per analizzare oggetti JSON annidati e rilevare informazioni personali, finanziarie e mediche.

Questa capacità si integra perfettamente con il motore di scoperta DataSunrise, garantendo il riconoscimento dei campi sensibili appena appaiono.

Man mano che i cluster evolvono, DataSunrise analizza automaticamente nuovi indici e campi per mantenere una mappa di conformità accurata.

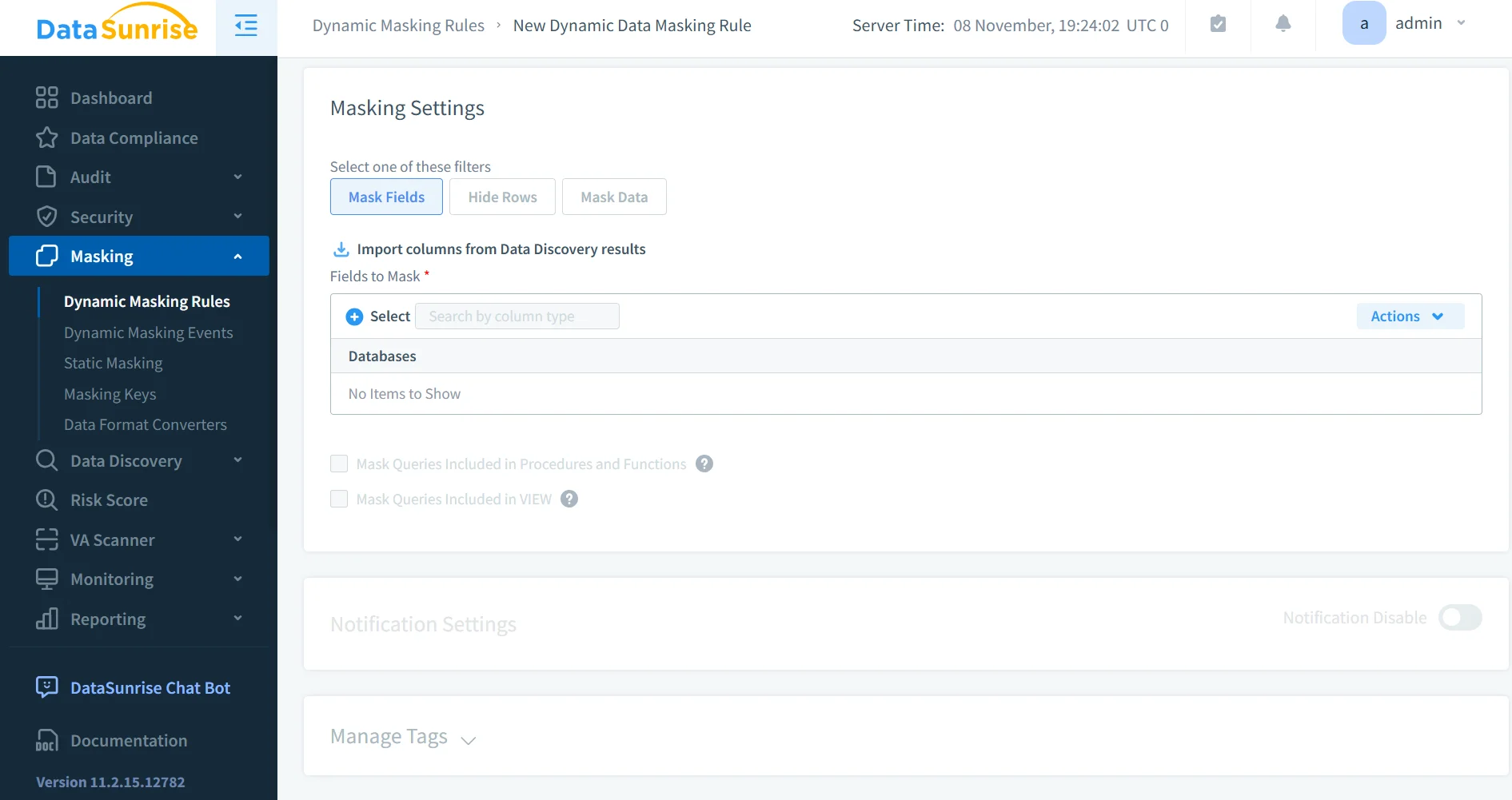

Mascheramento Dinamico

Il mascheramento dinamico protegge le informazioni sensibili applicando trasformazioni in tempo reale alle risposte delle query Elasticsearch. Invece di alterare i dati memorizzati, il proxy DataSunrise maschera i campi basandosi su ruoli utente e permessi di accesso.

Questa tecnica segue i principi documentati nel riferimento al mascheramento dinamico dei dati, garantendo che dashboard, API e applicazioni continuino a funzionare senza esporre valori regolamentati.

Allineamento Normativo Continuo

DataSunrise valuta dati Elasticsearch, modelli di accesso e strutture di campo per mantenere la conformità con GDPR, HIPAA, PCI DSS e SOX.

Sfrutta l’intelligenza fornita dalla Piattaforma di Gestione della Conformità per identificare violazioni, raccomandare regole di mascheramento o accesso e rilevare deviazioni con l’apparire di nuovi campi.

Ciò riduce la revisione manuale e garantisce un allineamento continuo con i quadri normativi.

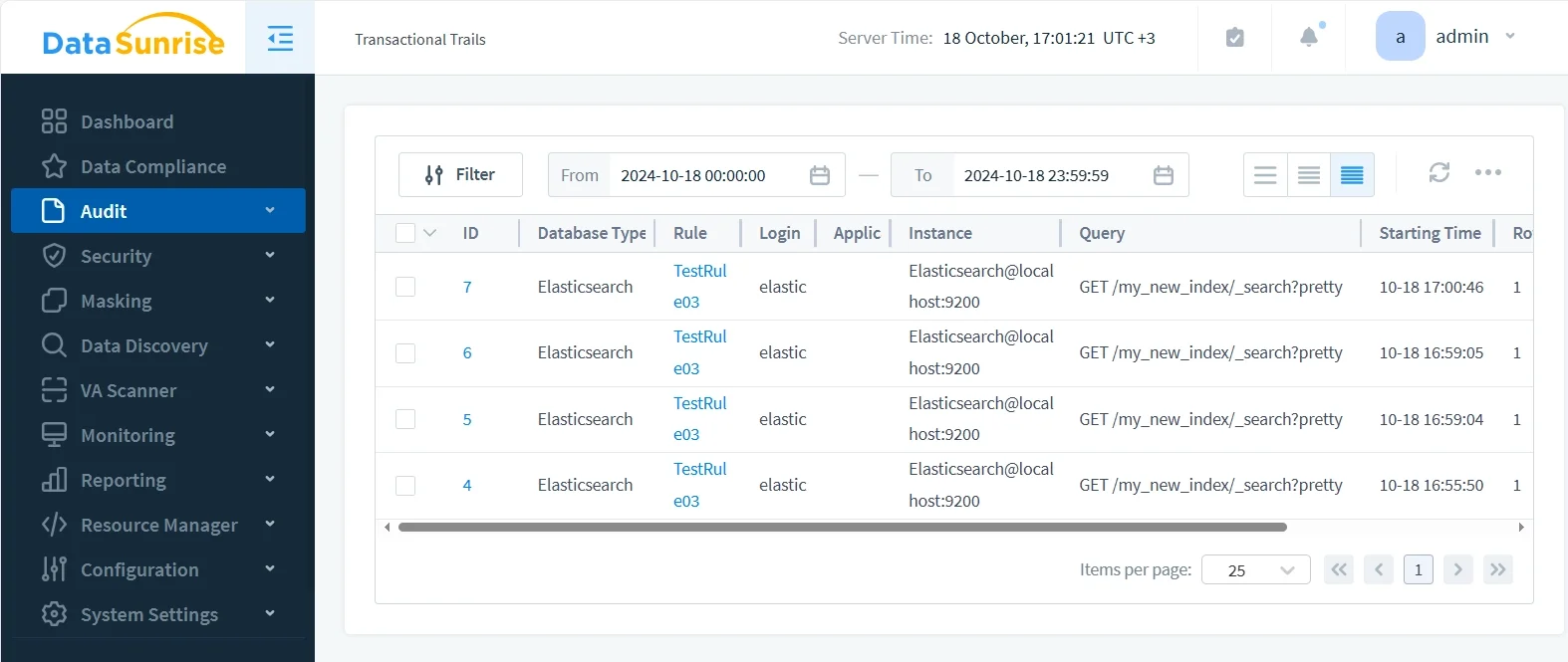

Audit Trail Automatizzati

Ogni richiesta che attraversa DataSunrise viene registrata come un evento di audit dettagliato, offrendo visibilità unificata su come i dati Elasticsearch sono stati accessi e modificati.

Le organizzazioni estendono comunemente questa funzionalità utilizzando riferimenti come la documentazione dei Log di Audit e l’articolo Data Audit Trails per soddisfare obblighi normativi e mantenere registrazioni di audit a lungo termine.

Applicazione Uniforme attraverso gli Ambienti

Regole di conformità, configurazioni di mascheramento e impostazioni di audit possono essere sincronizzate tra ambienti di sviluppo, test, staging e produzione.

Questo approccio di governance è spesso integrato con framework più ampi come la Guida alla Sicurezza e la documentazione Database Security per ottenere un’applicazione coerente su più ambienti.

Principali Vantaggi della Conformità Automatizzata

| Vantaggio | Descrizione |

|---|---|

| Riduzione dello Sforzo Manuale | La scoperta automatizzata e la generazione di politiche eliminano la manutenzione manuale delle regole e riducono il rischio di configurazioni errate. |

| Maggiore Protezione dei Dati | Il mascheramento dinamico e l’isolamento dei dati sensibili garantiscono che i campi regolamentati rimangano protetti anche con il ridimensionamento dei cluster o la comparsa di nuovi documenti. |

| Governance Coerente | I controlli centralizzati creano una postura uniforme di conformità in tutti gli ambienti, riducendo le lacune causate da deviazioni di configurazione. |

| Audit più Rapidi | I record unificati delle attività e i template predefiniti semplificano la reportistica per audit interni e obblighi normativi. |

| Supporto per Architetture Ibride | L’automazione supporta deployment cloud, on-premise e containerizzati, riducendo la complessità per infrastrutture Elasticsearch distribuite. |

Conclusione

La flessibilità di Elasticsearch permette indicizzazione veloce, analisi e ricerca, ma introduce anche rischi di conformità quando le strutture di dati cambiano rapidamente. Sebbene gli strumenti nativi forniscano controlli di base per la sicurezza, essi non sono sufficienti in ambienti regolamentati o in rapido sviluppo.

DataSunrise automatizza scoperta, mascheramento, audit trail e allineamento normativo senza necessitare modifiche a Elasticsearch stesso. Con una conformità continua alimentata da analisi intelligenti e applicazione automatizzata delle regole, le organizzazioni possono mantenere una protezione solida con il minimo sforzo operativo.