Come eseguire l’auditing di Amazon Redshift

L’auditing di Amazon Redshift è un requisito fondamentale per le organizzazioni che gestiscono analytics come infrastruttura regolamentata. I cluster Redshift supportano strumenti BI, pipeline automatizzate e consumatori esterni, il che rende obbligatoria una visibilità continua sull’attività del database per motivi di sicurezza e conformità. Questa visibilità si basa su pratiche come il monitoraggio dell’attività del database, in cui i team tracciano azioni degli utenti e comportamenti delle query attraverso i carichi di lavoro.

Amazon Redshift è un data warehouse distribuito e colonnare progettato per analisi su larga scala. Espone la telemetria tramite tabelle di sistema e log esportati, ma non fornisce auditing centralizzato di default. I dati di attività si distribuiscono tra nodi del cluster e archiviazione esterna, quindi i team devono processarli e correlargli per mantenere una storico dell’attività dati coerente e una traccia d’audit difendibile.

Importanza dell’Audit

L’auditing offre ai team il controllo sugli ambienti Amazon Redshift dove molti utenti e strumenti accedono agli stessi dati. Senza auditing, le organizzazioni perdono visibilità su come gli utenti leggono, modificano o strutturano i dati, indebolendo la sicurezza del database.

Un processo di audit strutturato registra chi ha acceduto a quali dati, quali query sono state eseguite e come gli oggetti sono stati modificati. Questa visibilità supporta un efficace monitoraggio delle attività del database e risposte più rapide ai comportamenti anomali.

Mantenendo uno storico affidabile dell’attività del database, i team applicano controlli di accesso, supportano le verifiche di conformità e preservano la responsabilità. L’auditing trasforma Redshift in una piattaforma dati osservabile con una tracciatura d’audit chiara e coerente.

Capacità Native di Auditing di Amazon Redshift

Amazon Redshift cattura l’attività del database tramite tabelle di sistema interne e log di audit opzionali esportati su Amazon S3. Questi meccanismi forniscono visibilità sul comportamento degli utenti e sull’esecuzione delle query, ma richiedono analisi manuale per assemblare un record di audit completo.

Tabelle e Viste di Sistema

Amazon Redshift archivia i metadati di esecuzione nelle tabelle di sistema interne come STL_QUERY, STL_CONNECTION_LOG, STL_DDLTEXT e STL_SCAN. Queste tabelle espongono istruzioni SQL eseguite, eventi di autenticazione, modifiche allo schema e schemi di accesso a livello di tabella.

Gli amministratori interrogano direttamente queste tabelle per rivedere l’attività storica. Ad esempio, STL_QUERY fornisce dettagli sull’esecuzione delle query, inclusi tempi di esecuzione, identità dell’utente e testo della query:

SELECT

q.query,

q.userid,

q.starttime,

q.endtime,

q.text

FROM stl_query q

WHERE q.starttime >= GETDATE() - INTERVAL '1 day'

ORDER BY q.starttime DESC;

L’attività di autenticazione e sessione appare in STL_CONNECTION_LOG, che registra tentativi di connessione riusciti e falliti:

SELECT

recordtime,

remotehost,

username,

event

FROM stl_connection_log

WHERE recordtime >= GETDATE() - INTERVAL '1 day'

ORDER BY recordtime DESC;

Le modifiche a livello di schema sono registrate in STL_DDLTEXT, che conserva le istruzioni DDL eseguite:

SELECT

xid,

starttime,

text

FROM stl_ddltext

WHERE starttime >= GETDATE() - INTERVAL '1 day'

ORDER BY starttime DESC;

Per identificare le tabelle accessate, i team correlano spesso STL_QUERY con STL_SCAN, che traccia le scansioni delle tabelle a livello di nodo:

SELECT

q.query,

s.tbl,

s.perm_table_name

FROM stl_query q

JOIN stl_scan s

ON q.query = s.query

WHERE q.query = 123456;

Queste tabelle offrono una visibilità dettagliata, ma i team devono unire manualmente molteplici viste per ricostruire completamente l’attività utente attraverso nodi distribuiti.

Log di Audit Esportati

Amazon Redshift può esportare log di audit in Amazon S3, inclusi eventi di autenticazione, record del ciclo di vita della connessione e istruzioni SQL eseguite. Questi log supportano la conservazione a lungo termine e l’analisi esterna.

Quando abilitati, Redshift genera log di attività utente e di connessione. Un tipico record di attività utente appare così:

2024-11-18T10:42:31Z user=bi_user db=analytics pid=4321

LOG: statement: SELECT customer_id, total_amount FROM sales;

Gli eventi di connessione sono registrati separatamente, permettendo ai team di tracciare la creazione della sessione e le autorizzazioni:

2024-11-18T10:40:12Z user=etl_user remotehost=10.12.4.23

LOG: connection authorized

Poiché Redshift scrive questi log in modo asincrono e li memorizza al di fuori del cluster, i team li utilizzano principalmente per analisi retrospettive. Le organizzazioni tipicamente li importano in piattaforme di analisi log o sistemi SIEM, dove è necessaria una successiva elaborazione e correlazione per costruire una visione d’audit coerente.

Centralizzazione dell’Auditing di Amazon Redshift con DataSunrise

DataSunrise migliora l’auditing di Redshift consolidando i dati di attività in una traccia d’audit unificata e strutturata. Invece di fare affidamento solo sulle tabelle di sistema o sui log esportati, la piattaforma centralizza l’attività Redshift usando modalità di deployment non intrusive che preservano il contesto di esecuzione.

Acquisizione dell’Attività Correlata

DataSunrise correla l’attività Redshift in record di audit normalizzati che includono istruzioni SQL, identità utente, metadati di sessione, oggetti accessati e timestamp. Questa correlazione elimina la necessità di ricostruire manualmente l’attività da multiple fonti di dati.

Ogni record di audit riflette un evento di esecuzione completo, rendendo più facile interpretare e analizzare l’attività.

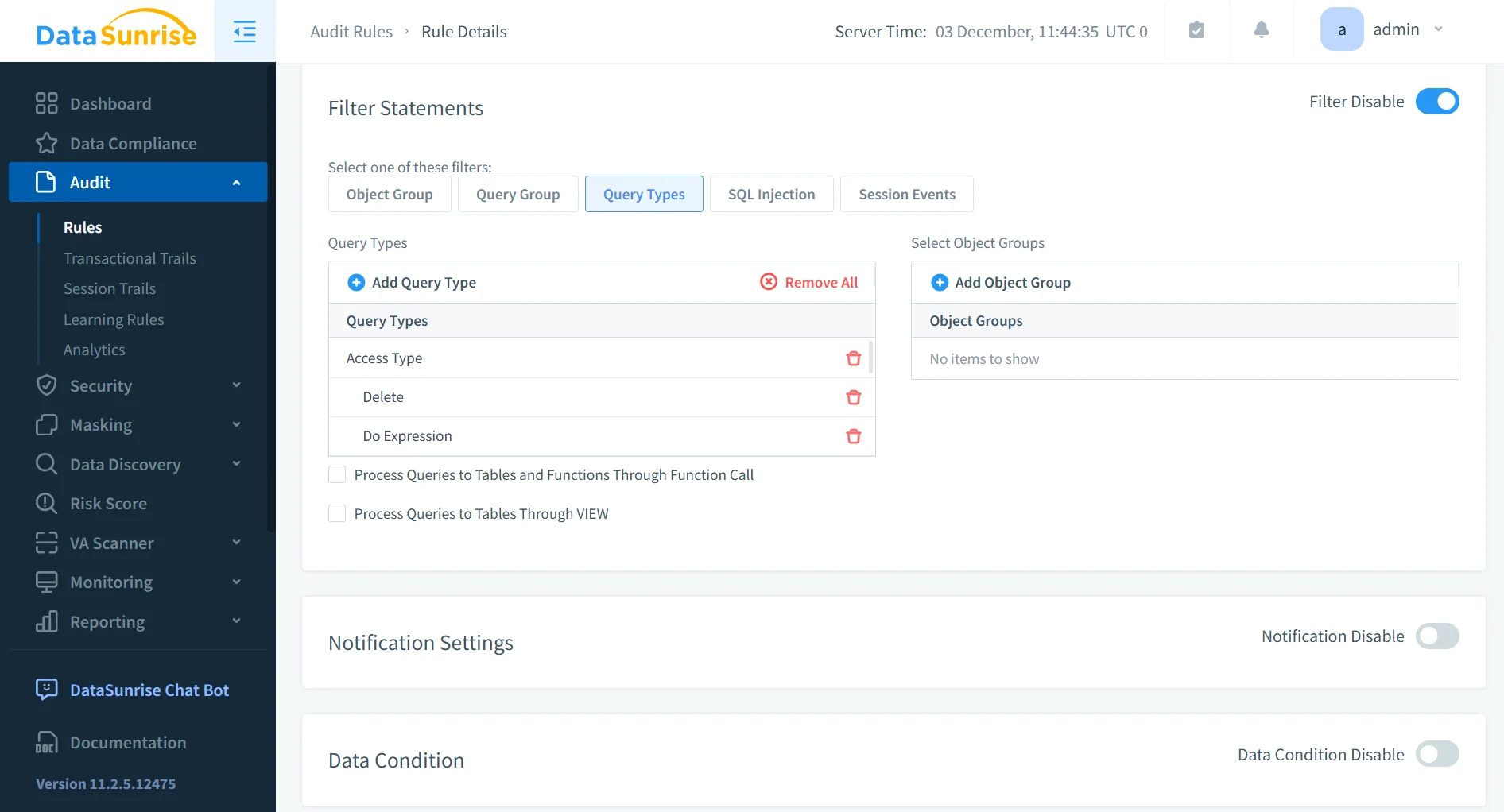

Definizione Granulare delle Regole di Audit

Le regole di audit possono essere definite con precisione per concentrarsi sull’attività rilevante. Le policy possono mirare a specifici utenti, ruoli, schemi, tabelle o tipi di operazioni, permettendo alle organizzazioni di catturare azioni sensibili o ad alto rischio senza sovraccaricare lo storage dell’audit con dati non necessari.

Questo approccio selettivo migliora la chiarezza dell’audit supportando il monitoraggio continuo.

Traccia Unificata d’Audit e Storico dell’Attività

Tutti gli eventi catturati sono archiviati in una traccia d’audit centralizzata che supporta ricerca, filtraggio e analisi storica. I team di sicurezza e conformità ottengono accesso diretto a uno storico strutturato delle attività del database che preserva l’attribuzione utente e il contesto di esecuzione.

A differenza delle tabelle di sistema grezze o dei file di log standalone, questo storico fornisce una visione coerente dell’attività sull’intero ambiente Redshift.

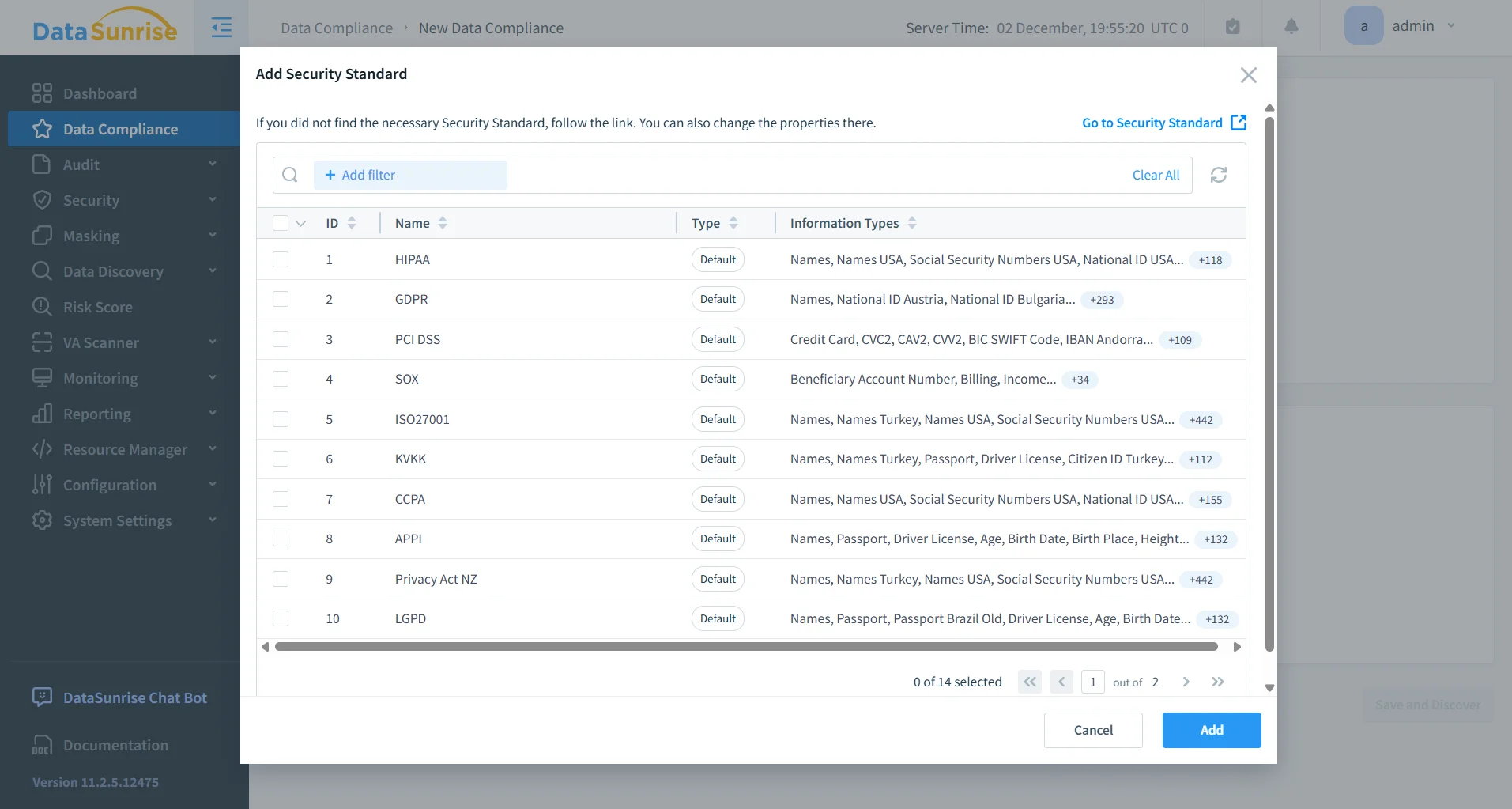

Reportistica Orientata alla Conformità

DataSunrise strutturano i dati d’audit in formati adatti ai flussi di lavoro di conformità. I record di audit possono essere revisionati, filtrati ed esportati in modo coerente, semplificando le verifiche regolamentari e riducendo lo sforzo necessario per raccogliere e preparare le evidenze.

Questo approccio di reportistica strutturata supporta la governance e la responsabilità a lungo termine sulle piattaforme di analytics.

Vantaggi Chiave dell’Auditing Centralizzato per Amazon Redshift

| Capacità | Vantaggio Operativo |

|---|---|

| Traccia d’audit unificata | Visibilità consolidata dell’attività |

| Correlazione in tempo reale | Analisi e investigazione più rapide |

| Record con consapevolezza della query | Contesto di esecuzione chiaro |

| Regole di audit granulari | Auditing mirato e a basso rumore |

| Reportistica strutturata | Preparazione dell’audit semplificata |

Conclusione

Amazon Redshift cattura l’attività del database tramite tabelle di sistema e log esportati. Questi meccanismi nativi supportano un auditing di base, ma i team devono correlare e normalizzare i dati per mantenere uno storico affidabile dell’attività del database.

Quando le organizzazioni centralizzano l’attività Redshift in una traccia d’audit unificata, ottengono visibilità coerente per supervisione della sicurezza, report di conformità e governance a lungo termine. L’auditing centralizzato trasforma Redshift in una piattaforma di analytics trasparente e responsabile.

Per i team che operano Amazon Redshift in ambienti regolamentati o sensibili alla sicurezza, una strategia di auditing strutturata rimane essenziale per operazioni dati responsabili ed efficace monitoraggio dell’attività del database.