Come Eseguire l’Audit di MariaDB

L’audit non è più una checklist periodica; è un processo vivo che si evolve insieme ai tuoi dati. Come eseguire l’audit di MariaDB efficacemente nel 2025 significa combinare la raccolta di log a basso livello, l’analisi in tempo reale e i controlli basati su policy che soddisfano sia i regolatori che gli ingegneri. Questo articolo distilla gli aspetti essenziali—audit in tempo reale, mascheratura dinamica, scoperta dei dati, sicurezza e conformità—mentre guida attraverso la configurazione nativa dell’audit di MariaDB, l’integrazione con DataSunrise e un esempio di threat hunting potenziato da GenAI.

Perché l’Audit Continuo è Importante

Ogni istruzione SQL lascia un’impronta. Quando gli attaccanti si muovono lateralmente o gli insider esfiltrano righe, quell’impronta deve essere catturata istantaneamente e correlata con il contesto. L’audit in tempo reale trasforma eventi grezzi in un racconto di sicurezza: chi, cosa, quando, dove e perché. Secondo la Guida alla Sicurezza di DataSunrise, le organizzazioni che acquisiscono i log entro cinque secondi dalla generazione riducono il tempo medio di rilevamento del 61%. La visibilità continua è quindi la base per il rilevamento delle anomalie, la risposta agli incidenti e la prova di conformità.

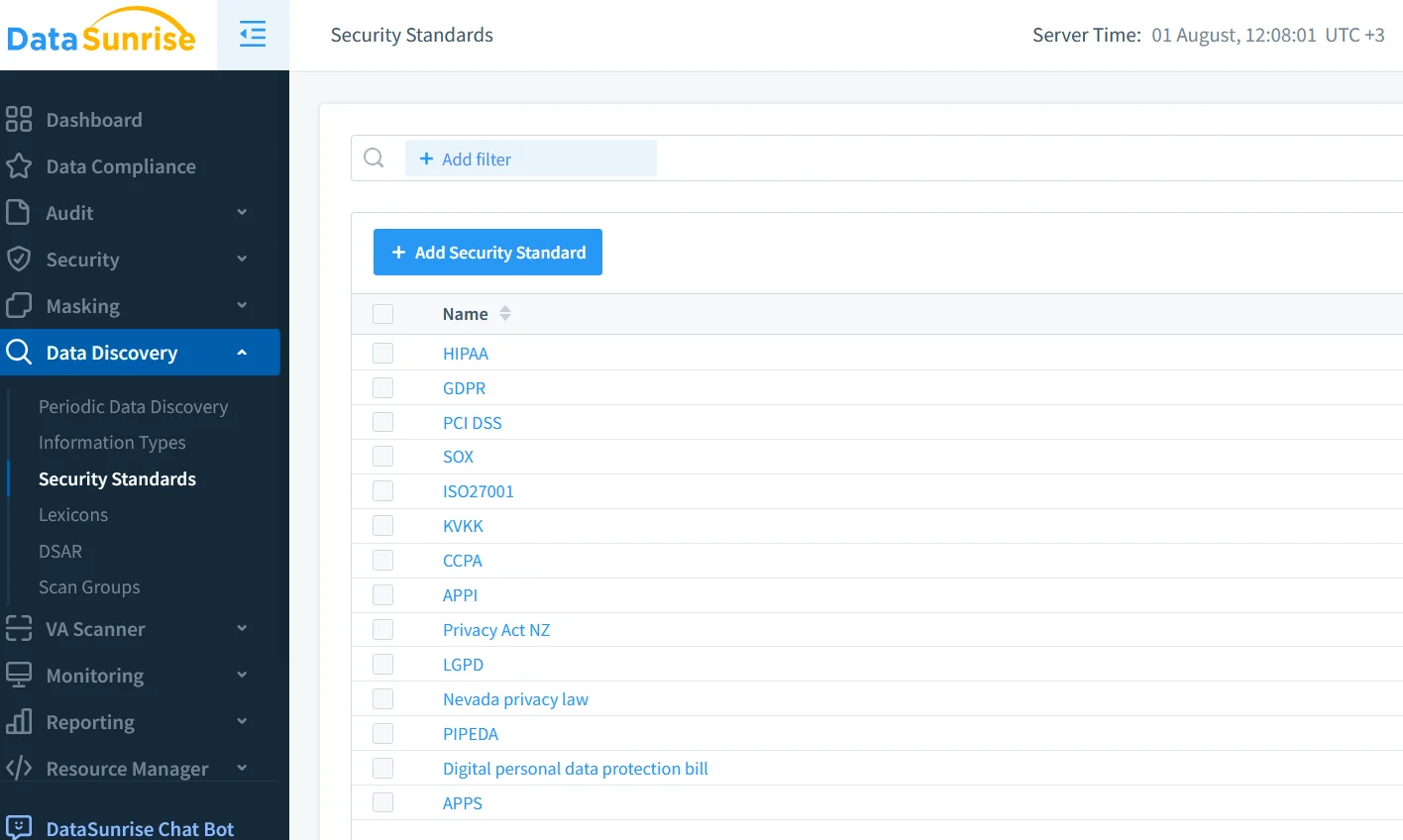

Inizia con la Scoperta dei Dati

Prima di attivare le funzioni di audit, mappa il terreno. Il modulo Data Discovery di DataSunrise scansiona automaticamente gli schemi di MariaDB alla ricerca di PII, PHI e dati di pagamento, etichettando le colonne in modo che le policy a valle sappiano esattamente cosa proteggere. Abbinalo a query su INFORMATION_SCHEMA come:

SELECT table_schema, table_name, column_name

FROM information_schema.columns

WHERE data_type IN ('char','varchar','text')

AND column_name REGEXP '(email|ssn|phone|card)';

La query fornisce una baseline rapida, mentre il motore di scoperta aggiorna i tag man mano che gli schemi evolvono—nessuna colonna dimenticata, nessuna deriva silenziosa.

Abilitare il Plugin di Audit Nativo di MariaDB

L’audit nativo è un modo leggero per catturare eventi di accesso, DDL e DML senza agent esterni. Da MariaDB 10.5 in poi, il plugin server_audit è incluso nella distribuzione standard. La Guida Rapida al Plugin Community Audit illustra i prerequisiti; l’estratto seguente mostra una configurazione minima:

-- carica il plugin (una tantum)

INSTALL SONAME 'server_audit';

-- attivalo e scrivi su file

SET GLOBAL server_audit_logging = ON;

SET GLOBAL server_audit_output_type = 'FILE';

SET GLOBAL server_audit_file_path = '/var/log/mariadb/audit.log';

-- scegli cosa registrare

SET GLOBAL server_audit_events = 'CONNECT,QUERY,TABLE';

-- limita agli schemi critici (opzionale)

SET GLOBAL server_audit_excl_users = '';

SET GLOBAL server_audit_incl_users = 'finance_app,reporting_ro';

Aggiungi le stesse variabili server_audit_* a my.cnf affinché persistano dopo il riavvio. Le voci di log appaiono come:

2025-08-01 10:10:07,finance_app[192.168.0.10],user@host,QUERY,employees,SELECT * FROM salaries;

Per un riferimento più dettagliato dei parametri, consulta le Impostazioni Log del Plugin Audit. Se preferisci un logging centralizzato, segui la Guida Audit verso Syslog per inoltrare gli eventi direttamente a un collettore remoto.

Ottimizzazione e Consigli per le Prestazioni

- Ruota aggressivamente: mantieni i file di audit brevi (es. 100 MB) per evitare picchi di I/O disco.

- Filtra gli account di servizio: escludi gli utenti interni di monitoraggio per ridurre il rumore.

- Disabilita eventi non necessari: spesso solo

CONNECTeTABLEsono sufficienti per la conformità. - Testa in staging: verifica il sovraccarico prima di passare alla produzione.

Mascheratura Dinamica dei Dati con MaxScale e Oltre

L’audit in tempo reale è solo metà della storia; prevenire la fuga di dati sensibili durante le query è altrettanto critico. MariaDB MaxScale 23‑02 ha introdotto il filtro masking, che permette di oscurare colonne al volo senza copiare dati. La Guida al Filtro di Mascheratura in MaxScale mostra la configurazione; una regola minima è:

[Masking]

type=filter

module=masking

rules=/etc/maxscale/ccn_mask.json

dove ccn_mask.json contiene { "column": "credit_card", "type": "full" }.

Se il dispiegamento tramite proxy non è un’opzione, DataSunrise offre una Mascheratura Dinamica dei Dati basata su policy che funziona senza agent, intercettando il traffico in modo trasparente. Poiché le regole di mascheratura risiedono nella stessa UI dell’audit, i team evitano dispersioni di policy.

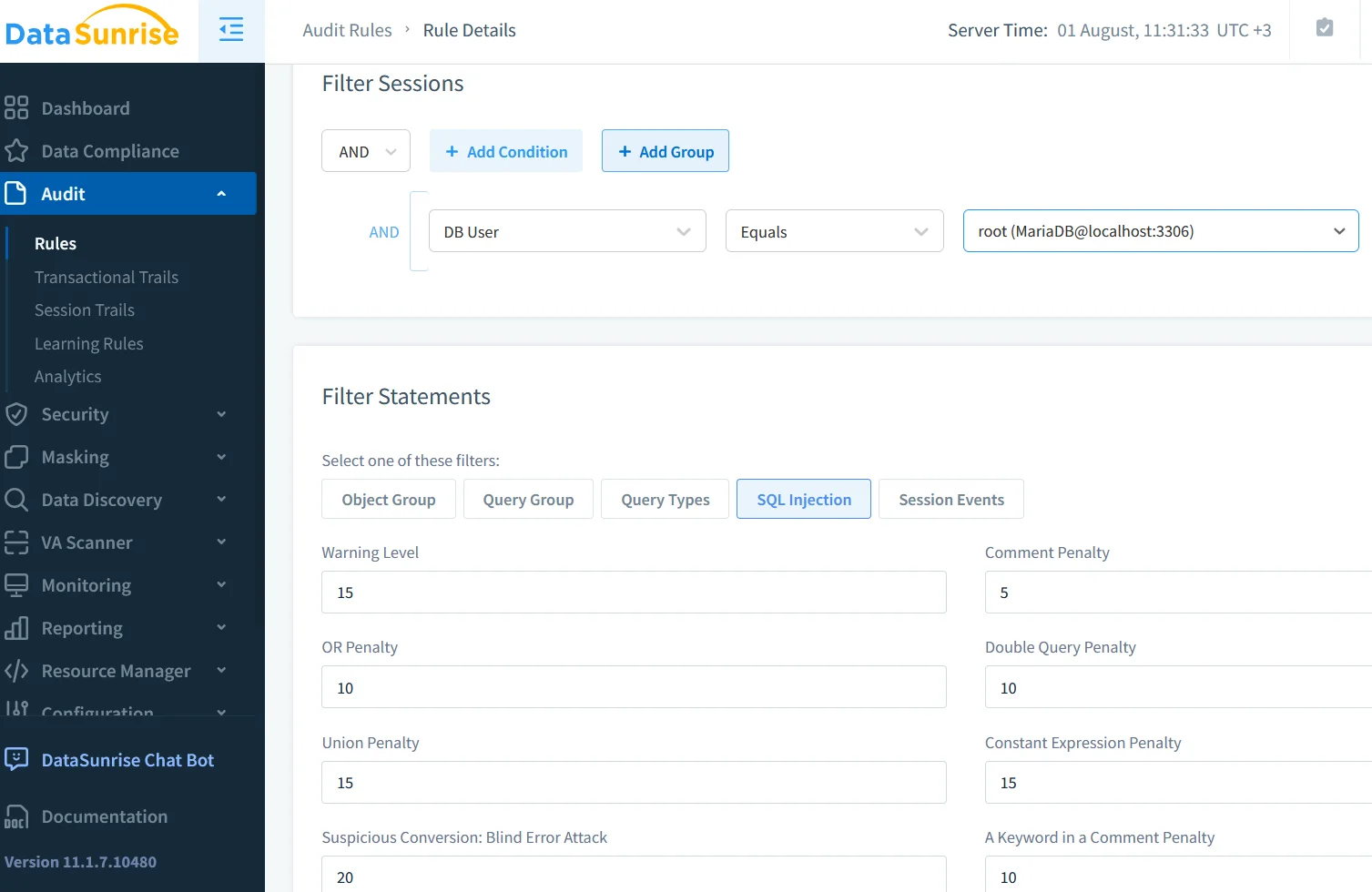

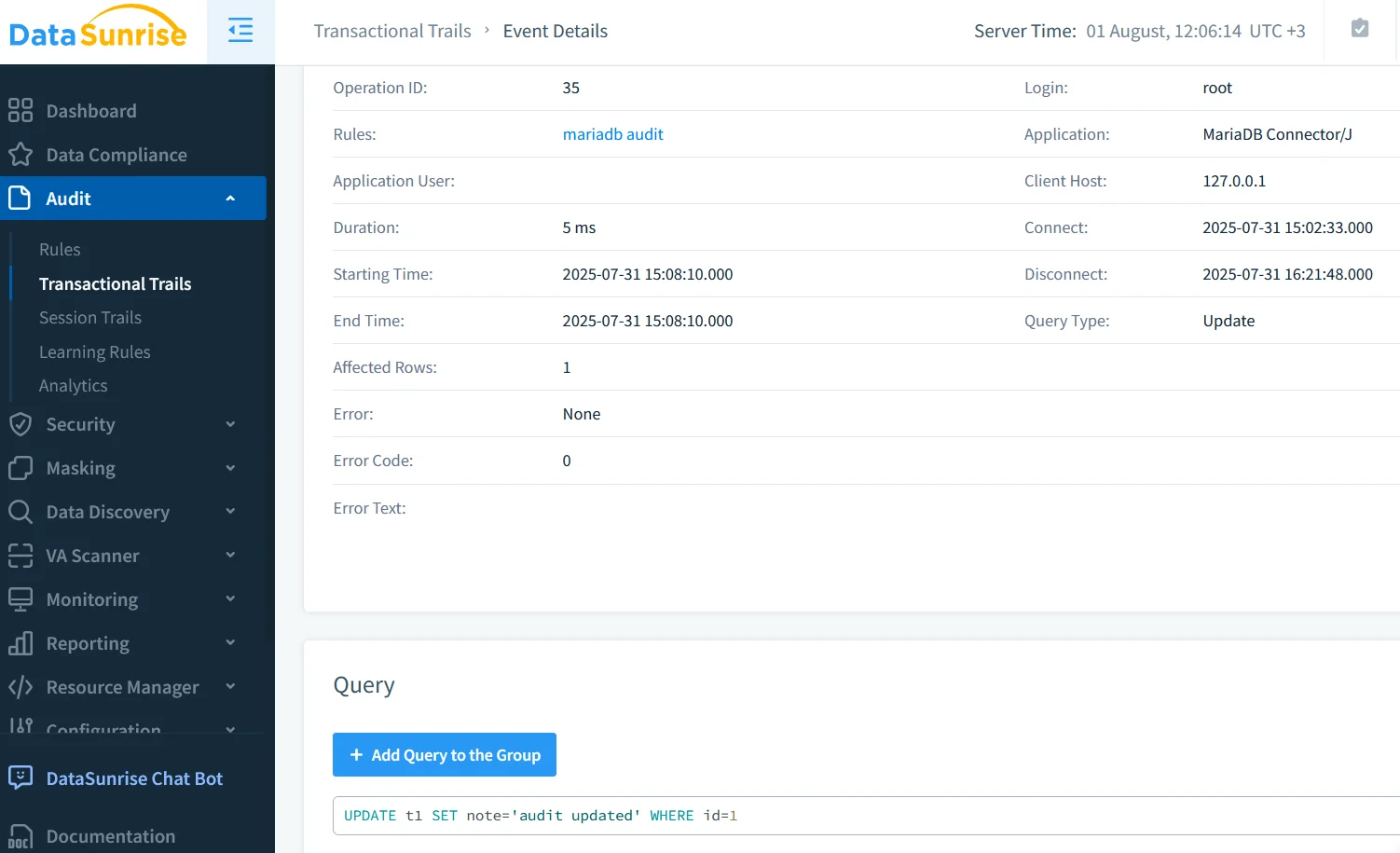

Audit Approfondito con DataSunrise

I log nativi ottengono ampiezza ma si fermano al livello wire. Il motore di Audit di DataSunrise li completa fornendo:

- Cucitura contestuale delle sessioni attraverso cluster multi-nodo.

- Metadata arricchiti: geolocalizzazione, fingerprinting del sistema operativo e identificatori applicativi.

- Alerting in tempo reale: integrazione con Slack, Teams o push verso SIEM tramite il servizio notificatore integrato.

- Analisi comportamentale basata su ML, descritta nel loro articolo sull’analisi del comportamento utente.

Un tipico flusso ibrido è il seguente:

- Abilita il plugin nativo per log immutabili e a basso livello.

- Distribuisci DataSunrise in modalità reverse-proxy per intercettare, mascherare e classificare il traffico.

- Inoltra entrambi i flussi a un lakehouse, dove modelli GenAI eseguono l’arricchimento.

Poiché DataSunrise supporta oltre 40 data store, lo stesso cruscotto può auditare MariaDB insieme a PostgreSQL, MongoDB e Snowflake, riducendo la fatica degli strumenti.

GenAI per il Threat Hunting in Tempo Reale

I Large Language Models sono sorprendentemente abili nello estrarre segnali dalle tracce di audit. Un breve esempio Python mostra come si possano inviare in streaming le righe di audit di MariaDB a un LLM per la classificazione delle intenzioni:

import openai, json, os

openai.api_key = os.getenv("OPENAI_API_KEY")

with open('/var/log/mariadb/audit.log') as f:

for line in f:

event = json.loads(transform(line)) # converti in JSON

prompt = (

"Un utente ha eseguito la seguente istruzione: "

f"{event['sql_text']}. Classifica l’intento "

"come READ, WRITE, PRIV_ESC o ADMIN."

)

resp = openai.ChatCompletion.create(

model="gpt-4o",

messages=[{"role": "user", "content": prompt}]

)

intent = resp.choices[0].message.content.strip()

if intent in {"PRIV_ESC", "ADMIN"}:

alert(event, intent)

In pochi millisecondi, lo strato GenAI segnala tentativi di escalation di privilegi che i sistemi basati su regole potrebbero mancare. Convoglia questi alert di nuovo in DataSunrise o nel tuo SIEM così gli investigatori avranno una narrazione unica.

Panoramica sulla Conformità

Che tu debba rispondere a GDPR, HIPAA o PCI-DSS, devi dimostrare controlli per la raccolta, la protezione e la conservazione dei dati di audit. DataSunrise mantiene template pronti all’uso mappati sulle principali normative nel suo hub delle Regolamentazioni sulla Conformità. Utilizzando i log nativi di MariaDB come fonte primaria e DataSunrise per l’aggregazione, puoi:

- Dimostrare responsabilità nell’accesso ai dati (Articolo 30 GDPR).

- Applicare il principio del minimo privilegio con mascheratura dinamica.

- Conservare gli artefatti di audit per sette anni tramite storage a basso costo.

Ulteriori Letture

- Introduzione al Plugin di Audit di MariaDB — contesto storico e obiettivi di progettazione.

Conclusione

Eseguire l’audit di MariaDB non è un semplice interruttore, ma un ecosistema di scoperta, logging, mascheratura e analisi guidata dall’IA. Parti da poco—abilita il plugin server_audit—poi aggiungi DataSunrise per un contesto più ricco e una mappatura automatica della conformità. Infine, libera GenAI per trasformare gigabyte di rumore d’audit in insight leggibili dall’uomo. Padroneggiare Come Eseguire l’Audit di MariaDB oggi significa abbracciare sia tecniche SQL consolidate sia il potenziale creativo dell’intelligenza generativa.