Conformità Normativa Apache Cloudberry

Nell’attuale panorama normativo complesso, implementare una conformità completa per Apache Cloudberry è diventato un imperativo strategico. Secondo il Data Privacy Report 2024 della National Cybersecurity Alliance, le organizzazioni con soluzioni automatizzate di conformità identificano le potenziali vulnerabilità il 92% più velocemente, riducendo al contempo i costi correlati alla conformità fino al 57%. Con costi medi di violazione dei dati pari a 4,8 milioni di dollari per incidente, gli approcci manuali di conformità non possono tenere il passo con le esigenze moderne.

La architettura distribuita di Apache Cloudberry offre capacità analitiche eccezionali, ma introduce sfide di conformità uniche che richiedono soluzioni sofisticate.

Comprendere le Sfide di Conformità di Apache Cloudberry

L’architettura di Cloudberry introduce diverse considerazioni specifiche per la conformità:

- Distribuzione dei Dati su Più Nodi: I dati distribuiti su numerosi nodi richiedono controlli coerenti per una protezione completa.

- Requisiti Transgiurisdizionali: Le organizzazioni devono spesso soddisfare simultaneamente molteplici quadri normativi.

- Gestione Distribuita delle Tracce di Audit: I log di audit provenienti da nodi primari e secondari devono essere raccolti e analizzati in modo efficiente.

- Complessità dell’Esecuzione Parallela delle Query: L’elaborazione in parallelo di Cloudberry crea pattern di accesso che le regole statiche non possono governare efficacemente.

- Evoluzione Continua della Normativa: I quadri di conformità evolvono frequentemente, richiedendo aggiornamenti costanti delle politiche.

Capacità di Conformità Native di Cloudberry

Apache Cloudberry offre diverse funzionalità integrate che fungono da elementi costitutivi per l’implementazione della conformità:

1. Registrazione Completa degli Audit

Il sistema di logging di Cloudberry cattura informazioni dettagliate sulle attività del database:

-- Configure comprehensive audit settings ALTER DATABASE cloudberry_db SET AUDIT_TRACKING = ON; SET AUDIT_LOG_DESTINATION = 'csvlog'; SET AUDIT_LOG_STATEMENT = 'all'; SET AUDIT_LOG_CONNECTIONS = ON;

2. Controllo degli Accessi Basato sui Ruoli

Implementando il principio del minimo privilegio attraverso controlli degli accessi basati sui ruoli:

-- Create compliance-specific roles CREATE ROLE regulatory_auditor NOLOGIN; CREATE ROLE data_protection_officer NOLOGIN; -- Configure appropriate permissions GRANT SELECT ON SCHEMA audit_logs TO regulatory_auditor; GRANT SELECT, INSERT ON TABLE protected_data TO data_protection_officer;

3. Monitoraggio del Sistema

Cloudberry offre lo schema amministrativo cloudberry_toolkit per il monitoraggio:

-- Query compliance-related activity SELECT username, database_name, event_time, event_message FROM cloudberry_toolkit.cb_log_system WHERE event_severity = 'LOG' AND event_time >= current_timestamp - interval '7 days' ORDER BY event_time DESC;

Limitazioni della Conformità Nativa di Cloudberry

Sebbene le capacità integrate di Cloudberry forniscano funzionalità essenziali, le organizzazioni si trovano ad affrontare sfide significative affidandosi esclusivamente alle funzionalità integrate:

| Funzionalità Integrata | Limitazione Chiave | Impatto sul Business |

|---|---|---|

| Registrazione degli Audit | Aggregazione manuale dei log attraverso i nodi | Monitoraggio della conformità che richiede molte risorse |

| Controllo degli Accessi | Configurazione manuale dei ruoli | L’onere amministrativo aumenta con la scalabilità |

| Classificazione dei Dati | Nessuna capacità di scoperta automatizzata | Le informazioni sensibili potrebbero rimanere non identificate |

| Reporting di Conformità | Nessuna mappatura normativa automatizzata | Preparazione degli audit che richiede tempo |

| Rilevamento delle Minacce | Capacità di rilevamento limitate | Le potenziali minacce per la sicurezza potrebbero non essere rilevate |

Trasformare la Conformità di Cloudberry con DataSunrise

Il Database Regulatory Compliance Manager di DataSunrise rivoluziona la conformità di Cloudberry con l’Orchestrazione Intelligente delle Politiche e un’automazione completa:

Capacità Chiave per la Conformità dei Dati di Cloudberry

1. Scoperta Automatica dei Dati Sensibili

Gli algoritmi proprietari di DataSunrise eseguono automaticamente la scansione del Suo ambiente Cloudberry per identificare informazioni sensibili in conformità con molteplici quadri normativi, rilevando fino al 95% in più di pattern di dati sensibili rispetto agli approcci tradizionali.

2. Orchestrazione Intelligente delle Politiche

I team di sicurezza possono definire politiche di conformità sofisticate attraverso un’interfaccia intuitiva senza scrivere complesse istruzioni SQL, riducendo il tempo di implementazione da settimane ad ore.

3. Protezione Universale Cross-Platform

DataSunrise applica politiche di protezione uniformi in ambienti eterogenei in cui Cloudberry coesiste con altri sistemi database, supportando oltre 40 piattaforme di archiviazione dati.

4. Calibrazione Continua della Normativa

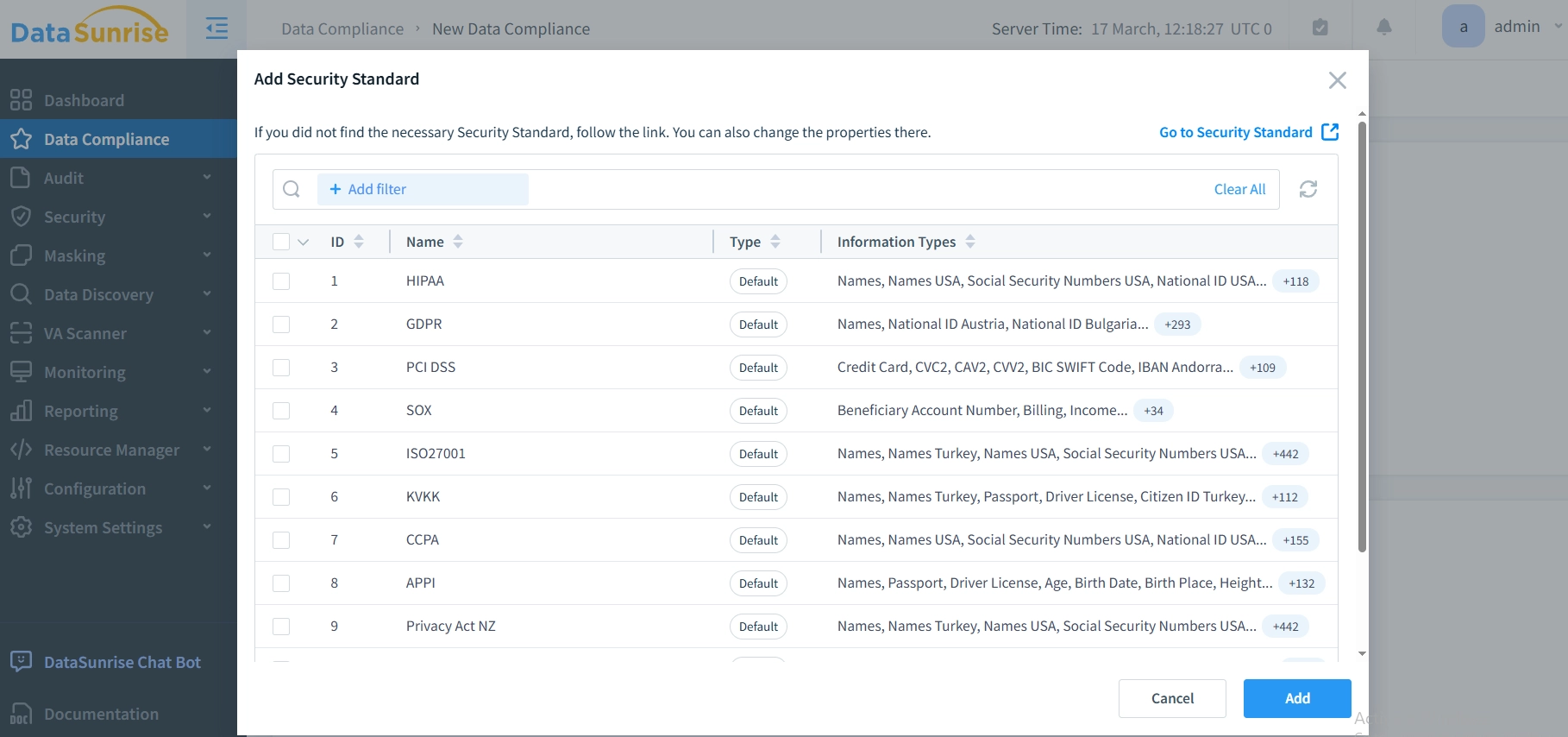

Il Compliance Autopilot di DataSunrise monitora le modifiche nei quadri normativi come GDPR, HIPAA e PCI DSS, aggiornando automaticamente le politiche di protezione senza intervento manuale.

5. Protezione dei Dati Contestuale

Il mascheramento dinamico dei dati si adatta in modo intelligente in base ai ruoli degli utenti, ai pattern di accesso e alla sensibilità dei dati, mantenendo una conformità rigorosa pur preservando la funzionalità aziendale necessaria.

Implementazione: Processo di Distribuzione Semplificato

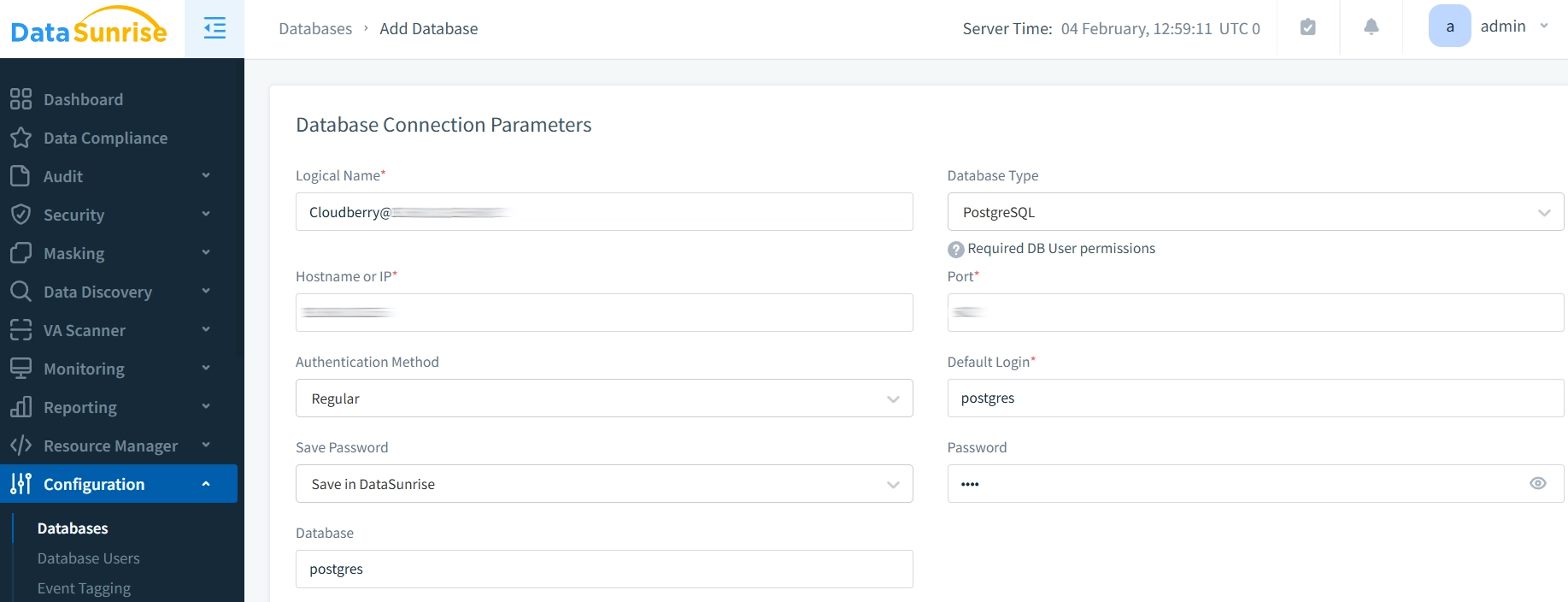

L’implementazione di DataSunrise per la conformità di Cloudberry segue un processo semplificato:

- Connettersi al Database Cloudberry: Stabilire una connessione sicura tra i sistemi.

- Selezionare i Quadri di Conformità: Scegliere i regolamenti applicabili (GDPR, HIPAA, PCI DSS, SOX).

- Avviare la Scoperta Automatica: Avviare gli algoritmi per identificare e classificare i dati sensibili tramite data discovery.

- Configurare i Metodi di Protezione: Definire il mascheramento, l’audit e le regole di sicurezza appropriate.

- Impostare il Reporting Automatizzato: Pianificare report di conformità regolari.

- Abilitare il Monitoraggio Continuo: Accedere a metriche di conformità in tempo reale tramite il cruscotto.

L’intera implementazione richiede tipicamente meno di un giorno, con la maggior parte delle organizzazioni che raggiunge un’automazione iniziale della conformità in poche ore.

Best Practice per la Conformità Automatizzata di Cloudberry

Per ottenere risultati ottimali, le organizzazioni dovrebbero seguire queste best practice:

1. Architettura con Priorità alla Conformità

Progetti la Sua topologia Cloudberry tenendo in considerazione i requisiti di conformità come elemento fondamentale.

2. Equilibrio Strategico nel Monitoraggio

Concentri le tracce di audit del database dettagliate sulle operazioni ad alto rischio, mantenendo al contempo le prestazioni complessive del database.

3. Quadro di Governance Formale

Stabilisca un comitato formale di data governance con ruoli e responsabilità chiaramente definiti.

4. Approccio di Sicurezza a Più Livelli

Implementi DataSunrise Database Firewall insieme alle funzionalità native di Cloudberry per una protezione completa.

5. Protocollo di Validazione Continua

Testi regolarmente il Suo quadro di conformità attraverso scenari di audit simulati e valutazioni di vulnerabilità.

Conclusione

Sebbene il database Apache Cloudberry fornisca funzionalità di sicurezza native essenziali, le organizzazioni con requisiti normativi complessi necessitano dell’Orchestrazione Intelligente delle Politiche di DataSunrise. Implementando una conformità automatizzata con Zero-Touch Data Protection, le organizzazioni trasformano la conformità da un processo che richiede molte risorse a un quadro efficiente che si adatta continuamente alle esigenze in evoluzione.

Pronto a potenziare le Sue capacità di conformità dei dati su Cloudberry? Programmi una demo oggi stesso per scoprire come DataSunrise può trasformare la Sua strategia di conformità.