Conformità Regolamentare Vertica

La conformità regolamentare di Vertica richiede che le organizzazioni scoprano, proteggano e monitorino le informazioni sensibili conservate in Vertica. Poiché Vertica spesso funziona come un data warehouse analitico ad alte prestazioni, accumula rapidamente grandi volumi di dati regolamentati come identificatori personali, dettagli di pagamento e registri delle attività operative. Pertanto, i team necessitano sia di controlli nativi di Vertica sia di strumenti specializzati per allineare i propri ambienti a framework come GDPR, HIPAA, PCI DSS, SOX, e CCPA.

DataSunrise aiuta i team Vertica a soddisfare questi obblighi combinando scoperta automatizzata, mascheramento, auditing e reportistica in un’unica piattaforma. Nel corso di questo articolo evidenziamo quali normative si applicano tipicamente a Vertica, quali funzionalità native sono disponibili e come DataSunrise le potenzia per supportare workflow di conformità reali. Per ulteriori indicazioni sui workflow di conformità continua, consultare la documentazione del DataSunrise Compliance Manager.

Perché la Conformità è Importante per Vertica

Vertica serve frequentemente come spina dorsale analitica per dashboard BI, piattaforme di reporting e data mart. Questi carichi di lavoro spesso uniscono dati provenienti da diversi sistemi operativi, il che significa che contenuti regolamentati finiscono per essere consolidati all’interno di Vertica. Di conseguenza, un singolo ambiente Vertica può contenere informazioni dei titolari di carta, dati sanitari, log di autenticazione e identificatori personali. Senza controlli adeguati diventa difficile dimostrare che l’accesso sia limitato, monitorato e giustificato.

Le normative richiedono più di semplici permessi di base. Pretendono una chiara visibilità sugli eventi di accesso, mascheramento verificabile per i campi sensibili e politiche forti di conservazione ed eliminazione. Di conseguenza, gli ambienti Vertica che conservano dati regolamentati necessitano di una combinazione di strumenti per la scoperta, protezione e auditing per allinearsi ai requisiti di conformità.

Principali Framework Regolamentari che Interessano Vertica

Un’implementazione di Vertica spesso coinvolge diversi framework di conformità, inclusi:

- GDPR: Protegge i dati personali, tutela i diritti degli interessati e richiede registri trasparenti dei processi. Guida correlata: GDPR Info.

- HIPAA: Richiede misure di protezione per le Informazioni Sanitarie Protette (PHI), inclusa l’auditabilità, la registrazione degli accessi e i controlli di sicurezza. Documentazione: Panoramica CDC HIPAA.

- PCI DSS: Impone una rigorosa protezione dei dati dei titolari di carta, comprensiva di mascheramento, logging e accesso controllato. Riferimento: Libreria PCI DSS.

- SOX: Richiede una tracciatura affidabile delle verifiche, il monitoraggio delle modifiche e prove dei controlli di integrità finanziaria.

- CCPA: Si concentra sulla privacy dei consumatori, sulla trasparenza e sul controllo degli accessi riguardo alle informazioni personali.

Sebbene questi framework differiscano, condividono aspettative tecniche comuni: scoprire dati sensibili, applicare il principio del minimo privilegio, monitorare l’uso e fornire prove che i controlli operano come previsto. Vertica offre una parte di questa base, ma una copertura completa richiede spesso strumenti complementari.

Funzionalità Native di Vertica per la Conformità

Vertica include diverse funzionalità che supportano gli sforzi di conformità:

- Controllo degli accessi basato sui ruoli (RBAC): Offre un controllo granulare degli accessi per schemi, tabelle e viste.

- Crittografia TLS: Protegge i dati trasmessi tra i client e i nodi Vertica.

- Integrazione di autenticazione: Supporta LDAP, Kerberos e account locali per un’applicazione coerente delle politiche di identità.

- Viste di monitoraggio: Tabelle come

v_monitor.query_requestsev_monitor.sessionsmostrano l’attività delle query e i dettagli delle sessioni.

Nonostante questi punti di forza, Vertica non classifica automaticamente i dati sensibili, non applica mascheramento né genera documentazione pronta per la conformità. Inoltre, conserva i log localmente, complicando l’analisi su larga scala o multi-cluster. Pertanto, i team spesso necessitano di una piattaforma di conformità dedicata per unificare i controlli e fornire un monitoraggio coerente.

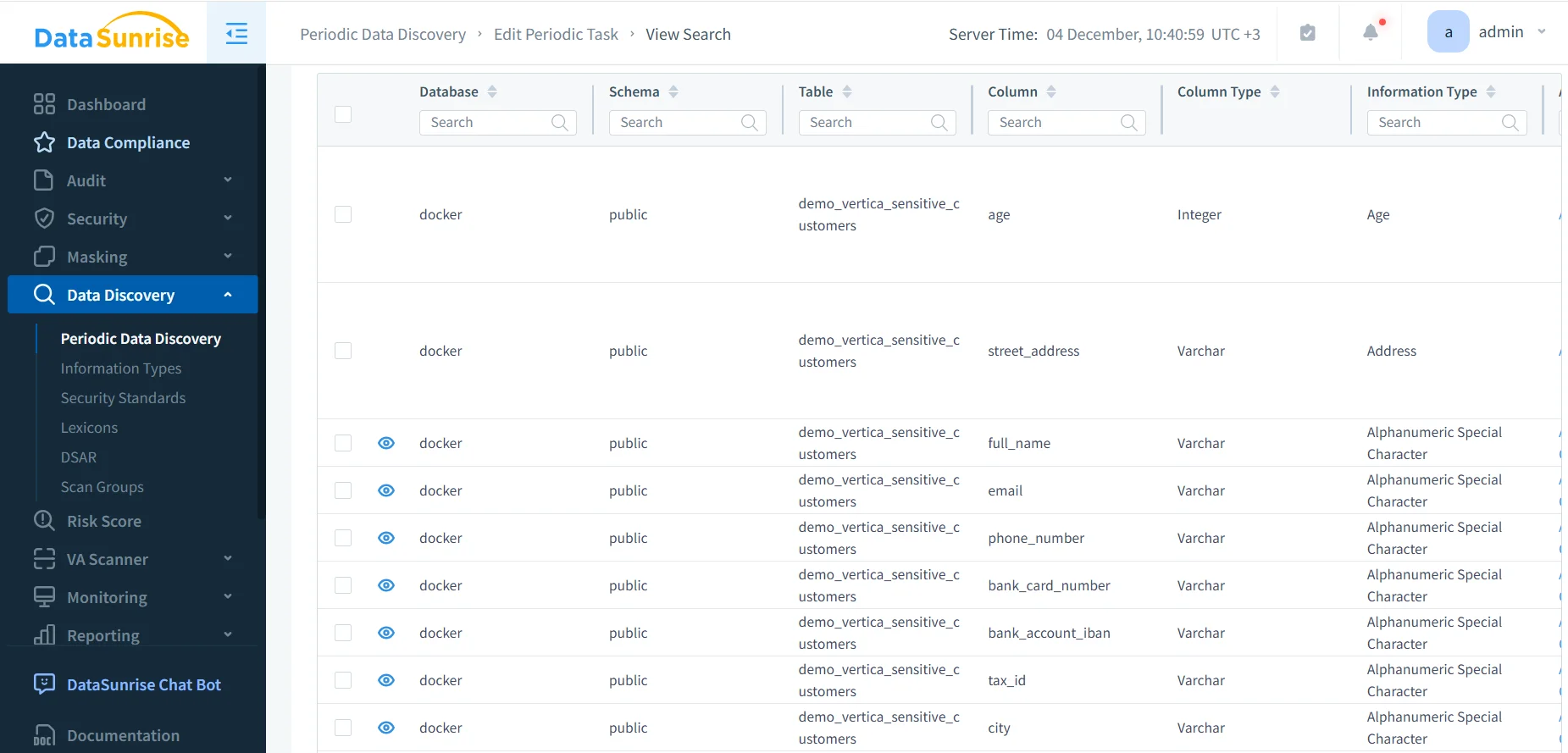

Scoperta dei Dati Sensibili in Vertica con DataSunrise

L’allineamento regolamentare inizia sempre con l’identificazione del luogo in cui risiedono i dati sensibili. DataSunrise automatizza la scoperta attraverso gli schemi Vertica e riconosce identificatori personali, attributi finanziari, campi sanitari e altri valori regolamentati. Questa capacità riduce significativamente il tempo di valutazione manuale migliorando l’accuratezza della definizione dell’ambito per l’applicazione della conformità.

Quando DataSunrise identifica campi sensibili, i team possono applicare immediatamente regole di mascheramento, raffinare i controlli di accesso o estendere l’auditing. Poiché i risultati della scoperta si integrano direttamente in Compliance Manager, la conformità regolamentare di Vertica diventa un processo continuo e verificabile.

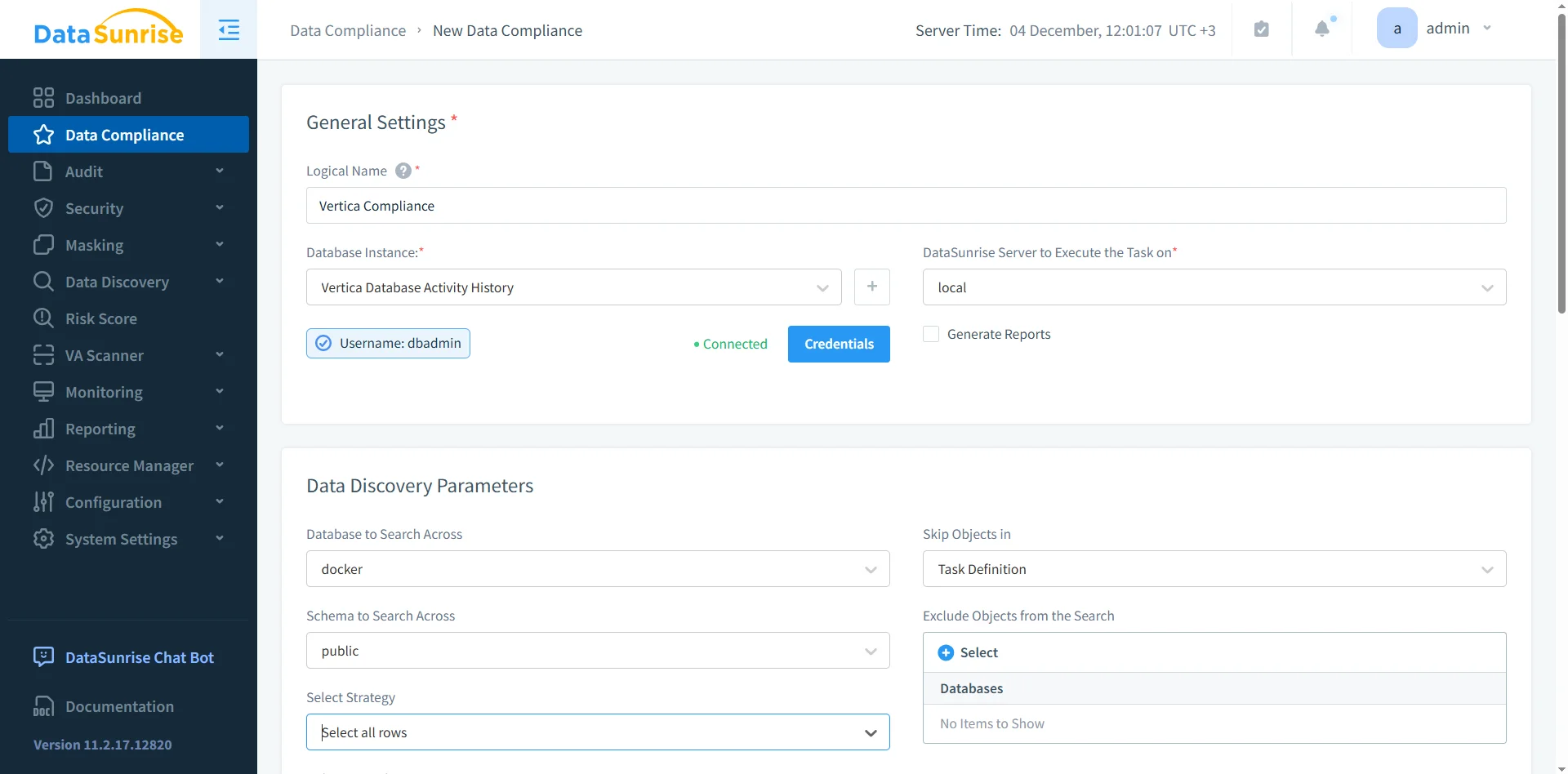

Configurazione delle Attività di Conformità Vertica

Dopo aver identificato i dati sensibili, le organizzazioni necessitano di un meccanismo ripetibile per valutare la postura di conformità. DataSunrise fornisce attività di conformità che vengono eseguite a cadenza programmata e verificano se Vertica contiene ancora campi sensibili non protetti, accessi troppo permissivi o registrazioni di audit incomplete. Di conseguenza, la verifica della conformità diventa prevedibile e operativamente coerente.

Queste attività aiutano a identificare politiche di mascheramento mancanti, restrizioni di accesso incoerenti e punti ciechi nell’audit. Producono inoltre una traccia di controllo delle verifiche di conformità, spesso richiesta dagli auditor. In combinazione con DataSunrise Sensitive Data Discovery, Mascheramento e Audit Logs, le attività di conformità costituiscono un quadro di controllo coerente intorno ai dati Vertica.

Riepilogo delle Capacità di Conformità

La tabella sottostante illustra come Vertica e DataSunrise soddisfano i principali requisiti regolamentari.

| Requisito | Vertica Nativo | DataSunrise per Vertica |

|---|---|---|

| Identificare dati sensibili | Scoperta manuale | Classificazione e tagging automatizzati |

| Restringere accesso | RBAC | Monitoraggio basato su policy + mascheramento |

| Monitorare attività | Viste v_monitor + log |

Storico eventi centralizzato con conservazione |

| Ridurre esposizione | Crittografia in transito | Mascheramento dinamico/statico per PII, PCI, PHI |

| Reportistica di conformità | Esportazioni manuali | Attività di conformità + modelli di policy |

Migliori Pratiche per la Conformità Regolamentare Vertica

Per mantenere gli implementazioni Vertica allineate alle aspettative regolamentari, considerare le seguenti pratiche:

- Eseguire regolarmente la scoperta dei dati sensibili per mantenere un inventario accurato.

- Applicare regole di mascheramento alle colonne Vertica ad alto rischio, soprattutto in ambienti di sviluppo o condivisi.

- Combinare RBAC con le policy di accesso DataSunrise per applicare il principio del minimo privilegio.

- Centralizzare i log di audit Vertica all’interno di DataSunrise per investigazioni e validazione della conformità.

- Pianificare attività di conformità e revisionare i risultati con i team di sicurezza e governance.

Conclusione

Vertica offre funzionalità preziose in termini di prestazioni e sicurezza; tuttavia, la conformità normativa richiede più del solo RBAC nativo e del logging. Le organizzazioni devono identificare continuamente i dati sensibili, controllarne l’accesso, monitorarne l’uso e dimostrare un’applicazione coerente delle regole. DataSunrise integra Vertica con scoperta automatizzata, mascheramento, auditing e reportistica di conformità. Insieme, questi strumenti creano una strategia unificata di conformità regolamentare Vertica che semplifica le verifiche e rafforza la protezione dei dati.