Audit del Database per AlloyDB per PostgreSQL

AlloyDB per PostgreSQL sta rapidamente diventando il motore di riferimento per carichi di lavoro cloud-native e business-critical. Tuttavia, mentre lo strato database accelera, cresce anche la sofisticazione delle minacce informatiche e la pressione normativa. Un audit del database ben progettato fornisce al tuo team di sicurezza la fonte unica di verità su chi ha toccato cosa, quando, e come. In questo articolo esaminiamo pipeline di audit in tempo reale, mascheramento dinamico dei dati, scoperta automatizzata e strumenti di compliance—tutto attraverso la lente di Audit del Database per AlloyDB per PostgreSQL.

Audit in Tempo Reale incontra GenAI

Inoltrare i log di audit in streaming in un modello GenAI trasforma eventi grezzi in informazioni utili. Immagina di alimentare le voci di Cloud Logging in un LLM leggero che classifica ogni istruzione per rischio, prevede potenziali vie di esfiltrazione e riassume anomalie in linguaggio naturale:

# pseudo-codice per una Cloud Function che usa Vertex AI

from google.cloud import logging_v2

from vertexai.language import TextGenerationModel

audit_client = logging_v2.Client()

llm = TextGenerationModel.from_pretrained("google/gemma-7b-security")

for entry in audit_client.list_entries(filter="resource.type=alloydb.googleapis.com/Instance"):

prompt = f"Classifica e riassumi: {entry.payload}\n\nRiassunto:"

print(llm.generate_text(prompt, temperature=0.2).text)

Se fatto bene, GenAI agisce come un livello intelligente aggiuntivo—non un sostituto—per controlli basati su regole consolidati. Raggruppando migliaia di eventi a livello basso in poche storie leggibili dall’uomo, i tempi di risposta agli incidenti si riducono drasticamente.

Mascheramento Dinamico e Scoperta Automatica dei Dati

Prima che i log di audit arrivino al tuo SIEM, colonne sensibili possono essere mascherate al volo. Con il Mascheramento dinamico dei dati puoi istruire un proxy (o un’estensione AlloyDB connection pooler) a sostituire i numeri di previdenza sociale con XXX-XX-#### per ruoli non privilegiati, permettendo comunque agli amministratori di vedere i valori originali.

Trovare i dati che dovrebbero essere mascherati è metà della battaglia. Strumenti come la Scoperta dati analizzano automaticamente i metadati di schema e le righe di esempio per classificare PII, PCI o attributi sanitari. Quando la scoperta è continua, nuove tabelle in un clone appena ripristinato ereditano fin dal primo giorno le corrette politiche di mascheramento e audit.

Sicurezza e Compliance per Progettazione

I log di audit contribuiscono direttamente ai controlli richiesti da GDPR, HIPAA e PCI-DSS. Abbinare il logging nativo di AlloyDB con un dashboard di compliance come Reportistica automatizzata sulla compliance permette ai team di sicurezza di mappare ogni requisito a un test di controllo live. Poiché il dashboard è alimentato dallo stesso flusso grezzo di log, si evita il drift che affligge i report di attestazione PDF puntuali.

Un tipico flusso di lavoro:

- Raccogliere i log (Cloud Audit Logs + pgAudit)

- Arricchire e memorizzare in BigQuery

- Validare i controlli (classificazione LLM + asserzioni SQL)

- Esportare le evidenze nel tuo portale GRC

Con questi elementi costitutivi, superare un audit esterno passa da un’esercitazione trimestrale a un processo continuo e certificabile.

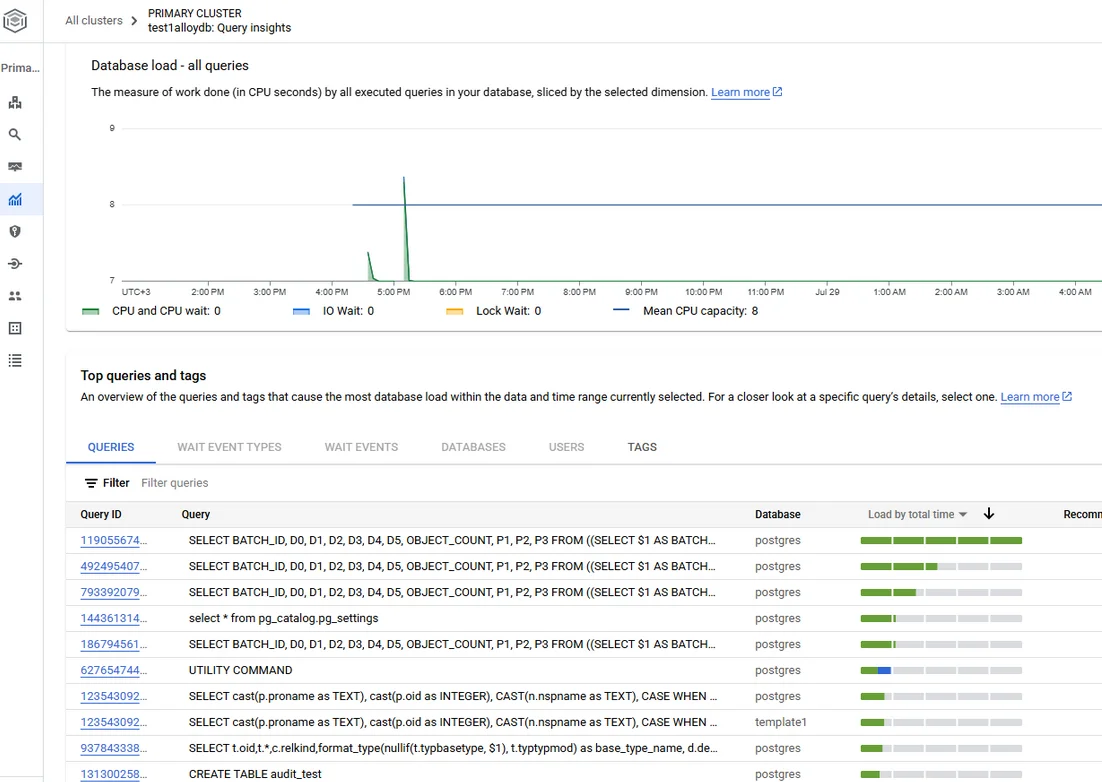

Configurazione dell’Audit Nativo in Google Cloud

L’audit nativo in AlloyDB per PostgreSQL è alimentato da Cloud Audit Logs e dall’estensione open-source pgAudit.

1. Abilitare Cloud Audit Logs

A livello di progetto o cartella, assicurati che i log di Attività Amministrativa e Accesso ai Dati siano attivi per l’API di AlloyDB. Questo cattura chiamate API privilegiate come creazione di istanze, modifiche utenti e modifiche IAM. I log sono scritti in projects/PROJECT_ID/logs/cloudaudit.googleapis.com%2Fdata_access e possono essere esportati in BigQuery o Pub/Sub.

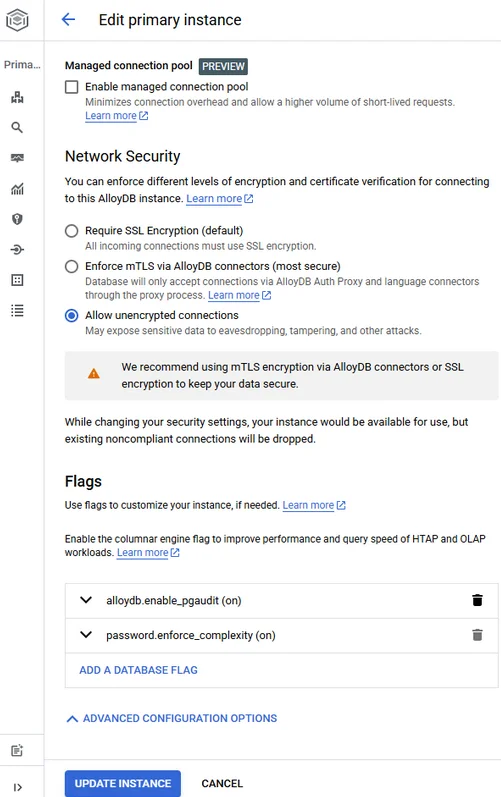

2. Attivare pgAudit

Nel cluster AlloyDB, aggiungi una flag personalizzata al database:

ALTER SYSTEM SET shared_preload_libraries = 'pgaudit';

ALTER SYSTEM SET pgaudit.log = 'read, write, function';

SELECT pg_reload_conf();

La sintassi è identica a quella standard di PostgreSQL—nessuna sorpresa proprietaria. Una volta ricaricato, ogni chiamata SELECT, INSERT, UPDATE, DELETE e funzione appare nello stream di log alloydb.googleapis.com/pgAudit. Istruzioni complete sono disponibili nella documentazione Google su Audit logging AlloyDB e su visualizzazione dei log pgAudit. Per l’abilitazione passo passo, consulta il tutorial Abilitare pgAudit e per affinare la verbosità vedi la guida alla configurazione del comportamento di logging.

Consiglio: Per evitare inondazioni di log, limita pgaudit.log_parameter e sfrutta ruoli di sessione affinché solo account di servizio designati generino payload dettagliati.

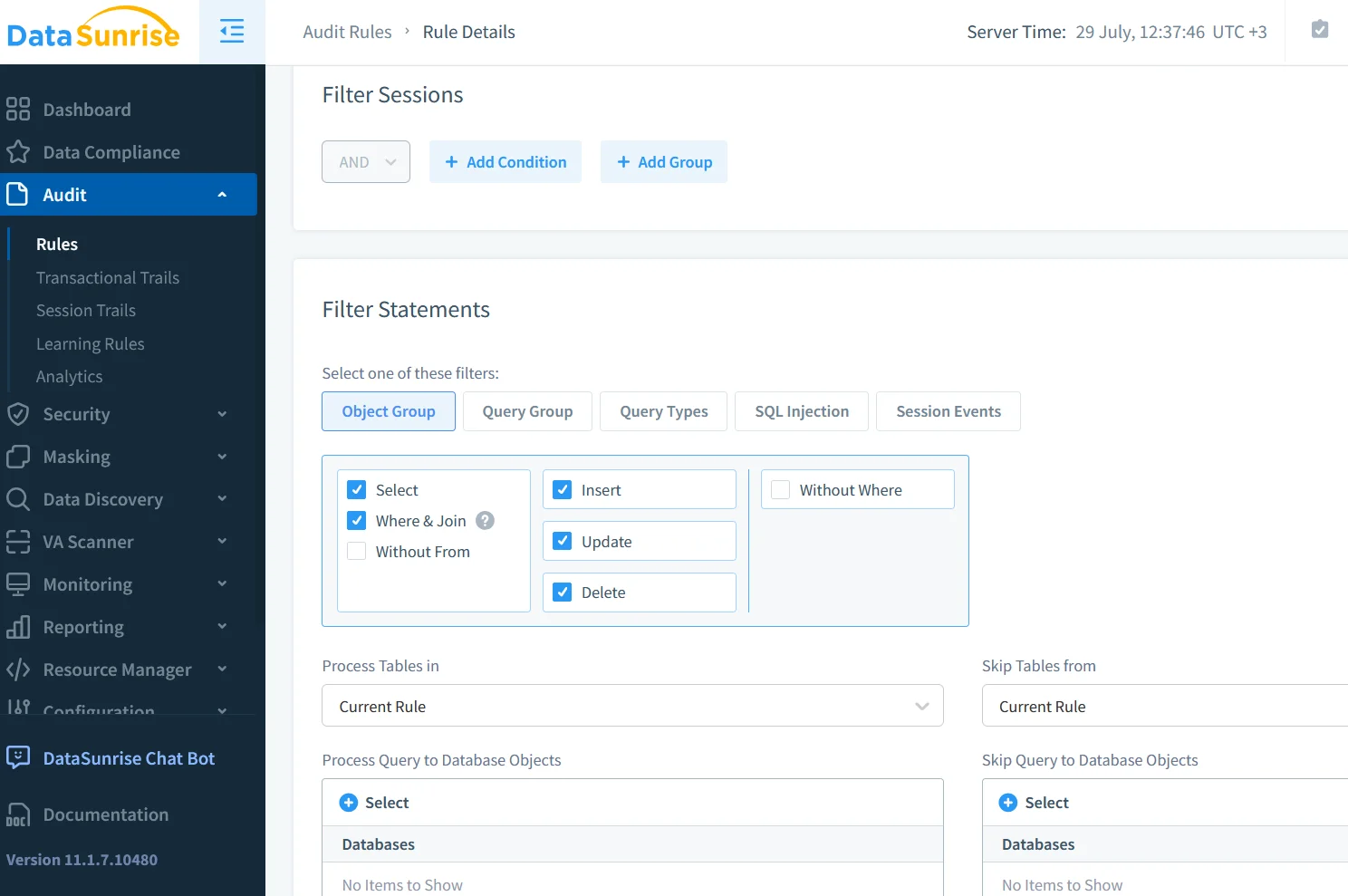

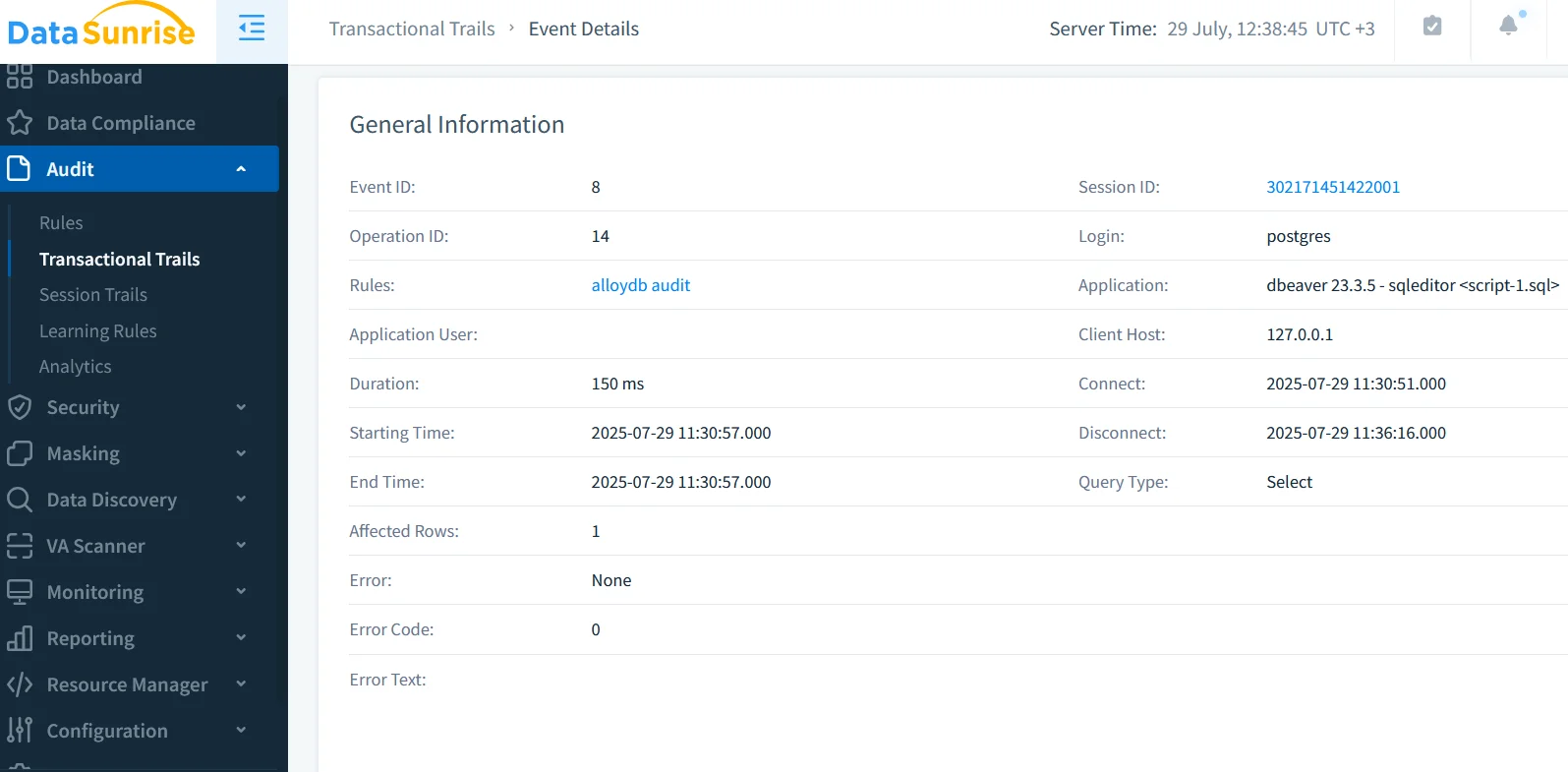

Espandere la Visibilità con DataSunrise

Anche con i log nativi, spesso i team necessitano di più contesto—riscritture del testo SQL, scoring del rischio o correlazione cross-database. Data Audit di DataSunrise introduce un proxy trasparente che comprende il dialetto PostgreSQL di AlloyDB e può arricchire ogni evento con:

- Controlli di compliance per mascheramento dinamico rispetto a regole di business.

- Notifiche in tempo reale via Slack o Teams in caso di violazioni di policy.

- Analisi comportamentale per definire la baseline dei pattern tipici di query.

Distribuisci il proxy in modalità Native Audit Trails (vedi DataSunrise per AlloyDB). Poiché il packet sniffing su reti VPC gestite non è fattibile, il proxy termina TLS lato client e inoltra il traffico a AlloyDB tramite una connessione interna-to-interna.

Passaggi di configurazione:

- Avvia un cluster GKE privato nella stessa VPC di AlloyDB.

- Installa con Helm il chart

datasunrise/datasunriseusando--set mode=audit. - Registra il endpoint AlloyDB e consenti il routing dei servizi basato su IAM.

- Definisci politiche di audit—nessun codice richiesto.

Il proxy scrive il proprio JSON strutturato su Cloud Logging o qualsiasi SIEM a valle, allineandosi ai formati AlloyDB così da poter unire set di dati tramite session_id.

Metterlo Tutto Insieme — Esempio di Query

Di seguito un esempio di federazione BigQuery che unisce log nativi e DataSunrise, li arricchisce con un modello PaLM 2 e segnala letture di dati ad alto rischio:

CREATE TEMP FUNCTION classify(text STRING)

RETURNS STRING

LANGUAGE js AS """

// Chiamata a Vertex AI PaLM2 tramite funzione remota

// (pseudo-codice per brevità)

return callLLM(text);

""";

WITH native AS (

SELECT protoPayload.serviceData.statement

FROM `alloydb_logs.cloudaudit_*`

WHERE REGEXP_CONTAINS(logName, 'pgAudit')

),

proxy AS (

SELECT jsonPayload.statement

FROM `security_proxy.datasunrise_audit_*`

)

SELECT statement,

classify(statement) AS risk_level

FROM (

SELECT * FROM native UNION ALL SELECT * FROM proxy

)

WHERE risk_level = 'HIGH';

In pratica conserveresti l’output GenAI in una vista materializzata per alimentare dashboard o ticketing automatico.

Conclusione

Audit del Database per AlloyDB per PostgreSQL non è più una mera attività passiva, ma un piano di controllo attivo e guidato dall’intelligenza artificiale. Combinando i flussi di audit integrati di Google Cloud con le informazioni a livello proxy di DataSunrise, e stratificando la sintesi GenAI, i team di sicurezza ottengono una consapevolezza situazionale in tempo reale senza essere sommersi dal rumore dei log. Il risultato è un percorso semplificato verso la compliance continua e, in definitiva, una piattaforma dati più resiliente.

Cerchi i prossimi passi? Esamina le Analisi Comportamentale per la rilevazione delle anomalie o esplora le tecniche di mascheramento dinamico dei dati per iniziare subito a proteggere le colonne sensibili.