Cos’è il MySQL Audit Trail

Un audit trail MySQL è più di un semplice file di log: è una registrazione completa di chi ha fatto cosa, quando e come nel tuo ambiente di database. Per la conformità, la sicurezza e la resilienza operativa, un audit trail efficace è essenziale. Questa guida ne spiega il ruolo, dettaglia i passaggi per la configurazione nativa ed esplora come DataSunrise estende le capacità con funzionalità avanzate.

Comprendere gli Audit Trail di MySQL

Cos’è il MySQL Audit Trail si riferisce a una registrazione cronologica delle attività critiche del database, come accessi, modifiche allo schema, variazioni dei dati e accesso a risorse sensibili. Mantenere un audit trail fornisce la base per rilevare attività sospette, investigare incidenti e soddisfare la conformità a standard come GDPR, HIPAA e PCI DSS. Un audit trail ben mantenuto supporta anche le indagini forensi e la risoluzione operativa di problemi. Ad esempio, se una tabella viene accidentalmente eliminata, il trail può rivelare l’utente, l’ora e il comando esatto utilizzato.

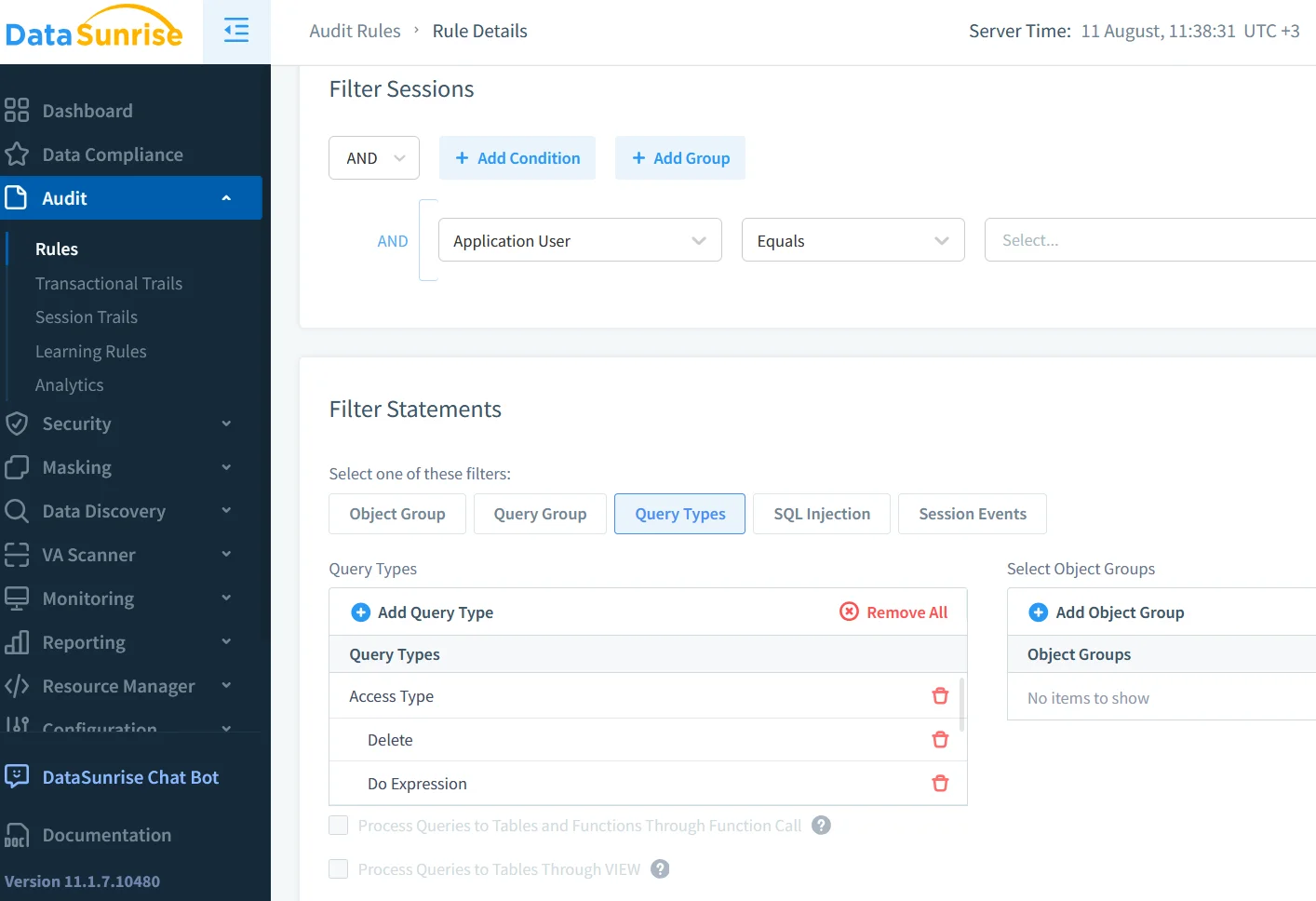

Audit in Tempo Reale

I log tradizionali vengono spesso esaminati dopo il verificarsi di incidenti, il che rallenta la risposta. L’auditing in tempo reale cambia questo approccio catturando gli eventi all’istante, integrandosi con piattaforme SIEM/SOAR per risposte automatizzate e applicando filtri live e mascheramenti dei campi prima che le query vengano eseguite. Con queste informazioni in tempo reale, i team possono reagire ad attività anomale—come esportazioni massive di dati o modifiche insolite allo schema—nel giro di pochi secondi.

Mascheramento Dinamico nell’Auditing

Il mascheramento dinamico tutela le informazioni sensibili nei risultati delle query senza modificare i dati memorizzati. Per esempio:

SELECT customer_id,

CONCAT(LEFT(card_number, 4), '****', RIGHT(card_number, 4)) AS masked_card

FROM payments;

Il mascheramento dinamico garantisce che solo il personale autorizzato possa vedere i dati completi, mentre altri possono lavorare con valori mascherati ma comunque significativi. In un contesto di auditing, il mascheramento dinamico previene la divulgazione accidentale quando le query vengono revisionate o replicate in ambienti di reportistica.

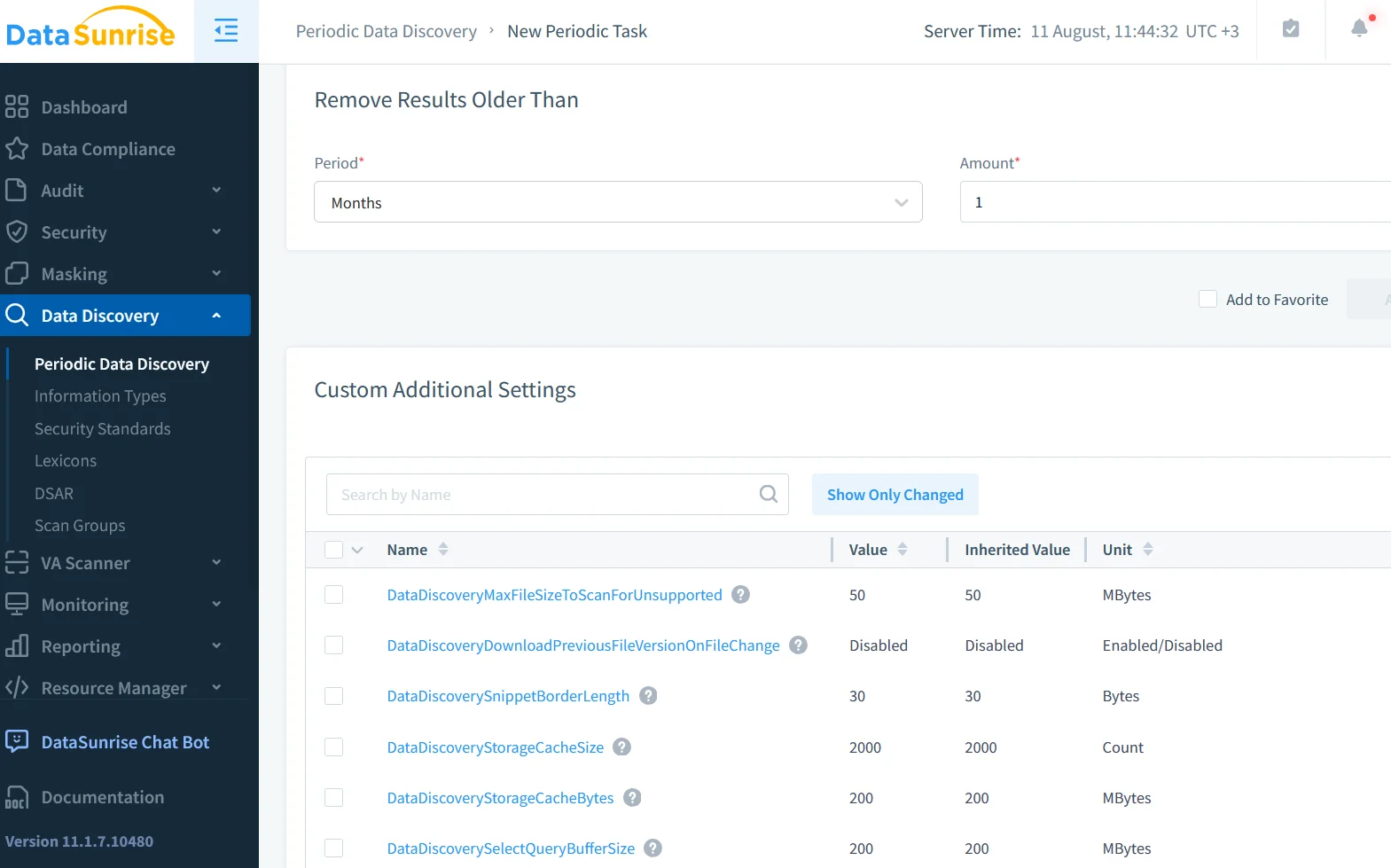

Scoperta dei Dati Prima dell’Auditing

La scoperta dei dati è il processo di identificazione di dove risiedono informazioni sensibili o soggette a regolamentazioni. Individuando le tabelle ad alto rischio, è possibile concentrare gli sforzi di monitoraggio, creare regole di audit mirate e stabilire mappature chiare tra i requisiti di conformità e gli asset del database. Comprendere il panorama dei dati assicura che le risorse di audit vengano dirette dove sono maggiormente necessarie.

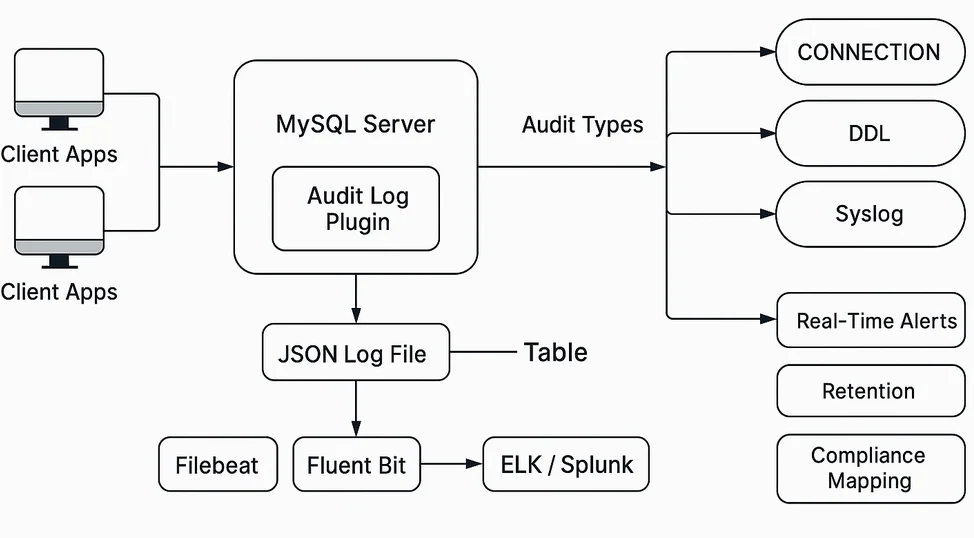

Configurazione Nativa dell’Audit MySQL

MySQL Enterprise Edition include un Audit Plugin integrato per registrare eventi su file o tabelle. Puoi abilitarlo con:

INSTALL PLUGIN audit_log SONAME 'audit_log.so';

SET GLOBAL audit_log_format = 'JSON';

SET GLOBAL audit_log_policy = 'ALL';

Per ridurre il rumore, è possibile applicare filtri:

SET GLOBAL audit_log_exclude_users = 'report_user';

I log di audit possono essere memorizzati localmente o inviati a un sistema di gestione dei log. Ulteriori dettagli sono disponibili nella documentazione del >MySQL Audit Plugin. Sebbene gli strumenti nativi forniscano una solida base, mancano di analisi avanzate e controllo centralizzato, soprattutto in ambienti con più server.

Auditing di MySQL con DataSunrise

DataSunrise si basa sull’auditing nativo intercettando il traffico in tempo reale senza alterare il database, applicando regole integrate di mascheramento e alert, mappando automaticamente le attività ai framework di conformità, centralizzando i log di audit da più istanze MySQL e utilizzando l’analisi comportamentale per segnalare attività insolite. La sua architettura a proxy inverso garantisce che tutte le query passino attraverso uno strato di sicurezza unificato, applicando politiche e protezioni coerenti.

Impatto su Sicurezza e Conformità

Un audit trail MySQL robusto rafforza la sicurezza dei dati, migliora la sicurezza del database e fornisce prove verificabili per i regolatori. Quando combinato con mascheramento, scoperta e avvisi in tempo reale, l’auditing si evolve da semplice registrazione passiva a sistema di difesa attivo.

Approccio Ibrido

Molte organizzazioni adottano una strategia a più livelli. I log di audit nativi di MySQL garantiscono un tracciamento di base affidabile. DataSunrise aggiunge applicazione avanzata delle politiche, notifiche e gestione centralizzata. L’integrazione di entrambi con soluzioni SIEM crea uno storico eventi unificato e ricercabile. Questa combinazione offre ridondanza, visibilità più ampia e risposta più rapida agli incidenti.

Caso d’Uso Reale

Considera un’istituzione finanziaria con più istanze MySQL. L’auditing nativo assicura che tutte le transazioni vengano registrate localmente. DataSunrise centralizza questi log, maschera i numeri di conto e avvisa i team di sicurezza riguardo a modelli insoliti di prelievo in tempo reale. Questo approccio soddisfa i requisiti PCI DSS e aiuta a mitigare i rischi di frode.

Conclusione

Cos’è il MySQL Audit Trail non è solo una definizione: è una strategia per proteggere e monitorare il tuo database. Sia che si utilizzi il plugin integrato di MySQL sia che si potenzino le capacità con DataSunrise, l’obiettivo è una visibilità coerente e operativa su ogni operazione critica. Per ulteriori approfondimenti tecnici, consulta il Manuale di Riferimento MySQL 8.0, il blog sull’Audit MySQL di Percona e la Guida al Plugin di Audit MariaDB, che condivide concetti rilevanti per l’approccio di auditing di MySQL.