Cos’è la Traccia di Audit di Amazon Redshift

Le piattaforme di analisi moderne concentrano enormi quantità di dati sensibili di business in un unico livello di esecuzione. In questo contesto, una traccia di audit di Amazon Redshift non è una semplice funzione di logging, bensì un meccanismo di governance strettamente collegato a un efficace monitoraggio delle attività del database.

Amazon Redshift è ampiamente utilizzato per la reportistica finanziaria, l’analisi dei clienti e l’intelligence operativa. Le query eseguite su Redshift spesso coinvolgono dati regolamentati, utenti privilegiati, pipeline automatizzate e strumenti BI esterni. Senza una traccia di audit strutturata, le organizzazioni non dispongono di una responsabilità dimostrabile su chi ha avuto accesso ai dati, come sono stati utilizzati e se tale accesso è stato conforme alle politiche e alle regolamentazioni definite dalle moderne tracce di audit dei dati.

Una traccia di audit di Amazon Redshift fornisce visibilità cronologica sull’attività del database, supportando indagini sulla sicurezza, validazione della conformità e supervisione operativa su carichi di lavoro analitici distribuiti.

Importanza della Traccia di Audit

Nei contesti analitici, l’accesso ai dati raramente è limitato a un piccolo gruppo di amministratori di database. Analisti di business, data scientist, strumenti di reportistica, lavori ETL e servizi automatizzati interagiscono tutti con gli stessi dataset. Di conseguenza, la visibilità sull’attività del database diventa un controllo fondamentale piuttosto che una funzione opzionale per la sicurezza, specialmente nell’ambito della storia delle attività del database.

Una traccia di audit stabilisce la responsabilità registrando come i dati vengono accessi e manipolati nel tempo. Permette alle organizzazioni di dimostrare il controllo sulle informazioni sensibili, investigare incidenti e verificare che i modelli di accesso siano conformi alle politiche interne e alle normative vigenti. Queste capacità supportano direttamente le tracce di audit del database strutturate utilizzate durante revisioni interne e ispezioni regolatorie. Senza una traccia di audit, i sistemi analitici operano come motori di esecuzione opachi in cui le azioni non possono essere attribuite o revisionate con affidabilità.

In particolare per Amazon Redshift, le tracce di audit giocano un ruolo critico nel colmare il divario tra analisi ad alte prestazioni e governance. Forniscono le prove storiche necessarie per le revisioni di conformità, gli audit interni e l’analisi post-incidente, supportando al contempo la trasparenza operativa tra team e carichi di lavoro regolati da moderne normative di conformità dei dati.

Fonti Native dei Dati di Audit di Amazon Redshift

Amazon Redshift non genera un log di audit unico e consolidato. Al contrario, i segnali rilevanti per l’audit sono distribuiti su diversi meccanismi telemetrici nativi, ognuno progettato per la diagnostica operativa più che per la governance.

Tabelle e Viste di Sistema

Le tabelle e viste di sistema di Redshift catturano metadati di esecuzione a basso livello generati durante l’elaborazione delle query. Queste tabelle interne sono popolate automaticamente dal motore Redshift e contengono informazioni dettagliate sull’esecuzione delle query attraverso i nodi di calcolo.

Le tabelle di sistema comunemente utilizzate includono:

STL_QUERY— memorizza metadati di alto livello delle query come ora di inizio, ora di fine, stato di esecuzione e flag di erroreSTL_SCAN— registra le operazioni di scansione delle tabelle, includendo tabelle scansionate, numero di righe e byte processatiSTL_DDLTEXT— cattura le istruzioni del Linguaggio di Definizione Dati (DDL), inclusi cambiamenti di schema e creazione o eliminazione di oggettiSVL_USER_LOGINS— traccia gli eventi di autenticazione, comprese le richieste di accesso riuscite e fallite

Queste tabelle offrono visibilità granulare su come vengono eseguite le query e quali oggetti sono coinvolti. Tuttavia, i record sono prodotti a livello di nodo. Una singola istruzione SQL può generare molteplici righe su tabelle e nodi diversi, rappresentando frammenti di esecuzione più che un’unica operazione logica.

Esempio: Revisione delle Attività di Query Recenti

SELECT

q.query,

q.userid,

q.starttime,

q.endtime,

q.aborted,

q.text

FROM stl_query q

ORDER BY q.starttime DESC

LIMIT 10;

Questa query restituisce le istruzioni SQL eseguite di recente nel cluster, insieme ai tempi di esecuzione e allo stato. Sebbene utile, non mostra quali tabelle sono state accessate o come i dati sono stati scansionati.

Esempio: Identificare le Tabelle Scansionate dalle Query

SELECT

s.query,

s.tbl,

s.rows,

s.bytes

FROM stl_scan s

ORDER BY s.query DESC

LIMIT 20;

Questo output mostra l’attività di scansione a livello di tabella, ma deve essere manualmente correlato con STL_QUERY utilizzando l’ID della query. In carichi di lavoro distribuiti, questa correlazione diventa sempre più complessa con l’aumentare della concorrenza delle query.

Esempio: Monitoraggio delle Modifiche allo Schema

SELECT

ddl.userid,

ddl.starttime,

ddl.text

FROM stl_ddltext ddl

ORDER BY ddl.starttime DESC

LIMIT 10;

Questa query mette in evidenza le operazioni recenti di DDL, permettendo ai team di identificare cambiamenti di schema. Tuttavia, le istruzioni DDL sono memorizzate come frammenti di testo e possono richiedere una ricostruzione per ottenere una visibilità completa.

Log di Audit Esportati

Redshift supporta l’esportazione dei log di audit su Amazon S3 per favorire periodi di conservazione più lunghi e analisi offline. Questi log sono generalmente abilitati a livello di cluster e scritti in modo asincrono.

I log di audit esportati includono:

- Log di connessione — registrano i tentativi di connessione al database

- Log di attività utente — catturano le istruzioni SQL eseguite

- Log di autenticazione — tracciano i successi e i fallimenti di login

Una volta esportati, i log possono essere processati da sistemi esterni come piattaforme SIEM, strumenti di analisi dei log o pipeline di elaborazione personalizzate.

Esempio: Abilitare l’Esportazione dei Log di Audit (Concettuale)

Benché l’esportazione dei log di audit sia configurata a livello di cluster Redshift, i file risultanti in S3 contengono tipicamente voci simili al seguente esempio:

2025-01-18T09:42:11Z user=reporting_user db=analytics pid=12345 LOG: statement: SELECT * FROM sales_data;

Questi record forniscono segnali grezzi utili ma privi di un contesto strutturato. L’accesso a livello di oggetto, la provenienza delle query e l’intento dell’utente non sono esplicitamente catturati.

Caratteristiche dei Log Esportati

- I log sono asincroni, non in tempo reale

- Le voci sono non strutturate o semi-strutturate

- Il contesto della query e i dettagli di esecuzione sono limitati

- La sensibilità degli oggetti e le relazioni di schema non sono preservate

Per questo motivo, i log di audit esportati servono principalmente come input grezzi per elaborazioni successive piuttosto che come un racconto di audit completo. Le tracce di audit significative richiedono ulteriore parsing, correlazione e arricchimento prima di poter supportare indagini o revisioni di conformità.

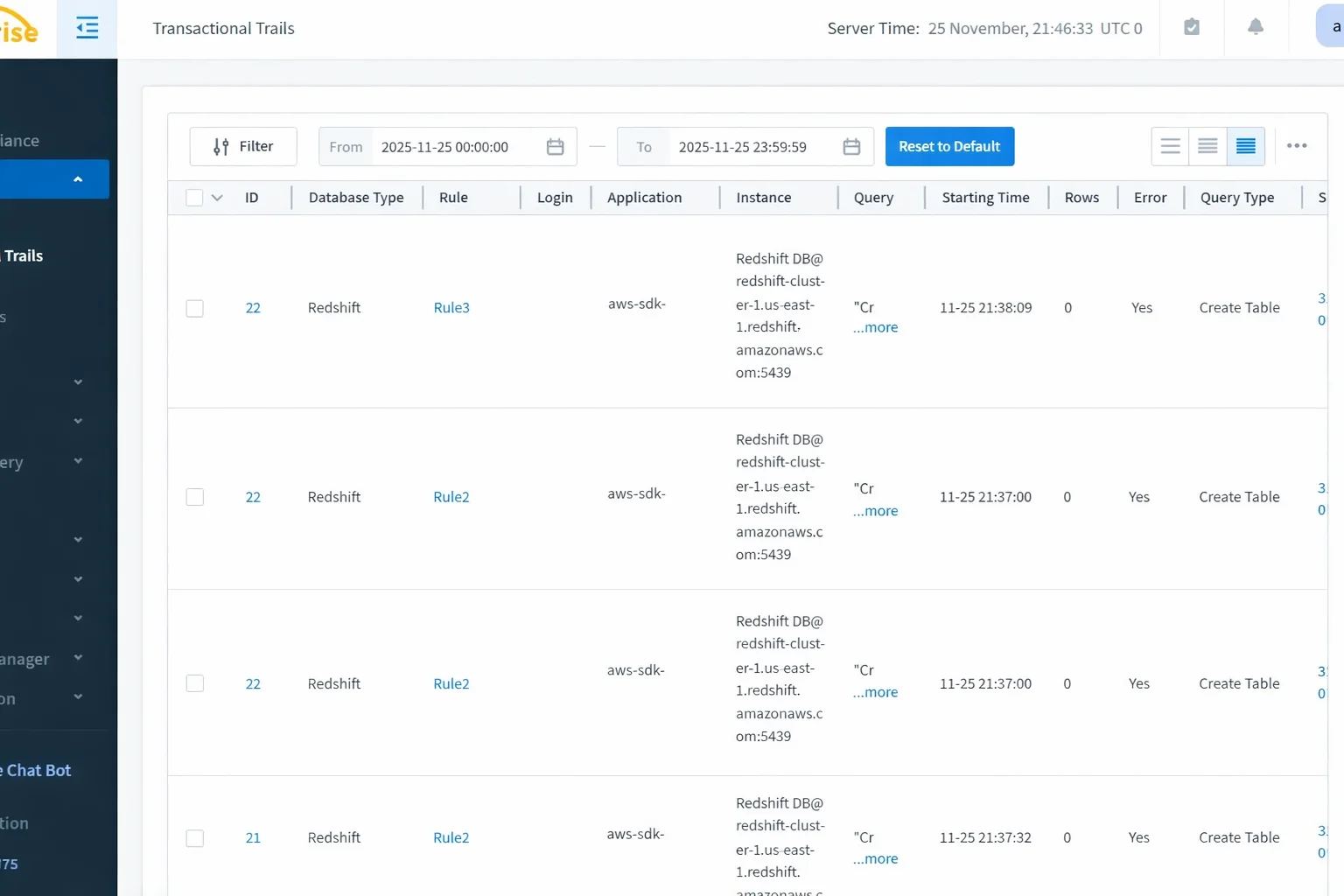

Tracce di Audit Centralizzate di Amazon Redshift con DataSunrise

DataSunrise estende la telemetria nativa di Redshift in una traccia di audit unificata e pronta per le indagini. Invece di affidarsi all’elaborazione postuma dei log esportati, la piattaforma correla in tempo reale l’attività di Redshift utilizzando modalità di distribuzione non intrusive. Questo approccio preserva il contesto di esecuzione eliminando al contempo la frammentazione tra nodi di calcolo, percorsi di esecuzione paralleli e confini di servizio. I record di audit restano coerenti indipendentemente dal fatto che l’attività abbia origine da strumenti BI, pipeline automatizzate, applicazioni o sessioni amministrative.

Come DataSunrise Costruisce una Traccia di Audit per Redshift

Per costruire una traccia di audit coerente, DataSunrise aggrega i dati delle tabelle di sistema, gli eventi di autenticazione e i segnali di esecuzione query in un unico record logico di attività. I frammenti di esecuzione distribuiti sono normalizzati in una timeline cronologica, mentre il contesto completo SQL è preservato insieme all’identità utente, alle informazioni sul ruolo e all’attribuzione della sorgente. Gli eventi di audit vengono ulteriormente arricchiti con la consapevolezza degli oggetti e la classificazione della sensibilità, permettendo alla traccia di audit di riflettere azioni rilevanti per la governance piuttosto che semplici artefatti di esecuzione a basso livello. Di conseguenza, divengono possibili indagine, reportistica e governance a lungo termine senza necessità di ricostruzione manuale o logiche di correlazione personalizzate.

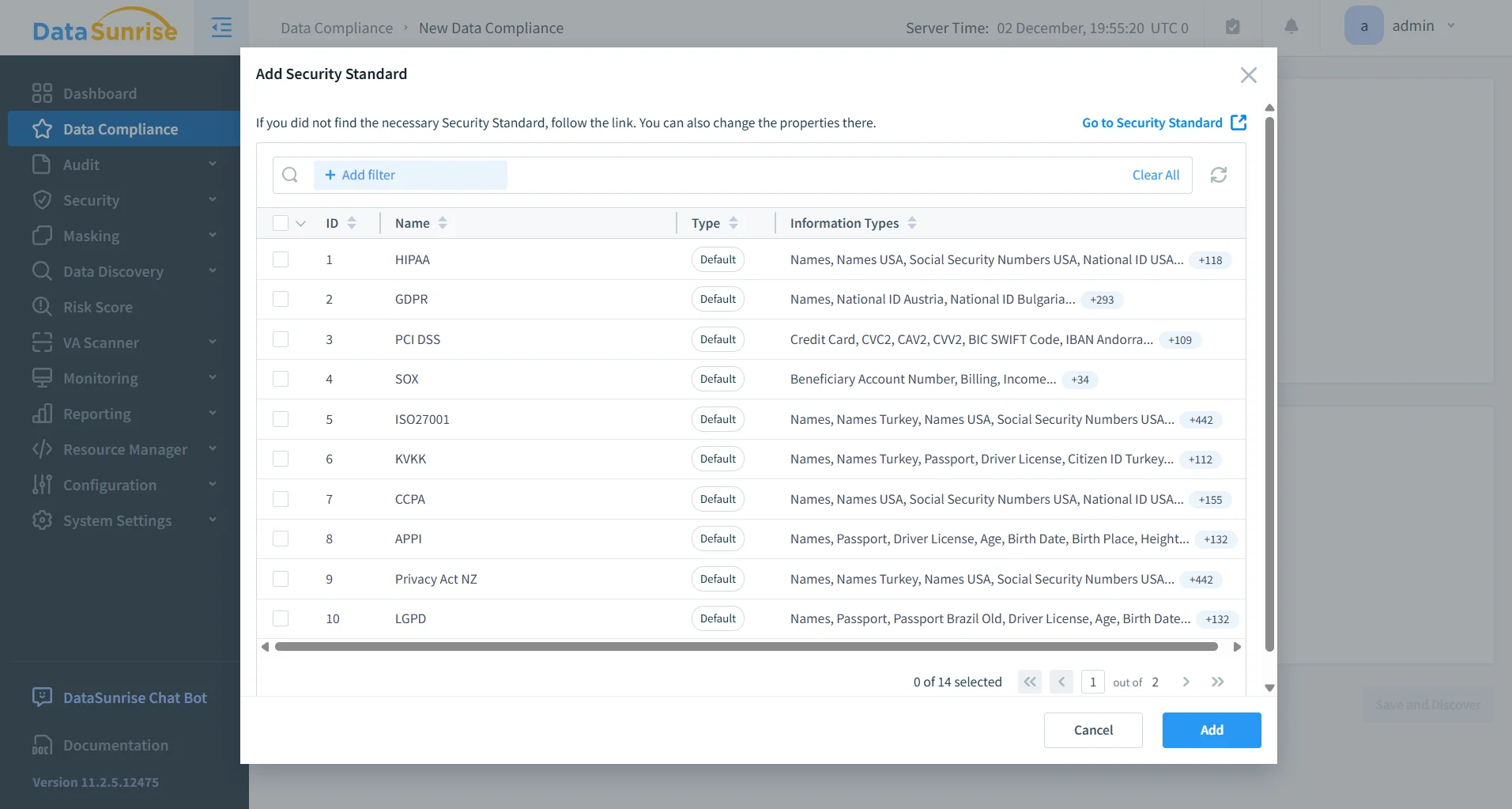

Benefici di Conformità e Governance

Una traccia di audit strutturata di Amazon Redshift supporta direttamente i requisiti regolatori e di governance interna fornendo prove verificabili, ordinate temporalmente, dell’attività del database. Tali record di audit abilitano la responsabilità per l’accesso ai dati finanziari secondo SOX, la trasparenza per il trattamento dei dati personali sotto GDPR, il monitoraggio dell’accesso analitico ai dati dei titolari di carta secondo PCI DSS e la tracciabilità per gli ambienti di analisi sanitaria ai sensi di HIPAA. Poiché i dati di audit sono centralizzati e normalizzati, le organizzazioni non devono più raccogliere prove retroattivamente. Invece, mantengono una prontezza continua all’audit con record coerenti attraverso ambienti e carichi di lavoro.

Valore Operativo e di Sicurezza

Oltre alla conformità, una traccia di audit completa fornisce benefici operativi tangibili. Il contesto di esecuzione preservato consente ai team di sicurezza di indagare sugli incidenti in modo più efficiente, correlare l’attività tra sessioni e distinguere tra azioni condotte da umani e carichi di lavoro automatizzati. Questa chiarezza è particolarmente importante negli ambienti analitici dove lavori pianificati, dashboard e query interattive coesistono. Un’attribuzione chiara delle azioni agli utenti, ai ruoli e ai servizi migliora la responsabilità, semplifica le revisioni interne e riduce le ambiguità durante l’analisi degli incidenti. Nel tempo, le tracce di audit si evolvono da un requisito di conformità a un patrimonio operativo che supporta il monitoraggio della sicurezza, l’applicazione della governance e la supervisione informata dei carichi di lavoro analitici.

Vantaggi Chiave di DataSunrise

| Vantaggio | Cosa Significa per l’Audit di Amazon Redshift |

|---|---|

| Traccia di Audit Centralizzata | Correla query, sessioni, DDL e eventi di accesso Redshift in una storia di audit unica e ricercabile |

| Visibilità in Tempo Reale | Rileva e analizza l’attività del database mentre avviene, non ore dopo tramite log esportati |

| Regole di Audit Granulari | Audita utenti specifici, ruoli, schemi, tabelle, colonne o tipi di query senza rumore |

| Reportistica Pronta per la Conformità | Genera prove di audit strutturate per GDPR, HIPAA, PCI DSS e SOX |

Conclusione

Amazon Redshift fornisce una telemetria di base per osservare l’attività del database, ma una traccia di audit completa richiede struttura, contesto e correlazione. Le tabelle di sistema native e i log esportati catturano segnali preziosi, ma rappresentano artefatti di esecuzione individuali piuttosto che un record storico unificato necessario per un’analisi efficace della storia delle attività del database.

Centralizzando, normalizzando e arricchendo l’attività di Redshift, piattaforme come DataSunrise trasformano segnali distribuiti in una traccia di audit coerente di Amazon Redshift. Questo approccio strutturato consente l’allineamento al audit dei dati, indagini di sicurezza e chiarezza operativa negli ambienti analitici moderni.

Per le organizzazioni che considerano le piattaforme analitiche come infrastrutture regolamentate piuttosto che semplici motori di reportistica, una traccia di audit robusta diventa un elemento centrale della sicurezza del database anziché una funzionalità secondaria di reportistica.