Come Garantire la Conformità per IBM Db2

Introduzione

La conformità è il processo di allineamento delle operazioni del database con leggi, regolamenti e standard di settore che regolano i dati sensibili. Il mancato rispetto di questi requisiti può comportare sanzioni, danni reputazionali e incidenti di sicurezza.

IBM Db2 è una piattaforma di database relazionale utilizzata in finanza, sanità, governo e molti altri settori in cui è obbligatoria una rigorosa conformità. Garantire la conformità per Db2 significa combinare funzionalità native con strumenti specializzati per proteggere i dati, monitorare le attività e generare prove pronte per l’audit.

Quadri Normativi Rilevanti

Per i team che gestiscono Db2, le normative non sono semplici regole astratte — influenzano direttamente come i database devono essere configurati e monitorati.

- GDPR richiede alle organizzazioni di individuare e minimizzare l’uso dei dati personali dei cittadini UE. Per Db2, ciò significa spesso scoprire dove sono archiviate le PII e applicare mascheramenti per gli analisti.

- HIPAA obbliga i fornitori di servizi sanitari a proteggere le cartelle cliniche dei pazienti. Le implementazioni Db2 negli ospedali necessitano di un controllo degli accessi a livello di riga affinché i medici vedano solo le informazioni dei loro pazienti.

- PCI DSS definisce controlli rigorosi sui dati dei titolari di carta. I processori di pagamento che utilizzano Db2 devono registrare ogni accesso alle tabelle delle carte di credito e utilizzare la crittografia e il mascheramento per prevenire fughe di dati.

- SOX impone responsabilità nella rendicontazione finanziaria. In pratica, gli amministratori Db2 devono catturare le modifiche allo schema e mantenere tracce di audit che colleghino l’attività agli individui.

Trasformando questi quadri normativi in requisiti a livello di database, le organizzazioni possono tradurre obblighi astratti in misure tecniche concrete all’interno di Db2.

Funzionalità Native di Db2 per la Conformità

Db2 include numerose funzionalità che aiutano a soddisfare i requisiti di conformità:

1. Abilitare e Revisionare l’Auditing

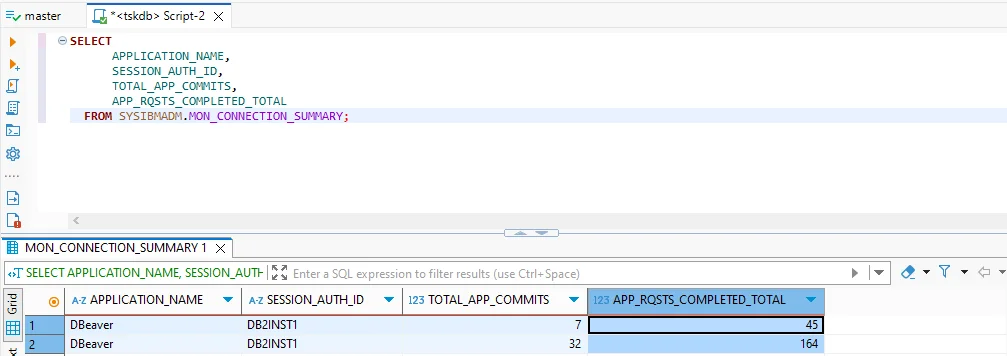

Db2 fornisce viste amministrative integrate che permettono agli amministratori di monitorare le attività in tempo reale. Una query utile mostra chi è connesso e quanto lavoro ha effettuato ogni sessione:

SELECT

APPLICATION_NAME,

SESSION_AUTH_ID,

TOTAL_APP_COMMITS,

APP_RQSTS_COMPLETED_TOTAL

FROM SYSIBMADM.MON_CONNECTION_SUMMARY;

Questo output rivela quali applicazioni sono attive, quali utenti sono connessi e quante richieste hanno completato.

2. Controllare l’Accesso degli Utenti

Db2 supporta il Controllo Accessi a Livello di Riga e Colonna (RCAC) per imporre il principio del minimo privilegio:

ALTER TABLE patients ACTIVATE ROW ACCESS CONTROL;

CREATE PERMISSION doctor_only

ON patients

FOR ROWS WHERE CURRENT USER = doctor_id

ENFORCED FOR ALL ACCESS

ENABLE;

Questo garantisce che i medici vedano solo i loro pazienti — un passaggio essenziale per la conformità HIPAA.

3. Monitorare Privilegi e Sessioni

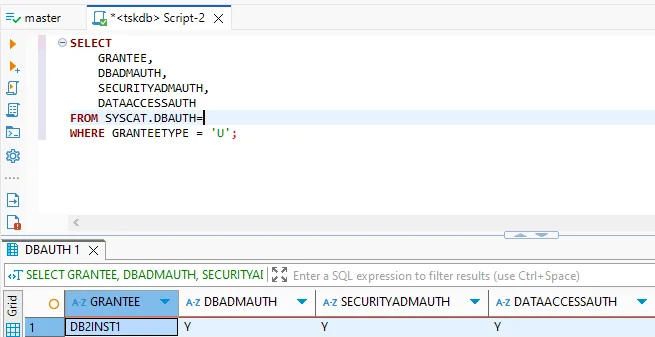

Le viste di catalogo integrate offrono informazioni su chi possiede ruoli elevati:

SELECT GRANTEE, DBADMAUTH, SECURITYADMAUTH, DATAACCESSAUTH

FROM SYSCAT.DBAUTH

WHERE GRANTEETYPE = 'U';

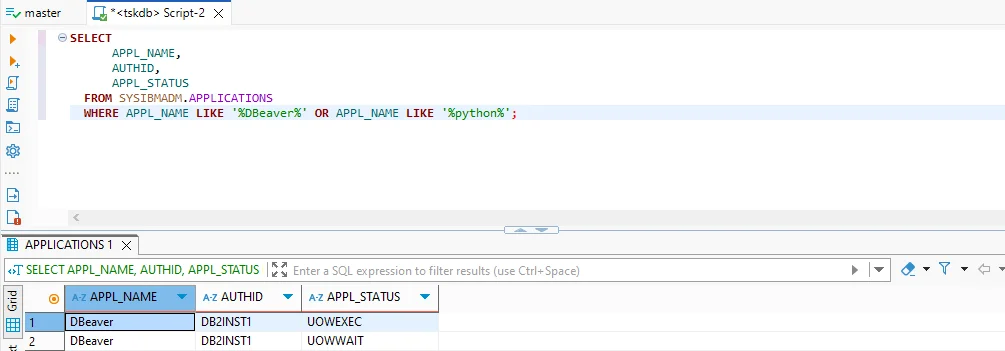

È anche critico monitorare le connessioni attive:

SELECT APPLICATION_NAME, SESSION_AUTH_ID, TOTAL_APP_COMMITS

FROM SYSIBMADM.MON_CONNECTION_SUMMARY;

Lacune nella Conformità Nativa

Db2 offre una solida base, ma permangono diverse lacune:

| Lacuna | Perché è Importante |

|---|---|

| Assenza di mascheramento dinamico dei dati | I campi sensibili come i numeri delle carte o le cartelle mediche rimangono completamente visibili a chiunque abbia accesso alle query, aumentando il rischio di minacce interne e perdite di dati. |

| Assenza di scoperta automatica di PII/PHI | I dati regolamentati possono trovarsi nascosti in schemi e tabelle disparate. Senza scansione, gli admin possono non accorgersi di esposizioni, causando fallimenti negli audit. |

| Log db2audit complessi | L’output grezzo di auditing è difficile da analizzare su larga scala. I team faticano a produrre prove chiare rapidamente, rallentando gli audit e aumentando i costi di conformità. |

| Mancanza di gestione centralizzata della conformità | Ogni istanza Db2 deve essere configurata separatamente. In ambienti grandi o ibridi, ciò porta a politiche incoerenti e a punti ciechi nel controllo. |

Come DataSunrise Garantisce la Conformità per Db2

DataSunrise è una piattaforma di sicurezza e conformità per database che si integra con Db2 senza richiedere modifiche al codice applicativo. Estende la conformità fornendo:

- Tracce di audit unificate: l’attività di Db2 può essere consolidata con i log di altre piattaforme in un singolo cruscotto, con avvisi e prove disponibili tramite la soluzione di auditing DataSunrise.

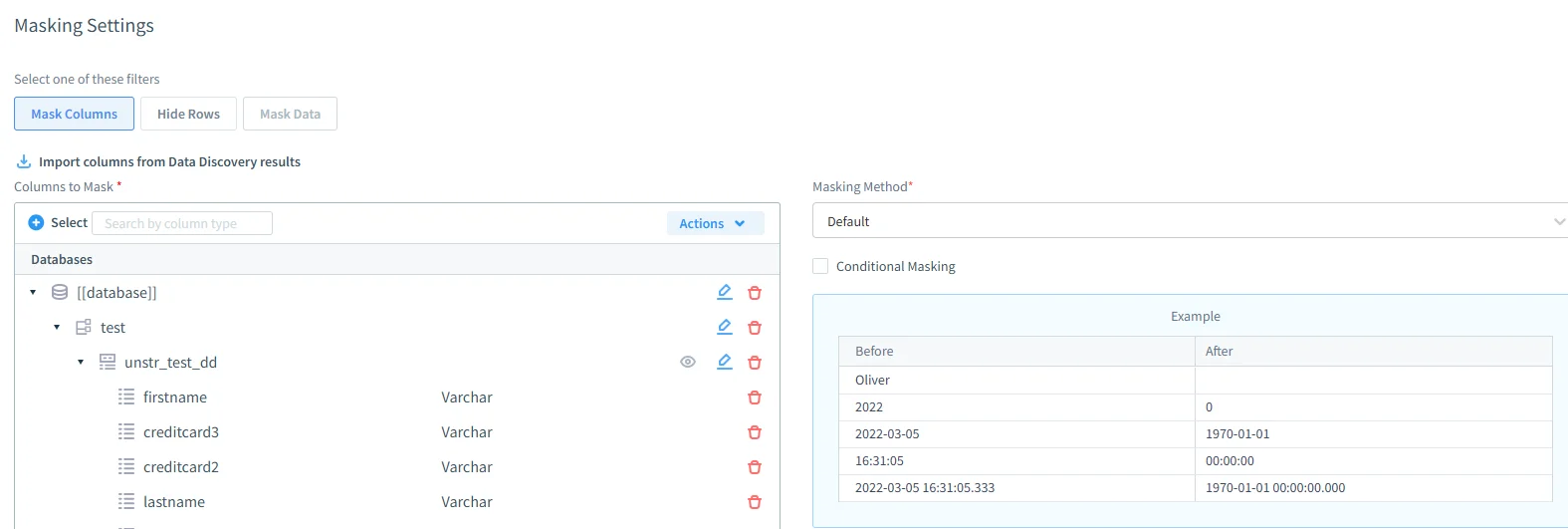

- Mascheramento dinamico dei dati: valori sensibili come numeri di carta di credito o diagnosi vengono nascosti in tempo reale, applicati da regole basate sui ruoli definite nel modulo di mascheramento dinamico.

Interfaccia delle impostazioni di mascheramento DataSunrise per configurare il mascheramento dinamico a livello di colonna con esempi di valori prima e dopo. - Scoperta e classificazione dei dati sensibili: PII e PHI vengono localizzate automaticamente attraverso gli schemi Db2, una capacità integrata nel motore di scoperta DataSunrise.

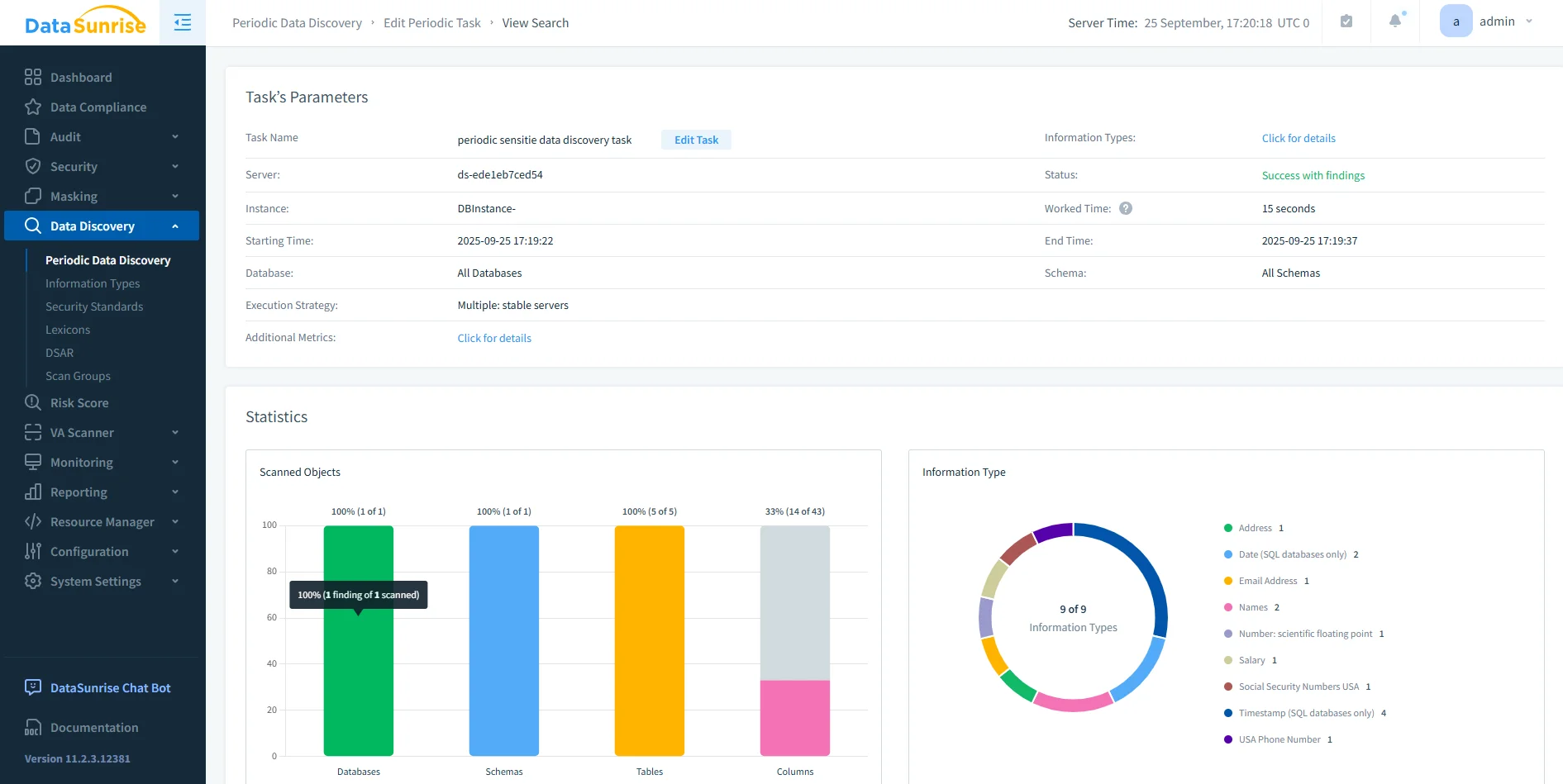

Cruscotto di scoperta dati DataSunrise che mostra parametri di attività, statistiche di scansione e tipi di dati sensibili rilevati attraverso schemi e tabelle. - Reportistica automatizzata per la conformità: report pronti per l’audit in PDF o HTML vengono prodotti con un clic tramite lo strumento di reportistica DataSunrise.

Migliori Pratiche per la Conformità Db2

Garantire la conformità di Db2 va oltre l’abilitazione delle funzioni. Le organizzazioni dovrebbero adottare processi che mantengano la conformità efficace e sostenibile:

- Centralizzare e conservare i log: spostare i file di audit in un repository sicuro con politiche di conservazione conformi alle normative.

- Revisionare regolarmente i ruoli: programmare revisioni periodiche degli accessi per confermare il principio del minimo privilegio.

- Automatizzare la reportistica: utilizzare strumenti come DataSunrise per generare report di conformità pianificati.

- Testare la preparazione alla conformità: eseguire audit interni prima delle revisioni esterne per individuare problemi tempestivamente.

- Integrare con SIEM: inviare i dati di auditing Db2 nei sistemi di monitoraggio della sicurezza per rilevamento in tempo reale.

Tabella di Confronto

| Funzionalità | Db2 Nativo | Con DataSunrise |

|---|---|---|

| Log di Audit | ✅ db2audit | ✅ Centralizzato con dashboard e avvisi |

| Controlli di Accesso | ✅ RCAC, LBAC | ✅ Estesi con mascheramento basato sui ruoli |

| Scoperta Dati | ❌ Ispezione manuale | ✅ Scansione e classificazione automatica |

| Reportistica di Conformità | ❌ | ✅ Report PDF/HTML con un clic |

| Supporto Multi-DB | ❌ Solo Db2 | ✅ Unificato in ambienti ibridi |

Conclusione

Garantire la conformità per Db2 richiede sia controlli tecnici che processi disciplinati. Le funzionalità native come auditing, RCAC e LBAC forniscono una base solida, ma non affrontano completamente le sfide della gestione di dati sensibili in settori altamente regolamentati.

Quando le organizzazioni si affidano solo alle capacità integrate, affrontano rischi quali visibilità incompleta sui dati sensibili, difficoltà a produrre prove pronte per l’audit e applicazione incoerente delle politiche in più ambienti. Queste carenze possono aumentare la probabilità di rilievi da audit, fughe di dati e costosi interventi correttivi.

DataSunrise colma queste lacune aggiungendo mascheramento dati in tempo reale, scoperta automatica di PII e PHI, reportistica semplificata e dashboard di conformità unificati in ambienti ibridi e multi-database. Ciò riduce non solo il carico amministrativo, ma migliora anche la fiducia durante le verifiche normative.

In definitiva, la conformità non è una configurazione una tantum — è una pratica continua. Combinare le funzionalità native di Db2 con le avanzate capacità di conformità di DataSunrise e adottare best practice come la centralizzazione dei log e revisioni regolari degli accessi permette alle organizzazioni di mantenere una postura di conformità proattiva e resiliente.

Proteggi i tuoi dati con DataSunrise

Metti in sicurezza i tuoi dati su ogni livello con DataSunrise. Rileva le minacce in tempo reale con il Monitoraggio delle Attività, il Mascheramento dei Dati e il Firewall per Database. Applica la conformità dei dati, individua le informazioni sensibili e proteggi i carichi di lavoro attraverso oltre 50 integrazioni supportate per fonti dati cloud, on-premises e sistemi AI.

Inizia a proteggere oggi i tuoi dati critici

Richiedi una demo Scarica oraSuccessivo