Come Garantire la Conformità per Vertica

Garantire la conformità per Vertica non è solo una questione legale; è una questione operativa. Vertica spesso si trova al centro di dashboard BI, data mart e carichi di lavoro analitici, il che significa che grandi volumi di dati personali, finanziari e operativi passano ogni giorno attraverso la piattaforma. Per evitare problemi normativi e incidenti di sicurezza, i team devono sapere dove si trovano i dati sensibili, controllare chi può vederli, monitorare come vengono utilizzati e dimostrare che questi controlli funzionano nel tempo.

Questa guida descrive un approccio pratico per garantire la conformità per Vertica utilizzando una combinazione di funzionalità native di Vertica e della piattaforma DataSunrise. Esploreremo cinque passaggi chiave: scoprire dati sensibili, progettare controlli di accesso, mascherare colonne regolamentate, monitorare l’attività di Vertica e automatizzare i controlli di conformità. Lungo il percorso, facciamo riferimento a framework come il GDPR, HIPAA e PCI DSS, che comunemente si applicano agli ambienti Vertica.

Comprendere i Requisiti di Conformità per Vertica

Prima di configurare qualsiasi strumento, è utile chiarire cosa si aspettano i regolatori e le politiche di sicurezza da un’implementazione Vertica. Tra GDPR, HIPAA, PCI DSS e standard simili, emergono quattro temi ricorrenti:

- Visibilità dei dati: le organizzazioni devono sapere quali tabelle contengono dati personali o regolamentati.

- Controllo degli accessi: solo utenti e applicazioni autorizzati dovrebbero vedere i campi sensibili.

- Monitoraggio e auditabilità: gli amministratori devono tracciare chi ha acceduto a quali record e quando.

- Prove e reportistica: i team devono dimostrare che i controlli operano in modo consistente nel tempo.

Vertica fornisce parte di queste funzionalità attraverso il controllo degli accessi basato sui ruoli e i log di sistema. Tuttavia, per garantire appieno la conformità per Vertica, i team in genere estendono queste capacità con scoperta automatizzata, mascheramento e audit centralizzato.

Passaggio 1 – Classificare i Dati Sensibili in Vertica

La conformità inizia con la classificazione dei dati. Se non si conosce dove risiedono i dati regolamentati, non è possibile proteggerli in modo affidabile. In Vertica, le colonne sensibili possono spaziare su molti schemi e centinaia di tabelle, quindi l’ispezione manuale diventa rapidamente ingestibile.

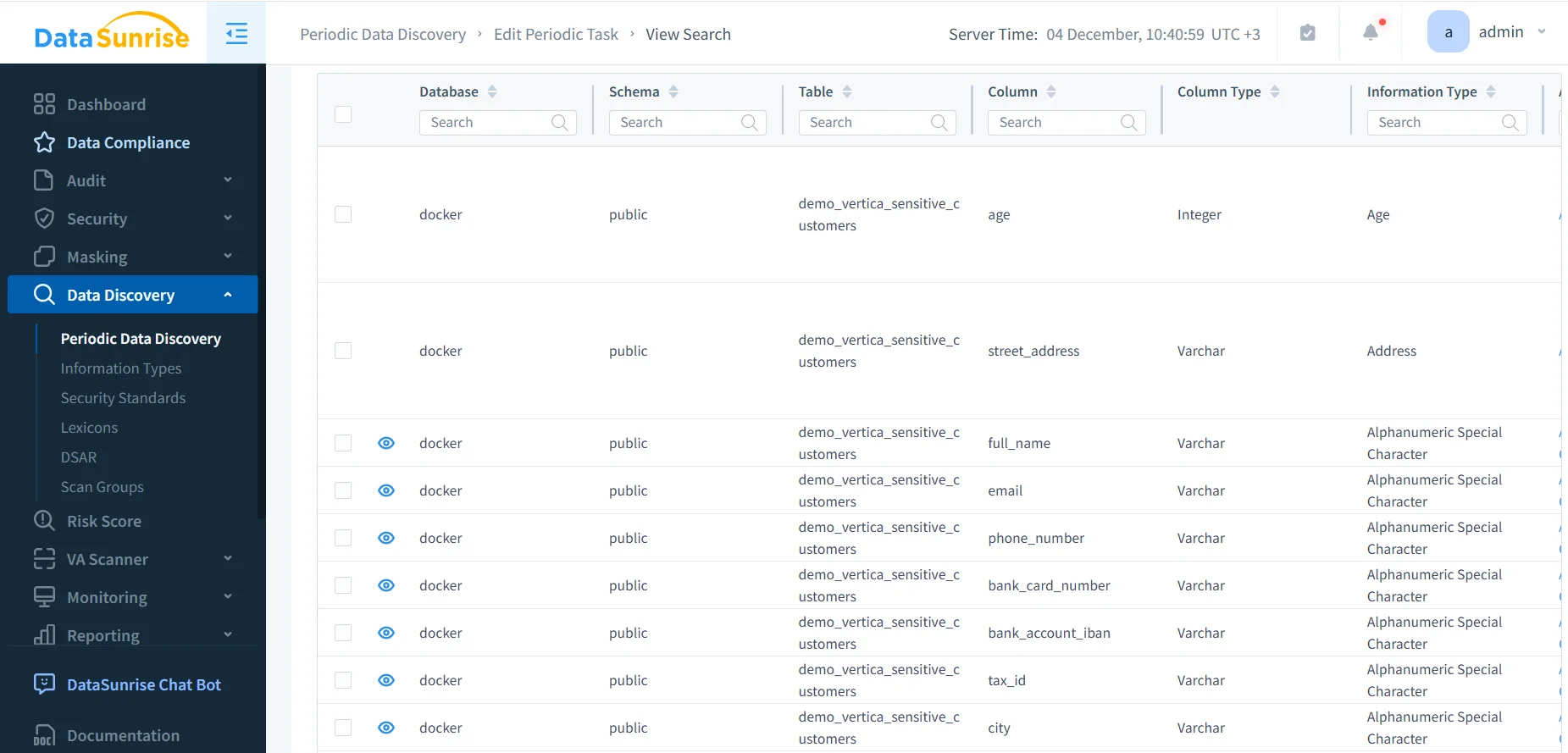

DataSunrise semplifica questo lavoro attraverso il suo modulo Sensitive Data Discovery. La piattaforma scansiona gli schemi di Vertica e identifica modelli che corrispondono a identificatori personali, informazioni di contatto, numeri finanziari e altri attributi regolamentati.

I risultati della scoperta in DataSunrise evidenziano colonne sensibili in Vertica come indirizzo, nome completo, email, numero di telefono, dati delle carte e identificatori fiscali.

Una volta completata la scoperta, si sa esattamente quali tabelle Vertica contengono informazioni regolamentate. Da lì si può decidere quali colonne richiedono mascheramento, quali schemi necessitano di controlli di accesso più stringenti e quali oggetti devono comparire nei report di conformità.

Passaggio 2 – Progettare i Controlli di Accesso per Vertica

Il passo successivo è applicare il principio del minimo privilegio. Vertica supporta il controllo di accesso basato sui ruoli (RBAC), quindi è possibile concedere privilegi su schemi, tabelle e viste a ruoli specifici anziché direttamente agli utenti. Gli account applicativi possono avere accesso in sola lettura alle viste di report, mentre i ruoli amministrativi gestiscono manutenzione e operazioni ETL.

Per garantire la conformità per Vertica, i team dovrebbero anche verificare che i privilegi corrispondano alle necessità aziendali. Per esempio, gli strumenti BI spesso si connettono con account di servizio ad alto privilegio; restringere questi privilegi e instradare le query attraverso viste curate riduce l’esposizione. DataSunrise può osservare questo traffico e fornire ulteriori applicazioni di policy tramite regole di sicurezza e mascheramento.

Passaggio 3 – Mascherare le Colonne Regolamentate di Vertica

La maggior parte dei framework regolatori richiede che i dati sensibili appaiano in forma mascherata o pseudonimizzata al di fuori dei contesti strettamente controllati. In Vertica, questo generalmente significa mascherare campi PII o dati del titolare della carta prima che raggiungano ambienti di sviluppo, sistemi di test o platee analitiche più ampie.

DataSunrise offre politiche di mascheramento flessibili attraverso il suo modulo Data Masking. Le politiche possono nascondere interi valori, mascherarli parzialmente (ad esempio rivelare solo le ultime quattro cifre di un numero di carta) oppure sostituirli con dati sintetici dall’aspetto realistico. Poiché DataSunrise opera come proxy o sniffer attorno a Vertica, può applicare queste regole di mascheramento senza modificare il codice applicativo o le tabelle sottostanti.

Passaggio 4 – Monitorare l’Attività di Vertica e Costruire una Traccia di Audit

Anche con un buon controllo degli accessi e mascheramento, la conformità richiede ancora prove. Gli auditor tipicamente pongono domande come: “Chi ha visualizzato questa tabella il mese scorso?” o “Quale utente ha eseguito una certa istruzione DDL?” Rispondere in modo affidabile a queste domande richiede una traccia di audit strutturata.

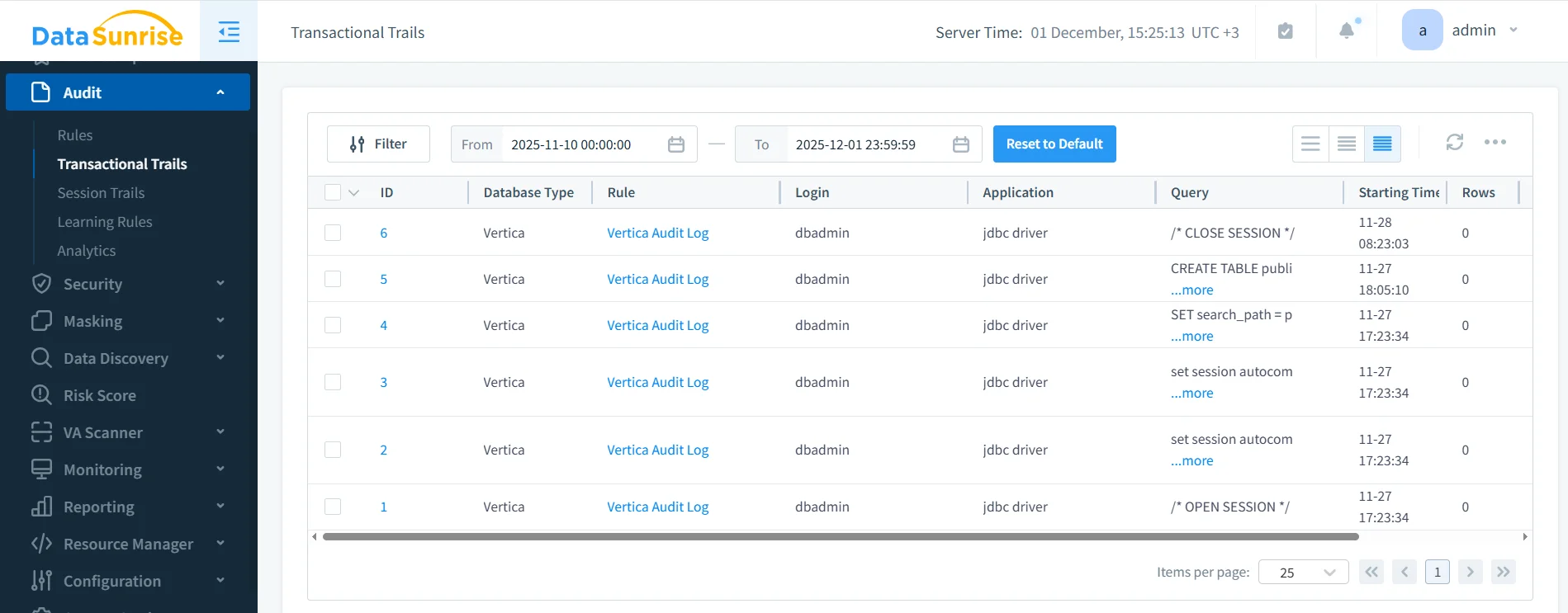

Vertica espone dati utili per il monitoraggio tramite viste interne come v_monitor.query_requests e v_monitor.sessions, ma queste viste sono locali al cluster e richiedono query personalizzate. DataSunrise estende questa capacità con log di audit centralizzati e Database Activity Monitoring.

Le Tracce Transazionali in DataSunrise mostrano eventi di audit Vertica, inclusi comandi di sessione e istruzioni DDL, associati alla regola Vertica Audit Log.

In questa vista è possibile filtrare per istanza Vertica, nome della regola, login, applicazione o intervallo temporale. Questo rende semplice indagare attività insolite e generare prove per gli auditor senza dover interrogare manualmente le tabelle di sistema.

Passaggio 5 – Automatizzare i Controlli di Conformità per Vertica

Le revisioni manuali sono utili, ma non scalano. Per garantire la conformità per Vertica in modo continuativo, le organizzazioni dovrebbero automatizzare la scoperta, il monitoraggio e la reportistica dove possibile. DataSunrise consente questo con attività di scoperta periodiche, regole di audit e attività di conformità che aggregano i risultati in report centralizzati.

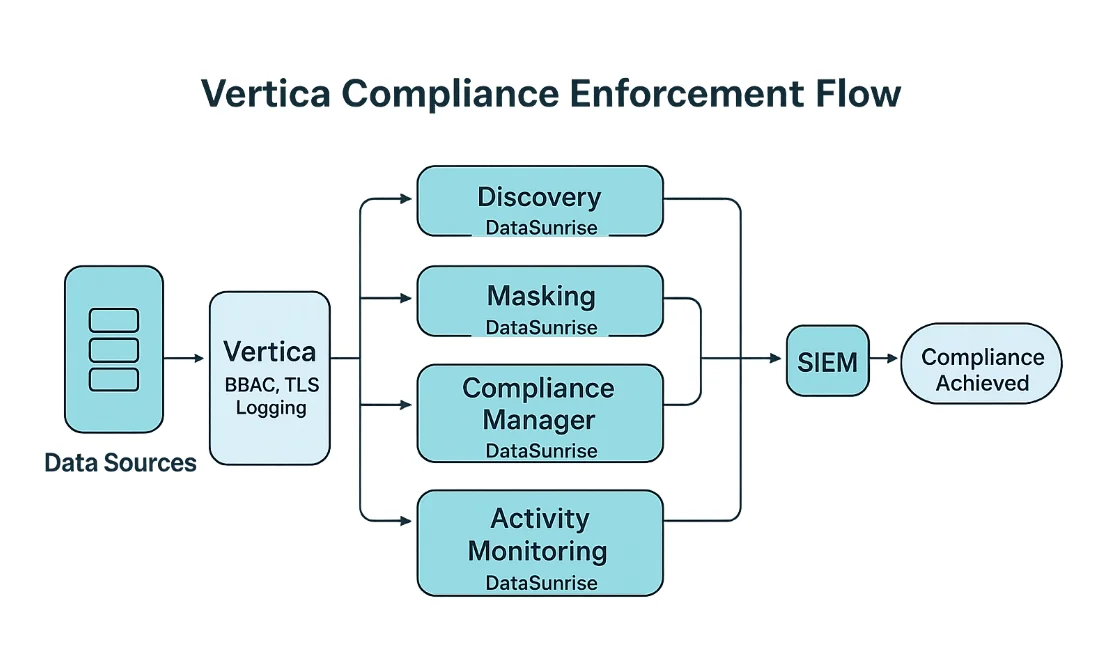

Il diagramma seguente riassume come i componenti di Vertica e DataSunrise interagiscono per applicare i controlli di conformità e fornire prove di audit.

Flusso di Applicazione della Conformità Vertica: controlli nativi di Vertica (RBAC, TLS, logging) combinati con Discovery, Masking, Compliance Manager e Activity Monitoring di DataSunrise, con integrazione facoltativa SIEM per ulteriori alert.

Utilizzando questa architettura, i team possono programmare scansioni regolari, verificare che le regole di mascheramento rimangano attive, monitorare pattern di accesso sospetti e inviare eventi importanti alle piattaforme SIEM per ulteriori correlazioni. Nel tempo, questo ciclo automatizzato diventa la spina dorsale di un programma di conformità Vertica.

Matrice dei Controlli di Conformità Vertica

La tabella seguente sintetizza come i passaggi sopra descritti si mappano su controlli concreti di conformità e come le funzionalità native di Vertica e DataSunrise lavorano insieme.

| Area di Controllo | Capacità Nativa di Vertica | Potenziaemento DataSunrise |

|---|---|---|

| Classificazione dei dati | Revisione manuale di schemi e nomi colonne | Scoperta automatizzata di dati sensibili tra gli schemi Vertica |

| Controllo degli accessi | RBAC per ruoli, utenti, tabelle e viste | Monitoraggio basato su policy e applicazione contestuale |

| Minimizzazione dati e mascheramento | Viste e logica applicativa | Mascheramento dinamico e statico per campi PII, PCI e PHI |

| Traccia di audit | Viste v_monitor e log del motore |

Repository di audit centralizzato e interfaccia Tracce Transazionali |

| Verifica continua della conformità | Script personalizzati e controlli manuali | Attività programmate di scoperta e conformità con report consolidati |

Best Practice Operative

Per rendere la conformità sostenibile in Vertica, prendi in considerazione le seguenti raccomandazioni pratiche:

- Separare chiaramente gli ambienti. Usa cluster Vertica dedicati o schemi distinti per sviluppo, test e produzione, applicando mascheramenti più severi al di fuori della produzione.

- Preferire viste curate rispetto a tabelle raw. Esporre solo le colonne necessarie agli strumenti BI o applicazioni, evitando di concedere ampi accessi alle tabelle di base.

- Rivedere regolarmente gli account ad alto privilegio. Tieni un inventario degli account di servizio e dei ruoli amministrativi e assicurati che i loro privilegi rimangano allineati con le necessità correnti.

- Abilitare un monitoraggio multilivello. Usa sia i log di Vertica che le Tracce Transazionali di DataSunrise per poter correlare eventi a livello di motore con l’attività a livello applicativo.

- Documentare le decisioni. Tieni traccia del perché alcune colonne sono mascherate, quali ruoli possono vedere dati non mascherati e come sono pianificate le attività di conformità; gli auditor apprezzano questo contesto tanto quanto i log stessi.

Conclusione

Garantire la conformità per Vertica è un processo continuativo piuttosto che una singola modifica di configurazione. Classificando i dati sensibili, applicando il principio del minimo privilegio, mascherando i campi regolamentati, monitorando l’attività del database e automatizzando i controlli di conformità, le organizzazioni possono ridurre i rischi e semplificare gli audit. DataSunrise offre funzionalità di scoperta, mascheramento, auditing e gestione delle attività di conformità che completano le funzionalità native di Vertica e supportano i team nel mantenere un’allineamento continuo con normative quali GDPR, HIPAA e PCI DSS.

Proteggi i tuoi dati con DataSunrise

Metti in sicurezza i tuoi dati su ogni livello con DataSunrise. Rileva le minacce in tempo reale con il Monitoraggio delle Attività, il Mascheramento dei Dati e il Firewall per Database. Applica la conformità dei dati, individua le informazioni sensibili e proteggi i carichi di lavoro attraverso oltre 50 integrazioni supportate per fonti dati cloud, on-premises e sistemi AI.

Inizia a proteggere oggi i tuoi dati critici

Richiedi una demo Scarica ora