Come Gestire la Conformità dei Dati per IBM Db2

Introduzione

La gestione della conformità dei dati è un processo continuo che garantisce che le informazioni sensibili siano raccolte, archiviate e utilizzate in conformità con le normative e le politiche interne. Non si tratta solo di soddisfare i requisiti una tantum, ma di mantenere una supervisione costante, dimostrare responsabilità e adattare i controlli man mano che gli ambienti evolvono.

IBM Db2 è ampiamente utilizzato in settori dove la conformità è fondamentale, come sanità, finanza e settore pubblico. Gestire la conformità per Db2 significa più che attivare l’auditing o la crittografia — richiede monitoraggio quotidiano, applicazione coerente e prove accessibili per i revisori.

Attività Core nella Gestione della Conformità dei Dati

Una gestione efficace della conformità si basa su attività giornaliere che mantengono gli ambienti Db2 allineati agli obblighi:

- Monitoraggio degli accessi: Gli amministratori devono sapere chi si è connesso, quali query sono state eseguite e se le azioni hanno interessato dati sensibili.

- Controllo dell’esposizione: Il Controllo di Accesso a Righe e Colonne (RCAC) e il Controllo di Accesso Basato su Etichette (LBAC) di Db2 applicano il principio del minimo privilegio, mentre le soluzioni di masking riducono il rischio di esposizione.

- Mantenimento delle prove: I log, le tracce di audit e i report fungono da prova di conformità e devono essere disponibili in tempi brevi.

- Adattamento delle politiche: Man mano che le applicazioni evolvono e compaiono nuove fonti di dati, i controlli di conformità devono adattarsi senza creare zone cieche.

Queste attività costituiscono la spina dorsale della gestione della conformità, anche prima che abbiano luogo le verifiche esterne.

Capacità Native di Db2 nella Gestione della Conformità

Db2 offre diverse funzionalità integrate che supportano le attività di conformità:

- Auditing: L’utilità

db2auditregistra attività come accessi e modifiche allo schema.

db2audit configure scope all status both

db2audit start

db2audit extract delasc to /tmp/db2audit_logs

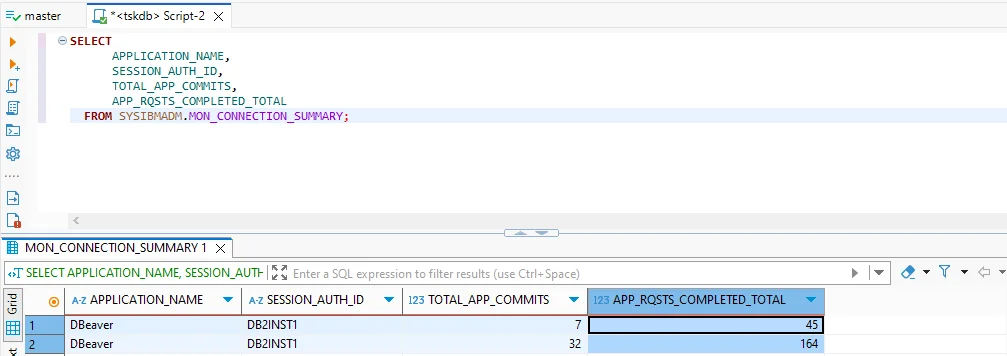

- Monitoraggio delle sessioni: La vista

SYSIBMADM.MON_CONNECTION_SUMMARYmostra le connessioni correnti, comprese applicazioni e ID utente.

SELECT

APPLICATION_NAME,

SESSION_AUTH_ID,

TOTAL_APP_COMMITS,

APP_RQSTS_COMPLETED_TOTAL

FROM SYSIBMADM.MON_CONNECTION_SUMMARY;

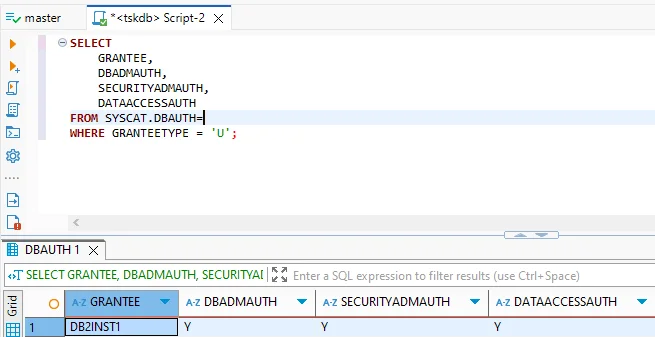

- Revisione dei privilegi: La vista

SYSCAT.DBAUTHaiuta gli amministratori a identificare quali account possiedono diritti elevati.

SELECT

GRANTEE,

DBADMAUTH,

SECURITYADMAUTH,

DATAACCESSAUTH

FROM SYSCAT.DBAUTH

WHERE GRANTEETYPE = 'U';

- Applicazione dell’accesso: RCAC e LBAC limitano la visibilità dei dati per riga, colonna o etichetta, assicurando che gli utenti vedano solo ciò a cui sono autorizzati.

- Crittografia e recovery: Proteggere i dati a riposo e garantire la continuità dopo incidenti.

Queste funzionalità offrono agli amministratori Db2 strumenti potenti per la conformità ma richiedono comunque un notevole sforzo per una gestione efficace.

Gap di Gestione e Rischi

Quando i processi di gestione si interrompono, gli strumenti nativi Db2 evidenziano importanti debolezze.

| Compito | Strumento Nativo Db2 | Rischio di Gestione |

|---|---|---|

| Raccolta audit | Log db2audit |

I log sono dettagliati ma archiviati localmente, rendendo lenta l’aggregazione delle prove per i revisori |

| Applicazione dell’accesso | RCAC / LBAC | Limitano l’accesso ma non mascherano i dati sensibili, esponendo i valori completi agli utenti interni |

| Monitoraggio delle sessioni | Viste SYSIBMADM | Forniscono visibilità in tempo reale ma mancano di una conservazione storica tra le istanze |

| Revisione dei privilegi | SYSCAT.DBAUTH | Richiede controlli manuali, con rischio di crescita incontrollata dei privilegi nel tempo |

| Report delle evidenze | Parsing manuale dei log | Assenza di reportistica nativa; i team impiegano giorni per assemblare le prove di conformità |

Questi rischi trasformano le salvaguardie tecniche in sfide operative, specialmente in implementazioni Db2 multi-istanza o ibride.

Gestione Efficace della Conformità con DataSunrise

DataSunrise agisce come uno strato di gestione della conformità sopra Db2, migliorando la supervisione, il controllo e l’efficienza. Si integra in modo trasparente senza modificare il codice applicativo.

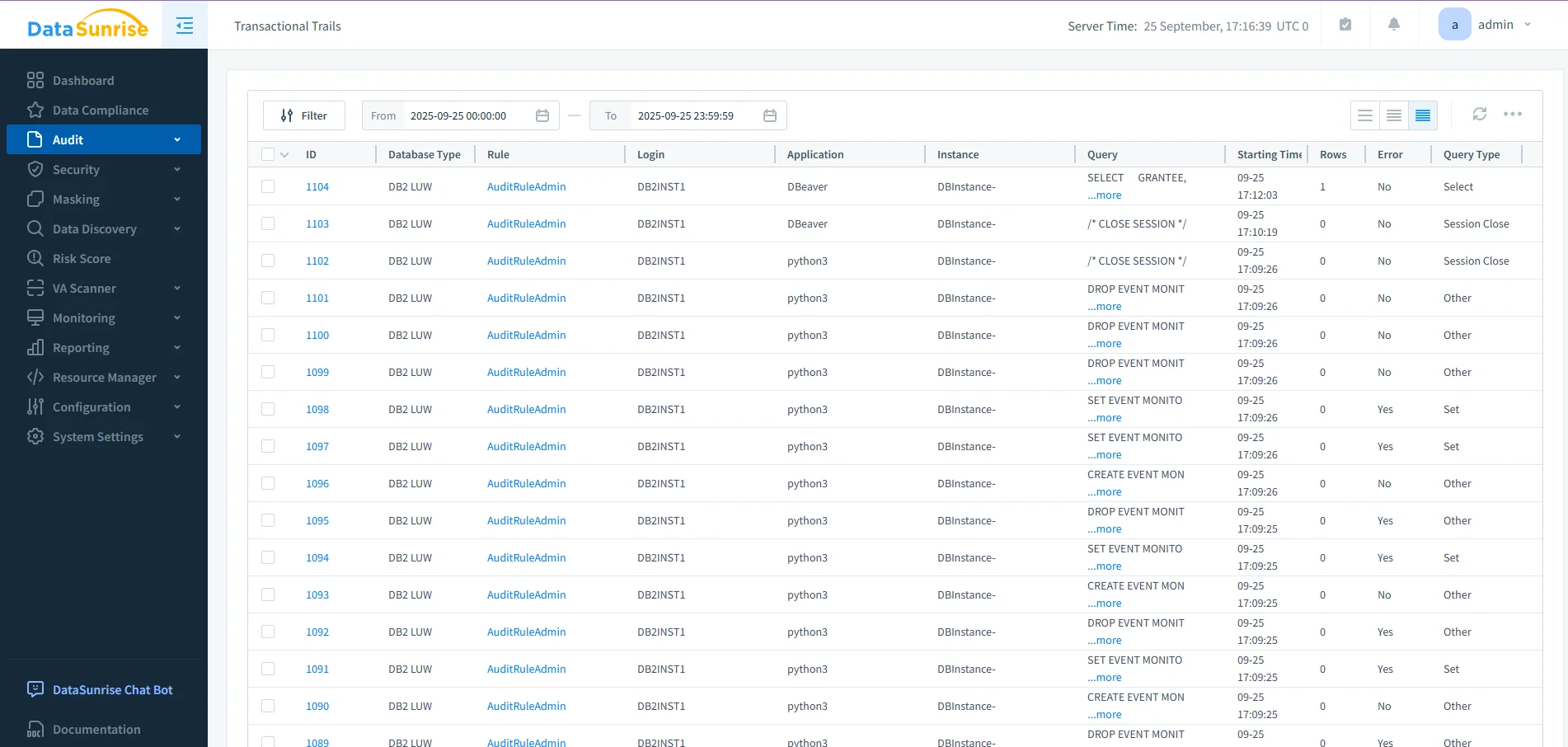

- Monitoraggio & Allerta: La soluzione di audit consolida i log Db2 provenienti da più istanze in cruscotti centralizzati. Gli avvisi segnalano query insolite o modifiche ai privilegi, aiutando i team ad agire rapidamente.

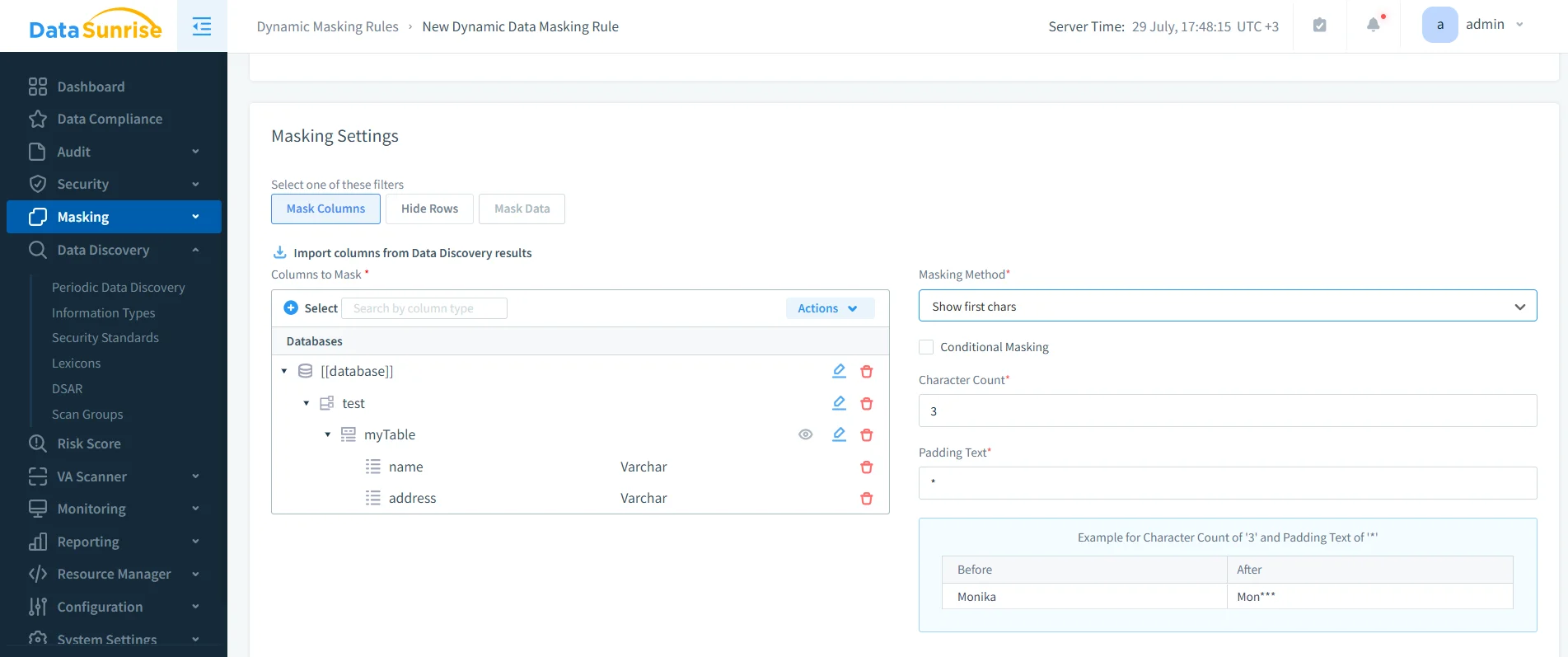

Cruscotto audit DataSunrise che mostra le tracce transazionali Db2 LUW, elencando query, accessi, applicazioni, timestamp e tipi di query per revisione di conformità. - Protezione & Controllo: La mascheratura dinamica dei dati applica regole di accesso nascondendo in tempo reale i valori sensibili, mentre la scoperta dati individua automaticamente PII o PHI che gli amministratori potrebbero non rilevare.

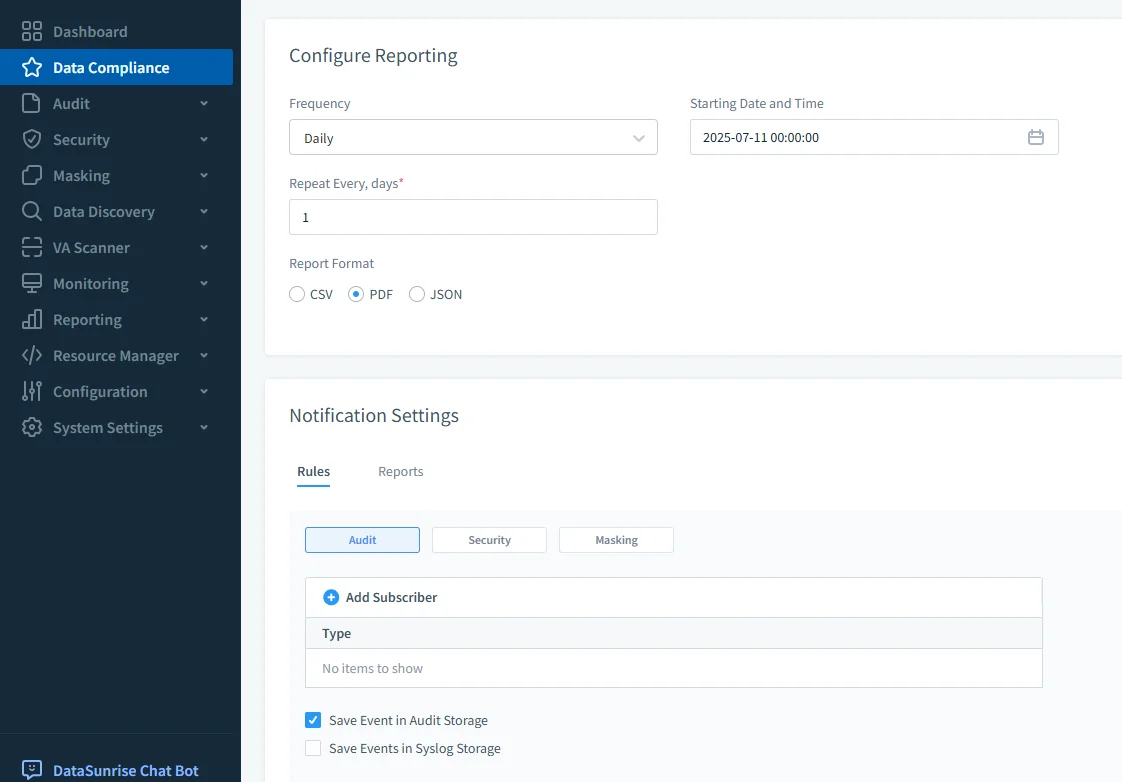

Schermata di configurazione mascheratura DataSunrise che mostra una regola dinamica applicata a colonne specifiche della tabella con metodo “mostra i primi caratteri”. - Documentazione & Report: DataSunrise include strumenti per l’allineamento alla conformità normativa e un modulo di reportistica che generano report chiari in formato PDF o HTML. Le organizzazioni possono mappare queste capacità agli standard seguiti — che siano GDPR, HIPAA, PCI DSS o SOX — e fornire ai revisori evidenze strutturate invece di log grezzi.

Interfaccia di configurazione reporting DataSunrise per programmare report di conformità giornalieri in PDF, CSV o JSON con impostazioni di notifica personalizzabili.

Insieme, questi flussi di lavoro trasformano la conformità da un peso manuale in un processo gestito, adattato agli standard normativi che un’organizzazione deve rispettare.

Esempio di Flusso di Gestione

Immagina una banca retail di medie dimensioni che si prepara per la sua revisione annuale PCI DSS.

- Controllo degli accessi: Il team Db2 configura RCAC sulla tabella

transactionsin modo che gli impiegati possano vedere solo i record della loro filiale, mentre i revisori godono di accessi più ampi. - Scoperta: Durante una scansione programmata, DataSunrise segnala che i dati dei titolari di carta appaiono anche in uno schema di test creato dagli sviluppatori. Il team di conformità interviene rapidamente mascherando e spostando quei dati prima che diventino un problema.

- Monitoraggio: Durante la revisione dei cruscotti, il personale di sicurezza nota un avviso — un account contractor ha eseguito dozzine di query insolite contro i campi del saldo clienti fuori dall’orario lavorativo. Il problema viene subito investigato.

- Reporting: Al termine del trimestre, l’ufficiale della conformità genera un report PDF tramite DataSunrise che riassume eventi di accesso, politiche di mascheratura e risposte agli incidenti. Ciò che prima richiedeva giorni per analizzare i log

db2auditgrezzi ora richiede minuti.

Combinando i controlli di accesso Db2 con le funzionalità di scoperta, monitoraggio e reporting di DataSunrise, la banca non solo soddisfa gli obblighi normativi, ma riduce anche il rischio di esposizione e abbrevia significativamente la preparazione alla revisione.

Conclusione

Gestire la conformità dei dati in Db2 richiede più dell’attivazione delle funzionalità. Comporta una supervisione quotidiana degli accessi, dell’esposizione e delle evidenze. Db2 fornisce la base tecnica, ma senza una gestione centralizzata il rischio di non conformità si accumula.

DataSunrise potenzia Db2 automatizzando la scoperta, mascherando i valori sensibili, consolidando i log di audit e generando report pronti all’uso. Con Db2 come base e DataSunrise come strato di gestione, le organizzazioni possono gestire la conformità in modo efficiente, continuo e con sicurezza.