Come Gestire la Conformità dei Dati per Vertica

Come gestire la conformità dei dati per Vertica è una preoccupazione crescente per le organizzazioni che utilizzano Vertica come motore di analisi ad alte prestazioni memorizzando grandi volumi di dati regolamentati. Vertica alimenta dashboard BI, pipeline AI/ML e carichi di lavoro analitici, eppure la sua architettura distribuita basata su proiezioni rende l’applicazione della conformità significativamente più complessa rispetto ai sistemi OLTP tradizionali. Poiché regolamenti come GDPR, HIPAA, PCI DSS e SOX impongono requisiti rigorosi sulla visibilità, l’accesso e l’audit dei dati, i team Vertica devono adottare controlli sistematici che vadano oltre i permessi a livello di schema.

Il motore di esecuzione di Vertica distribuisce le query tra i nodi, il suo modello di storage ROS/WOS ritarda la cancellazione fisica e le proiezioni replicano dati sensibili attraverso molteplici strutture ottimizzate. Di conseguenza, le organizzazioni necessitano di un framework di conformità che comprenda gli aspetti interni di Vertica e applichi in modo coerente le protezioni attraverso strumenti BI, pipeline ETL, notebook, editor SQL, applicazioni e processi automatizzati.

A causa di queste sfide, comprendere come gestire la conformità dei dati per Vertica diventa essenziale per i team che operano con carichi di lavoro regolamentati.

Il Ciclo di Vita della Conformità per Vertica: Come Gestire la Conformità dei Dati per Vertica

I rischi di conformità sorgono frequentemente in ambienti analitici. Pertanto, un ciclo di vita strutturato aiuta i team a gestire efficacemente i controlli. Un ciclo di vita di conformità pratico per Vertica include cinque fasi:

- Identificare: Rilevare i dati sensibili attraverso schemi e proiezioni.

- Controllare: Limitare le operazioni SQL ad alto rischio prima dell’esecuzione.

- Proteggere: Applicare masking dinamico ai campi regolamentati.

- Monitorare: Tracciare il comportamento SQL e verificare i risultati della conformità.

- Dimostrare: Fornire prove strutturate per gli audit.

Questo modello garantisce un’applicazione continua invece di un allineamento una tantum.

1. Identificare: Classificare i Dati Regolamentati in Vertica

La gestione della conformità dei dati inizia con il localizzare le informazioni sensibili. Tuttavia, in Vertica ciò è complesso, perché una singola colonna può apparire in più proiezioni o output ETL derivativi. Di conseguenza, i team spesso iniziano con query di catalogo:

SELECT table_schema, table_name, column_name FROM columns WHERE column_name ILIKE '%email%' OR column_name ILIKE '%phone%' OR column_name ILIKE '%ssn%';

Tuttavia, la revisione manuale da sola non può garantire una copertura completa. Pertanto, la scansione automatizzata utilizzando Sensitive Data Discovery di DataSunrise diventa essenziale per rilevare PII, PHI, attributi finanziari e valori legati a identità attraverso tutte le strutture di storage Vertica.

2. Controllare: Applicare i Confini di Conformità con Regole di Sicurezza

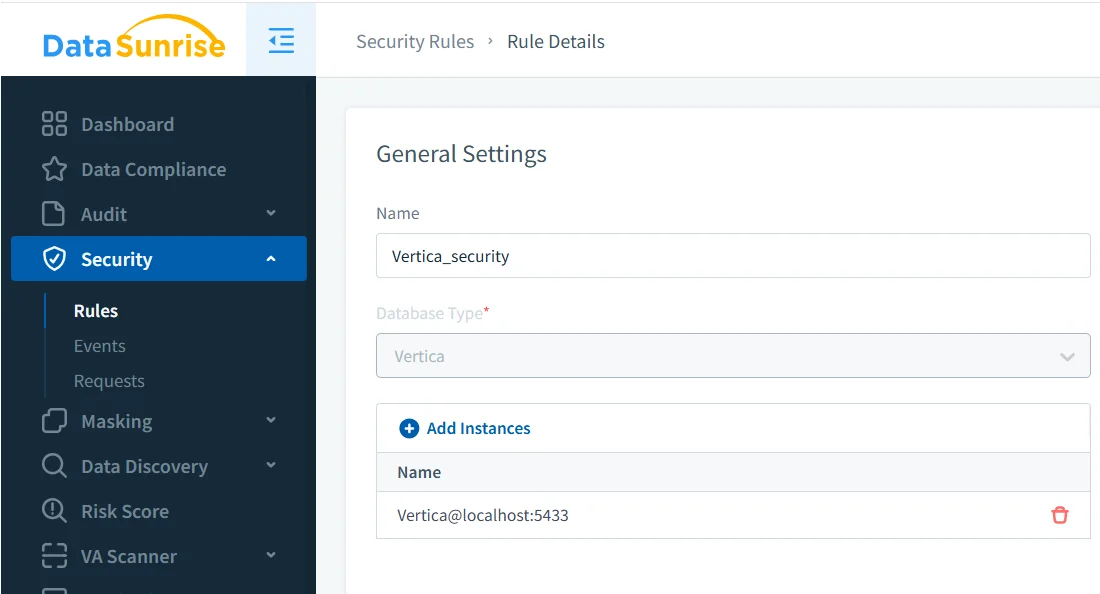

Il solo accesso basato sui ruoli non può prevenire comportamenti non conformi, perché RBAC non valuta la semantica SQL. Un utente privilegiato potrebbe comunque eseguire istruzioni rischiose che espongono o modificano dati sensibili. Di conseguenza, le Regole di Sicurezza di DataSunrise agiscono come un firewall di conformità, ispezionando e filtrando tutte le richieste SQL prima che raggiungano Vertica.

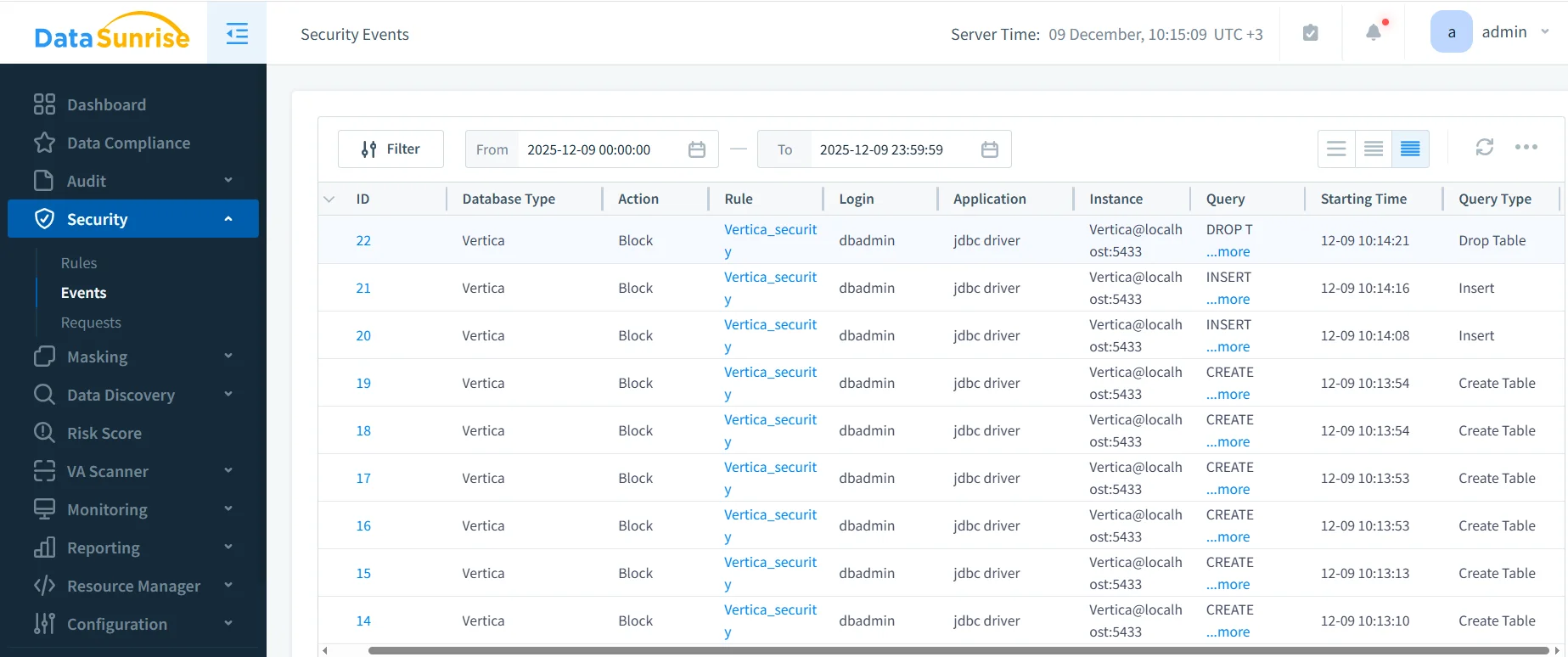

Una volta configurate le regole, DataSunrise inizia subito ad applicare le restrizioni SQL. Lo screenshot seguente mostra i tentativi bloccati contro risorse sensibili Vertica.

Come mostrato sopra, operazioni quali INSERT, DROP TABLE o CREATE TABLE sono bloccate in base alla policy. Questo previene modifiche non autorizzate allo schema, protegge l’integrità dei dati e garantisce che ogni violazione venga registrata.

3. Proteggere: Masking e Pseudonimizzazione in Vertica

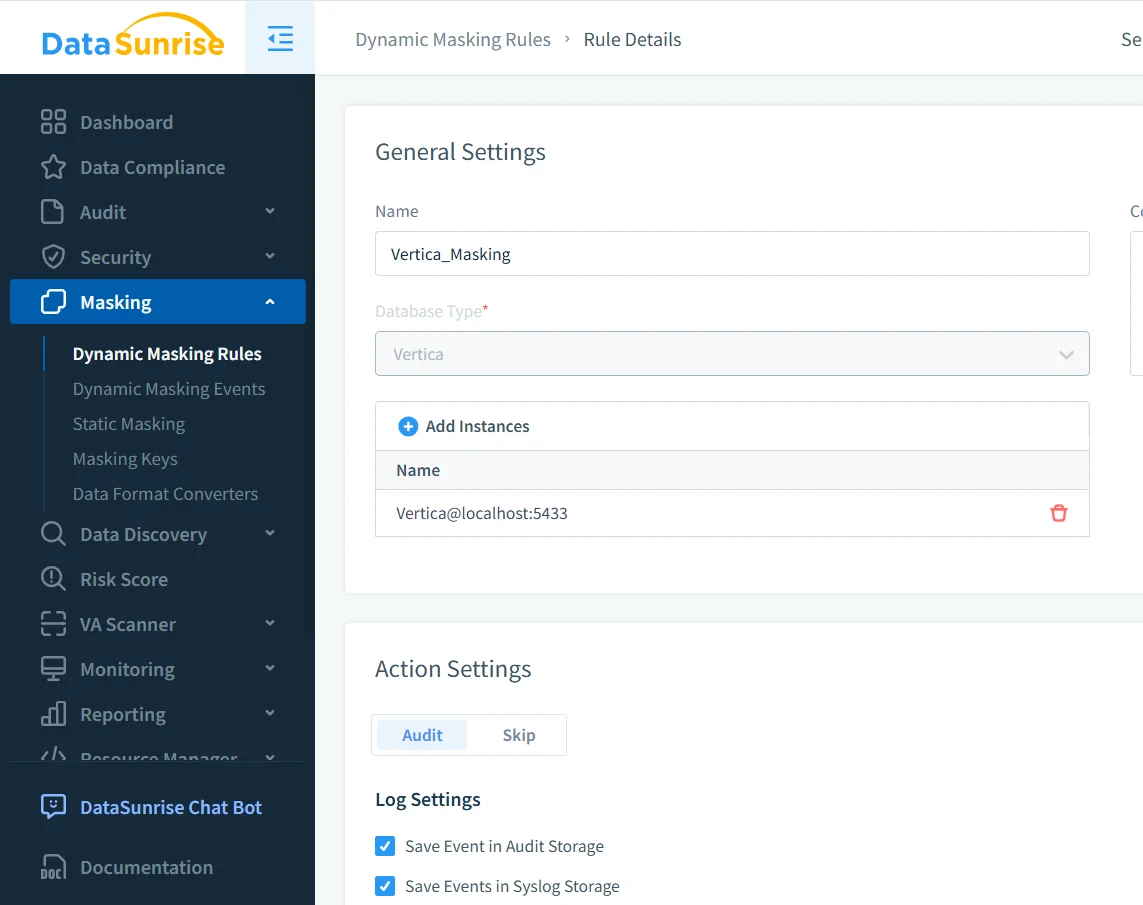

Il masking è richiesto da GDPR, HIPAA, PCI DSS e politiche interne di conformità. Poiché Vertica non fornisce masking dinamico nativo, DataSunrise applica il masking esternamente. Intercetta i set di risultati e sostituisce i valori sensibili con dati mascherati basati sull’identità dell’utente, applicazione e regole di rete.

Il primo screenshot del masking mostra la definizione generale della regola per Vertica:

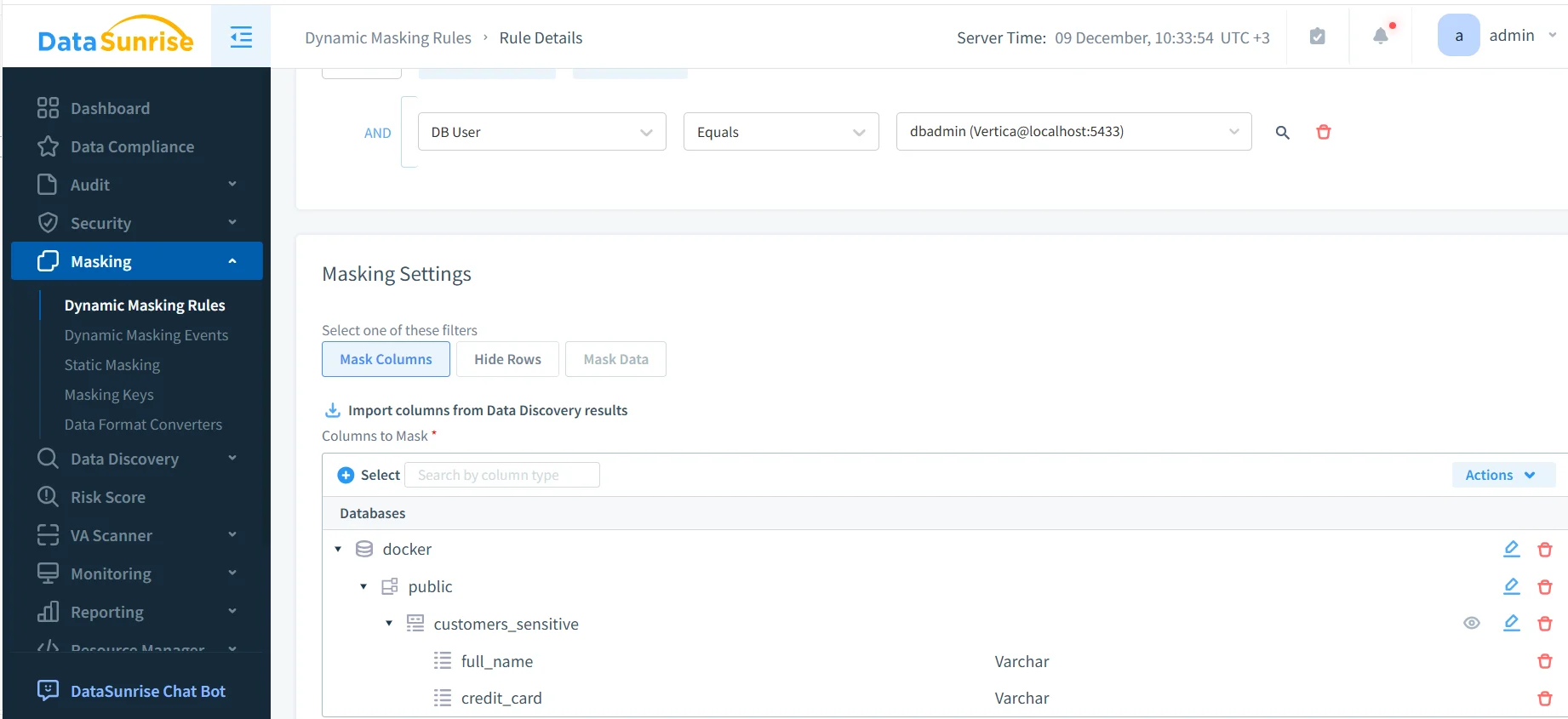

Dopo aver definito la regola, il passo successivo è selezionare quali colonne richiedono il masking. Lo screenshot seguente illustra il pannello Impostazioni Masking dove campi sensibili come full_name, credit_card e phone sono aggiunti alla regola.

Questa Regola di Masking Dinamico per Vertica assicura che campi sensibili come full_name, credit_card e phone_number vengano mascherati per ruoli non privilegiati. Una volta abilitata, la regola sostituisce i valori reali con valori mascherati per ogni utente che non soddisfa i criteri di autorizzazione.

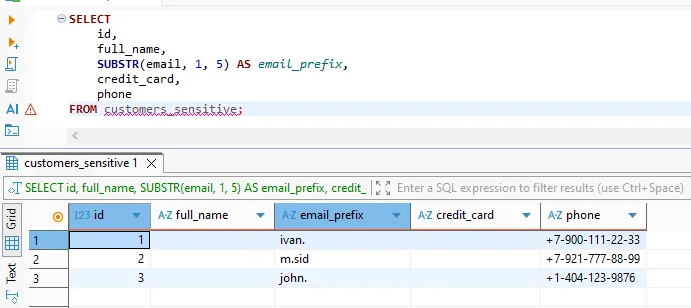

Dopo l’applicazione della regola, i valori mascherati appaiono direttamente nei risultati di query, come mostrato di seguito:

Questo conferma che i dati sensibili restano protetti anche quando sono accessibili tramite editor SQL o strumenti BI.

4. Monitorare: Tracciare l’Accesso ai Dati Sensibili di Vertica

Anche se il masking e il controllo SQL prevengono esposizioni, i framework di conformità richiedono anche il monitoraggio. Poiché Vertica distribuisce l’esecuzione tra nodi, i soli log nativi non sono sufficienti. DataSunrise consolida richieste SQL, violazioni di sicurezza e azioni di masking in un unico flusso di eventi. Questo semplifica enormemente le indagini e le revisioni interne.

Inoltre, gli amministratori di Vertica verificano frequentemente i modelli di accesso con query SQL come:

SELECT user_name, request, start_time FROM query_requests WHERE request LIKE '%customers_sensitive%';

Combinato con il logging di DataSunrise, questo fornisce un quadro completo di come i dati sensibili sono accessi durante le operazioni quotidiane.

5. Dimostrare: Generare Prove per Audit di Conformità

Infine, la conformità richiede prove documentate. Gli audit regolatori spesso richiedono evidenze di masking, log delle violazioni SQL, riepiloghi di accesso e dettagli di retention. Produrli manualmente è soggetto a errori. Invece, Compliance Manager di DataSunrise genera report strutturati, allineati a GDPR, HIPAA, PCI DSS e SOX automaticamente. Questo riduce significativamente il tempo speso per preparare le evidenze durante gli audit.

Matrice di Responsabilità del Controllo di Conformità

| Dominio di Controllo | Amministratore Vertica | Team Sicurezza | DataSunrise |

|---|---|---|---|

| Identificazione Dati | Definire schemi | Validare categorie | Scoperta automatizzata |

| Applicazione SQL | Assegnare ruoli | Definire politiche | Bloccare o consentire SQL |

| Masking | Mantenere strutture | Definire regole di masking | Applicare masking dinamicamente |

| Monitoraggio | Revisionare log | Indagare incidenti | Audit unificato |

| Prove Audit | Fornire metadata | Interpretare standard | Generare report |

Conclusione

Come gestire la conformità dei dati per Vertica richiede scoperta continua, applicazione SQL, masking dinamico, monitoraggio centralizzato e reportistica automatizzata. Poiché Vertica distribuisce l’esecuzione e lo storage tra nodi e proiezioni, le organizzazioni devono applicare la conformità al gateway SQL dove originano le query. DataSunrise fornisce esattamente questo piano di applicazione, garantendo che i dati sensibili rimangano protetti mentre Vertica mantiene le sue capacità analitiche ad alte prestazioni.

Proteggi i tuoi dati con DataSunrise

Metti in sicurezza i tuoi dati su ogni livello con DataSunrise. Rileva le minacce in tempo reale con il Monitoraggio delle Attività, il Mascheramento dei Dati e il Firewall per Database. Applica la conformità dei dati, individua le informazioni sensibili e proteggi i carichi di lavoro attraverso oltre 50 integrazioni supportate per fonti dati cloud, on-premises e sistemi AI.

Inizia a proteggere oggi i tuoi dati critici

Richiedi una demo Scarica ora