Come Implementare la Gestione dei Dati per MySQL

Introduzione

Nell’attuale mondo guidato dai dati, garantire la conformità e la sicurezza del tuo database MySQL è fondamentale. Sapevi che oltre il 60% delle violazioni dei dati coinvolge informazioni sensibili memorizzate nei database? Con regolamentazioni come GDPR, HIPAA, PCI-DSS e SOX, le organizzazioni devono implementare strategie robuste di governance dei dati. Questo articolo esplora come ottenere la conformità di MySQL, sfruttare le sue funzionalità di sicurezza integrate e migliorare l’auditing con strumenti nativi e soluzioni di terze parti come DataSunrise.

Per maggiori informazioni sulle funzionalità integrate in MySQL, consulta la documentazione ufficiale di MySQL e la Guida alla Sicurezza di MySQL.

Requisiti Chiave di Conformità per MySQL

GDPR (Regolamento Generale sulla Protezione dei Dati)

Il GDPR impone una protezione rigorosa dei dati per i cittadini dell’UE. I database MySQL che memorizzano dati personali devono garantire la cifratura, il controllo degli accessi e la tracciabilità tramite audit trail. Ad esempio, campi sensibili come email o ip_address nei dati di test devono essere protetti.

HIPAA (Health Insurance Portability and Accountability Act)

L’HIPAA richiede la salvaguardia delle informazioni sanitarie protette (PHI). I database MySQL devono implementare controlli di accesso, cifratura e registrazione per monitorare l’accesso alle PHI.

PCI-DSS (Payment Card Industry Data Security Standard)

Il PCI-DSS si applica ai database che memorizzano dati delle carte di pagamento. MySQL deve applicare la cifratura, limitare l’accesso e mantenere registri di audit per le transazioni.

SOX (Sarbanes-Oxley Act)

Il SOX si concentra sull’integrità dei dati finanziari. I database MySQL devono garantire registrazioni accurate, accesso basato sui ruoli e tracciabilità tramite audit trail per i registri finanziari.

Funzionalità Integrate di Sicurezza e Auditing di MySQL

Privilegi e Ruoli

MySQL utilizza un sistema di privilegi per controllare l’accesso degli utenti. Ad esempio, è possibile creare ruoli e assegnare permessi specifici:

CREATE ROLE 'auditor'; GRANT SELECT ON database_name.* TO 'auditor'; CREATE USER 'user1'@'localhost' IDENTIFIED BY 'password'; GRANT 'auditor' TO 'user1'@'localhost';

Questo garantisce che solo gli utenti autorizzati possano accedere ai dati sensibili.

Registrazione dei Log

MySQL fornisce diverse opzioni di registrazione:

- General Query Log: Registra tutte le istruzioni SQL.

- Binary Log: Registra le modifiche dei dati per la replica e il recupero.

- Error Log: Cattura errori e avvisi del server.

Abilita il log delle query generali con:

SET GLOBAL log_output = 'FILE'; SET GLOBAL general_log = 'ON';

Cifratura

MySQL supporta la cifratura dei dati a riposo per gli spazi di tabelle e dei dati in transito tramite SSL/TLS. Abilita SSL con:

GRANT USAGE ON *.* TO 'user1'@'localhost' REQUIRE SSL;

Strumenti di Auditing Nativi di MySQL

Log SQL e Log Binari

I log SQL tracciano tutte le query, mentre i log binari registrano le modifiche ai dati. Utilizza il seguente comando per visualizzare i log binari:

SHOW BINARY LOGS;

MySQL Enterprise Audit

MySQL Enterprise Audit offre funzionalità avanzate di auditing. Registra l’attività degli utenti e genera report di conformità.

Strumenti di Terze Parti

Sebbene gli strumenti nativi siano efficaci, soluzioni di terze parti come DataSunrise offrono funzionalità avanzate per la conformità di MySQL, come il Monitoraggio dell’Attività del Database e i log di audit.

Configurazione dei Ruoli Utente e Monitoraggio delle Modifiche

Creazione dei Ruoli

Assegna ruoli agli utenti per applicare il principio del minimo privilegio:

CREATE ROLE 'data_analyst'; GRANT SELECT ON database_name.* TO 'data_analyst'; CREATE USER 'user2'@'localhost' IDENTIFIED BY 'password'; GRANT 'data_analyst' TO 'user2'@'localhost';

Monitoraggio delle Modifiche

Utilizza il log binario per tracciare le modifiche:

SHOW BINLOG EVENTS;

Migliorare la Sicurezza con DataSunrise

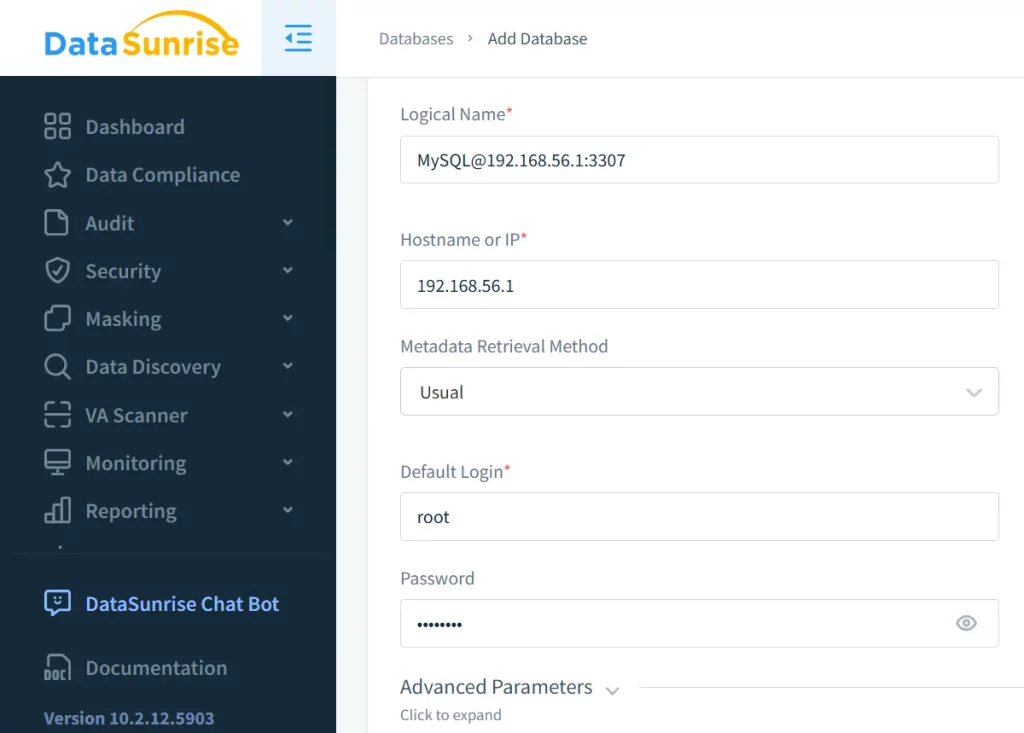

Creare un’Istanza di DataSunrise

Una volta installato DataSunrise, configurarlo per connettersi al tuo database MySQL. Utilizza l’interfaccia di DataSunrise per impostare le regole di Mascheramento Dinamico dei Dati. Ad esempio, maschera il campo email nei dati di test:

Vantaggi di DataSunrise

DataSunrise fornisce un controllo centralizzato sulle regole di mascheramento, sui tracciati di audit e sui report di conformità. Le sue funzionalità di sicurezza garantiscono una protezione uniforme dei dati in tutto il tuo ambiente MySQL.

Conclusione

Implementare la gestione dei dati per MySQL comporta la comprensione dei requisiti di conformità, lo sfruttamento delle funzionalità di sicurezza integrate e l’utilizzo di strumenti avanzati come DataSunrise. Configurando i ruoli, abilitando la registrazione dei log e monitorando le modifiche, puoi garantire la conformità di MySQL e proteggere i dati sensibili.

Per una soluzione completa, esplora gli strumenti all’avanguardia di DataSunrise per la Sicurezza dei Database, l’Audit e la Conformità. Visita il sito web di DataSunrise per una demo online oggi stesso.