Mascheramento dati per Cloudberry

Il mascheramento dei dati per Cloudberry rappresenta un componente importante della moderna sicurezza dei dati. Il Rapporto sulle tendenze delle minacce informatiche 2024 di Cisco mostra che il 94% delle organizzazioni ha subito incidenti di sicurezza lo scorso anno. Inoltre, il 71% ha faticato a mantenere elevati standard di sicurezza negli ambienti di sviluppo e test. Questi risultati evidenziano l’importanza di una protezione efficace dei dati negli ambienti non produttivi per gli utenti di Cloudberry.

Poiché le organizzazioni continuano ad espandere l’uso dei database cloud, implementare una protezione completa dei dati è diventata una priorità. Questa guida esamina soluzioni native e di terze parti di mascheramento dei dati per Cloudberry, fornendo approfondimenti pratici per proteggere i dati sensibili.

Comprendere il mascheramento dei dati nativo in Cloudberry

Cloudberry offre robuste capacità native di mascheramento dei dati che aiutano le organizzazioni a proteggere le informazioni sensibili, mantenendo al contempo l’utilità dei dati per lo sviluppo e i test. Queste funzionalità sfruttano elementi del linguaggio SQL, viste e stored procedure per creare versioni sicure e mascherate dei dati di produzione.

Tecniche base di mascheramento dei dati

Quando si implementa il mascheramento dei dati per Cloudberry, è possibile utilizzare diverse funzioni SQL integrate per proteggere le informazioni sensibili.

Ad esempio, per mascherare gli indirizzi email mantenendo il formato del dato:

CREATE VIEW masked_customers AS SELECT id, first_name, last_name, CONCAT(LEFT(email, 2), '***', '@', SUBSTRING_INDEX(email, '@', -1)) AS masked_email, REGEXP_REPLACE(ip_address, '^([0-9]+)\..*$', '\1.xxx.xxx.xxx') AS masked_ip FROM customers;

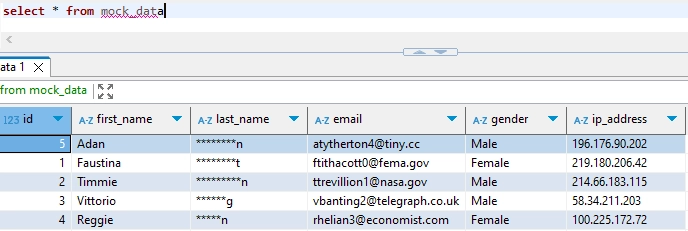

La tabella seguente dimostra come la vista di mascheramento preservi il formato dei dati, proteggendo allo stesso tempo le informazioni sensibili. Gli indirizzi email mantengono la struttura del dominio, ma nascondono i dettagli personali. Gli indirizzi IP mostrano la prima parte per analisi di rete, ma occultano il resto.

| id | nome | cognome | email_mascherata | ip_mascherato |

|---|---|---|---|---|

| 1 | John | Smith | js***@company.com | 192.xxx.xxx.xxx |

| 2 | Sarah | Johnson | sj***@enterprise.org | 172.xxx.xxx.xxx |

| 3 | Michael | Brown | mb***@business.net | 10.xxx.xxx.xxx |

Mascheramento avanzato tramite stored procedure

Le capacità native di mascheramento di Cloudberry si estendono anche alle stored procedure, offrendo pattern di mascheramento più sofisticati. È possibile creare regole di mascheramento personalizzate che preservano le caratteristiche dei dati pur oscurando le informazioni sensibili:

CREATE PROCEDURE mask_customer_data() BEGIN -- Definisci le regole di mascheramento SET @mask_pattern = '***'; -- Applica il mascheramento alle colonne sensibili UPDATE customer_staging SET email = CONCAT(LEFT(email, 2), @mask_pattern, '@example.com'), ip_address = '0.0.0.0'; END;

La stored procedure applica regole di mascheramento più rigorose, come mostrato di seguito. Questo approccio standardizza completamente i domini email e oscura totalmente gli indirizzi IP, risultando adatto per ambienti di sviluppo in cui non è necessario mantenere la topologia di rete:

| id | nome | cognome | indirizzo_ip | |

|---|---|---|---|---|

| 1 | John | Smith | js***@example.com | 0.0.0.0 |

| 2 | Sarah | Johnson | sj***@example.com | 0.0.0.0 |

| 3 | Michael | Brown | mb***@example.com | 0.0.0.0 |

Questa strategia completa di mascheramento garantisce un’anonimizzazione coerente dei dati, mantenendo l’integrità referenziale attraverso i valori ID preservati.

Implementazione del mascheramento tramite Cloudberry CLI

La Command Line Interface di Cloudberry offre opzioni aggiuntive per l’implementazione del mascheramento dei dati. Ecco un processo passo dopo passo:

- Configura le tue regole di mascheramento in un file JSON

- Applica la configurazione di mascheramento utilizzando i comandi CLI

Esempio di configurazione CLI:

{

"masking_rules": {

"customers": {

"email": "partial_mask",

"ip_address": "full_mask"

}

}

}

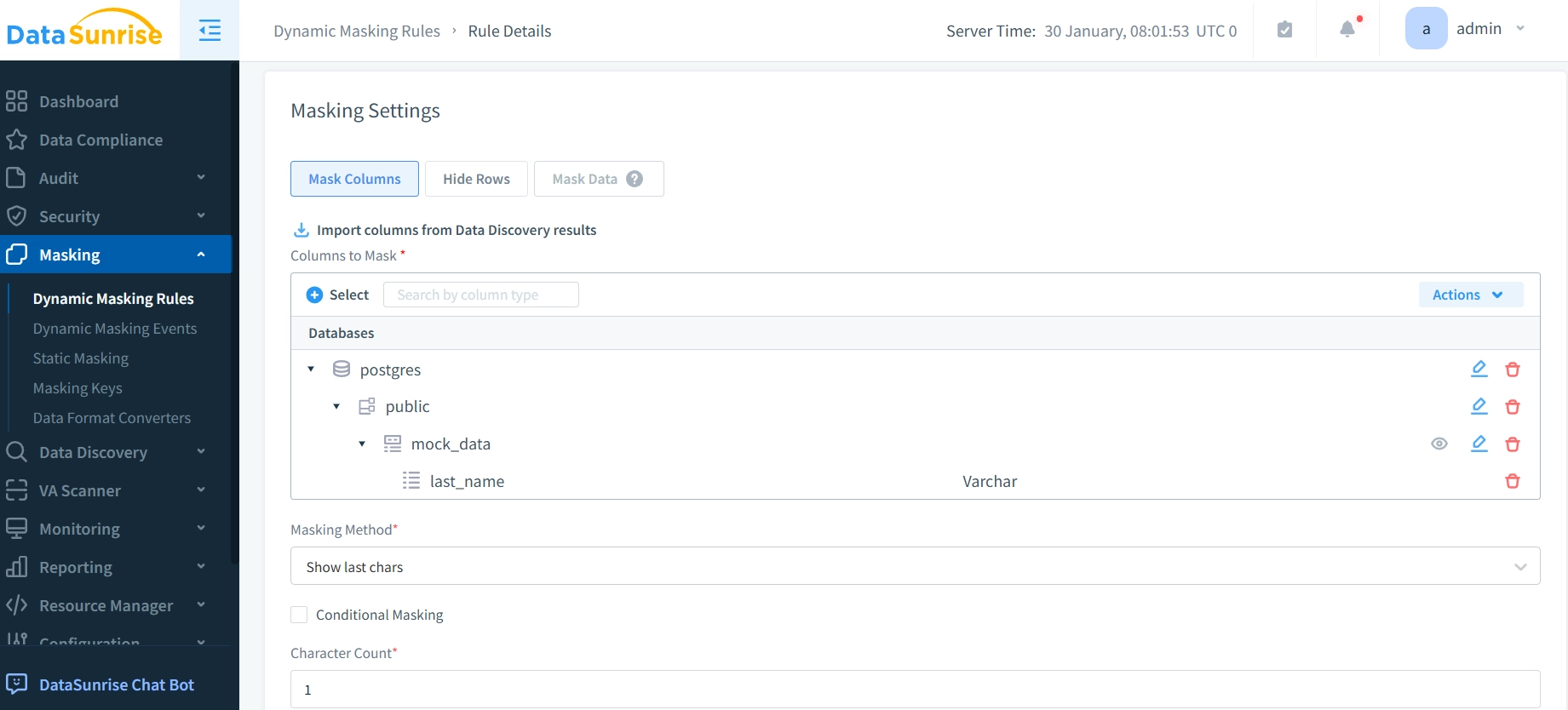

Integrazione di DataSunrise per una sicurezza avanzata

Pur essendo potenti le capacità native di mascheramento di Cloudberry, le organizzazioni che richiedono funzionalità di sicurezza avanzate possono sfruttare la soluzione completa di mascheramento dei dati di DataSunrise. DataSunrise offre una gestione centralizzata delle regole di mascheramento su tutta la tua infrastruttura dati.

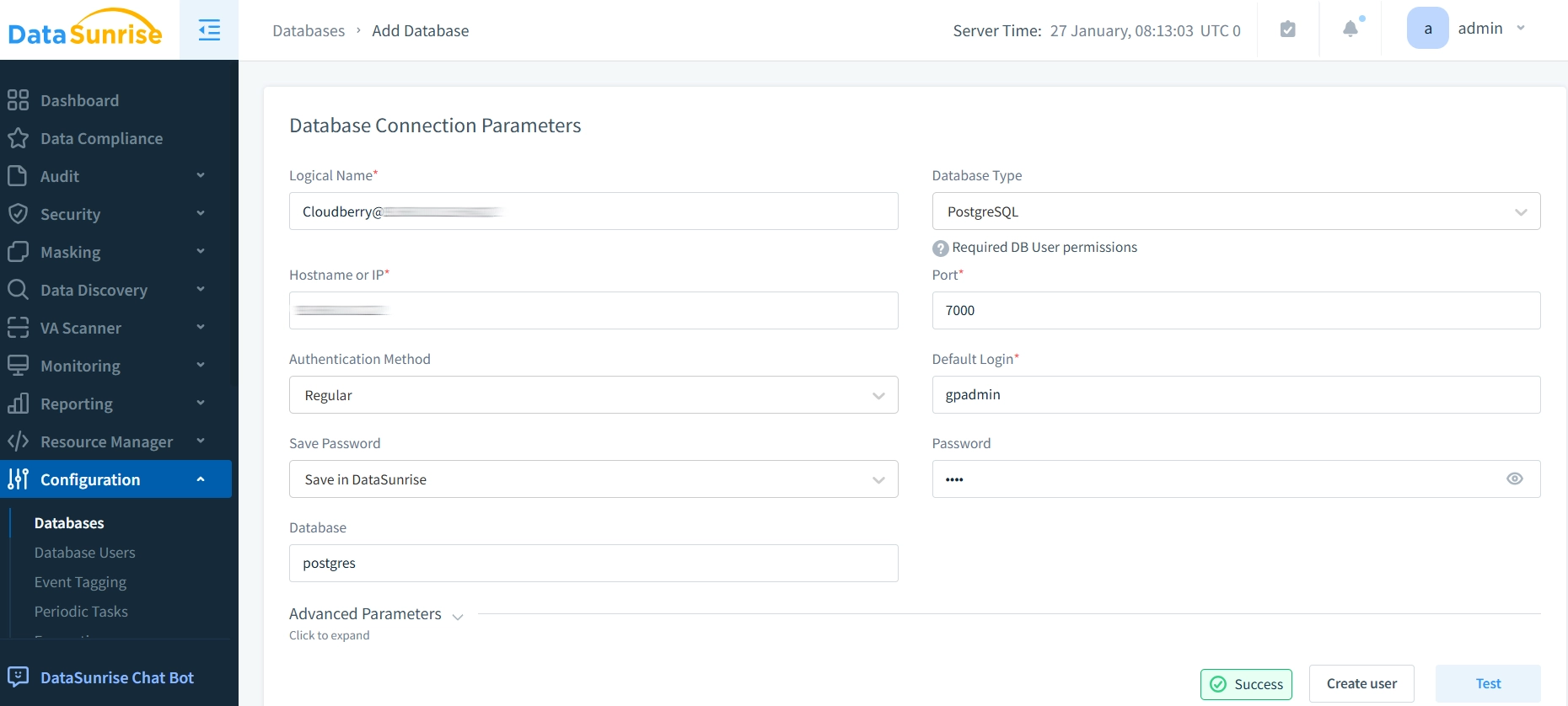

Configurazione di DataSunrise per Cloudberry

Presupponendo che DataSunrise sia installato, segui questi passaggi per implementare il mascheramento:

- Accedi al cruscotto di DataSunrise

- Aggiungi il tuo database Cloudberry come istanza

- Crea nuove regole di mascheramento attraverso l’interfaccia web intuitiva

- Applica e testa la tua configurazione di mascheramento

La suite di sicurezza DataSunrise offre:

- Gestione centralizzata delle regole di mascheramento

- Mascheramento dei dati in tempo reale

- Audit trail completi

- Funzionalità di reportistica per la conformità

Best practice per il mascheramento dei dati

Valutazione e classificazione dei dati: Un efficace mascheramento dei dati negli ambienti Cloudberry inizia con una valutazione e classificazione approfondita dei dati. Le organizzazioni dovrebbero identificare le informazioni sensibili e mappare le relazioni tra i dati per mantenere l’integrità referenziale in tutti i sistemi. Questa base garantisce che le regole di mascheramento proteggano i dati appropriati, preservando la funzionalità del sistema.

Integrazione di soluzioni di terze parti: Pur essendo Cloudberry dotato di capacità di mascheramento native, strumenti specializzati come DataSunrise offrono funzionalità avanzate che migliorano significativamente la postura di sicurezza. Queste soluzioni forniscono una gestione centralizzata, algoritmi di mascheramento sofisticati e una reportistica per la conformità semplificata, particolarmente preziosi per ambienti database complessi.

Ottimizzazione delle prestazioni: È essenziale adottare un approccio equilibrato alle prestazioni. Implementa viste materializzate per i dati mascherati di uso frequente e programma operazioni di mascheramento intensive durante le ore di minor traffico. Un monitoraggio regolare delle prestazioni delle viste mascherate e una strategica memorizzazione cache dei dati aiutano a garantire l’efficienza del sistema. Le organizzazioni dovrebbero stabilire protocolli di test per verificare che i dati mascherati mantengano sia l’utilità che la sicurezza durante tali ottimizzazioni.

Conformità e documentazione: Allinea gli approcci di mascheramento alle normative pertinenti, come GDPR, HIPAA e PCI DSS. Mantieni una documentazione dettagliata delle configurazioni di mascheramento e implementa audit trail completi. La validazione regolare garantisce che le regole di mascheramento proteggano le informazioni sensibili e contribuiscano al rispetto degli standard di conformità. Questo è particolarmente importante quando si utilizzano sia funzionalità integrate sia soluzioni di terze parti nel sistema di sicurezza.

Conclusione

Con l’evoluzione continua della sicurezza dei dati, le organizzazioni devono stare un passo avanti rispetto alle potenziali minacce, mantenendo al contempo operazioni sui dati efficienti. Le capacità native di mascheramento di Cloudberry forniscono una solida base per proteggere le informazioni sensibili, offrendo sia semplicità che flessibilità grazie alle funzionalità SQL, alle viste e alle stored procedure. Per le aziende che necessitano di una sicurezza rafforzata, DataSunrise offre una suite di sicurezza solida, comprensiva di gestione centralizzata, mascheramento in tempo reale e robuste funzionalità di conformità.

Quando si gestiscono informazioni su clienti, dati finanziari o altri record sensibili, l’adozione di strategie di mascheramento dei dati è essenziale. Si tratta di un elemento chiave della moderna governance dei dati. DataSunrise potenzia queste capacità con strumenti di sicurezza all’avanguardia, offrendo funzionalità avanzate di audit e una gestione semplificata della conformità. Pronto a portare la sicurezza dei tuoi dati al livello successivo? Visita oggi il sito di DataSunrise e prenota una demo online per scoprire come le loro soluzioni innovative possono trasformare la tua strategia di protezione dei dati.