Come Mascherare i Dati Sensibili in Percona Server

L’esposizione di dati sensibili è raramente causata solo da attaccanti esterni. Negli ambienti reali, le perdite di dati spesso avvengono tramite accessi interni, ambienti condivisi, carichi di lavoro analitici e copie non di produzione dei database. Per i team che utilizzano Percona Server per MySQL, la sfida non è solo la sicurezza del motore del database, ma anche il controllo su quali dati gli utenti vedono effettivamente. Questo è particolarmente rilevante negli ambienti che si basano su piattaforme compatibili con MySQL come Percona Server per MySQL per carichi di lavoro transazionali e analitici.

Il mascheramento dei dati affronta direttamente questo problema. Invece di limitare completamente l’accesso, il mascheramento permette alle organizzazioni di esporre le strutture del database e i risultati delle query prevenendo la divulgazione di valori sensibili come email, numeri di telefono, identificatori o dati finanziari. Questo approccio si integra naturalmente nelle più ampie strategie di sicurezza dei dati, dove visibilità e protezione devono coesistere, e completa i controlli di sicurezza del database già consolidati.

Questo articolo spiega come il mascheramento dei dati sensibili possa essere implementato in Percona Server per MySQL usando tecniche SQL native, e come piattaforme centralizzate come DataSunrise estendano queste capacità con controlli di mascheramento basati su policy, auditabili e scalabili.

Cosa Sono i Dati Sensibili

I dati sensibili sono informazioni che possono causare danni se esposte o usate impropriamente. In Percona Server per MySQL, spesso risiedono all’interno di tabelle e colonne regolari, il che rende facile l’esposizione accidentale.

Esempi tipici includono le informazioni personali identificabili (PII) come nomi, indirizzi email e numeri di telefono, come definiti in classificazione dei dati PII, insieme a registri finanziari, dati di autenticazione e identificatori critici per il business.

Il rischio principale proviene dalla sovraesposizione. I dati sensibili sono frequentemente consultati in contemporanea da sviluppatori, analisti, team di supporto e processi automatizzati. Anche quando l’accesso è legittimo, la visibilità è spesso più ampia del necessario, creando lacune nella sicurezza del database.

Da un punto di vista della protezione, i dati sensibili sono definiti non solo dal contenuto, ma anche dal contesto: chi li accede, da dove e per quale scopo. Poiché gli schemi raramente isolano chiaramente i campi sensibili, le organizzazioni si affidano a controlli a livello di accesso allineati con moderne pratiche di sicurezza dei dati, incluso il mascheramento dei dati.

Opzioni Nativi di Mascheramento Dati in Percona Server per MySQL

Percona Server per MySQL è completamente compatibile con MySQL e ne eredita il comportamento di base. Di conseguenza, il mascheramento dei dati è implementato a livello di SQL e schema. Queste tecniche sono tipicamente usate in ambienti controllati dove i requisiti di mascheramento sono noti in anticipo e applicati tramite la progettazione del database.

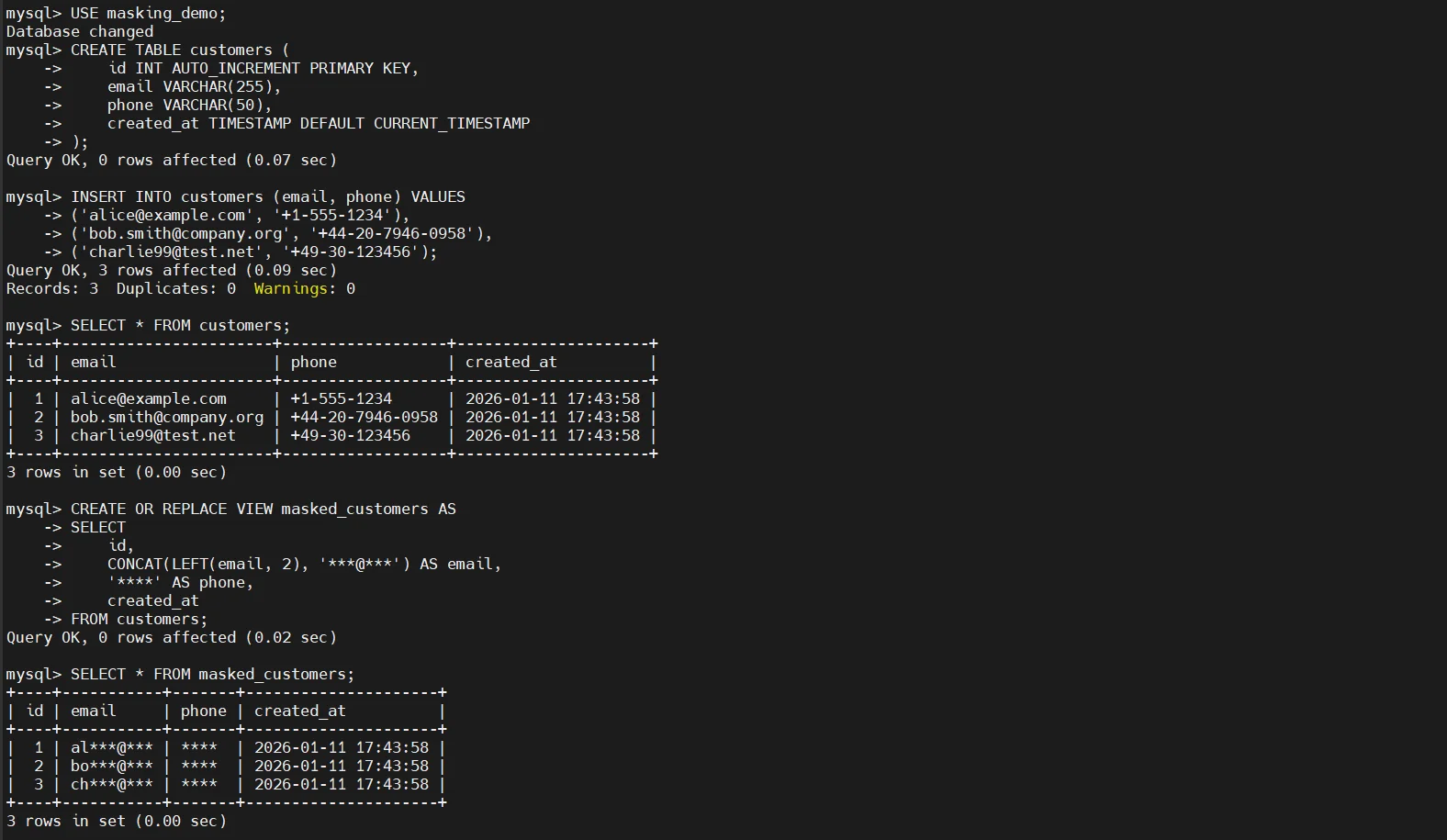

Mascheramento con le Views

Le view sono comunemente utilizzate per esporre rappresentazioni mascherate delle colonne sensibili mantenendo i valori originali memorizzati in modo sicuro nelle tabelle base.

Questo approccio consente ad applicazioni e analisti di interrogare dataset realistici impedendo l’esposizione diretta dei campi sensibili.

Mascheramento attraverso Funzioni SQL

Percona Server supporta le funzioni standard stringa e numeriche di MySQL che possono essere usate per mascherare dinamicamente i valori all’interno delle query.

CREATE TABLE payments (

id INT PRIMARY KEY AUTO_INCREMENT,

user_id INT,

card_number VARCHAR(20),

amount DECIMAL(10,2),

created_at TIMESTAMP DEFAULT CURRENT_TIMESTAMP

);

SELECT

id,

user_id,

CONCAT(

SUBSTRING(card_number, 1, 4),

' **** **** ',

SUBSTRING(card_number, -4)

) AS masked_card_number,

amount,

created_at

FROM payments

WHERE created_at >= DATE_SUB(NOW(), INTERVAL 30 DAY);

Questo metodo è comunemente usato in report o cruscotti dove la visibilità parziale dei valori sensibili è sufficiente e non è necessaria la divulgazione completa.

Mascheramento Statico Tramite Copia Dati

Nei ambienti non di produzione, il mascheramento statico è spesso applicato durante operazioni di clonazione del database, esportazione o aggiornamento dei dati.

CREATE TABLE users (

id INT PRIMARY KEY AUTO_INCREMENT,

username VARCHAR(255),

email VARCHAR(255),

registered_at TIMESTAMP DEFAULT CURRENT_TIMESTAMP

);

UPDATE users

SET

email = CONCAT('user', id, '@example.com'),

username = CONCAT('user_', id);

Questo approccio sostituisce permanentemente i valori sensibili con dati sintetici, rendendo il dataset sicuro per scopi di sviluppo, test o formazione mantenendo la struttura delle tabelle e le relazioni tra i dati.

Mascheramento Dati Centralizzato per Percona Server per MySQL con DataSunrise

DataSunrise introduce uno strato di sicurezza esterno che applica il mascheramento dati in modo trasparente, senza modificare gli schemi del database o il codice applicativo. Le regole di mascheramento sono applicate durante l’elaborazione delle query, consentendo di presentare gli stessi dati in modo differente a seconda del contesto di accesso. Ciò significa che i valori sensibili possono essere protetti dinamicamente senza cambiare come le applicazioni interagiscono con il database.

Questo approccio integra il mascheramento dati con le più ampie strategie di sicurezza dei dati e sicurezza del database mantenendo al contempo prestazioni e semplicità operativa. Poiché il mascheramento è applicato esternamente al motore del database, rimane consistente attraverso gli ambienti e non dipende dalla logica lato applicazione o dalla disciplina delle query.

Mascheramento Dati Dinamico

Il mascheramento dati dinamico viene applicato in tempo reale, al momento dell’esecuzione della query. I valori sensibili sono trasformati al volo, mentre i dati originali rimangono invariati nel database. Come risultato, la stessa colonna può essere mascherata o meno a seconda di chi vi accede e in quali condizioni, senza necessità di modifiche alle query SQL o alla logica applicativa. Questo meccanismo è comunemente chiamato mascheramento dati dinamico.

Le decisioni di mascheramento possono tenere conto di attributi contestuali come l’utente o ruolo del database, l’indirizzo IP del client, la fonte dell’applicazione, così come parametri temporali o specifici della sessione. Questo permette scenari pratici in cui le applicazioni continuano a lavorare con dati reali, mentre analisti, ingegneri di supporto o utenti esterni vedono valori mascherati appropriati al livello di accesso.

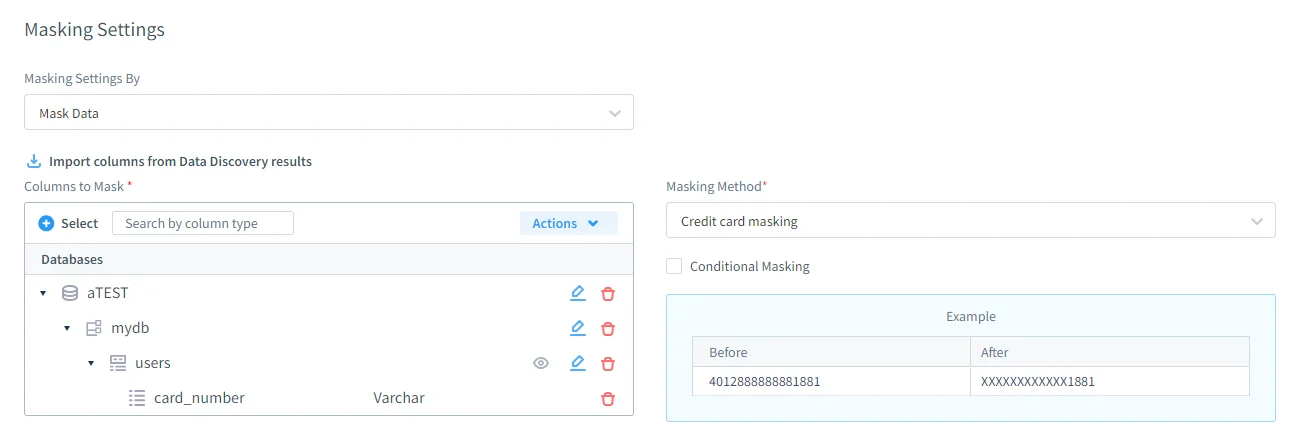

Mascheramento Basato su Policy per Tipo di Dato

Invece di definire regole di mascheramento per singole colonne, DataSunrise permette di creare policy a livello di categoria di dato. Una volta che i dati sensibili sono scoperti e classificati usando meccanismi di scoperta dei dati, le regole di mascheramento sono applicate automaticamente a tutti i campi corrispondenti attraverso database e schemi.

Con l’evoluzione degli schemi, nuove tabelle e colonne che contengono dati sensibili sono protette automaticamente. Il mascheramento segue i dati stessi anziché essere legato a definizioni statiche degli schemi. Le trasformazioni comuni includono il mascheramento parziale di indirizzi email e numeri di telefono, la tokenizzazione degli identificatori e il mascheramento che preserva il formato per valori finanziari, assicurando usabilità e riducendo l’esposizione di PII.

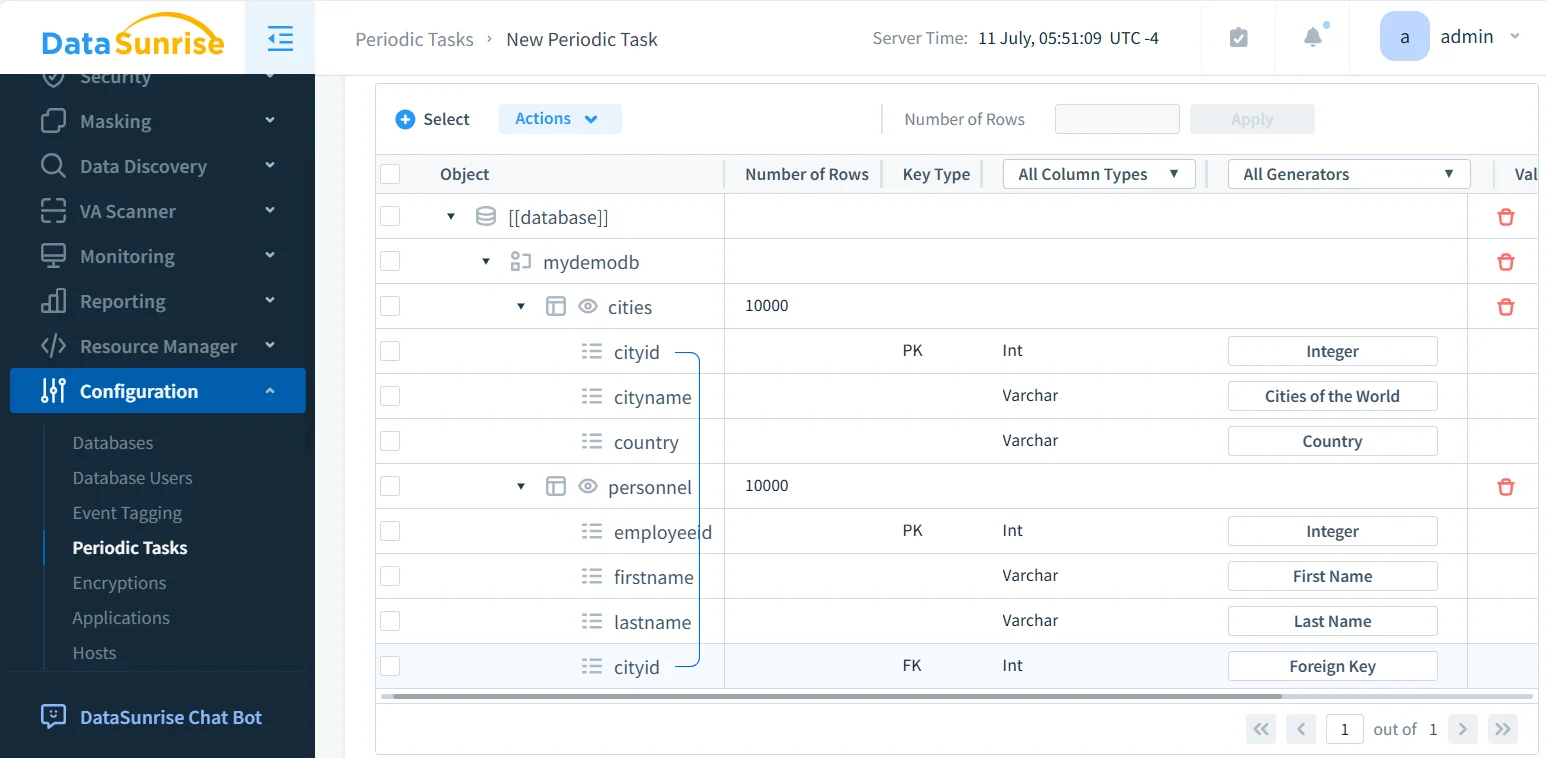

Workflow di Mascheramento Statico e In-Situ

Per ambienti in cui i dati sensibili devono essere trasformati in modo permanente, DataSunrise supporta workflow controllati di mascheramento statico e in-situ. Questi workflow sono tipicamente usati quando i dati di produzione sono copiati al di fuori di ambienti strettamente controllati e si allineano con le pratiche di gestione dei dati di test.

Il mascheramento può essere applicato durante la clonazione del database, il ripristino di backup, l’esportazione dei dati o i processi di provisioning dei dati di test. Applicando il mascheramento prima che i dati escano dai sistemi protetti, le organizzazioni assicurano che gli ambienti non di produzione ricevano solo dataset sanificati, mantenendo la struttura e l’integrità referenziale.

Operazioni di Mascheramento Auditabili

Tutte le attività di mascheramento eseguite tramite DataSunrise sono registrate e completamente tracciabili come parte di una traccia di audit unificata. I record di audit catturano quali dati sono stati mascherati, quali regole sono state applicate, quando il mascheramento è avvenuto e chi ha avviato l’operazione.

Questa visibilità integra il mascheramento direttamente nei workflow di audit e compliance, rendendolo un controllo di sicurezza governato piuttosto che una trasformazione dei dati occasionale. Di conseguenza, le organizzazioni possono dimostrare un’applicazione coerente delle politiche di protezione dei dati durante revisioni interne, indagini di sicurezza e audit regolatori.

Mascheramento Dati Nativo vs Centralizzato in Percona Server per MySQL

| Aspetto | Mascheramento Nativo Basato su SQL | Mascheramento Centralizzato con DataSunrise |

|---|---|---|

| Modello di applicazione | Implementato tramite viste, query o script | Applicato esternamente all’esecuzione della query |

| Impatto sullo schema | Richiede oggetti schema o modifiche alle query | Nessuna modifica a schema o applicazione |

| Coerenza del mascheramento | Dipende da applicazione manuale | Garantita da policy centralizzate |

| Consapevolezza del contesto | Stesso mascheramento per tutti gli utenti | Si adatta a utente, ruolo, IP o applicazione |

| Evoluzione dello schema | Aggiornamenti manuali richiesti | Nuovi oggetti protetti automaticamente |

| Visibilità audit | Limitata o frammentata | Traccia audit completa per operazioni di mascheramento |

Il mascheramento centralizzato consolida la protezione dei dati sensibili in uno strato di controllo governato, riducendo lo sforzo operativo mantenendo un’applicazione coerente e auditabile attraverso gli ambienti Percona Server.

Conclusione

Percona Server per MySQL offre la flessibilità di implementare il mascheramento dati utilizzando tecniche SQL native. Questi approcci possono essere efficaci in scenari controllati, in particolare quando i modelli di accesso sono stabili e la logica di mascheramento può essere applicata manualmente a livello di schema o query.

Allo stesso tempo, gli ambienti database moderni introducono requisiti che vanno oltre il semplice mascheramento basato su SQL:

- molteplici ruoli utente che accedono contemporaneamente agli stessi dati

- dataset di produzione condivisi utilizzati in sviluppo, analisi e supporto

- aspettative crescenti di conformità che richiedono tracciabilità e coerenza

In queste condizioni, piattaforme centralizzate come DataSunrise diventano un’estensione pratica di Percona Server per MySQL:

- il mascheramento è applicato esternamente e in modo coerente, senza modifiche a schemi o codice applicativo

- la visibilità dei dati si adatta al contesto utente, alla fonte dell’accesso e all’ambiente

- le operazioni di mascheramento sono registrate e auditabili per progettazione

Di conseguenza, la protezione dei dati sensibili non è più implementata come un insieme di script o viste fragili. Il mascheramento diventa un componente integrato e governato delle operazioni sicure sul database, supportando sia l’usabilità che la conformità a lungo termine.