Monitoraggio dell’Attività del Database

Man mano che le organizzazioni operano sempre più in ambienti multi-cloud e ibridi, non è più possibile trascurare l’attività del database. Il Monitoraggio dell’Attività del Database (DAM) offre una panoramica continua e in tempo reale sugli accessi degli utenti, le query eseguite, le modifiche allo schema e i modelli di accesso ai dati. Questa visibilità consente ai team di sicurezza e compliance di rilevare tempestivamente comportamenti anomali, applicare politiche di controllo degli accessi, prevenire minacce interne e garantire il rispetto delle normative — tutto senza interrompere le normali operazioni del database.

DataSunrise potenzia il DAM fornendo un monitoraggio centralizzato su infrastrutture on-premises, cloud e ibride. Attraverso regole personalizzabili, analisi comportamentali avanzate e integrazione con piattaforme SIEM e SOAR, unifica gli strumenti nativi frammentati in un singolo e coerente livello di sicurezza. Ciò garantisce che le organizzazioni possano correlare eventi attraverso diversi ambienti, rispondere più rapidamente agli incidenti e mantenere prestazioni ottimali del database, assicurando al contempo una forte governance e la preparazione alle verifiche di audit.

Cos’è il Monitoraggio dell’Attività del Database?

Il Monitoraggio dell’Attività del Database (DAM) fornisce una supervisione continua di tutte le operazioni all’interno di un database. Simile a una telecamera di sicurezza, registra ogni query e modifica, identifica azioni insolite o potenzialmente dannose e mantiene una dettagliata cronologia di audit. Il DAM svolge un ruolo fondamentale sia nella prevenzione che nella mitigazione degli incidenti mentre avvengono, oltre a consentire un’analisi forense completa e affidabile in seguito.

Perché il Monitoraggio è Importante

Una piattaforma DAM moderna permette alle organizzazioni di:

- Identificare accessi non autorizzati o tentativi di esfiltrazione dei dati

- Rispettare i requisiti normativi per GDPR, HIPAA, PCI DSS e SOX

- Risolvere problemi di performance grazie a una migliore visibilità sulle query

- Comprendere i comportamenti degli utenti attraverso i modelli di accesso

Caratteristiche Chiave delle Soluzioni DAM

1. Registrazione delle Query in Tempo Reale

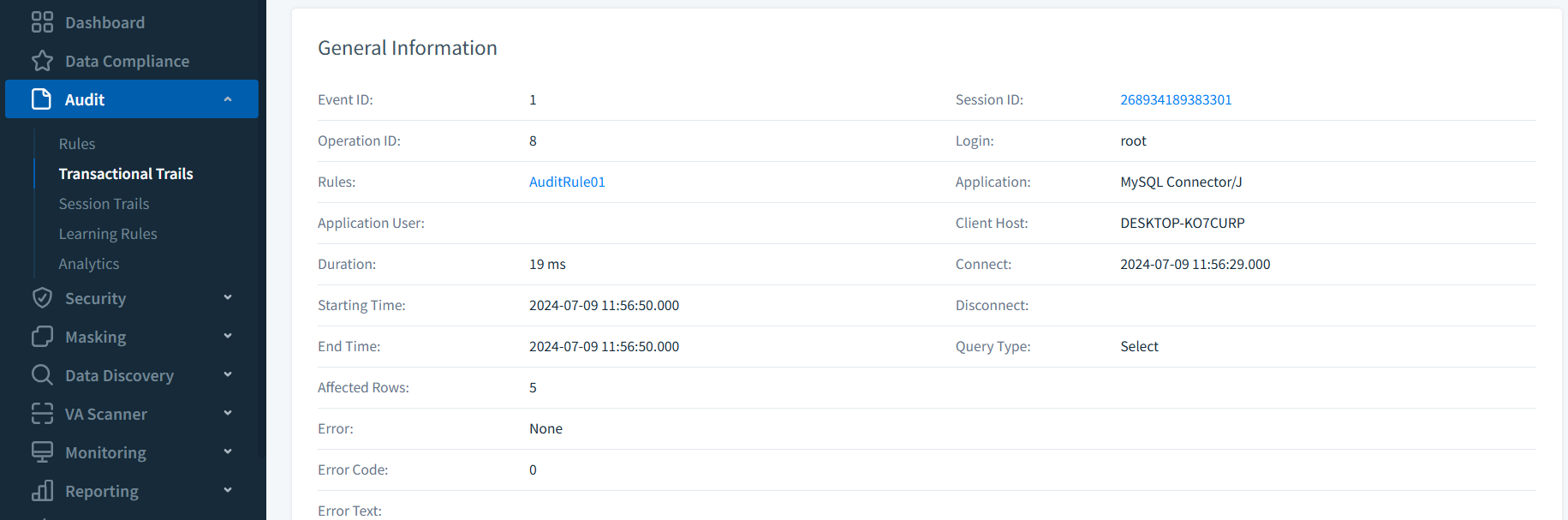

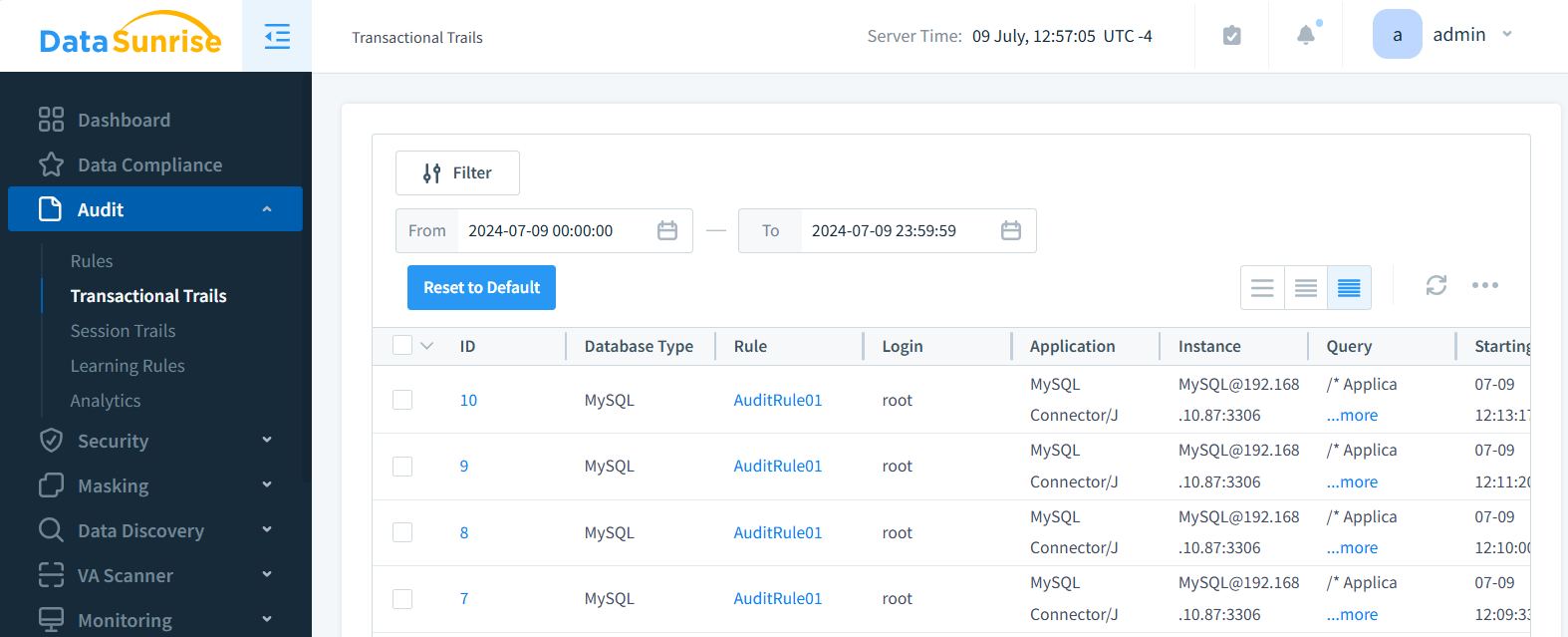

Gli strumenti di fascia alta acquisiscono istruzioni SQL, operazioni DML, modifiche allo schema ed eventi di autenticazione. I Transactional Trails di DataSunrise registrano le istruzioni SELECT con timestamp, metadati di sessione e dimensione della risposta.

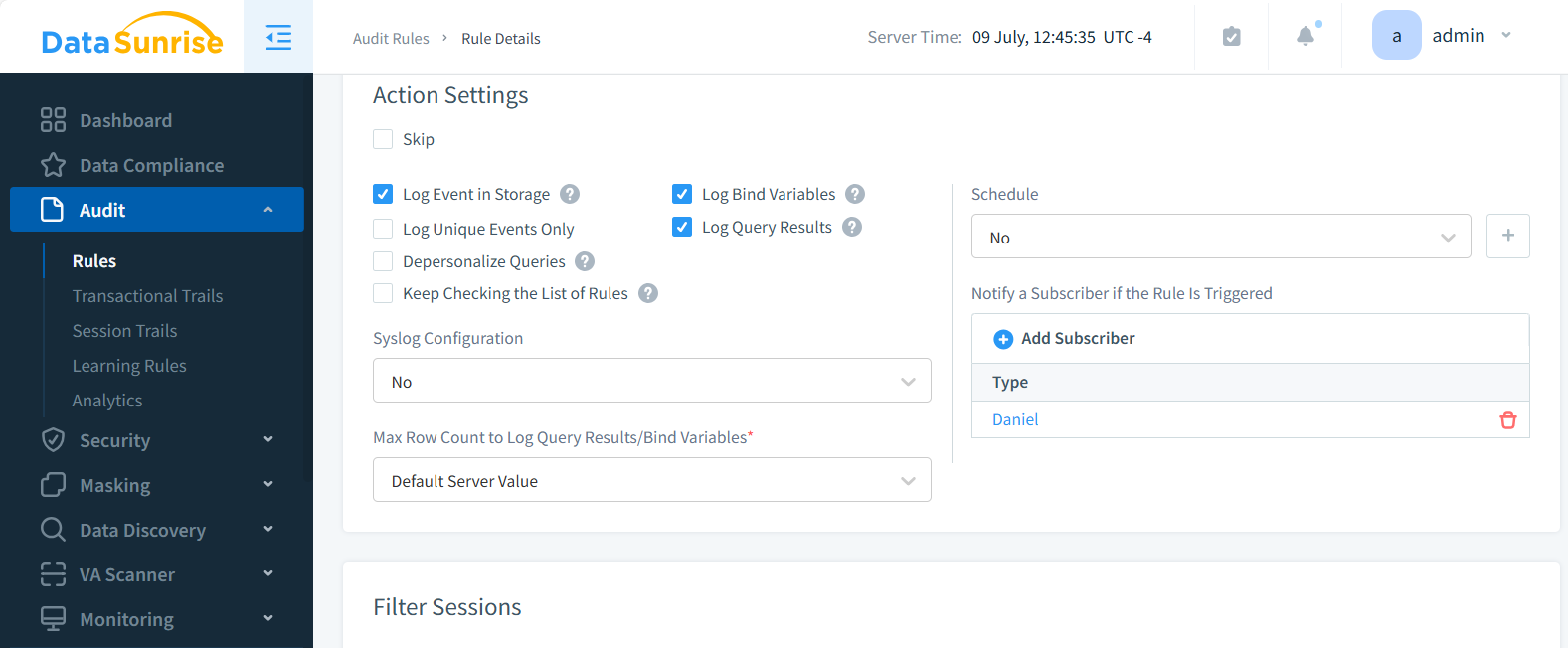

2. Allerta e Notifiche Personalizzate

Quando le politiche vengono violate o emergono anomalie, entrano in funzione i meccanismi di allerta. DataSunrise supporta integrazioni con Slack, email e SIEM per la risposta agli incidenti.

Esempio: Allerta in Tempo Reale tramite PostgreSQL + Webhook (Fai-da-Te Base)

Per i team che operano senza una piattaforma DAM dedicata, è possibile creare allerta base in tempo reale utilizzando trigger PostgreSQL e webhook esterni. Ecco un esempio semplificato:

-- Crea una funzione per notificare tramite webhook esterno

CREATE OR REPLACE FUNCTION notify_via_webhook()

RETURNS TRIGGER AS $$

DECLARE

payload JSON;

url TEXT := 'https://your-alert-endpoint.example.com/webhook';

BEGIN

payload := json_build_object(

'event_time', current_timestamp,

'user', current_user,

'action', TG_OP,

'table', TG_TABLE_NAME,

'data', row_to_json(NEW)

);

-- Invia il payload usando pg_notify o script esterno (pseudo)

PERFORM pg_notify('webhook_channel', payload::TEXT);

RETURN NEW;

END;

$$ LANGUAGE plpgsql;

-- Associa a operazioni sensibili

CREATE TRIGGER alert_on_change

AFTER INSERT OR UPDATE OR DELETE ON sensitive_data

FOR EACH ROW EXECUTE FUNCTION notify_via_webhook();

Questo approccio manuale richiede scripting aggiuntivo esterno al database per consumare l’evento pg_notify e inoltrarlo a un webhook o sistema di allerta. Pur essendo funzionale in ambienti piccoli, piattaforme come DataSunrise lo semplificano supportando il routing nativo degli allarmi verso Slack, strumenti SIEM e email — senza script personalizzati o polling oneroso.

3. Cronologia di Audit Persistente

I log di audit devono essere conservati per rispettare normative e necessità investigative. Ecco un esempio di trigger PostgreSQL che registra l’attività degli utenti:

-- PostgreSQL: Esempio di log di audit basato su trigger

CREATE TABLE user_activity_log (

id SERIAL PRIMARY KEY,

event_time TIMESTAMP DEFAULT current_timestamp,

username TEXT,

action TEXT,

table_accessed TEXT,

old_data JSONB,

new_data JSONB

);

CREATE OR REPLACE FUNCTION log_user_activity()

RETURNS TRIGGER AS $$

BEGIN

INSERT INTO user_activity_log(username, action, table_accessed, old_data, new_data)

VALUES (

current_user,

TG_OP,

TG_TABLE_NAME,

row_to_json(OLD),

row_to_json(NEW)

);

RETURN NEW;

END;

$$ LANGUAGE plpgsql;

CREATE TRIGGER audit_sensitive_table

AFTER INSERT OR UPDATE OR DELETE ON customer_data

FOR EACH ROW EXECUTE FUNCTION log_user_activity();

Sebbene utile in piccoli ambienti, questo metodo manca di scalabilità e gestione centralizzata. DataSunrise lo migliora aggregando i log su più piattaforme con filtri strutturati e accesso basato su ruoli.

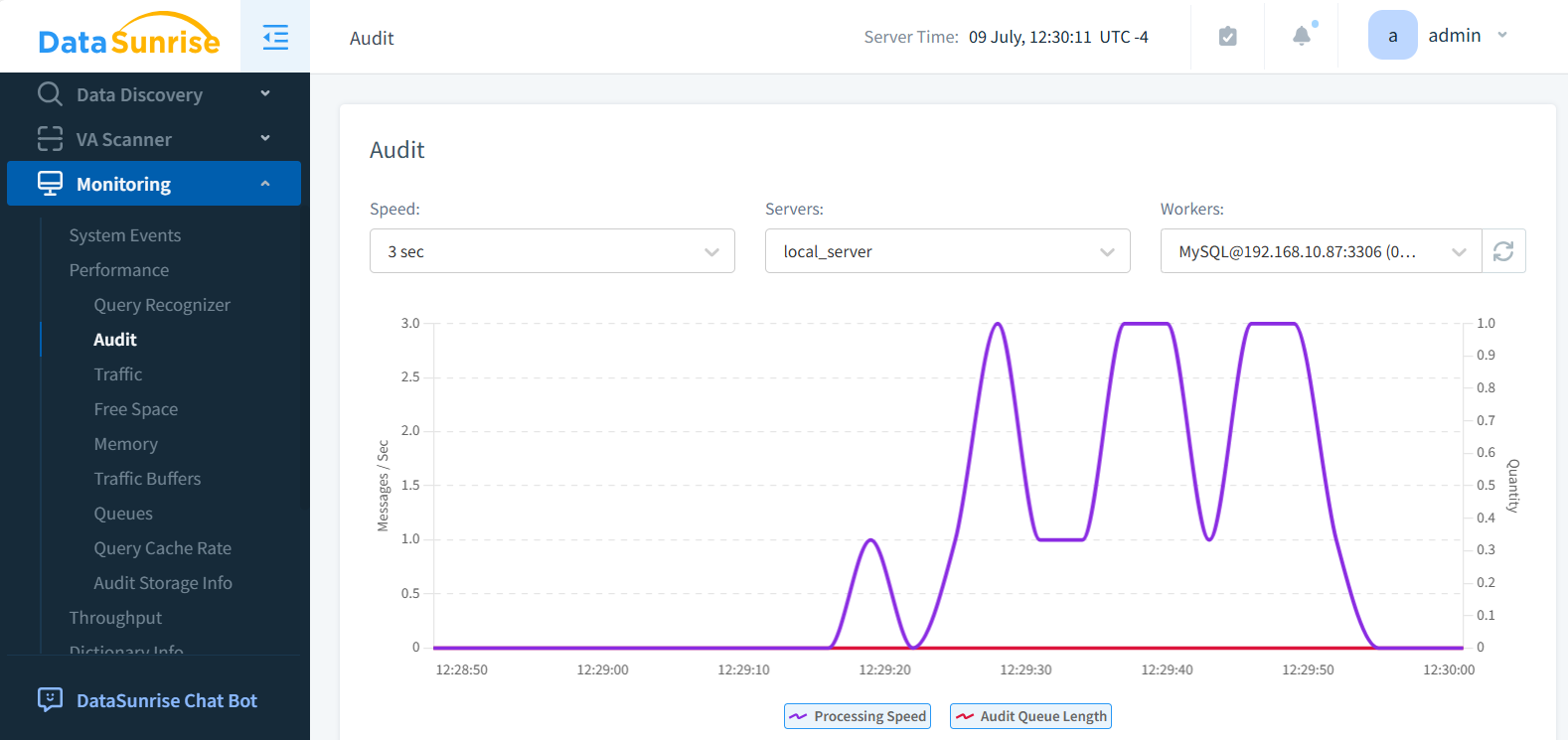

4. Monitoraggio delle Prestazioni

Oltre al controllo degli accessi, il DAM aiuta i team a identificare query SQL inefficienti e processi che consumano molte risorse. In modalità proxy, DataSunrise analizza le prestazioni senza introdurre latenza significativa.

- Identificazione di transazioni a lunga durata e problemi di locking – il sistema rileva operazioni lente, transazioni in competizione e query bloccanti che possono ridurre la produttività del database.

- Analisi della distribuzione del carico tra utenti e applicazioni – DataSunrise evidenzia quali servizi o account generano il carico maggiore, aiutando i team a ottimizzare l’uso delle risorse.

- Rilevazione di anomalie nel consumo delle risorse – il motore di monitoraggio identifica improvvisi picchi nell’uso di CPU, memoria o I/O, consentendo di prevenire il degrado delle prestazioni prima che impatti le operazioni.

5. Integrazione con SIEM e Compliance

Gli ambienti enterprise necessitano di visibilità completa a livello di stack. Gli strumenti DAM come DataSunrise supportano l’inoltro dei log ai sistemi SIEM e offrono API per l’automazione della compliance.

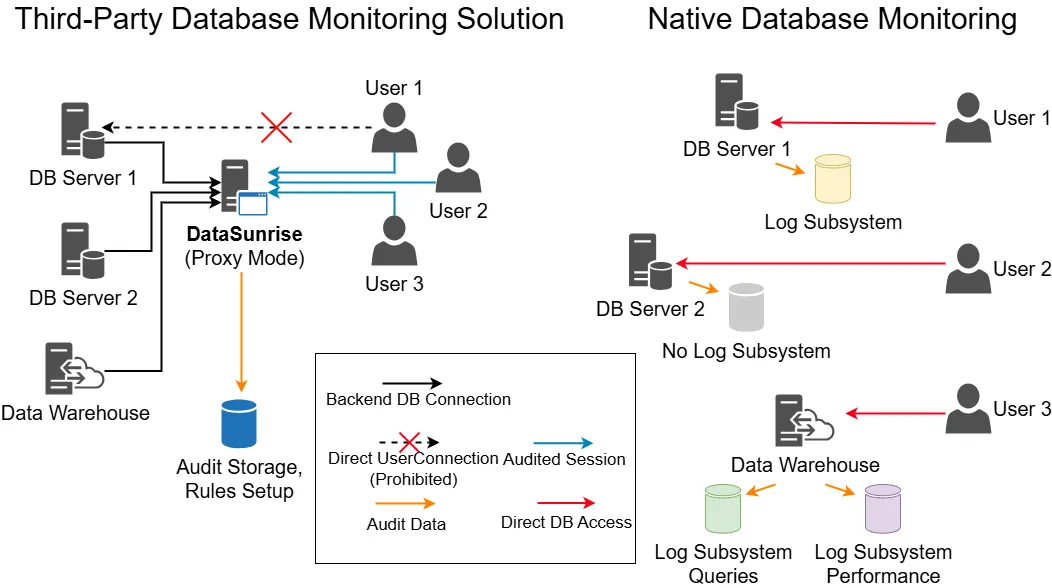

Monitoraggio Integrato vs Terze Parti: Confronto delle Funzionalità

Per illustrare la differenza, confrontiamo gli strumenti nativi — usando PostgreSQL e MongoDB come esempi — con una piattaforma consolidata di terze parti come DataSunrise. Sebbene il logging integrato offra un punto di partenza, manca di visibilità centralizzata, attribuzione utenti e automazione della compliance.

| Funzionalità | Integrato (PostgreSQL/MongoDB) | Terze Parti (DataSunrise) |

|---|---|---|

| Allerte in Tempo Reale | Scripting manuale (trigger + NOTIFY) | Integrazione nativa Slack, SIEM, Email |

| Log Centralizzati | Logging dispersi per nodo | Audit trail unificato e interrogabile |

| Analisi del Comportamento Utente | Contesto sessione limitato | Tracciamento comportamentale con contesto |

| Gestione delle Regole | Solo script personalizzati | Motore di policy guidato da GUI |

| Supporto alla Compliance | Log base, esportazioni manuali | Reportistica ed esportazioni pronte per normativa |

PostgreSQL, ad esempio, supporta il logging esteso con l’estensione pgAudit, anche se richiede configurazione manuale e non offre alerting integrato. Nel frattempo, il Database Profiler integrato di MongoDB fornisce un tracciamento dettagliato delle operazioni, ma non associa automaticamente le azioni agli utenti né genera allarmi. Questi strumenti nativi sono un buon inizio, ma mancano del controllo centralizzato, della scalabilità e della profondità d’integrazione necessarie per un monitoraggio di livello enterprise — funzioni offerte da DataSunrise.

Rischi di Operare senza Monitoraggio dell’Attività del Database

Senza una soluzione DAM strutturata, le lacune di sicurezza e compliance sono inevitabili. Il logging nativo o script ad-hoc raramente forniscono ampiezza, correlazione e conservazione adeguate per gli audit moderni. Problemi comuni includono:

- Violazioni di Dati Indagate Tardi – Senza allarmi centralizzati, attività sospette possono passare inosservate per settimane o mesi.

- Fallimenti nella Compliance – Regolamenti come GDPR e HIPAA richiedono log dettagliati; registri mancanti o incompleti possono portare a sanzioni.

- Log Frammentati – I log per nodo disperdono l’audit trail, rallentando e rendendo incomplete le indagini.

- Costi Forensi Elevati – Senza correlazione degli eventi, le indagini forensi richiedono lunghi passaggi manuali attraverso log grezzi.

- Punti Ciechi nelle Prestazioni – Senza monitoraggio a livello di query, colli di bottiglia e inefficienze SQL rimangono nascosti.

Piattaforme come DataSunrise eliminano questi rischi consolidando l’attività in un’unica fonte interrogabile, automatizzando gli allarmi e assicurando report di compliance sempre pronti per l’esportazione.

Migliori Pratiche per il Successo del Monitoraggio

- Stabilire una baseline per i comportamenti normali — definire cosa rappresenta l’attività tipica di utenti, applicazioni e database. Baseline accurate aiutano a distinguere operazioni legittime dalle vere anomalie e ridurre i falsi positivi.

- Rivedere regolarmente allarmi e log di audit — implementare un programma strutturato di revisione (giornaliero, settimanale, mensile) e assicurarsi che tutti gli eventi critici vengano inoltrati ai sistemi SIEM/SOAR. La revisione regolare dei log migliora la prontezza nella risposta agli incidenti e aiuta a identificare attacchi lenti o poco rumorosi.

- Applicare il principio del minimo privilegio e imporre la separazione dei ruoli — assicurarsi che amministratori, sviluppatori, analisti e tecnici di supporto abbiano compiti ben separati. Minimizzare l’accesso riduce la superficie d’attacco e rafforza la responsabilità nei trail di audit.

- Utilizzare masking o crittografia dove possibile (il masking dinamico aiuta a ridurre il rumore degli allarmi per utenti non privilegiati) — proteggere in tempo reale i campi sensibili e garantire che solo ruoli autorizzati possano vedere i dati grezzi. Ciò non solo migliora la sicurezza, ma semplifica anche la compliance con GDPR, HIPAA, PCI DSS e altri framework.

- Regolare le soglie di rilevamento man mano che emergono nuovi rischi — affinare continuamente le regole di allerta e i livelli di sensibilità in base ai cambiamenti dell’ambiente. Integrare threat intelligence, nuovi flussi applicativi o comportamenti utente insoliti per mantenere efficacia e rilevanza del rilevamento.

- Integrare il monitoraggio con i workflow di risposta agli incidenti — garantire che gli allarmi generino automaticamente ticket, invii notifiche o attivino playbook SOAR. Questo chiude il ciclo tra rilevamento e risposta, riducendo i tempi di contenimento.

- Validare periodicamente l’accuratezza del monitoraggio — eseguire test come attacchi simulati, uso improprio delle credenziali o esecuzione anomala di query per verificare che gli allarmi si attivino come previsto. Ciò garantisce il funzionamento dei controlli e riduce i punti ciechi.

- Correlare eventi tra più sistemi — combinare i log di DataSunrise con dati SIEM, IAM, firewall e CloudTrail per ottenere visibilità completa. La correlazione aiuta a identificare attacchi multi-stage che appaiono innocui isolatamente.

Casi Pratici di Utilizzo del Monitoraggio dell’Attività del Database

Nei servizi finanziari, il DAM aiuta a rilevare trasferimenti insoliti o query non autorizzate nei sistemi di pagamento, supportando direttamente la compliance PCI DSS e SOX. Le organizzazioni sanitarie lo utilizzano per tracciare ogni accesso ai registri dei pazienti, garantendo il rispetto dei requisiti di audit HIPAA senza rallentare i flussi clinici.

Le agenzie governative si affidano al DAM per mantenere sotto controllo l’attività degli utenti privilegiati, prevenendo minacce interne su dataset classificati. Per i provider SaaS e cloud, il monitoraggio gioca un ruolo chiave nell’applicazione del principio del minimo privilegio in ambienti multi-tenant, identificando rapidamente tentativi di esposizione di dati tra tenant.

Anche le piattaforme di e-commerce ne beneficiano, utilizzando il DAM per riconoscere picchi di fallimenti di login o query anomale sugli ordini che potrebbero indicare furti di account o attacchi di credential stuffing. In ogni caso, il monitoraggio dell’attività del database fornisce protezione in tempo reale e visibilità forense.

Conclusione

Il Monitoraggio dell’Attività del Database (DAM) è un elemento centrale delle strategie moderne di protezione dei dati, offrendo alle organizzazioni una visibilità continua su ogni azione che avviene nei loro ambienti database. Monitorando e analizzando in tempo reale le attività degli utenti, i modelli di accesso e gli eventi di sistema, gli strumenti DAM proteggono gli asset sensibili da accessi non autorizzati, manipolazioni e minacce interne. Le soluzioni DAM contemporanee vanno oltre il monitoraggio passivo — sfruttando analisi comportamentali, allerta automatizzata e modelli di machine learning per identificare anomalie prima che si trasformino in violazioni gravi della sicurezza.

Oltre a migliorare visibilità e responsabilità, il DAM semplifica la risposta agli incidenti e supporta l’analisi forense mantenendo audit trail immutabili per tutte le operazioni di database. Questo consente alle organizzazioni di reagire rapidamente alle attività sospette assicurando il rispetto di normative importanti come GDPR, HIPAA, SOX, PCI DSS e il Regolamento UE sull’IA. Progettati per ambienti ibridi e cloud, i sistemi DAM moderni offrono protezione scalabile e ad alte prestazioni attraverso politiche automatizzate, controlli dettagliati basati sui ruoli e valutazioni adattive del rischio. In definitiva, il DAM rafforza la governance dei dati, mitiga le minacce e promuove una resilienza operativa duratura in tutta l’impresa.