Registro di Audit MySQL

I team di sicurezza erano soliti considerare il Registro di Audit MySQL come un elemento lento e ingombrante, un pensiero successivo — qualcosa da comprimere una volta a settimana in caso un revisore chiedesse delle prove il trimestre successivo. Nel 2025 la traccia di audit è il cuore pulsante della pipeline di sicurezza del database: trasmessa in streaming in tempo reale, mascherata al volo, arricchita da GenAI e controllata automaticamente contro ogni clausola di conformità rilevante. Questo articolo mostra come elevare il semplice log a questo standard moderno, con ricette per MySQL nativo, e una guida per DataSunrise.

Perché il registro di audit è ancora importante

Ogni compromissione lascia tracce in tre luoghi: la rete, il sistema operativo e il database. Solo il registro del database cattura l’intento — la vera istruzione DELETE FROM customers, non solo una scansione sospetta di porte. I regolatori come PCI DSS 4.0 e l’Articolo 30 del GDPR ora si aspettano che tali eventi vengano conservati, con evidenza di manomissione, e regolarmente revisionati. Questo requisito è gravoso a meno che non si automatizzi tutto il processo successivo alla raccolta.

Streaming prima, scorrimento dopo

Il polling basato su disco fa sì che gli allarmi arrivino con ritardi di minuti o ore. Passa il plugin allo streaming asincrono e scrivi direttamente su Apache Kafka o Amazon Kinesis:

INSTALL PLUGIN audit_log SONAME 'audit_log.so';

SET GLOBAL audit_log_strategy = 'ASYNCHRONOUS';

SET GLOBAL audit_log_handler = 'FILE';

SET GLOBAL audit_log_file = 'stream://kafka:9092/mysql_audit';

Da quel momento ogni login, DDL e istruzione DML è disponibile al tuo SIEM entro un secondo. Se il tuo SOC già consuma l’argomento Kafka usato dal team di rete, puoi correlare “picco anomalo sulla porta 3306” con “login root fallito” senza scrivere codice di collegamento. Ulteriori buone pratiche per il logging di audit raccomandano lo streaming anticipato per evitare colli di bottiglia.

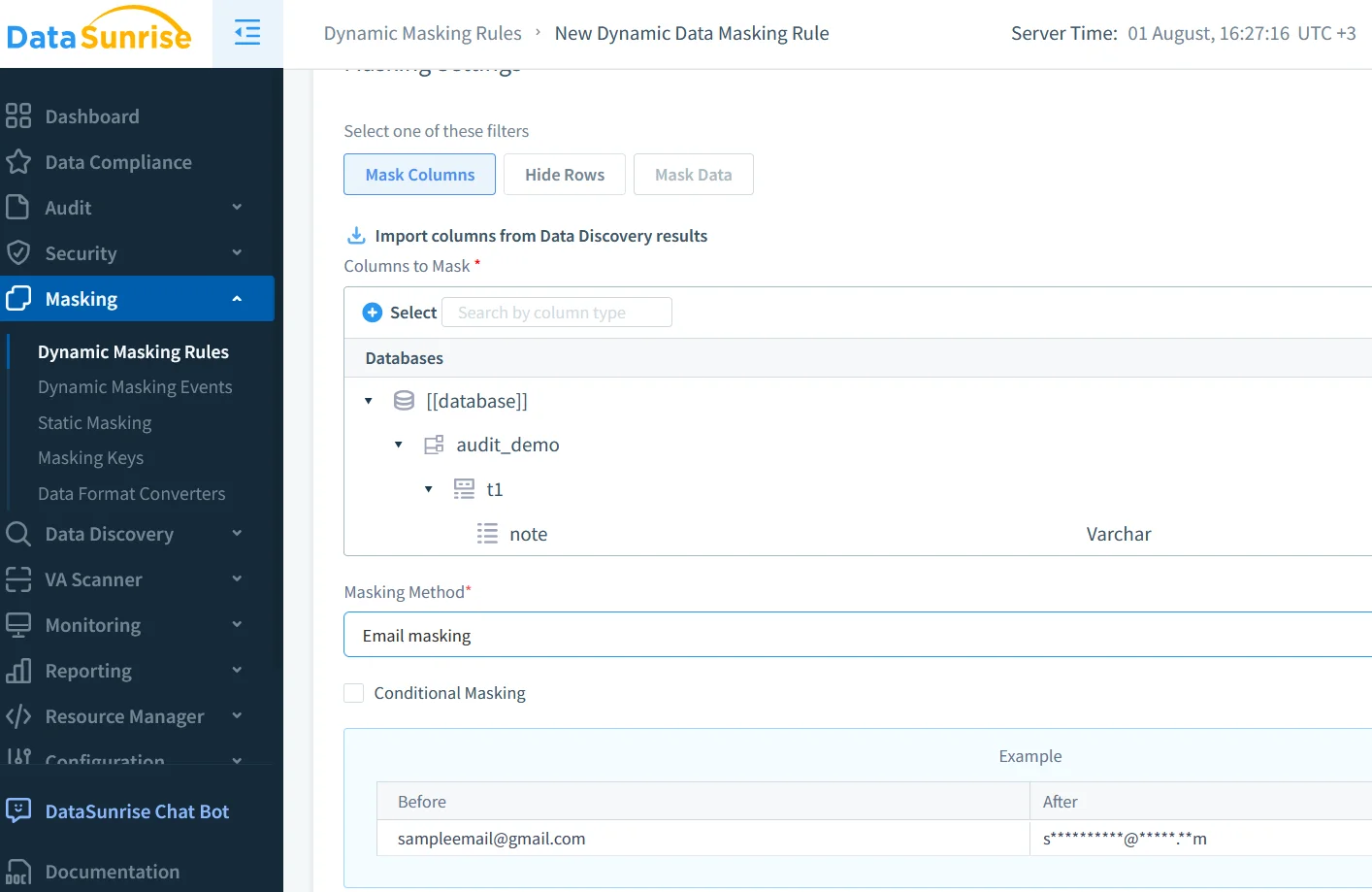

Mascheratura dinamica e scoperta automatica dei dati

La sicurezza non riguarda solo chi ha accesso al database ma cosa ha visto. Inoltra lo stesso flusso in tempo reale attraverso il motore di mascheratura dinamica dei dati di DataSunrise. Il proxy sostituisce i numeri di carta di credito con token che preservano il formato ogni volta che una sessione non ha il ruolo “PCI-Access”. Le etichette di sensibilità a livello di colonna derivano da scansioni notturne alimentate da DataSunrise scoperta dei dati; se uno sviluppatore crea una tabella chiamata insurance_claims alle 02:00, essa viene etichettata come “PHI” entro le 03:05 e mascherata alla successiva query.

I valori mascherati includono watermark di checksum, così la tua dashboard BI vede “4111‑XXXX‑1111‑1111” – controllo Luhn valido, numero fittizio – e i tuoi analisti continuano a lavorare. La decisione di mascheratura stessa viene registrata e trasmessa in streaming, mantenendo pieno contesto per la forense e la conformità.

GenAI trasforma il rumore in narrazione

I grandi modelli linguistici eccellono nel riassumere JSON ripetitivi. Un worker Python di quaranta righe può trasformare diecimila eventi grezzi in un paragrafo adatto a Slack:

from openai import OpenAI

client = OpenAI()

prompt = f"Sei un assistente infosec. Riassumi le anomalie:\n{events_json}"

summary = client.chat.completions.create(

model="gpt-4o-mini",

messages=[{"role": "user", "content": prompt}]

).choices[0].message.content

I team incollano quel sommario direttamente su Jira, riducendo il tempo medio di triage da ore a minuti. Poiché l’LLM si trova dopo la mascheratura, nessun dato PII di produzione arriva mai al modello GenAI.

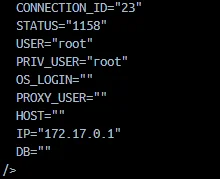

Audit nativo di MySQL in dettaglio

La documentazione ufficiale del plugin MySQL Audit Log descrive in dettaglio l’architettura e le opzioni. Usa i filtri (vedi il riferimento alle regole di filtro del registro di audit) per registrare tutto eccetto le istruzioni SELECT eseguite da reporting:

CALL audit_log_filter_set_filter(

'reporting_app',

'IF user = "reporting" THEN RETURN FALSE; ELSE RETURN TRUE; END IF'

);

CALL audit_log_user_set_filter('reporting','reporting_app');

SET GLOBAL audit_log_format = 'JSON';

SET GLOBAL audit_log_policy = 'ALL';Controlla il risultato con:

SELECT *

FROM mysql.audit_log

ORDER BY event_time DESC

LIMIT 5;

Poiché la configurazione risiede in SQL puoi inserirla sotto controllo di versione, applicarla tramite pipeline CI/CD e fare rollback se necessario.

Indurire il registro stesso

Gli attaccanti amano “cancellare le tracce” eliminando righe dalla tabella del registro. Difendi la traccia inviando gli eventi a un bucket S3 con blocco oggetto in modalità WORM (Write-Once-Read-Many), o facendo snapshot del filesystem ogni cinque minuti con flag immutabili.

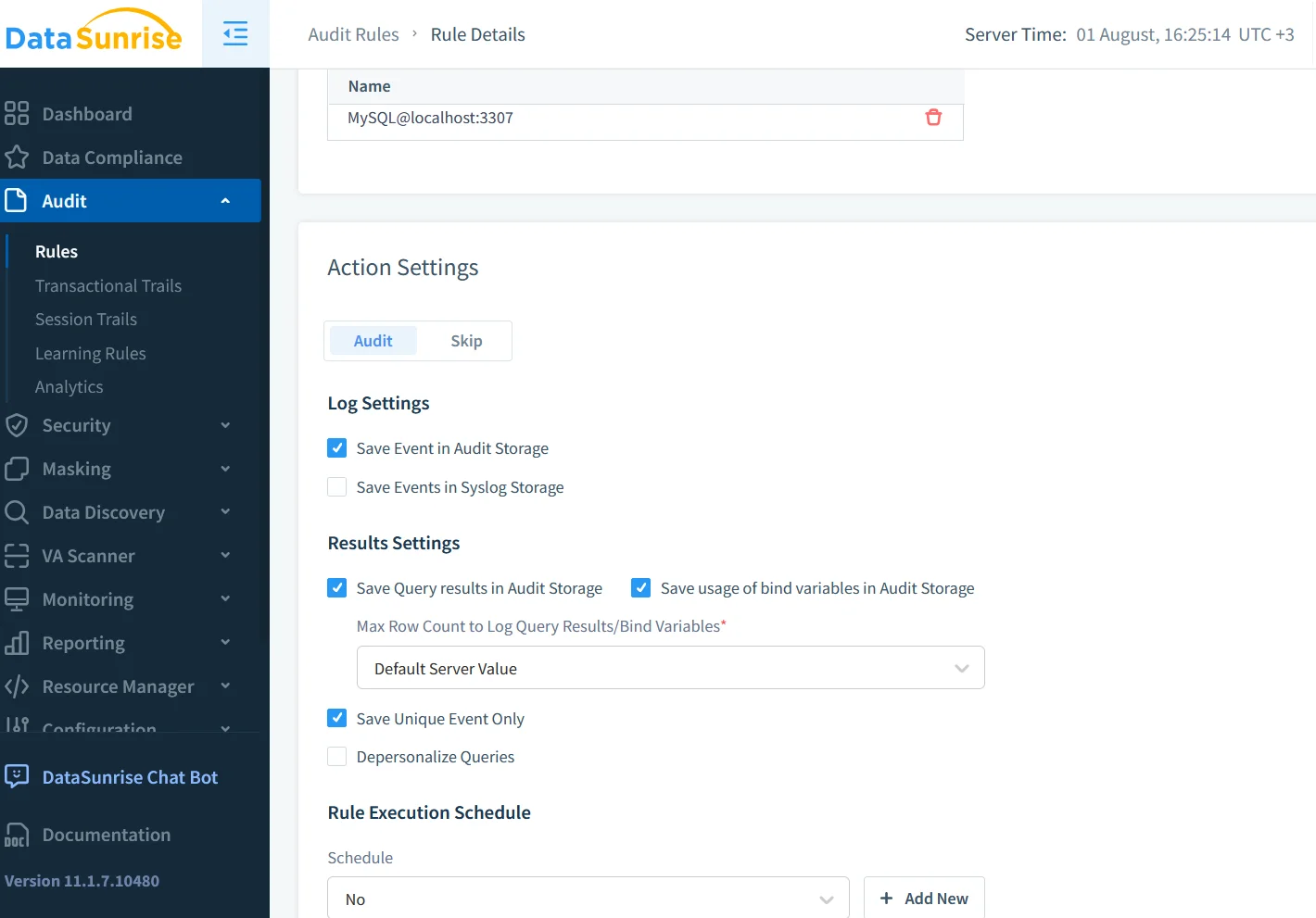

Perché aggiungere DataSunrise?

Un utente malevolo con il privilegio SUPER può disabilitare il plugin; un proxy trasparente non può essere disabilitato dall’interno del database. Aggiungere DataSunrise ti offre una seconda traccia di audit archiviata indipendentemente più ampi controlli in tempo reale.

Se una query viola la policy, DataSunrise invia un avviso tramite la sua integrazione Slack in pochi secondi, completo di valori prima e dopo.

Autopilota per la conformità

La libreria di controllo GDPR e i modelli PCI DSS di DataSunrise associano eventi specifici di audit alle clausole normative, mentre la più ampia dashboard Compliance Manager allega prove pronte all’uso a ogni controllo. I revisori escono soddisfatti e tu eviti la spirale disastrosa della raccolta di prove all’ultimo minuto.

Esempio di caccia alle minacce: accesso a PII fuori dall’orario d’ufficio

SELECT *

FROM mysql.audit_log

WHERE JSON_EXTRACT(audit_record,'$.user') NOT IN ('svc_backup','replication')

AND HOUR(event_time) NOT BETWEEN 7 AND 19

AND JSON_EXTRACT(audit_record,'$.command_class') = 'select'

AND JSON_EXTRACT(audit_record,'$.object.name') IN ('patients','credit_cards');

Programma la query come job notturno o alimenta lo stream Kafka in una regola Grafana Loki che scatta ogni volta che il conteggio supera una soglia.

Istante dell’architettura

- MySQL emette il Registro di Audit MySQL tramite il plugin integrato.

- Gli eventi vengono trasmessi a Kafka; un secondo percorso scrive oggetti immutabili su S3.

- DataSunrise proxy applica la mascheratura e pubblica eventi di arricchimento etichettati con livelli di sensibilità.

- Un microservizio GenAI riassume anomalie e apre issue Jira quando il rischio ≥ 0.8.

Disabilita un singolo livello e gli investigatori hanno comunque briciole di prove negli altri.

Considerazioni finali

Ieri il registro di audit era un artefatto statico. Oggi è un segnale di sicurezza attivo, arricchito da GenAI e controllato rispetto a decine di framework di conformità. Parti trasmettendo in streaming il Registro di Audit MySQL, aggiungi mascheratura e automazione dove serve, e lascia che le macchine facciano la parte noiosa — i tuoi analisti ti ringrazieranno.