Protezione dei Dati Sensibili in Percona Server

Percona Server per MySQL opera in ambienti che richiedono prestazioni, trasparenza e un rigoroso controllo operativo. In pratica, questi sistemi memorizzano informazioni personali identificabili, dati finanziari, credenziali e dati interni aziendali. Di conseguenza, i team devono considerare la protezione dei dati sensibili come un requisito operativo fondamentale piuttosto che un compito secondario legato unicamente alla tradizionale sicurezza dei dati.

A differenza dell’auditing, che traccia chi ha fatto cosa, la protezione dei dati sensibili risponde a una domanda diversa: chi può vedere dati specifici e a quali condizioni. Pertanto, le organizzazioni devono implementare controlli di sicurezza del database che vadano oltre il semplice monitoraggio delle attività e governino attivamente la visibilità dei dati.

Di conseguenza, i team si concentrano sul prevenire esposizioni accidentali, limitare l’accesso interno e garantire che i dati regolamentati non escano mai da contesti approvati. Inoltre, questi requisiti si manifestano costantemente in ambienti che seguono moderne normative di conformità dei dati come GDPR, HIPAA e PCI DSS.

In questo articolo, spieghiamo come funziona la protezione dei dati sensibili in Percona Server per MySQL utilizzando meccanismi nativi, dove questi meccanismi raggiungono i loro limiti, e come piattaforme centralizzate estendono la protezione senza alterare la logica applicativa. In particolare, esaminiamo come il mascheramento dei dati e l’applicazione della sicurezza basata su policy operino insieme al continuo monitoraggio delle attività del database.

Cosa si Intende per Dati Sensibili

I dati sensibili includono tutte le informazioni che creano rischi di sicurezza, legali o operativi quando utenti non autorizzati vi accedono. Le organizzazioni definiscono la sensibilità non in base alla posizione di archiviazione, ma al impatto della divulgazione e al suo ruolo nella complessiva sicurezza dei dati.

Ad esempio, i dati che identificano un individuo spesso richiedono protezione. Questa categoria include nomi, indirizzi email, numeri di telefono e localizzazioni fisiche. Inoltre, le credenziali e le informazioni relative all’accesso richiedono un controllo rigoroso. Hash delle password, chiavi API, token di autenticazione e identificatori di sessioni consentono l’accesso diretto ai sistemi e possono bypassare i normali controlli di accesso se esposti.

Le informazioni finanziarie introducono un ulteriore livello di rischio. Numeri di carte di pagamento, registrazioni delle transazioni, dettagli di fatturazione e saldi dei conti rientrano tipicamente sotto un controllo regolamentare formale. Pertanto, le organizzazioni devono gestire questi dati in conformità con le stabilite normative di conformità dei dati.

In pratica, i dati sensibili raramente appaiono isolati. Piuttosto, risiedono all’interno di tabelle operative accanto a campi non sensibili e fluiscono attraverso query applicative normali. Di conseguenza, una protezione efficace si basa su tecniche di precisione come il mascheramento contestuale dei dati piuttosto che permessi ampi applicati a livello di database o tabella.

Capacità Native di Protezione dei Dati Sensibili in Percona Server per MySQL

Percona Server per MySQL si affida ai meccanismi nativi di sicurezza MySQL per la protezione dei dati sensibili. Questi meccanismi forniscono controlli fondamentali ma operano principalmente a livello di accesso piuttosto che sulla visibilità dei dati.

Gestione dei Privilegi

L’accesso a tabelle e colonne sensibili è controllato tramite concessioni di privilegi MySQL. Gli amministratori possono limitare quali utenti possono leggere, inserire, aggiornare o cancellare specifici oggetti.

GRANT SELECT (email, phone)

ON customer_db.customers

TO 'support_user'@'%';

GRANT SELECT, UPDATE

ON customer_db.orders

TO 'app_user'@'%';

Questo approccio è efficace per separare ruoli ampi ma non controlla come i dati sono presentati. Una volta che a un utente è concesso l’accesso SELECT a una colonna, il database restituisce il valore completo senza modifiche.

SELECT email, phone

FROM customer_db.customers;

Se l’accesso è concesso, il risultato contiene sempre i valori originali, indipendentemente dal ruolo dell’utente, dal contesto o dallo scopo.

Crittografia a Riposo e in Transito

Percona Server supporta la crittografia per i tablespace InnoDB e connessioni client sicure tramite TLS. Questi controlli proteggono i dati dal furto a livello di storage e dall’intercettazione in rete.

La crittografia a riposo può essere abilitata a livello di tabella:

CREATE TABLE payments (

id INT PRIMARY KEY,

card_number VARBINARY(255),

amount DECIMAL(10,2)

) ENCRYPTION='Y';

TLS viene utilizzato per crittografare i dati in transito tra client e server:

[mysqld]

require_secure_transport = ON

ssl_cert = server-cert.pem

ssl_key = server-key.pem

ssl_ca = ca.pem

Tuttavia, la crittografia non impedisce l’esposizione durante query legittime. Una volta che i dati sono decrittografati per una sessione, sono completamente visibili all’utente che effettua la query.

SELECT card_number

FROM payments;

Il database non differenzia tra utenti una volta che la decrittografia è avvenuta.

Mascheramento a Livello Applicativo

Alcuni team implementano la logica di mascheramento nel codice applicativo o nelle viste di database. Un workaround comune è esporre valori mascherati tramite viste SQL.

Alle applicazioni viene quindi indicato di interrogare la vista invece della tabella base:

SELECT email, phone

FROM masked_customers;

Pur potendo oscurare i valori per casi d’uso specifici, questo approccio introduce complessità operative. Le regole di mascheramento si disperdono tra applicazioni e viste, risultano difficili da controllare e facilmente aggirabili tramite accesso diretto alle tabelle o query ad hoc.

SELECT email, phone

FROM customers; -- ignora completamente il mascheramento

Protezione Centralizzata dei Dati Sensibili con DataSunrise

Per superare i limiti dei controlli nativi del database, le organizzazioni introducono un livello di sicurezza esterno che applica la protezione dei dati sensibili indipendentemente dai privilegi del database e dalla logica applicativa. Questo approccio sposta la protezione da una configurazione statica all’interno del database a un’applicazione centralizzata e basata su policy, allineata alle moderne pratiche di sicurezza dei dati.

DataSunrise estende Percona Server per MySQL operando come piano di controllo intermediario. Analizza il traffico database, identifica i dati sensibili, e applica regole di protezione in tempo reale senza modificare i valori memorizzati, gli schemi o le query applicative. Di conseguenza, la protezione rimane coerente anche quando cambiano i modelli di accesso e gli ambienti, integrando i controlli tradizionali di sicurezza del database.

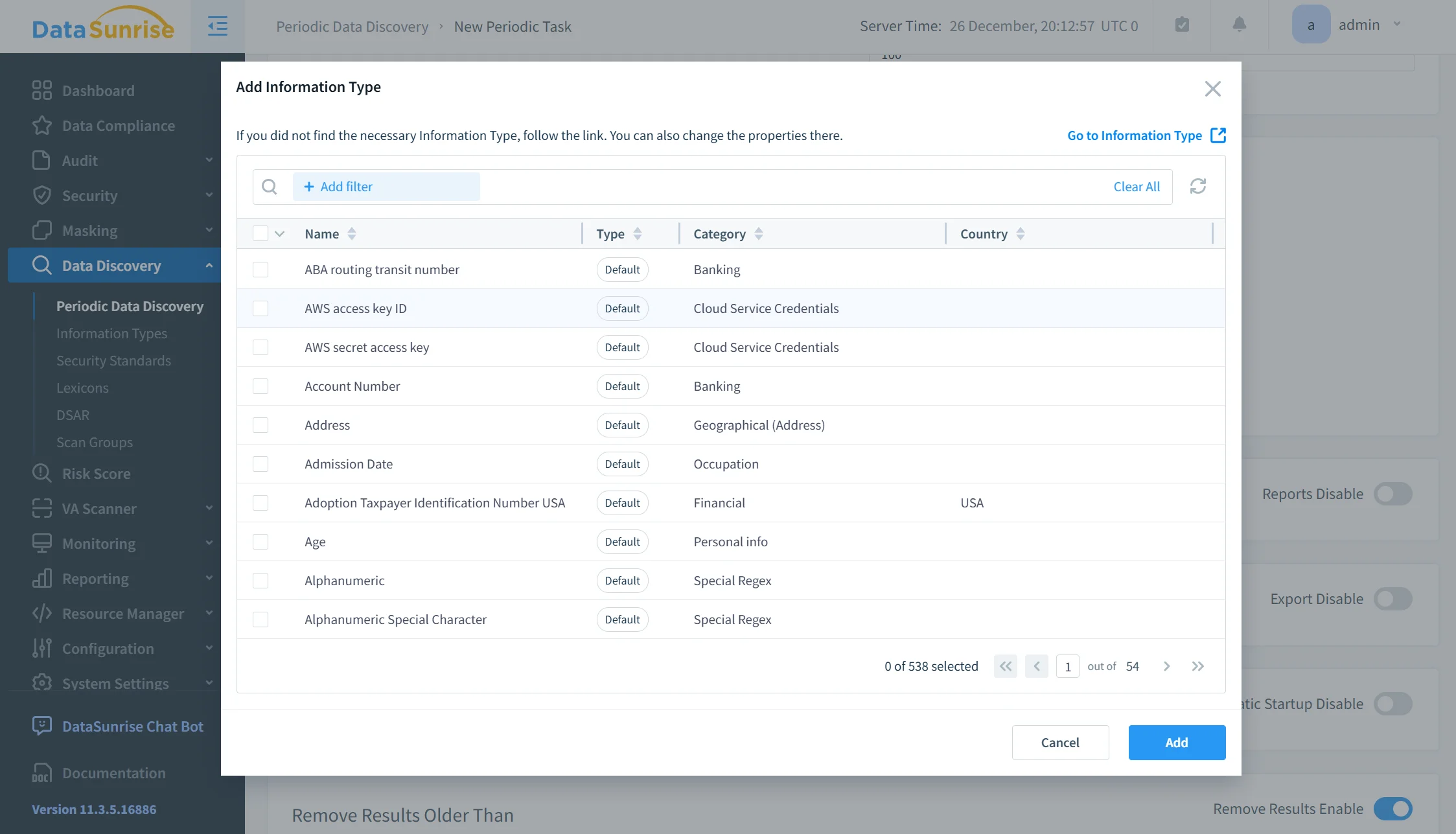

Scoperta dei Dati Sensibili

Prima che la protezione possa essere applicata, i dati sensibili devono essere identificati con precisione. DataSunrise esegue la scoperta automatizzata scandagliando gli schemi dei database e analizzando il contenuto delle colonne tramite analisi di pattern, valutazione dei metadati e regole di classificazione supportate dalle capacità integrate di scoperta dati.

Questo processo rileva identificatori personali, attributi finanziari, credenziali e altri elementi regolamentati senza necessità di annotazioni manuali. I task di scoperta possono essere eseguiti continuamente o programmati, permettendo al sistema di rilevare nuove tabelle e colonne non appena vengono create.

Automatizzando la scoperta, le organizzazioni riducono il rischio di dati non protetti introdotti da modifiche di schema, migrazioni o nuove funzionalità applicative.

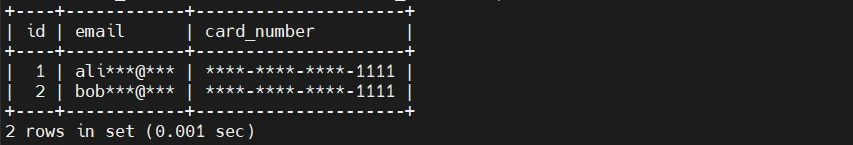

Mascheramento Dinamico dei Dati

Il mascheramento dinamico dei dati applica trasformazioni al momento della query invece che a riposo. I valori sensibili non sono mai alterati nella memorizzazione. Invece, il mascheramento viene applicato solo ai risultati della query in base a condizioni di policy definite tramite regole di mascheramento dinamico dei dati.

La stessa colonna può restituire rappresentazioni diverse in base a chi sta effettuando la query, da quale applicazione e in quale contesto. I servizi di produzione possono recuperare i valori completi, mentre analisti, team di supporto o utenti esterni vedono output mascherati che preservano formato e usabilità senza esporre i dati reali.

Poiché il mascheramento avviene in modo trasparente, le applicazioni non devono essere riscritte e gli schemi del database rimangono invariati.

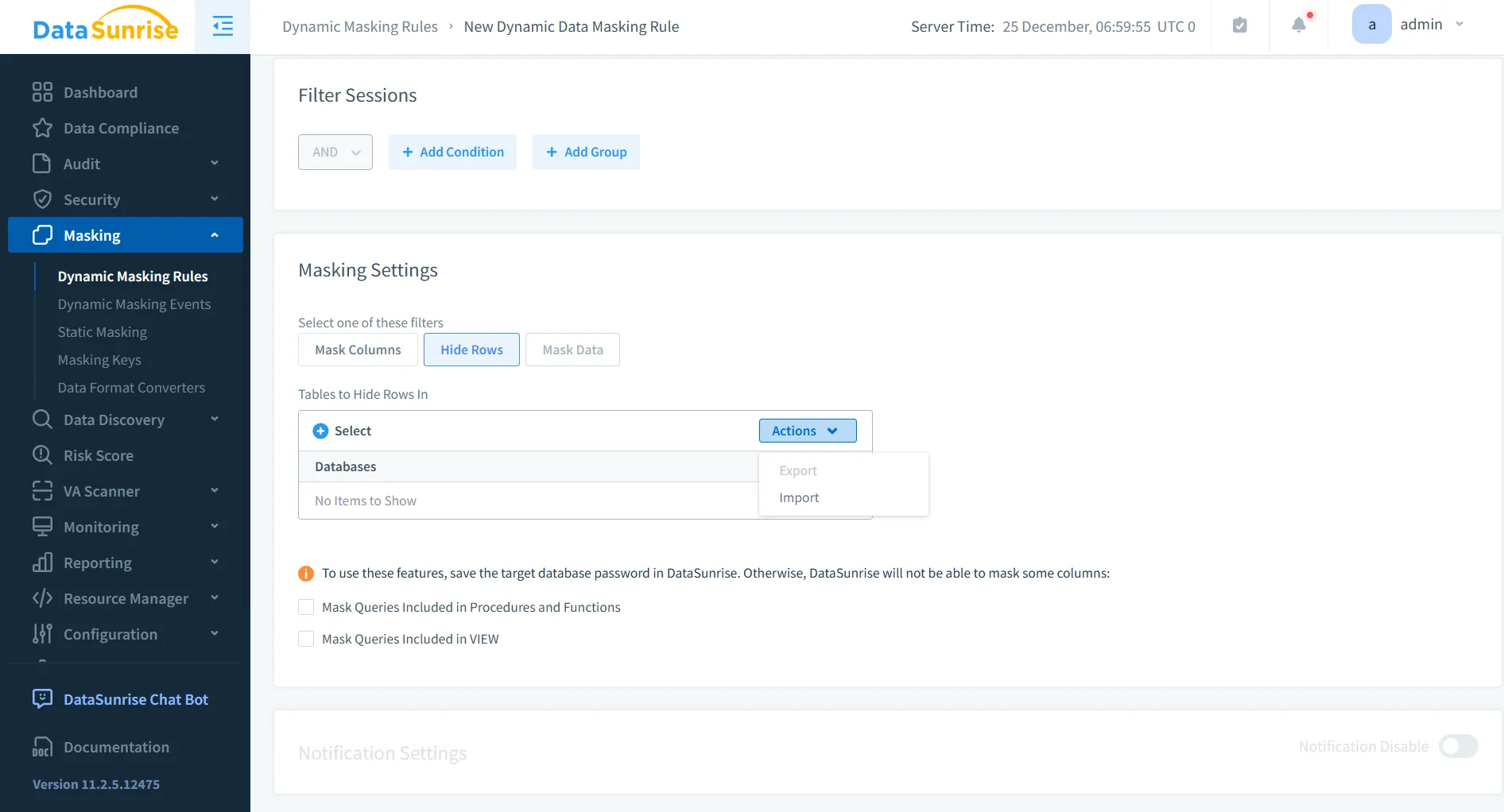

Applicazione Basata su Policy

Le regole di protezione in DataSunrise sono definite centralmente e applicate in modo coerente su tutte le connessioni. Le policy possono includere identità utente, metodo di autenticazione, applicazione client, rete di origine, orario di accesso, tipo di query e classificazione dei dati, allineandosi a controlli di accesso strutturati piuttosto che a logiche applicative hard-coded.

Questo permette alle organizzazioni di esprimere la logica di protezione in termini operativi invece di fare affidamento solo sui privilegi di database. Poiché l’applicazione avviene al di fuori del motore del database, le policy restano efficaci anche quando gli utenti bypassano i livelli applicativi o si connettono con strumenti alternativi.

Copertura Trasversale dell’Ambiente

DataSunrise applica politiche di protezione identiche su ambienti di produzione, staging e sviluppo. Questo è particolarmente importante quando dataset di produzione vengono copiati per test, analisi o risoluzione di problemi.

Applicando in modo coerente regole di mascheramento e visibilità, le organizzazioni impediscono che dati sensibili fuoriescano in sistemi non di produzione dove i controlli di accesso sono spesso più deboli. Questo approccio supporta l’allineamento continuo con le normative di conformità dei dati in evoluzione e riduce il rischio introdotto dalla proliferazione degli ambienti.

Impatto Aziendale della Protezione Strutturata dei Dati Sensibili

| Area di Impatto | Effetto Operativo | Risultato Pratico |

|---|---|---|

| Rischio di Esposizione Dati | Riduce esposizioni accidentali e interne di valori sensibili | I campi sensibili rimangono protetti anche durante accessi legittimi |

| Coerenza delle Policy | Applica le stesse regole di protezione a tutti i team e ambienti | Elimina gap tra sistemi di produzione, staging e sviluppo |

| Allineamento Normativo | Accelera la conformità a GDPR, HIPAA, PCI DSS e SOX | Cicli di audit più brevi e meno rilievi da correggere |

| Stabilità Operativa | Rimuove la dipendenza da mascheramenti a livello applicativo e logiche personalizzate | Meno guasti dovuti a controlli evitati o incoerenti |

| Prontezza per Audit | Fornisce controlli di visibilità dati applicati e osservabili | Prove chiare di protezione durante audit e indagini |

La protezione dei dati sensibili passa da un modello basato sulla fiducia a un controllo applicato e osservabile che scala con la complessità dell’accesso ai dati invece di cedere ad essa.

Conclusione

Percona Server per MySQL fornisce una solida sicurezza di base tramite controllo degli accessi e crittografia. Tuttavia, questi meccanismi da soli non impediscono l’esposizione dei dati sensibili durante un uso legittimo e devono essere considerati parte di una più ampia strategia di sicurezza del database.

Una protezione efficace dei dati sensibili richiede di controllare non solo chi può accedere ai dati, ma anche come questi dati sono rivelati in diversi contesti. Le piattaforme centralizzate estendono le capacità native aggiungendo scoperta automatica dei dati, mascheramento dinamico e applicazione basata su policy senza interferire con applicazioni o design del database.

Trattando la protezione dei dati sensibili come un controllo continuo piuttosto che una configurazione statica, le organizzazioni possono ridurre i rischi preservando flessibilità operativa e mantenendo l’allineamento con le normative di conformità dei dati in evoluzione negli ambienti Percona Server per MySQL.