Storico Attività Database Amazon OpenSearch

Lo Storico Attività Database Amazon OpenSearch fornisce una capacità critica di audit per le organizzazioni che utilizzano Amazon OpenSearch per memorizzare, cercare e analizzare la telemetria operativa, i log delle applicazioni e i record basati su eventi. Nelle architetture moderne, i team spesso usano OpenSearch per gestire dati che sono di default rilevanti per la sicurezza, inclusi identificativi utente, indirizzi IP, timestamp, metadati delle richieste e contenuti legati al supporto.

Poiché OpenSearch memorizza frequentemente questo tipo di informazioni, rientra rapidamente nell’ambito di audit e conformità. Ogni operazione di indicizzazione, richiesta di ricerca o aggiornamento di documento rappresenta un’interazione con il database che auditor e team di sicurezza potrebbero dover successivamente ricostruire.

A differenza dei database relazionali, OpenSearch non si basa su sessioni SQL persistenti o contesti di query transazionali. Invece, espone endpoint REST che accettano richieste HTTP stateless. Di conseguenza, applicazioni, strumenti di raccolta log e strumenti di automazione possono generare migliaia di richieste al minuto per conto di utenti e servizi backend. Per questo motivo, i modelli tradizionali di tracciamento delle attività database non riescono a preservare un contesto o una continuità sufficienti.

Lo Storico Attività Database Amazon OpenSearch colma questa lacuna registrando come i sistemi scrivono, interrogano e accedono ai dati nel tempo, preservando l’ordine di esecuzione e il contesto delle richieste. Questo articolo spiega come DataSunrise implementa lo storico delle attività database per OpenSearch, focalizzandosi su audit dei dati, monitoraggio delle attività database, correlazione transazionale, archiviazione centralizzata e generazione di prove pronte per l’audit.

Perché i Log Nativi di OpenSearch Sono Inadeguati per l’Audit

Amazon OpenSearch genera log interni che catturano la gestione delle richieste, eventi di sistema e condizioni di errore. Sebbene gli operatori utilizzino questi log per troubleshooting e diagnostica, essi non soddisfano i requisiti di audit o governance definiti dalle moderne normative di conformità dei dati.

Dal punto di vista dell’audit, i log nativi di OpenSearch introducono diverse limitazioni. Innanzitutto, la piattaforma registra le richieste come eventi tecnici isolati anziché azioni utente correlate. In secondo luogo, OpenSearch non traccia sessioni o transazioni tra richieste correlate. Terzo, le politiche di retention spesso dipendono dal ciclo di vita del cluster e dai vincoli di archiviazione. Infine, i team di sicurezza faticano a mappare azioni di business su molteplici operazioni OpenSearch sottostanti.

Di conseguenza, quando gli auditor chiedono chi ha avuto accesso a specifici dati, quali azioni si sono verificate e quando, i log nativi raramente forniscono risposte affidabili. Per colmare questa lacuna, le organizzazioni necessitano di uno strato dedicato di storico attività database.

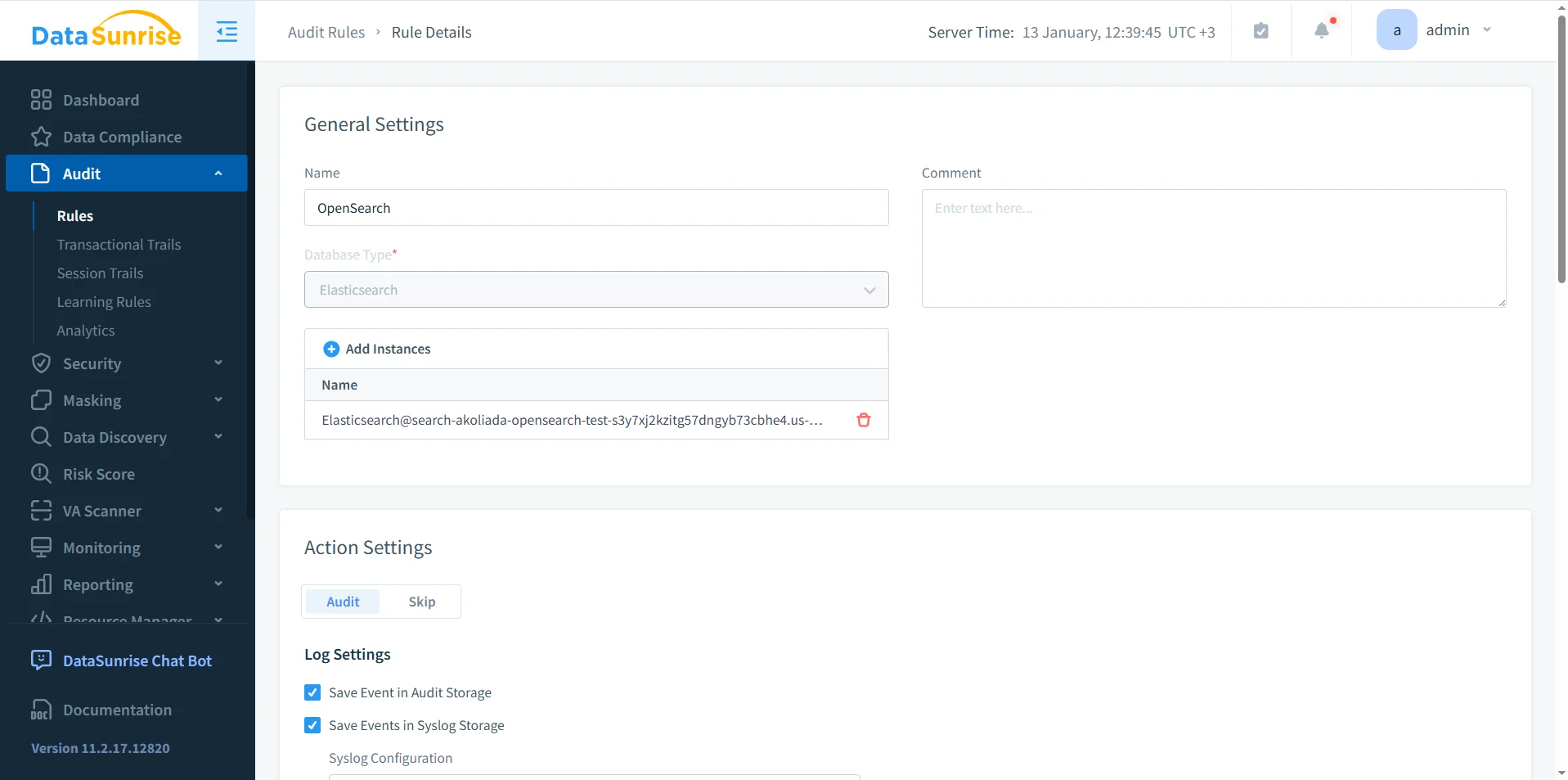

Configurazione delle Regole di Audit per Amazon OpenSearch

DataSunrise costruisce lo storico attività database tramite regole di audit esplicite. Queste regole definiscono l’ambito di monitoraggio e controllano come il sistema registra l’attività di OpenSearch.

In particolare, le regole di audit determinano quali istanze OpenSearch DataSunrise monitora, quali operazioni attivano eventi di audit e dove la piattaforma archivia i record di audit. Di conseguenza, i team possono concentrarsi sull’attività database rilevante per la sicurezza invece di raccogliere ogni singola richiesta a basso valore. Il comportamento delle regole segue il modello di priorità delle regole, garantendo un’applicazione coerente.

I team di sicurezza comunemente auditano scritture, aggiornamenti, eliminazioni di documenti e chiamate API amministrative, escludendo il traffico di sola lettura routinario. Questo approccio selettivo è in linea con le migliori pratiche di sicurezza dei dati e sicurezza del database.

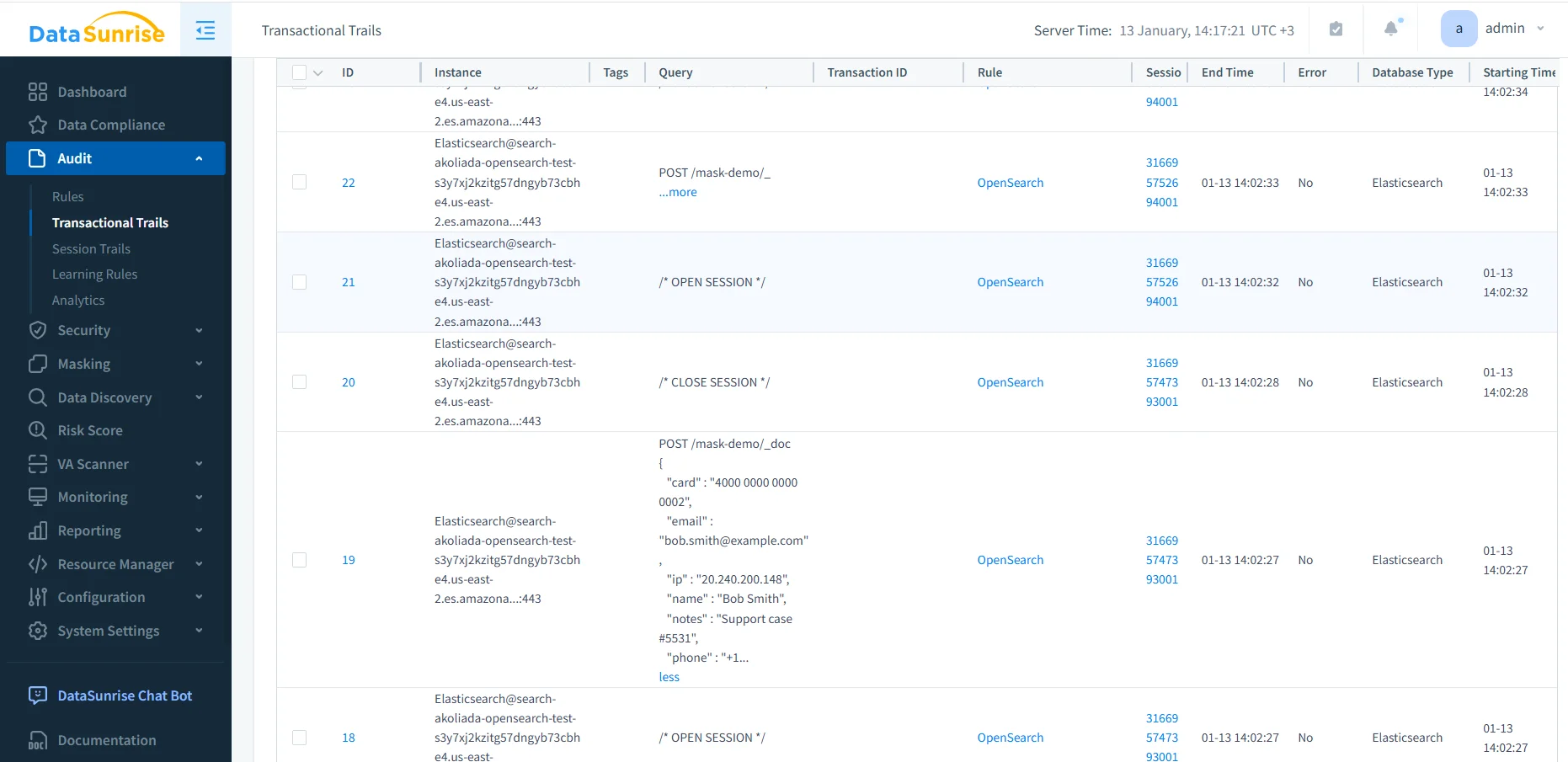

Tracce Transazionali e Correlazione delle Attività Database

OpenSearch elabora ogni richiesta REST in modo indipendente. Sebbene questo design migliori la scalabilità, complica l’analisi di audit perché le operazioni correlate appaiono scollegate.

Nei flussi di lavoro reali, una singola azione utente spesso innesca molteplici richieste OpenSearch. Ad esempio, un’applicazione può indicizzare un documento, aggiornare record correlati e quindi eseguire una query di verifica. I log nativi registrano questi passaggi separatamente, rendendo difficile la ricostruzione.

DataSunrise risolve questa sfida correlando le singole richieste in tracce transazionali di attività database. La correlazione si basa su tempi, attributi di connessione e metadati delle richieste, consentendo agli auditor di tracciare sequenze complete di attività.

Dal punto di vista audit, le tracce transazionali forniscono un contesto che i log isolati non possono dare. Mostrano come utenti e applicazioni hanno interagito con il database nel tempo.

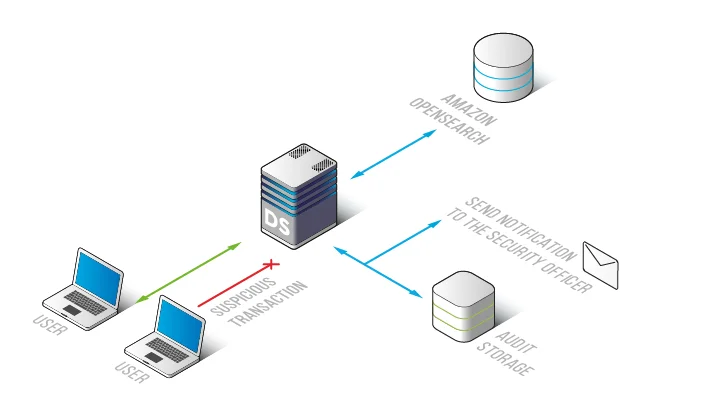

Architettura Centralizzata per il Monitoraggio delle Attività Database

In vece di affidarsi agli aspetti interni di OpenSearch, DataSunrise implementa lo storico delle attività database come uno strato di audit esterno utilizzando tecniche di reverse proxy o ispezione del traffico.

Questa architettura offre diversi vantaggi. I record di audit rimangono indipendenti dal cluster OpenSearch, gli utenti non possono manomettere i dati di audit e i team possono applicare politiche di retention centralizzate utilizzando archiviazione ottimizzata per audit.

Questo approccio supporta governance a lungo termine, indagini e integrazione con reportistica automatizzata di conformità.

Esempio: Operazione OpenSearch Auditata

Il seguente esempio mostra una richiesta di indicizzazione documento che diventa parte dello storico delle attività database OpenSearch. La struttura della richiesta segue le API REST standard di OpenSearch documentate nell’API di indicizzazione OpenSearch.

curl -X POST "http://localhost:9201/audit-demo/_doc" \

-H "Host: search-your-opensearch-domain.us-east-2.es.amazonaws.com" \

-H "Content-Type: application/json" \

-d '{

"user": "bob.smith",

"action": "support_case_update",

"ip": "220.240.200.148",

"timestamp": "2026-01-13T14:02:27Z"

}'

DataSunrise registra questa operazione come un evento di attività database auditabile. Il record di audit include l’identità del client, l’indirizzo di origine, il tipo di operazione, il tempo di esecuzione e la regola di audit applicata, supportando log di audit e indagini.

Casi d’Uso di Audit e Conformità

Mantenere uno storico completo delle attività database abilita diversi casi d’uso guidati da audit:

- Ricostruire i modelli di accesso durante indagini di sicurezza

- Dimostrare responsabilità per il controllo degli accessi basato sui ruoli

- Tracciare azioni effettuate da account privilegiati o di supporto

- Rilevare comportamenti anomali usando analisi comportamentale

Queste capacità aiutano le organizzazioni a soddisfare i requisiti di GDPR, HIPAA, PCI DSS e SOX utilizzando policy centralizzate di sicurezza dei dati e un’applicazione continua degli audit.

Conclusione: Costruire un Ambiente OpenSearch Auditabile

Amazon OpenSearch offre potenti funzionalità di ricerca e analisi. Tuttavia, non fornisce di default uno storico attività database di livello audit.

Implementando DataSunrise come strato esterno di audit, le organizzazioni ottengono una vista centralizzata, consapevole delle transazioni e resistente alle manomissioni dell’attività database OpenSearch. Questo approccio rafforza la postura di sicurezza, semplifica la conformità e permette di generare prove di audit affidabili senza interrompere i flussi di lavoro esistenti.