Registro di Audit di Amazon DynamoDB

Amazon DynamoDB offre accesso ai dati a bassa latenza su larga scala, ma questa comodità nasconde una verità scomoda: senza un registro di audit affidabile, non hai visibilità su chi ha modificato cosa, quando o perché. Per i carichi di lavoro regolamentati, un registro di audit non è opzionale — è la spina dorsale delle prove, della tracciabilità e della responsabilità. Lo stesso DynamoDB offre potenti capacità operative, documentate nella guida ufficiale Guida per sviluppatori DynamoDB, ma un auditing efficace richiede la comprensione di come i servizi AWS circostanti generano e gestiscono i dati di log.

Questa pagina spiega come DynamoDB generi nativamente i registri di audit, i limiti dei meccanismi esclusivamente AWS e come DataSunrise migliori la visibilità degli audit con monitoraggio in tempo reale, tracciamento basato su regole e allineamento alla conformità.

Importanza del Registro di Audit

Negli ambienti DynamoDB, un registro di audit è più di una semplice cronologia — è un controllo di sicurezza, un meccanismo di conformità e una salvaguardia operativa. I registri di audit rivelano come i dati vengono accessi, modificati e distribuiti tra applicazioni e microservizi. Supportano le indagini identificando chi ha eseguito un’operazione, da dove e con quali credenziali. Espongono inoltre abusi interni, automazioni difettose o deriva di configurazione.

I registri di audit sono essenziali per GDPR, HIPAA, PCI DSS e SOX. Una spiegazione più approfondita dei meccanismi base di audit è disponibile in Audit Trails.

Le organizzazioni che operano ambienti multi-cloud o ibridi spesso si affidano a Data Audit per consolidare eventi di audit su più piattaforme.

Come DynamoDB Produce i Registri di Audit

DynamoDB non memorizza le tracce di audit all’interno delle sue tabelle. Si basa invece su servizi AWS che catturano eventi operativi, di accesso e a livello di dati. Una panoramica correlata è disponibile in Database Audit.

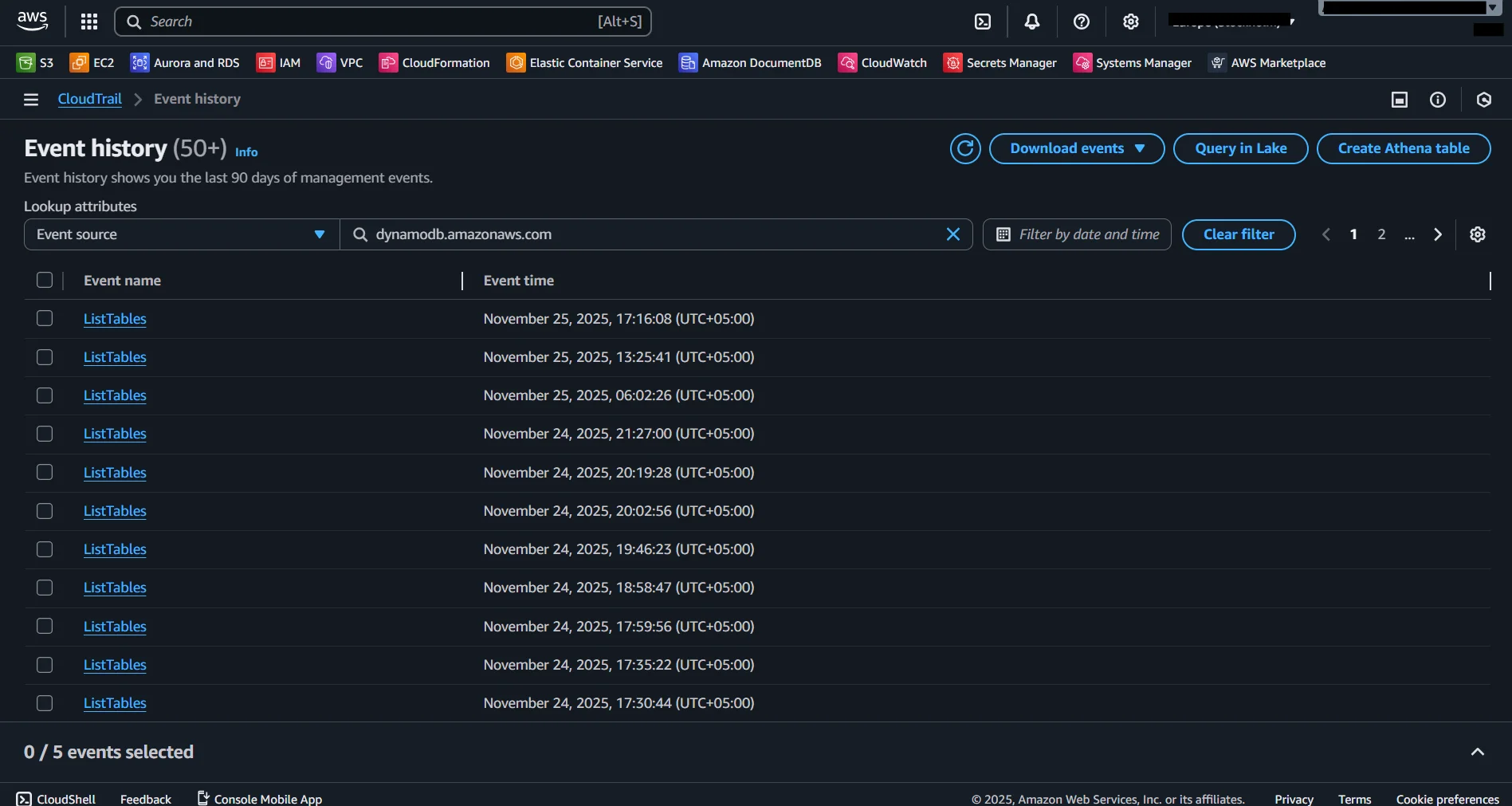

CloudTrail

CloudTrail registra sia operazioni amministrative che di accesso ai dati. Gli eventi di gestione includono la creazione, la cancellazione delle tabelle, gli aggiustamenti di auto-scaling, le modifiche alla configurazione di crittografia e gli aggiornamenti IAM che riguardano DynamoDB.

CloudTrail traccia anche il comportamento sul piano dati come GetItem, PutItem, DeleteItem, UpdateItem e BatchWriteItem. Queste capacità sono strettamente allineate con la logica centralizzata di auditing descritta in Data Audit.

DynamoDB Streams

I Streams forniscono un registro cronologico delle modifiche ai dati — snapshot delle immagini prima e dopo, chiavi primarie e tipo di mutazione (INSERT, MODIFY, REMOVE). Questo livello di dettaglio integra CloudTrail e supporta il tracciamento delle modifiche e l’analisi forense.

I Streams abilitano inoltre:

- La cattura in tempo reale delle modifiche agli elementi

- La riproduzione delle modifiche storiche

- Trigger di eventi basati su Lambda

- La ricostruzione dell’evoluzione completa degli elementi

Concettualmente, questo corrisponde a Data Activity History, che descrive un monitoraggio simile del comportamento cross-platform.

CloudWatch

CloudWatch arricchisce la visibilità audit con metriche operative. Pur non essendo un feed di audit diretto, CloudWatch espone picchi di attività di lettura/scrittura, anomalie di throttling, problemi di latenza e schemi di errore inattesi.

Inoltre, CloudWatch consente:

- Rilevamento di anomalie basato su baseline

- Diagnostica correlata all’infrastruttura

- Avvisi e workflow di automazione

- Correlazione delle deviazioni di performance con eventi di audit

Queste informazioni completano User Behavior Analysis, che si concentra sull’identificazione di pattern di utilizzo anomali.

Registri di Audit DynamoDB Potenziati con DataSunrise

DataSunrise consolida CloudTrail, Streams e osservazioni da rete specchiata in un unico modello di audit normalizzato. Questa correlazione multisorgente è descritta in Panoramica di DataSunrise.

Un piano unificato di audit elimina la frammentazione nativa AWS e permette la governance di DynamoDB insieme a piattaforme SQL e NoSQL con logica di applicazione identica.

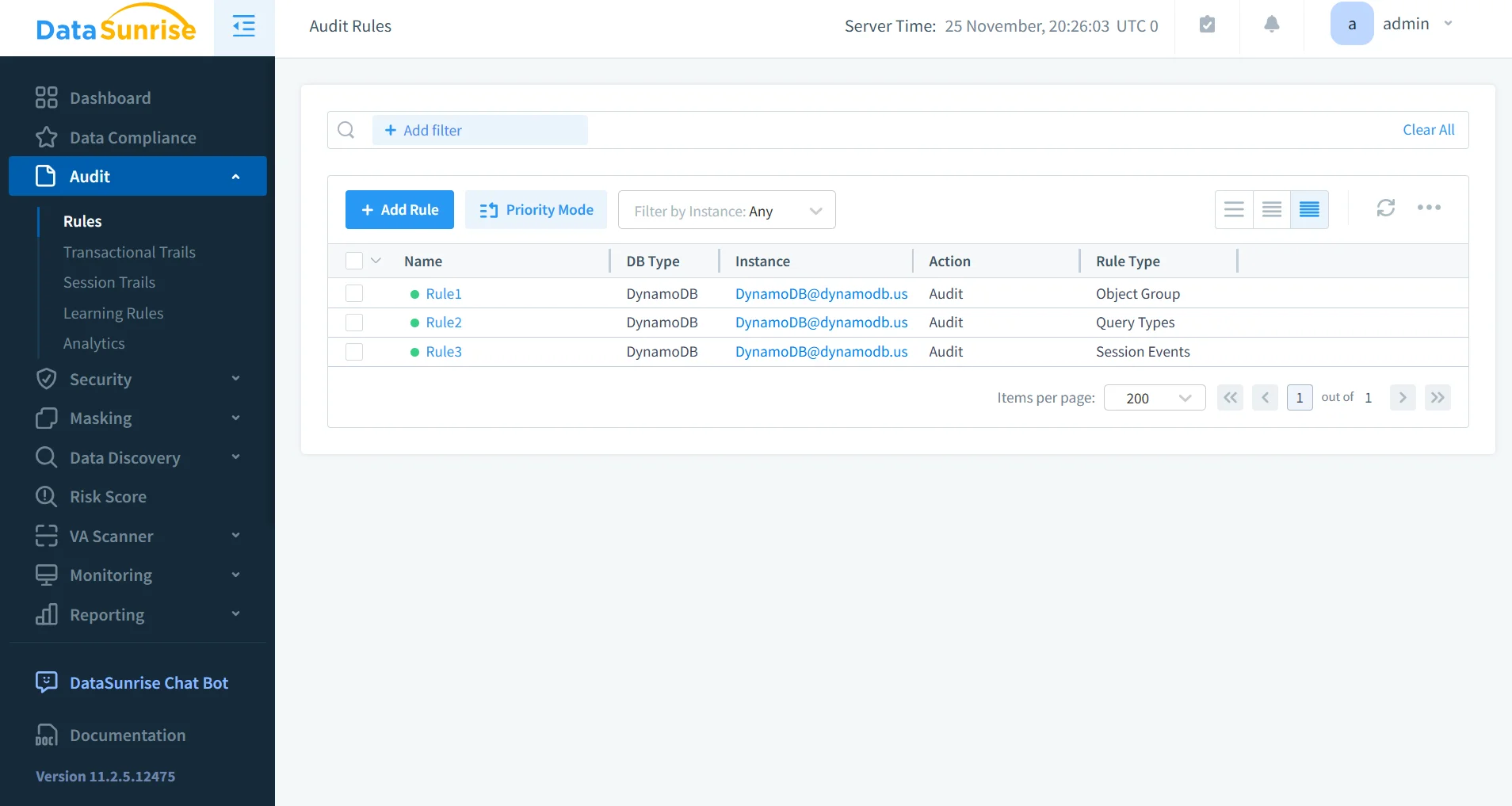

Regole di Audit per DynamoDB

Quando i log DynamoDB arrivano in DataSunrise, vengono elaborati usando il motore di regole del sistema. Le organizzazioni possono definire regole che scattano su accessi a dati sensibili, aggiornamenti di dimensioni inusuali, anomalie di sessione, regioni impreviste o pattern che somigliano a tentativi di esfiltrazione.

Le best practice per la progettazione delle regole sono documentate nella Guida all’Audit.

Le regole si comportano allo stesso modo indipendentemente dal motore di database, permettendo una governance unificata su distribuzioni multi-piattaforma.

Avvisi in Tempo Reale e Mascheramento

DataSunrise supporta la consegna di avvisi tramite Slack, Microsoft Teams, email, piattaforme SIEM e canali webhook personalizzati. Questi avvisi permettono una triage rapida e un contenimento più veloce degli incidenti.

Il mascheramento dinamico assicura che gli attributi sensibili siano protetti anche all’interno dei registri di audit. I valori completi rimangono visibili solo agli investigatori privilegiati. I modelli di mascheramento sono dettagliati in Mascheramento Dinamico dei Dati.

Per ambienti che richiedono registri sanitizzati a lungo termine, il mascheramento può essere accoppiato con Mascheramento Statico dei Dati come parte di una strategia di ciclo di vita completa.

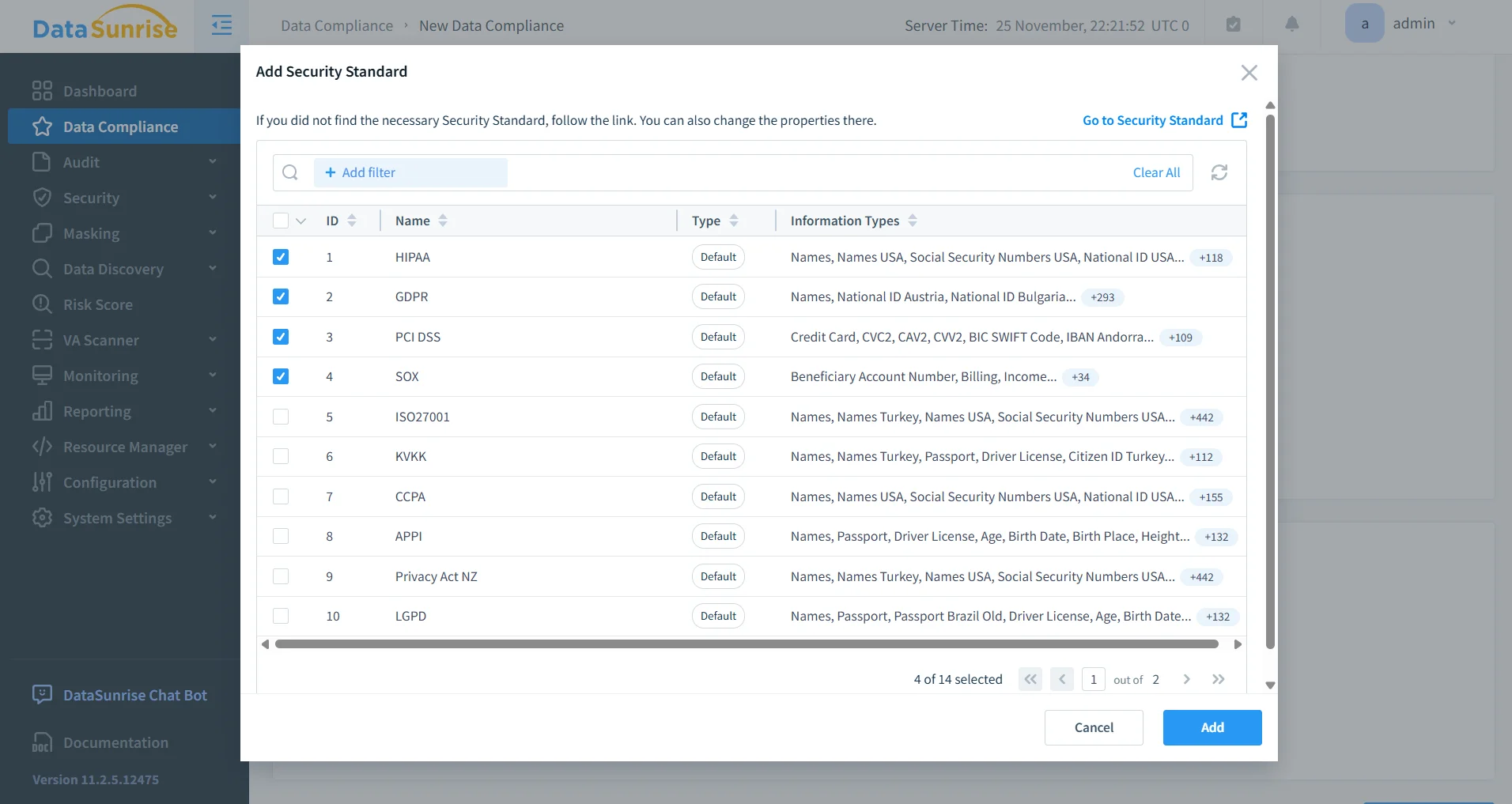

Allineamento alla Conformità

AWS espone eventi di audit grezzi, ma DataSunrise li contestualizza mappando l’attività di DynamoDB a framework regolatori come GDPR, HIPAA, PCI DSS e SOX.

La postura di conformità è validata automaticamente usando il Compliance Manager.

Questo sistema si integra inoltre con i workflow di Data Compliance per una governance unificata su tutti i dataset.

Tabella di Confronto

| Capacità | Registri di Audit Nativi DynamoDB | Registri di Audit DynamoDB con DataSunrise |

|---|---|---|

| Visibilità Across Piattaforme | Log isolati all’interno dei servizi AWS; nessuna correlazione cross-platform | Vista unificata degli audit su SQL, NoSQL e piattaforme cloud |

| Velocità di Investigazione | Parsing manuale di CloudTrail, Streams e CloudWatch | Correlazione rapida di identità, operazioni e cambiamenti dati |

| Prontezza alla Conformità | Dati grezzi dei log senza mappatura regolatoria | Report di conformità automatizzati allineati a GDPR, HIPAA, PCI DSS, SOX |

| Rilevamento Minacce in Tempo Reale | Nessuna analisi comportamentale integrata | Rilevamento anomalie basato sul comportamento e alerting in tempo reale |

| Protezione Dati Sensibili | I valori sensibili possono apparire non mascherati | Mascheramento dinamico con controllo visibilità basato sui ruoli |

| Applicazione delle Policy | Impossibilità di bloccare o modificare attività | Capacità di bloccare, allertare o mascherare in base alle regole |

| Overhead Operativo | Richiede query Athena manuali e scripting | Controlli automatizzati, UI centralizzata e governance coerente |

| Scalabilità della Governance | Ogni tabella/account gestito separatamente | Gestione regole a livello enterprise e rilevamento deriva |

Conclusione

DynamoDB fornisce segnali di audit fondamentali tramite CloudTrail, Streams e CloudWatch, ma questi servizi da soli non soddisfano i requisiti di governance enterprise. Le organizzazioni necessitano di normalizzazione, mascheramento, analisi comportamentale, correlazione cross-sistema, applicazione regole e evidenze di conformità automatizzate.

DataSunrise offre questo intero ciclo di vita attraverso la sua piattaforma di sicurezza unificata, trasformando DynamoDB in un sistema dati completamente governato e pronto per la conformità.