Navigare nei Regolamenti sulla Conformità dei Dati

Introduzione

Nell’attuale panorama digitale, i dati sono diventati uno dei beni strategici più preziosi che un’organizzazione possa possedere. Tuttavia, questo valore comporta anche una significativa responsabilità nel proteggerli da accessi non autorizzati, abusi o perdite. Man mano che le aziende si espandono a livello globale e operano in ecosistemi sempre più interconnessi, l’importanza di una solida governance dei dati e di pratiche etiche per la gestione delle informazioni continua a crescere. Soluzioni come DataSunrise Data Discovery giocano un ruolo chiave aiutando le organizzazioni a localizzare e classificare i dati sensibili come parte di un approccio olistico alla governance.

Quadri di conformità completi — tra cui GDPR, HIPAA e CCPA — forniscono le basi legali e operative per garantire che le informazioni personali e sensibili vengano gestite responsabilmente durante l’intero ciclo di vita. Le linee guida ufficiali sul GDPR della Commissione Europea sottolineano l’importanza di principi rigorosi di protezione dei dati incentrati su trasparenza, responsabilità e diritti individuali. Rispettare tali standard consente alle organizzazioni di preservare la fiducia dei clienti, evitare sanzioni regolamentari sostanziali e allineare le proprie operazioni alle aspettative internazionali riconosciute per un uso responsabile dei dati. Oltre a rispettare i requisiti legali, una conformità efficace dimostra un impegno a lungo termine verso l’integrità dei dati, la credibilità aziendale e la crescita sostenibile del business digitale.

Comprendere i Regolamenti sulla Conformità dei Dati

La conformità dei dati si concentra sul rispetto delle normative legali che definiscono come le informazioni sensibili o personali vengano raccolte, archiviate, elaborate e protette. Questi regolamenti mirano a tutelare gli individui contro abusi, violazioni e accessi non autorizzati ai propri dati.

Esempi notevoli di questi quadri normativi includono:

- GDPR – stabilisce lo standard per la privacy dei dati nell’Unione Europea

- HIPAA – regola i dati sanitari negli Stati Uniti

- PCI DSS – protegge i dati di pagamento e carte di credito in vari settori

Mappare i requisiti di ogni quadro normativo a specifiche misure tecniche di salvaguardia—come controlli di accesso e offuscamento dei dati—semplifica l’implementazione e la preparazione agli audit.

Conformità dei Dati — Riassunto, Passi e Controlli Rapidi

Riassunto

- Ambito: GDPR (dati personali UE), HIPAA (sanità USA), PCI DSS (dati carte), SOX (registri finanziari).

- Controlli minimi ovunque: controllo accessi, crittografia, tracciamento audit, politiche di conservazione e cancellazione.

- Prove: report riproducibili, log immutabili e salvaguardie mappate per quadro normativo.

Passi di Implementazione (8)

- Classificare i dati (PII/PHI/PCI/finanziari) e assegnare i responsabili.

- Applicare controlli di accesso a privilegi minimi con MFA.

- Abilitare la crittografia in transito e a riposo (GDPR Art.32).

- Attivare i tracciamenti audit; standardizzare i campi (attore, oggetto, azione, stato, tempo, IP sorgente).

- Impostare politiche di conservazione e cancellazione conformi alle normative (es. PCI ≈ 12 mesi, SOX fino a 7 anni).

- Automatizzare i report per GDPR, HIPAA, PCI DSS, SOX.

- Indirizzare alert e prove a SIEM; revisionare settimanalmente accessi falliti, cambi di ruolo, esportazioni massive.

- Documentare tutto (politiche, eccezioni, DPA) e ripetere i test trimestralmente.

Regolamenti → Salvaguardie

| Quadro Normativo | Aspettativa Chiave | Salvaguardia |

|---|---|---|

| GDPR | Trasparenza, diritti, notifica violazioni | Inventario dati, log dei consensi, crittografia, flussi di cancellazione |

| HIPAA | Controlli audit & integrità PHI | Registrazione accessi, storage anti-manomissione, principio del minimo necessario |

| PCI DSS | Collegare azioni a utenti autenticati | Mascheramento a livello di campo, accesso basato su ruoli, segmentazione di rete |

| SOX | Integrità dei registri finanziari | Log delle modifiche, segregazione di compiti, prove immutabili |

Controlli Rapidi

- Puoi mostrare gli accessi degli ultimi 90 giorni per le tabelle PII/PHI?

- La crittografia è attiva per tutti i dataset regolamentati (a riposo + TLS)?

- Hai prove dell’applicazione delle politiche di cancellazione/conservazione?

- I cambi di ruolo privilegiati sono revisionati e approvati settimanalmente?

Dove si Applica la Conformità: Fonti di Dati Comuni

I regolamenti sulla conformità dei dati interessano diverse categorie di informazioni gestite dalle organizzazioni, tra cui:

- Dati dei clienti: Dettagli di contatto, informazioni di fatturazione, storico acquisti

- Registri dei dipendenti: Numeri di sicurezza sociale, valutazioni delle prestazioni lavorative, copertura sanitaria

- Sistemi finanziari: Transazioni, dettagli bancari, informazioni creditizie

- Cartelle cliniche: Informazioni Sanitarie Protette Elettroniche (ePHI)

Con l’aumento dei volumi di dati e l’espansione dell’infrastruttura digitale, applicare solidi principi di conformità a ciascuna fonte dati è cruciale per la continuità legale e operativa.

| Livello | Esempi | Controlli |

|---|---|---|

| Pubblico | Brochure di marketing | Nessuno / checksum MD5 |

| Interno | Elenco dipendenti | MFA, VPN |

| Confidenziale | Email clienti, fatture | Accesso basato su ruoli, TLS |

| Riservato | SSN, dati carte, ePHI | Mascheramento a livello di campo, chiavi protette da HSM |

Fondamenti di Sicurezza per la Conformità

La maggior parte dei quadri di conformità si basa sui principi fondamentali della sicurezza informatica. Non si tratta di suggerimenti opzionali, ma di controlli obbligatori che riducono l’esposizione a perdite, furti o accessi non autorizzati. I componenti chiave includono:

- Controlli di accesso: Limitare l’accesso solo al personale autorizzato

- Crittografia: Proteggere i dati a riposo e in transito

- Backup dei dati: Garantire la disponibilità in caso di guasto del sistema

- Audit regolari: Valutare l’efficacia della sicurezza e identificare vulnerabilità

Implementando questi controlli, le aziende dimostrano un impegno verso la governance dei dati e acquisiscono fiducia da parte di regolatori, clienti e partner commerciali.

Esempi Pratici di Conformità dei Dati

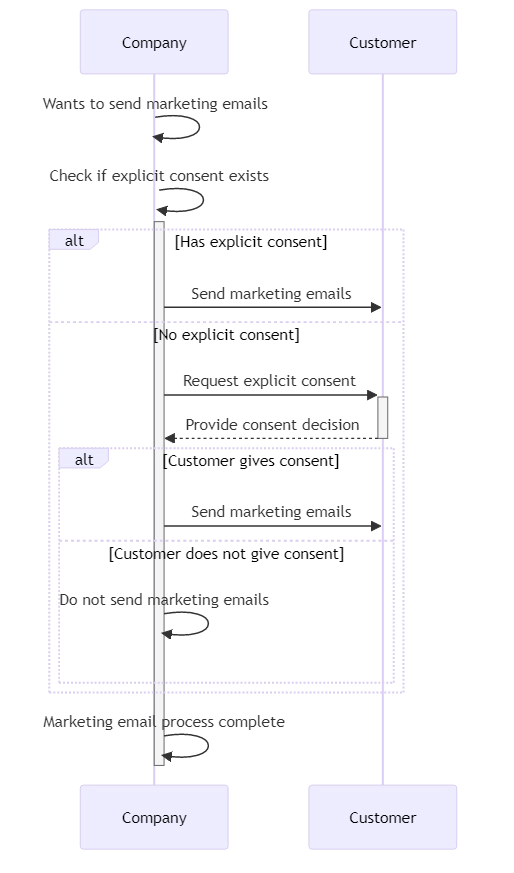

GDPR: Consenso e Diritti di Cancellazione

In base al GDPR, qualsiasi organizzazione che tratti dati di residenti UE deve seguire rigorose linee guida su trasparenza e consenso. Ad esempio, per l’invio di email di marketing le aziende devono:

- Determinare chiaramente quali dati vengono raccolti e perché

- Ottenere un consenso esplicito (opt-in)

- Offrire opzioni di opt-out e cancellazione dei dati in qualsiasi momento

Non rispettare questi obblighi può comportare multe significative e danni reputazionali. Perciò una gestione robusta del consenso è essenziale per la conformità al GDPR.

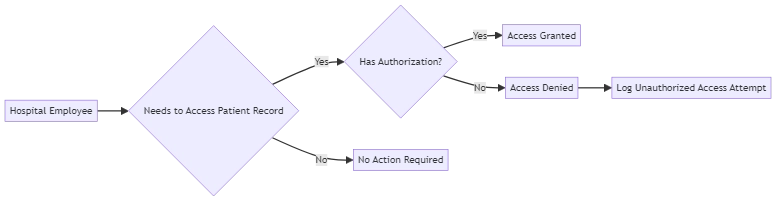

HIPAA: Registrazione degli Accessi in Sanità

HIPAA richiede la registrazione dettagliata di come e quando vengono consultati i dati dei pazienti. Le organizzazioni devono sapere:

- Quale utente ha accesso al record

- Data e ora dell’accesso

- Tipo di interazione (es. visualizzazione, modifica, eliminazione)

Ecco un esempio semplificato di meccanismo di logging in PostgreSQL che supporta la visibilità in linea con HIPAA:

-- PostgreSQL: Log accessi base in stile HIPAA

CREATE TABLE ephi_access_log (

id SERIAL PRIMARY KEY,

user_name TEXT,

action TEXT,

accessed_at TIMESTAMP DEFAULT current_timestamp,

table_name TEXT,

query TEXT

);

CREATE OR REPLACE FUNCTION log_access()

RETURNS EVENT_TRIGGER AS $$

BEGIN

INSERT INTO ephi_access_log(user_name, action, table_name, query)

VALUES (

current_user,

tg_tag,

tg_table_name,

current_query()

);

END;

$$ LANGUAGE plpgsql;

Tuttavia, il logging nativo presenta alcune limitazioni. Una piattaforma come DataSunrise offre funzionalità avanzate quali il tracciamento a livello di lettura, il rilevamento di anomalie e l’integrazione fluida con SIEM — allineandosi sia alle aspettative tecniche che a quelle normative.

Perché la Conformità dei Dati è Importante Oltre le Sanzioni

La conformità è spesso vista solo in termini di penalità, ma il reale impatto sul business va oltre. Una forte conformità riduce i tempi di risposta alle violazioni, costruisce fiducia nei clienti e apre porte a partnership con settori regolamentati. Le organizzazioni che rispettano GDPR, HIPAA e PCI DSS non proteggono solo le informazioni sensibili — dimostrano affidabilità ad auditor, clienti e regolatori. In mercati competitivi, poter fornire prove pulite e pronte all’audit può fare la differenza tra vincere contratti o essere esclusi in fase di gara.

Sfide nella Conformità dei Dati

La conformità dei dati non è priva di ostacoli. Le organizzazioni spesso affrontano sfide come:

- Regolamenti in evoluzione: tenere il passo con le modifiche alle leggi come GDPR o HIPAA.

- Volume dei dati: gestire quantità crescenti di dati sensibili su piattaforme diverse.

- Consapevolezza dei dipendenti: garantire che il personale comprenda l’importanza della sicurezza e privacy dei dati.

- Affaticamento da conformità: bilanciare gli sforzi di conformità con le operazioni quotidiane.

Affrontare queste sfide richiede non solo il rispetto delle normative ma un approccio proattivo con strumenti e politiche adeguate per mitigare i rischi. Ricerche come il Global Compliance Survey di PwC mostrano costantemente che organizzazioni di vari settori incontrano queste stesse difficoltà, evidenziando la natura universale di tali ostacoli alla protezione dei dati.

Mappatura dei Regolamenti sulla Conformità ai Dati alle Salvaguardie

Ogni quadro normativo enfatizza responsabilità, tracciabilità e gestione sicura delle informazioni sensibili. La tabella sottostante mostra come i regolamenti sulla conformità dei dati si traducono in misure tecniche di protezione:

| Quadro Normativo | Requisito Chiave | Salvaguardia Tecnica |

|---|---|---|

| GDPR | Diritti degli interessati, trattamento lecito, notifica di violazione | Controlli di accesso, crittografia, pacchetti di prove pronte all’audit |

| HIPAA | Controlli di audit, integrità PHI, tracciabilità accessi | Audit trail, rilevamento anomalie, log anti-manomissione |

| PCI DSS | Collegare azioni a utenti autenticati, proteggere dati carta | Mascheramento a livello di campo, logging sessione, accesso basato su ruoli |

| SOX | Integrità dei registri finanziari, logging attività privilegiate | Monitoraggio escalation privilegi, archiviazione log immutabile |

Allineando le salvaguardie ai requisiti regolatori, DataSunrise semplifica gli audit di conformità, riduce il carico manuale e rafforza la postura generale di sicurezza.

Esempi Nativi di Logging per la Conformità

Ogni quadro di conformità si aspetta che le organizzazioni dimostrino responsabilità utente e integrità dell’audit. La maggior parte dei database offre hook di base, ma ognuno funziona in modo diverso. Ecco due approcci nativi comuni:

SQL Server: Audit per PCI DSS & SOX

-- Creare un audit server

CREATE SERVER AUDIT PCI_Audit

TO FILE (FILEPATH = 'C:\SQLAudits\', MAXSIZE = 1 GB, MAX_ROLLOVER_FILES = 10);

ALTER SERVER AUDIT PCI_Audit WITH (STATE = ON);

-- Catturare l’attività nello schema FinanceDB

CREATE DATABASE AUDIT SPECIFICATION PCI_DB_Audit

FOR SERVER AUDIT PCI_Audit

ADD (SELECT, INSERT, UPDATE, DELETE ON SCHEMA::FinanceDB BY PUBLIC),

ADD (SCHEMA_OBJECT_CHANGE_GROUP);

ALTER DATABASE AUDIT SPECIFICATION PCI_DB_Audit WITH (STATE = ON);

-- Revisionare le ultime voci di audit

SELECT event_time, server_principal_name, statement

FROM sys.fn_get_audit_file('C:\SQLAudits\*.sqlaudit', DEFAULT, DEFAULT)

WHERE event_time > DATEADD(HOUR, -2, GETDATE());

MySQL: Audit Enterprise con Log JSON

-- Abilitare il plugin di audit

INSTALL PLUGIN audit_log SONAME 'audit_log.so';

-- Registrare tutta l’attività (scope alle tabelle in produzione)

SET PERSIST audit_log_policy = ALL;

SET PERSIST audit_log_format = JSON;

-- Visualizzare i log

tail -f /var/lib/mysql/audit.log

Il logging nativo può provare la cronologia degli accessi ma richiede pesanti personalizzazioni per soddisfare gli standard di report GDPR o HIPAA. Qui entrano in gioco le piattaforme di automazione.

Garantire l’Integrità dei Log di Audit

Per la conformità non basta raccogliere i dati di audit — bisogna dimostrare che non sono stati alterati. Una tecnica comune è collegare tramite hash crittografici le righe in PostgreSQL:

-- Richiede pgcrypto

CREATE EXTENSION IF NOT EXISTS pgcrypto;

CREATE TABLE audit_events (

id BIGSERIAL PRIMARY KEY,

actor TEXT,

action TEXT,

ts TIMESTAMPTZ DEFAULT now(),

prev_hash BYTEA,

row_hash BYTEA

);

CREATE OR REPLACE FUNCTION audit_events_chain()

RETURNS TRIGGER AS $$

DECLARE v_prev BYTEA;

BEGIN

SELECT row_hash INTO v_prev FROM audit_events ORDER BY id DESC LIMIT 1;

NEW.prev_hash := v_prev;

NEW.row_hash := digest(

coalesce(NEW.actor,'') || '|' || coalesce(NEW.action,'') || '|' || NEW.ts::text || '|' || encode(coalesce(NEW.prev_hash,'\x'),'hex'),

'sha256'

);

RETURN NEW;

END;

$$ LANGUAGE plpgsql;

CREATE TRIGGER trg_chain

BEFORE INSERT ON audit_events

FOR EACH ROW EXECUTE FUNCTION audit_events_chain();

Esegui una query di verifica per controllare che ogni prev_hash corrisponda al record precedente. Qualsiasi discrepanza indica manomissione—supportando i requisiti di integrità SOX e GDPR.

Multa Massima GDPR

€20 M

o il 4 % del fatturato globale

HIPAA Tier 4

$1,9 M

per violazione, tetto annuale

PCI DSS

$500 K

per incidente + maggiorazioni

Controllo Settimanale dello Stato di Conformità

Attività sul database

- Verifica che i backup siano completati e test di ripristino

- Ruota credenziali admin se più vecchie di 90 giorni

- Revisiona tendenze accessi falliti in SIEM

Layer Applicativo

- Esegui scansione vulnerabilità delle dipendenze (es. Snyk)

- Conferma alert scadenza certificati TLS inferiori a 30 giorni

Consapevolezza Utenti

- Invia mail di simulazione phishing da 60 secondi

- Pubblica settimanalmente suggerimenti di sicurezza su intranet

Risultati della Conformità che Contano

| Risultato | Senza Automazione | Con DataSunrise |

|---|---|---|

| Preparazione Audit | Raccolta prove manuale (settimane) | Report preconfigurati (ore) |

| Rilevamento Violazioni | Reattivo, post-incidente | Alert in tempo reale & rilevamento anomalie |

| Rischio Regolatorio | Alta esposizione a multe | Controlli allineati tra GDPR, HIPAA, PCI DSS |

Casi d’Uso per Settore

- Finanza: Log pronti per SOX e protezione pagamenti PCI DSS

- Sanità: Tracciabilità completa PHI per audit HIPAA

- SaaS/Cloud: Monitoraggio attività multi-tenant per responsabilità GDPR

- Pubblica Amministrazione: Log anti-manomissione per supportare mandati di trasparenza

Automazione: Un Vantaggio Strategico nella Conformità

La gestione manuale della conformità porta spesso a ritardi, zone d’ombra e applicazione incoerente. Per questo le organizzazioni lungimiranti ricorrono sempre più a piattaforme di automazione come DataSunrise per applicare politiche, rilevare anomalie e generare report di conformità in tempo reale. Integrando l’automazione nella routine operativa, le aziende riducono i costi, accelerano gli audit e garantiscono il rispetto delle policy su larga scala — anche in ambienti dati sempre più complessi.

# datasunrise_report.yml — pacchetto di prove ISO 27001 settimanale

report:

title: "ISO 27001 Annex A.12 Audit Log Review"

schedule: "0 3 * * 1" # Lunedì 03:00 UTC

include:

- failed_logins

- privilege_escalations

- data_export > 10k rows

deliver_via:

email:

to: [email protected]

attach: PDF

Posiziona questo file in /opt/datasunrise/reports/; la piattaforma programma automaticamente la generazione.

Scalare la Conformità dei Dati con l’Architettura Guidata da Policy

La conformità a livello aziendale non si limita a crittografia o logging — riguarda l’allineamento dei controlli a policy dati chiare e applicabili. I programmi più efficaci usano architetture basate su policy che mappano la normativa a salvaguardie tecniche specifiche e regole comportamentali.

- Policy di Classificazione dei Dati: Identificare e taggare PII, PHI e dati finanziari usando strumenti di discovery automatizzati. Applicare masking, alert o crittografia in base al livello di sensibilità e ruolo utente.

- Policy di Conservazione: Definire regole temporali secondo regolamenti (es. 7 anni per SOX, 1 anno per PCI DSS) per controllare quando i dati possono essere rimossi o archiviati. Assicurare che queste policy vengano applicate a livello di storage.

- Policy di Controllo Accessi: Usare principi zero-trust per limitare accessi per range IP, ruolo o punteggio di rischio. Monitorare e loggare deviazioni dalle policy con alert contestuali inviati a piattaforme SIEM.

- Policy di Audit: Generare report di audit schedulati e specifici per GDPR, HIPAA, ISO 27001 e altri. Piattaforme come DataSunrise consentono ai team di definire regole di policy in YAML o tramite GUI e applicarle in ambienti multi-cloud.

Adottando policy-as-code, le organizzazioni creano una base flessibile per scalare la conformità tra team, regioni e tecnologie — senza affidarsi a checklist manuali fragili o strumenti isolati.

FAQ sulla Conformità dei Dati

Quanto tempo dobbiamo conservare i log di audit?

Allinea alla normativa più severa: SOX può richiedere conservazione fino a 7 anni; PCI DSS tipicamente circa 12 mesi. Definisci e applica politiche per ogni dataset, usando storage immutabile dove richiesto.

Serve un Responsabile della Protezione dei Dati (DPO)?

Il GDPR richiede un DPO per il monitoraggio su larga scala o il trattamento di dati particolari. Altrimenti, nomina un responsabile con responsabilità documentate per dimostrare preparazione alla conformità.

Cosa significa conformità dei dati?

La conformità dei dati significa seguire leggi e regolamenti che governano come dati sensibili vengono raccolti, elaborati, archiviati e condivisi. Garantisce la protezione delle informazioni personali e finanziarie contro abusi o esposizioni.

Quali regolamenti sono più comuni?

I quadri largamente applicati includono GDPR (privacy dati UE), HIPAA (sanità USA) e PCI DSS (sicurezza delle carte di pagamento). Molte organizzazioni rientrano in più quadri.

Quali fonti dati rientrano nelle regole di conformità?

Registri clienti, file HR dei dipendenti, dati medici e transazioni finanziarie sono comunemente regolamentati. Log, backup e dataset derivati possono anch’essi essere soggetti se contengono campi sensibili.

Come dimostrano le organizzazioni la conformità?

- Conservando log di audit e registri degli accessi con controlli di integrità.

- Applicando controlli di accesso, crittografia e politiche di masking.

- Produzione di report di evidenza per regolatori e auditor.

- Dimostrando pratiche di conservazione, cancellazione e consenso.

Quali strumenti semplificano la conformità?

Piattaforme come DataSunrise automatizzano la discovery di dati sensibili, audit centralizzati, alert in tempo reale e reporting di conformità, riducendo sforzo manuale e rischi di audit.

Il Futuro della Conformità dei Dati

La conformità dei dati non è più statica. Tendenze emergenti stanno rimodellando come le organizzazioni proteggono i dati sensibili:

- Audit Assistito da AI: Il machine learning rileva anomalie nel comportamento utente e genera automaticamente evidenze di conformità.

- Controlli Continui: Politiche mappate come codice permettono l’applicazione in tempo reale su sistemi multi-cloud e ibridi.

- Accesso ai Dati Zero-Trust: Ogni query, chiamata API e login è verificata contestualmente, limitando l’esposizione a minacce interne.

- Archivi Immutabili di Evidenze: Log supportati da blockchain o hash chained garantiscono record di audit a prova di manomissione per i regolatori.

Le aziende lungimiranti adottano questi metodi non solo per evitare sanzioni, ma per dimostrare resilienza e affidabilità in mercati competitivi.

Conclusione

Standard globali di protezione dei dati come GDPR, HIPAA, e PCI DSS definiscono le basi per una gestione responsabile dei dati in ogni settore. Questi quadri promuovono trasparenza, riducono rischi operativi e reputazionali, e assicurano che le informazioni personali e sensibili siano trattate eticamente e in modo sicuro. Per le organizzazioni moderne, soprattutto in settori regolamentati o competitivi, mantenere la conformità non è più solo un obbligo legale — è un elemento strategico di differenziazione che rafforza la fiducia dei clienti e supporta una crescita aziendale sostenibile.

Tuttavia, la conformità è un obiettivo in continuo mutamento. I contesti regolatori evolvono, le minacce diventano più sofisticate e il controllo manuale non tiene più il passo. Per questo l’automazione e l’applicazione intelligente delle policy sono indispensabili. Con DataSunrise, le organizzazioni possono semplificare e automatizzare ogni fase del processo di conformità — dall’audit continuo e gestione proattiva delle policy fino alla generazione in tempo reale di report dettagliati e pronti all’audit. La piattaforma offre visibilità e controllo unificati su ambienti ibridi e multi-cloud, garantendo operazioni fluide e ininterrotte.

Integrando la conformità direttamente nei flussi di lavoro quotidiani del database, le aziende possono rilevare anomalie precocemente, rispondere rapidamente ai rischi e fornire prove verificabili di responsabilità a regolatori e stakeholder. Questo approccio proattivo non solo minimizza le probabilità di violazioni e sanzioni, ma migliora anche la resilienza organizzativa e l’integrità del brand in un contesto normativo dinamico. Fai il passo successivo verso una conformità intelligente — prenota una demo dal vivo per scoprire come DataSunrise automatizza e semplifica la conformità fin dall’inizio.