Cronologia delle Attività del Database AlloyDB per PostgreSQL

AlloyDB per PostgreSQL unisce l’elasticità su scala Google con la comodità del vanilla psql. Questa libertà amplia il raggio d’azione di un errore di battitura o di una violazione, quindi la Cronologia delle Attività del Database—una mappa ordinata cronologicamente di ogni evento a livello di sessione e oggetto—diventa indispensabile. Che tu stia inseguendo un UPDATE fuori controllo o dimostrando la conformità PCI‑DSS, la storia inizia qui.

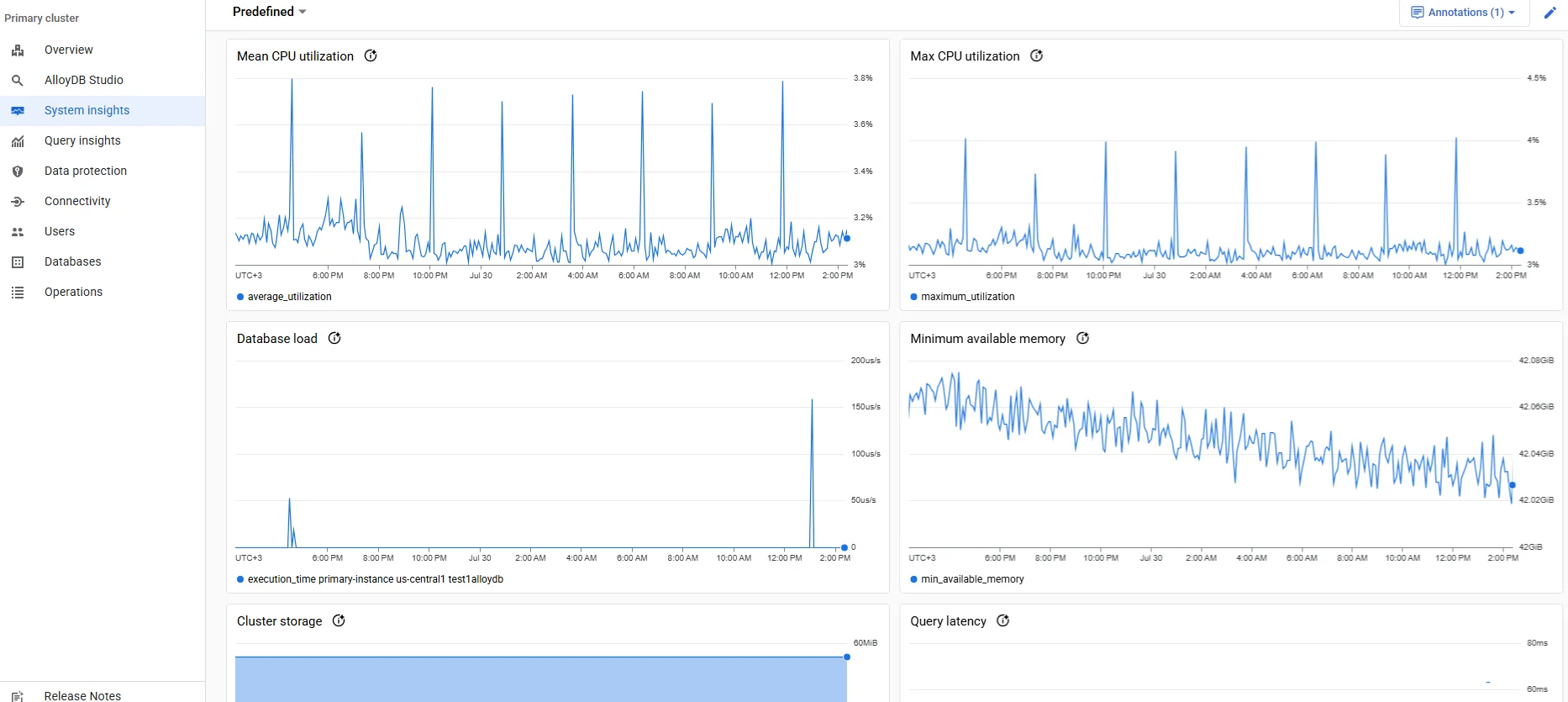

Audit in Tempo Reale: Ottenere una Visibilità a 360°

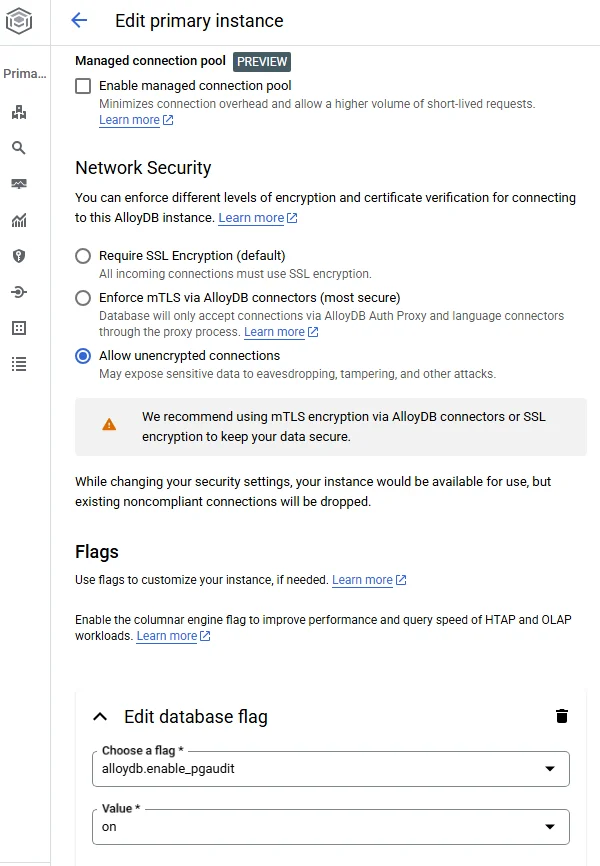

AlloyDB espone due canali di audit complementari. Google Cloud Cloud Audit Logs registra le azioni amministrative, mentre l’estensione open source pgAudit traccia l’SQL generato dagli utenti. Attivare il flusso è un singolo comando:

gcloud alloydb clusters update my-cluster \

--region=us-central1 \

--database-flags=alloydb.enable_pgaudit=on,pgaudit.log='all'

# poi dentro psql

CREATE EXTENSION pgaudit;

Le nuove voci appaiono quasi istantaneamente in Logs Explorer, dove possono essere trasmesse a BigQuery, Pub/Sub o al tuo SIEM.

Audit Nativo in Google Cloud (Quasi PostgreSQL)

Poiché AlloyDB eredita il catalogo di PostgreSQL, la configurazione dell’audit è quasi identica a quella upstream. La guida ufficiale, Abilitare pgAudit in AlloyDB, copre ogni flag. Per una postura da produzione sarà inoltre utile comprendere il riferimento allo schema dei log di audit, indirizzare i log di audit di AlloyDB a BigQuery per analisi a lungo termine, e monitorare i log di audit in Cloud Logging per alerting in tempo reale.

GenAI Incontra il DBA: Narrazioni Autonome delle Minacce

Leggere migliaia di righe JSON non è un hobby per nessuno. L’intelligenza artificiale generativa può comprimere ore di analisi in un singolo paragrafo. Lo snippet PL/Python qui sotto prende gli ultimi 100 record pgAudit, li invia a Gemini via Vertex AI SDK, poi archivia un sommario leggibile in AlloyDB:

CREATE OR REPLACE FUNCTION summarize_audit()

RETURNS void LANGUAGE plpython3u AS $$

from google.cloud import aiplatform, logging_v2

import datetime, plpy

rows = plpy.execute("SELECT payload FROM audit_log ORDER BY ts DESC LIMIT 100")

text = '\n'.join([r['payload'] for r in rows])

model = aiplatform.TextGenerationModel.from_pretrained('gemini-1.5-pro-preview')

pred = model.predict(text)

plpy.execute("INSERT INTO audit_summaries(ts, summary) VALUES (%s, %s)",

(datetime.datetime.utcnow(), pred.text))

$$;

Per ricette aggiuntive—embeddings, ricerca vettoriale e rilevamento anomalie—vedi il ricettario generativo AI di Vertex AI.

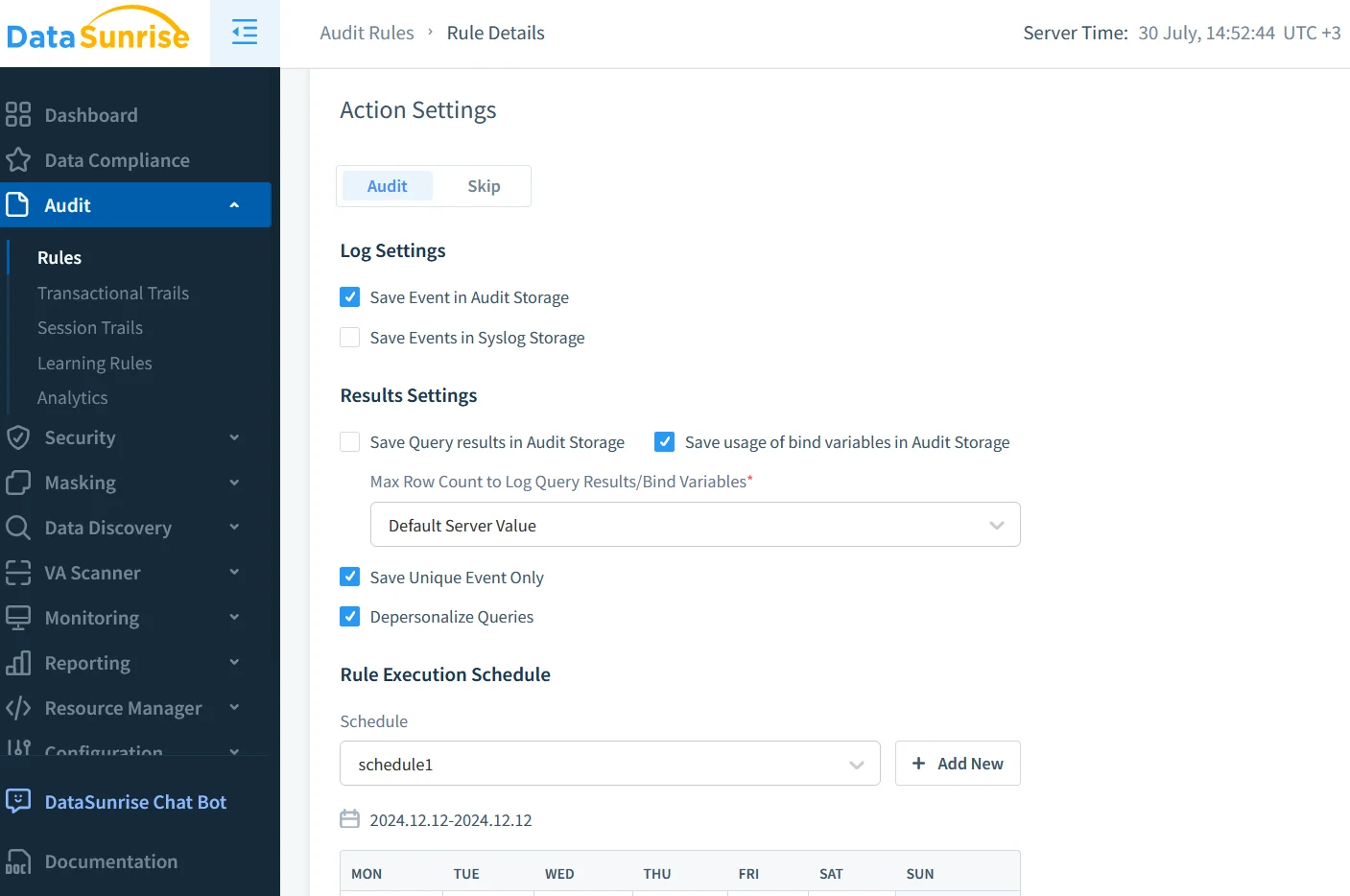

Mascheramento Dinamico & Scoperta Dati

I modelli generativi amano i dati; gli auditor insistono per nasconderli. DataSunrise dimostra diversi pattern runtime nella sua spiegazione su mascheramento dinamico dei dati. Il motore di mascheramento si basa su un catalogo popolato dalla scoperta dati, che tagga ogni colonna in base alle tassonomie GDPR e PCI‑DSS affinché i letterali sensibili non escano mai dall’ambiente di produzione.

Conformità Senza il Foglio di Calcolo

Standard come SOX e GDPR richiedono prove che l’accesso sia autorizzato e registrato. Il Compliance Manager di DataSunrise riconcilia l’attività live con baselines specifiche di regolamento, come illustrato nella nota su regolamentazioni per la conformità dei dati. Le violazioni emergono sotto forma di avvisi o possono addirittura innescare mascheramento dinamico in tempo reale.

Monitoraggio Plug-in con DataSunrise

I log nativi sono necessari ma non sempre sufficienti. DataSunrise opera come proxy inverso, scrivendo la propria Cronologia delle Attività del Database e bloccando istruzioni dannose in tempo reale. Il wizard sotto Impostazioni → Audit ti permette di dichiarare regole (“registra ogni DROP sullo schema public”) e scegliere lo storage—PostgreSQL, Kafka, o object storage. I dettagli sono nella guida all’audit.

Dato che DataSunrise parla il protocollo wire di PostgreSQL, le sessioni AlloyDB semplicemente puntano all’indirizzo del proxy. I log confluiscono nel visualizzatore Cronologia delle Attività Dati—vedi cronologia delle attività del database—dove i sommari GenAI possono essere aggiunti tramite l’integrazione descritta in strumenti LLM e ML per la sicurezza del database.

Sicurezza Oltre i Log

I tracciati di audit illuminano il comportamento passato, ma la difesa proattiva necessita di enforcement inline. Il motore di policy di DataSunrise include rilevatori di SQL injection, controllo accessi basato su ruoli e analisi comportamentale in streaming.

Streaming di Tutto su BigQuery

Molti team assemblano i pezzi creando un sink Log Router che inoltra le voci pgAudit a Pub/Sub e infine a BigQuery, partizionando su ts. Una vista unica può unire quelle righe con i log proxy di DataSunrise, aprendo la porta a query federate come:

SELECT s.summary, d.client_ip

FROM audit_summaries s

JOIN `proxy_logs.events` d

ON s.session_id = d.session_id

WHERE d.action = 'DROP TABLE'

AND s.ts > TIMESTAMP_SUB(CURRENT_TIMESTAMP(), INTERVAL 1 HOUR);

Materializzando quella vista in Looker Studio, si ottiene una storyboard live delle attività ostili.

Intelligence Cross-Domain con Security Command Center

Indirizzare i log di AlloyDB e DataSunrise nel Security Command Center di Google consente di correlare eventi di database con modifiche IAM e anomalie di rete. Un unico cruscotto può rispondere: Lo stesso IP che ha creato una regola firewall pubblica ha anche esfiltrato dati salariali? Scopri di più in Indagare le minacce in Security Command Center.

Governance come Codice

Gli strumenti di conformità moderni preferiscono Git ai fogli di calcolo. Esistono provider Terraform sia per AlloyDB sia per DataSunrise, che ti permettono di codificare la configurazione dell’audit nelle pull request. Un unico piano può fissare il flag alloydb.enable_pgaudit e predisporre una regola DataSunrise, garantendo il rilevamento delle derive durante la CI.

Prospettive Future

PostgreSQL 17 introdurrà sintassi dichiarative di audit native, che AlloyDB adotterà poco dopo. Nel frattempo, Gemini sta imparando a generare SQL direttamente da playbook in linguaggio naturale, il che significa che il tuo registro degli incidenti potrebbe presto diventare una finestra di chat. Mantenersi pronti significa tenere la Cronologia delle Attività del Database AlloyDB per PostgreSQL completa, affidabile e leggibile—offerta oggi da pgAudit, DataSunrise e GenAI.

Proteggi i tuoi dati con DataSunrise

Metti in sicurezza i tuoi dati su ogni livello con DataSunrise. Rileva le minacce in tempo reale con il Monitoraggio delle Attività, il Mascheramento dei Dati e il Firewall per Database. Applica la conformità dei dati, individua le informazioni sensibili e proteggi i carichi di lavoro attraverso oltre 50 integrazioni supportate per fonti dati cloud, on-premises e sistemi AI.

Inizia a proteggere oggi i tuoi dati critici

Richiedi una demo Scarica ora