Storico delle Attività del Database Amazon Redshift

Amazon Redshift supporta carichi di lavoro analitici su larga scala, ma la sua telemetria operativa è notoriamente frammentata. Le tracce delle query risiedono nelle tabelle di sistema STL_*, i dettagli a livello di scansione si nascondono nelle viste SVL_*, e i metadati delle sessioni si disperdono attraverso molteplici log di sistema. Nessuno di questi componenti fornisce una narrazione esecutiva unificata “out of the box”. Man mano che i cluster crescono — inclusi autoscaling, scaling di concorrenza e operazioni multi-magazzino — questa frammentazione diventa una reale responsabilità di governance. Secondo la documentazione ufficiale AWS su tabelle di sistema Redshift, questi log non sono mai stati progettati per servire come uno storico attività centralizzato, il che rafforza la necessità di uno strato di consolidamento esterno.

Uno storico centralizzato delle attività del database Amazon Redshift risolve questo problema ricostruendo gli eventi di query in linee temporali coerenti. Ciò consente ai team di sicurezza, agli ingegneri dei dati e ai revisori di conformità di vedere come si comportano i carichi di lavoro, quali dati vengono accessi, chi avvia le modifiche e se accade qualcosa di sospetto. Piattaforme come DataSunrise estendono questa capacità arricchendo i log nativi con classificazione dei dati sensibili e livelli di monitoraggio unificati Database Activity Monitoring).

Questo articolo spiega i meccanismi nativi di storico delle attività di Redshift, le sfide insite nell’architettura distribuita di AWS e come DataSunrise consolida i log frammentati in uno storico unificato, pronto per audit, adatto a investigazioni, conformità e monitoraggio in tempo reale. Per un contesto fondamentale sulle metodologie di governance, è possibile fare riferimento anche al nostro materiale su Data Activity History, poiché gli stessi principi si applicano alle architetture analitiche.

Correlando i frammenti di log a livello di nodo con l’identità utente, la sensibilità degli oggetti e la postura di sicurezza, DataSunrise colma le lacune di visibilità lasciate dai sottosistemi nativi di Redshift — un concetto ulteriormente esplorato nella nostra guida su Audit Logs.

Importanza dello Storico delle Attività del Database

Lo storico delle attività del database diventa indispensabile nelle implementazioni moderne di Redshift dove molteplici carichi di lavoro, schemi condivisi e team distribuiti operano simultaneamente. La visibilità storica garantisce responsabilità operative, riduce l’incertezza durante le indagini sugli incidenti e fornisce il contesto necessario per prove conformi agli audit.

I punti di valore chiave includono:

- Ricostruzione forense affidabile essenziale per comprendere l’impatto a sistema durante guasti o anomalie.

- Verifica della legittimità degli accessi ai dati, fornendo chiarezza su chi ha interagito con dataset sensibili e quando.

- Rilevazione di sottili deviazioni nei carichi di lavoro che possono indicare deriva di configurazione o segni precoci di compromissione.

- Allineamento con framework di conformità, dove i modelli storici di accesso devono essere dimostrabili e riproducibili.

- Coerenza attraverso architetture multi-cluster, garantendo visibilità centralizzata oltre ciò che Redshift espone nativamente.

Una capacità matura di storico attività trasforma Redshift da un motore analitico veloce in una piattaforma dati completamente governata e operativamente trasparente.

Fonti Native dello Storico Attività di Redshift

Amazon Redshift espone informazioni relative alle attività tramite diversi log a basso livello e tabelle di sistema. Ogni struttura contribuisce con un punto di vista parziale sul comportamento delle query, ma nessuna fornisce una completa correlazione.

1. Tabelle di Sistema STL

Le tabelle di sistema STL sono il livello telemetrico fondamentale in Amazon Redshift. Memorizzano eventi di esecuzione a livello di nodo, ciò significa che il database registra cosa ha fatto ogni slice di calcolo, ma non come si è comportata la query nel suo complesso. Questo è potente per la diagnostica a basso livello ma intrinsecamente frammentato.

Le tabelle STL chiave includono:

stl_query— testo SQL, timestamp, durata esecuzione, stato di interruzione.stl_connection_log— tentativi di autenticazione ed eventi del ciclo di vita della sessione.stl_insert/stl_update/stl_delete— operazioni DML che modificano dati di tabelle.stl_ddltext— tutti gli eventi DDL inclusi CREATE, ALTER, DROP.Tabelle aggiuntive utili:

stl_querytext— testo SQL completo distribuito su più righestl_wlm_query— posizionamento in coda WLM e performancestl_error— errori di runtime e diagnostica di fallimenti

Queste tabelle rappresentano collettivamente come Redshift ha eseguito una query localmente su ogni nodo, ma non come i nodi hanno interagito in modo unificato.

Esempio: Recuperare le Query Recenti

SELECT

query,

userid,

starttime,

endtime,

substring,

aborted

FROM stl_query

ORDER BY starttime DESC

LIMIT 30;

Esempio: Ricostruire il Testo SQL Completo

SELECT

q.query,

LISTAGG(t.text, '') WITHIN GROUP (ORDER BY t.sequence) AS full_sql

FROM stl_query q

JOIN stl_querytext t

ON q.query = t.query

WHERE q.userid <> 1 -- escludi query di sistema

GROUP BY q.query

ORDER BY q.starttime DESC

LIMIT 10;

2. Viste Virtuali del Log SVL

Le viste SVL aggregano i log STL e offrono una visuale di livello superiore su come la query è stata effettivamente eseguita. Pensatele come “sintesi di esecuzione” create da Redshift, ma che ancora non offrono correlazioni tra eventi.

Gli oggetti principali SVL includono:

svl_qlog— metriche del ciclo di vita della query (inizio, fine, allocazione, completamento).svl_scan— metriche su scansioni di tabelle, righe processate, byte scansionati, tipo di scansione.svl_statementtext— rappresentazione SQL normalizzata per analisi di pattern.Altre viste rilevanti:

svl_hash— dettagli sulle operazioni di join hashsvl_s3query— attività generate da Redshift Spectrum

Queste viste aiutano i team a comprendere come Redshift ha fisicamente processato le query, ma non forniscono ancora una linea temporale completa delle attività attraverso sessioni, utenti e carichi di lavoro.

Esempio: Ispezione delle Scansioni

SELECT

q.query,

q.userid,

s.tbl AS table_id,

s.rows,

s.bytes,

s.is_rrscan AS redistribution_required,

q.starttime

FROM svl_qlog q

JOIN svl_scan s

ON q.query = s.query

ORDER BY q.starttime DESC

LIMIT 20;

Esempio: Recuperare il Testo Normalizzato dell’Istruzione

SELECT

query,

sequence,

text

FROM svl_statementtext

WHERE query = <QUERY_ID>

ORDER BY sequence;

3. Log di Sistema ed Esterni

Lo stack di osservabilità di Redshift si completa con log di sistema e canali di logging gestiti da AWS. Questi log introducono un contesto che le tabelle STL/SVL da sole non possono fornire:

- Stream di audit CloudWatch — cattura query, tentativi di connessione ed errori in un servizio di log centrale.

- Log code WLM — traccia assegnazione in coda, tempi di attesa, limitazioni di concorrenza e utilizzo degli slot.

- Log Data API di Redshift — cruciali per workflow serverless ed esecuzione SQL guidata da applicazioni.

- Log Spectrum — visibilità nelle letture e processamenti di tabelle esterne basate su S3.

Queste fonti forniscono metadati essenziali, ma combinarle con STL/SVL richiede ancora uno sforzo manuale.

Esempio: Analisi Performance WLM

SELECT

service_class,

query,

total_queue_time,

total_exec_time,

wlm_start_time,

wlm_end_time

FROM stl_wlm_query

ORDER BY wlm_start_time DESC

LIMIT 25;

Esempio: Visualizza Errori Recenti di Esecuzione

SELECT

query,

userid,

starttime,

endtime,

result,

TRIM(error) AS error_message

FROM stl_error

ORDER BY starttime DESC

LIMIT 20;

Esempio: CloudWatch Insights — Query di Audit Redshift

fields @timestamp, @message

| filter @message like /Connection|Query|Error/

| sort @timestamp desc

| limit 50

Come DataSunrise Costruisce uno Storico Completo delle Attività del Database Redshift

DataSunrise elimina la frammentazione nativa di Redshift producendo uno storico attività olistico, normalizzato e pronto per la conformità. Invece di cucire insieme log a basso livello, le organizzazioni ottengono una narrazione operativa unica e coerente arricchita con contesto di rischio, consapevolezza della sensibilità e attribuzione utente.

DataSunrise offre ciò tramite:

1. Motore di Correlazione Reverse Proxy

Il reverse proxy di DataSunrise diventa un punto di osservazione autorevole unico per tutto il traffico SQL destinato ad Amazon Redshift. Poiché ogni query passa attraverso il proxy, la piattaforma cattura contesti che i log nativi di Redshift non vedono mai, come l’identità dell’applicazione, la provenienza IP del client e i pattern comportamentali cross-query. Il SQL viene normalizzato, tokenizzato, arricchito con metadati di sensibilità e correlato con il contesto di esecuzione prima che venga scritto un record.

Ciò si traduce in voci di audit completamente deterministiche—non i frammenti sparsi sui nodi prodotti da STL/SVL—ma azioni complete attribuite all’utente, adatte per ricostruzioni forensi e report di conformità.

Per un’analisi più approfondita dei principi di monitoraggio centralizzato, vedere:

→ Database Activity Monitoring

2. Cronologia Attività Centralizzata

DataSunrise unisce i segnali altrimenti disgiunti di Redshift in una linea temporale globale ordinata cronologicamente. Invece di mettere insieme manualmente i log STL, i record WLM e le voci CloudWatch, la piattaforma sintetizza tutto in una narrazione storica unificata. Questo include tentativi di autenticazione, eventi DML/DDL, accesso a oggetti sensibili, corrispondenze di policy e allarmi di sicurezza.

Il sistema risolve deriva di timestamp, incoerenze esecutive a livello di nodo e modelli di eventi frammentati — producendo una narrazione coerente di come utenti e applicazioni interagiscono con Redshift nel tempo.

Ulteriori informazioni sullo storico strutturato sono disponibili qui:

→ Data Activity History

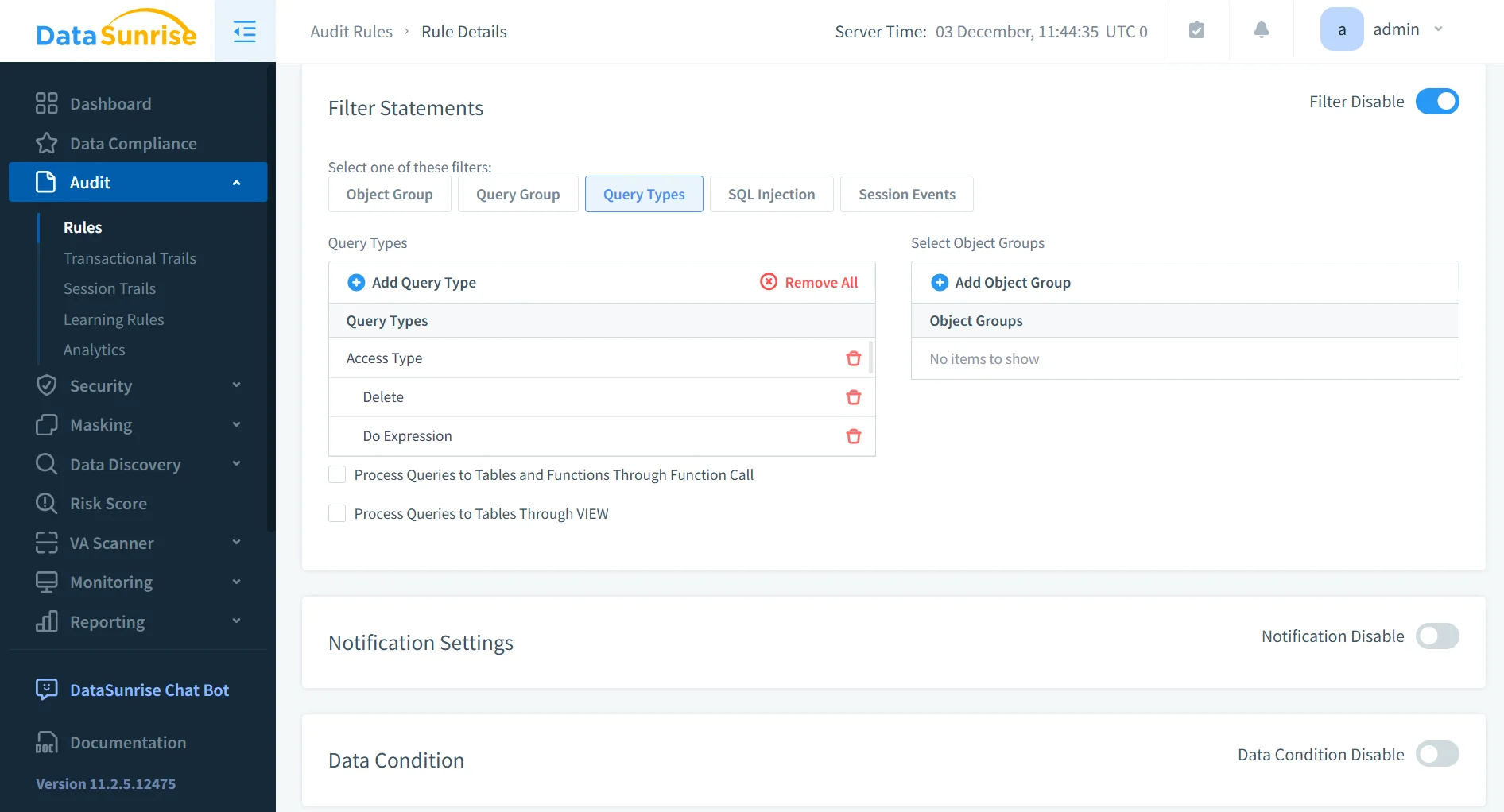

3. Monitoraggio Granulare Basato su Regole

DataSunrise consente agli amministratori di applicare regole di audit dall’ambito preciso che mirano a singoli schemi, campi sensibili, utenti ad alto rischio o specifiche classi di operazioni. Ciò riduce il rumore, abbassa il consumo di storage e garantisce che i team di conformità si concentrino solo su eventi rilevanti.

Le regole possono essere legate a requisiti regolamentari, a policy interne di governance o a valutazioni dinamiche del rischio. Combinate alla scoperta automatica dei dati sensibili, creano un’impronta di audit su misura che scala con la complessità organizzativa.

Per una panoramica dei modelli flessibili di regole, consultare:

→ Audit Logs

4. Rilevamento in Tempo Reale di Minacce e Comportamenti

Il logging tradizionale di Redshift reagisce dopo l’esecuzione delle query, lasciando i team di sicurezza all’oscuro di minacce emergenti. DataSunrise introduce analisi comportamentali in tempo reale di tipo UEBA, imparando continuamente come si comportano normalmente i carichi di lavoro legittimi. Le deviazioni — come scansioni di tabelle inaspettate, improvvise escalation di privilegi, estrazioni massive di dati o join anomali — generano allarmi immediatamente.

Questo strato di sicurezza proattivo identifica pattern di attività che gli strumenti nativi di Redshift non possono interpretare, chiudendo una grande lacuna nella sicurezza dei data warehouse cloud.

L’intelligenza comportamentale è dettagliata qui:

→ User Behavior Analysis

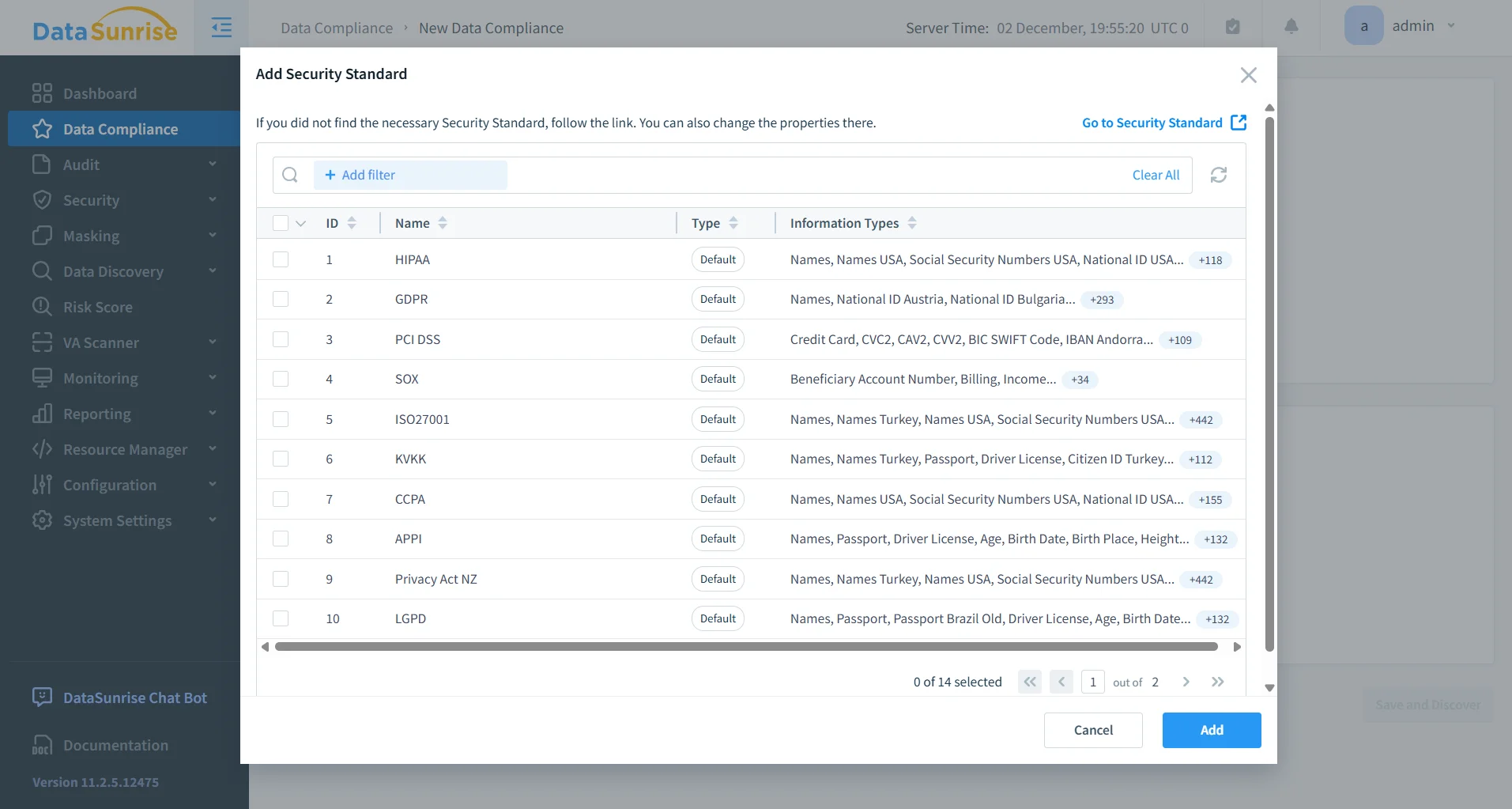

5. Tracce di Audit Pronte per la Conformità

DataSunrise trasforma i log operativi a basso livello di Redshift in tracce di audit di livello regolatorio, allineate ai principali standard di conformità. Gli eventi sono conservati in modo immutabile, correlati globalmente su cluster multipli e arricchiti con contesto come livello di sensibilità, ruolo utente e rilevanza per le policy.

Le organizzazioni ottengono la capacità di soddisfare facilmente le richieste di audit, produrre prove allineate nel tempo e dimostrare controlli di governance rigorosi su tutti i carichi di lavoro Redshift — qualcosa che la telemetria nativa di Redshift non può fornire da sola.

L’allineamento automatico alla conformità è trattato qui:

→ Compliance Manager

Vantaggi Chiave di DataSunrise

| Vantaggio | Descrizione |

|---|---|

| Cronologia Unificata delle Attività | Elimina la frammentazione dei log STL/SVL di Redshift correlando tutti gli eventi SQL, di autenticazione e metadati in un unico storico cronologico. |

| Profonda Visibilità negli Accessi ai Dati Sensibili | Identifica quali query hanno acceduto a dati regolamentati o ad alto rischio, supportato da metadati di classificazione. |

| Analisi Comportamentale e Rilevamento Minacce | Rilevazione anomalie guidata da ML che segnala deviazioni da carichi di lavoro tipici e comportamenti degli utenti. |

| Controlli di Audit Granulari | Regole che possono mirare a oggetti specifici, ruoli, operazioni o framework di conformità, riducendo il rumore e focalizzandosi sulle attività critiche. |

| Conservazione a Lungo Termine e Immutabilità | Mantiene tracce di audit ben oltre la finestra di ritenzione STL di Redshift con storage resistente alle manomissioni. |

| Correlazione Cross-Cluster | Normalizza l’attività da molteplici cluster Redshift, endpoint serverless e architetture ibride in uno strato di governance unificato. |

| Mappatura di Framework di Conformità | Annota automaticamente eventi con rilevanza verso SOX, HIPAA, PCI DSS, GDPR e policy interne di governance. |

| Reportistica Pronta per l’Export | Genera esportazioni di qualità auditor in formati CSV, JSON e PDF senza dover cucire manualmente i log. |

Conclusione

Amazon Redshift fornisce una telemetria di base, ma la sua architettura distribuita, i log locali al nodo e le tabelle di sistema sparse rendono difficile ricostruire uno storico attività coerente su larga scala. Il modello nativo obbliga gli ingegneri a correlare manualmente le voci STL/SVL, gli stream CloudWatch e i log WLM — ognuno rappresentante solo frammenti del quadro esecutivo completo. Di conseguenza, le organizzazioni faticano a ottenere una visibilità che sia cronologica, completa, consapevole dei dati sensibili e allineata ai framework formali di conformità. Senza una linea temporale unificata delle attività, compiti critici come la ricostruzione degli incidenti, la rilevazione di minacce interne e la governance degli oggetti sensibili richiedono grande sforzo manuale ed espongono a lacune.

DataSunrise elimina queste limitazioni aggregando, normalizzando e arricchendo tutti gli eventi Redshift in una sola traccia di audit governata. La sua architettura proxy cattura metadati contestuali che Redshift non espone mai — inclusa l’identità dell’applicazione, baseline comportamentali, scoring di rischio accessi e correlazione cross-cluster. La piattaforma integra la scoperta di dati sensibili, l’applicazione automatica di policy e il monitoraggio dinamico per garantire che ogni azione sia attribuita, ordinata e valutabile in tempo reale. Unita a una rilevazione anomalie guidata da machine learning, DataSunrise trasforma Redshift in un sistema operativamente trasparente adatto a industrie regolamentate, conservazione audit a lungo termine e governance critica dei dati.

Per una maggiore visibilità nelle pipeline di audit strutturate, vedere l’architettura principale descritta in

→ Audit Trails

Per visibilità sui pattern a livello di oggetto e sessione, fare riferimento a

→ Database Activity History

Per la classificazione e la gestione delle informazioni regolamentate, consultare

→ PII & Sensitive Data Overview

Per l’allineamento alla conformità e la generazione automatica di prove, vedere

→ DataSunrise Compliance Manager