Storico delle Attività del Database Google Cloud SQL

Introduzione

Lo Storico delle Attività del Database Google Cloud SQL è il registro delle operazioni nel tuo database — dai login e query agli aggiornamenti, cancellazioni e modifiche allo schema. Per le aziende, è uno strumento essenziale per proteggere le informazioni sensibili, garantire la responsabilità e rispettare le normative di settore.

Google Cloud SQL è il servizio di database relazionale completamente gestito da Google, progettato per sollevare le organizzazioni dal carico operativo. Invece di gestire i database sui propri server, le aziende possono eseguire motori popolari nel cloud con backup automatizzati, scalabilità e alta disponibilità. Cloud SQL supporta tre sistemi di database principali:

- MySQL – Spesso scelto per applicazioni web e stack open-source.

- PostgreSQL – Preferito per le sue funzionalità SQL avanzate ed estensibilità.

- SQL Server – Il database enterprise-grade di Microsoft, ampiamente usato negli ambienti aziendali per sistemi transazionali e applicazioni business.

Le organizzazioni utilizzano Google Cloud SQL per semplificare la gestione, migliorare l’affidabilità e integrare i database con l’ecosistema più ampio di Google Cloud. In questo articolo, ci concentreremo su SQL Server in Google Cloud SQL e mostreremo come costruire lo storico delle attività di database utilizzando l’auditing nativo. Copriremo inoltre come DataSunrise aggiunge monitoraggio in tempo reale, mascheramento e reportistica orientata alla conformità.

Perché le Aziende Hanno Bisogno dello Storico delle Attività del Database

Per molte organizzazioni, i dati sensibili sono sia un bene prezioso che un rischio elevato. Senza una registrazione degli accessi o delle modifiche, rilevare usi impropri, dimostrare la conformità o recuperare dagli incidenti diventa difficile.

Le ragioni principali per cui le aziende implementano lo storico delle attività del database includono:

- Rilevamento delle Minacce alla Sicurezza – Che si tratti di un attaccante esterno o di un insider con accessi eccessivi, lo storico delle attività aiuta a individuare modelli sospetti prima che causino danni.

- Conformità Regolamentare – Settori come sanità, finanza e e-commerce devono rispettare standard rigorosi come GDPR, HIPAA, PCI DSS e SOX. In questi settori, la registrazione dettagliata degli accessi è spesso un requisito legale.

- Responsabilizzazione Operativa – Tracciare le interazioni con il database garantisce che dipendenti, contractor e sistemi operino secondo le policy approvate, riducendo errori accidentali e modifiche non autorizzate.

- Indagini Forensi – In caso di violazioni o perdita di dati, lo storico delle attività fornisce le prove necessarie per comprendere cosa è successo, contenere l’impatto e prevenire il ripetersi.

Senza questa visibilità, le aziende gestiscono i sistemi più critici “a occhi chiusi”, facilitando la possibilità che minacce o errori passino inosservati.

Funzionalità Native di Google Cloud SQL

Google Cloud SQL supporta MySQL, PostgreSQL e SQL Server, ciascuno con strumenti integrati di logging e monitoraggio. Google integra queste capacità con funzionalità a livello di piattaforma come i Cloud Audit Logs, che tracciano chi ha fatto cosa, dove e quando all’interno delle risorse Google Cloud, inclusi gli istanze di database.

Opzioni di Monitoraggio delle Attività del Database per Motore

- MySQL – Usa il

general_logper catturare ogni query eseguita e ilslow_query_logper risolvere problemi di prestazioni. - PostgreSQL – Attiva

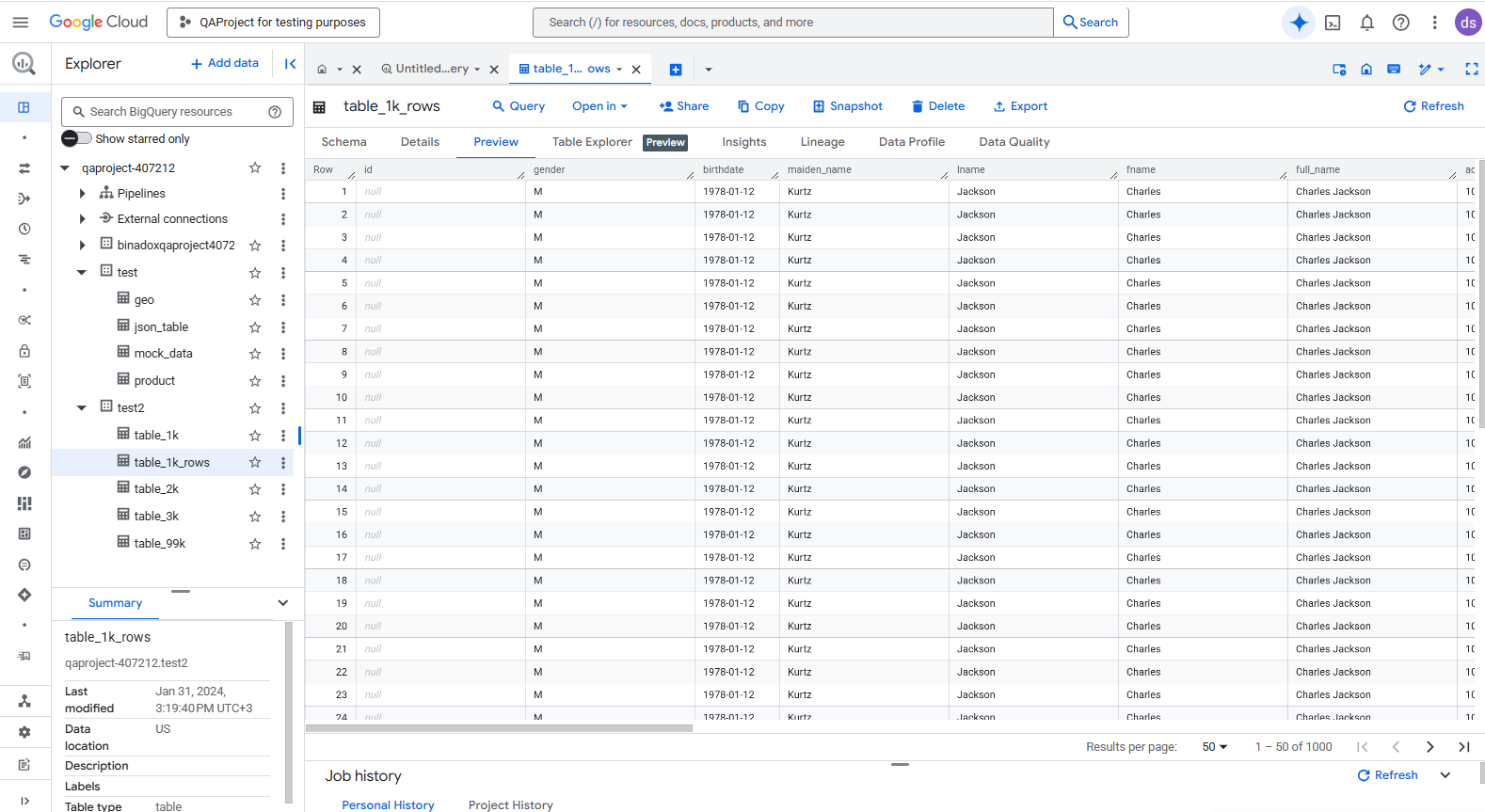

pg_stat_statementsper le metriche a livello di query e usa il logging nativo collector per la cattura dettagliata delle attività. - SQL Server – Sfrutta SQL Server Audit per definire gruppi di eventi e memorizzare i log di audit in directory locali o esportarli su Cloud Storage.

Gli amministratori possono esportare i log in BigQuery per l’analisi o integrarli con strumenti SIEM per il rilevamento delle minacce e la conformità.

Esempio: Abilitare lo Storico delle Attività per SQL Server su Google Cloud SQL

Di seguito un semplice esempio SQL Server per configurare un audit a livello server e una specifica di audit a livello database.

Crea l’audit server:

CREATE SERVER AUDIT GCloudAudit

TO FILE (FILEPATH = '/var/opt/mssql/audit', MAXSIZE = 50 MB);

ALTER SERVER AUDIT GCloudAudit WITH (STATE = ON);

Aggiungi una specifica di audit a livello server:

CREATE SERVER AUDIT SPECIFICATION AuditLoginFailures

FOR SERVER AUDIT GCloudAudit

ADD (FAILED_LOGIN_GROUP)

WITH (STATE = ON);

Traccia operazioni SELECT su una tabella specifica:

CREATE DATABASE AUDIT SPECIFICATION AuditTransactions

FOR SERVER AUDIT GCloudAudit

ADD (SELECT ON dbo.transactions BY public)

WITH (STATE = ON);

Visualizza i log di audit:

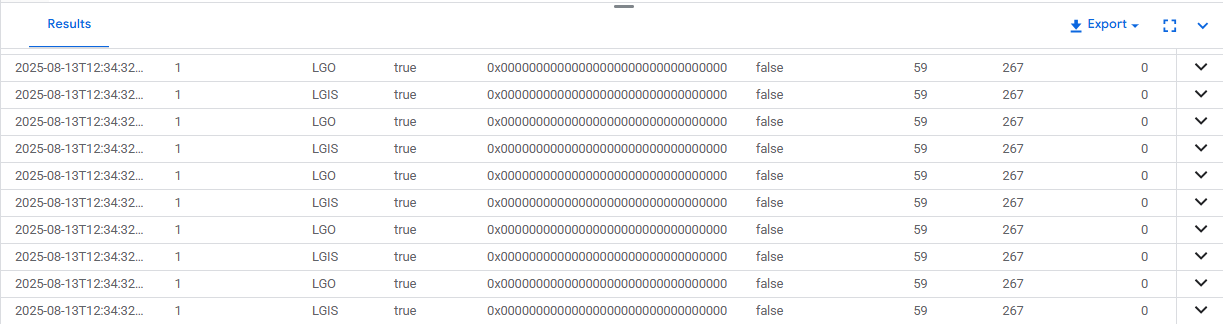

SELECT *

FROM sys.fn_get_audit_file('/var/opt/mssql/audit/*.sqlaudit', NULL, NULL);

Questa configurazione cattura sia i fallimenti di login sia l’accesso ai dati nelle tabelle sensibili, permettendo indagini precise.

Limitazioni degli Strumenti Nativi

Pur fornendo una visibilità preziosa, le funzionalità di logging e auditing native di Google Cloud SQL presentano vincoli che possono limitarne l’efficacia nelle operazioni reali:

Mancanza di Alerting in Tempo Reale

I log nativi registrano eventi, ma non notificano mentre accadono. Questo costringe i team di sicurezza a controllare manualmente i log o attendere revisioni programmate per scoprire incidenti. In uno scenario reale, se un attaccante accede ai dati sensibili alle 2 del mattino, potresti non notarlo prima del giorno lavorativo successivo — nel frattempo i dati potrebbero essere già stati esfiltrati.Correlazione Limitata tra Istanze

Ogni istanza di Cloud SQL mantiene i propri log separati, rendendo difficile vedere modelli di attività tra ambienti (ad es. produzione, staging, reporting). Per esempio, un insider potrebbe modificare dati in una istanza di staging per testare una query malevola, per poi eseguirla in produzione. Senza una vista unificata, il collegamento tra quegli eventi è facile da perdere.Assenza di Mascheramento Dinamico Integrato per Proteggere Dati Sensibili nei Log

I log di audit di SQL Server possono memorizzare il testo completo delle query, che può includere informazioni personali identificabili (PII) o dati finanziari. Senza mascheramento, chiunque abbia accesso ai log — anche ruoli non autorizzati a vedere i dati sensibili grezzi — può visualizzarli. Nei settori regolamentati, questo crea violazioni di conformità (es. GDPR Articolo 32 sulla protezione dei dati) e aumenta il rischio insider.Automazione dei Report di Conformità Minima

Sebbene sia possibile esportare e filtrare i log nativi, creare report di conformità pronti per gli auditor è un processo manuale e dispendioso in termini di tempo. In un audit PCI DSS trimestrale, ad esempio, il team di sicurezza potrebbe spendere ore compilando prove da numerosi file di log invece di concentrarsi su rimedio e prevenzione.Filtraggio e Normalizzazione Manuale dei Dati per Analisi Avanzate

I log nativi richiedono spesso parsing, riformattazione e combinazione da fonti diverse. Solo a quel punto possono essere utilizzati in piattaforme SIEM o di analisi.

Migliorare lo Storico delle Attività del Database con DataSunrise

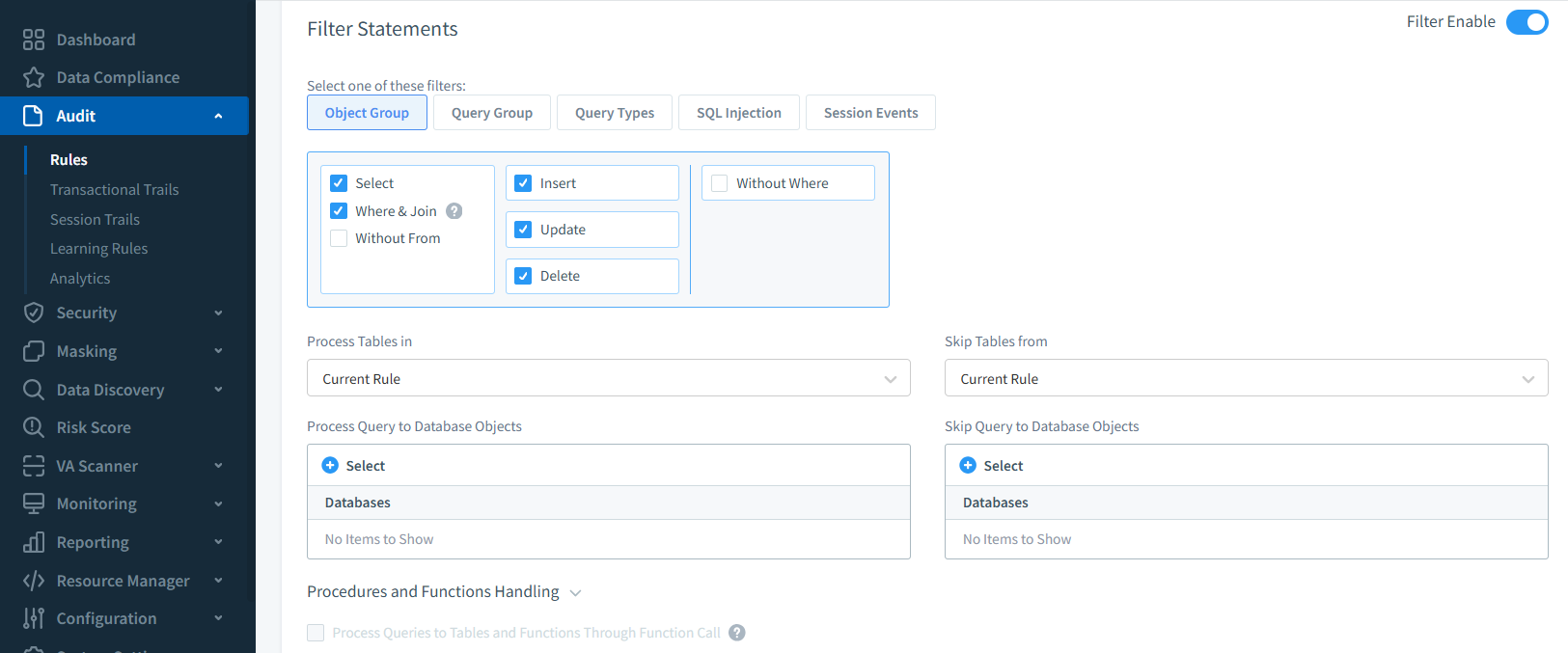

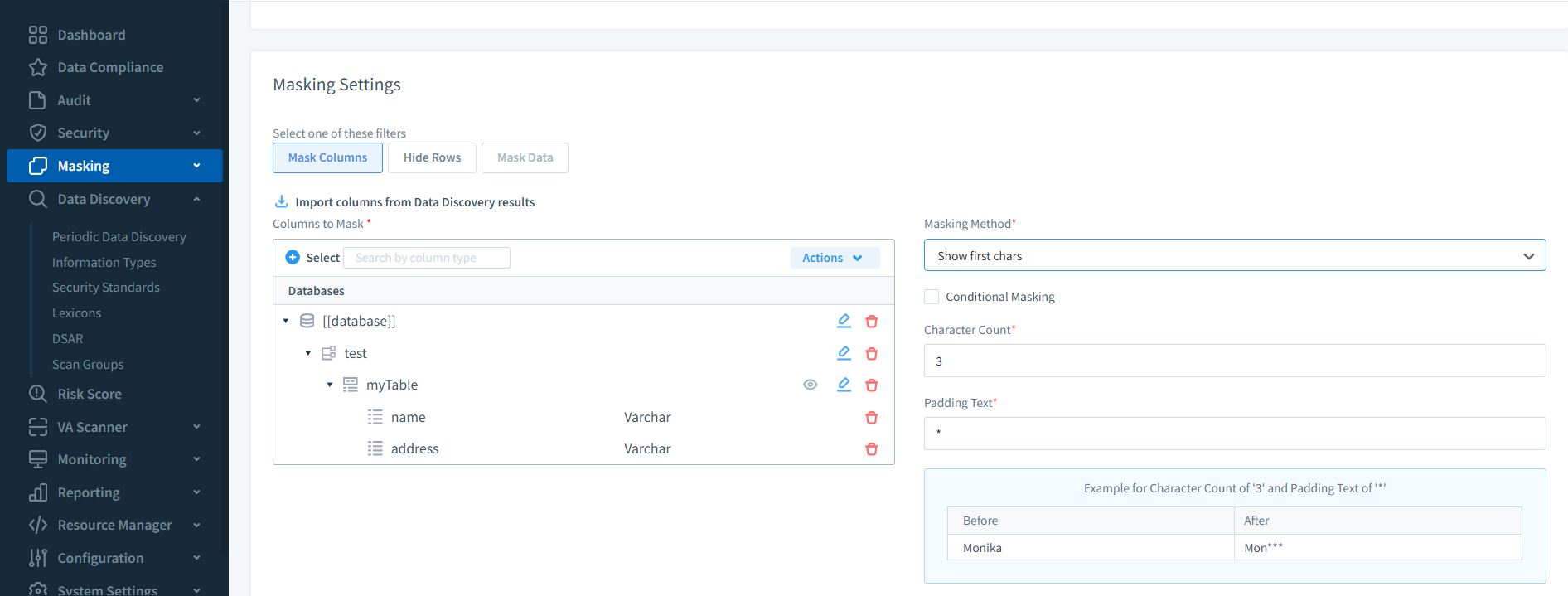

DataSunrise è una piattaforma di sicurezza e conformità per database progettata per monitorare, proteggere e gestire i dati su oltre 40 sistemi database supportati, inclusi Google Cloud SQL. Funziona come un livello tra gli utenti e il database, consentendo un tracciamento dettagliato delle attività, mascheramento dinamico dei dati sensibili e supporto automatico alla conformità senza modificare le applicazioni esistenti.

Negli ambienti Google Cloud SQL, DataSunrise si basa sulle capacità di auditing native aggiungendo monitoraggio in tempo reale, regole di audit granulari e dashboard centralizzate per più istanze. Utilizzando le sue opzioni di configurazione delle regole di audit, puoi concentrarti sulle attività più rilevanti — come utenti specifici, intervalli IP, tipi di query o oggetti sensibili — riducendo il rumore nei log e mettendo in evidenza eventi azionabili.

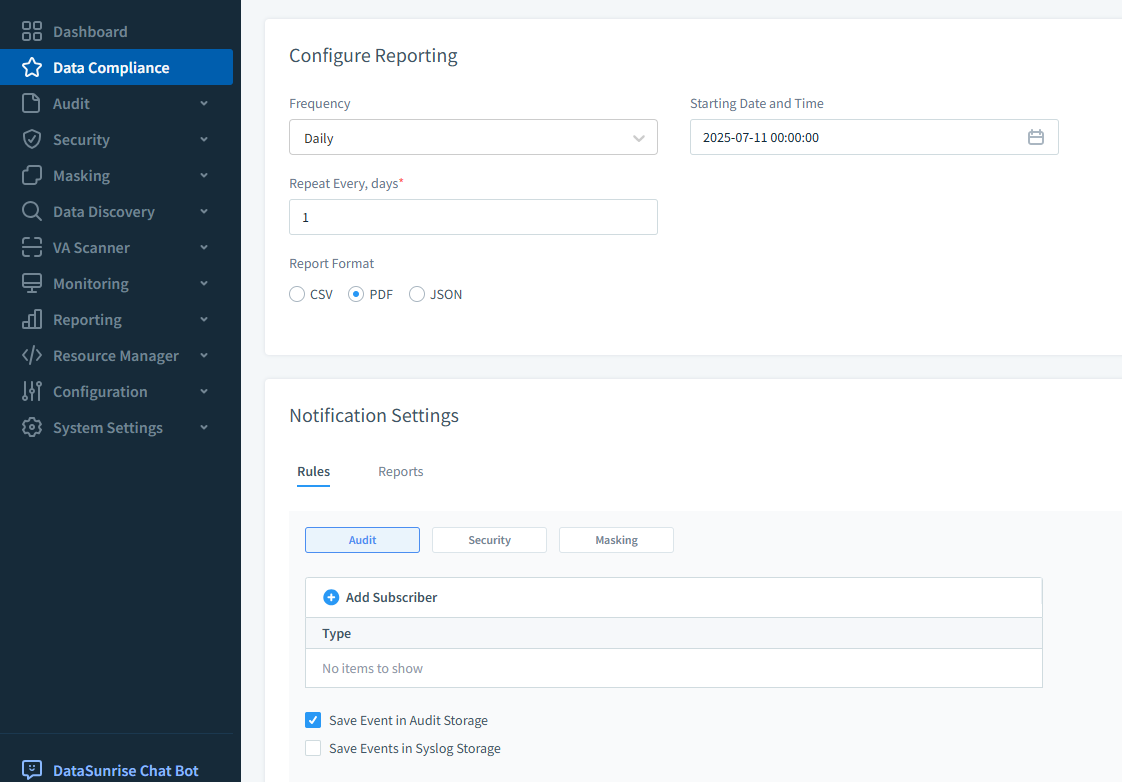

La funzione di alerting in tempo reale della piattaforma notifica immediatamente i team di sicurezza circa attività sospette, inviando messaggi via email, Slack o integrazioni SIEM. I valori sensibili nei risultati delle query possono essere nascosti tramite mascheramento dinamico dei dati, assicurando che utenti non autorizzati non vedano mai informazioni personali, finanziarie o sanitarie reali.

Per le organizzazioni in settori regolamentati, il reporting automatico di conformità di DataSunrise semplifica la creazione di prove pronte per gli auditor, allineando lo storico delle attività con le normative e gli standard di settore. Abbinato al suo cruscotto di monitoraggio centralizzato trasforma i log grezzi in una risorsa potente per sicurezza e conformità.

Scenari Operativi e Casi d’Uso

| Scenario | Descrizione | Vantaggio |

|---|---|---|

| Indagine su Modelli di Accesso Sospetti | Individua molteplici tentativi di login falliti seguiti da un login riuscito da un indirizzo IP insolito; verifica con lo storico delle attività account per confermare la legittimità. | Consente una rapida validazione e risposta alla minaccia. |

| Verifica della Conformità Durante gli Audit | Produce registrazioni dettagliate di accesso ai dati sensibili, inclusi timestamp, ID utente e azioni eseguite. | Fornisce prove pronte per audit GDPR, HIPAA, PCI DSS e SOX. |

| Tracciare le Modifiche nelle Transazioni Finanziarie | Correla operazioni SELECT, INSERT e UPDATE per identificare chi e quando ha modificato i dati finanziari. | Garantisce l’integrità dei dati finanziari e supporta le indagini su frodi. |

| Analisi del Comportamento Tra Istanze | Confronta azioni tra ambienti produzione, staging e reporting per rilevare modifiche sospette simultanee. | Migliora la supervisione tra gli ambienti. |

| Indagini Forensi Post-Incidente | Ricostruisce la sequenza completa degli eventi dopo una violazione, dall’accesso iniziale alle istruzioni SQL eseguite. | Supporta l’analisi delle cause radice e rafforza le difese future. |

Conclusione

Tracciare lo storico delle attività del database in Google Cloud SQL è fondamentale sia per la conformità sia per la sicurezza. Pur offrendo una base solida, gli strumenti nativi trovano il loro complemento in DataSunrise, che aggiunge monitoraggio centralizzato, alert in tempo reale e mascheramento dinamico, trasformando i log grezzi in una potente risorsa per difesa e conformità.

Combinando questi approcci, le organizzazioni possono garantire una visibilità completa sulle operazioni del database, rafforzare la loro postura di sicurezza e rispettare gli obblighi normativi senza un eccessivo carico amministrativo.

Proteggi i tuoi dati con DataSunrise

Metti in sicurezza i tuoi dati su ogni livello con DataSunrise. Rileva le minacce in tempo reale con il Monitoraggio delle Attività, il Mascheramento dei Dati e il Firewall per Database. Applica la conformità dei dati, individua le informazioni sensibili e proteggi i carichi di lavoro attraverso oltre 50 integrazioni supportate per fonti dati cloud, on-premises e sistemi AI.

Inizia a proteggere oggi i tuoi dati critici

Richiedi una demo Scarica ora