Storia delle Attività sui Dati di Amazon S3

Introduzione

Quando i team parlano dei registri di controllo di Amazon S3 e della storia delle attività sui dati, la maggior parte pensa agli utenti finali che leggono o scrivono file—ma la storia delle attività va ben oltre. Essa cattura cambiamenti a livello meta: variazioni dei permessi, transizioni del ciclo di vita, eventi di replica e schemi di accesso anomali in vari ambienti. Una storia delle attività completa è preziosa per ingegneri della sicurezza, team di audit e architetti DevOps in cerca di chiarezza forense e visibilità operativa.

Questo approfondimento esplora le basi architettoniche, i meccanismi nativi (CloudTrail, registri del server, Storage Lens) e i pattern avanzati (EventBridge, OpenSearch, Lambda) necessari per stabilire una pipeline scalabile per la storia delle attività di S3 che sia conforme, performante e ricercabile.

Componenti Fondamentali della Storia delle Attività di S3

1. Eventi Dati di CloudTrail (a livello di oggetto)

CloudTrail può registrare le chiamate API a livello di oggetto—come GetObject, PutObject, DeleteObject, operazioni sui tag e versioning degli oggetti. Questi registri includono l’identità, l’indirizzo IP sorgente, i parametri della richiesta e le marche temporali. Nota: gli eventi dati sono disabilitati per impostazione predefinita e comportano costi aggiuntivi (Eventi CloudTrail di Amazon S3).

2. Registri di Accesso del Server

Questa funzionalità legacy registra ogni richiesta a S3 con informazioni su chi ha effettuato la richiesta, bucket, chiave, operazione, codice HTTP, byte trasferiti e timestamp. I registri vengono memorizzati in S3, ma richiedono un’analisi approfondita. Sono utili per tracciare anomalie, come ad esempio richieste HEAD insolite o schemi di IP inattesi (Guida ai Registri di Accesso del Server, Post sul Blog AWS).

3. Inventario S3 e Storage Lens

- Inventario S3: Un report programmato in formato CSV/Parquet che elenca tutti gli oggetti con metadati quali stato di crittografia, replica, classe di archiviazione e data dell’ultima modifica. Ottimo per verificare lo stato della configurazione, ma non per eventi di accesso in tempo reale (Guida all’Inventario S3).

- Storage Lens: Fornisce metriche a livello di organizzazione (ad esempio, conteggio delle richieste PUT/GET, rapporto di archiviazione non crittografata). Può alimentare dashboard CloudWatch e avvisi di rilevamento anomalie (Novità di S3).

Perché i Registri di Base Non Sono Sufficiente

| Requisito | Supporto Nativo AWS |

|---|---|

| Avvisi di anomalie in tempo reale | Richiede pipeline personalizzate |

| Ricerca unificata tra account | Nessuna aggregazione nativa |

| Tracciamento storico delle modifiche delle politiche del bucket | Solo registri IAM, separati dall’accesso ai dati |

| Contesto per la classificazione degli oggetti (PII, PHI) | Nessuna etichettatura dei dati integrata |

| Interfaccia di storia degli accessi ricercabile | Richiede Athena, OpenSearch o un’interfaccia utente esterna |

I registri nativi di S3 rispondono a “cosa è successo”, ma non a “perché” o “è conforme alle politiche”. I team di sicurezza hanno bisogno di una visibilità unificata attraverso bucket, account e intervalli di tempo.

Costruire una Storia Centralizzata delle Attività su S3 — Pattern di Riferimento AWS

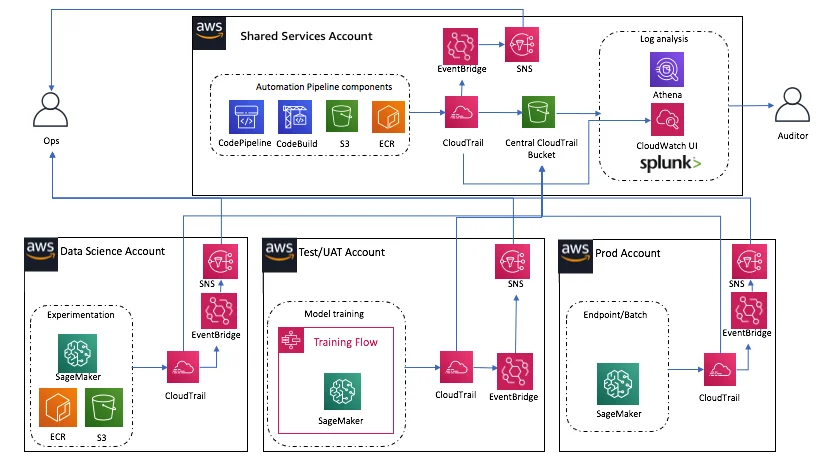

Un pattern moderno, raccomandato dalle linee guida di AWS Enterprise Search e Audit, centralizza gli eventi provenienti da più account AWS in un account di aggregazione, elaborandoli verso un backend ricercabile come Amazon OpenSearch Service (Guida all’Architettura AWS, PDF dell’Architettura, Linee guida prescrittive per il logging):

- Abilitare gli eventi dati di CloudTrail per tutti i bucket rilevanti tra gli account.

- Instradare questi eventi verso EventBridge e inoltrarli a un account di aggregazione centrale.

- Utilizzare SNS/SQS per bufferizzare i flussi di eventi diretti verso i processori Lambda.

- I Lambda arricchiscono gli eventi: aggiungono metadati sugli oggetti (tramite HEAD), identificano pattern nei tag, assegnano punteggi di rischio.

- Memorizzare i record arricchiti in OpenSearch, indicizzati per bucket, utente, operazione, tag.

- Interfaccia utente opzionale: un sito web statico o una dashboard basata su Kibana per la ricerca e l’etichettatura.

Questa architettura supporta query veloci come “mostra tutte le richieste GetObject sul bucket X che accedono a chiavi corrispondenti a pattern GDPR nella regione EU west‑1”.

Esempio di Record della Storia delle Attività sui Dati di Amazon S3 (Arricchito)

{

"eventType": "GetObject",

"timestamp": "2025-07-25T14:12:34Z",

"bucket": "confidential-reports",

"key": "2025/Q2/finance.xlsx",

"userIdentity": {

"type": "Role",

"principal": "analytics-service-role"

},

"sourceIP": "198.51.100.27",

"geo": "IE",

"matchedTag": "financial-pii",

"objectSize": 15487632,

"encryption": "SSE-KMS",

"policyAllowed": true,

"anomalyScore": 8.5

}

Rispetto ai registri grezzi, questo record arricchito della storia delle attività aggiunge contesto: se l’oggetto conteneva dati sensibili, se l’accesso era conforme alle policy, la geolocalizzazione e il punteggio di anomalia.

Miglioramenti e Strumenti Opzionali

- Monitoraggio automatico: Configurare AWS Lambda + SNS/Kinesis per distribuire le notifiche degli eventi S3 in un bucket storico o in un flusso di analisi (Post sul Blog sul Monitoraggio).

- Python Pandas + Athena: Analizzare i registri di accesso del server su larga scala per generare report personalizzati (ad es. eliminazioni fuori orario, picchi elevati di richieste GET) (Post sul Blog di Monitoraggio con Pandas).

- Protezione S3 di GuardDuty: Funziona a partire dai registri di CloudTrail per rilevare schemi di accesso ai dati insoliti, uso improprio di IAM o tentativi di accesso tramite brute-force (Panoramica sul Monitoraggio).

Casi d’Uso per il Pubblico

Sicurezza e Risposta agli Incidenti

- Indagare su download non autorizzati incrociando IP, utente e tag degli oggetti.

- Creare avvisi attorno a tassi anomali di richieste GET o volumi elevati di utilizzo sospetto.

Conformità e Audit

- Mostrare agli auditor una traccia ricercabile degli accessi agli oggetti e delle operazioni del ciclo di vita.

- Dimostrare lo stato della crittografia nel tempo e le modifiche ai metadati a livello di oggetto.

DevOps e Governance

- Garantire politiche di bucket e ACL coerenti tra gli account collegando le modifiche alle policy con gli eventi di accesso.

- Monitorare lo stato della replica e del blocco degli oggetti per la conformità a GDPR/requisiti di conservazione.

Checklist per una Configurazione Rapida: Storia delle Attività Nativa AWS

- Abilitare gli eventi dati di CloudTrail per i bucket target con registrazione a livello di oggetto

- Consegna dei registri in maniera centralizzata tramite EventBridge nell’account di aggregazione

- Bufferizzare e instradare gli eventi usando SNS/SQS + Lambda

- Arricchire i record con metadati ottenuti tramite HEAD, classificazione dei tag, punteggi di anomalia

- Memorizzare la storia strutturata in OpenSearch o in un data lake ricercabile

- Visualizzare e ricercare utilizzando Kibana, Athena o un’interfaccia utente statica

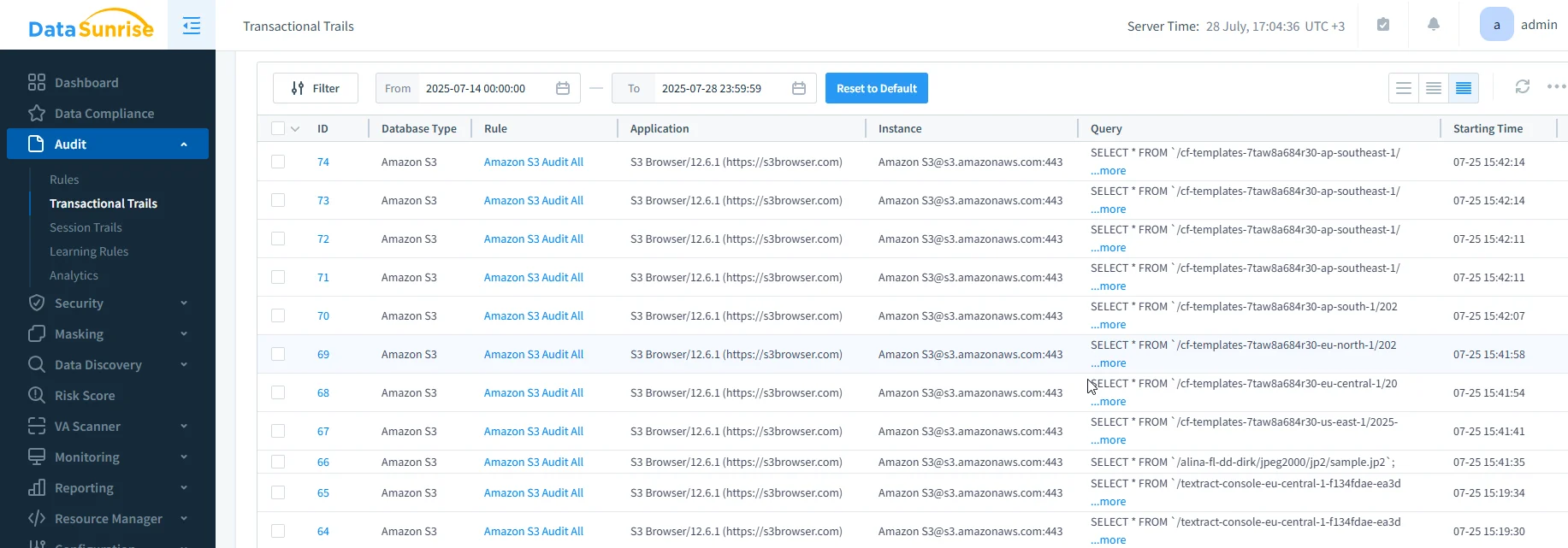

Storia delle Attività sui Dati di Amazon S3 con DataSunrise

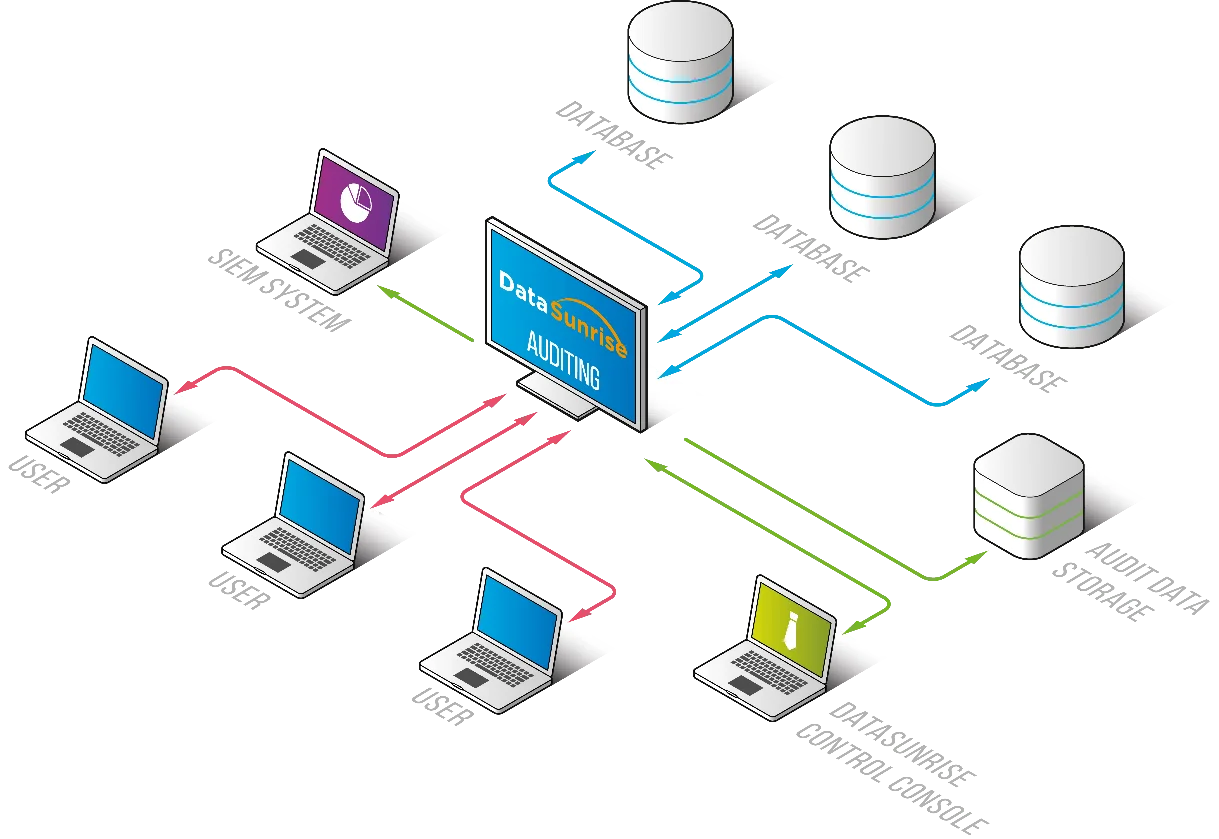

Mentre gli strumenti nativi di AWS come CloudTrail, i registri di accesso del server e l’Inventario S3 forniscono una telemetria di base, piattaforme come DataSunrise potenziano in modo significativo la storia delle attività di S3 offrendo un approccio centralizzato, intelligente e conforme per tracciare e proteggere l’accesso a livello di oggetto.

A differenza dell’aggregazione grezza dei registri, DataSunrise offre contesto in tempo reale, etichettatura automatica e applicazione delle policy di sicurezza—senza la necessità di costruire o mantenere pipeline complesse.

Principali Miglioramenti con DataSunrise

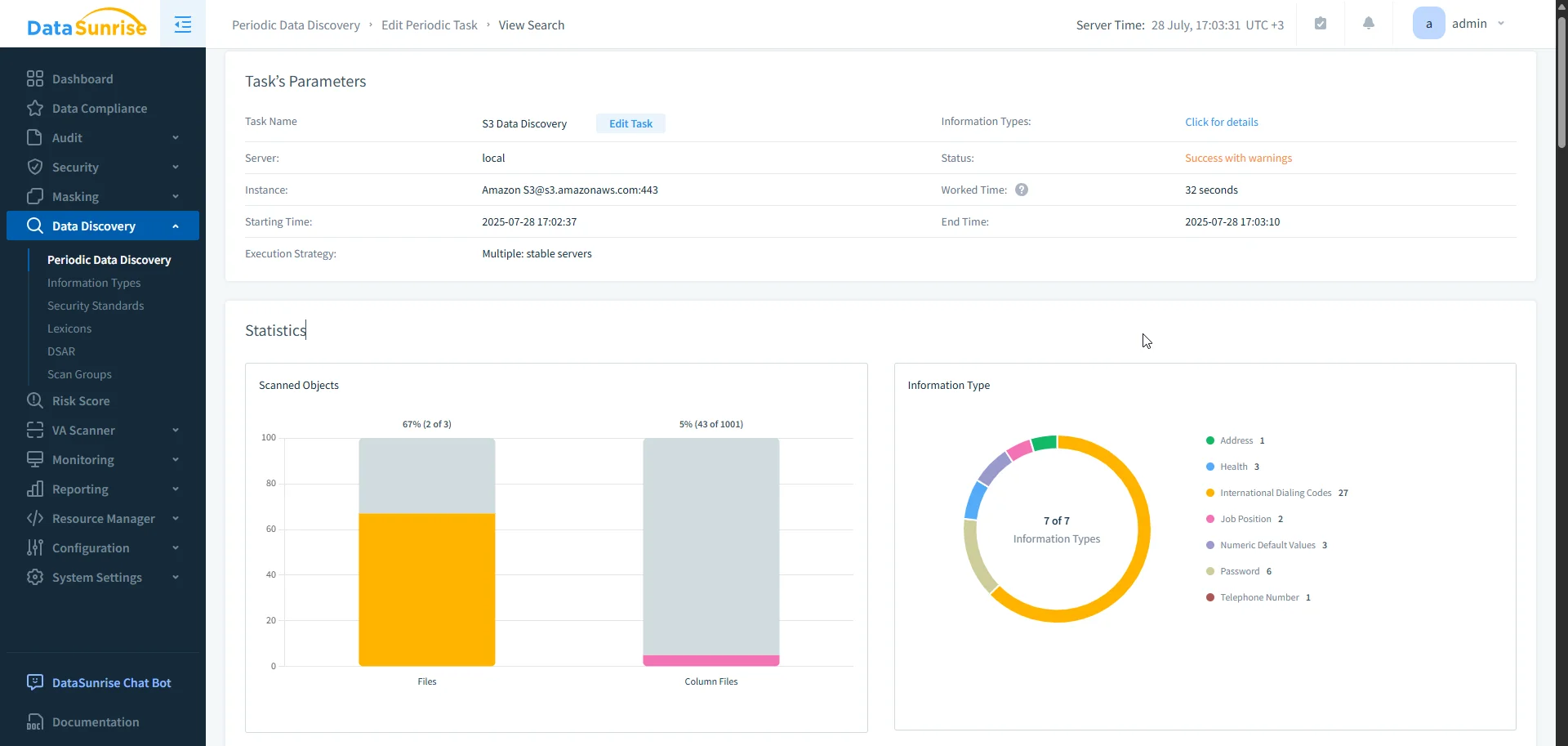

- Classificazione dei Dati Sensibili: Rileva automaticamente dati PII, PHI e PCI all’interno degli oggetti S3 utilizzando un’ispezione approfondita del contenuto e la scansione guidata da OCR, includendo dati basati su immagini e file semi-strutturati.

- Mascheramento Dinamico dei Dati: Applica in tempo reale il mascheramento in base al ruolo dell’utente, all’IP sorgente o al metodo API. Maschera o redigi i contenuti nei registri e nelle dashboard per prevenire l’esposizione non autorizzata dei dati durante indagini o audit.

- Automazione delle Regole di Audit: Applica automaticamente regole di audit granulari basate sul tipo di oggetto, schemi di accesso, gruppi di utenti o tag di conformità, creando una traccia di audit mirata e priva di rumore.

- Rilevamento Integrato delle Minacce: Associa i registri delle attività con analisi del comportamento degli utenti e punteggi di anomalia per rilevare download sospetti, escalation di privilegi o tentativi di accesso tramite brute-force.

- Avvisi in Tempo Reale: Configura notifiche tramite Slack, Teams, SIEM o email per ogni violazione di policy o evento di accesso a dati sensibili, riducendo i tempi di risposta.

- Correlazione degli Audit su Più Piattaforme: Correlare gli eventi di accesso a S3 con RDS, Redshift, MongoDB e archiviazione file, costruendo una visione unificata delle attività sui dati all’interno del tuo ambiente cloud.

- Architettura Orientata alla Conformità: Utilizza template predefiniti per SOX, HIPAA, PCI DSS e GDPR per generare report pronti per l’audit che mappino l’accesso degli utenti ai controlli normativi—automaticamente.

Valore per il Business

Trasformando registri passivi in eventi azionabili e consapevoli delle policy, DataSunrise aiuta le organizzazioni a passare da revisioni reattive dei registri a una protezione proattiva dei dati e ad una automazione degli audit. Questo non solo migliora la postura di sicurezza, ma riduce anche lo sforzo manuale per i team di sicurezza, conformità e operazioni.

Vuoi estendere la tua traccia di audit di S3 con conformità automatica e visibilità full-stack? Prova una demo dal vivo e scopri come DataSunrise accelera le operazioni cloud sicure.

Considerazioni Finali

Costruire una storia robusta delle attività su Amazon S3 significa pensare oltre semplici registrazioni di lettura/scrittura. Si tratta di creare una timeline per audit, ricercabile e arricchita, delle operazioni a livello di file, dei cambiamenti di permessi e dei metadati contestuali—attraverso team, account e fusi orari.

L’architettura centrale nativa AWS offre una base scalabile, ma i team di sicurezza che cercano una distribuzione più rapida, un contesto più ricco e report di conformità integrati potrebbero valutare piattaforme appositamente realizzate come DataSunrise.

Proteggi i tuoi dati con DataSunrise

Metti in sicurezza i tuoi dati su ogni livello con DataSunrise. Rileva le minacce in tempo reale con il Monitoraggio delle Attività, il Mascheramento dei Dati e il Firewall per Database. Applica la conformità dei dati, individua le informazioni sensibili e proteggi i carichi di lavoro attraverso oltre 50 integrazioni supportate per fonti dati cloud, on-premises e sistemi AI.

Inizia a proteggere oggi i tuoi dati critici

Richiedi una demo Scarica ora