Strumenti di Audit Amazon S3

Con la crescita degli ambienti cloud, gli strumenti di audit Amazon S3 diventano un pilastro per la registrazione di documenti riservati e record regolamentati. Monitorare gli accessi, rilevare anomalie e dimostrare la conformità richiedono tutti un set adeguato di strumenti di audit—non solo semplici log grezzi.

Questo articolo esplora le categorie di strumenti disponibili per l’audit di S3, dai servizi nativi AWS a piattaforme di terze parti come DataSunrise, e come essi si inseriscono in una pila di visibilità stratificata.

Strumenti di Audit Nativi di Amazon S3

AWS offre diversi strumenti nativi per monitorare l’attività in S3:

CloudTrail (Eventi Dati)

Cattura chiamate API di livello oggetto (GetObject,PutObject, ecc.). Usato per audit forensi e monitoraggio a lungo termine. Deve essere esplicitamente abilitato e configurato per ogni bucket. Visualizza guida alla configurazioneLog di Accesso al Server Amazon S3

Log legacy che registrano voci in stile HTTP con tipo di richiesta, codice di risposta e user agent. Utile per avere insight a basso livello sulle operazioni, ma non strutturato né di facile utilizzo.Amazon CloudWatch + S3 EventBridge

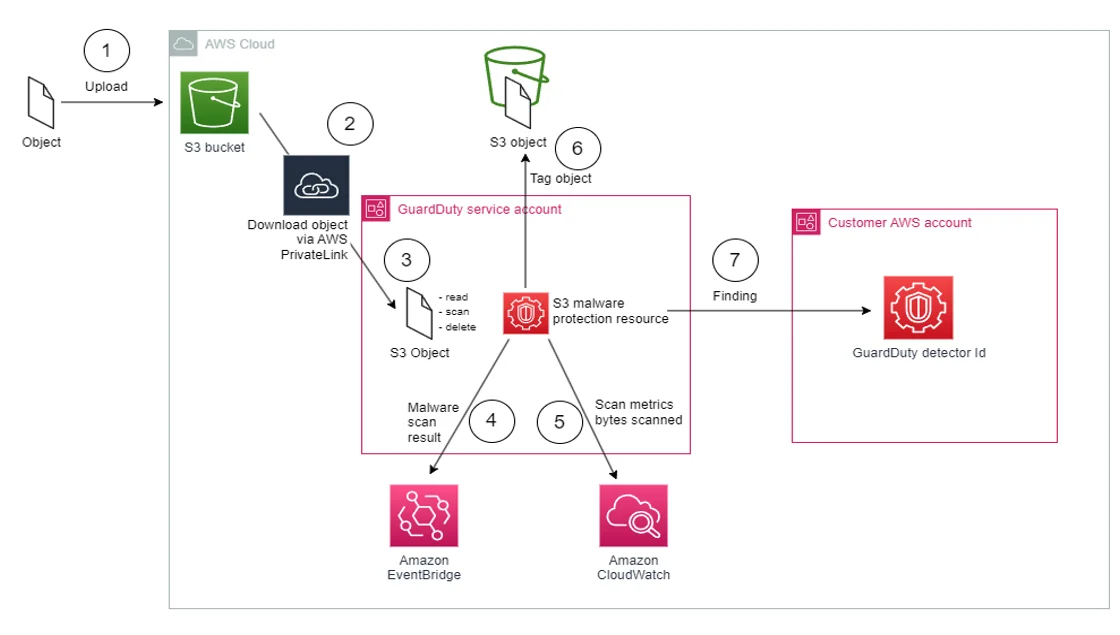

Può essere configurato per monitorare e inviare allarmi su operazioni specifiche. Funziona bene per trigger operativi e soglie di volume.Protezione Amazon GuardDuty per S3

Analizza i log CloudTrail per attività anomale—come schemi insoliti di chiamate API o potenziali tentativi di esfiltrazione.

Ogni strumento risolve un pezzo diverso del puzzle—ma nessuno offre consapevolezza del contenuto, tagging per conformità o contesto di policy out of the box.

Limitazioni degli Strumenti Nativi (e Come DataSunrise Copre le Lacune)

Mentre gli strumenti AWS come CloudTrail, i Log di Accesso al Server e GuardDuty offrono una copertura di base, spesso mancano di funzionalità avanzate necessarie per la governance in tempo reale e la conformità. Qui entra in gioco DataSunrise, che estende la visibilità, automatizza la classificazione e genera audit trail arricchiti attraverso S3 e altre piattaforme di dati.

| Funzionalità | CloudTrail | Log Server | GuardDuty | CloudWatch | DataSunrise |

|---|---|---|---|---|---|

| Logging API a livello oggetto | ✅ | ✅ | ➖ | ➖ | ✅ |

| Allarmi in tempo reale | ❌ | ❌ | ✅ | ✅ | ✅ |

| Tagging di dati sensibili | ❌ | ❌ | ❌ | ❌ | ✅ |

| Correlazione cross-platform | ❌ | ❌ | ❌ | ❌ | ✅ |

| Report integrati di conformità | ❌ | ❌ | ❌ | ❌ | ✅ |

Con DataSunrise, i log non si limitano a registrare cosa è successo—rispondono anche a perché è importante, che tipo di dati sono stati toccati e se la cosa era conforme alle tue policy interne.

Strumenti Avanzati di Audit Amazon S3 con DataSunrise

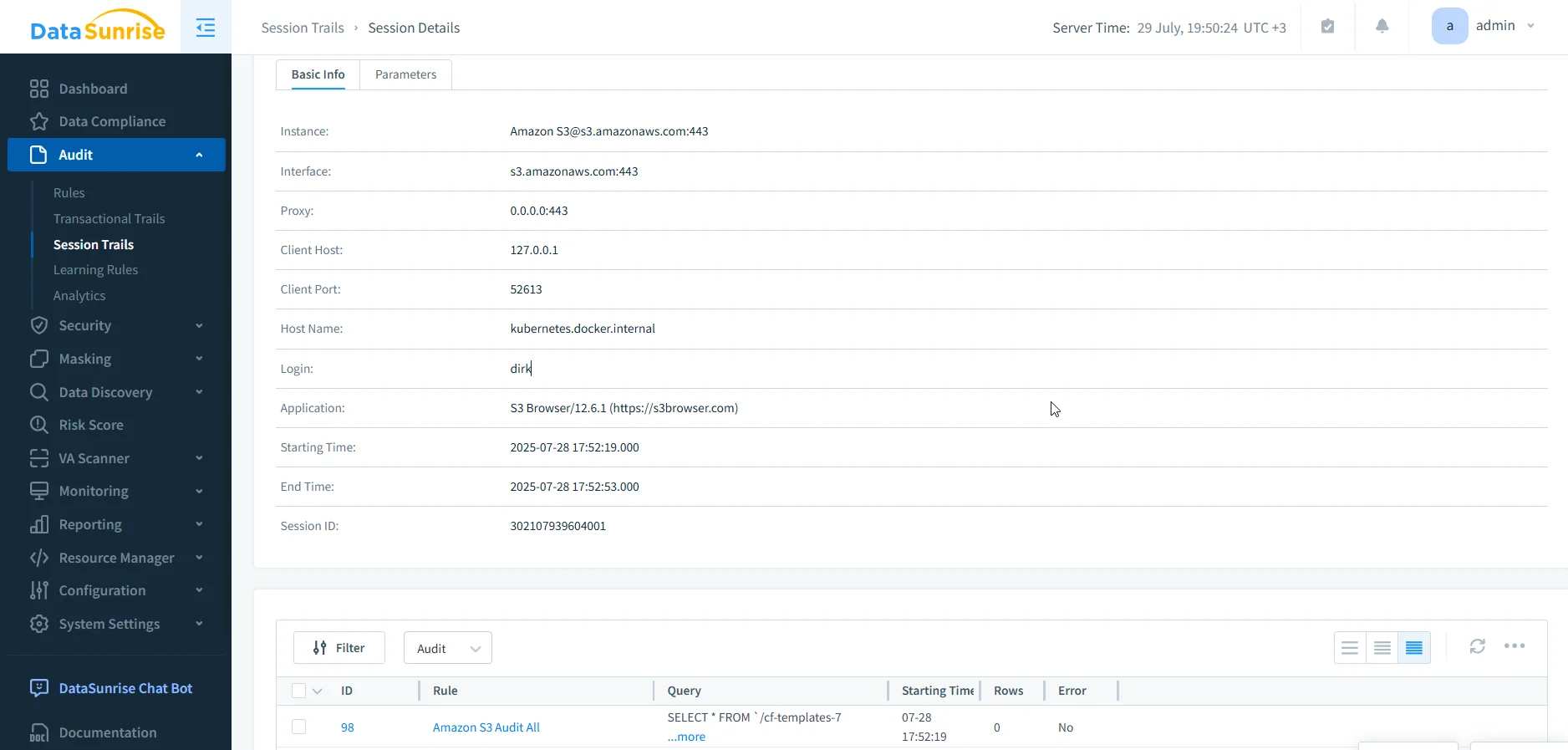

DataSunrise funge da piattaforma centralizzata che potenzia ed estende le capacità di audit AWS. Si integra perfettamente con i log CloudTrail e offre potenti funzionalità per le esigenze di auditing moderne:

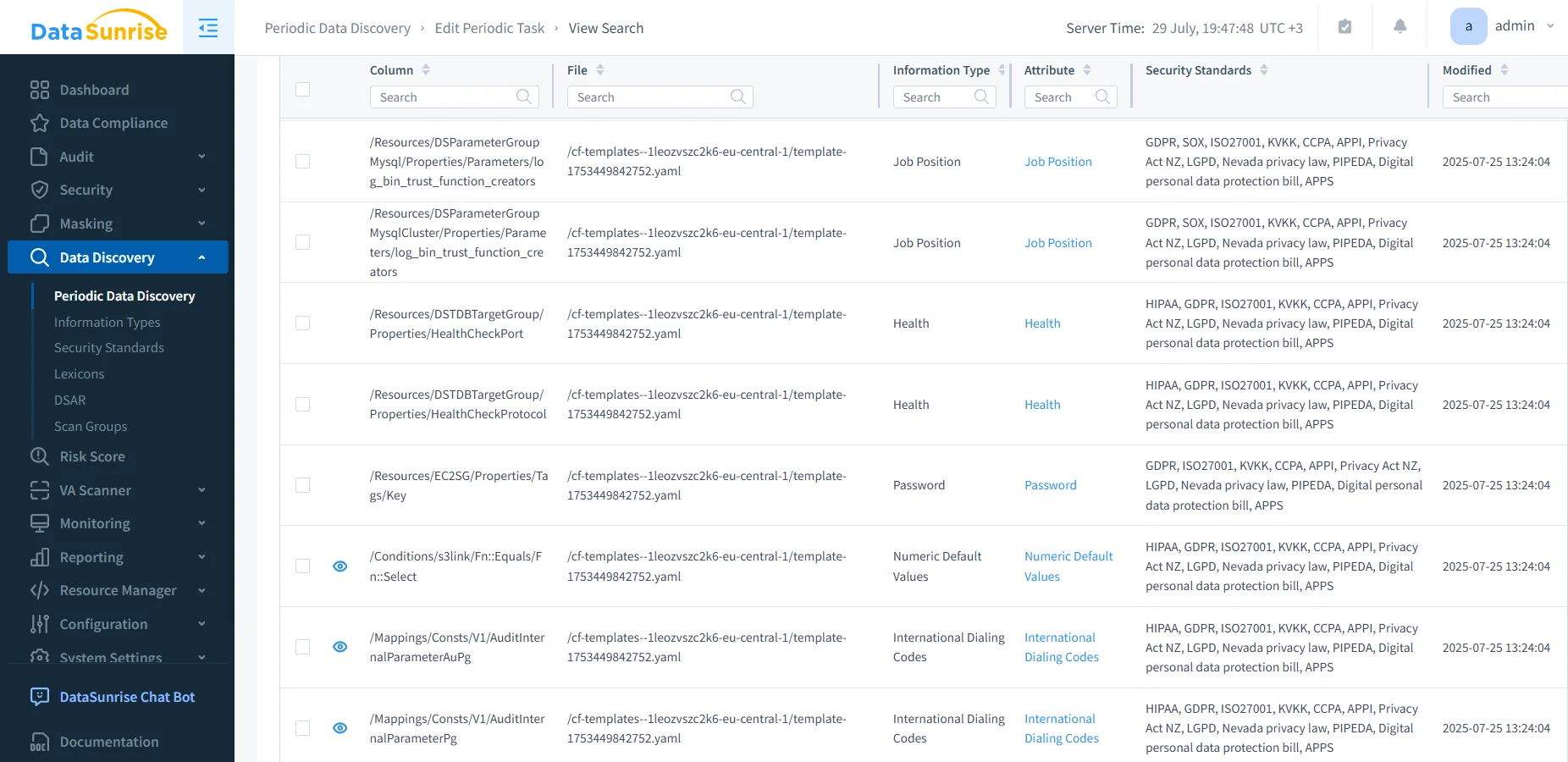

Rilevamento Dati Sensibili

Scansiona i bucket S3 per rilevare PII, PHI, PCI e altri formati di dati regolamentati.Mascheramento Dinamico dei Dati

Applica regole di mascheramento durante l’esecuzione delle query o la revisione degli accessi per prevenire esposizioni dati non necessarie.Generazione Audit Trail

Trasforma i log grezzi CloudTrail in audit trail strutturati, allineati alle policy e arricchiti con il contesto di accesso.Monitoraggio Comportamentale

Traccia modelli utente/IP e segnala anomalie basate sulla storia d’uso o deviazioni dalla norma.Integrazione SIEM e Allarmi

Invia in streaming gli allarmi a Slack, Teams o pipeline SIEM per risposte agli incidenti in tempo reale.Modelli di Report di Conformità

Modelli integrati per GDPR, HIPAA, PCI DSS, SOX e altri. Supporta esportazioni PDF e dashboard per gli auditor.

Esempio di Query: Eventi di Audit sugli Accessi a Oggetti Sensibili

Quando DataSunrise acquisisce l’attività S3—sia direttamente tramite proxy sia tramite i log CloudTrail—arricchisce ogni evento con tag metadata, stato di mascheramento e flag di applicazione delle policy. Questi log arricchiti possono essere esportati su Amazon Athena o OpenSearch per l’interrogazione.

Di seguito un esempio di query SQL che identifica i recenti eventi GetObject in cui dati sensibili (ad esempio PII, PHI) sono stati accessi ma la richiesta ha violato la policy (ad esempio proveniva da un ruolo o IP non approvato). Verifica anche se il mascheramento è stato applicato:

SELECT

event_time,

user_identity.principalId AS user,

requestParameters.bucketName AS bucket,

requestParameters.key AS object_key,

responseElements.x_amz_request_id AS request_id,

datasunrise_labels.sensitivity AS data_type,

datasunrise_flags.masking_applied,

datasunrise_flags.policy_allowed

FROM

s3_audit_logs

WHERE

event_name = 'GetObject'

AND datasunrise_labels.sensitivity IS NOT NULL

AND datasunrise_flags.policy_allowed = false

ORDER BY

event_time DESC

LIMIT 100;

Questo tipo di query è prezioso per gli ingegneri di sicurezza che indagano su configurazioni errate, accessi non conformi o potenziali esfiltrazioni di dati. Con il motore di policy di DataSunrise, tutte queste informazioni sono disponibili direttamente nel web-dashboard senza necessità di scrivere logiche Lambda personalizzate.

Casi d’Uso per Team

| Team | Focalizzazione dello Strumento |

|---|---|

| Sicurezza | Allarmi in tempo reale, rilevamento anomalie, mascheramento |

| DevOps | Metriche operative, storico oggetti, dashboard |

| Conformità | Audit trail, mappe degli accessi, report normativi |

| Sviluppatori | Debug degli accessi, monitoraggio bucket |

DataSunrise serve tutti questi ruoli da un’unica interfaccia—senza richiedere molteplici console AWS disconnesse.

Vuoi Provarlo?

Puoi integrare DataSunrise con la tua configurazione AWS S3 in meno di un’ora. Scegli tra deploy tramite proxy o modalità parsing CloudTrail, in base al tuo ambiente.

Visita la pagina demo di DataSunrise per vedere lo strumento in azione o consulta altre guide per imparare a configurare e scalare il tuo workflow di audit S3.