Strumenti di Audit MariaDB

MariaDB rimane un motore relazionale open‑source molto apprezzato per applicazioni moderne, ma l’aumento delle regolamentazioni e la sofisticazione degli attori minacciosi rendono insufficiente una semplice revisione passiva dei log. Gli Strumenti di Audit MariaDB—dal plugin di audit integrato fino a piattaforme enterprise come DataSunrise—forniscono la visibilità, il controllo e l’intelligenza necessari ai team di sicurezza nel 2025. Questo articolo esplora l’audit in tempo reale, il masking dinamico, la scoperta dei dati, l’analisi della sicurezza e la conformità, mostrando come l’AI generativa (GenAI) stia riscrivendo il modo di difendere i database.

Perché è Importante Auditare MariaDB

Ogni connessione, query ed escalation di privilegi lascia tracce. Catturare queste tracce in tempo reale è fondamentale per individuare pattern sospetti prima che avvenga un’esfiltrazione di dati. Regolamenti come GDPR e PCI‑DSS richiedono esplicitamente trail di audit resistenti a manomissioni, e framework come NIST 800‑53 mappano i controlli al monitoraggio dell’attività del database. Non monitorare non solo comporta multe salate ma anche violazioni da prima pagina che minano la fiducia nel brand.

Audit in Tempo Reale: Dai Log alla Telemetria Live

I tradizionali dump giornalieri dei log frustrano chi risponde agli incidenti perché un ritardo di 24 ore è un’eternità durante un attacco. Gli Strumenti di Audit MariaDB moderni inviano eventi JSON strutturati direttamente a piattaforme SIEM o bus di eventi cloud, permettendo la correlazione con telemetria di rete e identità. Il workflow di notifiche in tempo reale di DataSunrise inoltra query ad alto rischio su Slack o Microsoft Teams senza scrivere una singola crontab.

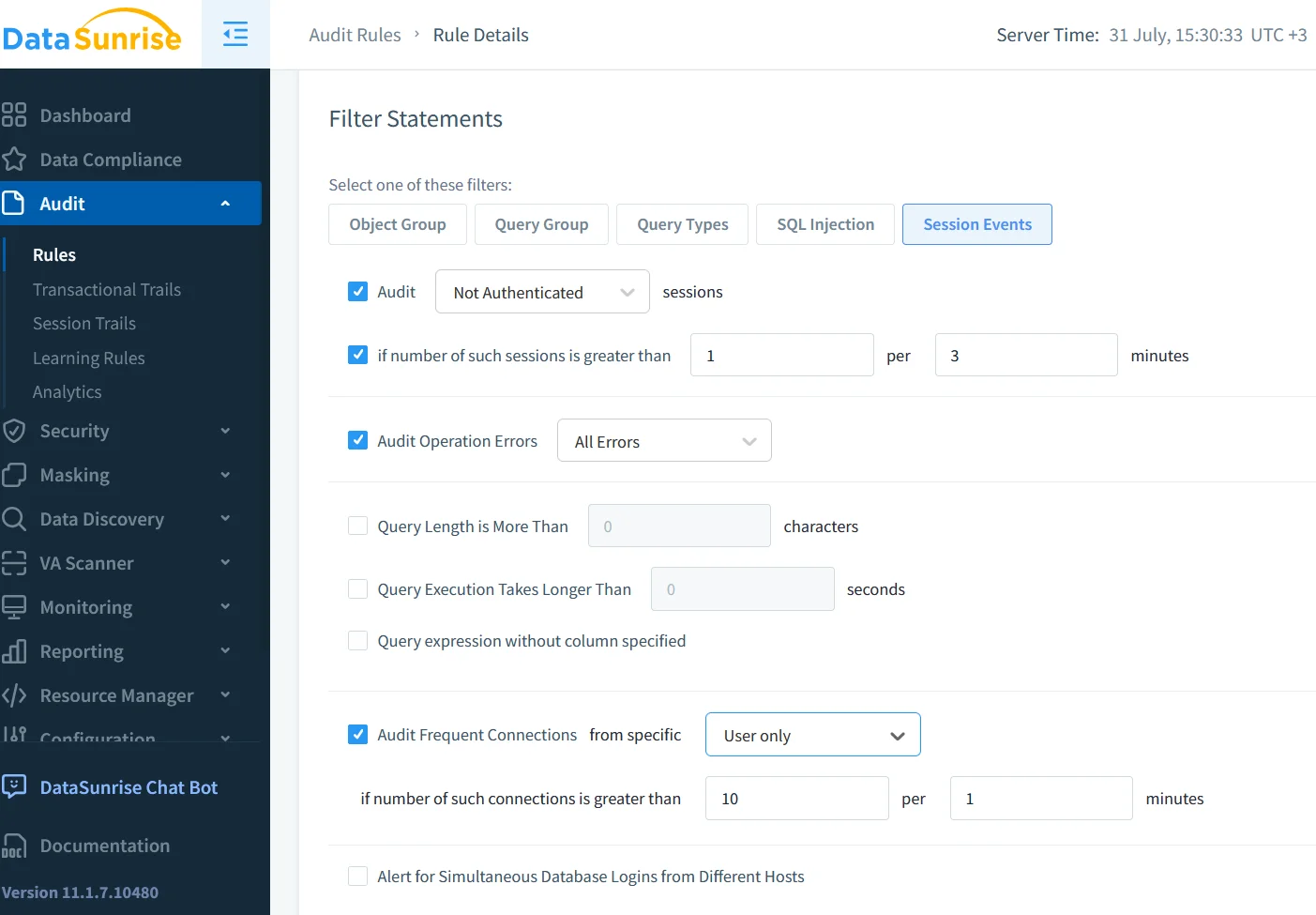

La latenza è solo metà della questione; conta anche la granularità. Catturando eventi CONNECT, QUERY, TABLE e FAILED_LOGIN si ottiene visibilità sui movimenti laterali e sugli abusi di privilegi. Collegando questi eventi con il monitoraggio dell’attività del database è possibile costruire baseline comportamentali che GenAI può valutare continuamente alla ricerca di anomalie.

Mitigare gli attacchi di SQL injection diventa molto più semplice quando si possono tracciare sonde basate su UNION tra sessioni e bloccarle in tempo reale.

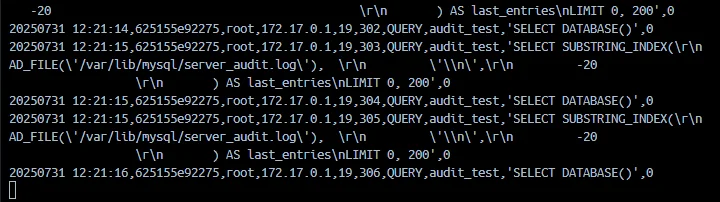

Basi Native per l’Audit (Come Attivarlo in Tre Query)

Secondo la dettagliata panoramica del Plugin di Audit MariaDB, ogni MariaDB Community Server include il plugin server_audit, eliminando la necessità di agenti esterni in ambienti di piccole dimensioni. Attivarlo è semplice:

-- Carica il plugin una volta

INSTALL SONAME 'server_audit';

-- Attiva il logging globale

SET GLOBAL server_audit_logging = ON;

-- Scegli quali eventi raccogliere

SET GLOBAL server_audit_events = 'CONNECT,QUERY,TABLE';

Hai bisogno di consegna syslog? Il riferimento delle variabili di sistema dell’audit elenca ogni opzione:

SET GLOBAL server_audit_output_type = 'syslog';

SET GLOBAL server_audit_syslog_facility = 'LOG_LOCAL6';

Affina la riduzione del rumore con filtri per utente:

SET GLOBAL server_audit_excl_users = 'reporting_app';

SET GLOBAL server_audit_incl_users = 'dba,security_analyst';

Capire come gli eventi sono serializzati è cruciale per i parser SIEM; la guida al formato del log di audit descrive ogni campo in linguaggio semplice.

Persisti queste impostazioni in my.cnf sotto [mysqld] così da resistere ai riavvii. Per la conformità, imposta server_audit_file_rotate_size e server_audit_file_rotations per evitare il sovraccarico dei file di log.

Oltre le Basi con DataSunrise

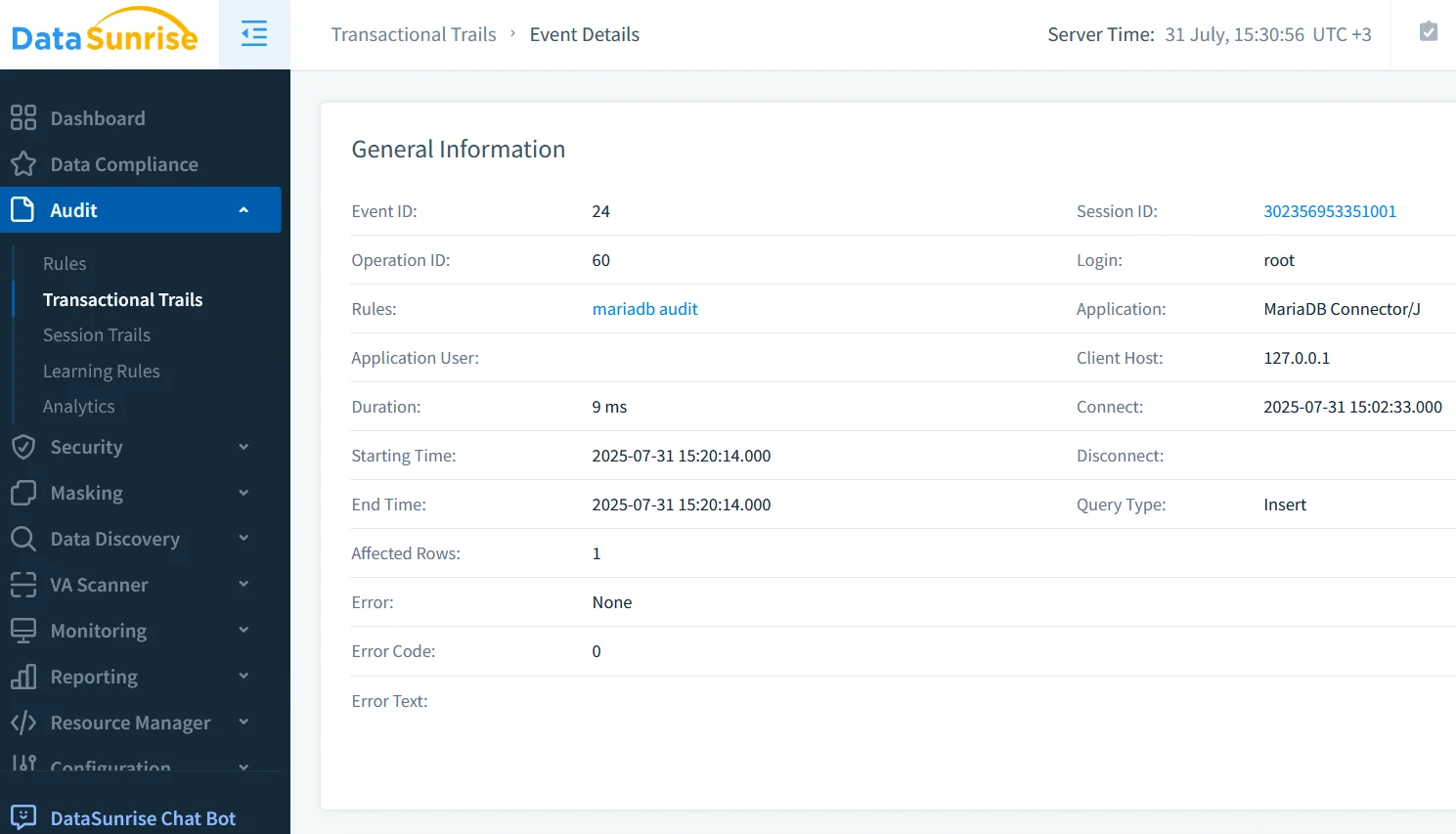

Pur essendo efficiente, il plugin nativo spesso non soddisfa le esigenze di grandi organizzazioni che richiedono analisi più approfondite, copertura cross-platform e gestione policy semplificata. La guida completa all’audit di DataSunrise brilla in questo campo. Distribuito come proxy trasparente, intercetta il traffico su oltre quaranta sistemi di gestione dati, normalizza gli eventi e li arricchisce con contesto (IP client, utente LDAP, geolocalizzazione). Il modulo Regole di Audit permette ai team di sicurezza di assegnare punteggi agli eventi, attivare quarantene o alimentare playbook SOAR.

Poiché i dati di audit valgono solo se conservati, la piattaforma separa la telemetria “calda” dal backend Audit Storage—spedendo su S3 o Azure Blob—riducendo i costi mantenendo i tempi di conservazione obbligatori.

Masking Dinamico, Scoperta dei Dati e Zero‑Trust

Un compagno spesso trascurato dell’audit è la riduzione proattiva del rischio. Il masking dinamico nasconde valori sensibili al momento della query in base alla policy. MariaDB 10.10 ha introdotto il masking dinamico dei dati per colonne integrato e DataSunrise lo estende con regole contestuali. Quando un analista help-desk esegue:

SELECT credit_card_number, customer_name

FROM orders

WHERE order_id = 1234;

DataSunrise riscrive la risposta facendo sì che credit_card_number restituisca ••••‑••••‑••••‑4321 a meno che il ruolo dell’analista non sia elevato. Il motore di masking dinamico supporta contesti quali zona di rete o ora del giorno.

Prima di poter mascherare, devi trovare le colonne sensibili. Le scansioni di scoperta dati assistite da GenAI analizzano i metadati, esplodono blob JSON e correlano i nomi delle colonne con modelli linguistici di grandi dimensioni per segnalare PII inaspettati—senza dover ricorrere a fragili liste regex.

GenAI incontra le Operazioni di Sicurezza

I modelli linguistici di grandi dimensioni rivoluzionano il modo in cui i team scrivono le rilevazioni. Invece di scrivere SQL verboso, un analista può richiedere:

Genera una regola che avvisi quando un utente non privilegiato accede alla tabella stipendi fuori dagli orari di lavoro.

Dietro le quinte, un LLM raffinato—vedi la libreria DataSunrise di strumenti LLM e ML per la sicurezza dei database—genera uno snippet di policy:

{

"rule": "after_hours_salary_access",

"condition": "event.table == 'hr.salaries' && !event.user_in_role('HR') && event.time.hour not in 8..18",

"action": ["alert", "block"]

}

GenAI riassume anche giganteschi flussi di audit in narrazioni comprensibili, riducendo i tempi di triage. La spinta del NIST verso un’AI spiegabile fa sì che questi riassunti includano la provenienza, aumentando la fiducia degli auditor.

Conformità dei Dati senza Maldi Testa

Che tu debba rispondere a GDPR, HIPAA o SOX, gli Strumenti di Audit MariaDB costituiscono la prova tecnica che le policy sono applicate. I dashboard di compliance integrati in DataSunrise mappano i controlli a query specifiche ed esportano report in PDF, mentre il versioning degli schemi built-in di MariaDB aiuta a dimostrare che le viste mascherate non sono state alterate. Combinando entrambi con bucket immutabili S3 soddisfi gli auditor senza dover esportare fogli di calcolo a mezzanotte.

Mettere Tutto Insieme – Esempio di Workflow

- Abilita server_audit con le query SQL viste prima, inviando i dati a syslog.

- Distribuisci DataSunrise come proxy inverso e importa la stringa di connessione MariaDB.

- Esegui la scoperta con GenAI per classificare le colonne; maschera i numeri di carta di credito per ruoli non PCI.

- Invia eventi in tempo reale al tuo SIEM e correlali con la telemetria degli endpoint.

- Aggiungi rilevazioni GenAI per pattern di query rari.

- Genera pacchetti di conformità mensilmente e caricali su SharePoint.

Un piccolo team DevOps può implementare questa pipeline in un solo sprint e poi espanderla iterativamente.

Considerazioni Finali

L’audit una volta era un esercizio polveroso da spuntare. Oggi, gli Strumenti di Audit MariaDB—potenziati da GenAI e piattaforme come DataSunrise—trasformano i log in intelligence di sicurezza azionabile. Che si inizi con il plugin nativo o si opti per un proxy completo per analisi comportamentali, il percorso ripaga con violazioni evitate, multe scongiurate e notti di sonno recuperate. Considera l’audit non come una polizza assicurativa, ma come un sistema nervoso vivo che percepisce ogni battito della tua infrastruttura dati.