Strumenti e Tecniche di Data Masking per Vertica

Gli strumenti e le tecniche di data masking per Vertica svolgono un ruolo centrale nella protezione delle informazioni sensibili negli ambienti analitici moderni. Vertica è ampiamente utilizzato per analisi ad alto volume, reporting, data science e carichi di lavoro di machine learning. Questi casi d’uso richiedono un accesso flessibile e spesso ampio ai dati, il che aumenta la probabilità che valori riservati—come identificatori personali, attributi finanziari o informazioni sanitarie—appaiano nei risultati delle query.

A differenza dei database transazionali, gli ambienti Vertica privilegiano le prestazioni e il throughput analitico. Di conseguenza, i dati sono frequentemente denormalizzati, replicati attraverso proiezioni e accessibili simultaneamente da molti strumenti. In questo contesto, il masking deve essere sia efficiente che coerente, garantendo che i valori sensibili siano protetti senza interrompere le analisi.

Questo articolo esplora tecniche pratiche di data masking per Vertica e gli strumenti che le organizzazioni utilizzano per implementarle efficacemente, incluse soluzioni centralizzate allineate a DataSunrise Data Compliance e ai moderni requisiti di privacy dei dati.

Perché il Data Masking è Critico negli Ambienti Vertica

L’architettura di Vertica introduce sfide uniche per la protezione dei dati. L’archiviazione colonnare, i livelli di memoria ROS/WOS e l’ottimizzazione basata sulle proiezioni permettono a Vertica di elaborare rapidamente grandi dataset. Tuttavia, queste stesse caratteristiche rendono difficile affidarsi ai metodi tradizionali di protezione.

Le sfide comuni includono:

- Tabelle analitiche ampie che combinano metriche con attributi sensibili.

- Molteplici proiezioni che memorizzano le stesse colonne in layout diversi.

- Cluster condivisi accessibili da strumenti BI, job ETL, notebook e pipeline di ML.

- Query SQL ad hoc che bypassano le viste di reporting curate.

Il controllo degli accessi basato su ruoli nativo di Vertica limita chi può eseguire query sugli oggetti, ma non controlla quali valori delle colonne appaiono nei risultati. Una volta eseguita una query, Vertica restituisce tutti i dati selezionati in chiaro. Per colmare questa lacuna, le organizzazioni applicano tecniche di masking al momento della query, spesso in combinazione con controlli avanzati di accesso.

Per ulteriori dettagli sul modello di esecuzione di Vertica, si può consultare la documentazione ufficiale sull’architettura di Vertica.

Tecniche Comuni di Data Masking per Vertica

Diverse tecniche di masking sono comunemente usate negli ambienti Vertica. Ogni approccio offre diversi compromessi tra sicurezza, flessibilità e sforzo di manutenzione.

- Masking statico: Crea copie mascherate delle tabelle per uso non di produzione. Pur essendo utile per sviluppo o test, il masking statico introduce duplicazione dei dati e manutenzione continua, spesso affrontata tramite strumenti di static data masking.

- Masking basato su viste: Utilizza viste SQL per nascondere o trasformare colonne sensibili. Questo metodo è fragile perché gli utenti possono bypassare le viste con accesso diretto alle tabelle.

- Masking a livello di applicazione: Applica la logica di masking in strumenti BI o applicazioni. Questo approccio manca di coerenza e non protegge tutti i percorsi di accesso.

- Masking dinamico dei dati: Maschera i valori al momento della query, basandosi su policy, senza modificare i dati memorizzati.

Tra queste tecniche, il masking dinamico dei dati offre il miglior equilibrio per l’analisi con Vertica. Protegge i valori sensibili in tempo reale preservando l’accuratezza analitica e le prestazioni, specialmente se abbinato a motori di dynamic data masking.

Strumenti di Data Masking per Vertica

Un masking efficace in Vertica richiede strumenti in grado di comprendere sia la semantica SQL sia la sensibilità delle colonne. Molte organizzazioni implementano il masking utilizzando DataSunrise, che fornisce uno strato di masking centralizzato davanti a Vertica e si integra strettamente con il monitoraggio delle attività del database.

DataSunrise integra molteplici funzionalità in un’unica piattaforma:

- Sensitive Data Discovery per identificare PII, PHI e dati finanziari.

- Dynamic Data Masking per proteggere i valori durante l’esecuzione delle query.

- Database Activity Monitoring per tracciare accessi e comportamenti.

- Audit Logs per supportare la reportistica di conformità.

Questa combinazione consente alle organizzazioni di applicare il masking in modo coerente attraverso tutti i percorsi di accesso a Vertica, supportando anche i flussi di lavoro di Compliance Manager.

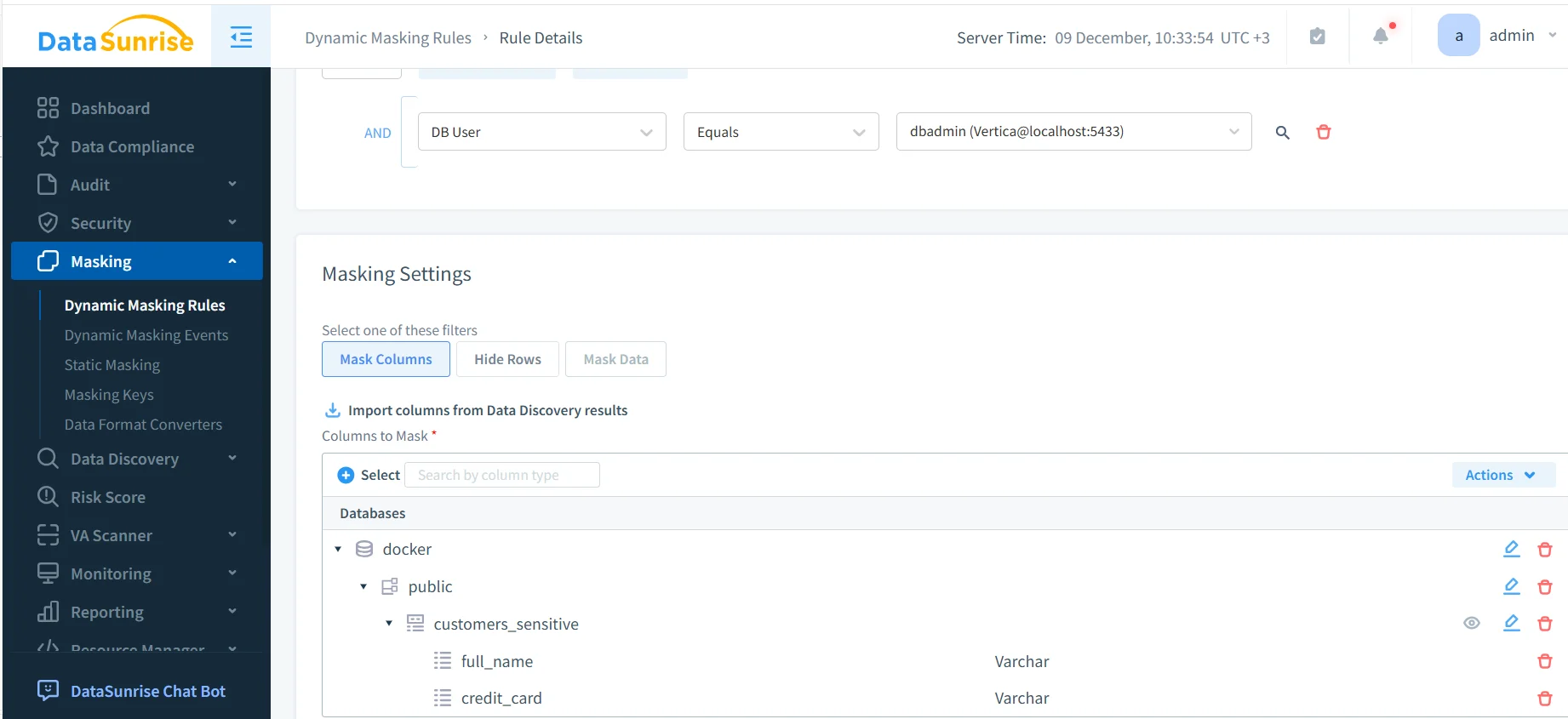

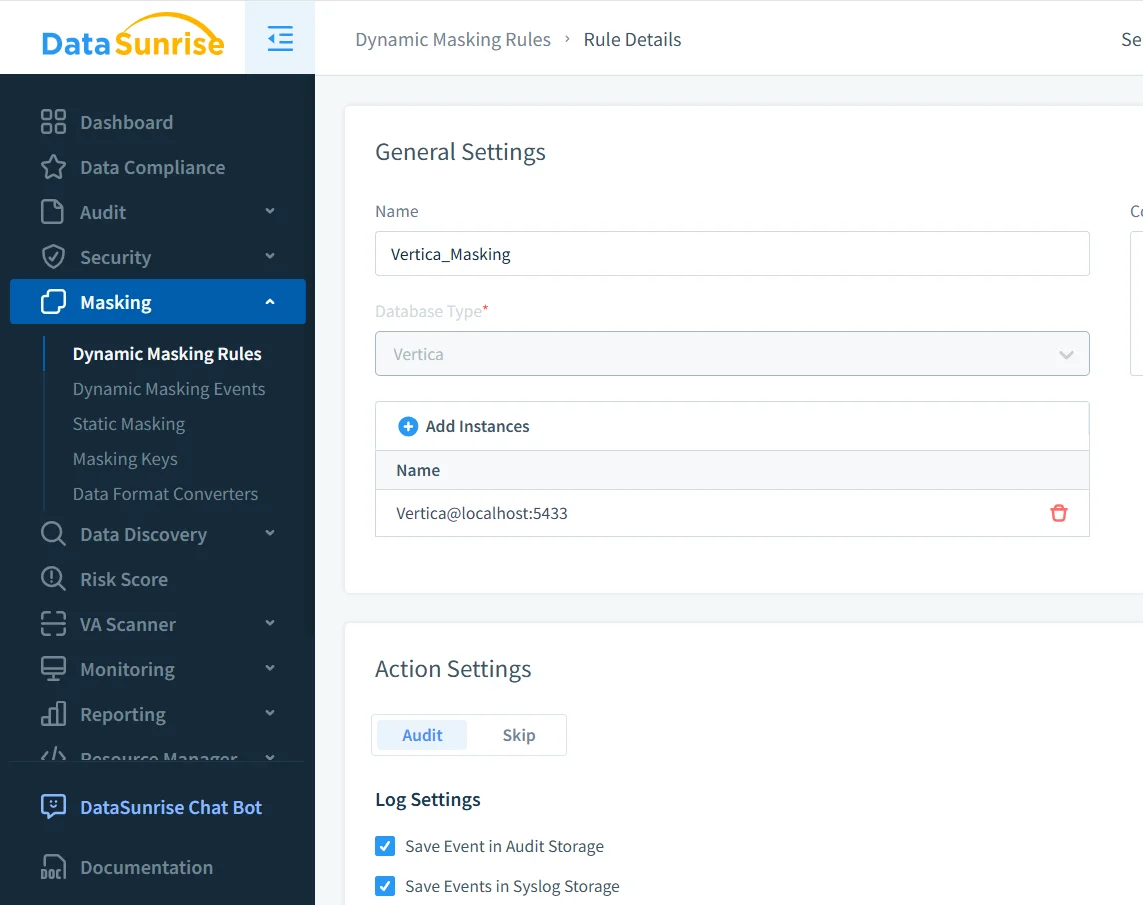

Configurazione di una Regola di Masking per Vertica

Le regole di masking dinamico definiscono come e quando proteggere i dati sensibili. Una regola tipica specifica l’istanza Vertica, gli schemi o le tabelle target e le colonne che richiedono masking.

Configurazione di una regola di masking dinamico per Vertica.

Una volta abilitata, la regola si applica automaticamente a ogni query corrispondente. Gli amministratori possono anche definire condizioni basate su utenti del database, applicazioni o ambienti e correlare eventi usando le capacità di audit trail.

Risultati Mascherati nelle Query nei Workflow Analitici

Dal punto di vista dell’utente finale, il masking dinamico non cambia il modo in cui sono scritte le query. Gli analisti continuano a usare SQL standard e Vertica esegue le query normalmente. La differenza appare solo nei valori restituiti.

Risultati delle query mascherati restituiti al client.

Con il masking abilitato, gli utenti non privilegiati vedono valori anonimizzati o parzialmente nascosti, mentre aggregazioni, join e filtri continuano a funzionare correttamente. Questo rende il masking dinamico adatto a dashboard BI, analisi esplorative e ingegneria delle feature ML governate da politiche di data governance.

Questo approccio supporta i requisiti di privacy e minimizzazione dei dati previsti da normative come GDPR, HIPAA e PCI DSS.

Confronto tra le Tecniche di Masking per Vertica

| Tecnica | Descrizione | Impatto Operativo |

|---|---|---|

| Masking statico | Crea copie mascherate permanenti dei dati | Alta manutenzione, duplicazione dei dati |

| Masking basato su viste | Utilizza viste SQL per nascondere colonne sensibili | Facilmente aggirabile con query dirette |

| Masking a livello di applicazione | Logica di masking all’interno di BI o app | Copertura incoerente |

| Masking dinamico | Maschera valori al momento della query | Protezione centralizzata e scalabile |

Best Practice per il Data Masking in Vertica

- Inizia con la scoperta per identificare colonne sensibili.

- Applica il masking a livello di query invece di copiare i dati.

- Testa il masking utilizzando carichi di lavoro analitici reali.

- Rivedi regolarmente i log di audit per rilevare accessi imprevisti.

- Allinea le policy di masking con strategie più ampie di sicurezza dei dati.

Conclusione

Gli strumenti e le tecniche di data masking per Vertica consentono alle organizzazioni di proteggere le informazioni sensibili preservando la flessibilità e le prestazioni dei carichi di lavoro analitici. Combinando il masking dinamico con l’applicazione centralizzata delle policy e l’auditing, i team evitano soluzioni fragili e ottengono una protezione coerente su tutti i percorsi di accesso.

Con i giusti strumenti di masking, Vertica rimane una piattaforma analitica potente mentre i dati sensibili restano protetti lungo tutte le pipeline BI, ETL e di machine learning.