Trail di Audit di AlloyDB per PostgreSQL

AlloyDB per PostgreSQL porta l’elasticità nativa cloud al noto motore Postgres, ma a grande potere corrisponde una rigorosa responsabilità su chi fa cosa a quali dati. Un Trail di Audit di AlloyDB per PostgreSQL ben progettato trasforma rapidamente un semplice requisito di conformità in un asset strategico per la sicurezza e l’analisi. Questo articolo guida attraverso auditing in tempo reale, mascheramento dinamico, scoperta dei dati, configurazione nativa degli audit in Google Cloud, l’utilizzo di DataSunrise per un’ispezione approfondita e uno sguardo su come l’AI generativa (GenAI) possa scoprire anomalie nascoste nei tuoi log.

Perché un Trail di Audit Moderno è Importante

Regolamenti come le normative di conformità richiedono controlli dimostrabili. Tuttavia, un trail di audit alimenta anche le analisi forensi operative, l’analisi dell’utilizzo e persino l’ottimizzazione dei costi. Sotto il cofano, AlloyDB emette dettagliati payload di Cloud Logging che catturano ogni istruzione, cambio di ruolo e punto di accesso di rete — il carburante grezzo per dashboard in tempo reale o sistemi ML downstream. Quando combinato con la scoperta dei dati e il mascheramento dinamico dei dati, ottieni osservabilità completa senza esporre valori sensibili a occhi indiscreti.

Stream di Audit in Tempo Reale

AlloyDB scrive eventi del motore PostgreSQL in Cloud Logging in pochi secondi. Inoltra quei log a Pub/Sub e inviali in streaming in BigQuery o Splunk per interrogazioni istantanee e notifiche. Un esempio leggero in BigQuery potrebbe essere:

CREATE OR REPLACE EXTERNAL TABLE alloydb_audit.log_entries

WITH CONNECTION `projects/$PROJECT_ID/locations/$REGION/connections/alloydb_logging`;

SELECT

JSON_VALUE(log_entry, '$.protoPayload.authenticationInfo.principalEmail') AS actor,

JSON_VALUE(log_entry, '$.protoPayload.metadata.databaseName') AS database,

JSON_VALUE(log_entry, '$.protoPayload.metadata.statement') AS statement,

timestamp

FROM alloydb_audit.log_entries

WHERE timestamp >= TIMESTAMP_SUB(CURRENT_TIMESTAMP(), INTERVAL 15 MINUTE);

La query si aggiorna ogni minuto in Looker per evidenziare attività sospette, rendendo l’audit in tempo reale tangibile piuttosto che teorico.

Scoperta Dati & Mascheramento Dinamico

I motori di scoperta scansionano schemi, classificano PII e alimentano le policy che DataSunrise applica inline. Una volta che il motore etichetta una colonna come nome titolare della carta, una regola di mascheramento dinamico può automaticamente sostituire i caratteri per qualsiasi sessione priva del ruolo Auditor:

-- eseguito nella console DataSunrise

ADD MASKING RULE mask_pan

ON TABLE sales.cards

COLUMN card_number STRATEGY partial(6, 4);

Poiché la regola si colloca tra l’applicazione e AlloyDB, gli sviluppatori continuano a lavorare con il SQL familiare mentre gli auditor vedono solo ciò a cui sono autorizzati — una forma elegante di least privilege. La logica del mascheramento profondo è ulteriormente spiegata nell’articolo di DataSunrise sul mascheramento dinamico dei dati.

Scenario di Sicurezza e Compliance

Una singola violazione può erodere la fiducia dei clienti più velocemente di qualsiasi campagna di marketing possa costruirla. Il Database Activity Monitoring aggiunge l’analisi comportamentale, lanciando allarmi quando le sessioni deviano dalle norme addestrate. I trail di audit strettamente collegati semplificano le attestazioni per GDPR, HIPAA, PCI-DSS e simili, come dettagliato nell’articolo di DataSunrise sulle normative di conformità. Il rilevamento avanzato delle minacce, i controlli basati sui ruoli e l’archiviazione crittografata — tutti elementi integrali di AlloyDB — costituiscono la base su cui poggia il trail di audit.

Configurazione dell’Audit Nativo in Google Cloud

Out-of-the-box, AlloyDB produce log del motore simili all’output standard PostgreSQL di log_statement e log_connections, ma rinforzati per il cloud multi-tenant:

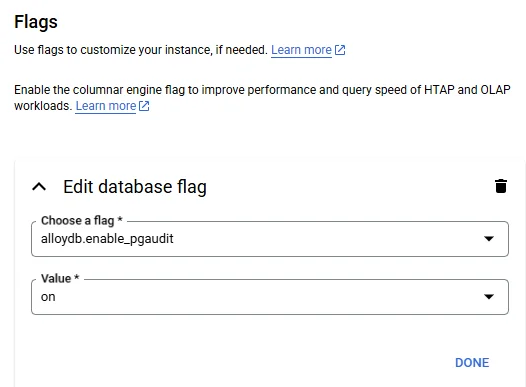

- Abilitare i Flag di Audit – Nel Google Cloud console, naviga a AlloyDB Clusters ➜ Configuration ➜ Flags e imposta

log_statement = 'all'o valori più dettagliati comeddl. - Attivare l’Estensione pgAudit – AlloyDB include pgAudit. Connettiti via psql ed esegui:

CREATE EXTENSION IF NOT EXISTS pgaudit; ALTER SYSTEM SET pgaudit.log = 'read, write, ddl'; SELECT pg_reload_conf(); - Esportare su Cloud Logging – Di default, le voci di audit arrivano in Cloud Logging sotto il tipo di risorsa

alloydb.googleapis.com/Cluster. Crea un sink verso BigQuery per analisi a lungo termine o verso Cloud Storage per archiviazione a freddo. - Regolare Conservazione & CMEK – Applica politiche di conservazione a livello organizzativo e chiavi di crittografia gestite dal cliente per soddisfare i requisiti di sovranità regionale.

alloydb.enable_pgaudit in Google Cloud.Poiché AlloyDB condivide il DNA di Postgres, le stesse competenze di configurazione pgaudit si trasferiscono senza soluzione di continuità, ma si ottiene elasticità e indicizzazione automatica che Postgres da solo non offre.

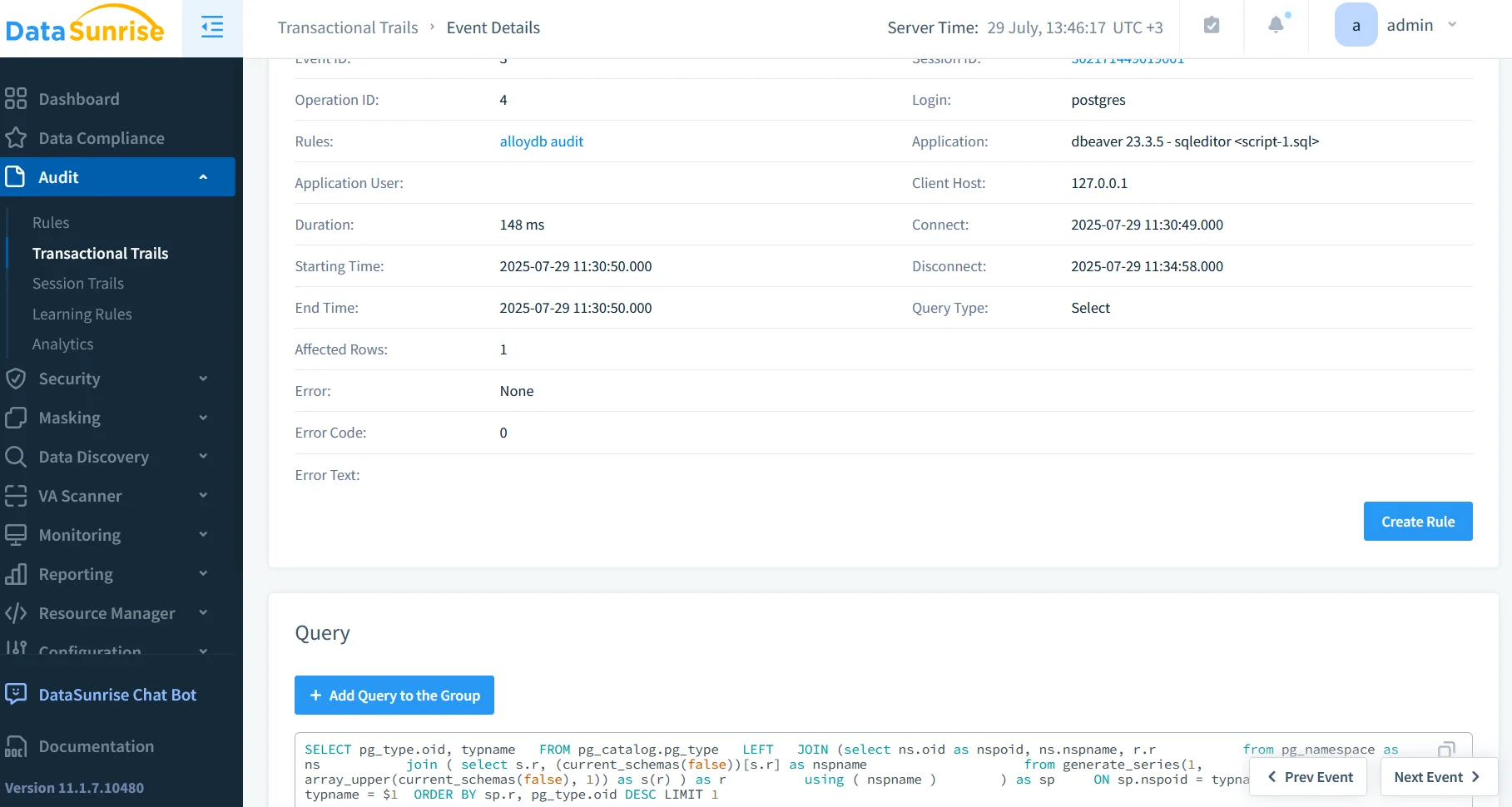

Rinforzo con DataSunrise Audit

Dove l’auditing nativo non può intercettare traffico di rete criptato o applicare rischi contestuali, DataSunrise colma la lacuna. Installato come un reverse proxy davanti ad AlloyDB, esso:

- Cattura l’intero SQL prima dell’esecuzione, inclusi i valori bind.

- Archivia Audit Logs a prova di manomissione in ClickHouse o S3.

- Correlaziona sessioni, utenti, indirizzi IP e ID applicativi per il Database Activity Monitoring.

- Genera report pronti per la compliance (SOX, PCI-DSS) in pochi click.

Un tipico schema di distribuzione prevede di instradare il traffico applicativo attraverso DataSunrise su un cluster GKE regionale. Terraform può collegare un bilanciatore di carico esterno globale, regola di inoltro tcp:5432 ➜ datasunrise ➜ alloydb, preservando le liste bianche IP mentre aggiunge ispezione profonda dei pacchetti.

GenAI incontra il Trail di Audit

I Modelli di Linguaggio di Grandi Dimensioni sono sorprendentemente bravi a individuare il nuovo — proprio ciò che la maggior parte dei motori a regole manca. Fornisci i log di AlloyDB a Vertex AI o a qualsiasi LLM on-prem e richiedi come un analista junior:

from vertexai.preview.language_models import ChatModel

import base64, json, google.cloud.logging_v2 as glog

client = glog.Client()

entries = client.list_entries(

filter_="resource.type=\"alloydb.googleapis.com/Cluster\" timestamp>\"2025-07-28T00:00:00Z\""

)

raw = "\n".join(json.dumps(e.to_api_repr()) for e in entries)

chat = ChatModel.from_pretrained("gemini-1.5-pro-preview")

response = chat.start_chat()

response.send_message(

"Sei un analista SOC. Evidenzia DELETE insoliti su più righe eseguiti da account di servizio "

"nelle ultime 24h. Log:\\n" + raw[:12000]

)

print(response.last)

Il modello riassume picchi nei log (“ServiceAccount-A ha cancellato 12 volte più righe della media settimanale alle 02:14 UTC”) e raccomanda azioni successive. Per un workflow più deterministico, abbina gli insight di GenAI a politiche deterministiche: se il modello solleva una gravità ≥ 0.7, DataSunrise può automaticamente mettere in quarantena la sessione.

Mettere Tutto Insieme

Un resiliente Trail di Audit di AlloyDB per PostgreSQL non è una singola funzionalità ma un ecosistema:

- Cloud Logging + pgAudit per copertura nativa.

- DataSunrise per ispezione più profonda, mascheramento e artefatti di conformità.

- GenAI per far emergere contesto che solo dashboard non possono fornire.

- Mascheramento Dinamico & Scoperta Dati per mantenere segreti i dati sensibili pur mantenendoli ricercabili.

Conclusione

La keyphrase principale Database Audit per AlloyDB per PostgreSQL racchiude molto più della semplice conservazione dei log. Indica un impegno alla visibilità, alla privacy e al miglioramento continuo. Abbracciando gli strumenti nativi di Google Cloud, estendendo con la sicurezza tessuta da DataSunrise e sperimentando con l’analisi guidata da GenAI, i team possono trasformare un arretrato di audit in un guardrail proattivo che scala con i loro carichi di lavoro più ambiziosi. Il futuro del Trail di Audit di AlloyDB per PostgreSQL riguarda quindi meno l’inseguire le violazioni di ieri e più il prevedere quelle di domani — già da oggi.