Data Audit Trail di AlloyDB per PostgreSQL

Ogni responsabile della sicurezza si pone prima o poi la stessa domanda: “Posso fidarmi dei numeri nel mio database?”

Con le strategie di Data Audit Trail di AlloyDB per PostgreSQL implementate, la risposta diventa un sicuro sì. Questo articolo mostra come costruire un record vivente e ricercabile di ogni interazione con i dati, sfruttando le capacità di audit native di Google Cloud, il potente overlay di DataSunrise e un tocco di intelligenza artificiale generativa per il rilevamento in tempo reale delle anomalie.

Perché un Audit Trail è Ancora Importante

Gli attori malintenzionati automatizzano, le normative proliferano e i team di ingegneria si muovono più velocemente che mai. Un audit trail è la narrazione immutabile che unisce queste forze: dimostra la conformità a GDPR, HIPAA, PCI-DSS e le nuove normative sull’IA, traccia le violazioni interne o esterne fino al livello della singola riga, e alimenta pipeline di analisi della sicurezza e machine learning con eventi ad alta fedeltà. La panoramica di Google Cloud definisce i log di audit come “la spina dorsale della vostra storia di gestione del rischio.” (Documentazione sui temi di Sicurezza e Privacy di AlloyDB) Tuttavia, i log grezzi sono solo metà della storia. Partiremo da questi, per poi integrare masking, discovery e ragionamento generativo.

Da Log a Intelligenza in Tempo Reale

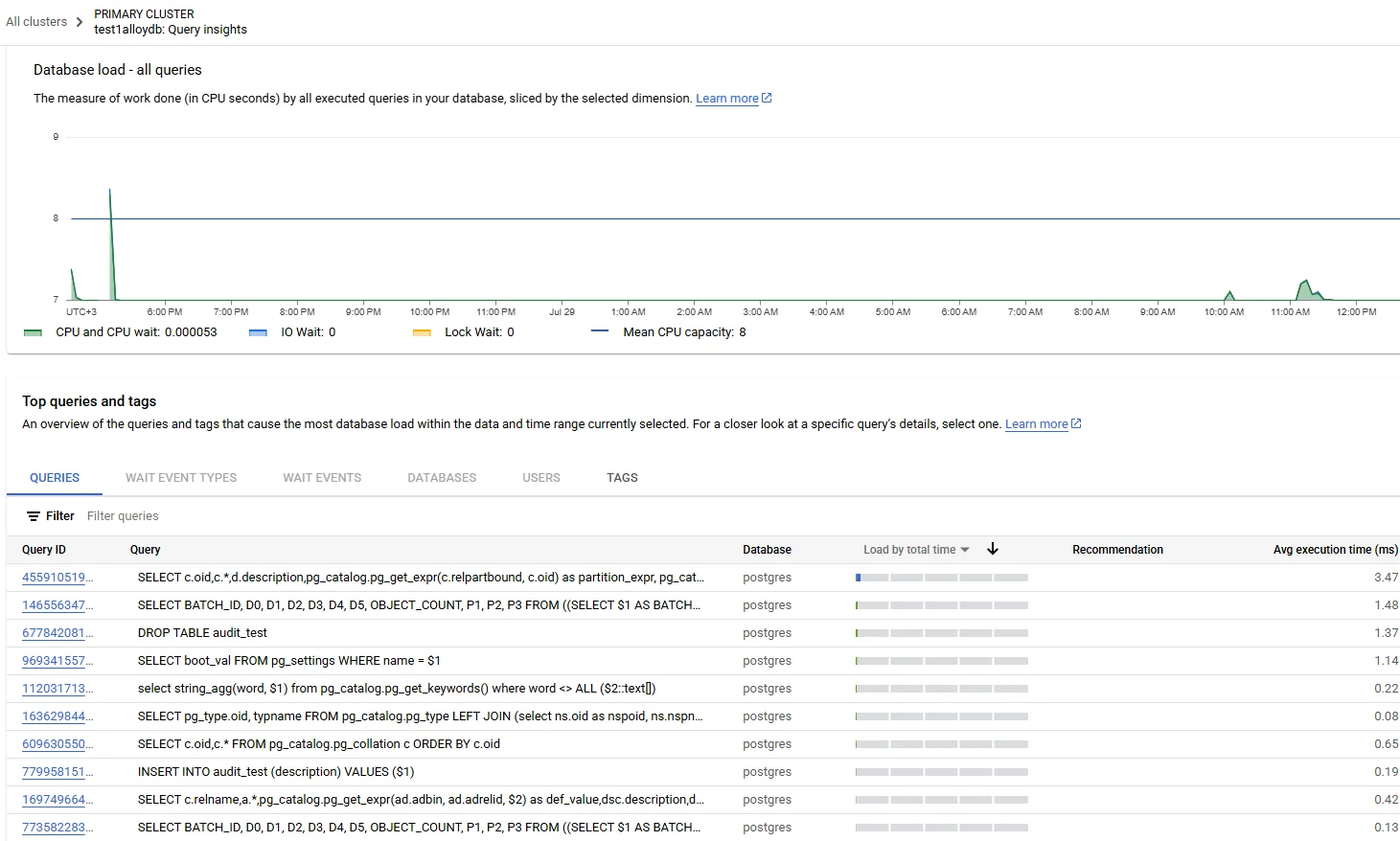

Un efficace Data Audit Trail di AlloyDB per PostgreSQL si basa sulla cattura di tutte le attività man mano che accadono—niente esportazioni notturne, nessuna zona d’ombra. I due flussi nativi rilevanti sono i Cloud Audit Logs (Admin & Data Access) per gli eventi a livello infrastrutturale (Configurare i log di audit per l’accesso ai dati) e l’estensione pgAudit per accessi a sessioni e oggetti più granulare all’interno di AlloyDB (Visualizzare i log di pgAudit in AlloyDB). Un’architettura comune invia entrambi i flussi a BigQuery per la conservazione a lungo termine e a Google Security Operations o a un SIEM per interrogazioni live, di solito in meno di dieci secondi—quindi “audit in tempo reale” è più che uno slogan.

Consiglio — Correlare rapidamente: memorizzate il session_id di pgAudit nel campo protoPayload.authenticationInfo.principalEmail di Cloud Audit Logs per concatenare istruzioni e identità senza complicate JOIN.

Audit Nativo: Abilitare pgAudit su AlloyDB

Nonostante l’aspetto gestito, AlloyDB rimane Postgres sotto il cofano—il che significa che l’amata estensione pgaudit funziona direttamente. Per prima cosa, attivate l’estensione tramite Google Cloud CLI:

gcloud alloydb clusters update prod-cluster \

--database-flags shared_preload_libraries=pgaudit \

--database-flags pgaudit.log=read,write,ddl,role

Quindi ricaricate o riavviate l’istanza e verificate con:

SHOW pgaudit.log;

SELECT pgaudit_get_current_config();

I log ora emergono in cloudsql.googleapis.com/postgres.log e possono essere filtrati tramite jsonPayload.msg. Poiché la sintassi e l’output di pgAudit corrispondono a quelli di Postgres open-source, i team in migrazione da ambienti self-managed non affrontano alcuna curva di apprendimento—un altro vantaggio per la continuità operativa.

Oltre le Basi: Il Layer di Audit di DataSunrise

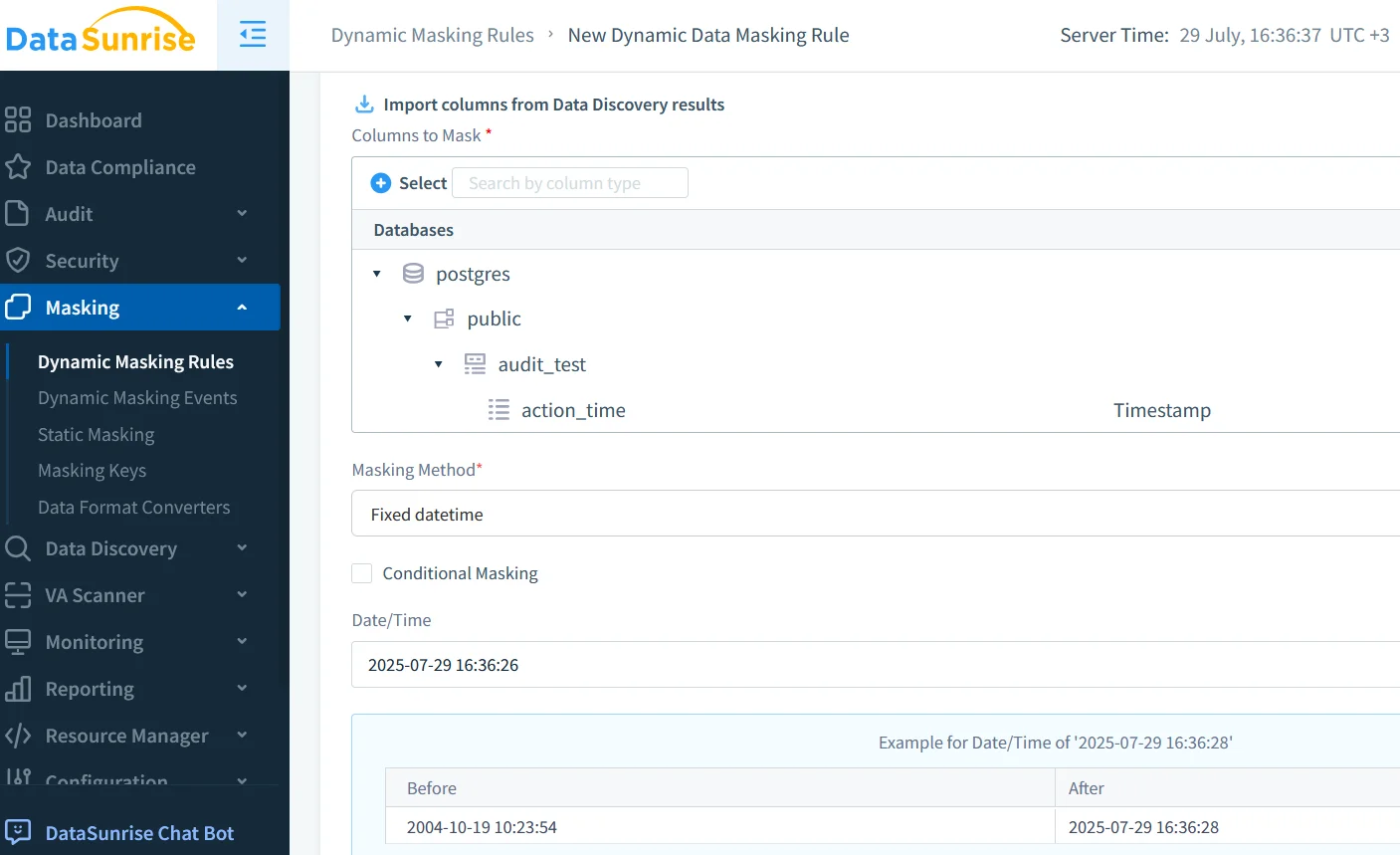

I log nativi sono ottimi, ma gli stack di sicurezza moderni richiedono contesto—reputazione utente, classificazione dati, stato del masking e baseline comportamentali. DataSunrise si inserisce come proxy inline o agent, catturando log di audit a livello di riga (audit logs), applicando masking dinamico adattivo al rischio (dynamic masking) così che gli analisti vedano solo dati offuscati, eseguendo job di data discovery che etichettano nuove colonne appena compaiono, ed offrendo strumenti LLM e ML (LLM & ML tools) che apprendono la forma normale delle query e segnalano gli outlier. Poiché DataSunrise può leggere le istruzioni pgAudit, non duplicate il carico di lavoro—ma lo arricchite.

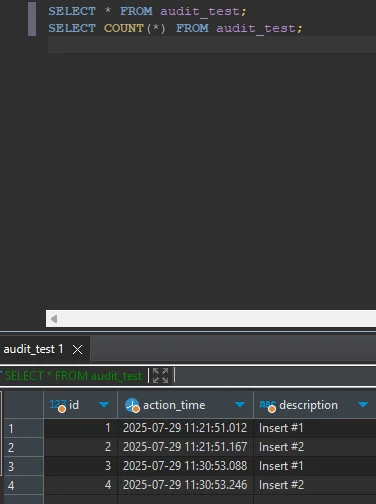

Masking Dinamico & Data Discovery: Guardrail in Movimento

Gli audit trail in tempo reale danno il meglio di sé quando il raggio d’azione di un evento critico è già minimizzato. Combinando gli eventi pgAudit con il sistema di masking e discovery di DataSunrise si ottiene risposta immediata a domande come se dati sensibili siano usciti dalla cassaforte o quando una nuova colonna SSN è apparsa. Il risultato è un log di audit che porta un peso semantico—non solo byte.

Intelligenza Artificiale Generativa al Servizio dell’Audit Trail

I Large Language Model sono eccellenti nel riconoscere pattern in testi liberi—esattamente come appaiono i messaggi di audit. Un esempio leggero con Vertex AI:

from vertexai.language_models import TextGenerationModel

model = TextGenerationModel.from_pretrained("gemini-pro")

log_line = "AUDIT: SESSION,1,SELECT,public.customers,id=42"

prompt = f"Valuta il rischio di questo evento di audit PostgreSQL su una scala da 1 a 5 e spiega: {log_line}"

response = model.predict(prompt)

print(response.text)

I team di sicurezza spesso inviano in streaming le righe di pgAudit in una Cloud Function che chiama il modello e pubblica punteggi di rischio elevato su Slack—chiudendo il cerchio tra dati grezzi e azione umana in meno di un minuto.

Scenario di Sicurezza e Conformità

Un robusto Data Audit Trail di AlloyDB per PostgreSQL vi pone un passo avanti rispetto agli auditor. La matrice sottostante mostra come le fonti di log coprano i principali requisiti normativi:

| Requisito | Nativo | DataSunrise | Nota |

|---|---|---|---|

| GDPR Art. 30 registrazioni | ✔︎ pgAudit | ✔︎ Contesto utente arricchito | Conservazione ≥ 5 anni |

| HIPAA § 164.312(b) | ✔︎ Cloud Audit Logs | ✔︎ Masking & Avvisi | Controlli di integrità |

| PCI-DSS 10.x | ✔︎ pgAudit + BigQuery | ✔︎ Notifiche in tempo reale | 90 giorni online, 1 anno in archivio |

Per un approfondimento, consultate la guida di DataSunrise sulle normative di conformità dei dati.

Mettere Tutto Insieme

Flusso end-to-end: pgAudit e Cloud Audit Logs alimentano un topic Pub/Sub; un proxy DataSunrise arricchisce gli eventi; Cloud Functions chiamano genAI per la valutazione del rischio; BigQuery conserva la tabella canonica di audit (dataset.alloydb_audit); e dashboard in Looker BI o notebook forniscono accesso per le indagini. Una query individua letture sospette nell’ultima ora:

SELECT timestamp, actor_email, statement, risk_score

FROM `security.alloydb_audit`

WHERE risk_score >= 4

ORDER BY timestamp DESC

LIMIT 100;

Conclusione: Pronti per il Futuro, Facili da Usare

Un audit trail è più di una semplice casella di conformità—è la vostra narrazione di verità in tempo reale. Intrecciando logging nativo AlloyDB, l’arricchimento DataSunrise e il potere semantico dell’intelligenza artificiale generativa, convertite righe di log dense in insight utilizzabili. Iniziate in piccolo—abilitate pgAudit oggi stesso—e iterate. Il risultato è un Data Audit Trail di AlloyDB per PostgreSQL che cresce con il vostro business, il vostro modello di minaccia e, sì, anche con la vostra immaginazione.

Esplorate le complete capacità di audit dei dati di DataSunrise e iniziate il vostro percorso.