Traccia di Audit di Amazon DynamoDB

Con l’aumentare dell’adozione di database nativi cloud da parte delle organizzazioni, mantenere visibilità e responsabilità nelle operazioni sui dati è diventato un requisito fondamentale per la conformità. Amazon DynamoDB — un servizio di database NoSQL completamente gestito da AWS — offre scalabilità e velocità, ma come tutte le piattaforme dati critiche, necessita di una traccia di audit affidabile per tracciare accessi e modifiche.

Questo articolo esplora le capacità native di audit di DynamoDB e come esse possano essere potenziate con DataSunrise per un monitoraggio unificato, allarmi in tempo reale e allineamento normativo. Include inoltre esempi di configurazione per aiutarti a implementare un framework di audit completo per DynamoDB.

Cos’è una Traccia di Audit?

Una traccia di audit è una registrazione cronologica delle operazioni sul database che cattura chi ha avuto accesso al sistema, quali azioni sono state eseguite, quando si sono verificate e come i dati sono stati influenzati. Funziona come una catena di prove verificabile sia per la sicurezza che per la conformità.

In termini pratici, le tracce di audit aiutano le organizzazioni a:

- Rilevare accessi non autorizzati o attività anomale.

- Indagare su violazioni dei dati e incidenti di sistema.

- Mantenere la responsabilità associando ogni azione a un’identità utente.

- Dimostrare la conformità a standard come GDPR, HIPAA, PCI DSS e SOX.

In DynamoDB, le tracce di audit vengono create aggregando i log di CloudTrail, CloudWatch e DynamoDB Streams, che insieme formano la storia degli eventi e delle modifiche dati di ogni tabella. Sebbene questi meccanismi nativi forniscano una forte visibilità, le grandi aziende spesso integrano soluzioni aggiuntive come DataSunrise per unificare i record di audit, applicare regole automaticamente e mantenere la prontezza all’audit in tutti gli ambienti.

Capacità Native di Traccia di Audit in DynamoDB

DynamoDB si integra strettamente con altri servizi AWS per fornire logging degli eventi, tracciamento degli accessi e audit per la conformità. Questi meccanismi nativi includono AWS CloudTrail, CloudWatch Logs e DynamoDB Streams, ognuno con un ruolo specifico nel monitoraggio delle attività sui dati.

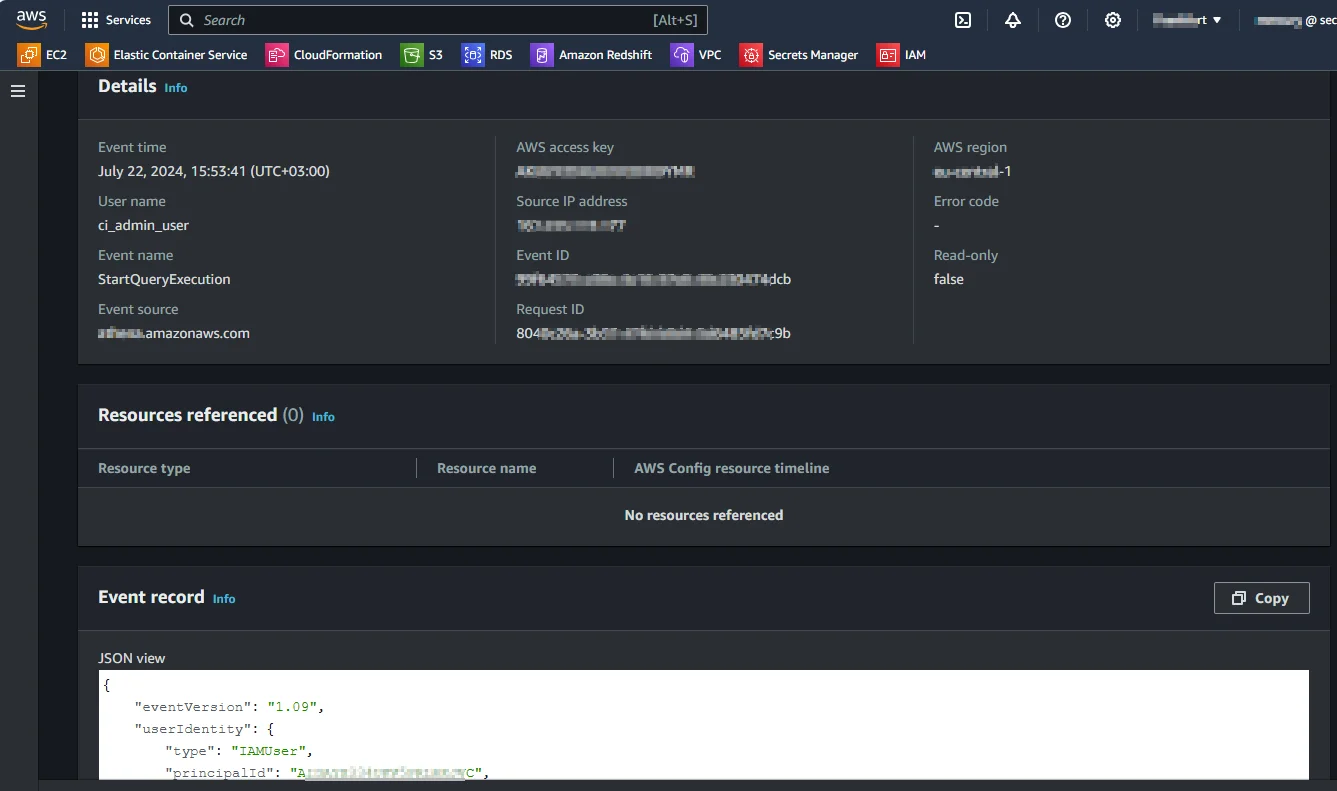

1. Utilizzo di AWS CloudTrail per Eventi di Audit

AWS CloudTrail cattura tutte le chiamate API effettuate a DynamoDB — sia dalla AWS Management Console, dagli SDK o da CLI. Fornisce i dettagli su chi ha fatto cosa e quando, essenziali per la conformità.

Per abilitare il logging di CloudTrail per DynamoDB:

aws cloudtrail create-trail --name DynamoDBTrail \

--s3-bucket-name mio-bucket-audit-dynamodb \

--include-global-service-events

aws cloudtrail start-logging --name DynamoDBTrail

Dopo la configurazione, ogni richiesta PutItem, UpdateItem o DeleteItem appare nei log di CloudTrail con metadati contestuali:

{

"eventSource": "dynamodb.amazonaws.com",

"eventName": "PutItem",

"userIdentity": {"type": "IAMUser", "userName": "db_admin"},

"requestParameters": {"tableName": "CustomerRecords"},

"sourceIPAddress": "203.0.113.15"

}

Questa traccia di audit permette agli amministratori di rintracciare accessi non autorizzati, identificare modifiche a tabelle critiche e soddisfare i requisiti di revisione interna della sicurezza.

2. Monitoraggio delle Operazioni con CloudWatch

Amazon CloudWatch integra CloudTrail fornendo metriche operative come capacità di lettura/scrittura, richieste limitate (throttled) e conteggi di errori. Gli amministratori possono creare allarmi o dashboard per rilevare anomalie che potrebbero indicare uso improprio o violazioni delle policy.

Esempio di comando per monitorare le richieste di scrittura limitate:

aws cloudwatch get-metric-statistics \

--namespace AWS/DynamoDB \

--metric-name ThrottledRequests \

--dimensions Name=TableName,Value=CustomerRecords \

--start-time 2025-10-20T00:00:00Z --end-time 2025-10-22T23:59:59Z \

--period 3600 --statistics Sum

3. Cattura delle Modifiche Dati tramite DynamoDB Streams

Per un audit dettagliato a livello di dati, DynamoDB Streams registra ogni modifica (INSERT, MODIFY, REMOVE). È possibile visualizzare le immagini prima e dopo degli elementi aggiornati e processarle tramite AWS Lambda per ulteriore archiviazione o analisi.

Esempio di snippet di configurazione:

aws dynamodb update-table \

--table-name CustomerRecords \

--stream-specification StreamEnabled=true,StreamViewType=NEW_AND_OLD_IMAGES

Una volta abilitati, i cambiamenti possono essere recuperati tramite:

aws dynamodbstreams get-records --shard-iterator <valore-iterator>

I flussi forniscono così un registro di audit continuo e immutabile dell’evoluzione dei dati — ideale per revisioni forensi o per alimentare sistemi SIEM.

Limitazioni dell’Audit Nativo in DynamoDB

Nonostante AWS offra meccanismi robusti per il logging e il monitoraggio, l’audit nativo in DynamoDB presenta alcune limitazioni che possono influenzare scalabilità, automazione della compliance e visibilità cross-piattaforma.

| Limitazione | Descrizione |

|---|---|

| Log Distribuiti | CloudTrail, CloudWatch e Streams mantengono archivi dati separati, rendendo necessario correlare manualmente i record per avere visibilità end-to-end. |

| Complessità nella Conservazione | La conservazione dei log dipende dalle policy di S3 e CloudWatch, che richiedono configurazione manuale del ciclo di vita e versioning per garantire continuità di conformità. |

| Limitata Integrazione Cross-Piattaforma | I log nativi AWS non sono facilmente sincronizzabili con sistemi esterni o ibridi, complicando gli audit per organizzazioni che gestiscono database multi-cloud. |

| Assenza di Audit Centralizzato Basato su Regole | Regole dettagliate sugli eventi e logiche di allerta condizionali devono essere implementate tramite AWS Lambda o script personalizzati, aumentando il carico amministrativo. |

Per superare queste limitazioni, l’integrazione di DataSunrise introduce un livello di conformità enterprise con audit centralizzato, analisi in tempo reale e applicazione automatica delle regole.

Traccia di Audit Potenziata per DynamoDB con DataSunrise

DataSunrise trasforma l’audit di DynamoDB da logging frammentato a monitoraggio intelligente e unificato della conformità. La sua implementazione zero-touch garantisce una facile integrazione negli ambienti AWS estendendo la copertura audit oltre i confini nativi.

Gestione Unificata dell’Audit

Gestione Unificata dell’Audit consolida molteplici fonti dati AWS di audit — inclusi CloudTrail, DynamoDB Streams e CloudWatch — in una singola vista coerente. Invece di gestire log separati su più servizi, DataSunrise raccoglie automaticamente, normalizza e indicizza questi record.

Questo approccio unificato offre:

- Un cruscotto unico dove gli amministratori possono cercare e filtrare eventi per utente, tabella o azione.

- Correlazione cross-servizio, ad esempio collegando una chiamata API di CloudTrail alla relativa modifica dati in DynamoDB Streams.

- Policy di conservazione centralizzate, assicurando che tutti i record siano conformi ai requisiti di audit a lungo termine.

Il risultato è un flusso di lavoro più efficiente per i team di conformità e una cronologia completa degli audit accessibile in pochi secondi.

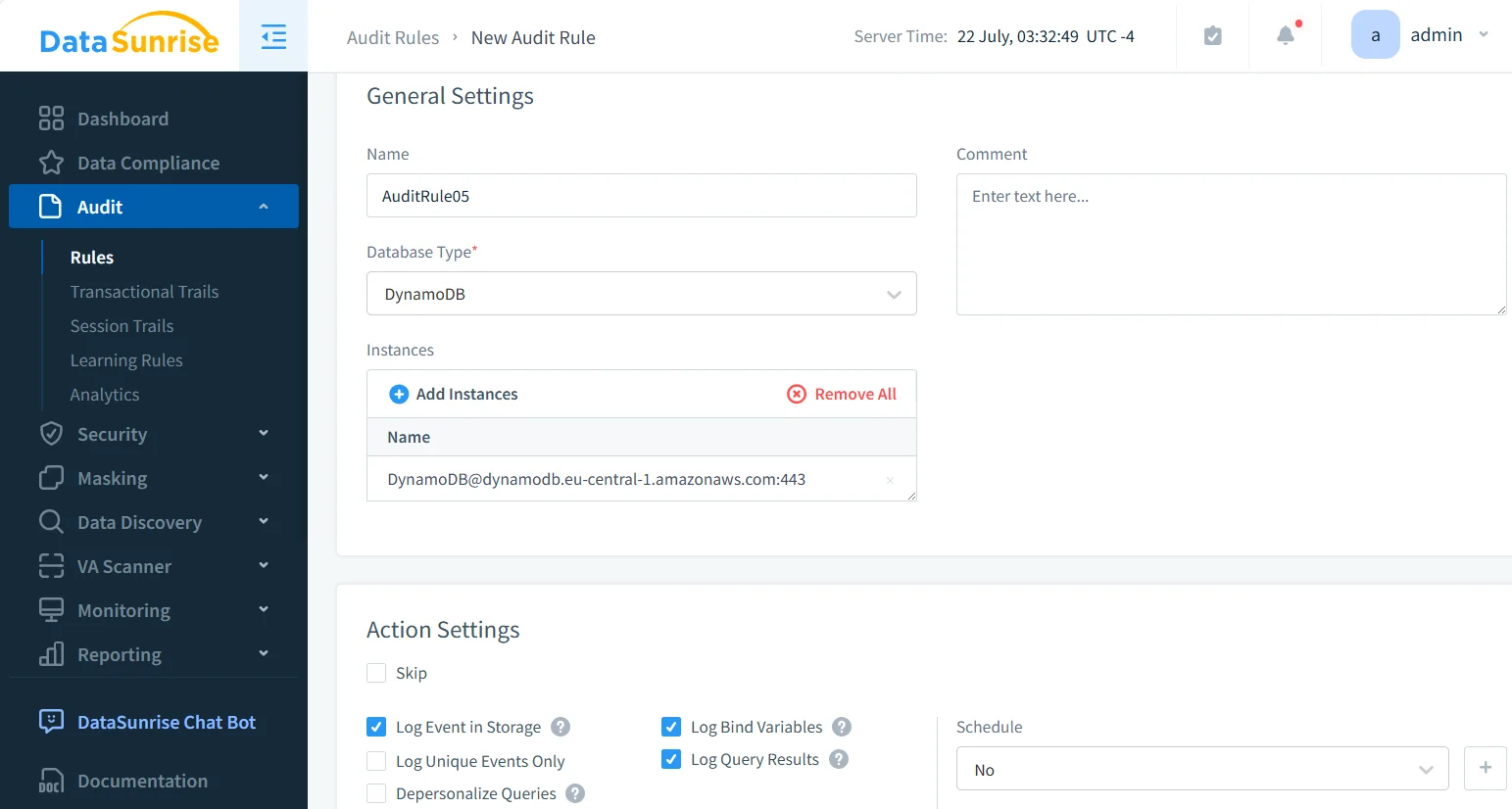

Regole di Audit Granulari

Regole di Audit Granulari permettono ai team di sicurezza di definire esattamente cosa viene registrato. Gli amministratori possono personalizzare la copertura audit per utenti, operazioni o oggetti dati specifici, riducendo il rumore e l’impatto sulle prestazioni.

Ad esempio:

- Registrare solo le modifiche (

UpdateItem,DeleteItem) nelle tabelle critiche comeCustomerRecords. - Monitorare l’attività esclusivamente per ruoli IAM ad alto privilegio o sessioni amministrative.

- Escludere eventi a basso rischio come query in sola lettura per concentrarsi sulle operazioni sensibili.

Questa personalizzazione garantisce che le tracce di audit restino leggere e rilevanti, pur rispettando gli standard di conformità.

Allarmi in Tempo Reale

Allarmi in Tempo Reale permettono notifiche istantanee quando si verificano attività sensibili o sospette. DataSunrise si integra direttamente con strumenti di collaborazione e sicurezza come Slack, Microsoft Teams o piattaforme SIEM.

Puoi configurare allarmi per:

- Creazioni o cancellazioni non autorizzate di tabelle.

- Accessi imprevisti a dati sensibili dei clienti.

- Operazioni di scrittura eccessive che suggeriscono tentativi di esfiltrazione dati.

Ogni allarme può essere automaticamente associato a framework di conformità come GDPR o PCI DSS, garantendo che gli incidenti attivino workflow di risposta immediata e che tutte le notifiche siano registrate come evidenza di audit.

Reportistica di Conformità Automatizzata

Reportistica di Conformità Automatizzata semplifica il processo di generazione di documentazione pronta per l’audit. Invece di esportare manualmente i log e creare report, DataSunrise fornisce modelli e riepiloghi auto-generati specifici per ogni regolamentazione.

Esegue automaticamente:

- Aggregazione dei dati di audit da DynamoDB in report formattati per GDPR, HIPAA, SOX e PCI DSS.

- Evidenziazione delle violazioni di policy e delle derive di configurazione rilevate durante il monitoraggio.

- Produzione di record di audit verificabili e con marca temporale adatti alla presentazione durante ispezioni esterne.

Riducendo le attività manuali di reporting, le organizzazioni ottengono audit più rapidi e mantengono una postura di conformità continua.

Regole di Audit con Machine Learning

Regole di Audit con Machine Learning applicano analisi avanzate per identificare schemi anomali nell’uso di DynamoDB. Usando il machine learning, DataSunrise costruisce una baseline comportamentale per ogni utente e confronta continuamente le attività correnti per rilevare deviazioni.

Casi d’uso pratici includono:

- Identificazione di minacce interne che effettuano operazioni di lettura/scrittura insolite.

- Rilevamento di aggiornamenti batch anomali o esportazioni dati non autorizzate.

- Riconoscimento di attacchi automatizzati che tentano di sfruttare API di database.

Queste regole intelligenti si evolvono nel tempo, migliorando automaticamente la precisione e riducendo i falsi positivi — creando un ecosistema di audit e sicurezza auto-migliorante per gli ambienti DynamoDB.

Impatto sul Business

Implementare una traccia di audit con DataSunrise per DynamoDB produce risultati misurabili:

| Risultato Business | Descrizione |

|---|---|

| Riduzione del Carico di Conformità | La raccolta dati automatizzata e la reportistica con un clic semplificano le attività regolamentari, riducendo il lavoro manuale dei team di audit. |

| Migliore Visibilità | Cruscotti centralizzati eliminano i punti ciechi tra i servizi AWS e gli ambienti ibridi, offrendo visibilità completa sulle attività database. |

| Maggiore Sicurezza | Monitoraggio continuo rileva errori di configurazione, violazioni di policy e accessi sospetti in tempo reale per prevenire esposizioni dati. |

| Efficienza Operativa | Modalità di deployment non intrusive come proxy o sniffer garantiscono un impatto minimo sulle prestazioni mantenendo la copertura totale delle operazioni dati. |

| Prontezza per l’Audit | Generazione rapida di evidenze supporta ispezioni di conformità fluide e accelera la risposta durante revisioni normative. |

Conclusione

Gli strumenti nativi di Amazon DynamoDB offrono basi solide per il logging degli audit, ma le aziende che gestiscono infrastrutture complesse e multi-ambiente necessitano di un approccio unificato e intelligente.

DataSunrise estende le capacità native con regole di audit adattive, reportistica automatizzata di conformità e masking dinamico dei dati — tutto in un framework centralizzato che scala su sistemi cloud e ibridi.