Traccia di Audit di Teradata

Introduzione

Nell’attuale contesto guidato dai dati, garantire la sicurezza e l’integrità dei sistemi di database è fondamentale. La Traccia di Audit di Teradata riveste un ruolo fondamentale nel monitorare e tracciare le attività del database, aiutando le organizzazioni a mantenere la conformità agli standard normativi e a individuare potenziali minacce per la sicurezza. Teradata, una soluzione leader per il data warehousing, offre robuste capacità di auditing native. Tuttavia, per ottenere un framework di audit più completo e flessibile, integrare soluzioni avanzate come DataSunrise può migliorare significativamente la strategia di sicurezza del database.

Traccia di Audit Nativa di Teradata

Le funzionalità di auditing native di Teradata forniscono approfondimenti dettagliati sulle attività del database, aiutando le organizzazioni a far rispettare le politiche di sicurezza e a soddisfare i requisiti di conformità. La Database Auditing Facility (DBAF) in Teradata registra varie attività, consentendo agli amministratori di database (DBA) di monitorare le azioni degli utenti, tracciare le modifiche e identificare tentativi di accesso non autorizzati. Inoltre, questi log possono essere utilizzati per generare report essenziali per la conformità normativa.

Impostazione delle Regole di Audit

Teradata utilizza l’istruzione BEGIN LOGGING per creare regole di logging, che sono memorizzate nella tabella DBC.AccLogRuleTbl. Queste regole determinano quali controlli dei privilegi generano voci di log nella tabella DBC.AccLogTbl. Di seguito alcuni esempi per l’impostazione delle regole di audit:

1. Registrazione di Azioni Specifiche su un Database

Per registrare azioni specifiche come CREATE, DROP e ALTER su un database, può utilizzare il seguente comando:

BEGIN LOGGING ON EACH CREATE, DROP, ALTER ON DATABASE database_name;Questa query garantisce che ogni operazione CREATE, DROP e ALTER sul database specificato venga registrata. Inoltre, questo livello di dettaglio aiuta a individuare esattamente quando e dove si verificano le modifiche.

2. Registrazione di Tutte le Azioni da Parte di un Utente Specifico

Per registrare tutte le azioni eseguite da un utente specifico, può utilizzare il seguente comando:

BEGIN LOGGING ON EACH ALL BY "username";Questo comando registra ogni azione eseguita dall’utente specificato, fornendo una traccia di audit completa delle sue attività. Inoltre, aiuta a identificare eventuali comportamenti insoliti o potenziali violazioni della sicurezza.

Interrogazione dei Log di Audit

Teradata memorizza i log di audit nella tabella DBC.AccLogTbl. Può interrogare questa tabella per recuperare i log di audit in base a criteri specifici. Ad esempio, per recuperare tutte le voci di log per una tabella specifica:

SELECT * FROM DBC.AccLogTbl WHERE ObjectName = 'table_name';Questa query recupera tutte le voci di log per la tabella specificata, consentendo di monitorare l’accesso ai dati sensibili. Inoltre, aiuta a generare report per la conformità normativa e a condurre analisi forensi.

Esempio di Output di DBC.AccLogTbl

Di seguito un esempio di come potrebbe apparire l’output:

| Utente di Accesso | Nome Oggetto | Risultato dell’Accesso | Orario di Accesso | Testo SQL |

|---|---|---|---|---|

| user1 | table1 | Concesso | 2023-10-01 10:00:00 | SELECT * FROM table1 |

| user2 | table1 | Negato | 2023-10-01 10:05:00 | INSERT INTO table1 VALUES (…) |

Verifica delle Regole di Audit

Dopo aver impostato le regole di audit, può verificarle interrogando la vista DBC.AccLogRulesV:

SELECT * FROM DBC.AccLogRulesV;Questa query mostra tutte le regole di logging attive, consentendole di assicurarsi che le regole siano configurate correttamente. Inoltre, aiuta a mantenere una politica di audit aggiornata in linea con i suoi requisiti di sicurezza.

Per informazioni più dettagliate sull’impostazione e la gestione delle regole di audit in Teradata, può fare riferimento alla documentazione ufficiale di Teradata.

Traccia di Audit di Teradata con DataSunrise

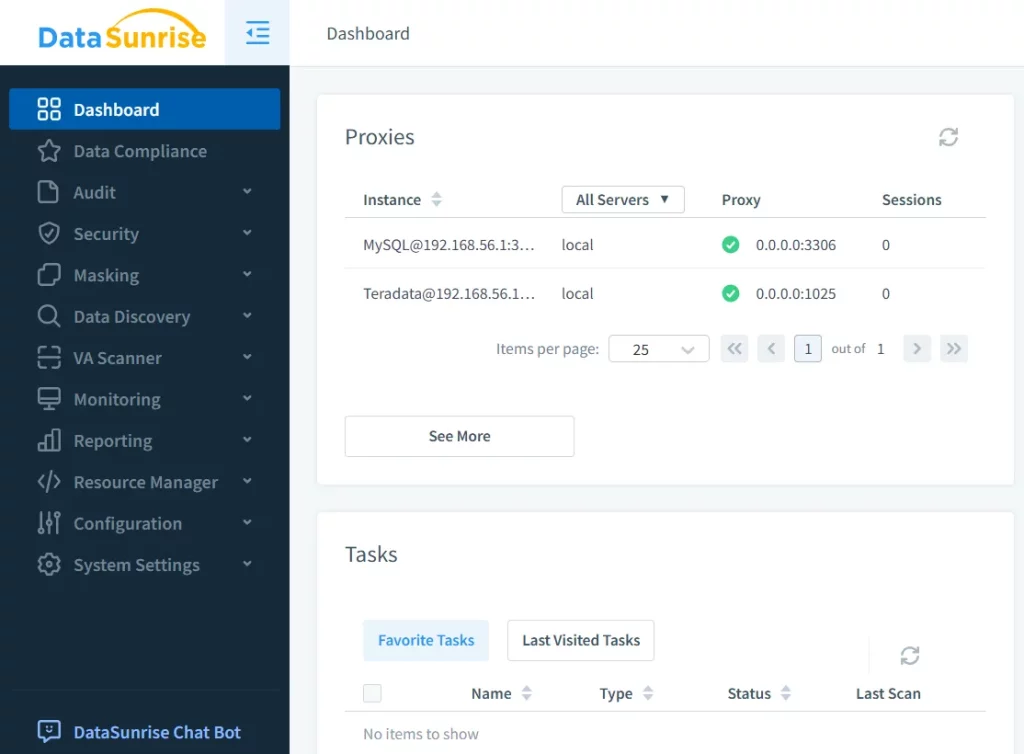

Sebbene le capacità di auditing native di Teradata siano robuste, integrare DataSunrise può fornire ulteriori livelli di sicurezza e flessibilità. DataSunrise è una soluzione completa per la sicurezza nel database che potenzia l’auditing, il monitoraggio e le capacità di mascheramento dei dati in vari ambienti di database.

Caratteristiche Principali di DataSunrise per la Traccia di Audit di Teradata

1. Monitoraggio in Tempo Reale:

DataSunrise offre il monitoraggio in tempo reale delle attività del database, consentendo il rilevamento immediato di tentativi di accesso non autorizzati o attività sospette. Inoltre, fornisce approfondimenti dettagliati sul comportamento degli utenti, aiutando le organizzazioni a identificare potenziali rischi per la sicurezza.

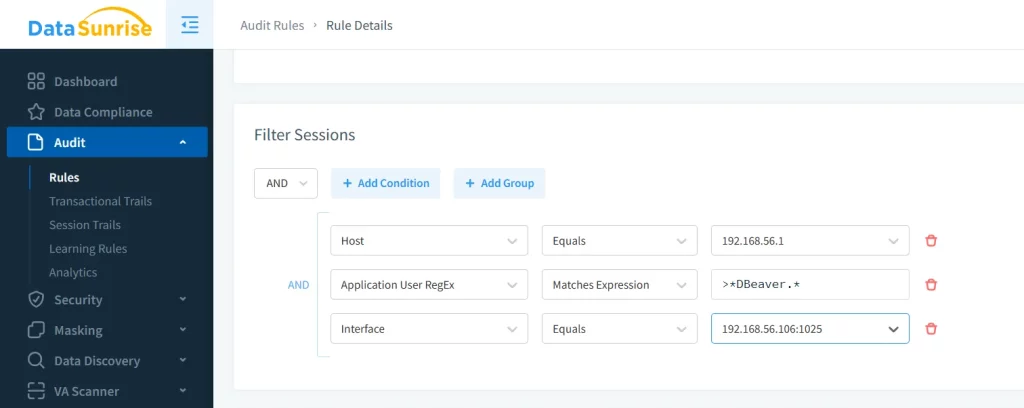

2. Regole di Audit Personalizzabili:

Con DataSunrise, può creare regole di audit personalizzate, su misura per le sue specifiche esigenze di conformità, come GDPR o HIPAA. Inoltre, queste regole possono essere definite in modo granulare per monitorare utenti, tabelle o azioni specifiche.

3. Reporting Avanzato:

DataSunrise genera log di audit dettagliati e dashboard visive, rendendo più semplice l’analisi e l’interpretazione dei dati di audit. Inoltre, questi report possono essere personalizzati per soddisfare requisiti normativi specifici.

Conclusione

Condurre una Traccia di Audit approfondita di Teradata è essenziale per mantenere la sicurezza e la conformità dei suoi dati. Sebbene Teradata offra robuste funzionalità di auditing native, integrare una soluzione avanzata come DataSunrise può migliorare significativamente la strategia di sicurezza del database. Dal monitoraggio in tempo reale al reporting avanzato e al supporto per la conformità, DataSunrise risponde alle crescenti esigenze delle aziende moderne. Pertanto, rappresenta un’aggiunta preziosa al framework di sicurezza dei dati di ogni organizzazione.

Se è pronto a potenziare le sue capacità di auditing del database, prenda in considerazione la possibilità di prenotare una demo personalizzata o scaricare la versione di prova di DataSunrise oggi stesso. Una soluzione di auditing completa e robusta è a un passo dal rinforzare la strategia di sicurezza dei suoi dati.