Cos’è il Data Audit?

La maggior parte delle violazioni dei dati non deriva da attacchi informatici drammatici o altamente avanzati. In realtà, solitamente originano da piccoli errori operativi: un account inattivo lasciato abilitato, un appaltatore con accessi superiori al necessario o dati sensibili condivisi tramite canali non sicuri. Ognuna di queste disattenzioni lascia una traccia digitale. Il data auditing raccoglie e organizza queste tracce in un registro chiaro e affidabile che descrive quali azioni sono state intraprese, da chi, quando sono avvenute e in quali condizioni. Per i team di sicurezza e conformità, questo sostituisce le supposizioni con prove verificabili e difendibili.

Quando abbinato ad analisi avanzate e meccanismi di allerta automatizzati, un solido auditing fa più che supportare la ricostruzione post-incidente: rafforza significativamente la sicurezza proattiva. L’auditing consente alle organizzazioni di rilevare schemi emergenti di rischio, applicare i principi di privilegi minimi e garantire che le procedure di gestione dei dati rispettino costantemente gli standard interni e i requisiti normativi. Funzionalità come User Behavior Analysis (UBA) amplificano ulteriormente questo valore evidenziando in tempo reale deviazioni rispetto alle baseline comportamentali stabilite.

- Identificazione di attacchi brute-force e attività di scansione porte

- Prevenzione della diffusione di malware e virus a livello aziendale

- Individuazione di software non autorizzato nelle reti delle postazioni di lavoro

- Contrasto a frodi via internet e schemi di phishing

- Analisi di malfunzionamenti e interruzioni del sistema operativo

- Rilevamento di vulnerabilità software e problemi di performance

- Individuazione di lacune di sicurezza nello storage dati e nei controlli di accesso

Esempio: Un dipendente con credenziali di accesso obsolete scarica dati sensibili delle risorse umane dopo essere stato trasferito in un nuovo reparto. Senza il logging di audit attivo, l’attività passa inosservata per settimane. Con DataSunrise, questo evento genererebbe un allarme in tempo reale e verrebbe registrato con il contesto completo della sessione per l’indagine.

Gli sforzi di sicurezza tradizionali si concentrano sulle minacce esterne. Tuttavia, i rischi interni derivanti da dipendenti o appaltatori spesso passano inosservati. Le fughe di dati attraverso piattaforme di messaggistica, sincronizzazione cloud o social media aggirano gli strumenti DLP convenzionali. In molti casi, gli utenti espongono involontariamente informazioni sensibili esportando report su dispositivi personali, sincronizzando snapshot del database tramite app cloud consumer o condividendo screenshot contenenti dati riservati. Questi comportamenti sottili sono raramente catturati dai controlli di sicurezza perimetrale.

Le soluzioni DLP standard monitorano i trasferimenti di file e le comunicazioni email. Ma i database contengono le informazioni più sensibili. Usano protocolli specializzati che gli strumenti DLP tradizionali non possono analizzare. Di conseguenza, query non autorizzate, abusi di privilegi ed estrazioni massive di dati tramite traffico SQL rimangono invisibili ai sistemi di monitoraggio tradizionali. Per questo motivo le organizzazioni necessitano di una sicurezza specifica per i database con capacità di audit complete. Il monitoraggio progettato ad hoc cattura azioni a livello di query, correla identità utenti e rileva schemi di accesso anomali — fornendo visibilità e controllo che i sistemi DLP generici non possono garantire.

Conclusioni Chiave: Audit Database

- L’audit database estende la copertura DLP analizzando l’attività SQL e il comportamento degli utenti direttamente al livello dati.

- Concentrare i log di audit sugli schemi più critici per ridurre l’overhead e migliorare la visibilità delle minacce.

- Inviare i tracciati di audit strutturati al SIEM per una migliore correlazione e rilevamento delle minacce in tempo reale.

- Utilizzare DataSunrise Database Audit per applicare policy coerenti su Oracle, PostgreSQL, SQL Server e database cloud.

Costruire le fondamenta dell’Audit Database

Trigger PostgreSQL: Impostare un logging di base

I team di sviluppo possono implementare un logging database di base con trigger PostgreSQL. Questo metodo cattura operazioni INSERT, UPDATE e DELETE. Fornisce una base pratica per workflow di audit completi:

-- PostgreSQL: Tracciato audit completo per operazioni dati

CREATE TABLE audit_log (

id SERIAL PRIMARY KEY,

operation TEXT NOT NULL,

user_name TEXT NOT NULL,

table_name TEXT NOT NULL,

old_row JSONB,

new_row JSONB,

executed_at TIMESTAMP DEFAULT current_timestamp,

session_id TEXT,

client_ip INET

);

CREATE OR REPLACE FUNCTION audit_trigger_fn()

RETURNS TRIGGER AS $$

BEGIN

INSERT INTO audit_log(operation, user_name, table_name, old_row, new_row, session_id, client_ip)

VALUES (

TG_OP,

session_user,

TG_TABLE_NAME,

CASE WHEN TG_OP = 'DELETE' THEN row_to_json(OLD) ELSE NULL END,

CASE WHEN TG_OP = 'INSERT' THEN row_to_json(NEW) ELSE row_to_json(NEW) END,

current_setting('application_name', true),

inet_client_addr()

);

IF TG_OP = 'DELETE' THEN

RETURN OLD;

ELSE

RETURN NEW;

END IF;

END;

$$ LANGUAGE plpgsql SECURITY DEFINER;

-- Applicare trigger su tabelle sensibili

CREATE TRIGGER audit_trigger

AFTER INSERT OR UPDATE OR DELETE ON employees

FOR EACH ROW EXECUTE FUNCTION audit_trigger_fn();

Questo script funziona bene per ambienti di sviluppo o deploy di piccole dimensioni. Per compliance aziendale su larga scala e controlli avanzati, le organizzazioni utilizzano piattaforme specializzate come DataSunrise.

Avvertenza Il logging con piena fedeltà su un cluster OLTP da 5 TB può aggiungere ≈30% di I/O e 150 GB/giorno di spazio di archiviazione. Limitare gli audit a schemi ad alto rischio o pianificare un budget adeguato.

Database Auditing — Sintesi, Checklist, Soluzioni

Sintesi (60 secondi)

- Abilitare l’audit nativo (

pgAudit/ SQL Server Audit / MySQL Audit). - Normalizzare gli eventi: attore, ruolo, oggetto, azione, stato, sensibilità.

- Taggare PII/PHI/PCI all’ingestione; generare allarmi per letture fuori orario e SELECT in blocco.

- Inviare a SIEM; correlare con Activity Monitoring.

- Rendere le prove a prova di manomissione (catena hash o archiviazione WORM/immutabile).

Checklist di Implementazione (8 passaggi)

- Definire gli schemi/ruoli ad alto rischio includendo i tentativi falliti.

- Abilitare audit con rumore minimo (

read,write,ddl). - Adottare schema standard per eventi (attore, ruolo, oggetto, azione, stato, tag).

- Applicare tag di sensibilità (PII/PHI/PCI) all’ingestione.

- Configurare allarmi: letture massive, cambio ruolo → DDL, login account dormienti.

- Inoltrare a SIEM e correlare con DataSunrise.

- Far rispettare rotazione, conservazione, integrità (hash/WORM).

- Pubblicare report pronti per auditor (SOX, GDPR, HIPAA, PCI DSS).

Audit Nativo vs. DataSunrise — Scelta in 10 secondi

| Caso d’uso | Solo Nativo | DataSunrise |

|---|---|---|

| Singolo DB, evidenze leggere | ✔️ | — |

| Multi-DB, console unica | — | ✔️ |

| Allarmi in tempo reale e analisi comportamentale | Limitato | ✔️ |

| Pacchetti di compliance ed esportazioni | Fai-da-te | Preconfigurati |

| Tracce immutabili, normalizzate | Manuale | Opzioni integrate |

Regola pratica: combinare per log locali + correlazione centralizzata; sostituire per gestire molti motori da un’unica console.

Sicurezza e Monitoraggio Database Enterprise

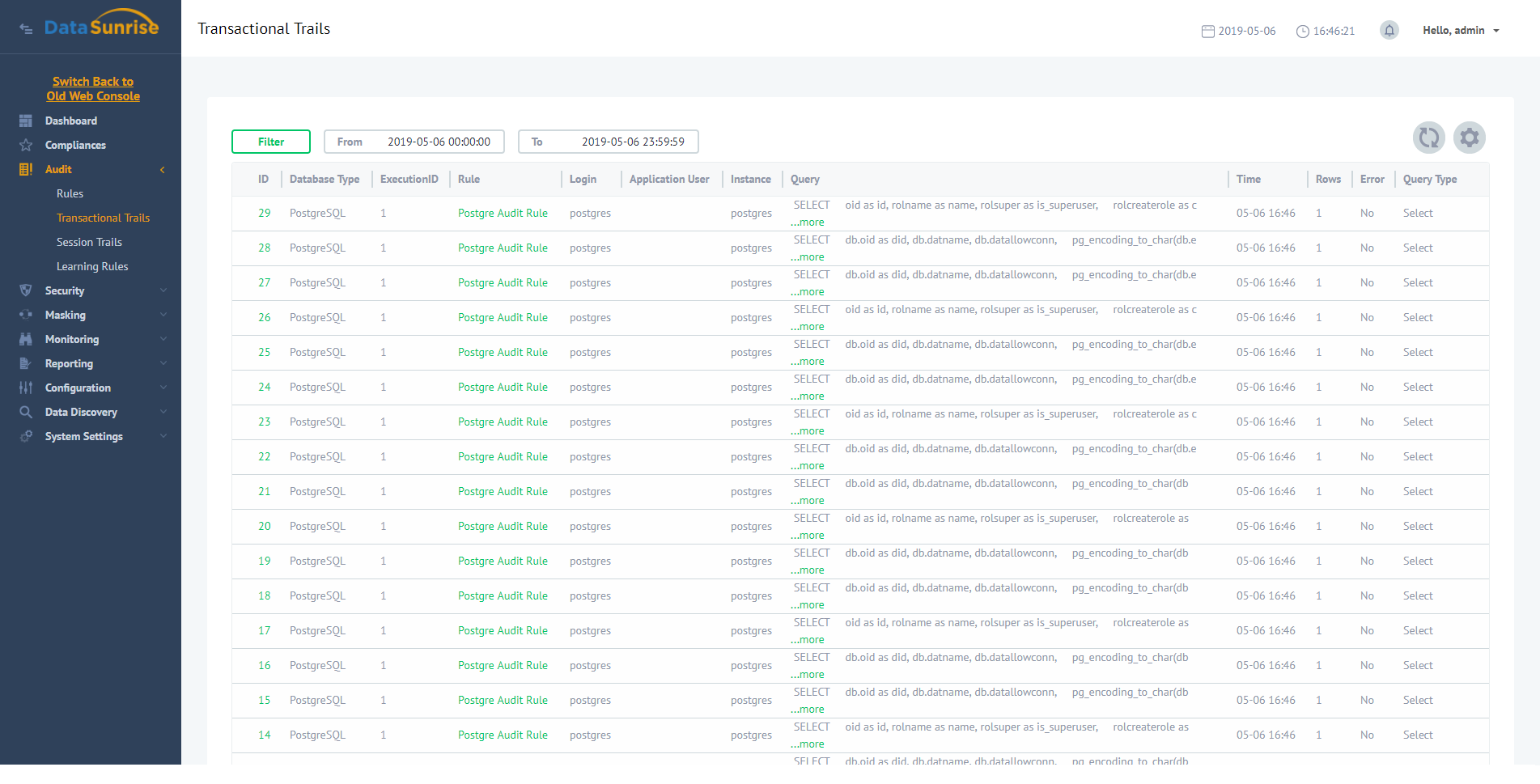

Monitoraggio in Tempo Reale con DataSunrise

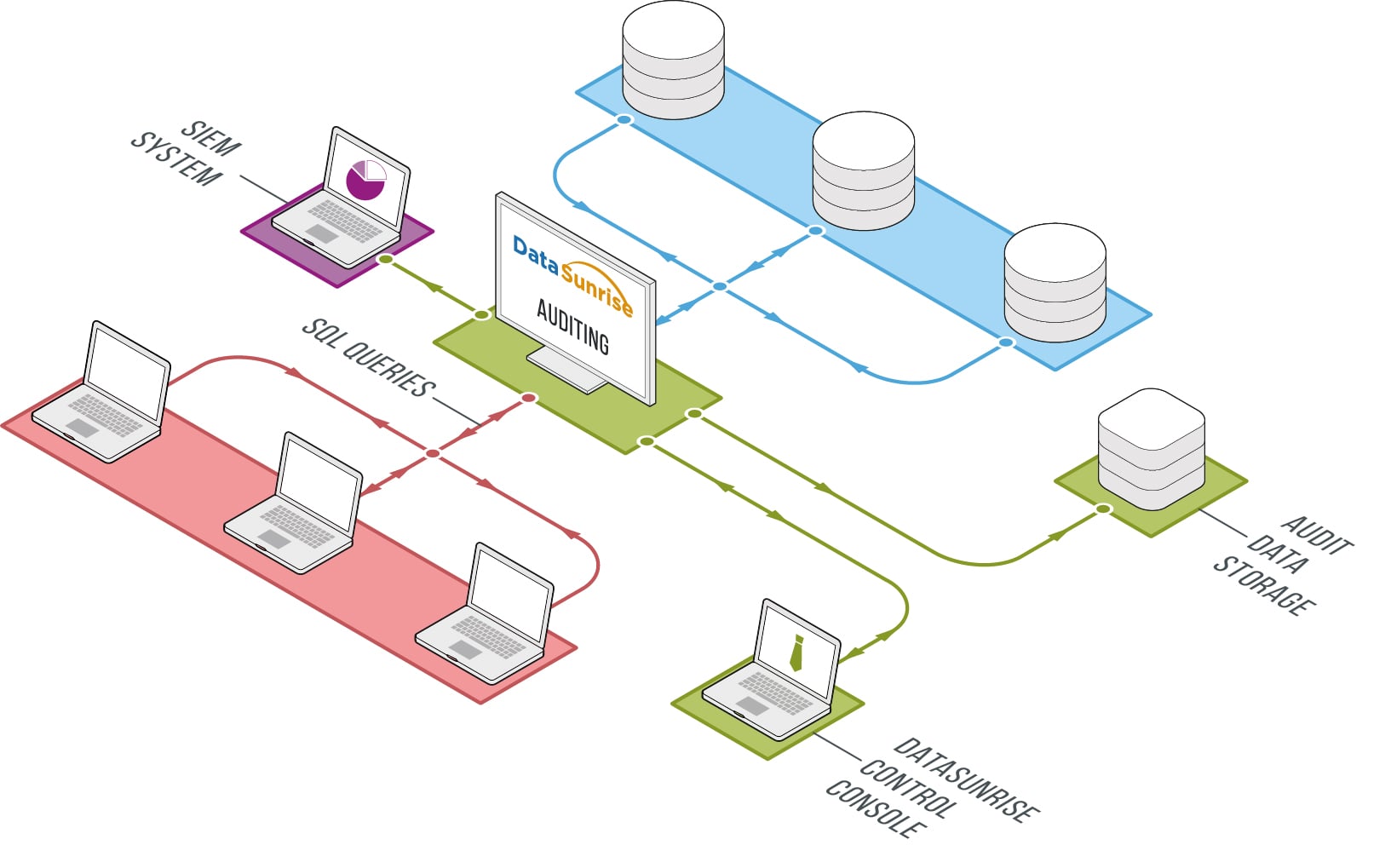

La suite DataSunrise Security offre deep packet inspection su molteplici piattaforme database. Il suo motore di monitoraggio delle attività cattura schemi comportamentali degli utenti. I log di audit vengono esportati verso sistemi SIEM tramite Syslog per correlazioni e allerta in tempo reale.

Consiglio: Abbina il monitoraggio delle attività database con logging di audit avanzato per ridurre i tempi di rilevamento e rafforzare la postura di conformità in ambienti ibridi.

Oltre alla rilevazione delle violazioni, i log di audit aiutano a determinare l’estensione dell’incidente. Schemi insoliti di query, picchi di accesso o abusi di privilegi vengono segnalati e tracciati. Il modulo Database Audit usa il riconoscimento di pattern per identificare anomalie. Le classifica per un’analisi dettagliata.

Conformità Regolatoria Tramite Audit Logging

Conformità SOX Tramite Gestione Audit

Il Sarbanes-Oxley Act richiede un audit preciso degli accessi ai dati e delle modifiche ai privilegi nei sistemi finanziari. DataSunrise soddisfa questi requisiti catturando:

- 1.1 Eventi da utenti privilegiati e tentativi di accesso non autorizzati

- 1.2 Escalation di ruolo e cambiamenti nel livello di accesso

- 1.3 Tentativi di autenticazione falliti e negazioni di accesso

Il modulo System Events registra tentativi di login e modifiche di configurazione. Aiuta a identificare usi non autorizzati dei privilegi o configurazioni errate del sistema.

- 1.4 Modifiche allo schema del database e aggiornamenti della definizione dati

- 1.5 Tentativi non autorizzati di accesso ai dati finanziari protetti

Ogni voce di audit include dettagli di sessione e statement SQL eseguiti. Registra indirizzi IP, ID utente e tabelle coinvolte. Questo consente al team di conformità di tracciare le modifiche con precisione eccezionale.

Logging e Conformità PCI DSS

PCI DSS richiede un logging continuo per sistemi che processano dati dei titolari di carta. DataSunrise facilita la conformità con regole personalizzabili e archiviazione sicura dei log.

- 10.1 Collegare ogni operazione di database agli utenti autenticati

Le sessioni sono monitorate dal login al logout. Tutte le query e gli oggetti accessi vengono registrati in modo completo.

- 10.2 Registrare automaticamente gli accessi a tabelle e campi sensibili

- 10.3 Allegare timestamp, nomi utenti, IP di origine e stato del risultato

I log di audit DataSunrise rispettano gli standard di formato PCI. Vengono esportati in CSV e PDF. La scoperta dati opzionale aggiunge classificazioni per numeri di carta e PII.

- 10.5 Garantire che i log siano archiviati in modo sicuro e protetti da manomissioni

I log vengono scritti in database PostgreSQL, MySQL o SQLite. Possono essere spostati su server esterni o SIEM per backup e conservazione.

- 10.6 Monitorare continuamente l’attività sospetta nei record di audit

Ogni regola di sicurezza può generare allarmi in tempo reale. Ciò offre opportunità al team di sicurezza di intervenire prima che si verifichino danni.

Nota Importante: Sottosezioni PCI aggiuntive potrebbero richiedere configurazioni specifiche oltre questa panoramica.

| Evento di Audit | ID ATT&CK | Logica di Rilevamento |

|---|---|---|

| SELECT massivo su PII | T1030 | affected_rows > 10.000 |

| Modifica di schema fuori finestra di cambio | T1070.006 | ddl_change & !business_hours |

| Login account dormiente | T1078 | last_seen > 90 giorni |

Cheatsheet Audit Nativo (SQL Server & MySQL)

Se stai ancora usando solo audit nativo, ecco snippet minimi pronti per la produzione per catturare la storia dell’attività database senza strumenti di terze parti.

SQL Server: Audit su File + Lettura Rapida

-- Creare un audit server che scrive su disco

CREATE SERVER AUDIT Audit_File

TO FILE (FILEPATH = 'C:\SQLAudits\', MAXSIZE = 1 GB, MAX_ROLLOVER_FILES = 20)

WITH (QUEUE_DELAY = 1000, ON_FAILURE = CONTINUE);

ALTER SERVER AUDIT Audit_File WITH (STATE = ON);

-- Tracciare SELECT/WRITE su DB critico (sostituire MyDB)

CREATE DATABASE AUDIT SPECIFICATION DbSpec_MyDB

FOR SERVER AUDIT Audit_File

ADD (SELECT, INSERT, UPDATE, DELETE ON DATABASE::MyDB BY PUBLIC),

ADD (SCHEMA_OBJECT_CHANGE_GROUP)

WITH (STATE = ON);

-- Leggere eventi ultima ora

SELECT event_time, server_principal_name, database_name, statement

FROM sys.fn_get_audit_file('C:\SQLAudits\*.sqlaudit', DEFAULT, DEFAULT)

WHERE event_time > DATEADD(HOUR, -1, GETDATE())

ORDER BY event_time DESC;MySQL 8: Enterprise Audit (JSON)

-- Abilitare il plugin audit (percorsi variano per distro)

INSTALL PLUGIN audit_log SONAME 'audit_log.so';

-- Formato JSON; loggare tutto ma in produzione definire scope

SET PERSIST audit_log_format = JSON;

SET PERSIST audit_log_policy = ALL;

-- Opzionale: rotazione e controllo dimensione

SET PERSIST audit_log_rotate_on_size = 104857600; -- 100 MB

SET PERSIST audit_log_file = 'audit.log';

-- Esempio: verificare stato plugin

SHOW PLUGINS LIKE 'audit%';L’audit nativo funziona—ma ogni motore ha comandi, formati file e punti ciechi diversi. La correlazione diventa un lavoro a tempo pieno.

Archivio Audit a Prova di Manomissione (Catena hash PostgreSQL)

La conformità predilige l’immutabilità. Questo modello scrive una catena hash sui tuoi eventi di audit così ogni manomissione è evidente. Abbinalo a uno storage WORM (ad es. S3 Object Lock) per una protezione totale.

-- Prerequisiti: pgcrypto

CREATE EXTENSION IF NOT EXISTS pgcrypto;

-- Tabella audit append-only

CREATE TABLE audit_events (

id BIGSERIAL PRIMARY KEY,

event_time TIMESTAMPTZ NOT NULL DEFAULT now(),

actor TEXT NOT NULL,

action TEXT NOT NULL,

object TEXT,

ip INET,

payload JSONB,

prev_hash BYTEA, -- hash riga precedente

row_hash BYTEA -- hash riga corrente

);

-- Vietare update/delete

ALTER TABLE audit_events

ALTER COLUMN actor SET NOT NULL,

ALTER COLUMN action SET NOT NULL;

REVOKE UPDATE, DELETE ON audit_events FROM PUBLIC;

-- Wrapper insert per calcolare catena hash

CREATE OR REPLACE FUNCTION audit_events_append()

RETURNS TRIGGER AS $$

DECLARE

v_prev BYTEA;

BEGIN

SELECT row_hash INTO v_prev

FROM audit_events

ORDER BY id DESC

LIMIT 1;

NEW.prev_hash := v_prev;

NEW.row_hash := digest(

coalesce(NEW.actor,'') || '|' ||

coalesce(NEW.action,'') || '|' ||

coalesce(NEW.object,'') || '|' ||

coalesce(NEW.ip::text,'') || '|' ||

coalesce(NEW.payload::text,'') || '|' ||

coalesce(NEW.event_time::text,'') || '|' ||

encode(coalesce(NEW.prev_hash, '\\x'), 'hex'),

'sha256');

RETURN NEW;

END;

$$ LANGUAGE plpgsql;

CREATE TRIGGER trg_audit_chain

BEFORE INSERT ON audit_events

FOR EACH ROW EXECUTE FUNCTION audit_events_append();

-- Query di verifica: rilevare rotture della catena

WITH ordered AS (

SELECT id, row_hash, prev_hash,

lag(row_hash) OVER (ORDER BY id) AS expected_prev

FROM audit_events

)

SELECT *

FROM ordered

WHERE prev_hash IS DISTINCT FROM expected_prev;Il risultato deve essere vuoto. Qualsiasi riga restituita indica manomissione o catena spezzata.

Componenti Chiave di un’Architettura Moderna di Data Audit

Per implementare strategie efficaci di audit database, i team devono progettare architetture sicure e scalabili che supportino monitoraggio in tempo reale, logging strutturato e report automatici di conformità. Di seguito i componenti essenziali presenti nei sistemi di audit ad alte prestazioni:

- Audit Capture Layer: Intercetta query SQL, modifiche di definizione dati e login utenza senza impattare la performance applicativa. Strumenti come DataSunrise operano come proxy trasparenti su Oracle, PostgreSQL, MySQL e altri.

- Log Normalization Engine: Converte eventi di audit raw in uno schema strutturato con metadata coerenti — nome utente, IP, timestamp, session ID, oggetto accesso — indipendentemente dal motore database.

- Secure Audit Store: Conserva i log in formati immutabili e anti-manomissione. Opzioni includono tabelle append-only PostgreSQL, bucket esterni S3 o integrazioni SIEM rafforzate.

- Alerting e Correlazione: Rileva anomalie tramite modelli basati su regole o ML. Ad esempio, accessi ripetuti a PII da account dormienti scatenano workflow di escalation.

- Reporting e Livello di Evidenze: Genera report pronti per audit in PDF, CSV o formati JSON personalizzati. Supporta verifiche regolatorie per SOX, GDPR, HIPAA e PCI DSS.

Questi componenti permettono alle organizzazioni di rilevare le violazioni precocemente, applicare principi di privilegi minimi e produrre log difendibili durante le indagini. Un’architettura moderna di data audit non si limita a registrare—risponde, correla e dimostra la conformità.

Requisiti di Data Audit nelle Regolamentazioni

Il logging di audit è un pilastro della conformità moderna. Ogni quadro normativo enfatizza la tracciabilità e la responsabilizzazione in modi leggermente diversi. Mappare le tue pratiche di data audit su questi framework assicura preparazione a revisioni esterne e riduce il rischio di non conformità:

| Framework | Aspettative di Audit | Come DataSunrise Aiuta |

|---|---|---|

| GDPR | Registrare accessi a dati personali, dimostrare basi legali per il trattamento e rilevare rapidamente usi impropri. | Policy di audit granulari per PII con report automatici per i regolatori. |

| HIPAA | Mantenere tracce complete di accessi, modifiche e tentativi di divulgazione di PHI. | Logging centralizzato, a prova di manomissione, con tagging PHI e controlli d’integrità. |

| PCI DSS | Tracciare uso dei dati carta, tentativi di login falliti e query sospette. | Monitoraggio in tempo reale con allarmi basati su regole per dati di pagamento sensibili. |

| SOX | Garantire responsabilità per modifiche ai dati finanziari e operazioni di utenti privilegiati. | Tracce dettagliate di modifiche allo schema e escalation di accesso con esportazioni pronte per auditor. |

Allineando i log di audit ai framework normativi, DataSunrise Database Audit trasforma le tracce raw del database in evidenze di conformità, riducendo la preparazione manuale e migliorando la postura di sicurezza.

Misurare l’Efficacia del Data Audit

- MTTD: Rilevare attività sospette in meno di 5 minuti

- Copertura: ≥95% degli oggetti sensibili monitorati continuamente

- Tasso di Falsi Positivi: <1% con regole affinate e tagging

- Prontezza alla Conformità: Evidenze di audit disponibili su richiesta

- Efficienza di Archiviazione: Rotazione e compressione dei log risparmiano il 40–60% dello spazio

Casi d’Uso nel Settore

Un auditing dati efficace supporta:

- Finanza: Tracciare abusi di privilegi e frodi interne

- Sanità: Dimostrare responsabilità negli accessi a PHI per HIPAA

- SaaS: Fornire prove di audit ai clienti per fiducia e conformità

- Governo: Rafforzare supervisione e trasparenza

FAQ sul Data Audit

Cos’è il data auditing?

Il data auditing è la raccolta e revisione sistematica degli eventi database — query, login, cambi di privilegi e aggiornamenti dello schema — per stabilire responsabilità, supportare indagini e dimostrare conformità.

In cosa si differenzia l’audit database dal DLP tradizionale?

Il DLP tradizionale ispeziona file e traffico di rete. L’audit database osserva l’attività SQL al livello dati, collegando le azioni a identità autenticate e oggetti specifici, migliorando traccia e qualità delle prove.

Quali regolamentazioni si basano sulle prove di audit database?

I framework normativi come SOX, GDPR, HIPAA e PCI DSS richiedono o raccomandano fortemente il logging per trasparenza degli accessi e efficacia di controllo.

Come posso limitare l’impatto sulle prestazioni?

- Prioritizzare schemi sensibili e azioni ad alto rischio.

- Inoltrare eventi a SIEM o proxy per scaricare il carico.

- Applicare politiche di rotazione, compressione e conservazione.

- Revisionare rumore e affinare regole regolarmente.

Quali metriche indicano un programma di audit efficace?

- Copertura degli oggetti sensibili monitorati.

- Tempo medio di rilevamento (MTTD) e di risposta (MTTR).

- Precisione degli allarmi (rapporto tra veri e falsi positivi).

- Tasso di verifica dell’integrità dei log.

- Crescita dello storage rispetto agli obiettivi di conservazione.

Quando è necessario andare oltre gli strumenti nativi?

Per scale multi-database, normalizzazione cross-platform, allerta in tempo reale e reportistica di compliance servono piattaforme centralizzate più che il solo logging nativo. Vedi DataSunrise Database Audit e Activity Monitoring.

Il Futuro del Data Auditing

Con l’evolversi delle minacce e il rafforzarsi degli standard di conformità, il data auditing va oltre la semplice raccolta di log. Le tendenze emergenti includono:

- Rilevamento Anomalie con AI: Modelli di machine learning che evidenziano deviazioni nell’attività SQL sfuggite agli analisti umani.

- Applicazione Zero-Trust: Ogni query viene verificata rispetto a policy contestuali, riducendo la dipendenza dalla sicurezza perimetrale.

- Registri Audit Immutabili: Blockchain e archivi a catena hash offrono prove anti-manomissione per i regolatori.

- Integrazione Cloud-Nativa: Pipeline dirette verso SIEM, SOAR e piattaforme CSPM per operazioni di sicurezza unificate.

Le organizzazioni che adottano queste strategie passano dal logging reattivo a una difesa proattiva, assicurando che le pratiche di data audit rimangano conformi e resilienti.

Conclusione: Migliorare la Maturità di Data Audit e Governance

DataSunrise combina automazione intelligente, monitoraggio continuo delle attività e logging di audit orientato alla conformità per rendere l’audit database non solo più efficiente ma anche più significativo. Riducendo il carico manuale per i team di sicurezza e compliance, garantisce che ogni query, modifica e evento di accesso venga registrato con precisione e consapevolezza contestuale senza pari. Questa visibilità persistente consente alle organizzazioni di rilevare rapidamente anomalie, applicare politiche di governance e mantenersi allineate con mandate in continua evoluzione sulla privacy e protezione dei dati. Di conseguenza, le imprese ottengono un framework di sicurezza trasparente e adattivo — capace di affrontare la complessità operativa odierna e le sfide regolatorie future.

Progettato per scalabilità e interoperabilità, DataSunrise si integra senza soluzione di continuità con le principali tecnologie database come Oracle, Microsoft SQL Server, Amazon Redshift, PostgreSQL e MySQL. Supporta sia deploy on-premises sia cloud-native, risultando una soluzione ottimale per ecosistemi ibridi e multi-cloud. Le organizzazioni possono esplorare la piattaforma in ambienti di test locali o installarla immediatamente tramite AWS Marketplace e Microsoft Azure Marketplace. Questa flessibilità permette un’adozione fluida senza interrompere infrastrutture o workflow di conformità esistenti.

Offrendo un framework di auditing automatizzato e consapevole delle policy, DataSunrise aiuta le aziende a raggiungere compliance continua, risposta rapida agli incidenti e responsabilità verificabile. Trasforma il logging di routine in insight strategici — potenziando i team a prevedere i rischi anziché reagire semplicemente. Man mano che i requisiti regolatori si complicano e i volumi di dati crescono, DataSunrise assicura che visibilità, controllo e fiducia rimangano al centro di ogni decisione basata sui dati. Infine, rafforza fondamenta di resilienza a lungo termine, fiducia normativa e eccellenza nella sicurezza informativa.